Einleitung

Um 3:14 Uhr nachts beobachtet niemand die Authentifizierungs-Logs. Ein Skript, das auf einer gemieteten Cloud-Instanz läuft, sendet seinen zehntausendsten Anmeldeversuch an ein VPN-Portal. Um 3:17 Uhr erhält es eine Antwort, die sich von den anderen unterscheidet. Zugriff gewährt. Keine Malware, kein Social Engineering, keine Insider-Bedrohung. Nur ein schwaches Passwort, automatisierte Geduld und eine Lücke im Monitoring.

Einer von drei erfolgreichen Angriffen auf Webanwendungen beginnt heute auf die gleiche Weise: Ein automatisiertes Skript durchläuft Anmeldedaten, bis etwas funktioniert. Laut dem Verizon Data Breach Investigations Report 2025 haben sich Brute-Force-Angriffe auf einfache Webanwendungen im letzten Jahr fast verdreifacht — von etwa 20 % auf 60 %. Dies signalisiert, dass automatisierte Credential-Angriffe zur primären Waffe geworden sind, nicht zum Ausweichplan.

Die zugrundeliegende Mechanik hat sich nicht geändert: Kombinationen ausprobieren, bis eine funktioniert. Was sich geändert hat, ist die Geschwindigkeit, Skalierung und Intelligenz hinter diesen Versuchen. Moderne GPU-Cluster, KI-gestützte Wordlist-Generierung und Botnets mit Millionen kompromittierter Geräte haben das, was einst ein langsamer, auffälliger Angriff war, in etwas Schnelles, Verteiltes und schwer Erkennbares verwandelt.

Dieser Artikel behandelt, was Brute-Force-Angriffe sind, wie sie sich 2026 entwickelt haben, die sechs Hauptvarianten, Praxisbeispiele aus 2025–2026 und eine mehrschichtige Verteidigungsstrategie, die Ihr Team heute implementieren kann.

Wichtigste Erkenntnisse

- Brute-Force-Angriffe sind automatisierte Credential-Angriffe — Skripte durchlaufen systematisch Benutzernamen- und Passwortkombinationen, bis eine funktioniert, und nutzen schwache, wiederverwendete oder vorhersagbare Passwörter aus — nicht Software-Schwachstellen.

- Sechs verschiedene Varianten zielen auf unterschiedliche Schwachstellen ab: Einfache Brute-Force, Dictionary-Angriffe, Credential Stuffing, Password Spraying, Reverse Brute Force und Hybrid-Angriffe — jede darauf ausgelegt, einen bestimmten Satz von Abwehrmaßnahmen zu umgehen.

- Moderne Hardware hat schwache Passwörter unhaltbar gemacht: Ein GPU-Cluster kann ein 8-Zeichen-MD5-gehashtes Passwort in Minuten knacken. Passwortlänge und sicheres Hashing bestimmen den realen Widerstand.

- Mehrschichtige Abwehrmaßnahmen funktionieren, aber nur bei konsequenter Durchsetzung. MFA, starke Passwortrichtlinien, Breach-Datenbank-Prüfung, Kontosperren, Rate Limiting und ein Passwort-Manager machen Brute-Force-Angriffe gemeinsam unpraktikabel. Jede einzelne Lücke reicht einem Angreifer zur Ausnutzung.

- Erkennung ist eine präventive Kontrolle, nicht nur eine reaktive. Das Erkennen von Angriffssignaturen — Spitzen bei fehlgeschlagenen Anmeldungen, langsame Spraying-Muster, unmögliche Reisen — gibt Ihrem Team Zeit, die Quelle zu blockieren, bevor Anmeldedaten validiert werden.

- Ein Passwort-Manager ist die strukturelle Lösung für Credential-Wiederverwendung — die Hauptursache hinter Credential Stuffing. Für Teams erzwingt er auch Rotation, markiert kompromittierte Anmeldedaten und schließt die Offboarding-Lücke, die veraltete Anmeldedaten jahrelang gültig lässt.

Was ist ein Brute-Force-Angriff?

Ein Brute-Force-Angriff verschafft unbefugten Zugriff auf ein System durch systematisches Ausprobieren jeder möglichen Kombination von Anmeldedaten (Benutzernamen, Passwörter oder Verschlüsselungsschlüssel), bis die richtige gefunden ist. Er nutzt menschliches Verhalten aus: schwache, wiederverwendete oder vorhersagbare Passwörter.

Stellen Sie es sich vor wie das Ausprobieren jedes Schlüssels an einem Schlüsselbund. Mit genügend Zeit und Rechenleistung wird irgendwann einer passen. Das Ziel des Angreifers ist es, diese Zeit auf etwas Praktikables zu reduzieren — und 2026 macht moderne Hardware das zunehmend erreichbar.

Brute-Force-Angriffe zielen auf Authentifizierungs-Endpunkte: Anmeldeseiten, SSH- und RDP-Dienste, VPN-Portale, API-Gateways und Admin-Panels. Jedes System, das einen Benutzernamen und ein Passwort akzeptiert, ist ein potenzielles Ziel.

Wie Brute-Force-Angriffe 2026 funktionieren

Im Kern ist ein Brute-Force-Angriff Automatisierung im großen Maßstab. Ein Angreifer setzt ein Skript oder Tool ein, das Credential-Kombinationen in schneller Folge an den Authentifizierungs-Endpunkt eines Zielsystems sendet. Das Skript protokolliert erfolgreiche Treffer und macht weiter.

Was 2026 von vor einem Jahrzehnt unterscheidet, ist die Infrastruktur hinter diesen Skripten.

Der KI- und Hardware-Faktor

Moderne Grafikkarten (ursprünglich für Gaming und maschinelles Lernen entwickelt) sind außergewöhnlich effizient bei paralleler Berechnung — genau das, was Password Cracking erfordert. Ein Cluster aus 12 NVIDIA RTX 5090 GPUs kann Hunderte Milliarden MD5-Hash-Kombinationen pro Sekunde testen (Hive Systems).

Bei schwach gehashten Anmeldedaten fällt ein 8-Zeichen-Passwort in Minuten — oder weniger. Gegen bcrypt mit modernen Kosteneinstellungen kann dieselbe Hardware Jahre benötigen. Der Unterschied liegt nicht an der Hardware des Angreifers. Es geht darum, ob das Zielsystem Passwörter sicher speichert.

Machine-Learning-Modelle, die auf geleakten Passwort-Datensätzen trainiert wurden (Tools wie PassGAN, basierend auf Generative Adversarial Networks), lernen reale Passwortverteilungen ohne menschengeschriebene Regeln. Sie sagen wahrscheinliche Muster voraus: An Namen angehängte Geburtstage, gängige Zeichensubstitutionen, kulturspezifische Phrasen.

In Tests gegen den RockYou-Breach-Datensatz traf PassGAN 47 % der echten Passwörter. In Kombination mit konventionellen Cracking-Tools wurden 24 % mehr Treffer erzielt als mit beiden Ansätzen allein. Der Suchraum schrumpft nicht durch Brute Force — er schrumpft durch Vorhersage.

Die Quantenbedrohung

Quantencomputing nutzt quantenmechanische Phänomene zur Informationsverarbeitung auf eine Weise, die klassische Computer nicht können. Während ein klassischer Prozessor Möglichkeiten sequenziell durcharbeitet, wertet ein Quantensystem viele Zustände gleichzeitig aus. Angewendet auf Kryptografie wird diese Parallelität zur direkten Bedrohung für die mathematischen Probleme, die der aktuellen Verschlüsselung zugrunde liegen.

Quantencomputing führt ein längerfristiges Risiko ein. IBMs Quanten-Roadmap prognostiziert, dass kryptografisch relevante Quantencomputer aktuelle asymmetrische Verschlüsselungsstandards noch in diesem Jahrzehnt untergraben könnten.

Quantenangriffe auf gehashte Passwörter bleiben theoretisch, aber Organisationen, die langlebige Geheimnisse und Verschlüsselungsschlüssel verwalten, sollten mit der Evaluierung von Post-Quanten-Kryptografiestandards beginnen — NIST hat seine ersten Post-Quanten-Standards 2024 finalisiert.

Botnets und verteilte Angriffe

Ein Botnet ist ein Netzwerk kompromittierter Geräte (Server, Router, IoT-Endpunkte, PCs), die ohne Wissen ihrer Besitzer von einem Angreifer ferngesteuert werden. Jedes Gerät fungiert als unabhängiger Knoten, der Anfragen senden, Systeme sondieren oder Anmeldeversuche übermitteln kann. Die Skalierung kann Millionen koordiniert arbeitender Maschinen erreichen.

Angreifer operieren selten von einer einzelnen IP aus. Moderne Brute-Force-Kampagnen nutzen Botnets, um Anmeldeversuche über verschiedene Quelladressen zu verteilen und so IP-basiertes Rate Limiting und geografische Sperren zu umgehen.

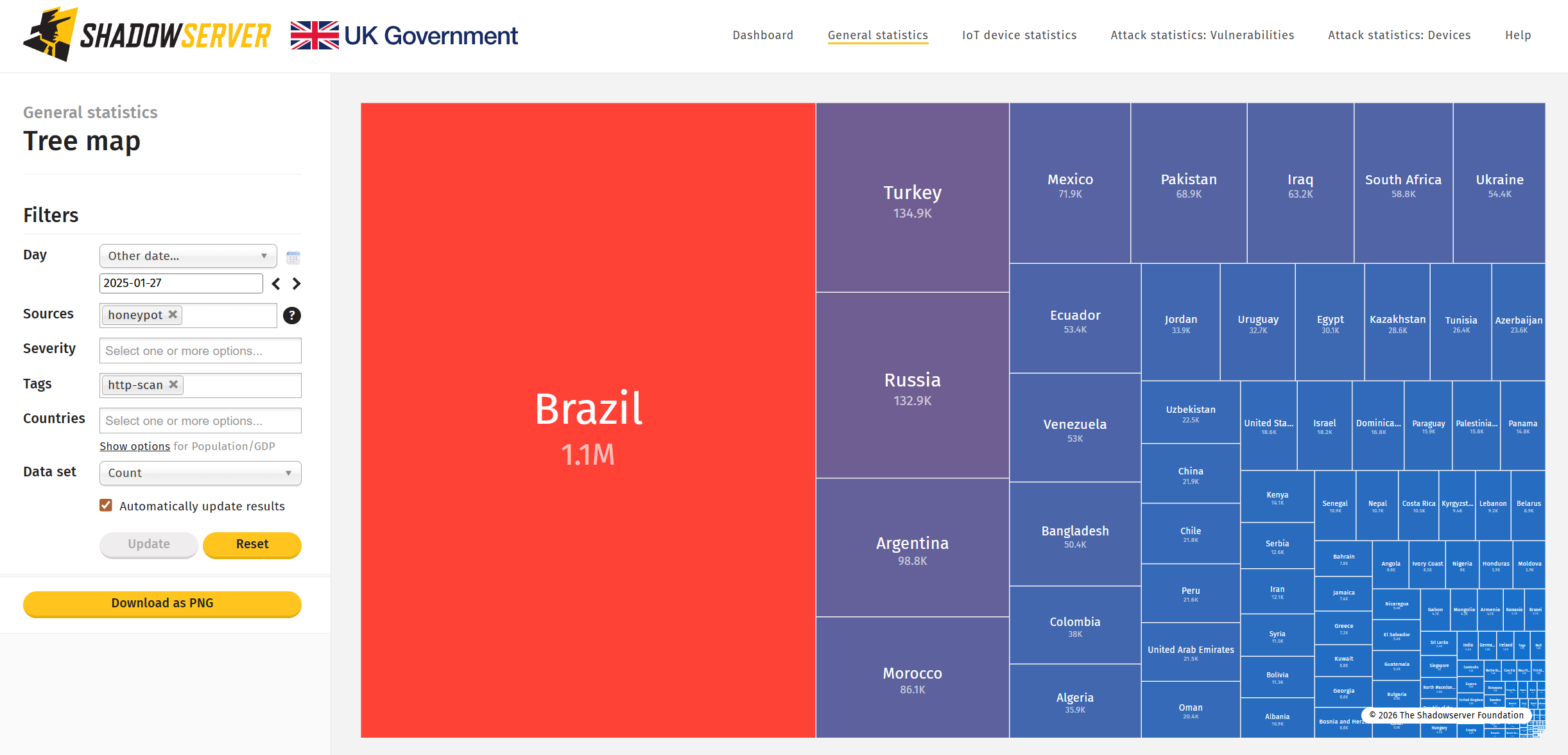

Anfang 2025 verfolgte die Shadowserver Foundation eine Kampagne, die täglich 2,8 Millionen IP-Adressen nutzte, um VPN-Anmeldeportale von Palo Alto Networks, Ivanti und SonicWall anzugreifen (BleepingComputer).

Die angreifenden Knoten waren überwiegend kompromittierte MikroTik-, Huawei- und Cisco-Router — gekaperte Geräte verteilt über Dutzende Länder, wobei der größte Cluster aus Brasilien stammte. Der Traffic wurde über Residential-Proxy-Netzwerke geleitet, sodass jeder Versuch wie normaler Heimanwender-Traffic aussah statt wie ein Bot. Standard-IP-basierte Abwehrmaßnahmen sahen etwas, das wie normaler Traffic aussah.

Arten von Brute-Force-Angriffen

Brute-Force-Angriffe teilen ein Prinzip: Zugang durch systematisches Testen von Anmeldedaten erlangen, bis etwas funktioniert. Die Methoden unterscheiden sich darin, was sie testen, woher sie ihre Daten beziehen und welche Abwehrmaßnahmen sie umgehen sollen.

1. Einfacher Brute-Force-Angriff

Die direkteste Variante: Jede mögliche Zeichenkombination wird der Reihe nach ausprobiert — aaa, aab, aac — bis ein Treffer gefunden wird. Keine Vorkenntnisse über das Ziel sind erforderlich. Der Angriff verlässt sich vollständig auf Rechenleistung.

Er ist nur gegen kurze oder einfache Passwörter effektiv. Bei einem 8-Zeichen-Passwort mit gemischten Zeichen können moderne GPU-Cluster die Suche in Stunden abschließen. Ab 12 Zeichen wird derselbe Ansatz rechnerisch unpraktikabel — der Suchraum wächst exponentiell mit jedem hinzugefügten Zeichen.

2. Dictionary-Angriff

Ein Dictionary-Angriff ersetzt die erschöpfende Aufzählung durch eine kuratierte Liste wahrscheinlicher Passwörter (Wörter, Phrasen und bekannte Anmeldedaten) und verengt so den Suchraum dramatisch. Der Angreifer setzt auf menschliche Vorhersagbarkeit statt auf rohe Rechenleistung.

Diese Listen reichen von einfachen Zusammenstellungen der 10.000 häufigsten Passwörter bis zu Multi-Gigabyte-Datensätzen aus geleakten Anmeldedaten, regionalen Slang und branchenspezifischer Terminologie. Jedes Passwort, das natürlicher Sprache ähnelt, ist anfällig. Zufälligkeit ist die einzige zuverlässige Verteidigung.

3. Credential Stuffing

Credential Stuffing ist die automatisierte Wiederverwendung von Benutzernamen-Passwort-Paaren, die bei früheren Datenschutzverletzungen gestohlen wurden. Angreifer nehmen Benutzernamen-Passwort-Paare und testen sie gegen andere Dienste und nutzen die Tatsache aus, dass viele Benutzer dieselben Anmeldedaten über mehrere Konten hinweg wiederverwenden.

Im Juli 2024 wurde eine Zusammenstellung von fast 10 Milliarden einzigartigen Passwörtern — genannt RockYou2024 — in einem kriminellen Forum veröffentlicht und bot Angreifern einen beispiellosen Pool an Anmeldedaten (Cybernews, 2024).

Das Verständnis der Gefahren der Passwortwiederverwendung ist hier wesentlicher Kontext — ein einziges kompromittiertes Konto auf einer Plattform kann sich kaskadenartig auf den gesamten digitalen Fußabdruck auswirken.

4. Password Spraying

Password Spraying kehrt den typischen Ansatz um. Anstatt viele Passwörter gegen ein Konto zu probieren (was Sperren auslöst), probiert der Angreifer ein oder zwei gängige Passwörter — Password1!, Welcome2026 — über Tausende von Konten.

Es bleibt unter Sperrschwellen und ist besonders effektiv gegen große Organisationen mit schwachen Passwortrichtlinien. Über 97 % der Identitätsangriffe beinhalten Password Spray oder Brute Force, laut dem Microsoft Digital Defence Report 2025.

5. Reverse-Brute-Force-Angriff

Ein Reverse-Brute-Force-Angriff beginnt mit einem bekannten Passwort (typischerweise aus einem Breach oder einem bekannten Standard stammend) und testet es systematisch gegen eine Liste von Benutzernamen. Die Anmeldedaten sind fix; die Identität ist die Unbekannte.

Diese Methode ist am effektivsten, wenn das Zielpasswort weit verbreitet ist: Ein Standard-Firmenpasswort, das beim Onboarding verteilt wurde, ein gängiges durch eine schwache Richtlinie vorgeschriebenes Muster oder ein Credential, das in einem früheren Leak auftauchte. Während ein Standardangriff ein Konto tief sondiert, sondiert ein Reverse-Angriff viele Konten mit chirurgischer Präzision.

6. Hybrid-Brute-Force-Angriff

Ein Hybrid-Brute-Force-Angriff kombiniert Wörterbuch-Wörter mit programmatischen Mutationen — Anhängen von Zahlen, Jahren oder Sonderzeichen (Summer2026!, admin@123), Ersetzen von Buchstaben durch Symbole oder Verschieben der Groß-/Kleinschreibung. Er ist darauf ausgelegt, Passwörter zu knacken, die komplex erscheinen, aber vorhersagbaren Konstruktionsmustern folgen.

Diese Angriffe zielen auf die Lücke zwischen Passwortrichtlinie und menschlichem Verhalten. Wenn Benutzer aufgefordert werden, ein Passwort zu „verkomplizieren", führen sie selten echte Zufälligkeit ein — sie hängen 1! an ein bekanntes Wort an oder schreiben den ersten Buchstaben groß. Hybrid-Angriffe sind genau darauf ausgelegt, diesen Instinkt auszunutzen, was regelbasierte Komplexitätsanforderungen zu einer schwächeren Verteidigung als Länge allein macht.

Vergleichstabelle für Brute-Force-Angriffe

| Angriffstyp | Methodik | Primäres Ziel | Beste Abwehr |

|---|---|---|---|

| Einfache Brute-Force | Erschöpfende Zeichenaufzählung | Einzelnes Konto | Kontosperre, lange Passwörter |

| Dictionary-Angriff | Vordefinierte Wort-/Phrasenlisten | Einzelnes Konto | Passphrasen, Blocklisten gängiger Passwörter |

| Credential Stuffing | Gestohlene Benutzernamen/Passwort-Paare | Mehrere Konten über Dienste hinweg | MFA, Breach-Datenbank-Prüfungen |

| Password Spraying | Wenige Passwörter, viele Konten | Gesamte Organisation | MFA, Blockierung gängiger Passwörter |

| Reverse Brute Force | Bekanntes Passwort, unbekannter Benutzername | Benutzerverzeichnis | Verhinderung von Benutzernamen-Enumeration |

| Hybrid-Angriff | Dictionary + regelbasierte Mutationen | Ein oder mehrere Konten | Lange Passphrasen, Passwort-Manager |

Die Verwaltung von Anmeldedaten in einem großen Team schafft genau die Angriffsfläche, die Brute-Force-Kampagnen ausnutzen. Erfahren Sie, wie Passwork Team-Tresore mit rollenbasiertem Zugriff und durchgesetzten Passwortrichtlinien strukturiert

Praxisbeispiele für Brute-Force-Angriffe (2025)

Brute-Force- und Credential-Stuffing-Angriffe stellen weiterhin eine erhebliche Bedrohung dar und entwickeln sich in Raffinesse und Umfang weiter. Die folgenden Fälle aus 2025 und 2026 verdeutlichen die anhaltenden Risiken und die kritische Bedeutung robuster Authentifizierung und Sicherheitspraktiken.

Australische Superannuation-Fonds — März 2025

Angriffstyp: Credential Stuffing (koordiniert, Multi-Target).

Am Wochenende vom 29.–30. März 2025 wurden fünf große australische Pensionsfonds (AustralianSuper, REST Super, Hostplus, Australian Retirement Trust und Insignia Financial) gleichzeitig mit Combo-Listen aus unabhängigen früheren Breaches angegriffen. Über 20.000 Konten wurden kompromittiert.

Vier AustralianSuper-Mitglieder verloren zusammen 500.000 AUD. REST schaltete sein MemberAccess-Portal vollständig ab, nachdem bei ca. 8.000 Mitgliedern persönliche Daten offengelegt worden waren.

Quelle: BleepingComputer (April 2025)

23andMe — 2023 → regulatorische Konsequenzen 2025

Angriffstyp: Credential Stuffing

Zwischen April und September 2023 testeten Angreifer Anmeldedaten aus unabhängigen Breaches gegen 23andMe-Konten. Durch die DNA-Relatives-Funktion kaskadierten anfängliche Kompromittierungen in die Offenlegung genetischer und Abstammungsdaten von etwa 6,9 Millionen Nutzern — von denen die meisten nie direkt angegriffen worden waren.

Quelle: ICO-Strafbescheid (Juni 2025)

„Mega Leak" — 16 Milliarden Anmeldedaten offengelegt — Juni 2025

Angriffstyp: Credential Stuffing (Quelldaten)

Im Juni 2025 entdeckten Cybernews-Forscher ca. 30 Datensätze mit über 16 Milliarden Anmeldedatensätzen — URLs, Benutzernamen und Klartext-Passwörter. Die Daten wurden hauptsächlich durch Infostealer-Malware gesammelt, die auf Verbrauchergeräte abzielte. Betroffene Plattformen waren unter anderem Google, Apple und Facebook. Bemerkenswert: BleepingComputer bestätigte, dass die Datensätze einen erheblichen Anteil recycelter Anmeldedaten aus älteren Breaches enthalten — nicht alle Datensätze stellen also frische Offenlegungen dar.

Quelle: Cybernews (Juni 2025), BleepingComputer (Juni 2025)

Jaguar Land Rover — März 2025 + September 2025

Angriffstyp: Credential Stuffing / gestohlene Anmeldedaten (Infostealer-Herkunft)

Im März 2025 durchbrach die HELLCAT-Ransomware-Gruppe JLR mit gestohlenen Jira-Anmeldedaten, die durch Infostealer-Malware gesammelt wurden. Bedrohungsakteur „Rey" leakte am 10. März ca. 700 interne Dokumente. Tage später nutzte ein zweiter Akteur „APTS" Anmeldedaten aus dem Jahr 2021 — die einem Drittanbieter-Auftragnehmer gehörten — um auf denselben Jira-Server zuzugreifen und weitere ca. 350 GB Daten zu leaken, darunter Quellcode, Entwicklungsprotokolle und Mitarbeiterdaten.

Im September 2025 legte ein separater Angriff, der einer Gruppe namens „Scattered Spider Lapsus$ Hunters" zugeschrieben wurde, globale IT-Systeme lahm und stoppte die Produktion im Halewood-Werk, wobei Mitarbeiter nach Hause geschickt wurden.

Quelle: CYFIRMA-Untersuchungsbericht (September 2025)

Zusammenfassungstabelle

| Vorfall | Jahr | Angriffstyp | Auswirkung | Hauptversäumnis |

|---|---|---|---|---|

| Australische Super-Fonds | 2025 | Credential Stuffing | 20.000+ Konten; 500.000 AUD gestohlen | MFA verfügbar aber nicht durchgesetzt |

| 23andMe | 2023/2025 | Credential Stuffing | 6,9 Mio. Datensätze; 2,31 Mio. £ Strafe; Insolvenz | Kein obligatorisches MFA für sensible Konten |

| „Mega Leak" | 2025 | Credential Stuffing (Quelldaten) | 16 Mrd. Datensätze offengelegt | Infostealer-Malware; kein MFA auf Zieldiensten |

| Jaguar Land Rover | 2025 | Credential Stuffing | Ca. 350 GB geleakt; Produktion gestoppt | Veraltete Anmeldedaten aus 2021 noch gültig; kein MFA auf Jira |

Wie erkennt man einen Brute-Force-Angriff?

Prävention ist das Ziel, aber Erkennung ist das Sicherheitsnetz. Brute-Force-Angriffe hinterlassen konsistente Signaturen in Authentifizierungs-Logs — wenn Sie wissen, worauf Sie achten müssen.

- Spitzen bei fehlgeschlagenen Anmeldeversuchen — Ein plötzlicher Anstieg von Authentifizierungsfehlern gegen ein einzelnes Konto oder verteilt über viele ist der direkteste Indikator. Legen Sie eine Baseline für Ihre Umgebung fest und alarmieren Sie bei Abweichungen.

- Mehrere Sperren von derselben Quell-IP — Selbst verteilte Angriffe hinterlassen teilweise Muster. Wiederholte Sperren, die vom selben IP-Bereich oder ASN (Autonomous System Number) stammen, deuten auf automatisierte Aktivität hin.

- Unmögliche Reisen — Ein Benutzer, der sich von London und dann innerhalb von 30 Minuten von Singapur authentifiziert, löst in modernen SIEM- und Identity-Plattformen automatisch eine Markierung aus. Das Signal allein ist nicht schlüssig: VPN-Exit-Nodes, Split-Tunneling-Konfigurationen und Cloud-Proxy-Dienste produzieren routinemäßig False Positives. Der Wert liegt in der Untersuchung, die es auslöst — nicht in der Annahme, die es bestätigt.

- Hohes Anfragevolumen an Authentifizierungs-Endpunkte — Hunderte von POST-Anfragen pro Minute an

/loginoder/api/authvon einer einzelnen Quelle sind kein organischer Traffic. Überwachen Sie Ihre Login-Endpunkte auf Anfrageraten, die die menschliche Tippgeschwindigkeit überschreiten. - Verteilte Low-and-Slow-Muster — Password Spraying vermeidet gezielt das Auslösen von Sperren pro Konto. Achten Sie auf ein Muster, bei dem viele verschiedene Konten jeweils genau einen oder zwei fehlgeschlagene Versuche innerhalb eines kurzen Zeitfensters erhalten — dies ist die Spraying-Signatur.

- Ungewöhnliche User-Agent-Strings oder fehlende Header — Automatisierte Tools senden oft Anfragen mit generischen oder fehlenden User-Agent-Strings, fehlenden Standard-Browser-Headern oder mit ungewöhnlichen TLS-Fingerprints.

Wie verhindert man Brute-Force-Angriffe?

Die Verteidigung gegen Brute Force ist ein Stack. Jede Schicht kompensiert die Schwächen der anderen.

Starke Passwortrichtlinien durchsetzen

Länge ist wichtiger als Komplexität. Eine 16-Zeichen-Passphrase ist exponentiell schwerer zu knacken als ein 8-Zeichen-String mit gemischten Zeichen. Bewegen Sie Ihre Organisation weg von Mindestlängen-Richtlinien, die technisch P@ssw0rd erlauben, hin zu Mindest-Entropie-Richtlinien, die echte Unvorhersehbarkeit erfordern. Lesen Sie Best Practices für Enterprise Password Management für ein strukturiertes Framework.

Schlüsselanforderungen gemäß NIST SP 800-63B:

- Mindestens 15 Zeichen für Konten ohne MFA; mindestens 8 mit durchgesetztem MFA

- Keine willkürlichen Komplexitätsregeln, die vorhersagbare Muster erzeugen

- Maximale Länge von mindestens 64 Zeichen zur Unterstützung von Passphrasen

- Blockieren von Passwörtern, die in Breach-Datenbanken erscheinen — neue Anmeldedaten bei der Erstellung gegen Dienste wie Have I Been Pwned prüfen, nicht erst danach

Anmeldedaten gegen Breach-Datenbanken prüfen

Bevor ein Passwort akzeptiert wird, überprüfen Sie, ob es nicht bereits in einem bekannten Datenleck aufgetaucht ist. NIST SP 800-63B und OWASP verlangen dies als separate Kontrolle — getrennt von Passwortlänge- oder Komplexitätsregeln. Ein Angreifer, der einen Dictionary-Angriff gegen Ihre Systeme ausführt, arbeitet mit denselben geleakten Datensätzen. Das Blockieren dieser Passwörter bei der Registrierung entfernt sie vollständig von der Angriffsfläche.

Multi-Faktor-Authentifizierung implementieren

MFA ist die wirksamste Einzelkontrolle gegen Credential-basierte Angriffe — ein kompromittiertes Passwort allein reicht nicht für den Zugang. Allerdings ist MFA nicht unfehlbar. MFA-Fatigue-Angriffe — bei denen Angreifer wiederholte Push-Benachrichtigungen senden, bis ein Benutzer aus Frustration eine genehmigt — haben MFA bei großen Organisationen umgangen. Phishing-resistente MFA-Methoden wie FIDO2 und Passkeys eliminieren diesen Vektor vollständig.

Kontosperren und progressive Verzögerungen konfigurieren

Konfigurieren Sie Authentifizierungssysteme so, dass Konten nach einer definierten Anzahl fehlgeschlagener Versuche (typischerweise 5–10) gesperrt werden, oder implementieren Sie progressive Verzögerungen, die mit jedem Fehlversuch exponentiell zunehmen. Progressive Verzögerungen sind oft vorzuziehen gegenüber harten Sperren, die selbst für Denial-of-Service gegen legitime Benutzer missbraucht werden können.

Rate Limiting auf IP- und ASN-Ebene anwenden

Kontosperren schützen einzelne Konten. Rate Limiting schützt den Authentifizierungs-Endpunkt selbst. Dies sind unterschiedliche Kontrollen mit unterschiedlichen Zielen. Begrenzen Sie die Anzahl der Anmeldeanfragen pro IP-Adresse pro Zeitfenster. Eskalieren Sie zu ASN-Level-Blockierung, wenn verteilte Muster auftreten.

CAPTCHA und Bot-Management einsetzen

CAPTCHA-Challenges unterscheiden menschliche Benutzer von automatisierten Skripten auf der Authentifizierungsebene. Moderne Bot-Management-Plattformen gehen weiter und analysieren Verhaltenssignale — Mausbewegung, Tipprhythmus, TLS-Fingerprints — um nicht-menschlichen Traffic zu identifizieren, bevor er das Anmeldeformular erreicht.

Zero-Trust-Architektur implementieren

Zero Trust basiert auf dem Prinzip, dass kein Benutzer, Gerät oder Netzwerksegment von Natur aus vertrauenswürdig ist. Selbst nach erfolgreicher Authentifizierung wird der Zugriff kontinuierlich basierend auf Kontext verifiziert: Gerätezustand, Standort, Verhalten und Least-Privilege-Zugriffsregeln. Wenn ein Brute-Force-Angriff ein Konto kompromittiert, begrenzt Zero Trust den Explosionsradius, indem laterale Bewegung zu anderen Systemen und Ressourcen verhindert wird.

Authentifizierungs-Logs überwachen und bei Anomalien alarmieren

Erkennung ist eine präventive Kontrolle, nicht nur eine reaktive. Das Erkennen eines laufenden Angriffs gibt Ihrem Team Zeit, die Quelle zu blockieren, Sitzungen ungültig zu machen und den Schaden einzudämmen. Konfigurieren Sie SIEM-Alarme für: Spitzen bei fehlgeschlagenen Authentifizierungsversuchen, Unmögliche-Reisen-Ereignisse, hohes Anfragevolumen an Login-Endpunkte und das Low-and-Slow-Spraying-Muster, bei dem viele Konten jeweils genau einen oder zwei Fehlversuche innerhalb eines kurzen Zeitfensters erhalten.

Einen Passwort-Manager verwenden

Passwortwiederverwendung ist der Treibstoff, der Credential Stuffing im großen Maßstab praktikabel macht. Wenn ein Breach Anmeldedaten offenlegt, wird jeder andere Dienst, bei dem dieses Passwort wiederverwendet wird, automatisch verwundbar — ohne zusätzlichen Aufwand des Angreifers. Ein Passwort-Manager eliminiert dies, indem er ein einzigartiges Passwort mit hoher Entropie für jedes Konto generiert und speichert, wodurch Wiederverwendung strukturell unmöglich wird.

Für einzelne Benutzer erreicht jeder seriöse Passwort-Manager dies. Für Teams und Organisationen sind die Anforderungen anders und die Einsätze höher.

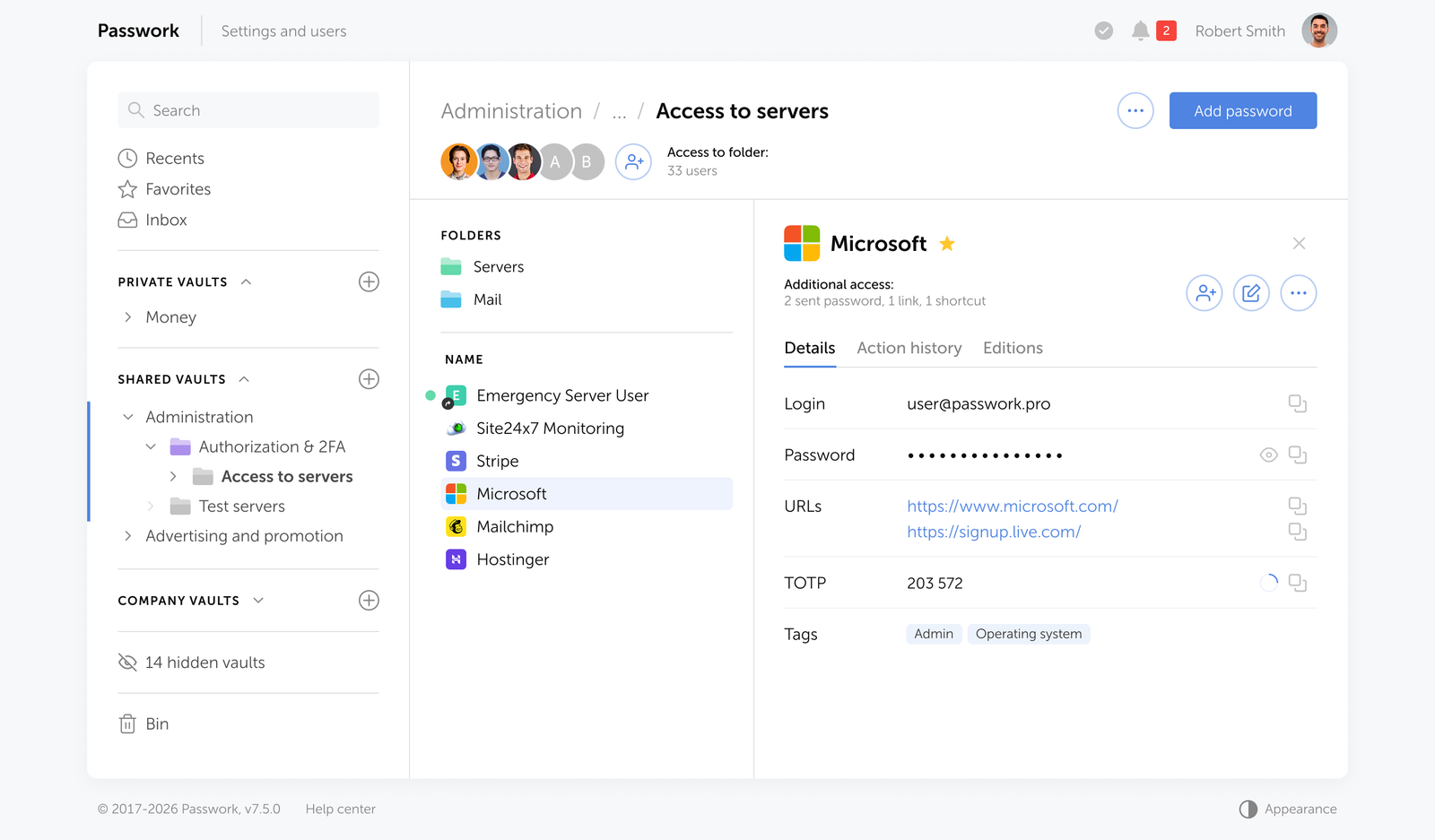

Passwork wurde speziell für diese Umgebung entwickelt. Es bietet IT-Teams einen zentralisierten, strukturierten Tresor, in dem Anmeldedaten mit granularer, rollenbasierter Zugriffskontrolle organisiert sind: Jeder Benutzer sieht nur das, was seine Rolle erlaubt, nicht mehr. Geteilte Anmeldedaten werden in geteilten Tresoren mit definierten Berechtigungen gespeichert.

Mehrere Funktionen von Passwork adressieren direkt die in diesem Artikel behandelten Angriffsvektoren:

- Anpassbarer Passwort-Generator — erzwingt Längen- und Komplexitätsanforderungen bei der Erstellung, sodass die Richtlinien-Compliance nicht dem individuellen Urteil überlassen wird.

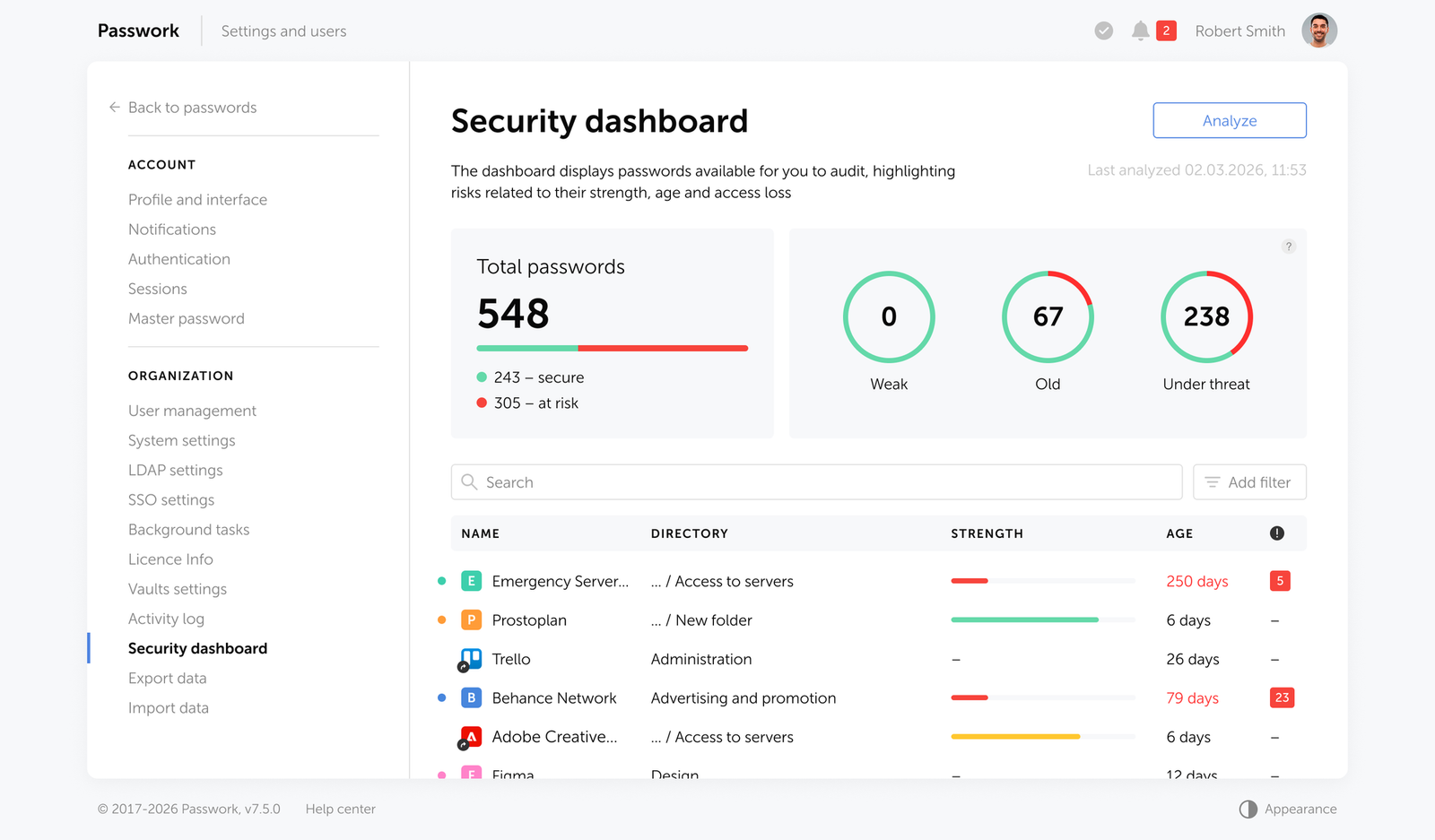

- Passwortsicherheits-Dashboard — verfolgt kontinuierlich den Status aller gespeicherten Anmeldedaten und markiert schwache, wiederverwendete, veraltete und potenziell kompromittierte Passwörter im gesamten Tresor. Wenn ein Mitarbeiter das Unternehmen verlässt, markiert Passwork automatisch jede Anmeldedaten, auf die diese Person Zugriff hatte, als potenziell kompromittiert und fordert zur Rotation auf.

- Zero-Knowledge-Client-seitige Verschlüsselung — Anmeldedaten werden auf der Client-Seite verschlüsselt, bevor sie den Server erreichen. Selbst mit vollem Zugriff auf die Datenbank oder die zugrundeliegende Infrastruktur erhält ein Angreifer nichts Lesbares. Der Verschlüsselungsschlüssel verlässt nie das Gerät des Benutzers.

- Vollständiges Audit-Log — jede Aktion im Tresor wird protokolliert: Wer hat auf was zugegriffen, wann und von wo. Dies ist die Sichtbarkeitsebene, die Post-Incident-Untersuchungen ermöglicht und die Compliance mit DSGVO, NIS2 und ähnlichen Frameworks unterstützt.

- Zwei-Faktor-Authentifizierung, Passkeys und Hardware-Sicherheitsschlüssel — Passwork unterstützt 2FA über Authenticator-Apps und WebAuthn-basierte Authentifizierung einschließlich Biometrie und FIDO2-Hardware-Schlüssel und fügt eine zweite Schicht über das Tresor-Passwort selbst hinaus hinzu.

- Konfigurierbare Kontosperre — Administratoren legen den Schwellenwert für fehlgeschlagene Anmeldeversuche fest, nach dem ein Konto gesperrt wird. Dies wendet Brute-Force- und Credential-Stuffing-Schutz auf Tresor-Ebene an — nicht nur am Netzwerkperimeter.

- Self-Hosted-Deployment — Passwork läuft vollständig innerhalb Ihrer eigenen Infrastruktur. Anmeldedaten verlassen nie Ihre Umgebung, werden auf Server- und Client-Seite mit AES-256 verschlüsselt (Zero-Knowledge-Architektur) und werden ausschließlich von Ihrem Team verwaltet.

Der JLR-Breach illustrierte, was ohne diese Struktur passiert: Anmeldedaten aus 2021, die einem Drittanbieter-Auftragnehmer gehörten, waren vier Jahre später noch gültig, ohne Rotation und ohne MFA auf der Jira-Instanz. Ein zentralisierter Tresor mit durchgesetzten Rotationsrichtlinien und einem Offboarding-Workflow hätte dieses Fenster geschlossen, bevor es ausgenutzt wurde.

Fazit

Brute-Force-Angriffe sind in der Praxis skalierbarer geworden. Günstige GPU-Rechenleistung, KI-gestützte Wordlist-Generierung und massive Botnets bedeuten, dass das, was einst erhebliche Ressourcen erforderte, jetzt fast keine mehr benötigt. Der 37-%-Anteil von Webanwendungsangriffen, die im Verizon DBIR 2025 Brute Force zugeschrieben werden, ist das Ergebnis dieser Zugänglichkeit.

Die gute Nachricht: Die Abwehrmaßnahmen funktionieren. MFA, starke und einzigartige Passwörter, Kontosperr-Richtlinien und Verhaltensüberwachung machen Brute-Force-Angriffe gemeinsam unpraktikabel gegen ein gehärtetes Ziel. Angreifer bewegen sich in Richtung des geringsten Widerstands — was bedeutet, dass Organisationen, die mehrschichtige Authentifizierungssicherheit effektiv implementieren, sich selbst aus dem Pool leichter Ziele entfernen.

Das eigentliche Risiko besteht darin, dass sie inkonsistent angewendet werden — ein Team nutzt MFA, ein anderes nicht. Geteilte Anmeldedaten in Tabellenkalkulationen gespeichert; Passwortrichtlinien, die auf dem Papier existieren, aber technisch nicht durchgesetzt werden. Das Schließen dieser Lücken ist, wo die eigentliche Arbeit liegt.

Passwork bietet IT-Teams einen strukturierten, prüffähigen Credential-Tresor mit rollenbasiertem Zugriff — entwickelt für Umgebungen, in denen Inkonsistenz Risiken schafft. Vollständiges Self-Hosted-Deployment und Zero-Knowledge-Verschlüsselung — auf Ihrer Infrastruktur vom ersten Tag an. Kostenlose Testversion erhalten

Häufig gestellte Fragen

Was ist der Unterschied zwischen einem Brute-Force-Angriff und einem Dictionary-Angriff?

Ein einfacher Brute-Force-Angriff probiert systematisch jede mögliche Zeichenkombination ohne Vorkenntnisse. Ein Dictionary-Angriff verwendet eine kuratierte Liste wahrscheinlicher Passwörter — gängige Wörter, bekannte Phrasen, geleakte Anmeldedaten — um den Suchraum zu reduzieren. Dictionary-Angriffe sind schneller und gezielter; einfache Brute Force ist erschöpfend, aber langsamer. Beide werden durch lange, zufällige Passwörter besiegt, die nicht natürlicher Sprache ähneln.

Können Brute-Force-Angriffe MFA umgehen?

Standard-Brute-Force kann MFA nicht direkt umgehen — ein korrektes Passwort allein reicht nicht für den Zugang. Allerdings nutzen Angreifer benachbarte Techniken: MFA-Fatigue (wiederholtes Senden von Push-Benachrichtigungen, bis der Benutzer eine genehmigt), Echtzeit-Phishing (Abfangen und Wiederverwenden von MFA-Token) und Session-Hijacking (Stehlen authentifizierter Sitzungscookies nach dem Login). Phishing-resistente MFA-Methoden wie FIDO2-Hardware-Schlüssel und Passkeys eliminieren die Phishing- und Fatigue-Vektoren vollständig.

Sind Brute-Force-Angriffe illegal?

Ja. Unbefugte Brute-Force-Angriffe gegen Systeme, die Sie nicht besitzen oder für die Sie keine ausdrückliche Genehmigung zum Testen haben, sind nach der Computerbetruggesetzgebung in den meisten Rechtsordnungen illegal — einschließlich des Computer Fraud and Abuse Act (CFAA) in den Vereinigten Staaten, des Computer Misuse Act im Vereinigten Königreich und der EU-Richtlinie über Angriffe auf Informationssysteme (2013/40/EU). Die Strafen umfassen erhebliche Geldstrafen und Freiheitsstrafen. Autorisierte Penetrationstests erfordern eine schriftliche Genehmigung des Systemeigentümers.

Wie lange dauert es, ein Passwort mit Brute Force zu knacken?

Das hängt von der Passwortlänge, dem Zeichensatz und der Art der Hash-Speicherung ab. Ein 8-Zeichen-MD5-gehashtes Passwort fällt in unter einer Stunde gegen einen modernen GPU-Cluster. Dasselbe Passwort, mit bcrypt bei hohem Kostenfaktor gehasht, kann auf derselben Hardware Jahre dauern. Länge ist die zuverlässigste Variable unter Ihrer Kontrolle: Jedes zusätzliche Zeichen multipliziert den Suchraum exponentiell. Eine 16-Zeichen-Passphrase gegen bcrypt ist mit aktueller Hardware rechnerisch unpraktikabel zu knacken.

Was ist Credential Stuffing und wie unterscheidet es sich von Brute Force?

Credential Stuffing verwendet verifizierte Benutzernamen/Passwort-Paare aus früheren Datenschutzverletzungen und testet sie gegen andere Dienste. Es rät nicht — es verwendet wieder. Brute Force generiert oder durchläuft Kombinationen ohne Vorkenntnisse über gültige Anmeldedaten. Credential Stuffing ist schneller und gezielter, weil es mit echten Anmeldedaten arbeitet, und es hat speziell wegen der Passwortwiederverwendung über Dienste hinweg Erfolg.

Welche Systeme werden am häufigsten von Brute-Force-Angriffen angegriffen?

Authentifizierungs-Endpunkte mit öffentlicher Exposition tragen das höchste Risiko: SSH- und RDP-Dienste, VPN-Portale, Webanwendungs-Anmeldeseiten, Admin-Panels (WordPress /wp-admin, cPanel) und API-Authentifizierungs-Endpunkte. Die Kampagne 2025, die 2,8 Millionen IPs nutzte, konzentrierte sich speziell auf VPN-Gateways und Firewalls — Perimeter-Geräte, die bei Kompromittierung direkten Zugang zu internen Netzwerken bieten.

Inhaltsverzeichnis

Inhaltsverzeichnis

Self-hosted-Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren