Einleitung

Ihr Sicherheitsteam hat gerade die Antivirenlizenz verlängert. Patches sind aktuell. Die Firewall-Regeln wurden seit zwei Jahren nicht geändert — weil nichts schiefgegangen ist. Warum landen Organisationen mit all diesen Maßnahmen trotzdem auf der Liste der Datenschutzverletzungen?

Weil die Tools, die 2010 funktionierten, für eine Bedrohung entwickelt wurden, die nicht mehr existiert.

Moderne Angreifer liefern keine Malware an Ihre Endpunkte. Sie beschaffen sich gültige Anmeldedaten — durch Phishing, eine geleakte Datenbank oder einen kompromittierten Anbieter — und authentifizieren sich wie jeder andere Benutzer. Von dort aus bewegen sie sich leise, eskalieren Berechtigungen und exfiltrieren Daten über Wochen. Bis jemand es bemerkt, ist der Schaden bereits angerichtet.

Antivirensoftware hat keine Signatur für einen legitimen Login.

Dieser Artikel erläutert, wie eine mehrschichtige, identitätszentrierte Verteidigung tatsächlich aussieht — und welche Kontrollen priorisiert werden sollten, wenn Sie 2026 einen Security-Stack aufbauen oder auditieren.

Wichtigste Erkenntnisse

- Signaturbasierte Antivirensoftware übersieht die Mehrheit moderner Angriffe. CrowdStrikes Global Threat Report 2026 stellte fest, dass 82 % der Erkennungen im Jahr 2025 malwarefrei waren — Angreifer nutzten Anmeldedatenmissbrauch und dateilose Techniken, die keinen binären Fußabdruck zum Scannen hinterlassen.

- Gestohlene Anmeldedaten sind der führende Erstzugriffsvektor. Verizons DBIR 2025 ergab, dass kompromittierte Anmeldedaten bei etwa 30 % der Datenschutzverletzungen beteiligt waren. Angreifer authentifizieren sich als legitime Benutzer und umgehen dabei jede Kontrolle, die zur Erkennung von Malware entwickelt wurde.

- Enterprise-Passwortmanagement und PAM sind grundlegende Kontrollen. Zentralisierte Anmeldedatenspeicherung, Durchsetzung des Least-Privilege-Prinzips und Just-In-Time-Zugriffsbereitstellung adressieren direkt die Angriffsvektoren, die für die meisten Datenschutzverletzungen verantwortlich sind.

- Zero-Trust-Architektur ist die strukturelle Antwort auf laterale Bewegung. Kontinuierliche Verifizierung von Identität, Gerätezustand und Verhaltenskontext — kombiniert mit Mikrosegmentierung — begrenzt einen Angreifer selbst nach der ersten Kompromittierung.

- Compliance-Frameworks definieren das Minimum, nicht den angemessenen Standard. DSGVO, NIS2, SOC 2 und ISO 27001 schreiben alle Zugriffskontrollen und Incident-Response-Verfahren vor, aber keines definiert die genaue Implementierung. Die Lücke zwischen dem Abhaken und effektiver Sicherheit ist dort, wo die meisten Datenschutzverletzungen auftreten.

Was ist eine Datenschutzverletzung? (Die moderne Definition)

Eine Datenschutzverletzung ist jeder bestätigte Vorfall, bei dem sensible, geschützte oder vertrauliche Informationen ohne Autorisierung zugegriffen, offengelegt oder exfiltriert werden. Dies umfasst personenbezogene Daten (PII), Finanzdaten, geistiges Eigentum und geschützte Gesundheitsinformationen (PHI).

Der Unterschied zwischen einem Sicherheitsvorfall und einer bestätigten Datenschutzverletzung ist operativ wichtig.

- Sicherheitsvorfall — jedes Ereignis, das Vertraulichkeit, Integrität oder Verfügbarkeit bedroht. Bewusst breit gefasst; die meisten eskalieren nicht weiter.

- Bestätigte Datenschutzverletzung — unberechtigter Zugriff auf Daten ist als Tatsache festgestellt. Dies löst obligatorische Meldepflichten gemäß DSGVO Artikel 33, NIS2 Artikel 23 und ähnlichen Rahmenwerken aus.

Diese Grenze bestimmt Ihre rechtliche Exposition, Ihre Meldefrist und ob Aufsichtsbehörden Sie als Opfer oder als fahrlässige Partei behandeln.

Warum Antivirensoftware nicht mehr ausreicht, um Datenschutzverletzungen zu verhindern

Antivirensoftware scannt Dateien und Prozesse gegen eine Datenbank bekannter Malware-Signaturen und blockiert dann alles, was übereinstimmt. Es war das richtige Tool für eine Bedrohungslandschaft, die auf ausführbaren Dateien und bekannten Virenstämmen basierte.

Ältere Antivirensoftware basiert auf signaturbasierter Erkennung: Wenn die Bedrohung nicht in der Datenbank ist, wird sie nicht erkannt. Dieses Modell versagt bei Bedrohungen, die überhaupt nicht wie Malware aussehen.

Laut CrowdStrikes Global Threat Report 2026 waren 82 % der Erkennungen im Jahr 2025 malwarefrei — das bedeutet, Angreifer nutzten Anmeldedatenmissbrauch, Living-off-the-Land-Techniken und dateilose Ausführung, die keinen binären Fußabdruck zum Scannen hinterlassen. Googles Threat Intelligence Team verfolgte 90 Zero-Day-Schwachstellen, die 2025 in freier Wildbahn ausgenutzt wurden, wobei jede ein Angriffsfenster darstellt, für das noch keine Signatur existiert.

Die 7-Schichten-Strategie zur Verhinderung von Datenschutzverletzungen für 2026

Ein mehrschichtiges Verteidigungsmodell adressiert die gesamte Angriffskette — vom Erstzugriff über laterale Bewegung bis zur Exfiltration. Jede Schicht unten ist nach Auswirkung und Implementierungspriorität geordnet.

1. Phishing-resistente MFA und Enterprise-Passwortmanagement durchsetzen

Microsoft-Forschung bestätigt, dass MFA mehr als 99,2 % der Account-Kompromittierungsangriffe blockiert. Diese einzelne Kontrolle eliminiert die überwiegende Mehrheit der anmeldedatenbasierten Eindringversuche — aber nur, wenn sie korrekt implementiert wird.

SMS-basierte MFA ist anfällig für SIM-Swapping und Prompt-Bombing. Phishing-resistente Alternativen — FIDO2-Hardware-Keys, Passkeys und zertifikatsbasierte Authentifizierung — entfernen den menschlichen Abfangvektor vollständig. Diese sollten der Standard für jeden Account mit Zugriff auf sensible Systeme sein.

MFA allein löst jedoch nicht das zugrundeliegende Problem der Anmeldedatenhygiene. Mitarbeiter verwenden Passwörter auf persönlichen und Unternehmenskonten wieder, teilen Anmeldedaten über Chat und speichern sie in Tabellen. Verizons DBIR 2025 stellte fest, dass gestohlene Anmeldedaten bei etwa 30 % der Datenschutzverletzungen der Erstzugriffsvektor waren. Ein Enterprise-Passwortmanager schließt diese Lücke durch Zentralisierung der Anmeldedatenspeicherung, Durchsetzung starker Passwortrichtlinien und Eliminierung von Ad-hoc-Freigaben.

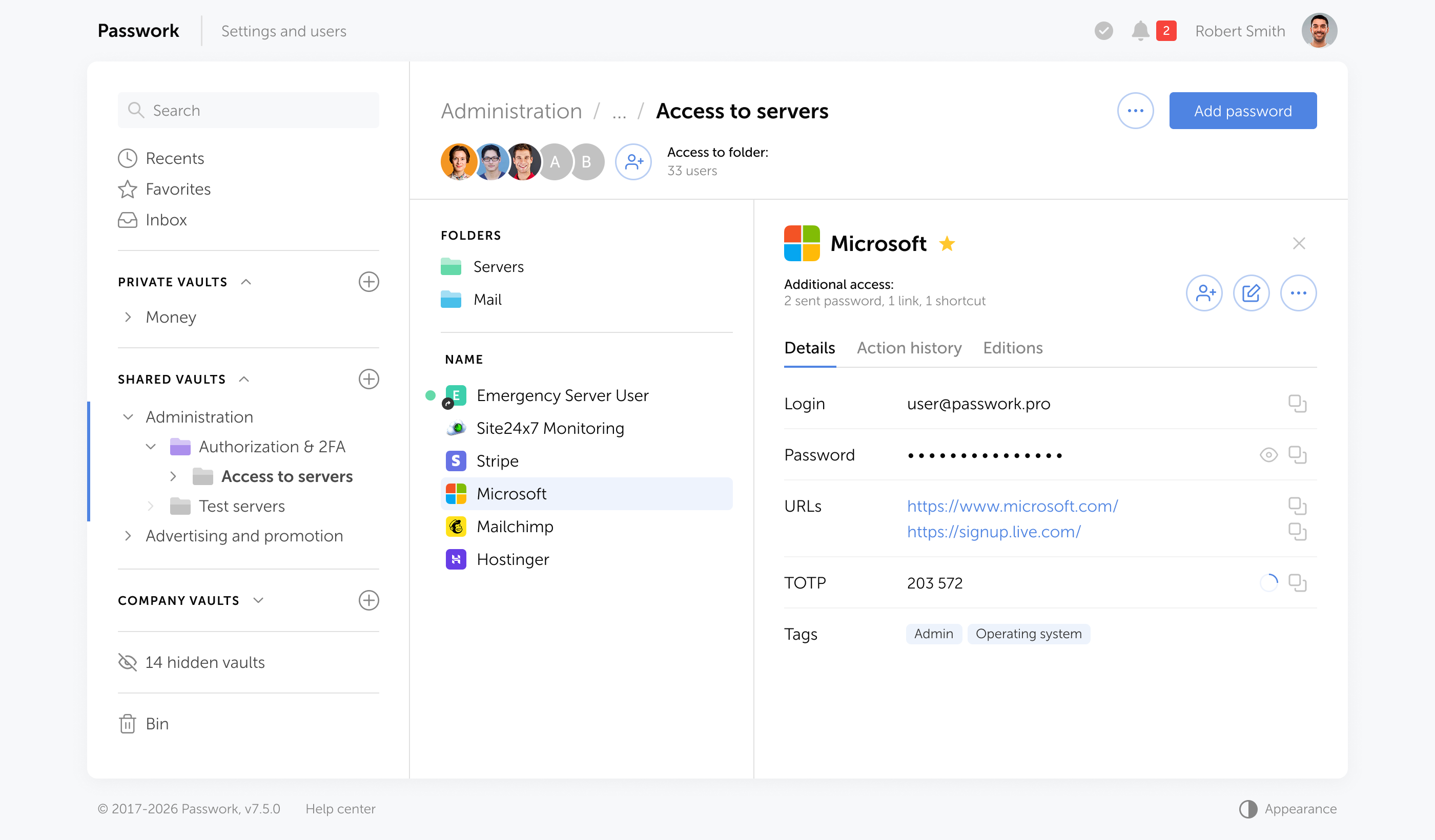

Passwork ist speziell für diesen Anwendungsfall entwickelt. Es wird vollständig auf Ihrer eigenen Infrastruktur bereitgestellt — keine Anmeldedaten verlassen jemals Ihre Umgebung. Alle Geheimnisse werden mit AES-256 sowohl auf Server- als auch auf Client-Seite unter einer Zero-Knowledge-Architektur verschlüsselt.

Die Integration mit Active Directory und LDAP automatisiert die Benutzerbereitstellung und -deprovisionierung, sodass der Zugriff in dem Moment entzogen wird, in dem ein Mitarbeiter das Unternehmen verlässt. Jeder Anmeldedatenzugriff, jede Änderung und jedes Freigabeereignis wird in einem manipulationssicheren Audit-Trail protokolliert — was direkt die Anforderungen an Insider-Bedrohungen und Compliance-Audits adressiert. Passwork ist ISO/IEC 27001-zertifiziert, was bestätigt, dass das Informationssicherheitsmanagement internationalen Standards entspricht.

Die Verwaltung gemeinsam genutzter Anmeldedaten über Teams hinweg ohne einen strukturierten Tresor ist einer der schnellsten Wege zu einer Datenschutzverletzung. Erfahren Sie, wie Passwork Enterprise-Passwortmanagement handhabt → passwork.pro

2. Privileged Access Management (PAM) implementieren

Privileged Access Management (PAM) ist ein Sicherheitsframework, das den Zugriff auf Konten mit erhöhten Systemberechtigungen kontrolliert, überwacht und auditiert — die Anmeldedaten, die einem Angreifer bei Kompromittierung administrative Kontrolle über Ihre Infrastruktur geben.

PAM regelt den Zugriff auf hochwertige Ziele: Domain-Controller, Cloud-Konsolen, Datenbankserver und Netzwerkinfrastruktur. Über die Zugriffskontrolle hinaus erzwingt es zusätzliche Sicherheit auf Sitzungsebene: Aufzeichnung von Aktivitäten, Auditierung von Befehlen und Bereitstellung von Zugriff durch Just-In-Time (JIT)-Mechanismen. JIT bedeutet, dass Admin-Rechte für ein definiertes Zeitfenster gewährt und automatisch entzogen werden — was dauerhafte Berechtigungen eliminiert, die Angreifer nach der ersten Kompromittierung ausnutzen können.

Das Prinzip der minimalen Rechtevergabe ist die operative Grundlage: Jeder Benutzer, jedes Dienstkonto und jede Anwendung erhält nur den minimalen Zugriff, der für ihre Funktion erforderlich ist, und nicht mehr.

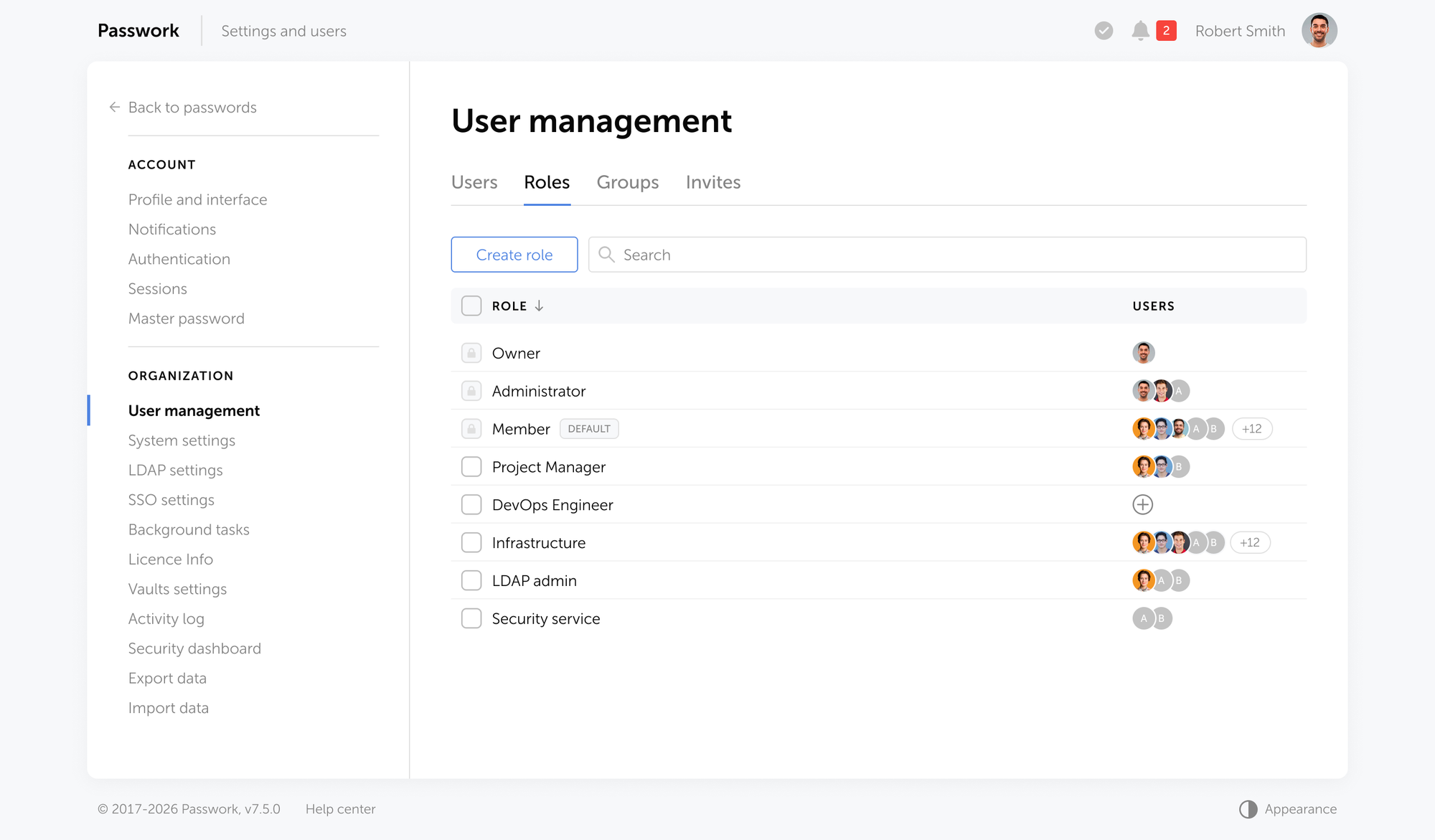

Die Durchsetzung minimaler Rechte beginnt auf der Anmeldedatenebene. Das rollenbasierte Zugriffsmodell von Passwork ermöglicht Administratoren die Zuweisung granularer Berechtigungen pro Benutzer oder Gruppe — mit genauer Kontrolle darüber, wer bestimmte Anmeldedaten ansehen, kopieren oder ändern kann.

Jede Rolle ist vollständig konfigurierbar: Anstatt zwischen vollem Administratorzugriff und keinem zu wählen, können Berechtigungen auf spezifische Funktionen beschränkt werden — Benutzerverwaltung, LDAP-Konfiguration, Audit-Logs oder Tresoreinstellungen — unabhängig voneinander.

3. Eine Zero-Trust-Architektur einführen

Zero Trust ist ein Sicherheitsmodell, das auf der Annahme basiert, dass keinem Benutzer, Gerät oder Netzwerksegment standardmäßig vertraut werden sollte — unabhängig davon, ob die Anfrage innerhalb oder außerhalb des Unternehmensperimeters erfolgt. Der Zugriff wird erst nach kontinuierlicher Verifizierung von Identität, Gerätezustand und Verhaltenskontext gewährt.

Das Modell basiert auf drei Kernprinzipien:

- Explizit verifizieren — jede Zugriffsanfrage wird basierend auf allen verfügbaren Datenpunkten authentifiziert und autorisiert: Identität, Gerätezustand, Standort und Verhaltenskontext.

- Least-Privilege-Zugriff verwenden — Benutzer und Systeme erhalten nur die Berechtigungen, die für ihre aktuelle Aufgabe erforderlich sind, was den Explosionsradius einer Kompromittierung begrenzt.

- Von einer Kompromittierung ausgehen — die Architektur ist so konzipiert, als ob ein Angreifer bereits drin ist. Mikrosegmentierung, verschlüsselte Traffic-Inspektion und kontinuierliche Überwachung begrenzen laterale Bewegung, bevor sie eskaliert.

Diese Architektur adressiert direkt laterale Bewegung. Wenn ein Angreifer einen Endpunkt oder ein Konto kompromittiert, verhindern Zero-Trust-Mikrosegmentierung und kontinuierliche Authentifizierungsprüfungen, dass sie auf benachbarte Systeme übergreifen.

Zero Trust ist eine Designphilosophie, die durch Identitätsanbieter, Netzwerksegmentierung und Richtliniendurchsetzungspunkte implementiert wird — kein einzelnes Produkt oder keine einzelne Anbieterlösung. NIST SP 800-207 bietet das maßgebliche Framework für die Implementierung.

4. Auf Endpoint Detection and Response (EDR) upgraden

Endpoint Detection and Response (EDR) ist eine Sicherheitstechnologie, die Endpunktaktivitäten kontinuierlich überwacht — Prozesse, Netzwerkverbindungen, Dateisystemänderungen und Benutzerverhalten — und automatisierte Reaktionen auslöst, wenn anomale Muster erkannt werden.

EDR ersetzt das statische Signaturmodell durch Verhaltensüberwachung. Anstatt zu fragen „stimmt diese Datei mit einer bekannten Bedrohung überein?", fragt EDR „verhält sich dieser Prozess wie ein Angriff?"

Diese Unterscheidung erkennt dateilose Malware, Credential-Dumping-Tools und Ransomware-Staging-Aktivitäten, bevor die Ausführung abgeschlossen ist. EDR-Lösungen führen ein kontinuierliches Telemetrie-Protokoll der Endpunktaktivitäten und ermöglichen eine forensische Rekonstruktion nach einem Vorfall — entscheidend sowohl für die Eindämmung als auch für die Compliance-Berichterstattung.

Ransomware war bei 44 % der Datenschutzverletzungen im Jahr 2025 vorhanden, gegenüber 32 % im Vorjahr. EDR mit automatisierten Reaktionsfähigkeiten — Isolierung eines Endpunkts in dem Moment, in dem anomales Verhalten erkannt wird — ist heute eine Basiskontrolle für jede Organisation, die sensible Daten verarbeitet.

EDR-Lösungen in der Praxis

- CrowdStrike Falcon — cloudnativer Agent mit Echtzeit-Verhaltenserkennung, automatisierter Eindämmung und Threat-Intelligence-Integration

- SentinelOne Singularity Endpoint — autonome Reaktion ohne Cloud-Abhängigkeit; enthält Rollback-Fähigkeit für Ransomware-betroffene Dateien

- Microsoft Defender for Endpoint — tief in das Microsoft-Ökosystem integriert; deckt Windows, macOS, Linux, iOS und Android ab

- Palo Alto Networks Cortex XDR — erweitert Endpunkt-Telemetrie auf Netzwerk- und Cloud-Daten; einheitliche Erkennung über die gesamte Angriffsoberfläche

- Trend Micro Vision One — kombiniert EDR mit XDR über E-Mail, Endpunkte, Server und Cloud-Workloads

- Sophos Intercept X — enthält Anti-Exploit- und Anti-Ransomware-Module neben Verhaltenserkennung; als Managed Service verfügbar

- Cisco Secure Endpoint — integriert sich in Ciscos breiteren Security-Stack; stark bei Threat Hunting und retrospektiver Analyse

5. Data Loss Prevention (DLP) und Verschlüsselung einsetzen

Data Loss Prevention (DLP) ist eine Reihe von Technologien und Richtlinien, die die Bewegung sensibler Daten über Endpunkte, Netzwerke und Cloud-Umgebungen erkennen, überwachen und einschränken — um unbefugten Zugriff, Übertragung oder Exfiltration zu verhindern, bevor eine Datenschutzverletzung bestätigt wird.

DLP-Tools überwachen und kontrollieren die Bewegung sensibler Daten: PII, Finanzdaten, Quellcode und regulierte Informationen. Sie setzen Richtlinien durch, die unbefugte Uploads in Cloud-Speicher blockieren, Exfiltration per E-Mail verhindern und anomale Massen-Datenübertragungen kennzeichnen.

DLP-Tools in der Praxis

Der Markt bietet Lösungen in drei Bereitstellungsmodellen — Endpunkt, Netzwerk und Cloud — die oft in einer einzigen Plattform kombiniert werden:

Endpunkt-DLP

- Microsoft Purview DLP — native Integration mit Microsoft 365 und Windows-Endpunkten; deckt E-Mail, Teams, SharePoint und lokale Dateiaktivitäten ab

- Forcepoint DLP — verhaltensbasierte Erkennung mit tiefgehender Inhaltsprüfung über Endpunkte und Webkanäle

- Digital Guardian (Fortra) — granularer Endpunkt-Agent mit forensischem Logging; starke Abdeckung für geistiges Eigentum

Netzwerk- und Cloud-DLP

- Netskope DLP — cloudnativ; konzipiert für SaaS, IaaS und Web-Traffic-Inspektion

- Symantec DLP (Broadcom) — deckt Netzwerk, Endpunkt und Cloud-Speicher mit Datenerkennung und -klassifizierung ab

- Palo Alto Networks Enterprise DLP — in den NGFW- und Prisma-SASE-Stack integriert; kein separater Agent erforderlich

- Varonis — kartiert sensible Daten über Dateifreigaben, Cloud-Speicher und E-Mail; enthält Anomalieerkennung für Benutzerverhalten

Verschlüsselung ist die ergänzende Kontrolle. Daten, die im Ruhezustand und bei der Übertragung verschlüsselt sind, bleiben selbst bei Exfiltration unlesbar. Vollständige Festplattenverschlüsselung auf Endpunkten, TLS 1.3 für Daten bei der Übertragung und offline gespeicherte verschlüsselte Backups bilden die Baseline. Für regulierte Branchen ist Verschlüsselung nicht optional — NIS2 Artikel 21 und DSGVO Artikel 32 verweisen beide darauf als angemessene technische Schutzmaßnahme.

6. Drittanbieter- und Lieferkettenrisiken managen

Drittanbieterrisiko ist die Exposition, die durch Anbieter, Auftragnehmer und Software-Abhängigkeiten in Ihre Umgebung gelangt — Entitäten außerhalb Ihrer direkten Kontrolle, die dennoch Zugriff auf Ihre Systeme, Daten oder Codebasis haben. Die Beteiligung von Drittanbietern an Datenschutzverletzungen verdoppelte sich laut Verizons DBIR 2025 im Jahresvergleich.

Anbieterrisikomanagement erfordert mehr als jährliche Fragebögen. Wirksame Kontrollen umfassen:

- Beschränkung des Drittanbieterzugriffs auf nur die Systeme, die sie benötigen

- MFA-Anforderung für alle externen Konten

- Überwachung der Drittanbieter-Sitzungsaktivitäten

- Einbeziehung von Sicherheitsanforderungen in vertragliche Vereinbarungen

Lieferkettenangriffe sind ein eigenständiger und schwerer zu erkennender Vektor: Bösartiger Code wird in Software eingeschleust, bevor sie Sie erreicht — durch eine kompromittierte Build-Pipeline, ein manipuliertes Paket-Repository oder ein gekapertes Anbieter-Update. Wenn die Nutzlast ankommt, sieht sie bereits legitim aus. Zwei Vorfälle von Anfang 2026 illustrieren das Ausmaß der Exposition:

- Trivy (März 2026). Der Schwachstellenscanner von Aqua Security wurde über seine Docker-Images kompromittiert und lieferte eine Information-Stealer-Nutzlast an Teams, die jeden Grund hatten, dem Tool zu vertrauen.

- Axios (März 2026). Angreifer, die mit dem nordkoreanischen Bedrohungsakteur UNC1069 in Verbindung stehen, betteten einen Remote-Access-Trojaner in das weit verbreitete Axios-npm-Paket ein und verteilten ihn still über die Abhängigkeitskette.

In beiden Fällen kam bösartiger Code über einen vertrauenswürdigen Kanal — bevor eine interne Kontrolle die Chance hatte, ihn abzufangen. Effektive Verteidigung erfordert Software-Composition-Analyse und Integritätsverifizierung für alle Drittanbieterkomponenten.

7. Kontinuierliche Security-Awareness-Schulungen durchführen

Der menschliche Faktor war bei 60 % der Datenschutzverletzungen im Jahr 2025 beteiligt. Jährliche Compliance-Schulungen ändern das Verhalten nicht — sie produzieren abgehakte Checkboxen, kein Sicherheitsbewusstsein.

Effektive Programme führen kontinuierliche, simulierte Phishing-Kampagnen durch, die auf aktuelle Angriffstechniken kalibriert sind. Wenn ein Mitarbeiter auf einen simulierten Phishing-Link klickt, erhält er sofort kontextbezogenes Feedback — nicht eine vierteljährliche Erinnerung.

Gamifizierte Plattformen, die individuelle Verbesserungen im Laufe der Zeit verfolgen, erzielen messbare Reduzierungen der Klickraten. Sicherheitskultur wird durch Wiederholung und Relevanz aufgebaut, nicht durch jährliche Vorträge.

Wie Compliance-Frameworks die Verhinderung von Datenschutzverletzungen beeinflussen

Compliance-Frameworks (DSGVO, NIS2, DORA, SOC 2) schreiben spezifische technische Kontrollen vor: Zugriffsprotokollierung, Verschlüsselung, Incident-Response-Verfahren und Anbietermanagement. Die Erfüllung dieser Anforderungen etabliert eine Sicherheits-Baseline.

Compliance definiert den minimal akzeptablen Standard — nicht den angemessenen. Ein SOC 2 Type II-Audit bestätigt, dass Kontrollen während des Auditzeitraums existierten und effektiv funktionierten; es macht keine Aussage darüber, was am Tag nach dem Verlassen des Auditors passiert, oder ob diese Kontrollen gegen Ihre tatsächliche Bedrohungslandschaft ausreichen. Organisationen, die Compliance mit Sicherheitsstrategie gleichsetzen, erfahren den Unterschied in der Regel im ungünstigsten Moment.

Nutzen Sie Frameworks als strukturierten Ausgangspunkt. Bauen Sie basierend auf Ihrem tatsächlichen Bedrohungsmodell darüber hinaus.

Was jedes Framework tatsächlich erfordert

| Framework | Geltungsbereich | Wichtige technische Kontrollen | Was nicht abgedeckt wird |

|---|---|---|---|

| DSGVO | Personenbezogene Daten von EU-Bürgern | Zugriffskontrollen, Verschlüsselung, Meldung von Datenschutzverletzungen innerhalb von 72 Stunden, Datenminimierung | Spezifische Sicherheitsstandards; Implementierung wird der Organisation überlassen |

| NIS2 | Kritische Infrastruktur und wesentliche Dienste in der EU | Risikomanagement, Vorfallmeldung, Lieferkettensicherheit, MFA | Präskriptive technische Implementierung; fokussiert auf Ergebnisse |

| DORA | Finanzunternehmen, die in der EU tätig sind | IKT-Risikomanagement, Resilienz-Tests, IKT-Drittanbieteraufsicht, Vorfallklassifizierung | Nicht-Finanzsektoren; bewusst enger Geltungsbereich |

| SOC 2 | Dienstleistungsorganisationen, die Kundendaten verarbeiten | Verfügbarkeit, Vertraulichkeit, Verarbeitungsintegrität, Zugriffsprotokollierung | Punktuelles Audit; keine Garantie für kontinuierliche Compliance |

| ISO 27001 | Jede Organisation, die eine ISMS-Zertifizierung anstrebt | Risikobewertung, Asset-Management, Zugriffskontrolle, Vorfallmanagement | Operative Wirksamkeit; Zertifizierung bestätigt Prozesse, nicht Ergebnisse |

Die Tabelle zeigt ein Muster: Jedes Framework deckt Zugriffskontrolle und Incident Response in irgendeiner Form ab, aber keines schreibt genau vor, wie. Diese Implementierungslücke ist dort, wo die meisten Datenschutzverletzungen auftreten — nicht weil das Framework falsch war, sondern weil die Organisation bei der Checkbox aufgehört hat.

Passworks Audit-Logs, rollenbasierte Zugriffskontrollen und ISO 27001-Zertifizierung unterstützen direkt die Compliance mit DSGVO-, NIS2- und SOC 2-Anforderungen. Entdecken Sie Passworks Compliance-relevante Funktionen → passwork.pro

Entwicklung eines Incident-Response-Plans (von einer Kompromittierung ausgehen)

Prävention ist niemals absolut. Der IBM Cost of a Data Breach Report 2025 stellte fest, dass die durchschnittliche Zeit zur Identifizierung und Eindämmung einer Datenschutzverletzung 241 Tage beträgt. Organisationen mit einem getesteten Incident-Response-Plan dämmen Datenschutzverletzungen deutlich schneller ein — und schnellere Eindämmung reduziert direkt die Kosten.

Ein wirksamer IR-Plan definiert: wer einen Vorfall deklariert, wie der Eskalationspfad aussieht, wie Systeme isoliert werden, wann Aufsichtsbehörden und betroffene Parteien benachrichtigt werden müssen und wie Beweise für die forensische Analyse gesichert werden. DSGVO Artikel 33 erfordert die Meldung an Aufsichtsbehörden innerhalb von 72 Stunden nach Kenntnis einer Datenschutzverletzung — eine Frist, die ohne einen vordefinierten Prozess nicht einzuhalten ist.

Testen Sie den Plan. Eine Tabletop-Übung, die einmal im Jahr durchgeführt wird, offenbart Lücken, die keine Dokumentation aufdecken kann.

Fazit

Die Bedrohungslandschaft hat sich entscheidend von malwarebasierten Angriffen hin zu Identitätsausnutzung, dateilosen Techniken und Lieferkettenkompromittierungen verlagert. Ein signaturbasiertes Antivirenprodukt adressiert keinen dieser Vektoren effektiv.

Das oben beschriebene 7-Schichten-Modell — verankert durch phishing-resistente MFA, Enterprise-Passwortmanagement und Zero-Trust-Architektur — spiegelt wider, wie moderne Angriffe tatsächlich funktionieren und wo Kontrollen die größte Wirkung haben. Jede Schicht adressiert eine spezifische Phase der Angriffskette. Zusammen schaffen sie eine Defense-in-Depth, die ältere Perimetersicherheit nicht replizieren kann.

Auditieren Sie Ihren aktuellen Stack gegen diese sieben Schichten. Identifizieren Sie, welche Kontrollen fehlen, welche teilweise implementiert sind und welche falsch konfiguriert sind. Die Lücken, die Sie finden, sind die Lücken, die ein Angreifer zuerst finden wird.

Passwork ist als Self-hosted- und Cloud-Lösung verfügbar mit AES-256-Verschlüsselung, AD/LDAP-Integration, vollständiger Audit-Protokollierung und ISO 27001-Zertifizierung. Testen Sie Passwork in Ihrer Umgebung → passwork.pro

Häufig gestellte Fragen

Worauf sollten Unternehmen bei einem Enterprise-Passwortmanager achten?

Priorisieren Sie On-Premise- oder Self-hosted-Bereitstellung, damit Anmeldedaten innerhalb Ihrer Infrastruktur bleiben. Wesentliche Fähigkeiten umfassen Zero-Knowledge-AES-256-Verschlüsselung, Active Directory- und LDAP-Integration für automatisierte Benutzerbereitstellung, manipulationssichere Audit-Logs und ISO 27001-Zertifizierung. Passwork erfüllt alle diese Anforderungen und wird vollständig in Ihrer eigenen Umgebung bereitgestellt.

Was ist die häufigste Ursache für eine Datenschutzverletzung im Jahr 2026?

Gestohlene Anmeldedaten bleiben der führende Erstzugriffsvektor. Verizons DBIR 2025 ergab, dass kompromittierte Anmeldedaten bei etwa 30 % der Datenschutzverletzungen beteiligt waren. Angreifer beschaffen sie durch Phishing, geleakte Datenbanken oder kompromittierte Anbieter — und authentifizieren sich dann als legitime Benutzer, wobei sie signaturbasierte Abwehrmechanismen vollständig umgehen.

Warum reicht Antivirensoftware nicht mehr aus, um Datenschutzverletzungen zu verhindern?

Antivirensoftware basiert auf signaturbasierter Erkennung: Sie identifiziert Bedrohungen durch Abgleich von Dateien mit einer Datenbank bekannter Malware. Laut CrowdStrikes Global Threat Report 2026 waren 82 % der Erkennungen im Jahr 2025 malwarefrei — das bedeutet, Angreifer nutzten Anmeldedatenmissbrauch und dateilose Techniken, die keinen binären Fußabdruck zum Scannen hinterlassen.

Was ist der Unterschied zwischen einem Sicherheitsvorfall und einer Datenschutzverletzung?

Ein Sicherheitsvorfall ist jedes Ereignis, das Vertraulichkeit, Integrität oder Verfügbarkeit bedroht — die meisten eskalieren nicht weiter. Eine bestätigte Datenschutzverletzung bedeutet, dass unberechtigter Zugriff auf Daten als Tatsache festgestellt ist. Diese Unterscheidung bestimmt Ihre rechtliche Exposition: DSGVO Artikel 33 und NIS2 Artikel 23 erfordern die Meldung an Aufsichtsbehörden innerhalb von 72 Stunden nach Bestätigung einer Datenschutzverletzung.

Was bedeutet Zero-Trust-Architektur in der Praxis tatsächlich?

Zero Trust bedeutet, dass keinem Benutzer, Gerät oder Netzwerksegment standardmäßig vertraut wird — unabhängig davon, ob die Anfrage innerhalb oder außerhalb des Unternehmensperimeters erfolgt. Jede Zugriffsanfrage wird gegen Identität, Gerätezustand und Verhaltenskontext verifiziert. Mikrosegmentierung begrenzt laterale Bewegung, wenn ein Konto oder Endpunkt kompromittiert wird. NIST SP 800-207 bietet das maßgebliche Implementierungsframework.

Was ist ein Lieferkettenangriff und wie unterscheidet er sich von einer Standard-Anbieterverletzung?

Ein Lieferkettenangriff schleust bösartigen Code in Software ein, bevor sie den Endbenutzer erreicht — durch eine kompromittierte Build-Pipeline, ein manipuliertes Paket-Repository oder ein gekapertes Update. Anders als bei einer Anbieterverletzung, bei der der Angreiferzugriff die Bedrohung ist, macht ein Lieferkettenangriff die Software selbst zur Waffe. Wenn die Nutzlast ankommt, erscheint sie bereits legitim.

Was ist die durchschnittliche Zeit zur Erkennung und Eindämmung einer Datenschutzverletzung?

Laut IBMs Cost of a Data Breach Report 2025 beträgt die durchschnittliche Zeit zur Identifizierung und Eindämmung einer Datenschutzverletzung 241 Tage. Organisationen mit einem getesteten Incident-Response-Plan dämmen Datenschutzverletzungen deutlich schneller ein. Dieser Geschwindigkeitsunterschied reduziert direkt die finanzielle und regulatorische Exposition — einschließlich des 72-Stunden-Meldefensters, das gemäß DSGVO Artikel 33 erforderlich ist.

Was sollte ein Enterprise-Passwortmanager enthalten, um Compliance zu unterstützen?

On-Premise-Bereitstellung, damit Anmeldedaten innerhalb Ihrer Infrastruktur bleiben, AES-256-Zero-Knowledge-Verschlüsselung, Active Directory- und LDAP-Integration für automatisierte Bereitstellung und Deprovisionierung, manipulationssichere Audit-Logs und ISO 27001-Zertifizierung. Diese Fähigkeiten adressieren direkt die Zugriffskontroll- und Audit-Anforderungen gemäß DSGVO, NIS2 und SOC 2. Passwork erfüllt alle diese Anforderungen und wird vollständig in Ihrer eigenen Umgebung bereitgestellt.

Wie reduziert Privileged Access Management das Risiko von Datenschutzverletzungen?

PAM kontrolliert den Zugriff auf hochwertige Konten — Domain-Controller, Cloud-Konsolen, Datenbankserver — und erzwingt Just-In-Time-Bereitstellung: Admin-Rechte werden für ein definiertes Zeitfenster gewährt und automatisch entzogen. Dies eliminiert dauerhafte Berechtigungen, die Angreifer nach der ersten Kompromittierung ausnutzen. Das Prinzip der minimalen Rechtevergabe begrenzt den Explosionsradius eines einzelnen kompromittierten Kontos.

Inhaltsverzeichnis

- Einleitung

- Wichtigste Erkenntnisse

- Was ist eine Datenschutzverletzung? (Die moderne Definition)

- Warum Antivirensoftware nicht mehr ausreicht, um Datenschutzverletzungen zu verhindern

- Die 7-Schichten-Strategie zur Verhinderung von Datenschutzverletzungen für 2026

- Wie Compliance-Frameworks die Verhinderung von Datenschutzverletzungen beeinflussen

- Entwicklung eines Incident-Response-Plans (von einer Kompromittierung ausgehen)

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Einleitung

- Wichtigste Erkenntnisse

- Was ist eine Datenschutzverletzung? (Die moderne Definition)

- Warum Antivirensoftware nicht mehr ausreicht, um Datenschutzverletzungen zu verhindern

- Die 7-Schichten-Strategie zur Verhinderung von Datenschutzverletzungen für 2026

- Wie Compliance-Frameworks die Verhinderung von Datenschutzverletzungen beeinflussen

- Entwicklung eines Incident-Response-Plans (von einer Kompromittierung ausgehen)

- Fazit

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren