Die meisten Datenschutzverletzungen beginnen auf dieselbe Weise: mit schwachen oder schlecht verwalteten Anmeldedaten. Allein bei einfachen Angriffen auf Webanwendungen führte der 2025 Verizon DBIR 88 % der Vorfälle auf gestohlene Passwörter zurück. Für jede Organisation, die mit sensiblen Daten umgeht, beginnt Computersicherheit mit der Kontrolle von Anmeldedaten. Und Passwortsicherheit ist über eine Empfehlung hinausgegangen und zu einer grundlegenden Anforderung geworden.

Ein Passwort-Manager adressiert dieses Risiko. Für jedes Konto generiert, speichert und füllt er automatisch einzigartige Anmeldedaten aus — alles geschützt durch ein Masterpasswort. Anstelle von Tabellen, Haftnotizen und wiederholten Passwort-Zurücksetzungen erhalten Teams einen kontrollierten und auditierbaren Prozess über den gesamten Arbeitsablauf.

Wichtigste Punkte:

- Ein Masterpasswort ersetzt Hunderte von schwachen, wiederverwendeten Anmeldedaten

- AES-256-Verschlüsselung und Zero-Knowledge-Architektur halten Ihren Tresor unlesbar — selbst für den Anbieter

- Die Einrichtung erfordert Planung, aber der Nutzen sind weniger Support-Tickets, stärkere Compliance und reduziertes Risiko von Datenschutzverletzungen

Passwort-Manager verstehen

Ein Passwort-Manager funktioniert als verschlüsselter Tresor — ein digitaler Safe, der Anmeldedaten, sichere Notizen und andere sensible Daten speichert. Wenn Sie sich irgendwo anmelden, ruft der Manager das richtige Passwort ab und füllt das Formular automatisch aus. Hinter diesem Tresor stehen zwei Technologien: Verschlüsselung und Zero-Knowledge-Architektur.

Wie Passwort-Manager Ihre digitale Identität schützen

Bevor Daten Ihr Gerät verlassen, verschlüsselt die AES-256-Verschlüsselung (Advanced Encryption Standard mit einem 256-Bit-Schlüssel) sie in unlesbaren Chiffretext. Der gleiche Algorithmus wird von Regierungen und Finanzinstitutionen verwendet.

Zero-Knowledge-Architektur fügt eine zweite Schicht hinzu. Unter diesem Modell kann der Anbieter Ihre Daten nicht entschlüsseln. Da alle kryptografischen Operationen lokal stattfinden, würde selbst voller Serverzugriff nur verschlüsselte Blobs offenbaren. Wir veröffentlichen unsere Kryptografie-Dokumentation offen, damit Teams genau überprüfen können, wie dies funktioniert.

Was Passwort-Manager können und was nicht

Ein Passwort-Manager ist eine zuverlässige Verteidigungsschicht, deckt aber nicht jede Bedrohung allein ab. Das Wissen um seine Grenzen hilft Ihnen, zusätzliche Schutzmaßnahmen zu planen.

Multi-Faktor-Authentifizierung (MFA) fügt einen zweiten Verifizierungsschritt hinzu, wie ein zeitbasiertes Einmalpasswort (TOTP), und adressiert Lücken, die ein Passwort-Manager allein nicht abdecken kann. Zusammen bilden sie eine wesentlich stärkere Verteidigung.

Ihr Masterpasswort erstellen

Ihr Masterpasswort ist die einzige Anmeldeinformation, die den gesamten Tresor entsperrt — ein schwaches untergräbt jede andere Sicherheitsmaßnahme.

Im August 2025 veröffentlicht, legt NIST SP 800-63B-4 eine Mindestlänge von 15 Zeichen für Passwörter fest, die als Einzelfaktor-Authentifikator verwendet werden. Die gleiche Überarbeitung besagt, dass Prüfer keine Passwort-Zusammensetzungsregeln auferlegen sollen (z. B. Großbuchstaben, Zahlen oder Symbole erforderlich) und stattdessen Passwörter gegen Listen häufig verwendeter oder kompromittierter Werte prüfen müssen. Ein Passwort wie „P@ssw0rd123" würde eine solche Prüfung nicht bestehen.

Anstelle zufälliger Zeichenanforderungen funktioniert die Passphrasen-Methode besser: Wählen Sie vier oder fünf unzusammenhängende Wörter und kombinieren Sie diese. Ein Passwort-Generator kann zufällige Wortkombinationen erzeugen, aber viele Benutzer bevorzugen manuelle Auswahl. „correct-horse-battery-staple" ist ein klassisches Beispiel — hohe Entropie.

Schritt-für-Schritt-Anleitung zur Masterpasswort-Erstellung:

- Wählen Sie 4–5 zufällige, unzusammenhängende Wörter (vermeiden Sie Songtexte oder berühmte Zitate)

- Fügen Sie ein Trennzeichen zwischen den Wörtern hinzu (Bindestriche, Punkte oder Leerzeichen)

- Fügen Sie optional eine Zahl oder ein Symbol an einer zufälligen Position ein — nicht am Ende

- Test: Können Sie es dreimal hintereinander aus dem Gedächtnis eingeben?

- Schreiben Sie es einmal auf, bewahren Sie das Papier an einem physisch sicheren Ort auf, dann prägen Sie es sich innerhalb einer Woche ein

Best Practices für Masterpasswörter

Tun Sie:

- Prägen Sie es sich ein, speichern Sie es niemals digital im Klartext

- Bewahren Sie eine physische Sicherungskopie an einem sicheren Ort auf (z. B. ein versiegelter Umschlag in einem Safe)

- Üben Sie das Eintippen regelmäßig in der ersten Woche

Vermeiden Sie:

- Ihr Masterpasswort für ein anderes Konto wiederzuverwenden

- Es mit jemandem zu teilen, einschließlich IT-Personal

- Es nach festem Zeitplan ohne Grund zu ändern: Laut NIST SP 800-63B-4 sollten Passwörter nur geändert werden, wenn Hinweise auf eine Kompromittierung vorliegen

Wiederherstellungsoptionen sind konstruktionsbedingt begrenzt. Bei einer Zero-Knowledge-Architektur kann der Anbieter Ihr Masterpasswort nicht zurücksetzen, weil er niemals Zugang dazu hatte.

Den richtigen Passwort-Manager für Ihre Anforderungen wählen

Bevor Sie sich für eine Passwortverwaltungs-Software entscheiden, definieren Sie, was Ihre Organisation tatsächlich benötigt. Bereitstellungsmodell, Verschlüsselungsstandards und Integration in die bestehende Infrastruktur sollten alle in die Entscheidung einfließen.

|

Kriterien |

Fragen, die Sie stellen sollten |

| Bereitstellung | On-Premise, Cloud oder beides? Wer kontrolliert den Server? |

| Verschlüsselung | AES-256? Zero-Knowledge? Wo findet die Entschlüsselung statt? |

| Integrationen | AD/LDAP-Unterstützung? SSO-Protokolle wie SAML oder OAuth? |

| Team-Funktionen | Rollenbasierter Zugriff? Geteilte Tresore? Audit-Logs? |

| Compliance | GDPR-Audit-Trails? Exportierbare Berichte? |

| Skalierbarkeit | Pro-Benutzer-Lizenzierung? Kann es mit dem Team wachsen? |

Wenn Bereitstellungsflexibilität und Sicherheitsarchitektur wichtig sind, sollten sowohl On-Premise- als auch Cloud-Optionen verfügbar sein. Passwork unterstützt beide Modelle, sodass Sie wählen können, wo Ihre Daten liegen. Die Plattform verfügt über eine benutzerfreundliche Oberfläche, die Teams schnell übernehmen können. Sie kombiniert Passwortverwaltung mit DevOps-Secrets-Management, API-Schlüsseln, Tokens und Zertifikaten in einem System.

Wenn Sie mehrere Lösungen evaluieren, sehen Sie, wie wir in einem realen Bereitstellungsszenario abschneiden. Holen Sie sich eine Demo-Umgebung und testen Sie neben anderen Enterprise-Passwort-Managern. Keine Kreditkarte erforderlich.

Browserbasierte vs. dedizierte Passwort-Manager

In Browser integrierte Passwort-Manager (wie die in Chrome oder Edge) sind praktisch, aber es fehlen ihnen Enterprise-Funktionen. Innerhalb eines einzelnen Browserprofils bleiben Anmeldedaten isoliert — Teilen, rollenbasierter Zugriff und Audit-Protokollierung sind entweder nicht vorhanden oder begrenzt.

Mit einem dedizierten Passwort-Manager erfolgt die Verschlüsselung unabhängig vom Browser, zusammen mit granularen Zugriffskontrollen und plattformübergreifender Synchronisierung. Automatisches Ausfüllen und Erfassen von Anmeldedaten laufen weiterhin über eine Browser-Erweiterung, aber der Tresor befindet sich in einer kontrollierteren Umgebung.

Erste Schritte mit Ihrem Passwort-Manager

Mit dem vorbereiteten Masterpasswort und der ausgewählten Lösung beginnt die Einrichtung. Der Prozess folgt einem vorhersehbaren Ablauf.

- Installieren Sie die Kernanwendung: Desktop-Client, Web-Oberfläche oder selbst gehostete Instanz

- Erstellen Sie Ihr Konto mit dem Masterpasswort, das Sie vorbereitet haben

- Aktivieren Sie MFA sofort, bevor Sie Anmeldedaten zum Tresor hinzufügen

- Installieren Sie Browser-Erweiterungen für Chrome, Firefox, Edge oder Safari

- Installieren Sie mobile Apps für iOS und Android, wenn Fernzugriff benötigt wird

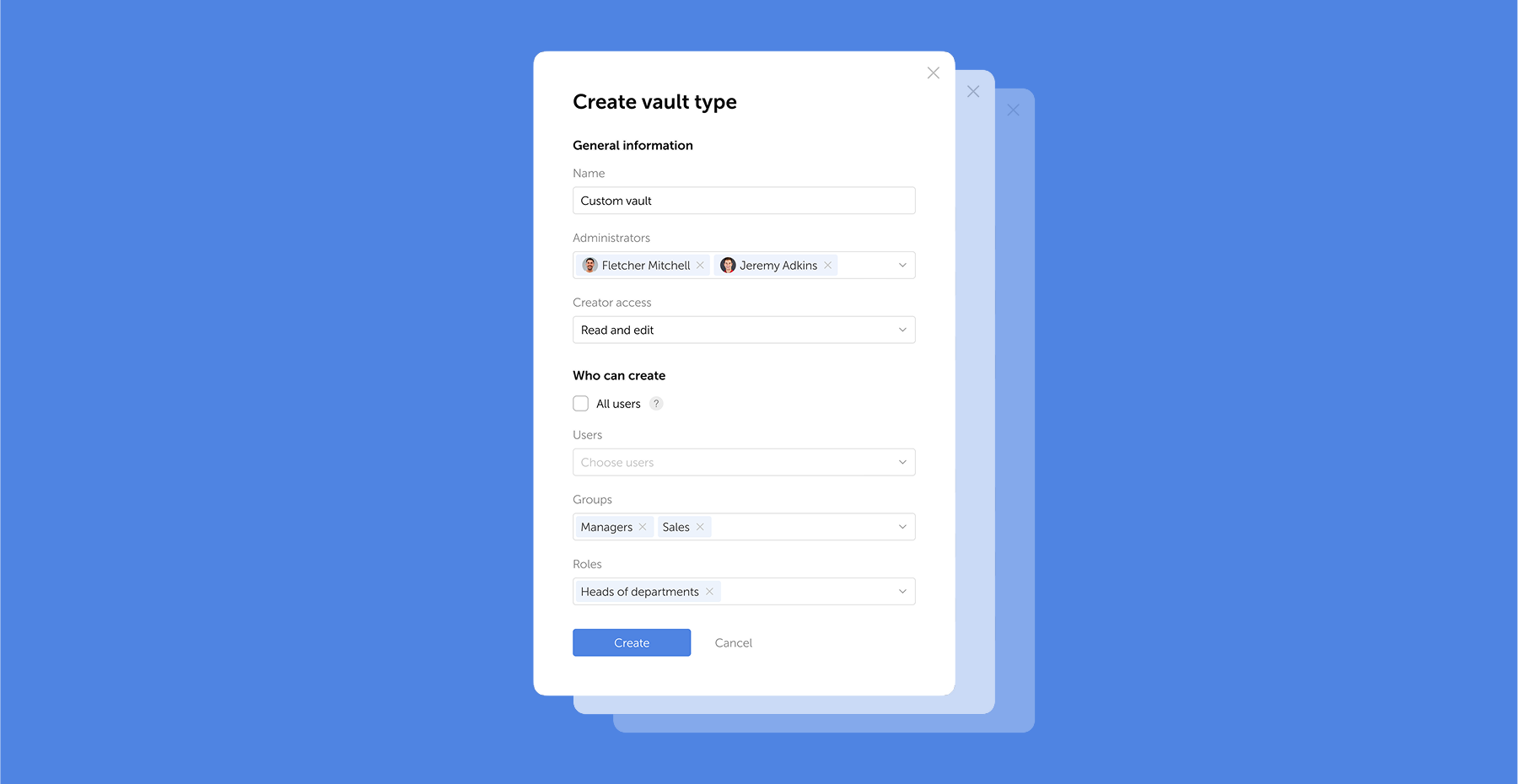

- Konfigurieren Sie die Tresor-Struktur: Erstellen Sie geteilte und persönliche Tresore nach Abteilung, Projekt oder Zugangslevel

Browser-Erweiterungen und mobile Apps einrichten

Nach der Installation der Erweiterung passen Sie einige Einstellungen an:

- Aktivieren Sie die automatische Sperre nach Inaktivität — fünf Minuten ist ein vernünftiger Standard

- Aktivieren Sie PIN- oder biometrische Sperre für die mobile App

- Bestätigen Sie, dass die Erweiterung mit der richtigen Server-URL verbunden ist (erforderlich für On-Premise-Bereitstellungen)

- Deaktivieren Sie das automatische Ausfüllen auf öffentlichen oder gemeinsam genutzten Geräten

Ein auf Ihrem Laptop gespeichertes Passwort erscheint durch plattformübergreifende Synchronisierung innerhalb von Sekunden auf Ihrem Telefon. Alle Daten werden verschlüsselt übertragen, sodass selbst ein abgefangenes Sync-Paket ohne das Masterpasswort nutzlos ist.

Zwei-Faktor-Authentifizierung für Ihren Passwort-Manager einrichten

MFA fügt Ihrem Tresor durch einen zusätzlichen Sicherheitsverifizierungsschritt ein zweites Schloss hinzu. Selbst wenn jemand Ihr Masterpasswort erfährt, erfordert der Zugang immer noch diesen zweiten Faktor.

Authenticator-Apps (Google Authenticator, Authy) generieren sechsstellige TOTP-Codes, die alle 30 Sekunden aktualisiert werden. Scannen Sie während der Einrichtung den QR-Code, verifizieren Sie den ersten Code und speichern Sie die Backup-Wiederherstellungscodes an einem physisch sicheren Ort. Ohne diese Codes könnte der Verlust Ihres Telefons den Verlust des Tresorzugangs bedeuten.

Importieren und Organisieren Ihrer vorhandenen Passwörter

Die Migration von Browsern, Tabellen oder einem anderen Passwort-Manager in Ihren Passwortspeicher-Tresor beginnt normalerweise mit einem CSV-Export (Comma-Separated Values). Die meisten Manager akzeptieren dieses Format und ordnen Felder (URL, Benutzername, Passwort) automatisch zu.

Vor dem Import prüfen Sie, was Sie haben. Alte Konten, doppelte Einträge und über Dienste hinweg wiederverwendete Anmeldedaten erfordern alle Aufmerksamkeit. Die Importphase ist der ideale Zeitpunkt, um schwache Passwörter durch generierte zu ersetzen.

Unsere Admin-Tools ermöglichen es Ihnen, Tresor-Strukturen zu konfigurieren, die die Organisation Ihres Teams widerspiegeln. Mit rollenbasiertem Zugriff sieht das Finanzteam nur Finanz-Anmeldedaten, während IT-Administratoren den Überblick über alles behalten. Diese Kombination mit einem kosteneffizienten Ansatz gibt Ihnen Enterprise-Grade-Kontrolle, ohne für Funktionen zu bezahlen, die Sie nicht benötigen.

Für Teams, die zum ersten Mal Passwortverwaltung implementieren, verhindert die frühzeitige Einrichtung der richtigen Struktur zukünftige Zugriffsprobleme. Buchen Sie eine Beratung, um Ihr Zugriffsmodell, Ihren Bereitstellungsansatz und Ihren Rollout-Plan zu definieren.

Ihre kritischsten Konten priorisieren

Nicht alle Konten tragen das gleiche Risiko. Beginnen Sie die Migration mit den Anmeldedaten, die bei Kompromittierung den größten Schaden verursachen würden:

- Primäre E-Mail-Konten (oft die Wiederherstellungsmethode für alles andere)

- Finanzdienstleistungen und Zahlungsplattformen

- Cloud-Infrastruktur und Admin-Panels

- Geschäftskommunikationstools (Slack, Teams, E-Mail-Server)

- Soziale Medien und öffentlich zugängliche Konten

Laut IBMs 2025 Cost of a Data Breach Report erreichten die globalen durchschnittlichen Kosten einer Datenschutzverletzung 4,44 Millionen US-Dollar, und die durchschnittliche Zeit zur Identifizierung und Eindämmung eines Vorfalls betrug 241 Tage. Die frühzeitige Migration von hochwertigen Konten reduziert dieses Expositionsfenster.

Tools für Passwort-Gesundheit und Datenschutzverletzungen nutzen

Sobald die Anmeldedaten im Tresor sind, führen Sie einen Passwort-Tresor-Gesundheitsbericht durch — eine routinemäßige Computersicherheitsprüfung. Integrierte Überwachung von Datenschutzverletzungen scannt Ihre Einträge gegen bekannte Breach-Datenbanken, während die Erkennung kompromittierter Passwörter wiederverwendete oder schwache Anmeldedaten markiert. Beheben Sie kritische Befunde zuerst, insbesondere bei Konten, bei denen dasselbe Passwort mehrere Dienste schützt.

Starke Passwörter generieren und verwalten

Verwenden Sie für jedes neue Konto oder jeden Passwortersatz den integrierten Passwort-Generator. Eine starke Konfiguration für hochsichere Konten: 20+ Zeichen, Groß-/Kleinschreibung, Zahlen und Symbole. Wo Dienste Zeichenbeschränkungen auferlegen, passen Sie an — aber gehen Sie niemals unter 15 Zeichen.

Ein generiertes Passwort wie „g7#Kp!2xVmNqR9bW" hat keine vorhersehbare Struktur, was Brute-Force-Angriffe unpraktisch macht. Der Passwort-Manager merkt es sich, sodass Komplexität nichts an Benutzerfreundlichkeit kostet.

Autofill-Funktionen sicher nutzen

Automatisches Ausfüllen beschleunigt das Ausfüllen von Formularen, erfordert aber Aufmerksamkeit. Bevor Sie die Erweiterung ein Login vervollständigen lassen, überprüfen Sie diese Indikatoren:

- Die URL in der Adressleiste stimmt exakt mit der erwarteten Domain überein

- Die Verbindung verwendet HTTPS (achten Sie auf das Schlosssymbol)

- Der Passwort-Manager erkennt die Website; wenn er kein automatisches Ausfüllen anbietet, könnte die Domain gefälscht sein

- Vor dem Laden der Login-Seite erfolgten keine unerwarteten Weiterleitungen

Eine Phishing-Seite unter g00gle.com sieht überzeugend aus, doch der Passwort-Manager gleicht exakte Domains ab und füllt auf einer gefälschten Website nicht automatisch aus. Halten Sie die Erweiterung auf privaten und Arbeitsgeräten gesperrt, wenn sie nicht aktiv genutzt wird.

Passwörter sicher mit anderen teilen

Für gemeinsame Konten, Admin-Panels und Dienste von Drittanbietern müssen Teams Anmeldedaten teilen. Das Senden von Passwörtern über E-Mail, Slack oder Textnachrichten ist der falsche Ansatz. Durch integrierte Freigabefunktionen bleibt die Verschlüsselung intakt — Anmeldedaten bleiben während der Übertragung geschützt.

Wir haben unsere rollenbasierten Zugriffskontrollen entwickelt, um abteilungsspezifische Anmeldedaten und temporären Zugriff für Auftragnehmer zu verwalten. Mit On-Premise-Bereitstellung werden geteilte Geheimnisse niemals über externe Server übertragen. Erfahren Sie mehr über unseren Ansatz zur geschäftlichen Passwortverwaltung.

Familien- und Teamzugriff verwalten

Geteilte Passwort-Tresore funktionieren wie geteilte Ordner: Jeder Tresor hat seine eigenen Zugriffsberechtigungen. Ein IT-Administrator könnte vollen Zugriff haben, während ein Marketingteam-Mitglied nur den Tresor für Social-Media-Anmeldedaten sieht. Gemäß DSGVO müssen Organisationen personenbezogene Daten sowohl vor unbefugtem Zugriff schützen als auch nachweisen, dass dieser Schutz besteht. Granulare Zugriffskontrollen und Audit-Logs erfüllen beide Anforderungen gleichzeitig.

Erweiterte Funktionen, die sich lohnen

Über das Speichern von Passwörtern hinaus enthalten die meisten Enterprise-Passwort-Manager Funktionen, die Teams oft übersehen. Sichere Notizen ermöglichen das Speichern von WLAN-Anmeldedaten, Serverdetails, Software-Lizenzschlüsseln oder Wiederherstellungscodes — alle durch AES-256-Verschlüsselung geschützt.

Durch SSO-Integration (Single Sign-On) verbindet sich der Passwort-Manager mit Ihrem Identitätsanbieter und reduziert die Reibung für Benutzer, die sich bereits über AD oder LDAP authentifizieren. Audit-Logs verfolgen jede Aktion: Wer hat auf welche Anmeldedaten zugegriffen, wann und von welchem Gerät — dies vereinfacht die DSGVO- und PCI-DSS-Berichterstattung (Payment Card Industry Data Security Standard).

Sichere Notizen und Dokumentenspeicherung

Secure Shell-Schlüssel (SSH), API-Tokens, Wiederherstellungsphrasen oder interne Verfahren — all dies gehört in sichere Notizen und nicht verstreut über E-Mail-Threads oder geteilte Laufwerke. Die Verschlüsselung schützt sie identisch zu Passwörtern, und Zugriffskontrollen bestimmen, wer was sieht.

Gerätesynchronisierung und Zugriffsverwaltung

Wenn ein Teammitglied ein Passwort auf seinem Laptop aktualisiert, spiegelt jedes autorisierte Gerät diese Änderung innerhalb von Sekunden wider. Verschlüsselt während der Übertragung, gelangen die Daten zum Server (oder Ihrer On-Premise-Instanz) und kommen auf anderen Geräten weiterhin geschützt an. Die Entschlüsselung erfolgt nur lokal.

Ordnungsgemäße Geräteverwaltung erfordert MFA-Verifizierung, bevor ein neues Gerät Tresorzugang erhält. Ohne diesen Schritt könnte ein Angreifer, der ein Sitzungstoken klont, unbemerkt auf gespeicherte Anmeldedaten zugreifen.

Häufige Probleme mit Passwort-Managern beheben

Ihre Passwortsicherheit langfristig aufrechterhalten

Sicherheit ist keine einmalige Einrichtung. Vierteljährliche Überprüfungen halten Ihren Tresor in gutem Zustand:

- Führen Sie das Sicherheitsaudit des Tresors durch, um schwache, wiederverwendete oder alte Passwörter zu identifizieren

- Ersetzen Sie alle markierten Anmeldedaten mit dem integrierten Passwort-Generator

- Überprüfen Sie den Zugriff auf geteilte Tresore — entfernen Sie ehemalige Mitarbeiter oder Auftragnehmer

- Überprüfen Sie, ob MFA noch aktiv ist und Backup-Codes zugänglich sind

- Prüfen Sie, ob Konten in bekannten Breach-Datenbanken vorhanden sind, und rotieren Sie diese Passwörter sofort

Was tun, wenn Ihr Passwort-Manager kompromittiert wird

Wenn Sie vermuten, dass Ihr Masterpasswort offengelegt wurde, ist sofortige Schadensbegrenzung entscheidend für Ihre Computersicherheit:

- Ändern Sie das Masterpasswort sofort von einem vertrauenswürdigen Gerät aus

- Aktivieren oder verifizieren Sie MFA auf dem Tresor-Konto erneut

- Rotieren Sie Passwörter für Ihre höchstpriorisierten Konten (E-Mail, Finanzen, Infrastruktur)

- Überprüfen Sie das Audit-Log des Tresors auf unbefugten Zugriff

- Benachrichtigen Sie Ihr Sicherheitsteam und beginnen Sie mit der Incident Response gemäß dem Protokoll Ihrer Organisation

Fazit: Ihre nächsten Schritte zur Passwortsicherheit

Ein Passwort-Manager ersetzt Mutmaßungen durch Struktur — ein direktes Upgrade für den digitalen Schutz Ihrer Organisation. Anstatt zu hoffen, dass Mitarbeiter starke Passwörter wählen, geben Sie ihnen ein Werkzeug, das dies automatisch erledigt und jede Anmeldeinformation verschlüsselt, auditierbar und unter Kontrolle hält.

Der erste Schritt ist der einfachste: Wählen Sie eine Lösung, erstellen Sie ein starkes Masterpasswort und beginnen Sie noch heute mit der Migration Ihrer kritischsten Konten.

Häufig gestellte Fragen

Was ist ein Passwort-Manager und wie verwendet man ihn?

In einem verschlüsselten Tresor speichert ein Passwort-Manager alle Ihre Anmeldedaten — geschützt durch ein einziges Masterpasswort. Für neue Konten generiert er automatisch starke Passwörter und füllt Login-Formulare automatisch aus. Wir haben unsere Plattform mit AES-256-Verschlüsselung und Zero-Knowledge-Architektur entwickelt — sobald die clientseitige Verschlüsselung aktiviert ist, bleiben Ihre Daten unlesbar, selbst für uns.

Wie verwendet man einen Passwort-Manager zum ersten Mal?

Erstellen Sie ein starkes Masterpasswort (mindestens 15 Zeichen, gemäß NIST SP 800-63B-4-Richtlinien). Aktivieren Sie MFA, installieren Sie Browser-Erweiterungen und importieren Sie dann vorhandene Passwörter aus Ihrem Browser oder einer CSV-Datei. Der Prozess ist gut dokumentiert und bei richtiger Planung vorhersehbar.

Wie erstelle ich ein Masterpasswort?

Verwenden Sie die Passphrasen-Methode: Kombinieren Sie vier oder fünf zufällige, unzusammenhängende Wörter mit Trennzeichen (z. B. timber-clock-river-frost). Vermeiden Sie persönliche Details, gängige Phrasen oder Songtexte. Das Ziel ist hohe Entropie — unvorhersehbar für Angreifer, merkbar für Sie.

Was soll ich tun, wenn ich mein Masterpasswort vergesse?

Bei Zero-Knowledge-Architektur kann der Anbieter es nicht wiederherstellen. Bewahren Sie eine physische Sicherungskopie an einem sicheren Ort auf (z. B. ein versiegelter Umschlag in einem Safe). Einige Plattformen bieten Notfallzugriffsfunktionen oder Wiederherstellungsschlüssel — konfigurieren Sie diese während der Ersteinrichtung.

Sind Passwort-Manager sicher?

Mit AES-256-Verschlüsselung und Zero-Knowledge-Architektur ist ein ordnungsgemäß konfigurierter Passwort-Manager konstruktionsbedingt sicher: Die Entschlüsselung erfolgt nur auf dem Gerät des Benutzers, sodass selbst voller Serverzugriff nichts offenbart. Der 2025 Verizon DBIR stellte Missbrauch von Anmeldedaten bei 22 % der Datenschutzverletzungen fest — die meisten mit schwachen oder wiederverwendeten Passwörtern. Ein Passwort-Manager adressiert dieses Risiko direkt.

Inhaltsverzeichnis

Inhaltsverzeichnis

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren