Einleitung

NIS2 Artikel 21(2)(j) schreibt MFA „wo angemessen" vor — passwortlose Authentifizierung wird nicht explizit gefordert. Allerdings empfiehlt ENISAs Leitfaden von 2025 nachdrücklich Phishing-resistente MFA, wodurch passwortlose Verfahren zum Standard für die Compliance werden. Organisationen, die FIDO2 oder Passkeys einsetzen, sind bei Audits besser aufgestellt als solche, die auf SMS OTP oder veralteten reinen Passwort-Zugang setzen.

Die Frist für formelle NIS2-Compliance-Audits rückt schnell näher. Identitäts- und Zugangsverwaltung taucht regelmäßig als einer der am genauesten geprüften Bereiche auf — fehlende MFA, überprivilegierte Accounts und unverwaltete Anmeldedaten sind die Kontrollen, die Auditoren zuerst prüfen.

Sie prüfen, ob Organisationen nachweisen können, dass Kontrollen kontinuierlich und verhältnismäßig über alle Systeme hinweg funktionieren, einschließlich Legacy-Infrastruktur, die niemals FIDO2 unterstützen wird.

Diese Lücke zwischen moderner und Legacy-Authentifizierung ist der Punkt, an dem die meisten Organisationen exponiert sind.

Kernpunkte

- NIS2 schreibt keine passwortlose Authentifizierung vor — es schreibt MFA „wo angemessen" gemäß Artikel 21(2)(j) vor.

- ENISAs Leitfaden von 2025 positioniert Phishing-resistente MFA (FIDO2, Passkeys) als bevorzugte Implementierung.

- „Wo angemessen" ist keine Schlupfloch — es bedeutet verpflichtend für privilegierten Zugang, Remote-Zugang und sensible Systeme.

- Legacy-Systeme, die FIDO2 nicht unterstützen können, müssen durch kompensierende Kontrollen abgedeckt werden: zentralisierte Anmeldedatenverwaltung, Zugriffsüberprüfungen und dokumentierte Audit-Trails.

- Auditoren verlangen Nachweise, nicht nur eingesetzte Kontrollen. Logs, Zugriffsüberprüfungen und Berichte zur Anmeldedatenhygiene sind das, was Audits besteht.

Artikel 21(2)(j) entschlüsselt: Ist passwortlos verpflichtend?

NIS2 Artikel 21(2)(j) erfordert „die Verwendung von Multi-Faktor-Authentifizierung oder kontinuierlichen Authentifizierungslösungen… wo angemessen." Eine bestimmte Technologie wird nicht vorgeschrieben. Passwortlose Authentifizierung wird nicht explizit gefordert — aber ENISAs technischer Leitfaden von 2025 identifiziert Phishing-resistente MFA als empfohlenen Standard, und Auditoren behandeln FIDO2 und Passkeys als Maßstab, an dem andere Implementierungen gemessen werden.

Der vollständige Text von Artikel 21 formuliert Sicherheitsanforderungen als ergebnisorientiert: Organisationen müssen „angemessene und verhältnismäßige technische, operative und organisatorische Maßnahmen" ergreifen, um Risiken zu managen. Die Richtlinie vermeidet bewusst die Vorschrift bestimmter Werkzeuge und überlässt die Implementierung der Risikobewertung der jeweiligen Organisation.

„Die Verwendung von Multi-Faktor-Authentifizierung oder kontinuierlichen Authentifizierungslösungen, gesicherter Sprach-, Video- und Textkommunikation und gesicherter Notfallkommunikationssysteme innerhalb der Einrichtung, wo angemessen." — Artikel 21(2)(j), Richtlinie (EU) 2022/2555

Der Ausdruck „wo angemessen" hat in der Praxis eine spezifische Bedeutung. ENISAs technischer Implementierungsleitfaden interpretiert ihn durchgehend als verpflichtend für:

- Privilegierte und administrative Accounts (§11.3.2)

- Remote-Zugang, VPN und internetexponierte Zugangspunkte (§11.4)

- Zugang zu sensiblen Daten und kritischen Systemen, wobei die Authentifizierungsmethode der Klassifizierung des Assets entsprechen muss (§11.7.2)

- Zugang von Dritten und Auftragnehmern — abgedeckt unter den Verpflichtungen zur Lieferkettensicherheit (Art. 21(2)(d))

Für Standardbenutzer auf risikoarmen Systemen gewährt die Verhältnismäßigkeitsklausel Organisationen eine gewisse Flexibilität, aber diese Flexibilität muss in einer formellen Risikobewertung dokumentiert werden.

Die „Verhältnismäßigkeits"-Klausel: Legacy-Systeme in einer passwortlosen Welt verwalten

Die Verhältnismäßigkeitsanforderung in Artikel 21 ist das am meisten missverstandene Element der NIS2-Compliance und das praktisch wichtigste für Organisationen mit gemischter Infrastruktur. Verhältnismäßig bedeutet nicht „optional". Es bedeutet, dass die Sicherheitsmaßnahme dem Risikoprofil des Systems, den darin enthaltenen Daten sowie der Größe und Exposition der Organisation entsprechen muss.

Das ist wichtig, weil viele Unternehmensumgebungen Systeme beinhalten, die FIDO2 oder Passkeys nicht unterstützen können: ältere ERP-Plattformen, industrielle Steuerungssysteme, Legacy-Webanwendungen und On-Premises-Tools, die vor der Existenz von WebAuthn entwickelt wurden. Passwortlos auf diese Systeme zu erzwingen ist technisch unmöglich. Sie unkontrolliert zu lassen ist ein Compliance-Verstoß.

Für Legacy-Systeme erfordert der verhältnismäßige Ansatz:

- Dokumentierte Risikobewertung — jedes Legacy-System nach Risikolevel formal klassifizieren und begründen, warum eine vollständige passwortlose Einführung technisch nicht machbar ist

- Kompensierende Kontrollen — starke Passwortrichtlinien (15+ Zeichen, keine Wiederverwendung, Rotation bei Kompromittierung), zentralisierte Anmeldedatenspeicherung und Zugriffsbeschränkungen

- Zugriffsüberprüfungen — regelmäßige, dokumentierte Überprüfungen, wer auf was Zugriff hat, mit Nachweisen, die für Audits aufbewahrt werden

- Audit-Trail — jeder Zugriff auf Anmeldedaten, jede Änderung und jedes Teilen-Ereignis wird protokolliert und ist abrufbar

Das Schlüsselwort für Auditoren ist „dokumentiert". Eine nicht dokumentierte kompensierende Kontrolle ist keine Kontrolle.

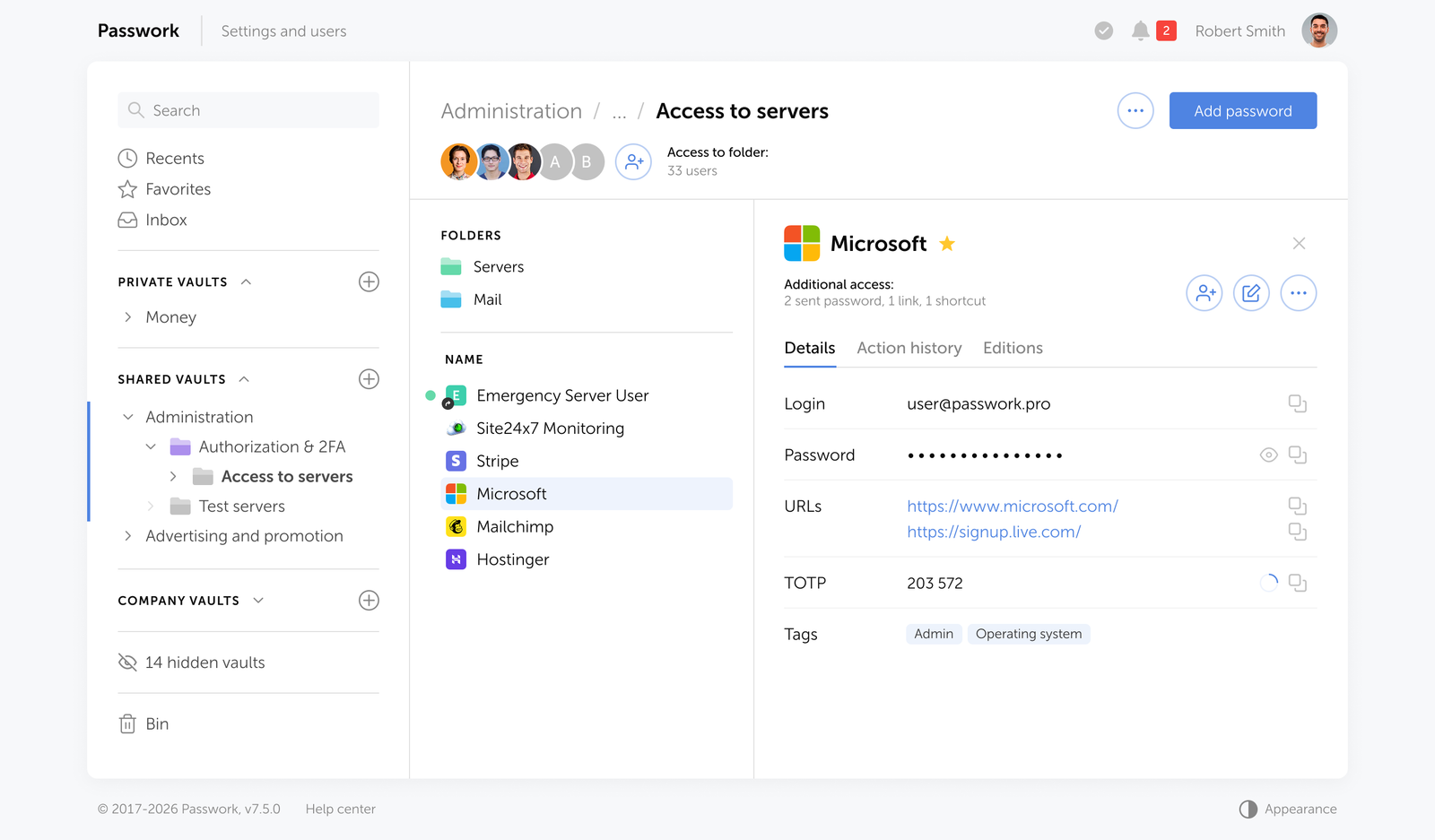

Die Verwaltung von Anmeldedaten über Legacy- und moderne Systeme hinweg erfordert einen zentralisierten Ansatz. Passwork bietet strukturierte Tresore, rollenbasierten Zugriff und einen vollständigen Audit-Trail — und liefert Ihnen die dokumentierten Nachweise, die Auditoren für jedes System in Ihrer Infrastruktur benötigen. So funktioniert es

Phishing-resistente MFA: Warum passwortlos der Favorit der Auditoren ist

Phishing-resistente MFA — hauptsächlich FIDO2/WebAuthn Hardware-Keys und gerätegebundene Passkeys — ist die Implementierung, die Auditoren bevorzugen, weil sie das Problem des geteilten Geheimnisses vollständig eliminiert. Im Gegensatz zu SMS OTP oder TOTP-Codes sind FIDO2-Anmeldedaten kryptografisch an die Ursprungsdomain gebunden, was Echtzeit-Phishing-Proxy-Angriffe technisch unmöglich macht.

Die Unterscheidung ist operativ relevant. SMS OTPs sind anfällig für SIM-Swapping und SS7-Interception. TOTP-Codes können von Adversary-in-the-Middle-Proxies abgefangen werden. Push-Benachrichtigungen sind anfällig für MFA-Fatigue-Angriffe — bei denen Benutzer Anfragen genehmigen, nur um die Benachrichtigungen zu stoppen. Keine dieser Angriffsklassen funktioniert gegen FIDO2.

| MFA-Methode | NIS2-Status | Warum |

|---|---|---|

| FIDO2 / WebAuthn Hardware-Keys | ✅ Bevorzugt | Phishing-resistent; kryptografisch an Ursprung gebunden |

| Passkeys (gerätegebunden) | ✅ Bevorzugt | Phishing-resistent; kein geteiltes Geheimnis wird übertragen |

| TOTP Authenticator-Apps | ⚠️ Bedingt | Akzeptabel für Standardbenutzer; unzureichend für privilegierten Zugang |

| Push-Benachrichtigungen (mit Nummernabgleich) | ⚠️ Bedingt | Reduziert MFA-Fatigue; weiterhin anfällig für Social Engineering |

| SMS OTP | ❌ Nicht empfohlen | Anfällig für SIM-Swapping, SS7-Angriffe, Echtzeit-Phishing |

| E-Mail OTP | ❌ Nicht empfohlen | Abhängig von E-Mail-Account-Sicherheit; kein separater Faktor |

Passkeys gewinnen rapide an Bedeutung: 92 % der Organisationen planen laut dem 2026 CISO Perspectives Report (Portnox) die Einführung passwortloser Authentifizierung im Jahr 2026. Auditoren, die 2026 die NIS2-Compliance überprüfen, verwenden diese Entwicklung als Maßstab. Organisationen, die für privilegierten Zugang ausschließlich auf SMS MFA setzen, werden mit Fragen konfrontiert, die sie nicht leicht beantworten können.

MFA-Fatigue

MFA-Fatigue ist eine Social-Engineering-Technik: Ein Angreifer löst wiederholt Push-Authentifizierungsanfragen aus, bis der Benutzer eine genehmigt. Es erfordert keine Malware und keinen Diebstahl von Anmeldedaten — nur einen abgelenkten Administrator und eine schlecht konfigurierte Eingabeaufforderung. Aufsehenerregende Sicherheitsverletzungen bei Uber und Cisco nutzten beide Push-Fatigue als initialen Zugriffsvektor.

MFA-Fatigue ist ein reales operatives Problem im Kontext von NIS2-Audits. Organisationen, die Push-basierte MFA ohne Nummernabgleich einsetzen oder MFA inkonsistent über Systeme hinweg anwenden, schaffen sowohl Sicherheitslücken als auch Benutzer-Widerstand. Die Lösung ist der Einsatz Phishing-resistenter Methoden, die überhaupt keine Benutzerentscheidung erfordern.

FIDO2 und Passkeys eliminieren die menschliche Entscheidung vollständig — die Authentifizierung ist kryptografisch an die legitime Domain gebunden, ohne etwas zu genehmigen und ohne etwas, das durch Social Engineering manipuliert werden könnte.

Die hybride Compliance-Strategie mit Passwork

Die meisten Unternehmensumgebungen werden vor dem Audit-Zyklus keine 100-prozentige passwortlose Abdeckung erreichen. Die realistische Compliance-Position ist hybrid: passwortlos, wo technisch machbar, streng kontrollierte Passwortverwaltung überall sonst. Die kritische Anforderung ist, dass das „überall sonst" dokumentiert, auditierbar und nachweislich verwaltet wird.

Hier wird ein unternehmensweiter Passwort-Manager zu einer Compliance-Kontrolle und nicht nur zu einem Convenience-Tool. Systeme, die FIDO2 nicht unterstützen können, benötigen weiterhin Anmeldedaten — und diese Anmeldedaten müssen sicher gespeichert, zugangskontrolliert, bei Kompromittierung rotiert und vollständig auditierbar sein.

Passwork adressiert die hybride Compliance-Lücke durch vier spezifische Funktionen:

- Passwortlose Authentifizierung — der Zugang zum Tresor selbst kann über Biometrie, Passkeys oder Hardware-Sicherheitsschlüssel (einschließlich YubiKey und andere WebAuthn-kompatible Geräte) gesichert werden, wodurch das Passwort als schwächstes Glied am Einstiegspunkt eliminiert wird

- Zentralisierte Anmeldedatenverwaltung — alle Passwörter für Legacy-Systeme, Service-Accounts, API-Keys und gemeinsam genutzte Anmeldedaten werden in verschlüsselten Tresoren gespeichert, niemals in Tabellen oder gemeinsamen Posteingängen

- Rollenbasierte Zugriffskontrolle — granulare Berechtigungen stellen sicher, dass jeder Benutzer nur auf die Anmeldedaten zugreift, die seine Rolle erfordert; überprivilegierte Accounts werden strukturell verhindert

- Vollständiger Audit-Trail — jeder Zugriff auf Anmeldedaten, jede Änderung, jedes Teilen-Ereignis und jeder fehlgeschlagene Anmeldeversuch wird mit Zeitstempel und Benutzerzuordnung protokolliert und liefert die dokumentierten Nachweise, die Auditoren benötigen

- Zugriffsüberprüfungen — periodische Überprüfungen des Tresor-Zugangs können durchgeführt und exportiert werden, um die Anforderung von Artikel 21(2)(i) nach dokumentierten Zugriffskontrollrichtlinien zu erfüllen

Für Organisationen, die Active Directory- oder LDAP-Umgebungen betreiben, integriert sich Passwork direkt — das bedeutet, dass Benutzerbereitstellung und -deprovisionierung durch die bestehende Identitätsinfrastruktur fließen, anstatt eine parallele Verwaltungsbelastung zu schaffen.

Passwork ist als Self-Hosted-Lösung mit voller Kontrolle über Ihre Daten verfügbar — keine Abhängigkeit von Drittanbieter-Clouds, keine Daten verlassen Ihren Perimeter. Deployment-Optionen erkunden

5 Schritte zur NIS2-Authentifizierungs-Compliance 2026

NIS2 erfordert Maßnahmen, die dem Risiko angemessen sind. In der Praxis bedeutet das, dass Auditoren nicht bewerten, ob Sie MFA haben, sondern ob Ihre MFA-Implementierung dem Bedrohungsmodell standhält. Die folgenden fünf Schritte übersetzen diese Anforderung in eine konkrete Handlungssequenz, geordnet nach Audit-Priorität.

- Erfassen Sie Ihre Authentifizierungsoberfläche. Inventarisieren Sie jedes System, jede Anwendung und jeden Zugangspunkt nach der aktuell verwendeten Authentifizierungsmethode. Klassifizieren Sie jeweils nach Risikolevel: privilegierter Zugang, Remote-Zugang, sensible Daten, Standard intern. Dieses Inventar ist die Grundlage Ihrer Verhältnismäßigkeitsargumentation.

- Setzen Sie Phishing-resistente MFA zuerst auf Hochrisiko-Zugangspunkten ein. Priorisieren Sie FIDO2/WebAuthn Hardware-Keys oder Passkeys für privilegierte Accounts, Remote-Zugang und sensible Systeme. Hier schauen Auditoren zuerst hin und hier ist das Risiko am höchsten. TOTP ist als Übergangsmaßnahme für Standardbenutzer akzeptabel, während der Rollout fortgesetzt wird.

- Implementieren Sie einen zentralisierten Passwort-Manager für Legacy-Systeme. Jedes System, das passwortlose Authentifizierung nicht unterstützen kann, muss seine Anmeldedaten in einem strukturierten Tresor mit rollenbasiertem Zugriff und vollständigem Audit-Log verwaltet haben. Anmeldedaten in Tabellen, gemeinsamen Posteingängen oder Klartextdateien sind ein sofortiger Audit-Fehler.

- Dokumentieren Sie Ihre Risikobewertungen und kompensierenden Kontrollen. Erstellen Sie für jedes System, bei dem passwortlos technisch nicht machbar ist, eine schriftliche Risikobewertung, die erklärt, warum und welche kompensierenden Kontrollen vorhanden sind. Diese Dokumentation ist das, was Auditoren überprüfen — nicht nur die Kontrollen selbst.

- Etablieren und belegen Sie periodische Zugriffsüberprüfungen. Planen Sie vierteljährliche Zugriffsüberprüfungen für privilegierte Accounts und halbjährliche Überprüfungen für Standard-Accounts. Exportieren und bewahren Sie die Überprüfungsaufzeichnungen auf. Artikel 21(2)(i) erfordert dokumentierte Zugriffskontrollrichtlinien — „wir überprüfen den Zugriff" ist ohne Aufzeichnungen, die beweisen, dass es stattgefunden hat, nicht ausreichend.

Fazit

NIS2-Compliance bei der Authentifizierung ist eine Risikomanagement-Übung, keine Technologie-Checkliste. Die Richtlinie erfordert, dass Organisationen verhältnismäßige, dokumentierte Entscheidungen darüber treffen, wie sie den Zugang zu jedem System in ihrer Umgebung sichern. Für Hochrisiko-Zugangspunkte ist Phishing-resistente MFA der erwartete Standard. Für Legacy-Systeme, die sie nicht unterstützen können, sind dokumentierte kompensierende Kontrollen die Anforderung.

Die Organisationen, die 2026 Vorabprüfungen nicht bestehen, scheitern nicht, weil ihnen Kontrollen fehlen. Sie scheitern, weil sie keine Nachweise vorlegen können, dass diese Kontrollen konsistent funktionieren: Zugriffsprotokolle, Zugriffsüberprüfungsaufzeichnungen, Berichte zur Anmeldedatenhygiene und dokumentierte Risikobewertungen.

Passwork liefert genau diese Nachweisebene: strukturierte Tresore, rollenbasierten Zugriff, vollständige Audit-Logs und Zugriffsüberprüfungs-Exporte, die Auditoren das geben, was sie brauchen. In Kombination mit Phishing-resistenter MFA auf Ihren Hochrisiko-Zugangspunkten ist dies das, was eine vertretbare hybride Compliance-Position ausmacht.

Bereit, die Lücke in der Anmeldedatenverwaltung vor Ihrem NIS2-Audit zu schließen? Passwork gibt Ihrem Team zentralisierte Anmeldedatenkontrolle, einen vollständigen Audit-Trail und Self-Hosted-Deployment — alle dokumentierten Nachweise, die Auditoren benötigen. Passwork in Ihrer Infrastruktur testen

FAQ: Häufige Fragen zur NIS2-Authentifizierung

Erfordert NIS2 MFA für interne Systeme?

Artikel 21(2)(j) erfordert MFA „wo angemessen". ENISA-Leitlinien und nationale Umsetzungen interpretieren dies durchgehend als verpflichtend für privilegierte Accounts und Remote-Zugang, unabhängig davon, ob der Zugang intern oder extern ist. Für Standardbenutzer auf risikoarmen Systemen gilt Verhältnismäßigkeit — aber die Entscheidung muss in einer formellen Risikobewertung dokumentiert werden, nicht angenommen.

Welche Bußgelder drohen bei nicht-konformer MFA unter NIS2?

Wesentliche Einrichtungen riskieren Bußgelder von bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. Wichtige Einrichtungen riskieren bis zu 7 Millionen Euro oder 1,4 % des weltweiten Jahresumsatzes. Über regulatorische Bußgelder hinaus erreichten die durchschnittlichen Kosten einer Datenschutzverletzung in den USA 2025 10,22 Millionen Dollar (IBM Cost of a Data Breach Report 2025) — Anmeldedatenkontrollen kosten einen Bruchteil beider Beträge.

Können wir SMS MFA für die NIS2-Compliance verwenden?

SMS OTP wird unter NIS2 für privilegierten Zugang oder sensible Systeme nicht empfohlen. Es ist anfällig für SIM-Swapping, SS7-Angriffe und Echtzeit-Phishing-Proxies. Die ENISA-Leitlinien stimmen mit NIST SP 800-63B überein, das SMS als eingeschränkten Authentifikator klassifiziert. Für Standardbenutzer in risikoarmen Kontexten kann SMS als Übergangsmaßnahme akzeptabel sein — aber es sollte nicht der Endpunkt Ihrer MFA-Strategie sein und wird bei Audits genau geprüft.

Was gilt als „Phishing-resistente" MFA unter NIS2?

Phishing-resistente MFA bedeutet Authentifizierungsmethoden, bei denen die Anmeldedaten nicht von einem Angreifer in Echtzeit abgefangen und wiedergegeben werden können. FIDO2/WebAuthn Hardware-Sicherheitsschlüssel und gerätegebundene Passkeys erfüllen diese Definition — sie verwenden Public-Key-Kryptografie, die an die Ursprungsdomain gebunden ist. TOTP-Codes, SMS OTPs und Push-Benachrichtigungen erfüllen diesen Standard nicht, da sie einen Wert übertragen oder anzeigen, der von einem Angreifer erfasst und verwendet werden kann.

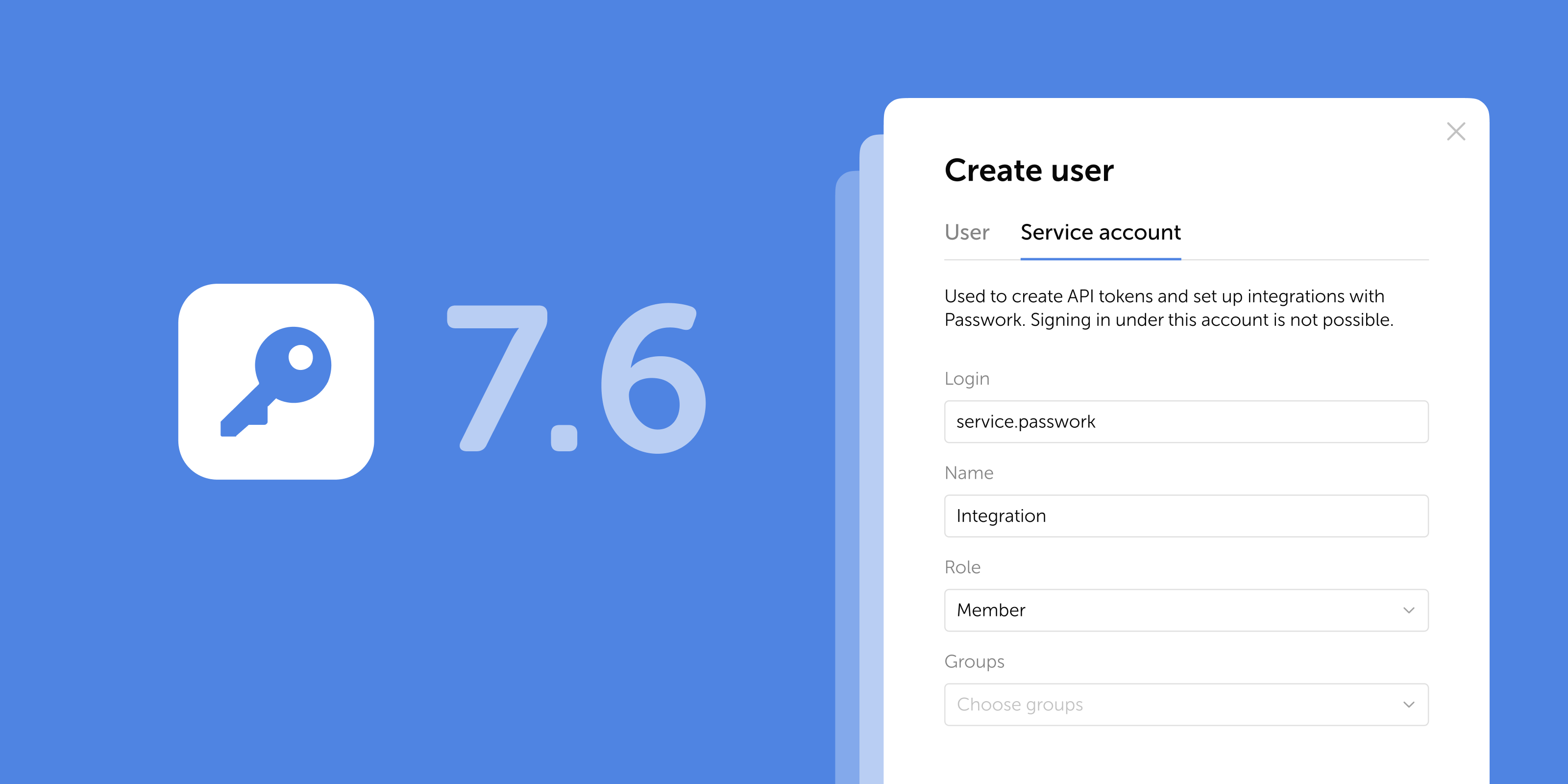

Wie handhaben wir NIS2 MFA für Service-Accounts und API-Keys?

Service-Accounts und API-Keys sind ein häufiger Audit-Fehlerpunkt — sie haben oft erhöhte Berechtigungen und keine MFA, weil sie nicht-interaktiv sind. NIS2-Compliance für diese Accounts erfordert zentralisierte Speicherung in einem verschlüsselten Tresor mit Zugriffskontrollen und Audit-Logging, regelmäßige Rotation ausgelöst durch Risikobewertung oder Kompromittierungserkennung sowie dokumentierte Eigentümerschaft. Jede Service-Anmeldedaten sollte einen benannten Eigentümer haben, der für ihren Lebenszyklus verantwortlich ist.

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Artikel 21(2)(j) entschlüsselt: Ist passwortlos verpflichtend?

- Die „Verhältnismäßigkeits"-Klausel: Legacy-Systeme in einer passwortlosen Welt verwalten

- Phishing-resistente MFA: Warum passwortlos der Favorit der Auditoren ist

- Die hybride Compliance-Strategie mit Passwork

- 5 Schritte zur NIS2-Authentifizierungs-Compliance 2026

- Fazit

- FAQ: Häufige Fragen zur NIS2-Authentifizierung

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Artikel 21(2)(j) entschlüsselt: Ist passwortlos verpflichtend?

- Die „Verhältnismäßigkeits"-Klausel: Legacy-Systeme in einer passwortlosen Welt verwalten

- Phishing-resistente MFA: Warum passwortlos der Favorit der Auditoren ist

- Die hybride Compliance-Strategie mit Passwork

- 5 Schritte zur NIS2-Authentifizierungs-Compliance 2026

- Fazit

- FAQ: Häufige Fragen zur NIS2-Authentifizierung

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren