Einleitung

NIS2 verlangt von Organisationen, innerhalb von 24 Stunden nach Erkennung eines bedeutenden Vorfalls eine Frühwarnung einzureichen — doch die durchschnittliche manuelle Vorfallsuntersuchung dauert länger, um allein die grundlegenden Fakten festzustellen.

Die Richtlinie macht hier keine Ausnahmen. Die Uhr startet bei der Erkennung. Und für Sicherheitsteams, die bereits am Limit arbeiten, ist genau diese Lücke zwischen regulatorischen Erwartungen und operativer Machbarkeit der Punkt, an dem die Compliance scheitert.

Die 72-Stunden-Benachrichtigung und der 30-Tage-Abschlussbericht fügen weitere Ebenen der Dokumentation, Schweregradbewertung und grenzüberschreitenden Auswirkungsanalyse hinzu. All das, während der Vorfall selbst möglicherweise noch aktiv ist. Manuelle Workflows wurden dafür nicht konzipiert. Die Frage ist, welche Teile automatisiert werden sollten und wie.

Dieser Artikel ordnet das vollständige 24-72-30-Berichterstattungsrahmenwerk spezifischen Automatisierungsfähigkeiten zu, identifiziert welche Aufgaben sicher an Tools delegiert werden können und definiert, wo menschliche Beurteilung unverzichtbar bleibt.

Kernpunkte

- NIS2 Artikel 23 schreibt einen dreistufigen Berichterstattungsprozess vor — Frühwarnung innerhalb von 24 Stunden, Vorfallsmeldung innerhalb von 72 Stunden und Abschlussbericht innerhalb von 30 Tagen. Jede Frist hat spezifische Inhaltsanforderungen.

- Automatisierung ist eine regulatorische Erwartung — NIS2 Artikel 29 befasst sich mit Aufsichtsregelungen für Cybersicherheit, und die Umsetzungsleitlinien von ENISA im Rahmen der Richtlinie empfehlen automatisierte Überwachung und Berichterstattung als Teil eines ausgereiften Compliance-Programms.

- Die EU sieht sich einer strukturellen Personallücke von etwa 299.000 Cybersicherheitsfachkräften gegenüber — unterbesetzte Teams können manuelle Compliance-Workflows nicht neben aktiver Bedrohungsabwehr aufrechterhalten. Automatisierung entfernt die Aufgaben, die von vornherein kein menschliches Urteilsvermögen erfordern sollten.

- Der finanzielle Vorteil der Automatisierung ist messbar — Organisationen, die KI und Automatisierung für Compliance einsetzen, berichten von bis zu 40 % niedrigeren Compliance-Kosten und einer 80 % kürzeren Vorbereitungszeit für Audits. Bei Datenschutzverletzungen spart Automatisierung durchschnittlich 2,2 Millionen US-Dollar im Vergleich zu Organisationen ohne sie.

- Credential-Management ist eine dokumentierte NIS2-Verpflichtung — Artikel 21(2)(i) verlangt ausdrücklich Zugriffskontrollrichtlinien und Asset-Management; Artikel 21(2)(j) schreibt MFA vor. Kompromittierte Anmeldedaten sind der häufigste initiale Zugriffsvektor, und Regulierungsbehörden behandeln Identitäts-Governance als primäres Auditziel.

- Automatisierung übernimmt Datenerfassung, Triage und Beweiszusammenstellung — Menschen treffen die Entscheidungen — Endgültige Freigabe von Benachrichtigungen, Ursachenbestimmung und regulatorische Kommunikation erfordern menschliche Verantwortlichkeit. Das Ziel ist sicherzustellen, dass Sicherheitsfachleute ihre Zeit für das aufwenden, was nur sie tun können.

Die Realität der NIS2-Berichterstattungslast

NIS2 (Richtlinie (EU) 2022/2555) ist das primäre Cybersicherheits-Rahmenwerk der EU für kritische Infrastruktur. Sie ersetzte die ursprüngliche NIS-Richtlinie und erweiterte die verbindlichen Sicherheits- und Vorfallsmeldepflichten auf über 160.000 Organisationen in wesentlichen und wichtigen Sektoren — von Energie und Bankwesen bis hin zu Abfallwirtschaft und Lebensmittelproduktion.

Die NIS2-Compliance-Berichterstattung stellt konkrete, zeitgebundene Verpflichtungen für alle diese Organisationen auf. Diese Verpflichtungen manuell, unter Druck und mit begrenztem Personal zu erfüllen, ist strukturell unzuverlässig.

Das 24-72-30-Berichterstattungsrahmenwerk erklärt

NIS2-Richtlinie (EU) 2022/2555 Artikel 23 legt eine dreistufige Berichterstattungspflicht für bedeutende Vorfälle fest:

| Stufe | Frist | Erforderlicher Inhalt |

|---|---|---|

| Frühwarnung | 24 Stunden | Benachrichtigung, dass ein bedeutender Vorfall eingetreten ist oder vermutet wird; Angabe, ob er grenzüberschreitend sein könnte |

| Vorfallsmeldung | 72 Stunden | Erste Bewertung: Schweregrad, Auswirkungen, Kompromittierungsindikatoren |

| Abschlussbericht | 30 Tage | Vollständige Vorfallsbeschreibung, Ursache, Abhilfemaßnahmen, grenzüberschreitende Auswirkungen |

Jede Stufe baut auf der vorherigen auf. Wenn die 24-Stunden-Frühwarnung versäumt oder ungenau ist, ist die 72-Stunden-Benachrichtigung kompromittiert, bevor sie beginnt.

Was einen „bedeutenden Vorfall" ausmacht

Gemäß Artikel 23(3) der Richtlinie (EU) 2022/2555 ist ein Vorfall bedeutend, wenn er eines von zwei Kriterien erfüllt: Er hat eine schwerwiegende Betriebsstörung oder finanzielle Verluste für die Organisation verursacht (oder ist dazu in der Lage), oder er hat andere Personen durch erheblichen materiellen oder immateriellen Schaden beeinträchtigt (oder ist dazu in der Lage).

Der Test ist disjunktiv und vorausschauend. Ein Vorfall, der noch keinen Schaden verursacht hat, aber dazu in der Lage ist, löst dennoch die Meldepflicht aus. Organisationen können nicht warten, bis der Schaden eintritt, bevor sie ihr CSIRT benachrichtigen.

Für Anbieter digitaler Dienste — einschließlich Cloud-Computing-Dienste, Managed-Service-Provider, DNS-Anbieter und Rechenzentren — fügt die Durchführungsverordnung (EU) 2024/2690 der Kommission spezifische quantitative Schwellenwerte zusätzlich zur Artikel 23(3)-Grundlage hinzu.

| Klassifizierungsfaktor | Schwellenwert für „bedeutend" | Quelle |

|---|---|---|

| Finanzieller Verlust | Direkter Verlust über 500.000 € oder 5 % des Jahresumsatzes (je nachdem, was niedriger ist) | Durchführungsverordnung (EU) 2024/2690 |

| Dienststörung | Kerndienst nicht verfügbar oder schwer beeinträchtigt für >30 Minuten, oder jede Dauer bei Beeinträchtigung kritischer Infrastruktur | Artikel 23(3) |

| Betroffene Nutzer | Erheblicher Anteil der Dienstnutzer oder jede Auswirkung auf nachgelagerte Betriebsabläufe anderer Einrichtungen | Artikel 23(3) |

| Datenkompromittierung | Unbefugter Zugriff auf oder Exfiltration von Daten, die materiellen Schaden verursachen können, einschließlich Geschäftsgeheimnisse | Durchführungsverordnung (EU) 2024/2690 |

| Grenzüberschreitende Auswirkungen | Vorfall betrifft oder könnte Dienste in mehr als einem Mitgliedstaat betreffen | Artikel 23(3) |

| Bedrohungsakteurprofil | Indikatoren für APT, staatlich geförderte Aktivitäten oder Beteiligung von Nationalstaaten | ENISA-Leitlinien |

| Wiederkehrender Vorfall | Jeder Vorfall, der Teil eines Musters wiederholter Ereignisse ist | Durchführungsverordnung (EU) 2024/2690 |

| Physischer Schaden | Vorfall, der in der Lage ist, Tod oder erheblichen Gesundheitsschaden bei einer Person zu verursachen | Durchführungsverordnung (EU) 2024/2690 |

Sektorbehörden können strengere Schwellenwerte zusätzlich zu diesen Grundlagen anwenden. Zypern beispielsweise verlangt Frühwarnungen innerhalb von sechs Stunden nach Erkennung — deutlich vor der NIS2-Anforderung von 24 Stunden. Für Cloud- und SaaS-Anbieter löst jeder Ausfall von mehr als 10 Minuten, der mehr als eine Million Nutzer (oder mehr als 5 % der Nutzerbasis) betrifft, eine sofortige Eskalation aus.

Die operative Herausforderung besteht darin, dass die Bewertung dieser Schwellenwerte Echtzeitdaten erfordert. Ohne automatisierte Überwachung muss ein Sicherheitsanalyst Protokolle manuell korrelieren, den Umfang bewerten und eine Schweregradbeurteilung vornehmen — oft während der Vorfall noch aktiv ist. Diese Beurteilung bestimmt direkt, ob eine Meldepflicht ausgelöst wird. Im Zweifelsfall ist das regulatorische Prinzip eindeutig: Übermeldung zieht keine Strafe nach sich, Untermeldung schon.

Die Ressourcen- und Talentlücke

Der EU-Cybersicherheitsfachkräftemangel liegt bei etwa 299.000 Fachleuten, laut ENISA-Schätzungen. Diese Lücke hat direkte operative Konsequenzen: 81 % der Organisationen betrachten Einstellungsschwierigkeiten als Schlüsselfaktor, der ihre Anfälligkeit für Cyberangriffe erhöht.

Unterbesetzte Teams können manuelle Compliance-Workflows nicht neben aktiver Bedrohungsabwehr aufrechterhalten. Automatisierung ersetzt keine Sicherheitsfachleute — sie entfernt die Aufgaben, die sie von vornherein nicht erfordern sollten.

Wie Automatisierung die Berichterstattungslast direkt reduziert

Der Wert der Automatisierung für die NIS2-Compliance ordnet sich spezifischen Aufgaben an spezifischen Punkten in der Berichterstattungs-Timeline zu.

Automatisierung der 24-Stunden-Frühwarnung

Bei Stunde null korreliert ein SIEM-System (Security Information and Event Management) eingehende Protokolldaten und löst einen Alarm aus. Bei Stunde zwei führt eine SOAR-Plattform (Security Orchestration, Automation and Response) einen ersten Schweregrad-Bewertungs-Workflow aus — wobei Asset-Kritikalität, Anzahl betroffener Nutzer und Threat-Intelligence-Kontext automatisch abgerufen werden.

Bis Stunde vier hat das System bereits einen Frühwarnungs-Benachrichtigungsentwurf erstellt, der mit verfügbaren Vorfallsdaten gefüllt ist. Der Analyst überprüft, passt an und reicht ein.

Optimierung der 72-Stunden-Vorfallsmeldung

Die 72-Stunden-Benachrichtigung erfordert strukturierte Beweise: Kompromittierungsindikatoren, betroffene Systeme, vorläufige Auswirkungsbewertung. Diese manuell aus unterschiedlichen Protokollquellen (Firewalls, Endpunkte, Identitätsanbieter, Cloud-Plattformen) zu sammeln, dauert Stunden und führt zu Übertragungsfehlern.

Automatisierte Protokollaggregation zieht diese Daten in einen einheitlichen Vorfallsdatensatz. Die Beweissammlung läuft parallel zur Reaktion, nicht danach. Vorlagenausfüllungs-Tools füllen die Benachrichtigungsstruktur vorab mit verifizierten Datenpunkten, sodass Analysten validieren statt zusammenstellen müssen.

Vereinfachung des 30-Tage-Abschlussberichts

Der Abschlussbericht verlangt eine vollständige Vorfall-Timeline, Ursachenanalyse und dokumentierte Abhilfemaßnahmen. Automatisierte Audit-Trails erfassen jede Systemstatusänderung, jedes Zugriffsereignis und jede Konfigurationsänderung während des gesamten Vorfallslebenszyklus — und erstellen einen zeitgestempelten Datensatz, der direkt auf die erforderliche Struktur des Berichts abgebildet wird.

Kontinuierliche Compliance-Monitoring-Tools verfolgen den Fortschritt der Abhilfemaßnahmen anhand definierter Kontrollen und markieren unvollständige Aktionen vor der Abgabefrist.

Das Automatisierungs-Toolkit für NIS2-Compliance

Der Kern-Automatisierungsstack für NIS2-Compliance-Berichterstattung umfasst vier Tool-Kategorien: SIEM und SOAR für Erkennung und Reaktion, GRC-Plattformen für Kontrollmanagement, Third-Party-Risikoüberwachung für Lieferkettenverpflichtungen und Credential-Management-Lösungen für Zugriffsnachweise.

Jede adressiert eine unterschiedliche Lücke im manuellen Berichterstattungs-Workflow. Credential-Management wird im folgenden Abschnitt detailliert behandelt — es schließt die Audit-Beweislücke, die SIEM- und GRC-Tools offen lassen: Wer hatte Zugriff, auf was und wann.

Ein strukturelles Risiko, das von vornherein genannt werden sollte: fragmentierte Toollandschaft. Organisationen, die Compliance-Workflows aus unverbundenen Einzellösungen zusammenstellen — ein separates SIEM, eine eigenständige GRC-Tabelle, ein manuelles Credential-Inventar — schaffen Sichtbarkeitslücken zwischen Systemen.

Ein Vorfall, der drei Tools ohne gemeinsames Datenmodell berührt, produziert drei Teildatensätze, von denen keiner allein den Beweisstandard für eine NIS2-Benachrichtigung erfüllt. Die Integration zwischen Tools macht die Beweiskette erst kohärent.

SIEM- und SOAR-Integration

SIEM-Plattformen bieten Echtzeit-Bedrohungserkennung durch Aggregation und Korrelation von Ereignisdaten aus der gesamten Umgebung. SOAR-Plattformen erweitern dies durch Automatisierung von Reaktions-Workflows, Isolation betroffener Systeme, Benachrichtigung von Stakeholdern und Initiierung der Beweissammlung ohne manuelle Intervention. Zusammen komprimieren sie die Zeit zwischen Erkennung und dokumentierter Frühwarnung von Stunden auf Minuten.

GRC-Plattformen

Eine GRC-Plattform (Governance, Risk and Compliance) zentralisiert Richtlinienmanagement, ordnet Kontrollen regulatorischen Rahmenwerken zu und verfolgt den Compliance-Status kontinuierlich. Für NIS2 bedeutet dies eine Live-Ansicht darüber, welche Artikel-21-Kontrollen implementiert sind, welche mangelhaft sind und welche sofortige Aufmerksamkeit erfordern — ohne manuelle Tabellenkalkulationspflege.

Lieferketten-Risikoüberwachung

NIS2 Artikel 21(2)(d) verlangt ausdrücklich von Organisationen, die Sicherheit in Lieferketten zu adressieren — einschließlich der Sicherheitspraktiken direkter Lieferanten und Dienstleister. Jährlich durchgeführte manuelle Lieferantenbewertungen erfüllen diese Verpflichtung nicht; die Richtlinie setzt kontinuierliche Sichtbarkeit der Risikolage von Drittparteien voraus.

Automatisierte Third-Party-Risikoplattformen überwachen kontinuierlich Sicherheitskonfigurationen von Anbietern, Zertifikatsgültigkeit und bekannte Schwachstellenexposition. Wenn sich die Sicherheitslage eines Lieferanten verschlechtert — ein fehlkonfigurierter Endpunkt, ein ungepatchtes CVE, eine abgelaufene Zertifizierung — markiert die Plattform dies in Echtzeit, nicht bei der nächsten geplanten Überprüfung. Für Organisationen mit Dutzenden oder Hunderten von Lieferanten ist dies der einzige operativ praktikable Ansatz zur Artikel 21(2)(d)-Compliance.

Was NIS2 Artikel 29 über Automatisierung sagt

Artikel 29 der Richtlinie (EU) 2022/2555 legt Aufsichtsregelungen für wesentliche Einrichtungen fest, einschließlich der Befugnis zuständiger Behörden, dokumentierte Nachweise implementierter Kontrollen zu verlangen.

Die Umsetzungsleitlinien von ENISA im Rahmen der Richtlinie empfehlen automatisierte Überwachungs- und Berichterstattungsmechanismen als Teil eines ausgereiften NIS2-Compliance-Programms. Automatisierung ist die operative Haltung, die die aufsichtliche Prüfung gemäß Artikel 29 voraussetzt.

NIS2-Compliance über mehrere Rahmenwerke hinweg verwalten? Die Audit-Logs und Zugriffskontrollfunktionen von Passwork sind genau für diese Art von regulatorischer Überschneidung konzipiert. Passwork entdecken

Die Audit-Beweislücke mit Passwork schließen

NIS2 Artikel 21 verlangt von Organisationen, technische und organisatorische Maßnahmen zu implementieren, die Zugriffskontrolle, Credential-Management und Multi-Faktor-Authentifizierung abdecken. Das häufigste Audit-Versagen ist nicht fehlende Kontrollen — es sind fehlende Nachweise, dass diese Kontrollen kontinuierlich funktionieren.

Warum Credential-Management eine NIS2-Priorität ist

Kompromittierte Anmeldedaten bleiben der häufigste initiale Zugriffsvektor bei bestätigten Datenschutzverletzungen. Jede Credential-Kompromittierung, die sich zu einem meldepflichtigen Vorfall entwickelt, lässt sich auf ein Zugriffskontrollversagen zurückführen — ein überprivilegiertes Konto, ein geteiltes Passwort, ein nicht rotiertes Service-Credential.

Die Richtlinie ist in diesem Punkt explizit. Artikel 21(2)(i) der NIS2-Richtlinie (EU) 2022/2555 listet unter den obligatorischen Cybersicherheits-Risikomanagement-Maßnahmen: „Sicherheit des Personals, Konzepte für die Zugriffskontrolle und Management von Anlagen." Die Anforderung existiert genau deshalb, weil Identität dort ist, wo die meisten Vorfälle beginnen — und die Regulierungsbehörden wissen das.

Die Durchführungsverordnung der Kommission (EU) 2024/2690, die technische und methodische Anforderungen gemäß Artikel 21 spezifiziert, verstärkt dies direkt:

„Die betreffenden Einrichtungen sollten eine Richtlinie zur Sicherheit von Netz- und Informationssystemen sowie themenspezifische Richtlinien festlegen, wie etwa Richtlinien zur Zugriffskontrolle, die mit der Richtlinie zur Sicherheit von Netz- und Informationssystemen kohärent sein sollten."

Artikel 21(2)(j) verlangt darüber hinaus „die Verwendung von Lösungen zur Multi-Faktor-Authentifizierung oder kontinuierlichen Authentifizierung, gesicherte Sprach-, Video- und Textkommunikation und gegebenenfalls gesicherte Notfall-Kommunikationssysteme innerhalb der Einrichtung." Credential-Hygiene und Zugriffs-Governance sind keine optionalen Härtungsmaßnahmen.

Für einen tieferen Einblick, wie NIS2-Passwortanforderungen auf Artikel 21 abgebildet werden, siehe die detaillierte Aufschlüsselung von Passwork.

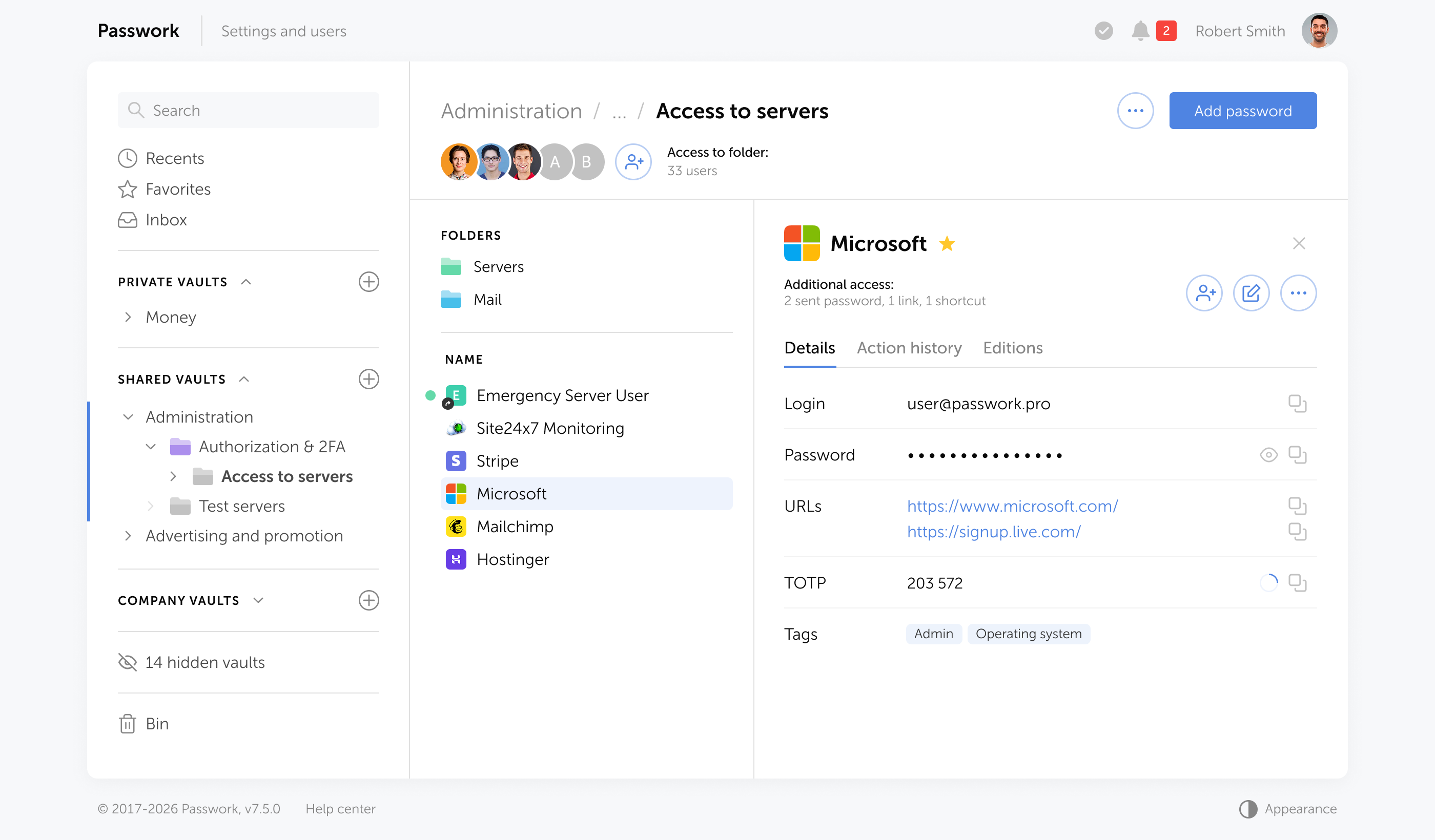

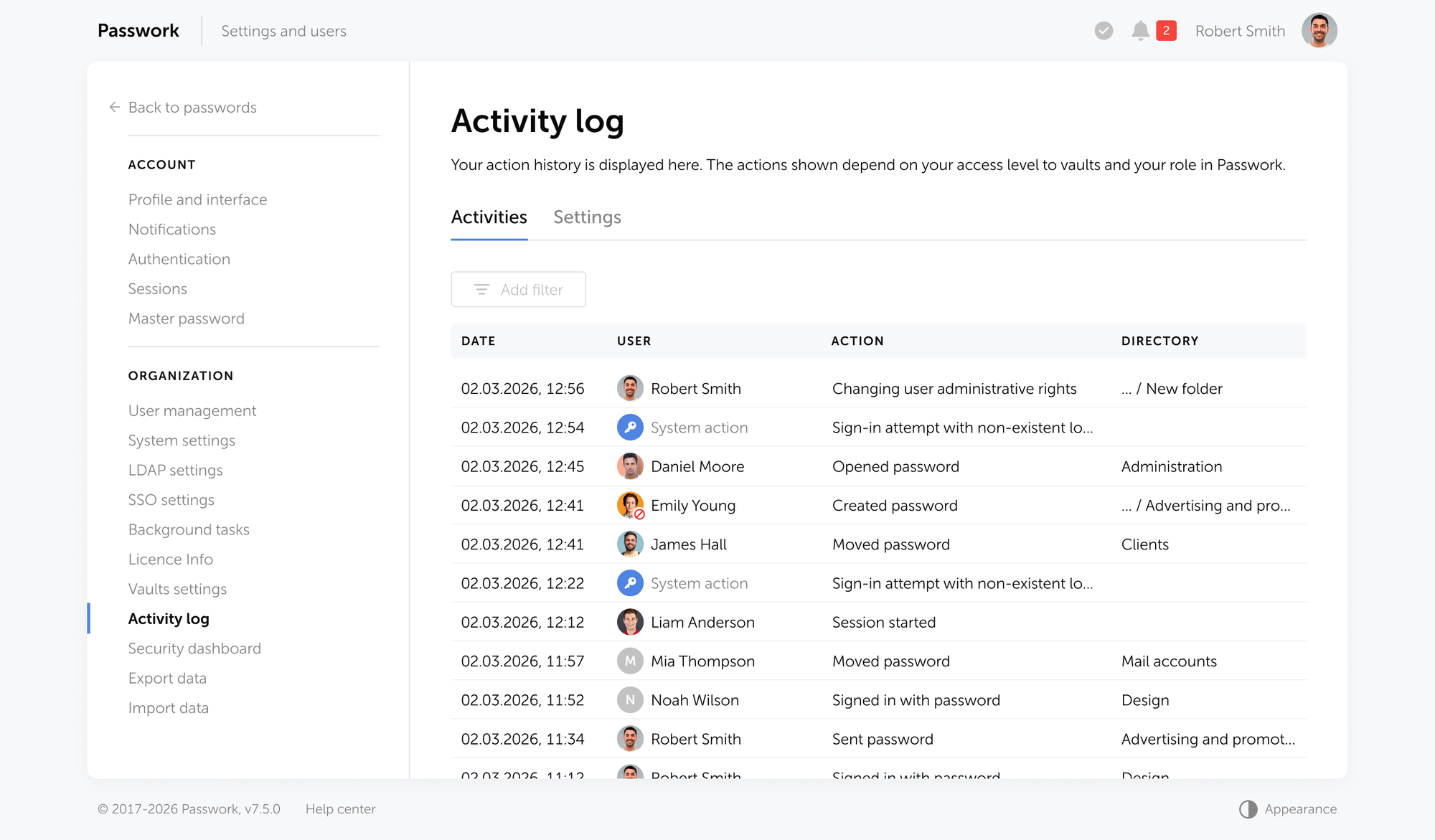

Automatisierte Audit-Trails und unveränderliche Protokolle

Passwork zeichnet automatisch jede Passworterstellung, -änderung, jedes Freigabeereignis und jede Zugriffsaktion auf — mit Zeitstempeln, Benutzerzuordnung und Tresor-Kontext. Dieses Aktivitätsprotokoll ist kontinuierlich und erfordert keine manuelle Eingabe von Administratoren. Einträge können nach der Erstellung nicht bearbeitet oder gelöscht werden — was das Protokoll audit-zuverlässig macht.

Die regulatorische Grundlage für diese Erwartung ist klar. Artikel 21(2)(b) der Richtlinie (EU) 2022/2555 verlangt von Einrichtungen, Maßnahmen zu implementieren, die „Bewältigung von Sicherheitsvorfällen" abdecken — was die Existenz strukturierter, abrufbarer Nachweise dessen voraussetzt, was passiert ist, wann und unter wessen Anmeldedaten. Ohne ein unveränderliches Zugriffsprotokoll ist die Vorfallsrekonstruktion Spekulation.

Artikel 21(2)(f) erweitert dies auf „Sicherheit bei Erwerb, Entwicklung und Wartung von Netz- und Informationssystemen" — und deckt die Systeme ab, über die Anmeldedaten verwaltet und zugegriffen werden. Auditoren, die die Compliance gemäß dieser Klausel überprüfen, werden nach Nachweisen suchen, dass der Zugriff auf sensible Systeme durchgängig kontrolliert und nachverfolgbar war.

Die Durchführungsverordnung (EU) 2024/2690 macht die Protokollierungserwartung operativ: Einrichtungen müssen „ihre Netz- und Informationssysteme überwachen" und „Maßnahmen zur Bewertung" erkannter Ereignisse ergreifen — ein Prozess, der nur mit kontinuierlichen, strukturierten Aktivitätsaufzeichnungen möglich ist. Ad-hoc oder manuell zusammengestellte Protokolle erfüllen diesen Standard nicht.

Die Leitlinien von ENISA zur NIS2-Umsetzung betonen ferner, dass zuständige Behörden bei der Ausübung der Aufsicht bewerten werden, ob Einrichtungen „technische und methodische Anforderungen" in einer dokumentierten, nachprüfbaren Form implementiert haben — was bedeutet, dass Audit-Trails exportierbar und audit-lesbar sein müssen, nicht nur intern sichtbar.

Die detaillierten Aktivitätsberichte von Passwork liefern genau das: einen strukturierten, exportierbaren Datensatz, der direkt auf das abgebildet ist, was Regulierungsbehörden sehen möchten.

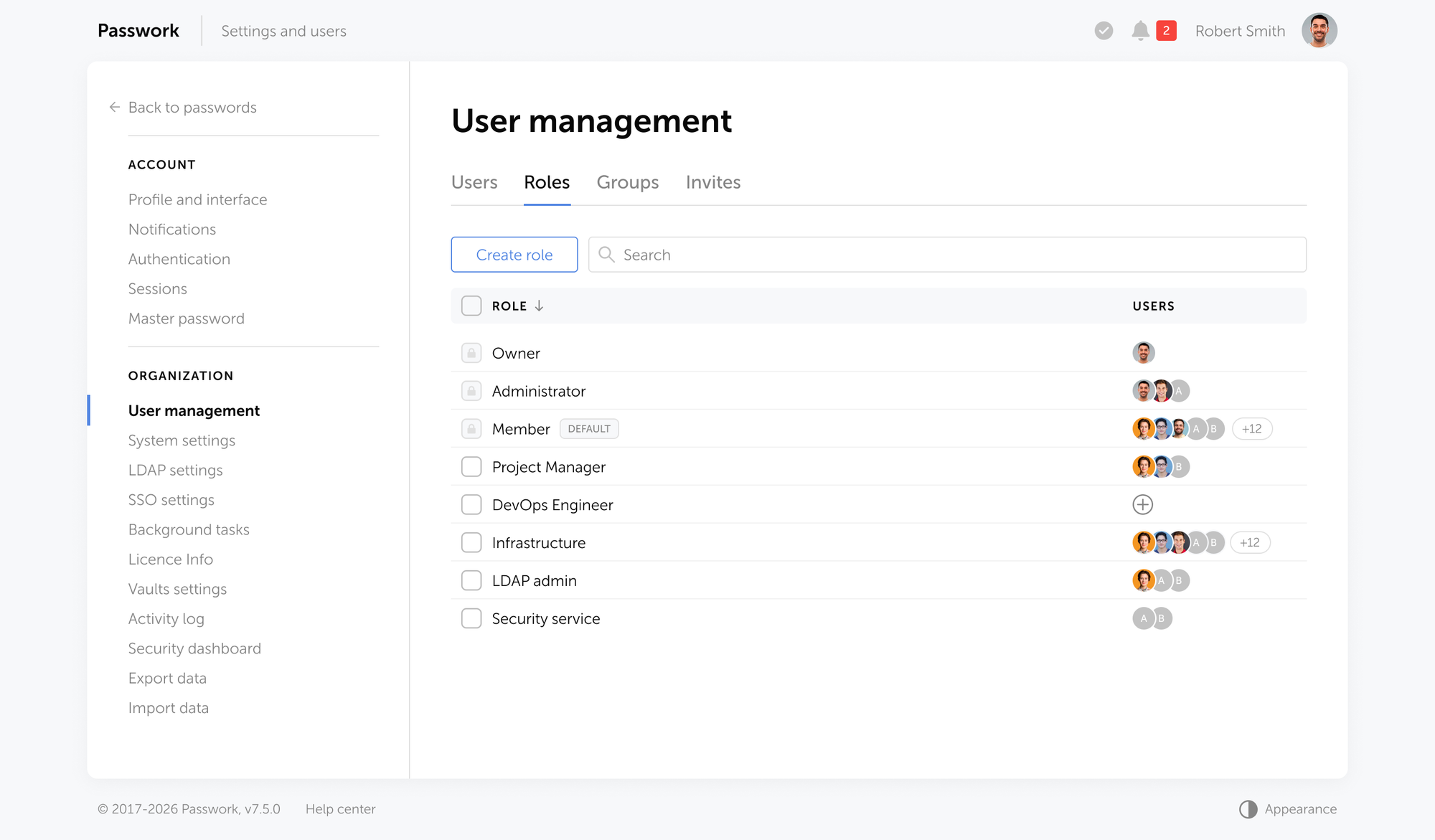

Zentralisierte Zugriffskontrolle und AD/LDAP-Integration

Zentralisierte Zugriffskontrolle ist ein Ansatz, bei dem alle Berechtigungen für Systeme, Anmeldedaten und Ressourcen von einer einzigen administrativen Ebene aus verwaltet werden — anstatt separat über einzelne Tools oder Teams konfiguriert zu werden. AD/LDAP-Integration verbindet diese Ebene direkt mit dem bestehenden Verzeichnisdienst der Organisation (Active Directory oder LDAP), sodass Gruppenmitgliedschaften und Rollenänderungen im Verzeichnis automatisch an nachgelagerte Zugriffsrichtlinien weitergegeben werden.

Die rollenbasierte Zugriffskontrolle (RBAC) von Passwork ermöglicht es Administratoren, Berechtigungen auf Ebene einzelner Benutzer oder Gruppen zuzuweisen, wobei die AD/LDAP-Integration Verzeichnisgruppen automatisch mit Passwork-Zugriffsrichtlinien synchronisiert.

Wenn ein Mitarbeiter ausscheidet oder die Rolle wechselt, wird der Zugriff über das Verzeichnis widerrufen oder angepasst, nicht über einen manuellen Ticket-Prozess, der Tage dauern kann.

Betroffene Einrichtungen implementieren Konzepte für die Zugriffskontrolle, die mit der Richtlinie zur Sicherheit von Netz- und Informationssystemen kohärent sind… einschließlich Identitäts- und Zugriffsmanagement. — Durchführungsverordnung der Kommission (EU) 2024/2690

Das Self-Hosted-Bereitstellungsmodell von Passwork hält alle Credential-Daten innerhalb der eigenen Infrastruktur der Organisation und adressiert damit direkt die Zugriffskontrollanforderungen von Artikel 21(2)(i) und unterstützt Datensouveränitätsverpflichtungen, die sich mit der DSGVO überschneiden.

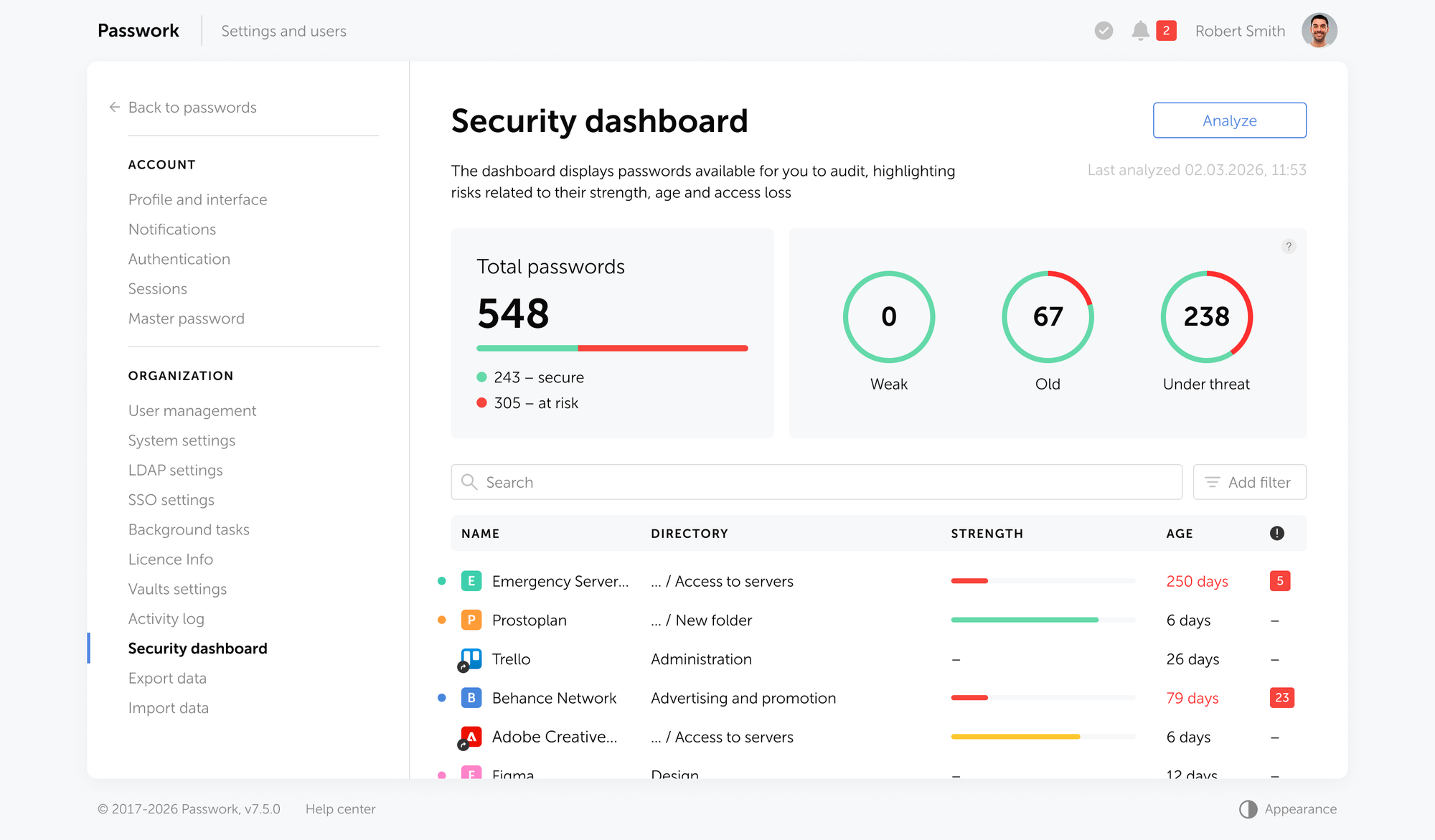

Kontinuierliche Passwortsicherheitsanalyse

Das Sicherheits-Dashboard von Passwork markiert automatisch schwache, wiederverwendete, veraltete und kompromittierte Anmeldedaten im gesamten Tresor. Diese kontinuierliche Überwachungshaltung demonstriert die proaktive Risikomanagement-Haltung, die NIS2 Artikel 21(2)(a) verlangt.

Wenn ein Auditor fragt „Woher wissen Sie, dass Ihre Credential-Hygiene aufrechterhalten wird?" ist die Antwort ein Live-Dashboard und ein exportierbarer Bericht.

Passwork liefert den Audit-Trail, die Zugriffskontrollnachweise und die Credential-Hygiene-Berichterstattung, die NIS2-Artikel-21-Audits erfordern. Sehen Sie, wie es funktioniert

Quantifizierte Vorteile der Automatisierung für NIS2-Compliance

Zeiteinsparung und Kostenreduzierung

Organisationen, die Compliance-Automatisierung implementieren, berichten von 40–60 % niedrigeren Gesamt-Compliance-Kosten und bis zu 80 % kürzerer Zeit für die Audit-Beweissammlung, laut Forrester-Forschung. Für ein Compliance-Team, das 200 Stunden für die Vorbereitung eines einzigen Audit-Zyklus aufwendet, übersetzt sich diese Reduzierung direkt in Kapazität für andere Arbeit.

Die globalen durchschnittlichen Kosten einer Datenschutzverletzung lagen 2025 bei 4,44 Millionen US-Dollar. Organisationen mit umfassender Sicherheits-KI und Automatisierung sparten durchschnittlich 1,9 Millionen US-Dollar pro Verletzung im Vergleich zu denen ohne — und dämmten Verletzungen 80 Tage schneller ein. Bei Datenschutzverletzungsszenarien übersteigen die durchschnittlichen Einsparungen durch Sicherheitsautomatisierung typische Implementierungskosten.

Genauigkeit und Audit-Bereitschaft

Manuelle Datensammlung führt zu Übertragungsfehlern, Versionskonflikten und Dokumentationslücken. Automatisierte Beweissammlung eliminiert diese Fehlermodi, indem sie Daten direkt aus Quellsystemen zieht — und sicherstellt, dass das, was Auditoren erhalten, mit dem übereinstimmt, was tatsächlich passiert ist.

Skalierbarkeit über Multi-Framework-Compliance hinweg

NIS2-Kontrollen überschneiden sich erheblich mit DORA (Digital Operational Resilience Act), DSGVO Artikel 32 und ISO/IEC 27001. Die Automatisierung für NIS2 — insbesondere rund um Audit-Trails, Zugriffskontrolle und Vorfallsdokumentation — baut eine Compliance-Infrastruktur auf, die mehrere Rahmenwerke gleichzeitig bedient. Die Investition potenziert sich.

Moderne GRC-Plattformen formalisieren diese Überschneidung durch Multi-Framework-Compliance-Orchestrierung: Eine einzelne Kontrolle wird einmal zugeordnet, kontinuierlich bewertet und gleichzeitig gegen NIS2, DSGVO und ISO 27001 berichtet.

Ohne dies pflegen Compliance-Teams parallele Dokumentationssätze für jedes Rahmenwerk — eine strukturelle Ineffizienz, die die Audit-Vorbereitungszeit vervielfacht und Versionskonflikte zwischen Rahmenwerken einführt. Organisationen, die sowohl NIS2 als auch DORA unterliegen, stehen beispielsweise nahezu identischen Vorfallsberichterstattungsverpflichtungen gegenüber; eine einheitliche Plattform handhabt beides aus derselben Beweisbasis.

Prädiktive Compliance: Von reaktiv zu proaktiv

Die nächste Reifestufe jenseits der kontinuierlichen Überwachung ist prädiktives Compliance-Management. KI-gesteuerte Analyseplattformen analysieren historische Compliance-Daten, Kontrollabweichungsmuster und Threat-Intelligence-Feeds, um wahrscheinliche Compliance-Lücken aufzudecken, bevor sie sich zu Vorfällen oder Audit-Feststellungen materialisieren.

Für NIS2 bedeutet dies die Identifizierung, welche Kontrollen zu einer Defizienz tendieren — eine Zugriffsrichtlinie, die seit 11 Monaten nicht überprüft wurde, ein Credential-Set, das sich seiner Rotationsschwelle nähert, ein Lieferant, dessen Sicherheitsbewertung über drei aufeinanderfolgende Bewertungen gesunken ist — und deren Markierung, bevor eine Regulierungsbehörde dies tut. Der Wechsel von reaktiver Behebung zu proaktiver Prävention ist der Punkt, an dem Automatisierung aufhört, ein Berichterstattungstool zu sein, und beginnt, eine Risikomanagement-Fähigkeit zu werden.

Automatisierung + menschliche Aufsicht: Die richtige Balance finden

Was vollständig automatisiert werden sollte

Die folgenden Aufgaben eignen sich für vollständige Automatisierung: Protokollsammlung und -aggregation, erste Schweregradbewertung, Beweiszusammenstellung, Benachrichtigungsvorlagenausfüllung, kontinuierliche Credential-Überwachung, Zugriffsbereitstellung und -entzug über Verzeichnisintegration und Compliance-Status-Dashboards.

Diese sind hochvolumig, zeitkritisch und fehleranfällig bei manueller Durchführung. Automatisierung handhabt sie schneller und konsistenter als jedes Team.

Was menschlich geleitet bleiben muss

Strategische Entscheidungen können nicht an automatisierte Systeme delegiert werden. Endgültige Freigabe von Vorfallsbenachrichtigungen, Vorstandskommunikation, Ursachenbestimmung, Entscheidungen zur öffentlichen Offenlegung und regulatorische Verhandlungen erfordern alle menschliches Urteilsvermögen, Verantwortlichkeit und rechtliche Befugnis.

Das Ziel ist nicht, Menschen aus dem Compliance-Prozess zu entfernen — es ist sicherzustellen, dass Menschen ihre Zeit für Entscheidungen aufwenden, die nur sie treffen können.

Implementierungs-Roadmap: Erste Schritte mit NIS2-Berichterstattungsautomatisierung

Schritt 1 — Gap-Bewertung und Tool-Auswahl

Ordnen Sie Ihre aktuellen Workflows für Vorfallserkennung, Dokumentation und Berichterstattung der 24-72-30-Timeline zu. Identifizieren Sie, wo manuelle Schritte das höchste Verzögerungs- oder Fehlerrisiko erzeugen. Wählen Sie Tools — SIEM, SOAR, GRC, PAM (Privileged Access Management), Credential-Management — basierend auf Integrationsfähigkeit mit Ihrem bestehenden Stack, nicht allein auf Feature-Listen.

Schritt 2 — Integration und Workflow-Design

Verbinden Sie Tools mit Datenquellen: Endpunkte, Identitätsanbieter, Netzwerkinfrastruktur, Cloud-Plattformen. Entwerfen Sie automatisierte Workflows für jede Berichterstattungsstufe — was den Frühwarnungsentwurf auslöst, was die 72-Stunden-Benachrichtigung füllt, was den Abschlussbericht speist. Testen Sie jeden Workflow gegen einen simulierten Vorfall vor dem Go-Live.

Schritt 3 — Test und kontinuierliche Verbesserung

Führen Sie Tabletop-Übungen mit den automatisierten Workflows durch. Messen Sie Zeit-bis-zur-Frühwarnung, Beweisvollständigkeit und Benachrichtigungsgenauigkeit. Behandeln Sie jede Übung als Kalibrierungsereignis — passen Sie Schwellenwerte, Vorlagen und Eskalationspfade basierend auf den Ergebnissen an. NIS2-Compliance ist kein Projekt mit einem Enddatum; es ist eine operative Fähigkeit, die fortlaufende Verfeinerung erfordert.

Fazit

Das 24-72-30-Berichterstattungsrahmenwerk von NIS2 ist nicht für manuelle Workflows konzipiert. Die Richtlinie setzt Fristen, die kontinuierliche Überwachung, strukturierte Beweise und dokumentierte Kontrollen voraussetzen — keine Tabellenkalkulationen, die unter Druck zusammengestellt werden, während ein Vorfall noch aktiv ist.

Das operative Argument für Automatisierung ist eindeutig: Bei 24 Stunden ist ein Team, das bereits Protokolle aggregiert, den Schweregrad bewertet und eine Benachrichtigungsvorlage vorbefüllt hat, compliant. Ein Team, das bei null anfängt, ist es nicht. Diese Lücke ist ein Prozessdesign-Problem, das Technologie löst.

Credential-Governance gemäß Artikel 21 ist eine dokumentierte Verpflichtung — und die Nachweise, die Regulierungsbehörden verlangen werden, ordnen sich direkt den Zugriffskontrollversagen zu, bei denen die meisten Vorfälle beginnen. Audit-Trails, RBAC, MFA-Durchsetzung und kontinuierliche Passwortsicherheitsüberwachung sind Nachweise.

Drei Dinge bestimmen, ob eine Organisation NIS2-Berichterstattungsverpflichtungen unter Druck erfüllt: die Erkennungsgeschwindigkeit, die Qualität der automatisierten Beweissammlung und die Vollständigkeit der Zugriffskontrolldokumentation. Jedes ist mit den richtigen Tools adressierbar. Keines ist allein mit guten Absichten und einem fähigen Team adressierbar.

Die Organisationen, die die 24-Stunden-Frist konsequent einhalten werden, sind diejenigen, die die Fähigkeit vor dem Vorfall aufgebaut haben — nicht diejenigen, die es geplant hatten.

Passwork liefert Sicherheitsteams den Audit-Trail, die Zugriffskontrolldokumentation und das Credential-Monitoring, das NIS2 Artikel 21 erfordert. Sehen Sie, wie Passwork in Ihre Compliance-Infrastruktur passt: passwork.pro

Häufig gestellte Fragen

Was sind die NIS2-Vorfallsberichterstattungsanforderungen?

NIS2 Artikel 23 verlangt von wesentlichen und wichtigen Einrichtungen, einen dreistufigen Bericht für bedeutende Vorfälle einzureichen: eine Frühwarnung innerhalb von 24 Stunden, eine Vorfallsmeldung innerhalb von 72 Stunden und einen Abschlussbericht innerhalb von 30 Tagen. Jede Stufe hat spezifische Inhaltsanforderungen bezüglich Vorfallsumfang, Schweregrad, Auswirkungen und Abhilfemaßnahmen.

Wie lange haben Organisationen Zeit, einen NIS2-Vorfall zu melden?

Organisationen müssen eine Frühwarnung innerhalb von 24 Stunden nach Kenntniserlangung eines bedeutenden Vorfalls einreichen. Eine detailliertere Vorfallsmeldung folgt innerhalb von 72 Stunden. Ein umfassender Abschlussbericht — einschließlich Ursachenanalyse und Abhilfeschritte — ist innerhalb von 30 Tagen nach der ersten Benachrichtigung fällig.

Was ist ein „bedeutender Vorfall" gemäß NIS2?

Gemäß Artikel 23(3) ist ein Vorfall bedeutend, wenn er schwerwiegende Betriebsstörungen, finanzielle Verluste oder materiellen Schaden für andere Einrichtungen verursacht. Die technischen Leitlinien von ENISA fügen quantitative Schwellenwerte basierend auf der Anzahl betroffener Nutzer, der Dienstausfalldauer und dem geografischen Umfang hinzu. Die Bestimmung der Bedeutsamkeit erfordert Echtzeitdaten — weshalb automatisierte Überwachung entscheidend ist.

Wie kann Automatisierung bei der NIS2-Compliance-Berichterstattung helfen?

Automatisierung komprimiert die Zeit zwischen Vorfallserkennung und regulatorischer Benachrichtigung, indem sie Protokollaggregation, Schweregradbewertung, Beweissammlung und Vorlagenausfüllung ohne manuelle Intervention handhabt. Sie pflegt auch kontinuierliche Audit-Trails und Compliance-Monitoring und stellt sicher, dass Organisationen immer in einem berichtsfähigen Zustand sind, anstatt nach einem Vorfall hastig Beweise zu rekonstruieren.

Wie hilft ein Passwortmanager wie Passwork bei der NIS2-Compliance?

Passwork adressiert die NIS2-Artikel-21-Anforderungen durch automatisierte Audit-Logs aller Credential-Zugriffs- und Änderungsereignisse, rollenbasierte Zugriffskontrolle mit AD/LDAP-Integration, kontinuierliche Passwortsicherheitsanalyse und ein Self-Hosted-Bereitstellungsmodell, das Credential-Daten innerhalb der Infrastruktur der Organisation hält. Diese Funktionen liefern die dokumentierten Nachweise, die Auditoren gemäß Artikel 21(2)(b), (f) und (i) verlangen.

Was passiert, wenn Sie die NIS2-24-Stunden-Berichterstattungsfrist versäumen?

Das Versäumen der 24-Stunden-Frühwarnungsfrist setzt wesentliche Einrichtungen aufsichtlichen Maßnahmen durch nationale zuständige Behörden aus, einschließlich verbindlicher Anweisungen, Geldbußen und — für wesentliche Einrichtungen — potenzieller vorübergehender Suspendierung von Managementfunktionen. Geldbußen gemäß NIS2 erreichen 10 Millionen € oder 2 % des globalen Jahresumsatzes für wesentliche Einrichtungen.

Was ist der Unterschied zwischen wesentlichen und wichtigen NIS2-Einrichtungen?

Wesentliche Einrichtungen operieren in hochkritischen Sektoren, die in Anhang I der Richtlinie aufgeführt sind — Energie, Bankwesen, Gesundheitswesen, digitale Infrastruktur und andere — und unterliegen proaktiver, regelmäßiger Aufsicht. Wichtige Einrichtungen fallen unter Anhang-II-Sektoren (Postdienste, Lebensmittelproduktion, Abfallwirtschaft usw.) und unterliegen reaktiver Aufsicht. Beide Kategorien müssen identische technische Anforderungen gemäß Artikel 21 und dieselben Vorfallsberichterstattungsverpflichtungen gemäß Artikel 23 erfüllen.

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Die Realität der NIS2-Berichterstattungslast

- Wie Automatisierung die Berichterstattungslast direkt reduziert

- Das Automatisierungs-Toolkit für NIS2-Compliance

- Die Audit-Beweislücke mit Passwork schließen

- Quantifizierte Vorteile der Automatisierung für NIS2-Compliance

- Automatisierung + menschliche Aufsicht: Die richtige Balance finden

- Implementierungs-Roadmap: Erste Schritte mit NIS2-Berichterstattungsautomatisierung

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Die Realität der NIS2-Berichterstattungslast

- Wie Automatisierung die Berichterstattungslast direkt reduziert

- Das Automatisierungs-Toolkit für NIS2-Compliance

- Die Audit-Beweislücke mit Passwork schließen

- Quantifizierte Vorteile der Automatisierung für NIS2-Compliance

- Automatisierung + menschliche Aufsicht: Die richtige Balance finden

- Implementierungs-Roadmap: Erste Schritte mit NIS2-Berichterstattungsautomatisierung

- Fazit

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren