Einleitung

Während Organisationen auf die Frist zum 30. Juni 2026 für ihre ersten formellen NIS2-Compliance-Audits zusteuern, hat sich die Sicherheit von Zugangsdaten als kritischer Schwachpunkt in frühen Bewertungen in der gesamten EU herauskristallisiert.

Vor-Audit-Ergebnisse aus Q4 2025 zeigen, dass Lücken im Identity and Access Management (IAM) einen erheblichen Teil der von nationalen Behörden markierten Compliance-Mängel ausmachen.

Konkret identifizieren Auditoren wiederholt fehlende Multi-Faktor-Authentifizierung (MFA), überprivilegierte Accounts und nicht verwaltete Service-Zugangsdaten als primäre Schwachstellen — in Übereinstimmung mit ENISA-Daten, die zeigen, dass 34 % der Organisationen derzeit mit schwerwiegendem Fachkräftemangel bei der IAM-Implementierung konfrontiert sind.

NIS2-Passwortanforderungen verpflichten europäische Unternehmen zur Implementierung von Multi-Faktor-Authentifizierung, zur Durchsetzung strenger Zugangsdaten-Richtlinien gemäß den NIST SP 800-63B-Leitlinien und zur kontinuierlichen Überwachung auf kompromittierte Passwörter, um die Risikomanagement-Maßnahmen nach Artikel 21 zu erfüllen.

Organisationen, die diese Kontrollen als Dokumentationsübungen statt als operative Realitäten behandeln, scheitern bei den Vor-Audits.

Kernpunkte

- Artikel 21(2)(i) und (j) erfordern dokumentierte Zugriffskontrollrichtlinien und MFA-Implementierung — beides wird in den Audit-Zyklen 2026 aktiv geprüft.

- NIST SP 800-63B (Revision 2025) setzt ein Minimum von 15 Zeichen und stuft die obligatorische 90-Tage-Rotation als veraltet ein — Passwortänderungen sollten durch Hinweise auf Kompromittierung ausgelöst werden, nicht durch den Kalender.

- Die häufigsten Vor-Audit-Fehler Q4 2025: fehlende MFA bei internen Systemen, überprivilegierte Accounts und inaktive Identitäten, die nach dem Offboarding nie deaktiviert wurden.

- Bußgelder erreichen 10 Mio. € oder 2 % des weltweiten Jahresumsatzes; ein durchschnittlicher Breach kostet 4,4 Mio. $ — Kontrollen für Zugangsdaten kosten einen Bruchteil beider Summen.

- Das häufigste Audit-Versagen sind nicht fehlende Kontrollen — sondern fehlende Nachweise. Organisationen, die keine Zugriffsprotokolle, Zugriffsüberprüfungsaufzeichnungen und Berichte zur Zugangsdaten-Hygiene vorlegen können, scheitern unabhängig davon, was sie implementiert haben.

Die NIS2-Audit-Landschaft 2026: Was Regulierungsbehörden prüfen

Der ENISA NIS Investments 2025-Bericht offenbart eine deutliche Spannung: 70 % der EU-Organisationen nennen regulatorische Compliance als Haupttreiber ihrer Cybersicherheitsinvestitionen, doch 34 % berichten von Kompetenzlücken speziell im Identity and Access Management. Compliance-Absicht und operative Bereitschaft sind nicht dasselbe — und Auditoren wissen das.

Nationale zuständige Behörden führen nun strukturierte Vor-Audits sowohl bei wesentlichen Einrichtungen (große Organisationen in hochkritischen Sektoren nach Anhang I: Energie, Bankwesen, Gesundheitswesen, digitale Infrastruktur) als auch bei wichtigen Einrichtungen (Anhang-II-Sektoren einschließlich Postdienste, Lebensmittelproduktion und Abfallwirtschaft) durch.

Das Aufsichtsmodell unterscheidet sich — wesentliche Einrichtungen unterliegen proaktiven, regelmäßigen Audits; wichtige Einrichtungen werden reaktiv überwacht — aber beide Kategorien müssen identische technische Anforderungen nach Artikel 21 erfüllen.

Vor-Audit-Ergebnisse aus Q4 2025 aus Deutschland, den Niederlanden und Österreich markieren durchgehend dieselben Identity-Management-Fehler:

- Überprivilegierte Accounts — Standard-Benutzerkonten mit Administratorrechten, Service-Accounts mit Domain-Level-Berechtigungen, die nie eingeschränkt wurden

- Fehlende oder inkonsistente MFA — MFA für Cloud-Zugriff implementiert, aber bei internen Systemen und VPN-Zugangspunkten fehlend

- Nicht verwaltete Tokens und API-Schlüssel — Zugangsdaten für Drittanbieter-Integrationen, die im Klartext, in Tabellenkalkulationen oder gemeinsamen Postfächern gespeichert sind

- Inaktive Accounts — ehemalige Mitarbeiter und Auftragnehmer mit Active-Directory-Accounts, die nach dem Offboarding nie deaktiviert wurden

- Kein dokumentierter Zugriffsüberprüfungsprozess — Organisationen, die Kontrollen anwenden, aber keine Nachweise über regelmäßige Überprüfungen vorlegen können

Der letzte Punkt ist der wichtigste. Auditoren prüfen nicht nur, ob Kontrollen existieren — sie prüfen, ob Organisationen beweisen können, dass diese Kontrollen kontinuierlich funktionieren.

Artikel 21: Die Identitäts- und Zugriffsvorgaben entschlüsseln

Artikel 21 der Richtlinie (EU) 2022/2555 verlangt von wesentlichen und wichtigen Einrichtungen, „angemessene und verhältnismäßige technische, operative und organisatorische Maßnahmen" zur Bewältigung von Risiken für Netz- und Informationssysteme zu ergreifen. Die Richtlinie schreibt keine spezifischen Passwortlängen oder MFA-Methoden vor — sie legt ergebnisorientierte Anforderungen fest, die Organisationen in konkrete Kontrollen umsetzen müssen.

Zwei Unterabsätze sind direkt relevant für die Sicherheit von Zugangsdaten:

- Artikel 21(2)(i) erfordert „Sicherheit des Personals, Zugriffskontrollrichtlinien und Asset-Management".

- Artikel 21(2)(j) schreibt „die Verwendung von Multi-Faktor-Authentifizierung oder kontinuierlichen Authentifizierungslösungen… wo angemessen" vor.

Der Ausdruck „wo angemessen" ist keine Ausnahme — ENISA-Leitlinien und nationale Umsetzungen interpretieren ihn durchgehend als obligatorisch für privilegierten Zugang und Remote-Zugriff-Szenarien.

Die Richtlinie markiert auch einen strukturellen Wandel in der Rahmung von Sicherheit. Die vorherige NIS-Richtlinie behandelte Cybersicherheit weitgehend als Incident Response: erkennen, melden, wiederherstellen. NIS2 verlagert die Pflicht nach vorn.

Zwei weitere Unterabsätze definieren diese proaktive Haltung:

- Artikel 21(2)(a) erfordert dokumentierte Risikoanalysen und Informationssystem-Sicherheitsrichtlinien.

- Artikel 21(2)(g) schreibt grundlegende Cyber-Hygiene-Praktiken und Schulungen vor.

Die Erwartung ist, dass Organisationen im Rahmen einer Zero-Trust-Architektur-Denkweise arbeiten — bei der Zugriff kontinuierlich validiert und nicht nach der ersten Authentifizierung vorausgesetzt wird.

Dieser Wandel hat direkte Auswirkungen auf das Passwortmanagement. Ein Richtliniendokument, das in einem gemeinsamen Ordner liegt, ist keine Kontrolle. Eine Kontrolle ist eine durchgesetzte technische Maßnahme mit einem Audit-Trail, der zeigt, dass sie konsistent auf alle Accounts, Systeme und Benutzertypen angewendet wird.

Spezifische Passwortrichtlinien-Anforderungen für 2026

Eine NIS2-konforme Passwortrichtlinie im Jahr 2026 bedeutet die Ausrichtung an den NIST-Leitlinien für digitale Identitäten (SP 800-63B, Revision 2025) bei gleichzeitiger Berücksichtigung der Bedrohungsrealität für Zugangsdaten, die durch aktuelle Forschung bestätigt wird.

Kompromittierte Zugangsdaten bleiben der häufigste initiale Angriffsvektor und sind in 22 % aller bestätigten Breaches präsent — und 88 % der einfachen Webanwendungsangriffe beinhalteten speziell gestohlene Zugangsdaten.

Die Wiederverwendung von Passwörtern verstärkt die Exposition: Infostealer-Daten zeigen, dass nur 49 % der Passwörter eines Benutzers über verschiedene Dienste hinweg einzigartig sind, was bedeutet, dass ein einzelner kompromittierter Account routinemäßig Zugang zu vielen anderen öffnet. Die Beteiligung Dritter an Breaches hat sich im Jahresvergleich von 15 % auf 30 % verdoppelt, mit Missbrauch von Zugangsdaten im Zentrum dieses Lieferkettenrisikos. Eine Richtlinie, die diese Angriffsfläche nicht berücksichtigt, ist strukturell unvollständig.

Die Revision 2025 von NIST SP 800-63B führt zwei wesentliche Änderungen ein, die sich direkt auf die NIS2-Compliance-Planung auswirken:

- Minimum von 15 Zeichen, wenn ein auswendig gelerntes Geheimnis (Passwort) als einziger Authentifikator verwendet wird. Dies ersetzt die bisherige 8-Zeichen-Baseline und spiegelt die rechnerische Realität moderner Brute-Force-Angriffe wider.

- Abschaffung der erzwungenen periodischen Rotation — obligatorische 90-Tage-Passwortänderungen werden ausdrücklich nicht empfohlen. Erzwungene Rotation erzeugt vorhersehbare inkrementelle Änderungen („Sommer2025!" → „Herbst2025!") und erhöht die Helpdesk-Last, ohne die Sicherheit zu verbessern. Rotation sollte durch Hinweise auf Kompromittierung ausgelöst werden, nicht durch den Kalender.

Eine konforme Passwortrichtlinie für 2026 muss folgende Kontrollen enthalten:

- Länge vor Komplexität — mindestens 15 Zeichen; Passphrasen zulassen; keine obligatorischen Zeichenklassen-Kombinationen verlangen, die vorhersehbare Substitutionen erzeugen

- Blockieren von Wörterbuchwörtern und Mustern — Passwörter ablehnen, die gängige Wörter, Tastatur-Sequenzen (qwerty, 123456) und Benutzernamen-Strings enthalten

- Keine Passwort-Wiederverwendung — Verlaufsprüfungen über kritische Systeme hinweg durchsetzen; Credential-Stuffing-Angriffe basieren auf wiederverwendeten Zugangsdaten aus früheren Breaches

- Kompromittierungsgesteuerte Rotation — Passwörter sofort ändern, wenn Zugangsdaten in Breach-Daten auftauchen, nicht nach einem festen Zeitplan

- Feingranulare Passwortrichtlinie (FGPP) — strengere Regeln für privilegierte Accounts, Service-Accounts und Accounts mit Zugriff auf sensible Daten anwenden, getrennt von der Standard-Benutzerrichtlinie

Für Organisationen, die Active-Directory-Umgebungen betreiben, ermöglicht die feingranulare Passwortrichtlinie (FGPP) die Anwendung verschiedener Passworteinstellungsobjekte (PSOs) auf bestimmte Benutzer oder Sicherheitsgruppen — was strengere Kontrollen für Administratoren ermöglicht, ohne allen Benutzern dieselbe Reibung aufzuerlegen.

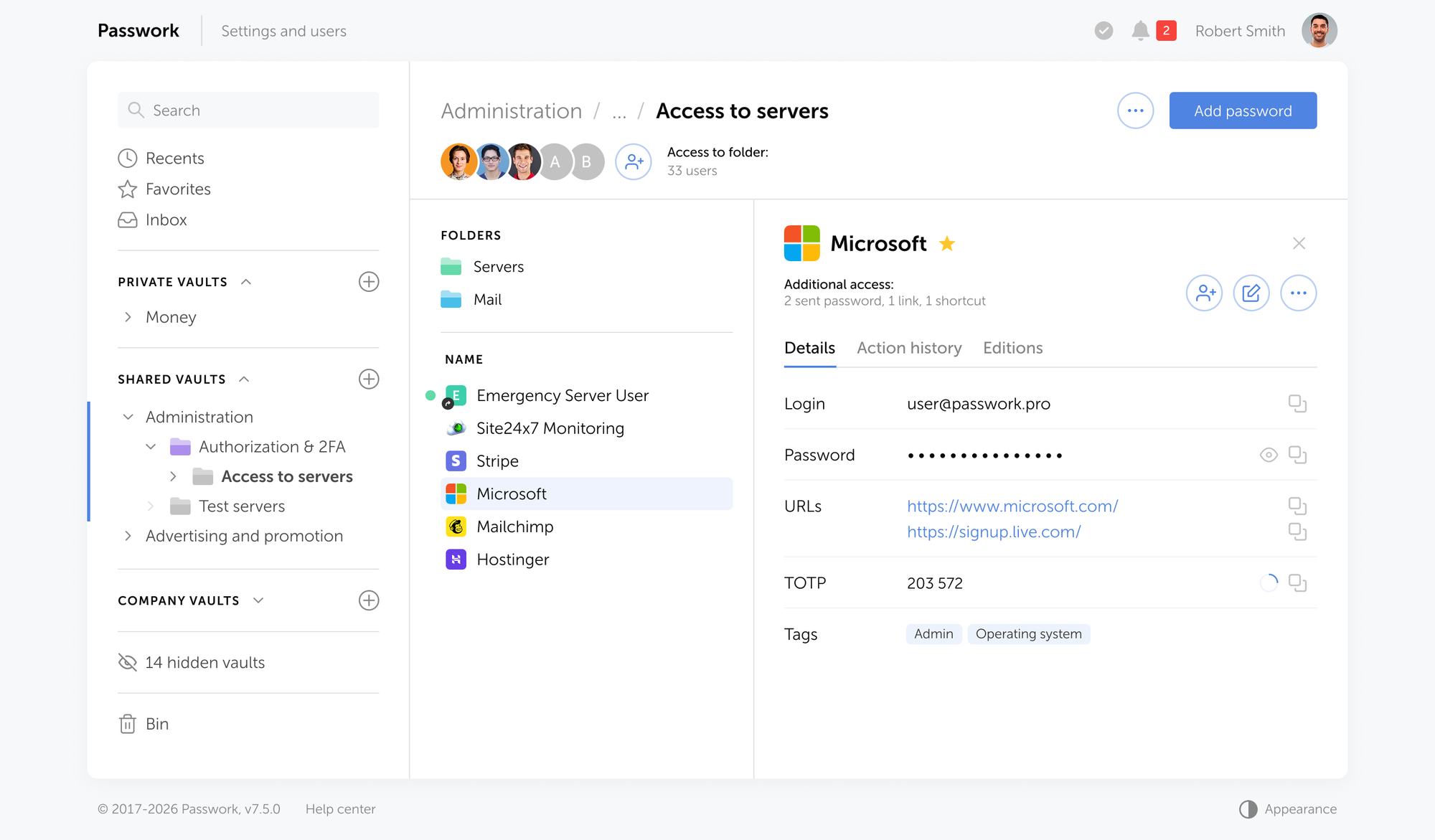

Das Passwork-Passwortsicherheits-Dashboard kennzeichnet schwache, veraltete und kompromittierte Zugangsdaten in Ihrem gesamten Tresor — und gibt Ihnen die Transparenz, um diese Kontrollen durchzusetzen, bevor es ein Auditor tut. Passwork kostenlos testen

Multi-Faktor-Authentifizierung: Über SMS hinausgehen

Phishing-resistente MFA ist der operative Standard unter NIS2 — und schließt SMS-basierte Einmal-Passwörter aus. MFA blockiert 99,9 % der automatisierten Angriffe auf Benutzerkonten, aber Phishing bleibt der häufigste Eindringungsvektor und macht 60 % der in der ENISA Threat Landscape 2025 analysierten Vorfälle aus. SMS-OTPs und E-Mail-basierte Codes sind anfällig für Echtzeit-Phishing-Proxies, die Tokens während der Sitzung abfangen — sie schützen nicht vor dieser Angriffsklasse.

Die Unterscheidung zwischen akzeptablen und nicht akzeptablen MFA-Methoden unter NIS2 ist im Richtlinientext nicht explizit kodifiziert, aber ENISA-Leitlinien und das NIST AAL2/AAL3-Framework (SP 800-63B) liefern den Referenzstandard:

| MFA-Methode | NIS2-Status | Begründung |

|---|---|---|

| FIDO2 / WebAuthn Hardware-Schlüssel | ✅ Konform | Phishing-resistent; kryptografische Bindung an den Ursprung |

| Passkeys (gerätegebunden) | ✅ Konform | Phishing-resistent; kein gemeinsames Geheimnis wird übertragen |

| TOTP-Authenticator-Apps | ⚠️ Bedingt | Akzeptabel für Standardbenutzer; nicht ausreichend für privilegierten Zugang |

| Push-Benachrichtigungen (mit Nummernabgleich) | ⚠️ Bedingt | Reduziert MFA-Fatigue-Angriffe; immer noch anfällig für einige Social-Engineering-Methoden |

| SMS OTP | ❌ Nicht empfohlen | Anfällig für SIM-Swapping, SS7-Angriffe, Echtzeit-Phishing |

| E-Mail OTP | ❌ Nicht empfohlen | Abhängig von E-Mail-Account-Sicherheit; kein separater Faktor |

Für privilegierten Zugang — Domain-Administratoren, Security Operations, Systemkonten — gelten die NIST SP 800-63B AAL3-Anforderungen: Phishing-resistente Authentifikatoren mit nicht exportierbaren Schlüsseln. FIDO2-Hardware-Token (YubiKey, Google Titan) oder gerätegebundene Passkeys erfüllen diese Anforderung.

Für Active-Directory-Umgebungen erfordert die Implementierung von Phishing-resistenter MFA die Integration mit Azure AD Conditional Access oder einer kompatiblen On-Premises-MFA-Lösung, die hardwaregestützte Authentifizierung für privilegierte Rollen durchsetzt. Standard-TOTP-basierte MFA, die auf Anwendungsebene konfiguriert ist, schützt die AD-Authentifizierung selbst nicht.

Active Directory härten und Account-Lebenszyklen verwalten

Active Directory bleibt das Identitäts-Rückgrat für die Mehrheit der europäischen Unternehmensumgebungen — und ist das primäre Ziel bei Angriffen auf Zugangsdaten. NIS2-Compliance erfordert, dass AD-Härtung als dokumentierter, auditierbarer Prozess behandelt wird, nicht als einmalige Konfigurationsaufgabe.

Schritt 1: Privilegierte Accounts auditieren und eingrenzen

Führen Sie eine vollständige Inventur der Accounts mit Domain Admin-, Enterprise Admin-, Schema Admin- und Backup Operators-Mitgliedschaft durch. Jeder Account in diesen Gruppen sollte einen benannten Besitzer, eine dokumentierte Geschäftsbegründung und durchgesetzte MFA auf der Authentifizierungsebene haben. Entfernen Sie alle Accounts, die nicht begründet werden können.

Schritt 2: Feingranulare Passwortrichtlinie (FGPP) implementieren

Erstellen Sie separate Passworteinstellungsobjekte für privilegierte Accounts (15+ Zeichen Minimum, Breach-Screening, keine Wiederverwendung für 24 Zyklen) und Standardbenutzer (15+ Zeichen Minimum, Breach-Screening). Wenden Sie PSOs direkt auf Sicherheitsgruppen an, nicht auf einzelne Accounts, um Konsistenz bei Mitgliedschaftsänderungen zu wahren.

Schritt 3: Service-Accounts sichern und inventarisieren

Service-Accounts und nicht-menschliche Identitäten sind die am häufigsten übersehene Zugangsdaten-Klasse in Vor-Audit-Ergebnissen. Für jeden Service-Account: dokumentieren Sie das System, das er bedient, begrenzen Sie Berechtigungen auf das erforderliche Minimum, rotieren Sie Zugangsdaten nach einem definierten Zeitplan und speichern Sie sie in einem zentralen Secrets Vault — nicht in Skripten, Konfigurationsdateien oder gemeinsamen Tabellenkalkulationen. Group Managed Service Accounts (gMSA) in AD automatisieren die Passwortrotation für Service-Accounts und sollten überall dort verwendet werden, wo die Anwendung sie unterstützt.

Schritt 4: Offboarding und Verwaltung inaktiver Accounts automatisieren

Inaktive Accounts — Active-Directory-Objekte für ehemalige Mitarbeiter, Auftragnehmer und stillgelegte Systeme — sind ein dauerhafter Audit-Fehlerpunkt. Implementieren Sie automatisierte Offboarding-Workflows, die Accounts innerhalb von 24 Stunden nach HR-System-Updates deaktivieren. Erstellen Sie monatliche Berichte über Accounts ohne Login-Aktivität in den letzten 90+ Tagen und deaktivieren oder löschen Sie diese nach Überprüfung. Dies ist unter Artikel 21(2)(i) nicht optional: Asset-Management umfasst den Lebenszyklus von Identitäts-Assets.

Schritt 5: Audit-Protokolle aktivieren und überprüfen

Die AD-Audit-Richtlinie muss Account-Anmeldeereignisse, Account-Verwaltungsänderungen, Privilegiennutzung und Verzeichnisdienstzugriff erfassen. Diese Protokolle müssen für einen Zeitraum aufbewahrt werden, der mit Ihren Verpflichtungen zur Incident-Meldung nach Artikel 21(2)(b) übereinstimmt — die meisten nationalen Umsetzungen erfordern mindestens 12 Monate. Leiten Sie Protokolle zur Korrelation und Alarmierung an ein SIEM weiter.

Schritt 6: Least-Privilege-Zugriff durchsetzen

Führen Sie vierteljährliche Zugriffsüberprüfungen für alle privilegierten Rollen durch. Verwenden Sie rollenbasierte Zugriffskontrolle (RBAC), um Berechtigungen Rollen zuzuweisen, nicht Einzelpersonen. Dokumentieren Sie jede Überprüfung — das Datum, den Prüfer, die untersuchten Accounts und die vorgenommenen Änderungen. Diese Dokumentation ist das Erste, wonach Auditoren fragen.

Die Schritte 2, 3, 5 und 6 haben eine gemeinsame Abhängigkeit: ein zentralisiertes System, das Passwortrichtlinien durchsetzt, Service-Account-Zugangsdaten sicher speichert, jedes Zugriffsereignis protokolliert und Berechtigungen Rollen zuordnet. Passwork deckt alle vier ab — mit LDAP/AD-Synchronisierung, einem integrierten Passwortsicherheits-Dashboard, unveränderlichen Aktivitätsprotokollen und rollenbasiertem Tresor-Zugriff. Holen Sie sich eine kostenlose Testversion und sehen Sie selbst, wie Passwork in Ihre AD-Umgebung passt

Die Kosten der Compliance vs. die Kosten des Scheiterns

Das finanzielle Argument für Investitionen in die Sicherheit von Zugangsdaten ist eindeutig, wenn die Zahlen nebeneinander gestellt werden.

Die Implementierungskosten für NIS2-Compliance im ersten Jahr liegen zwischen 150.000 € und 750.000 €, abhängig von der Sektorkomplexität, der Organisationsgröße und dem Reifegrad bestehender Kontrollen. Diese Spanne umfasst Richtlinienentwicklung, technische Tools, Mitarbeiterschulungen und externe Beratung. Für Organisationen mit ausgereiften Sicherheitsprogrammen sind die inkrementellen Kosten erheblich niedriger — hauptsächlich die Lückenfüllung im Identity Management und der Dokumentation.

Die Alternative ist deutlich teurer. Wesentliche Einrichtungen drohen Bußgelder von bis zu 10 Millionen € oder 2 % des weltweiten Jahresumsatzes — je nachdem, welcher Betrag höher ist. Wichtige Einrichtungen drohen bis zu 7 Millionen € oder 1,4 % des Umsatzes.

Dies sind Höchstbeträge; nationale Behörden wenden Verhältnismäßigkeit an. Aber die Durchsetzungsrichtung ist klar: Das BSI in Deutschland, das NCSC in den Niederlanden und das CERT.at in Österreich haben alle signalisiert, dass Identity-Management-Fehler in den Audit-Zyklen 2026 priorisiert werden.

Die Breach-Kostenberechnung fügt eine dritte Dimension hinzu. Die durchschnittlichen Kosten eines Datenschutzverstoßes betragen 4,4 Millionen $ (IBM Cost of a Data Breach Report 2025), und die Kompromittierung von Zugangsdaten ist der führende initiale Angriffsvektor. Eine Organisation, die einen Breach durch die Implementierung konformer Zugangsdaten-Kontrollen vermeidet, hat finanziell gesehen ihre Compliance-Investition mehr als zurückgewonnen.

Für wesentliche Einrichtungen in den Bereichen Energie, Gesundheitswesen oder Finanzdienstleistungen ist die ROI-Berechnung eindeutig. Die Kosten für die Implementierung von Phishing-resistenter MFA, einem zentralen Passwort-Manager und automatisierter AD-Härtung in einer 500-Personen-Organisation sind ein Bruchteil eines einzigen Bußgeldes — ganz zu schweigen von einem Breach.

Wie ein Unternehmens-Passwort-Manager die Audit-Bereitschaft sicherstellt

Die Nachweislücke ist der Punkt, an dem die meisten NIS2-Compliance-Programme scheitern. Organisationen implementieren Kontrollen — sie setzen Passwortrichtlinien durch, sie implementieren MFA, sie führen Zugriffsüberprüfungen durch — aber sie können die Dokumentation nicht vorlegen, die belegt, dass diese Kontrollen kontinuierlich funktionieren. Auditoren akzeptieren keine mündlichen Zusicherungen. Sie verlangen Protokolle.

Ein Unternehmens-Passwort-Manager adressiert das Problem der Compliance-Audit-Nachweise direkt. Er liefert drei Kategorien von Dokumentation, die Regulierungsbehörden verlangen:

- Zentralisierte Zugriffskontrollaufzeichnungen. Jede Zugangsberechtigung in der Organisation wird in einem strukturierten Tresor mit definierten Berechtigungen gespeichert. Auditoren können für jedes Passwort sehen: wer Zugriff hat, auf welchem Berechtigungslevel, wann der Zugriff gewährt wurde und wann er zuletzt überprüft wurde. Dies entspricht direkt den Anforderungen an Zugriffskontrollrichtlinien nach Artikel 21(2)(i).

- Unveränderliche Aktivitätsprotokolle. Jede Aktion — Passworterstellung, -änderung, -zugriff, -weitergabe, -löschung — wird mit Zeitstempel und Benutzeridentität aufgezeichnet. Diese Protokolle können von Standardbenutzern nicht geändert werden und liefern den Audit-Trail, der nach Artikel 21(2)(b) Incident Handling und Artikel 21(2)(f) Wirksamkeitsbewertung erforderlich ist. Bei einem Sicherheitsvorfall zeigen die Protokolle genau, auf welche Zugangsdaten zugegriffen wurde und von wem.

- Automatisierte Sicherheitsanalyse. Passwortsicherheits-Dashboards, die kontinuierlich schwache, wiederverwendete, veraltete und kompromittierte Zugangsdaten kennzeichnen, liefern fortlaufende Nachweise, dass die Organisation aktiv die Zugangsdaten-Hygiene verwaltet — nicht nur eine Richtlinie festlegt und sie vergisst. Dies ist der Nachweis der operativen Kontinuität, der ein ausgereiftes Compliance-Programm von einer Checkbox-Übung unterscheidet.

Für Zwecke der Incident-Meldung ist die Fähigkeit, sofort zu identifizieren, welche Zugangsdaten potenziell exponiert wurden — und auf welche Systeme sie Zugriff haben — operativ entscheidend. NIS2 Artikel 21(2)(b) erfordert Incident-Handling-Verfahren; ein zentrales Zugangsdaten-Inventar ist die Grundlage jeder sinnvollen Incident Response.

Wie Passwork die Audit-Nachweislücke schließt

Passwork bietet all diese Funktionen als selbst gehostete Lösung, die in Ihrer eigenen Infrastruktur bereitgestellt wird. Zugangsdaten verlassen niemals Ihre Umgebung. LDAP/AD-Gruppensynchronisierung ordnet Ihre bestehende Verzeichnisstruktur automatisch den Tresor-Berechtigungen zu und reduziert den administrativen Aufwand bei gleichzeitiger Aufrechterhaltung der Zugriffskontrolldokumentation, die NIS2-Auditoren verlangen.

Das vollständige Aktivitätsprotokoll, das rollenbasierte Zugriffsmodell und das Passwortsicherheits-Dashboard geben Compliance-Beauftragten das Nachweispaket, das sie benötigen — ohne manuelle Zusammenstellung vor jedem Audit.

Fazit

NIS2-Passwortanforderungen sind keine neue Kategorie von Compliance-Belastung — sie sind eine Formalisierung von Sicherheitspraktiken, die bereits vorhanden sein sollten. Die Organisationen, die bei den Q4 2025 Vor-Audits scheitern, scheitern nicht, weil die Anforderungen unklar sind. Sie scheitern, weil Identity Management als Infrastrukturwartung behandelt wurde statt als dokumentierte, auditierbare Sicherheitskontrolle.

Der Weg zur Compliance ist konkret: Passwortrichtlinien an NIST SP 800-63B ausrichten, Phishing-resistente MFA für privilegierten und Remote-Zugriff implementieren, Active Directory mit FGPP und automatisiertem Lifecycle-Management härten und zentrales Zugangsdaten-Management implementieren, das die von Regulierungsbehörden geforderten Audit-Nachweise produziert.

Die Sicherheit von Zugangsdaten ist das Fundament, auf dem jede andere NIS2-Kontrolle ruht. Wenn sich ein Angreifer als legitimer Benutzer authentifizieren kann, stehen Ihre Netzwerksegmentierung, Ihre Verschlüsselung und Ihre Incident-Detection-Fähigkeiten vor einem schwierigeren Problem. Identity richtig umzusetzen ist keine Voraussetzung für NIS2-Compliance — es ist NIS2-Compliance, operativ gesehen.

Passwork gibt Ihrer Organisation zentrale Zugangsdaten-Kontrolle, einen vollständigen Audit-Trail und die dokumentierte Nachweisstruktur, die ein Compliance-Audit von einer hektischen Angelegenheit in eine unkomplizierte Überprüfung verwandelt. Entdecken Sie die Bereitstellungsoptionen von Passwork

Häufig gestellte Fragen

Was sind die NIS2-Passwortanforderungen nach Artikel 21?

Artikel 21(2)(i) der Richtlinie (EU) 2022/2555 verlangt von wesentlichen und wichtigen Einrichtungen die Implementierung von Zugriffskontrollrichtlinien und Personalsicherheitsmaßnahmen. In der Praxis bedeutet dies die Durchsetzung von Mindestpasswortlängen gemäß NIST SP 800-63B (15 Zeichen für alleinige Authentifikatoren), das Screening von Zugangsdaten gegen Breach-Datenbanken, das Verbot der Passwort-Wiederverwendung und die Anwendung strengerer feingranularer Richtlinien für privilegierte Accounts.

Schreibt NIS2 Multi-Faktor-Authentifizierung vor?

Artikel 21(2)(j) erfordert die Verwendung von MFA „wo angemessen". ENISA-Leitlinien und nationale Umsetzungen interpretieren dies durchgehend als obligatorisch für privilegierten Zugang, Remote-Zugriff und jedes System, das sensible Daten verarbeitet. SMS-basierte OTPs werden nicht als ausreichend angesehen — Phishing-resistente Methoden wie FIDO2-Hardware-Schlüssel oder gerätegebundene Passkeys sind der erwartete Standard für Hochrisiko-Zugangsszenarien.

Was ist die Frist für NIS2-Compliance im Jahr 2026?

EU-Mitgliedstaaten waren verpflichtet, NIS2 bis Oktober 2024 in nationales Recht umzusetzen. Die Durchsetzung ist aktiv, und nationale zuständige Behörden führen im Jahr 2026 strukturierte Audits durch. Es gibt keine einzelne „Frist" — von Organisationen wird erwartet, dass sie jetzt konform sind, und der Audit-Zyklus im Juni 2026 ist der Zeitpunkt, an dem viele wesentliche Einrichtungen ihre erste formelle Bewertung haben werden.

Welche Bußgelder drohen bei NIS2-Nichteinhaltung?

Wesentliche Einrichtungen drohen Bußgelder von bis zu 10 Millionen € oder 2 % des weltweiten Jahresumsatzes, je nachdem, welcher Betrag höher ist. Wichtige Einrichtungen drohen bis zu 7 Millionen € oder 1,4 % des weltweiten Jahresumsatzes. Nationale Behörden wenden Verhältnismäßigkeit an, aber Identity-Management-Fehler — fehlende MFA, nicht verwaltete Accounts, fehlende Audit-Protokolle — sind explizit als vorrangige Durchsetzungsbereiche für 2026 gekennzeichnet.

Wie hilft ein Passwort-Manager bei der NIS2-Compliance?

Ein Unternehmens-Passwort-Manager adressiert die Nachweislücke, die die meisten Compliance-Fehler verursacht. Er bietet zentralisierte Zugriffskontrollaufzeichnungen, unveränderliche Aktivitätsprotokolle und automatisierte Zugangsdaten-Sicherheitsanalyse — die drei Kategorien von Dokumentation, die NIS2-Auditoren verlangen. Eine selbst gehostete Lösung wie Passwork hält alle Zugangsdaten in Ihrer eigenen Infrastruktur und erfüllt sowohl NIS2-Zugriffskontrollanforderungen als auch Datenlokalisierungsverpflichtungen.

Was ist der Unterschied zwischen wesentlichen und wichtigen Einrichtungen unter NIS2?

Wesentliche Einrichtungen sind große Organisationen in hochkritischen Sektoren, die in Anhang I der Richtlinie aufgeführt sind — Energie, Bankwesen, Gesundheitswesen, digitale Infrastruktur, Transport und Wasser. Sie unterliegen proaktiver Aufsicht mit regelmäßigen Audits. Wichtige Einrichtungen umfassen Anhang-II-Sektoren einschließlich Postdienste, Lebensmittelproduktion und Abfallwirtschaft und werden reaktiv überwacht. Beide Kategorien müssen identische technische Anforderungen nach Artikel 21 erfüllen.

Welche Passwortlänge erfordert NIS2?

NIS2 spezifiziert keine Passwortlänge direkt — es erfordert Maßnahmen, die mit dem „Stand der Technik" und relevanten Standards übereinstimmen. Der anwendbare Standard ist NIST SP 800-63B (Revision 2025), der ein Minimum von 15 Zeichen festlegt, wenn ein auswendig gelerntes Geheimnis als einziger Authentifikator verwendet wird. Für Accounts, die durch MFA geschützt sind, kann ein kürzeres Minimum akzeptabel sein, aber 15 Zeichen bleibt die empfohlene Baseline für alle Accounts.

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Die NIS2-Audit-Landschaft 2026: Was Regulierungsbehörden prüfen

- Artikel 21: Die Identitäts- und Zugriffsvorgaben entschlüsseln

- Spezifische Passwortrichtlinien-Anforderungen für 2026

- Multi-Faktor-Authentifizierung: Über SMS hinausgehen

- Active Directory härten und Account-Lebenszyklen verwalten

- Die Kosten der Compliance vs. die Kosten des Scheiterns

- Wie ein Unternehmens-Passwort-Manager die Audit-Bereitschaft sicherstellt

- Wie Passwork die Audit-Nachweislücke schließt

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Einleitung

- Kernpunkte

- Die NIS2-Audit-Landschaft 2026: Was Regulierungsbehörden prüfen

- Artikel 21: Die Identitäts- und Zugriffsvorgaben entschlüsseln

- Spezifische Passwortrichtlinien-Anforderungen für 2026

- Multi-Faktor-Authentifizierung: Über SMS hinausgehen

- Active Directory härten und Account-Lebenszyklen verwalten

- Die Kosten der Compliance vs. die Kosten des Scheiterns

- Wie ein Unternehmens-Passwort-Manager die Audit-Bereitschaft sicherstellt

- Wie Passwork die Audit-Nachweislücke schließt

- Fazit

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren