Einleitung

Es ist Montagmorgen. Ein Entwickler kann sich nicht in die Produktionsdatenbank einloggen. Das Passwort wurde letzte Woche rotiert, die Aktualisierung erreichte nie die gemeinsame Tabelle, und das System ist ausgefallen. Jemand eröffnet ein Help-Desk-Ticket. IT-Ingenieure unterbrechen ihre Arbeit. Vierzig Minuten später ist die Krise gelöst.

Die Rechnung: 70 $ — ein Ticket, ein Ingenieur, ein frustrierter Entwickler, der fast eine Stunde lang nichts produziert hat.

Multiplizieren Sie das mit jedem vergessenen, abgelaufenen oder falsch kommunizierten Zugangsdaten in Ihrer Organisation, und das Passwort-Chaos hört auf, ein IT-Ärgernis zu sein, und beginnt wie ein Bilanzproblem auszusehen.

Und das Ticket ist nur der sichtbare Teil. Es zählt nicht den verlorenen Kontext des Entwicklers nach einem unterbrochenen Morgen, das Deployment, das sich verzögerte, oder das Kundengespräch, das verschoben wurde. Es blutet still, über alle Teams hinweg, das ganze Jahr lang.

Passwort-Chaos ist die unorganisierte, unsichere und kostspielige Ausbreitung von Zugangsdaten in einer Organisation — unverwaltet, dupliziert und über unsichere Kanäle geteilt. Laut dem Verizon Data Breach Investigations Report waren kompromittierte Passwörter im Jahr 2025 an 28 % aller Datenschutzverletzungen beteiligt. Das finanzielle Risiko ist real: Die globalen durchschnittlichen Kosten einer Datenschutzverletzung erreichten 2025 4,44 Millionen Dollar (IBM).

Dieser Artikel schlüsselt auf, warum Passwort-Chaos trotz Sicherheitsrichtlinien fortbesteht, was es tatsächlich in Bezug auf Sicherheit, Produktivität und Compliance kostet — und wie man es strukturell behebt, nicht nur symptomatisch.

Wichtige Erkenntnisse

- Kompromittierte Passwörter stecken hinter der Mehrheit der Sicherheitsverletzungen — nicht ausgefeilte Exploits, sondern Zugangsdaten, die wiederverwendet, sorglos geteilt oder nie rotiert wurden.

- Passwortbezogene Probleme beanspruchen einen unverhältnismäßig großen Anteil der IT-Kapazität — Zurücksetzungen, Sperrungen und Zugriffsanfragen, die gar nicht erst existieren sollten.

- Veraltete Passwortrichtlinien verschlimmern das Problem, anstatt es zu lösen — erzwungene Rotation und Komplexitätsregeln führen zu Workarounds, die die tatsächliche Sicherheit verringern.

- Unverwaltete Zugangsdaten machen Compliance-Audits nahezu unmöglich — ohne ein zentralisiertes Audit-Log gibt es keine Möglichkeit nachzuweisen, wer auf was Zugriff hatte.

- Die Lösung ist strukturell — zentralisierte Speicherung, rollenbasierte Zugriffskontrolle und ein klarer Offboarding-Prozess beseitigen die Ursachen, nicht nur die Symptome.

Warum Passwort-Chaos ein stiller Geschäftskiller ist

Passwort-Chaos ist die unkontrollierte Ausbreitung von Zugangsdaten in einer Organisation — gespeichert in Tabellen, über Chat geteilt, über Systeme hinweg dupliziert und ohne konsistenten Prozess verwaltet. Es ist ein Zustand, der sich im Laufe der Zeit verstärkt und gleichzeitig Sicherheit, Produktivität und Compliance gefährdet.

Sicherheitsrisiken

Unverwaltete Zugangsdaten bleiben nicht eingedämmt. Sie verbreiten sich, werden schwächer und werden ausgenutzt:

- Passwort-Müdigkeit führt zu Wiederverwendung. Wenn Mitarbeiter Dutzende von Konten verwalten, greifen sie auf vertraute, schwache Zugangsdaten zurück — oft dasselbe Passwort für mehrere Systeme.

- Wiederverwendung ermöglicht Credential Stuffing im großen Stil. Angreifer nehmen gestohlene Benutzername-Passwort-Paare aus einer Sicherheitsverletzung und automatisieren Login-Versuche bei Hunderten anderer Dienste. Verizons Forschung bestätigt, dass gestohlene Zugangsdaten mit 86 % der Sicherheitsverletzungen bei webbasierten Anwendungen verbunden sind.

- Geteilte Zugangsdaten in unkontrollierten Kanälen schaffen dauerhafte Exposition. Sobald ein Passwort ein sicheres System verlässt — über Slack, E-Mail oder eine Tabelle — gibt es keinen Audit-Trail und keinen Widerrufsmechanismus. Es existiert irgendwo, wo Sie es nicht sehen oder kontrollieren können.

Produktivitäts- und Betriebsrisiken

- 40 % aller Help-Desk-Anrufe sind passwortbezogen (Gartner). Das ist ein erheblicher Anteil der IT-Kapazität, der von einem Problem absorbiert wird, dessen Ursache bekannt und lösbar ist.

- Wenn der Zugang blockiert ist, stoppt die Arbeit. Die nachgelagerten Kosten eines Ingenieurs oder Analysten, der auf eine Zurücksetzung wartet — verlorener Kontext, verzögerte Deployments, verschobene Deadlines — verstärken die direkten Kosten des Tickets selbst.

- Workarounds werden zu dauerhaften Einrichtungen. Temporäre gemeinsame Konten, im Browser gespeicherte Passwörter und angepinnte Slack-Nachrichten beginnen als Abkürzungen und enden als nicht nachverfolgte Zugriffspunkte.

Compliance-Risiken

Die Ausbreitung von Zugangsdaten macht die Einhaltung von Vorschriften schwerer nachweisbar und leichter zu verfehlen:

- Unverwaltete Zugangsdaten machen Zugriffskontrolle unmöglich nachweisbar unter DSGVO, NIS2, SOC 2, HIPAA oder ISO 27001. Prüfer akzeptieren kein „wir glauben, der Zugriff war begrenzt" — sie verlangen Beweise.

- Ohne ein zentralisiertes Audit-Log gibt es keine Aufzeichnung darüber, wer wann auf was Zugriff hatte. Diese Lücke ist sowohl ein Compliance-Versagen als auch ein forensischer blinder Fleck bei der Incident-Response.

- Offboarding ohne Zugangsdaten-Rotation lässt den Zugang unbegrenzt offen. Ehemalige Mitarbeiter, Auftragnehmer und Lieferanten behalten den Zugriff auf Systeme lange nach Ende ihrer Zusammenarbeit.

Der Kumulationseffekt

Jede Risikodimension verstärkt die anderen. Ein wiederverwendetes Passwort wird zum Credential-Stuffing-Vektor. Ein gestopftes Zugangsdaten umgeht Zugriffskontrollen. Eine umgangene Kontrolle hinterlässt keinen Audit-Trail. Bis die Sicherheitsverletzung erkannt wird, ist der Schaden bereits angerichtet. Passwort-Chaos ist ein systemischer Zustand, der eine systemische Reaktion erfordert.

Passwort-Chaos in der Praxis

Passwort-Chaos kündigt sich selten als Sicherheitsereignis an. Es sieht aus wie ein gewöhnlicher Dienstag.

Ein mittelständisches SaaS-Unternehmen betreibt seine Infrastruktur über AWS, drei interne Tools, ein CRM und eine Staging-Umgebung, die vom Entwicklerteam gemeinsam genutzt wird. Zugangsdaten werden so verwaltet wie immer: eine gemeinsame Tabelle auf Google Drive, ein paar angepinnte Einträge in einem Team-Slack-Kanal und eine Handvoll Passwörter, die nur im Kopf eines Senior-Ingenieurs existieren.

So sieht das aus:

- Woche 1. Ein neuer Auftragnehmer tritt dem Backend-Team bei. Jemand teilt das Staging-Datenbank-Passwort über Slack-DM. Der Auftragnehmer beendet seinen Einsatz sechs Wochen später. Niemand rotiert die Zugangsdaten. Sie bleiben gültig.

- Woche 3. Der CRM-Anbieter erzwingt eine Passwortzurücksetzung. Der Teamleiter aktualisiert die Tabelle. Zwei Entwickler verpassen die Aktualisierung vollständig und verbringen den größten Teil eines Vormittags damit, etwas zu beheben, das sie für ein API-Problem halten. Ein Release wird verschoben.

- Woche 5. Ein Senior-Ingenieur nimmt zwei Wochen Urlaub. Drei Systeme benötigen in dieser Zeit Zugriff. Jemand findet einen Workaround: Ein zweites Konto mit Admin-Rechten wird erstellt. Es wird vier Monate lang nicht entfernt.

- Woche 7. Ein Entwickler verlässt das Unternehmen. HR benachrichtigt die IT. Die IT deaktiviert das Active-Directory-Konto. Niemand prüft, auf welche gemeinsamen Zugangsdaten der Entwickler Zugriff hatte — die Staging-Umgebung, das AWS-Testkonto, das interne Monitoring-Tool. Alle drei bleiben unter diesen Zugangsdaten zugänglich.

- Woche 9. Ein IT-Audit markiert die gemeinsame Google-Drive-Tabelle als Compliance-Lücke vor einer SOC-2-Überprüfung. Das Sicherheitsteam verbringt drei Tage damit, manuell zu ermitteln, wer wann auf welche Zugangsdaten Zugriff hatte und ob seit dem letzten Mitarbeiteraustritt welche rotiert wurden. Mehrere wurden es nicht.

- Woche 10. Ein Phishing-Angriff kompromittiert das Google-Konto eines Mitarbeiters. Der Angreifer hat nun Lesezugriff auf die Zugangsdaten-Tabelle. Das Team weiß dies 19 Tage lang nicht.

Die meisten der früheren Ereignisse hatten eine vernünftige Erklärung: Ein Auftragnehmer brauchte Zugriff, jemand war im Urlaub. Woche 10 ist der Punkt, an dem diese Erklärungen nicht mehr greifen. Sie ist auch vollständig vorhersehbar — jede Lücke, die sich in den vorherigen neun Wochen angesammelt hatte, war noch offen, als der Angreifer eintraf.

Das Chaos baut sich nicht dramatisch auf. Es sammelt sich still an, ein Workaround nach dem anderen.

Passwort-Chaos kostet mehr, als die meisten Teams ahnen. Passwork bietet IT-Teams einen strukturierten Tresor mit rollenbasierter Zugriffskontrolle und vollständigem Audit-Log — vollständig in Ihrer eigenen Infrastruktur bereitgestellt. Sehen Sie, wie es funktioniert

Warum traditionelle Passwortrichtlinien 2026 versagen

Veraltete Passwortrichtlinien wurden für ein anderes Bedrohungsmodell entwickelt. Obligatorische 30-Tage-Rotation, Komplexitätsregeln mit Symbolen und Zahlen und das Verbot der Wiederverwendung — diese Regeln waren gut gemeint, aber es hat sich gezeigt, dass sie das Risiko erhöhen, anstatt es zu reduzieren.

Die aktuellen NIST-Richtlinien (SP 800-63B) empfehlen ausdrücklich, auf obligatorische periodische Passwortänderungen zu verzichten, es sei denn, es gibt Hinweise auf eine Kompromittierung. Erzwungene Rotation führt zu vorhersehbaren Mustern: Password1! wird im nächsten Zyklus zu Password2!. Benutzer schreiben Passwörter auf. Die Wiederverwendung nimmt zu.

| Alter Ansatz | Aktuelle Best Practice (NIST SP 800-63B) |

|---|---|

| Obligatorische Rotation alle 30–90 Tage | Änderung nur bei Hinweis auf Kompromittierung |

| Komplexitätsregeln (Symbole, Zahlen, Groß-/Kleinschreibung) | Länge vor Komplexität; Passphrasen empfohlen |

| Verbot der Passwortwiederverwendung (letzte N Passwörter) | Nutzung von Breach-Detection-Datenbanken zur Kennzeichnung kompromittierter Zugangsdaten |

| Keine Sichtbarkeit, wer auf was zugegriffen hat | Vollständiges Audit-Log mit Aktivitätsverfolgung auf Benutzerebene |

Das Ergebnis veralteter Richtlinien: Mitarbeiter umgehen sie, die Sicherheit wird schwächer, und IT-Teams verbringen Zeit mit der Durchsetzung von Regeln, die das tatsächliche Risiko nicht reduzieren.

Passwort-Chaos dauerhaft beheben: der 4-Schritte-Plan

Die Behebung von Passwort-Chaos erfordert einen strukturierten Ansatz und eine bewusste Änderung der Art und Weise, wie Zugangsdaten in der Organisation erstellt, gespeichert, geteilt und widerrufen werden.

1. Prüfen Sie Ihre aktuelle Zugangsdaten-Landschaft

Erfassen Sie jedes System, jede Anwendung und jedes gemeinsame Konto. Identifizieren Sie Zugangsdaten, die außerhalb eines sicheren Tresors gespeichert sind: Tabellen, E-Mail-Threads, Chat-Protokolle, im Browser gespeicherte Passwörter. Quantifizieren Sie die Exposition, bevor Sie versuchen, sie zu beheben.

2. Zentralisieren Sie in einem sicheren Tresor

Verschieben Sie alle Zugangsdaten in einen zentralisierten Passwort-Manager mit verschlüsselter Speicherung. Für Organisationen in regulierten Branchen oder mit strengen Anforderungen an den Datenstandort hält eine On-Premise- oder selbstgehostete Bereitstellung alle Daten innerhalb des Unternehmensperimeters — ohne Abhängigkeit von einer Drittanbieter-Cloud.

3. Setzen Sie Zugriffskontrolle mit RBAC durch

Rollenbasierte Zugriffskontrolle (RBAC) stellt sicher, dass Mitarbeiter nur auf die Zugangsdaten zugreifen, die ihre Rolle erfordert. Wenn jemand die Organisation verlässt, wird der Zugriff sofort widerrufen — und das System markiert alle Zugangsdaten, auf die er Zugriff hatte, zur Rotation.

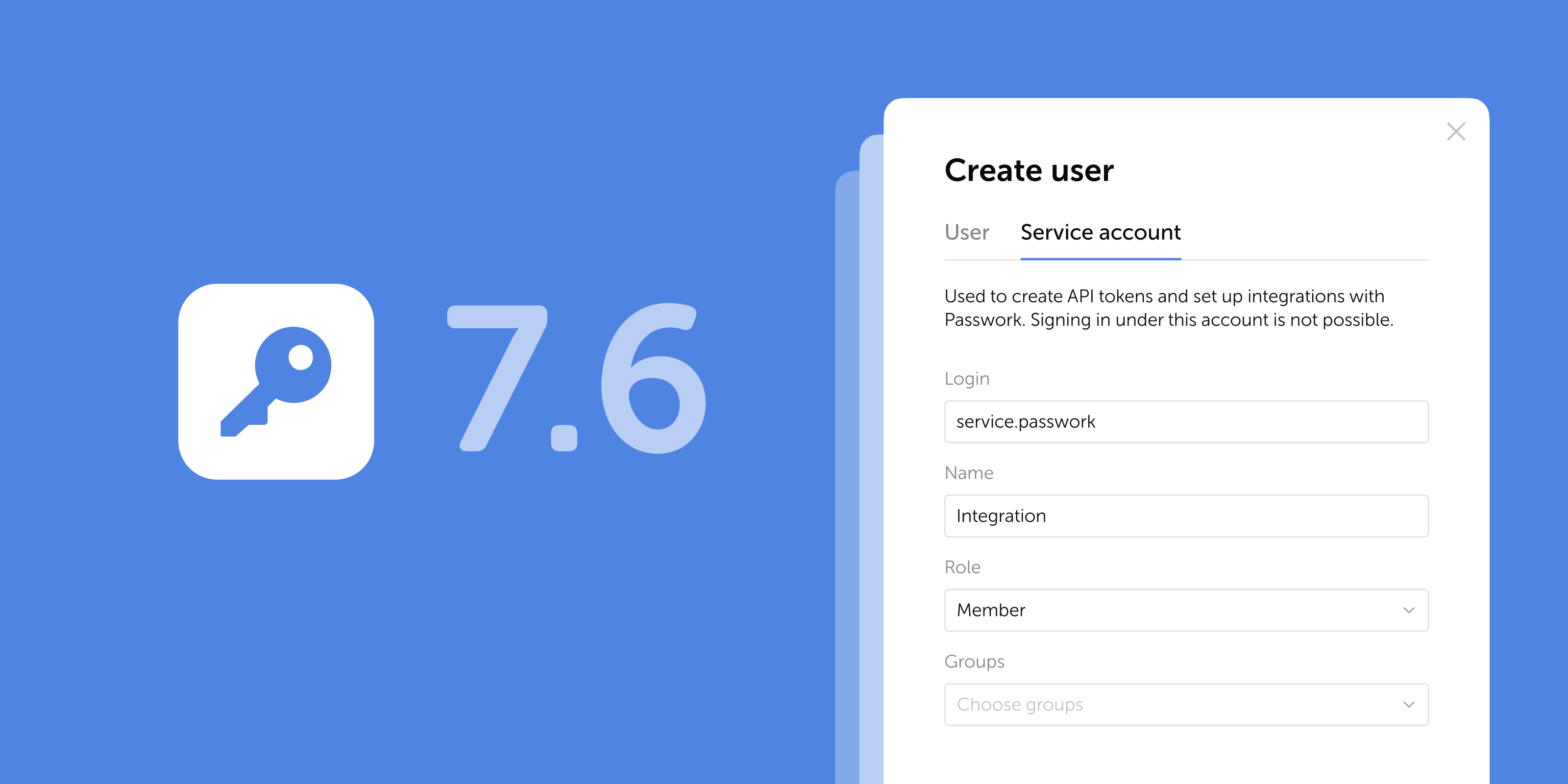

4. Automatisieren Sie mit MFA und Integrationen

Verlangen Sie Multi-Faktor-Authentifizierung (MFA) für den Tresor-Zugriff. Integrieren Sie Ihren bestehenden Verzeichnisdienst über LDAP oder Active Directory, um Benutzer und Gruppen automatisch zu synchronisieren. Nutzen Sie API-Zugriff, um das Zugangsdaten-Management in CI/CD-Pipelines und DevOps-Workflows einzubetten.

Warum Passwork die richtige Wahl für Unternehmenskontrolle ist

Passwork ist ein On-Premise-Passwort-Manager, der für Unternehmen entwickelt wurde, die volle Kontrolle über ihre Zugangsdaten benötigen. Jedes Datenelement bleibt innerhalb der unternehmenseigenen Infrastruktur, und Ihr Team ist in Minuten einsatzbereit, nicht in Wochen.

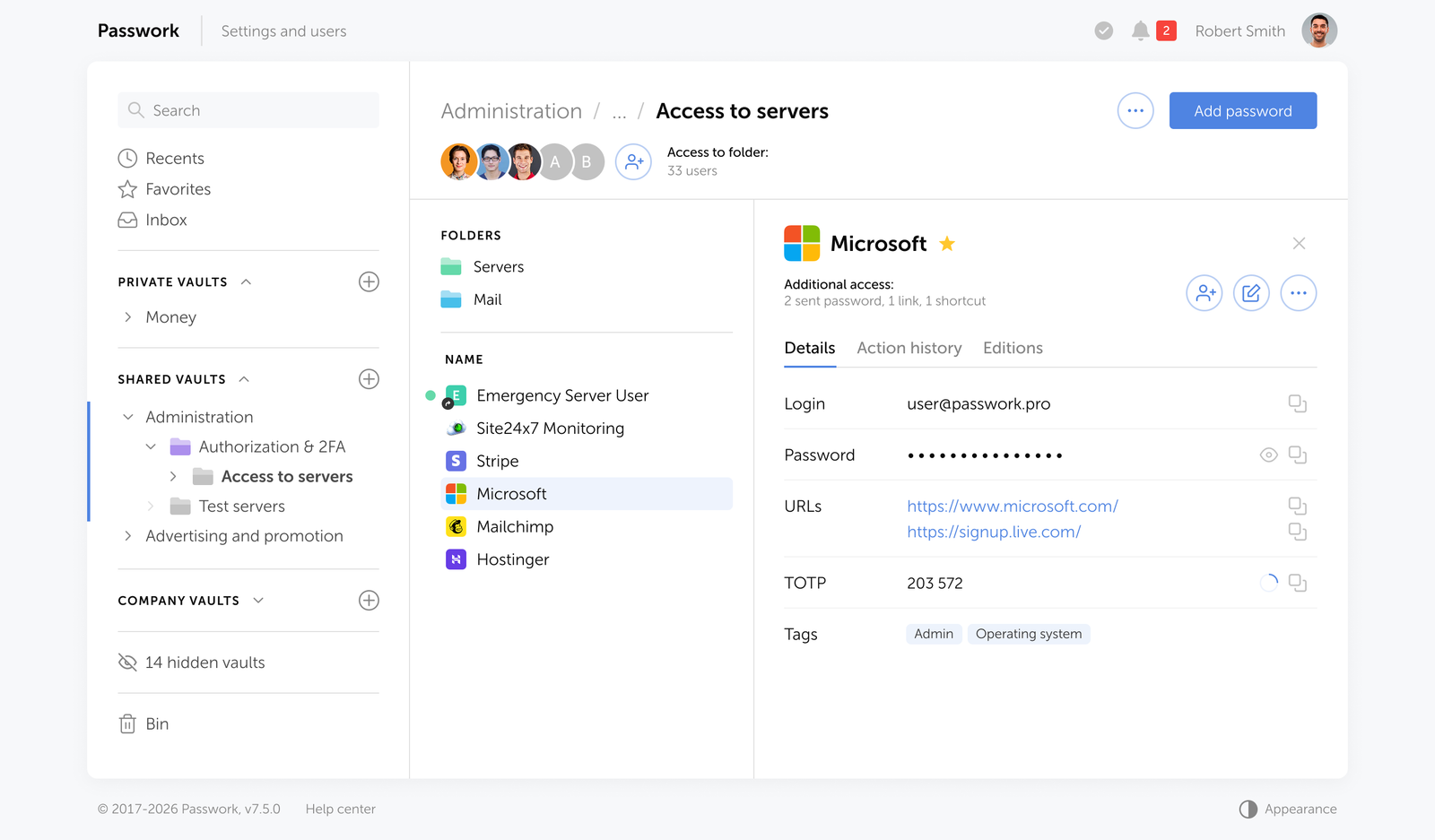

Passwörter erstellen und teilen ohne Reibungsverluste

Das meiste Zugangsdaten-Chaos beginnt nicht mit einer Sicherheitsverletzung. Es beginnt damit, dass ein Mitarbeiter ein Passwort in Slack einfügt, weil es keine schnellere Option gab. Passwork beseitigt diese Versuchung, indem der sichere Weg der einfache wird.

Passwörter speichern

Das Hinzufügen eines Passworts dauert Sekunden: Füllen Sie die Felder aus, fügen Sie Tags oder Farbmarkierungen zur schnellen Filterung hinzu und speichern Sie es im entsprechenden Ordner. Die Ordnerstruktur spiegelt wider, wie Teams tatsächlich arbeiten — organisiert nach Projekt, Umgebung, Abteilung oder Kunde. Mitarbeiter finden, was sie brauchen, über Suche oder Tags.

Zugriff teilen

Müssen Sie den Zugriff mit einem Kollegen oder einem ganzen Team teilen? Laden Sie sie zu einem gemeinsamen Ordner ein — sie erhalten Zugriff auf alle Zugangsdaten darin, mit der von Ihnen definierten Berechtigungsstufe. Für Einzelfälle senden Sie Zugangsdaten direkt an einen anderen Benutzer.

Onboarding und Offboarding

Wenn jemand einem Projekt beitritt, fügen Sie ihn zum Tresor oder Ordner hinzu. Wenn er das Unternehmen verlässt, markiert Passwork automatisch alle Zugangsdaten, auf die er Zugriff hatte, als potenziell kompromittiert und fordert das Team auf, sie zu rotieren.

Zugriff über Geräte und Workflows hinweg

Browser-Erweiterungen und Mobile Apps halten Passwörter geräteübergreifend zugänglich — das automatische Ausfüllen erledigt den Rest. Für DevOps-Teams bringen CLI und Python SDK denselben Zugriff direkt in Terminal-Workflows und Skripte.

Der On-Premise-Vorteil

Für Organisationen in Finanzwesen, Regierung, Gesundheitswesen und anderen regulierten Sektoren ist es eine zwingende Anforderung, Zugangsdaten innerhalb des Unternehmensperimeters zu halten — keine Präferenz. Passwork läuft auf den unternehmenseigenen Servern (Linux oder Windows, mit oder ohne Docker), verschlüsselt mit AES-256 auf Server- und Client-Seite. Die Zero-Knowledge-Architektur bedeutet, dass selbst das Passwork-Team keinen Zugriff auf Ihre Daten hat.

Passwork beseitigt diese Abhängigkeit vollständig. Die Anwendung läuft auf den unternehmenseigenen Servern (Linux oder Windows, mit oder ohne Docker), verschlüsselt mit AES-256 auf Server- und Client-Seite. Die Zero-Knowledge-Architektur bedeutet, dass selbst das Passwork-Team keinen Zugriff auf Ihre Daten hat.

Wichtige Funktionen für IT- und Sicherheitsteams

- LDAP/AD-Integration und SAML SSO — synchronisieren Sie Benutzer und Gruppen aus Ihrem Verzeichnisdienst; authentifizieren Sie sich über Ihren bestehenden Identity-Provider.

- Rollenbasierte Zugriffskontrolle — granulare Berechtigungen auf Benutzer- und Gruppenebene; benutzerdefinierte Tresortypen mit automatischer Administratorzuweisung.

- Vollständiges Audit-Log — jede Aktion im System wird protokolliert und ist auswertbar, was SOC 2, ISO 27001 und interne Sicherheitsrichtlinien unterstützt.

- Secrets Management — speichern Sie API-Schlüssel, Zugriffs-Token, Datenbankzugangsdaten, SSH-Schlüssel, TLS-Zertifikate und Service-Account-Zugangsdaten zusammen mit Benutzerpasswörtern in einem einheitlichen Tresor.

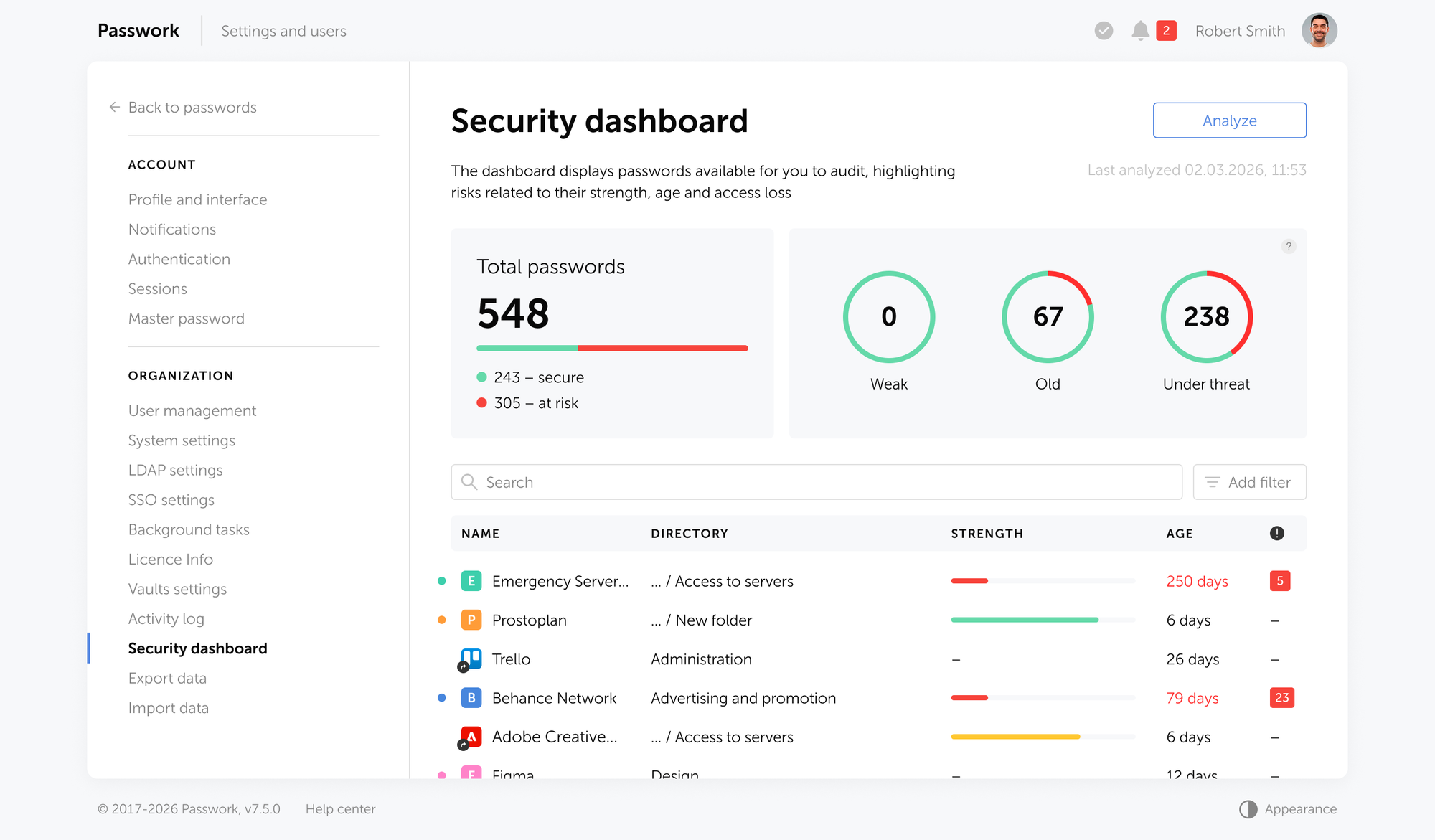

- Passwort-Sicherheits-Dashboard — markiert schwache, wiederverwendete, veraltete und kompromittierte Zugangsdaten in der gesamten Organisation.

- Prüfbarer Quellcode — Organisationen können ihr eigenes Sicherheitsaudit des Passwork-Quellcodes durchführen, um vor der Bereitstellung zu überprüfen, dass keine Schwachstellen vorhanden sind.

Passwork besitzt die ISO/IEC 27001-Zertifizierung, die einen systematischen, geprüften Ansatz für das Informationssicherheitsmanagement bestätigt.

Fazit

Passwort-Chaos ist eine finanzielle und sicherheitstechnische Belastung — und eine vollständig vermeidbare. Das 70-$-Reset-Ticket, die 4,44-Millionen-Dollar-Sicherheitsverletzung, das Audit, das offenbart, dass niemand weiß, wer auf was Zugriff hatte: Nichts davon ist unvermeidlich. Es sind die vorhersehbaren Folgen davon, Zugangsdaten als Nebensache zu behandeln.

Das Muster ist über Organisationen jeder Größe hinweg konsistent. Passwörter werden über die falschen Kanäle geteilt. Richtlinien werden inkonsistent durchgesetzt. Zugriffsrechte sammeln sich im Laufe der Zeit an und werden nie bereinigt. Jemand geht, und niemand rotiert die Zugangsdaten, die er berührt hat. Jede Lücke ist für sich klein. Zusammen schaffen sie die Bedingungen für eine Sicherheitsverletzung — oder ein Compliance-Versagen, das genauso kostspielig ist.

Die Lösung ist eine strukturelle Änderung: zentralisierte Speicherung, definierter Zugriff, ein vollständiger Audit-Trail und ein Prozess, der die sichere Option zur Standardoption macht — nicht zur unbequemen.

Passwork ist darauf ausgelegt, diese Änderung unkompliziert zu machen. Ob Sie in Ihrer eigenen Infrastruktur oder in der Cloud bereitstellen, Ihr Team erhält einen strukturierten Tresor, rollenbasierten Zugriff und die Transparenz, um genau zu wissen, wer auf was zugreifen kann — bevor etwas schiefgeht.

Bereit, die Zugangsdaten-Ausbreitung durch strukturierte Kontrolle zu ersetzen? Testen Sie Passwork in Ihrer eigenen Infrastruktur — unser Team unterstützt Sie bei Installation und Konfiguration. Kostenlose Demo anfordern

FAQ: das Zugangsdaten-Chaos bändigen

Wie verwaltet man Passwörter für ein Team, ohne sie unsicher zu teilen?

Verwenden Sie einen zentralisierten Passwort-Manager mit rollenbasierter Zugriffskontrolle. Jedes Teammitglied greift nur auf die Zugangsdaten zu, die seiner Rolle zugewiesen sind — kein direktes Teilen erforderlich. Gemeinsame Tresore mit granularen Berechtigungen ersetzen Tabellen und Chat-basierte Zugangsdaten-Verteilung. Wenn jemand geht, wird sein Zugriff widerrufen und betroffene Zugangsdaten werden automatisch zur Rotation markiert.

Ist es sicher, Geschäftspasswörter in einem Browser zu speichern?

Nein. Im Browser gespeicherte Passwörter bieten keine Zugriffskontrolle, keinen Audit-Trail und keine Verschlüsselung über das eigene Sicherheitsmodell des Browsers hinaus. Sie synchronisieren sich über Geräte hinweg durch Cloud-Konten, die möglicherweise nicht den Sicherheitsstandards von Unternehmen entsprechen. Eine Browser-Kompromittierung legt alle gespeicherten Zugangsdaten gleichzeitig offen.

Was ist Credential Stuffing und wie verhindert ein Passwort-Manager es?

Credential Stuffing ist ein Angriff, bei dem gestohlene Benutzername/Passwort-Paare aus einer Sicherheitsverletzung automatisch bei anderen Diensten getestet werden. Er ist erfolgreich wegen Passwort-Wiederverwendung. Ein Passwort-Manager generiert und speichert einzigartige, starke Zugangsdaten für jedes Konto und eliminiert die Wiederverwendung, die Credential Stuffing effektiv macht. Kombiniert mit MFA wird der primäre Angriffsvektor eliminiert.

Wie unterstützt ein Passwort-Manager die DSGVO- und SOC-2-Compliance?

Ein Passwort-Manager mit vollständigem Audit-Log, RBAC und On-Premise-Bereitstellung unterstützt Compliance-Anforderungen direkt. Die DSGVO erfordert nachweisbare Kontrolle darüber, wer auf personenbezogene Daten zugreift. SOC 2 erfordert Nachweise für Zugriffsmanagement und Überwachung. Ein Audit-Log mit Aktivitätsverfolgung auf Benutzerebene liefert die Dokumentation, die Prüfer benötigen — und die Transparenz, die Sicherheitsteams brauchen, um auf Anomalien zu reagieren.

Was passiert mit gemeinsamen Zugangsdaten, wenn ein Mitarbeiter geht?

Bei Passwork löst das Offboarding einen sofortigen Zugriffsentzug aus. Das System identifiziert alle Zugangsdaten, auf die der ausscheidende Mitarbeiter Zugriff hatte, und markiert sie als potenziell kompromittiert, was das Team zur Rotation auffordert. Ohne ein zentralisiertes System ist dieser Prozess manuell, fehleranfällig und oft unvollständig.

Macht ein Passwort-Manager MFA überflüssig?

Nein — und das sollte er auch nicht. Ein Passwort-Manager sichert die Speicherung und den Zugriff auf Zugangsdaten; MFA sichert die Authentifizierung. Sie adressieren unterschiedliche Angriffsflächen. Ein starkes, einzigartiges Passwort verhindert Credential Stuffing; MFA verhindert unbefugten Zugriff, selbst wenn ein Passwort kompromittiert wurde. Die beiden Kontrollen ergänzen sich, sind aber nicht austauschbar.

Wie lange dauert es, einen Passwort-Manager in einer Organisation bereitzustellen?

Eine selbstgehostete Lösung wie Passwork kann auf bestehender Infrastruktur — Linux oder Windows, mit oder ohne Docker — in unter einer Stunde bereitgestellt werden. LDAP- und Active-Directory-Integration synchronisiert Benutzer und Gruppen automatisch, sodass keine manuelle Bereitstellung von Konten erforderlich ist. Die meisten Teams sind innerhalb eines Tages nach der Bereitstellung voll einsatzbereit.

Inhaltsverzeichnis

- Einleitung

- Wichtige Erkenntnisse

- Warum Passwort-Chaos ein stiller Geschäftskiller ist

- Passwort-Chaos in der Praxis

- Warum traditionelle Passwortrichtlinien 2026 versagen

- Passwort-Chaos dauerhaft beheben: der 4-Schritte-Plan

- Warum Passwork die richtige Wahl für Unternehmenskontrolle ist

- Fazit

- FAQ: das Zugangsdaten-Chaos bändigen

Inhaltsverzeichnis

- Einleitung

- Wichtige Erkenntnisse

- Warum Passwort-Chaos ein stiller Geschäftskiller ist

- Passwort-Chaos in der Praxis

- Warum traditionelle Passwortrichtlinien 2026 versagen

- Passwort-Chaos dauerhaft beheben: der 4-Schritte-Plan

- Warum Passwork die richtige Wahl für Unternehmenskontrolle ist

- Fazit

- FAQ: das Zugangsdaten-Chaos bändigen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren