Die neue Version führt anpassbare Benachrichtigungen mit flexiblen Zustelloptionen, verbesserte Ereignisprotokoll-Beschreibungen, erweiterte CLI-Funktionalität, serverseitige PIN-Code-Speicherung für die Browser-Erweiterung sowie die Möglichkeit ein, die clientseitige Verschlüsselung während der Erstkonfiguration von Passwork zu aktivieren.

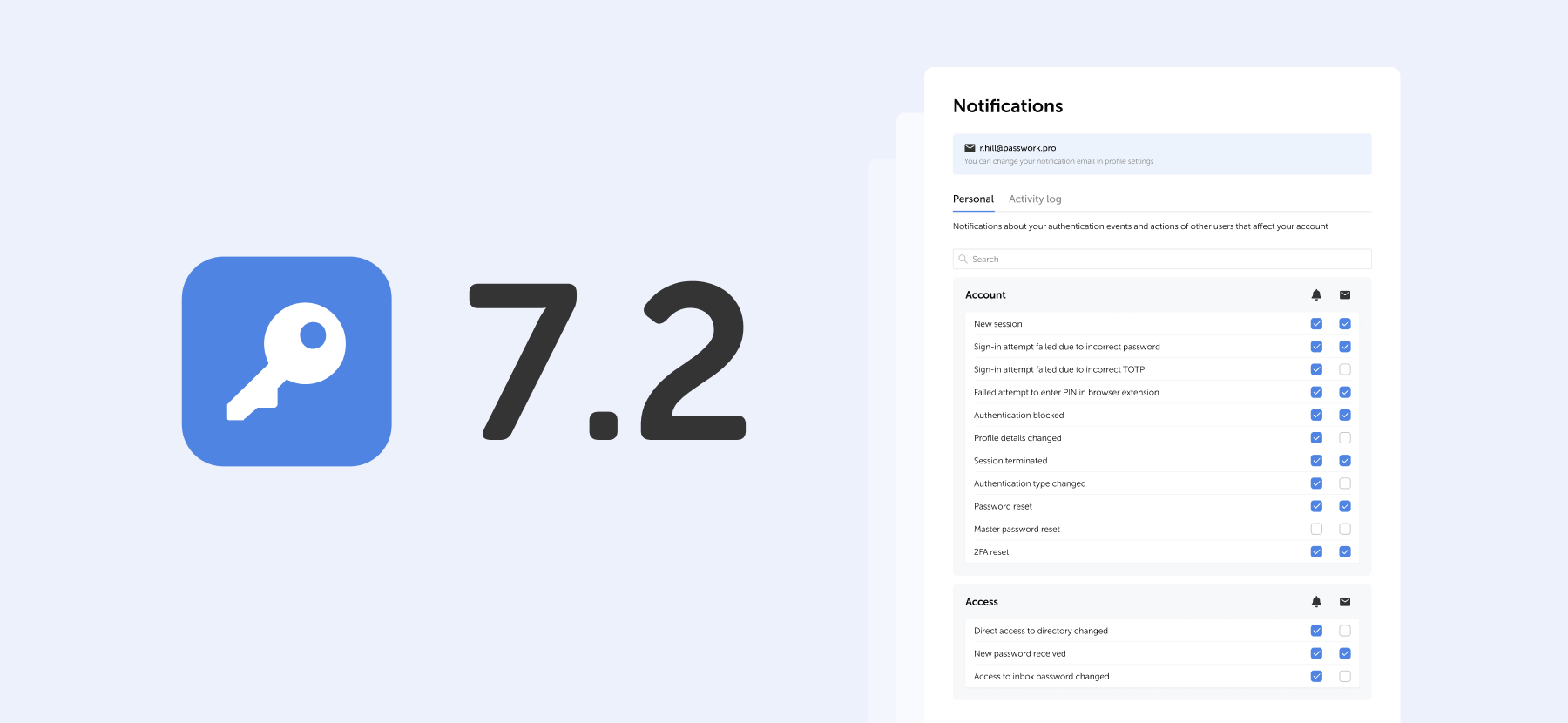

Benachrichtigungseinstellungen

Ein neuer Bereich für Benachrichtigungseinstellungen wurde hinzugefügt, in dem Sie Benachrichtigungstypen und Zustellmethoden auswählen können: In-App oder per E-Mail.

Die Benachrichtigungseinstellungen finden Sie im Bereich Benachrichtigungen unter Account im Einstellungsmenü.

Die Benachrichtigungseinstellungen umfassen zwei Tabs:

- Persönlich — Benachrichtigungen über Ihre Authentifizierungsereignisse und Aktionen anderer Benutzer, die Ihren Account betreffen

- Aktivitätsprotokoll — Benachrichtigungen über ausgewählte Ereignisse aus dem Aktivitätsprotokoll. Benachrichtigungen für Ereignisse zu Tresoren, Passwörtern und Tags sind für Tresore mit Zugangslevel „Nur Lesen" oder höher verfügbar.

Zustellmethoden für Benachrichtigungen

Für jedes Ereignis können Sie unabhängig wählen, wie Sie Benachrichtigungen erhalten möchten, oder diese vollständig deaktivieren.

Verwenden Sie die Kontrollkästchen in den zwei Spalten rechts neben dem Ereignisnamen:

- Glockensymbol — In-App-Benachrichtigungen in der Passwork-Oberfläche

- Briefumschlagsymbol — E-Mail-Benachrichtigungen an Ihre angegebene Adresse

Wählen Sie die gewünschten Kontrollkästchen aus. Die Einstellungen gelten unabhängig für jeden Ereignistyp.

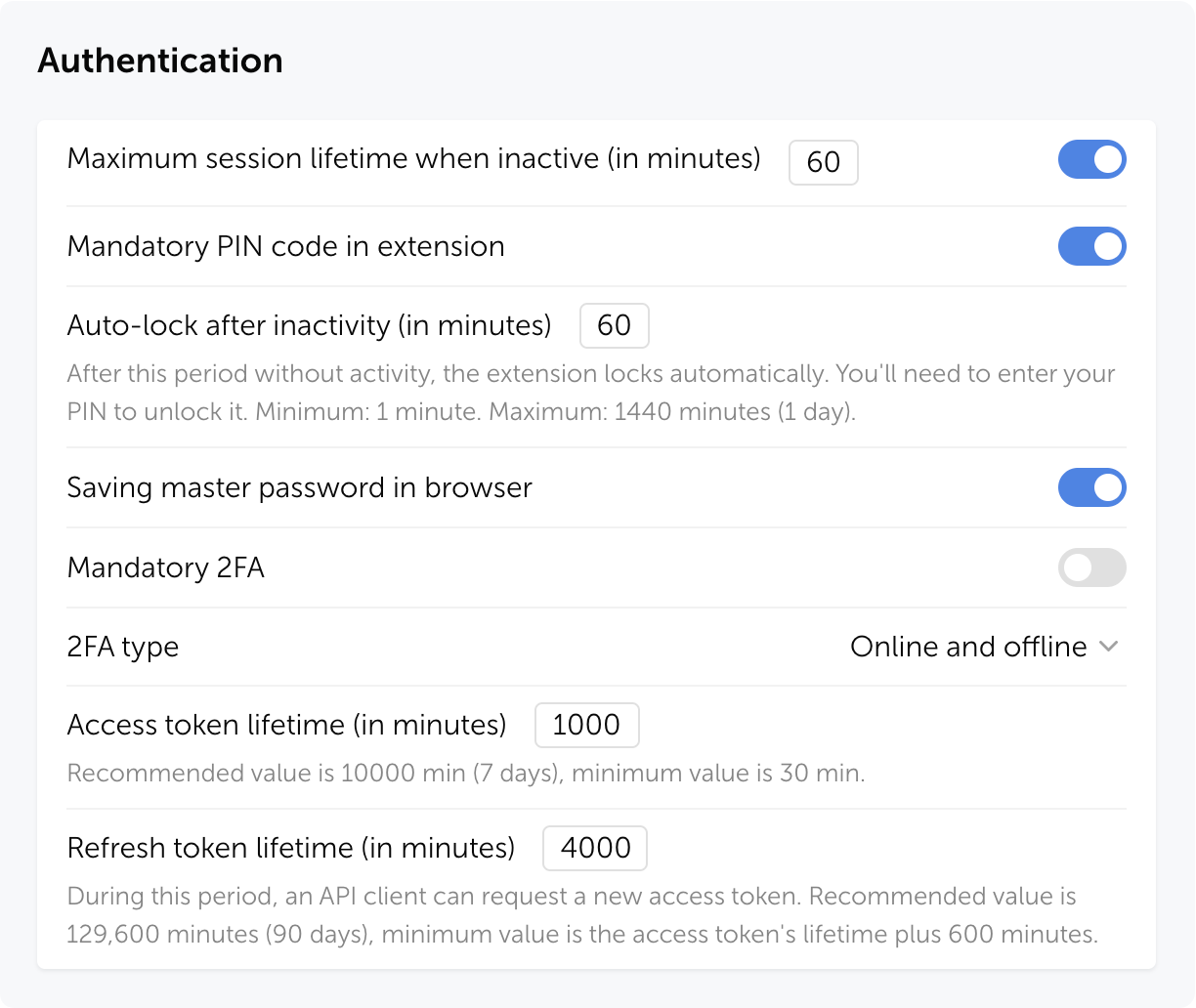

PIN in der Browser-Erweiterung

Der Erweiterungs-PIN wird jetzt als kryptografischer Hash auf dem Server gespeichert. In den Rolleneinstellungen kann eine maximale Benutzerinaktivitätsdauer festgelegt werden, nach der die Erweiterung zur erneuten PIN-Eingabe auffordert. Dies verringert das Zeitfenster für potenzielle Angriffe und schützt vor unbefugtem Zugriff auf eine bereits geöffnete Sitzung.

So funktioniert es

Aktionen bei der ersten Erweiterungs-Anmeldung:

- Der Benutzer authentifiziert sich in der Erweiterung

- Wenn PIN für die Rolle des Benutzers obligatorisch ist — erscheint eine Aufforderung zur Erstellung

- Wenn PIN optional ist — kann der Benutzer ihn freiwillig für zusätzlichen Schutz aktivieren

Nach erfolgreicher Anmeldung beginnt eine temporäre Zugriffssitzung — der Benutzer arbeitet mit der Erweiterung ohne erneute PIN-Eingabe. Die Sitzungsdauer hängt von den Rolleneinstellungen und persönlichen Präferenzen ab. Der PIN wird erneut angefordert, wenn der Benutzer während des festgelegten Zeitraums keine Aktionen in der Erweiterung durchgeführt hat.

Sicherheit

Selbst wenn jemand Zugriff auf das Sitzungstoken eines Benutzers erhält, können Passwörter in der Erweiterung ohne den PIN nicht geöffnet werden.

Passwork beendet automatisch alle Sitzungen, wenn:

- Der PIN-Code zurückgesetzt wird

- Drei fehlgeschlagene Eingabeversuche auftreten

- Der obligatorische PIN-Code für die Rolle des Benutzers aktiviert wird

- Die Rolle des Benutzers zu einer geändert wird, bei der PIN-Code obligatorisch ist

Zero-Knowledge-Modus

Eine Option zur Aktivierung der clientseitigen Verschlüsselung (Zero-Knowledge-Modus) im Setup-Assistenten während der Erstkonfiguration von Passwork wurde hinzugefügt. Zuvor erforderte dies die Ausführung eines separaten Skripts oder die Bearbeitung der Konfigurationsdatei.

Der Zero-Knowledge-Modus verschlüsselt alle Daten auf der Clientseite, wodurch eine Entschlüsselung selbst bei Kompromittierung des Servers unmöglich wird. Jeder Benutzer hat sein eigenes Masterpasswort, das niemals an den Server übertragen wird.

Verbesserungen

- Ein Bestätigungsdialog für die Änderung der Rolle zu Besitzer wurde hinzugefügt und die Möglichkeit eingeschränkt, diese Rolle Benutzern zuzuweisen.

- Paginierung und Änderungsindikatoren im Modalfenster für versteckte Tresore wurden hinzugefügt.

- Fehlerinformationen sowie update- und get-Befehle wurden zum CLI-Dienstprogramm hinzugefügt (Details in der Dokumentation).

- Die Möglichkeit wurde hinzugefügt, aktuelle TOTP-Codes über CLI abzurufen: Der Befehl gibt jetzt einen Einmalcode anstelle des ursprünglichen Schlüssels zurück.

- Die Analyse des Sicherheits-Dashboards wurde verbessert: Einträge mit leerem Passwortfeld fallen nicht mehr in die Kategorie „Schwach" und werden nicht auf Komplexität bewertet.

- Eine Option zur Begrenzung der Link-Gültigkeit auf einen Tag wurde hinzugefügt.

- Die Anzeige langer Namen und Logins in der Benutzerverwaltung wurde verbessert.

- Die Anzeige inaktiver Elemente in Dropdown-Menüs wurde verbessert.

- Die Ereignisbeschreibungen im Aktivitätsprotokoll wurden verbessert.

- Der Datenimport bei großen Ordnermengen wurde verbessert.

- Die Lokalisierung wurde verbessert.

Fehlerbehebungen

- Ein Problem wurde behoben, bei dem Ordner beim CSV-Import nicht erstellt wurden, sodass Passwörter direkt ins Stammverzeichnis importiert wurden.

- Der automatische Start von Hintergrundaufgaben zum Laden von Gruppen, Benutzern und LDAP-Synchronisierung beim Speichern von Änderungen auf den Tabs Gruppen und Synchronisierung sowie beim Starten der manuellen Synchronisierung in den LDAP-Einstellungen wurde korrigiert.

- Die Anzeige von Paginierungselementen bei Änderung der Seitenleistenbreite wurde korrigiert.

- Ein Problem wurde behoben, bei dem die Paginierung in der Benutzerverwaltung nach Verwendung der Suchleiste nicht mehr funktionierte.

- Das Einfrieren des Importfensters beim Hochladen von Dateien mit großen Datenmengen und beim Import von Tresoren, die nur Ordner enthalten, wurde behoben.

- Ein Problem beim Export wurde behoben, bei dem nicht alle Passwörter exportiert werden konnten, nachdem alle Verzeichnisse mit dem Kontrollkästchen ausgewählt wurden.

- Ein Problem beim Massenlöschen großer Ordnermengen aus dem Papierkorb wurde behoben.

- Probleme beim Verschieben von Spalten wurden behoben: Überlappungen und Erweiterungen über den sichtbaren Bereich hinaus.

- Die Filterung nach Einladungsersteller wurde korrigiert: Jetzt ist es möglich, verschiedene Benutzer nacheinander auszuwählen, ohne den Filter zurückzusetzen.

- Ein Problem wurde behoben, bei dem Kontrollkästchen in Zugriffs-Dialogen nach dem Abbrechen von Änderungen nicht zurückgesetzt wurden.

- Ein Problem wurde behoben, bei dem eine Tresor-Verbindungsanfrage erschien, wenn ein Benutzer ohne Zugriff verbunden wurde (Version mit clientseitiger Verschlüsselung).

- Ein Problem wurde behoben, bei dem die Optionen zum Kopieren und Verschieben von Ordnern in einen anderen Tresor nicht verfügbar waren, wenn der Ordnerzugriff über eine Gruppe ohne Zugriff auf das Stammverzeichnis gewährt wurde.

- Ein Problem wurde behoben, bei dem die Option Verschieben für Ordner in Verzeichnissen mit „Vollständiger Zugang"-Rechten verfügbar blieb.

- Ein Problem wurde behoben, bei dem der aktive Tab nach dem Aktualisieren der Benutzerverwaltungsseite auf Benutzer zurückgesetzt wurde.

- Ein Problem beim JSON-Import mit Strukturerhaltung wurde behoben, bei dem Passwörter aus Ordnern ins Stammverzeichnis verschoben werden konnten.

- KeePass-XML-Importprobleme wurden behoben, wenn das <UUID>-Tag fehlt und benutzerdefinierte Felder falsch übertragen werden.

- Ein Problem wurde behoben, bei dem die erste Passwortversion nach der Migration von Version 6.x.x nicht gespeichert wurde.

- Ein Problem wurde behoben, bei dem Anhänge nach der Migrationsvorbereitung in Version 5.4.2 nicht mehr von Links heruntergeladen werden konnten und das Problem nach dem Update auf Version 7.x.x bestehen blieb.

- Ein Problem wurde behoben, bei dem Links im Zugriffsfenster für einige Tresore und Passwörter nach dem Update auf Version 7.x.x nicht mehr angezeigt wurden.

- Ein Problem bei der Migration von Version 6.x.x wurde behoben, bei dem Benutzer-IDs anstelle von Benutzernamen in Benachrichtigungen angezeigt wurden.

- Benutzerhandbuch-Links wurden korrigiert: Sie öffnen sich jetzt in einem neuen Tab und führen zu den richtigen Seiten.

- Ein Problem wurde behoben, bei dem das Favicon nicht korrekt angezeigt wurde, wenn die URL zu einer Website mit nicht verfügbarem Favicon geändert wurde.

- Ein Problem wurde behoben, bei dem ausgewählte Elemente nach dem Kopieren von Ordnern per Drag-and-Drop hervorgehoben blieben.

- Die Anzeige der Standardrolle in den Fenstern zur Benutzererstellung und -bestätigung wurde korrigiert.

- Ein Problem wurde behoben, bei dem der TOTP-Code erst nach erneutem Öffnen der Passwortkarte aktualisiert wurde, wenn der Schlüssel geändert wurde.

Weitere Änderungen

- Standardwerte für den Bereich „Zugriff auf Tresor-Aktionen" in den Tresor-Einstellungen wurden geändert.

- Der Eintrag „Passwort an Gruppe gesendet" wurde aus dem Aktionsfilter im Aktivitätsprotokoll ausgeblendet (Version mit clientseitiger Verschlüsselung).

- Der Menüpunkt Bearbeiten im Fenster zum Passwort-Senden wurde für Benutzer ohne entsprechende Zugriffsrechte ausgeblendet.

- Der Menüpunkt „Mobilgerät verbinden" wurde für Benutzer ausgeblendet, deren Nutzung der mobilen App durch ihre Rolleneinstellungen eingeschränkt ist.

Weiterführende Lektüre

Inhaltsverzeichnis

Inhaltsverzeichnis

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren