Einführung

In Unternehmensumgebungen steigt die Anzahl der Passwörter, Schlüssel und digitalen Zertifikate rasant an, und Secrets Management wird zu einer der kritischen Aufgaben für IT-Teams.

Secrets Management umfasst den gesamten Lebenszyklus sensibler Daten: von der sicheren Generierung und verschlüsselten Speicherung bis hin zur automatisierten Rotation und Audit-Trails. Mit der Einführung von Cloud-Infrastruktur, Microservices und DevOps-Praktiken in Organisationen verschärft sich die Herausforderung — Anwendungen benötigen nahtlosen Zugriff auf Anmeldedaten unter Einhaltung von Zero-Trust-Sicherheitsprinzipien.

IT-Abteilungen und DevOps-Teams stehen vor Situationen, in denen es zu viele Secrets gibt, die schwer zu strukturieren, zu kontrollieren und zu schützen sind. In realen Projekten verteilen sich diese Secrets über Konfigurationsdateien, Umgebungsvariablen, Deployment-Skripte und tauchen gelegentlich in öffentlichen Repositories auf.

Was ist Secrets Management

Secrets Management ist eine Best Practice der Cybersicherheit und eine Reihe von Tools zur sicheren Speicherung, Verwaltung, zum Zugriff und zur Rotation von digitalen Authentifizierungsdaten, die von nicht-menschlichen Identitäten wie Anwendungen, Diensten, Servern und automatisierten Workloads verwendet werden.

Solche Secrets umfassen Passwörter, Passphrasen, SSH-, API- und Verschlüsselungsschlüssel, Zugangstokens, digitale Zertifikate und alle anderen Anmeldedaten, die sicheren Zugriff auf die Infrastruktur ermöglichen.

Warum Secrets Management wichtig ist

Der Schutz vertraulicher Informationen ist eine zentrale Priorität für jedes Unternehmen. Secrets erfordern strenge Kontrolle in jeder Phase ihres Lebenszyklus. Hier sind einige Vorteile eines ordnungsgemäßen Secrets Managements:

- Zentralisierte Speicherung. Alle Passwörter, Schlüssel und Tokens werden in einem einzigen geschützten Repository gespeichert, wodurch verhindert wird, dass sie in offenen Dokumenten, Skripten oder Quellcode landen. Dies reduziert das Risiko von Lecks und unbefugtem Zugriff.

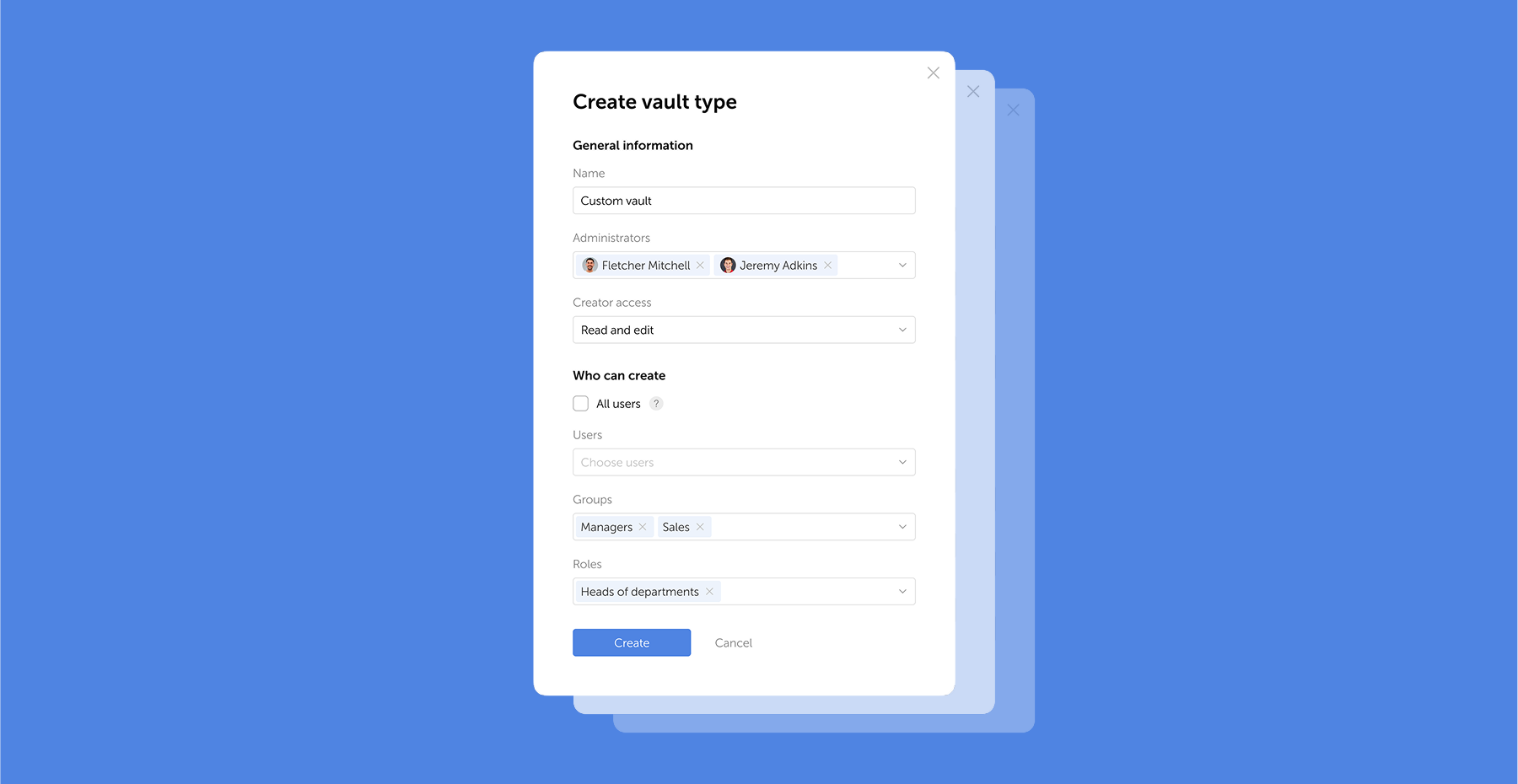

- Flexible Zugriffsverwaltung. Das System ermöglicht die individuelle Festlegung, wer auf welche Secrets zugreifen kann — ob einzelne Mitarbeiter, Gruppen oder Dienstkonten. Dies hilft bei der Umsetzung des Prinzips der minimalen Berechtigung und reduziert potenzielle Angriffsvektoren.

- Vollständige Kontrolle und operative Transparenz. Jede Anfrage wird protokolliert: Sie können nachverfolgen, wer wann welche Aktionen durchgeführt hat. Auditing erleichtert die Einhaltung von Vorschriften und macht Sicherheitsprozesse maximal transparent.

- Automatisierte Rotation. Passwörter und Schlüssel werden regelmäßig automatisch aktualisiert — nach Zeitplan oder bei erkannten Bedrohungen. Dies spart IT-Ressourcen und verringert die Wahrscheinlichkeit, veraltete oder kompromittierte Daten zu verwenden.

- Integration mit Infrastruktur und DevOps. Der Zugriff auf Secrets erfolgt über API, CLI, SDK und Plugins, was die Systemintegration mit CI/CD-Pipelines, Cloud-Plattformen, Containern und Datenbanken vereinfacht.

- Schnelle Reaktion auf Vorfälle. Ein zentralisierter Ansatz ermöglicht das schnelle Widerrufen oder Ersetzen gefährdeter Secrets, minimiert die Folgen von Vorfällen und verhindert die Ausbreitung von Bedrohungen innerhalb des Unternehmens.

Ohne eine einheitliche Lösung „wandern" Secrets oft durch Konfigurationsdateien und Quellcode, was deren Aktualisierung erschwert und Kompromittierungsrisiken erhöht. Unternehmenspasswort-Manager lösen diese Aufgabe, aber nicht alle unterstützen die für moderne DevOps-Prozesse erforderliche Automatisierung.

Passwork: Mehr als ein Passwort-Manager

Passwork begann als Unternehmenspasswort-Manager — ein einfaches und praktisches Tool zur Speicherung von Anmeldedaten. Aber moderne IT-Teams benötigen mehr: Automatisierung, Integration und programmatischen Zugriff auf Secrets.

Mit Passwork 7 hat sich die Plattform über die traditionelle Passwortspeicherung hinaus zu einem vollwertigen Secrets-Management-System entwickelt.

API-first-Architektur

Passwork basiert auf API-first-Prinzipien. Das bedeutet, dass jede in der Benutzeroberfläche verfügbare Funktion auch über REST API verfügbar ist.

Die API bietet programmatischen Zugriff auf alle Systemfunktionen: Passwortverwaltung, Tresore, Ordner, Benutzer, Rollen, Tags, Dateianhänge und Ereignisprotokolle. Dies ermöglicht die Automatisierung von Zugriffsbereitstellung und -entzug, die programmatische Aktualisierung von Passwörtern, die Integration von Passwork in CI/CD-Pipelines und den Export von Protokollen zur Analyse.

Zwei Produkte in einem

Mit anderen Worten kombiniert Passwork jetzt zwei vollwertige Produkte:

- Passwort-Manager — intuitive Oberfläche für sichere Speicherung von Anmeldedaten und Teamzusammenarbeit.

- Secrets-Management-System — programmatischer Zugriff über REST API, Python-Connector, CLI und Docker-Container zur Workflow-Automatisierung.

Automatisierungstools

Python-Connector

Der offizielle Python-Connector von Passwork beseitigt die Komplexität der Arbeit mit Low-Level-API-Aufrufen und Kryptographie. Verwalten Sie Secrets über einfache Methoden — ohne manuelle HTTP-Anfragenbehandlung oder Datentransformationen.

Anwendungsbeispiel:

from passwork_client import PassworkClient

client = PassworkClient(host="https://passwork.example.com")

client.set_tokens("ACCESS_TOKEN", "REFRESH_TOKEN") # pass tokens

client.set_master_key("MASTER_KEY") # master key for decryption

# create vault and password

vault_id = client.create_vault(vault_name="DevOps", type_id="vault_id_type")

password_data = {

"Name": "Database PROD",

"vaultId": vault_id,

"title": "DB prod",

"login": "admin",

"password": "secure-password",

"url": "https://db.example.com"

}

password_id = client.create_item(password_data)

# retrieve and use password

secret = client.get_item(password_id)

print(secret['password'])Hauptfunktionen:

- Einfache Methoden wie

create_item(),get_item(),create_vault()erledigen alle Operationen; keine manuellen HTTP-Anfragen erforderlich - Client-seitige Kryptographie — der Masterpasswort verlässt nie Ihre Umgebung

- Der Connector speichert, stellt wieder her und aktualisiert Tokens automatisch

- Die universelle

call()-Methode ermöglicht den Zugriff auf jeden API-Endpunkt, auch solche ohne dedizierte Methoden

Der Python-Connector beschleunigt Automatisierung und Integration ohne unnötige Komplexität.

CLI-Dienstprogramm

Für Shell-Skript- und CI/CD-Automatisierung bietet Passwork CLI ein universelles Tool mit zwei Betriebsmodi:

- exec — extrahiert Secrets, erstellt Umgebungsvariablen und führt Ihren Prozess aus. Passwörter werden nie gespeichert und sind nur während der Ausführung verfügbar.

- api — ruft jede Passwork-API-Methode auf und gibt JSON-Antworten zurück.

Hauptfunktionen:

- Passwörter werden als Umgebungsvariablen eingefügt

- Secrets werden automatisch in CI/CD-Pipelines geladen

- Temporäre Variablen ermöglichen Dienstkonto-Operationen

- Native Integration mit Ansible, Terraform, Jenkins und ähnlichen Tools

Anwendungsbeispiele

Passwort abrufen und Befehl ausführen:

# Export environment variables

export PASSWORK_HOST="https://passwork.example.com"

export PASSWORK_TOKEN="your_token"

export PASSWORK_MASTER_KEY="your_master_key"

# Retrieve password by ID and run MySQL client

passwork-cli exec --password-id "db_password_id" mysql -u admin -h localhost -p $DB_PASSWORD database_nameSkript mit mehreren Secrets ausführen:

passwork-cli exec \

--password-id "db123,api456,storage789" \

deploy.sh --db-pass=$DATABASE_PASSWORD --api-key=$API_KEY --storage-key=$STORAGE_KEYTresorliste über API abrufen:

passwork-cli api --method GET --endpoint "v1/vaults"Die CLI unterstützt Tag- und Ordnerfilterung, benutzerdefinierte Felder, Token-Aktualisierung und flexible Konfiguration für diverse Automatisierungsszenarien.

Docker-Container

Für die CI/CD-Integration ermöglicht das offizielle passwork/passwork-cli Docker-Image schnelle CLI-Starts in isolierten Umgebungen.

Startbeispiel:

docker run -it --rm \

-e PASSWORK_HOST="https://passwork.example.com" \

-e PASSWORK_TOKEN="your_access_token" \

-e PASSWORK_MASTER_KEY="your_master_key" \

passwork-cli exec --password-id "db_password_id" mysql -h db_host -u admin -p $DB_PASSWORD db_nameHauptfunktionen:

- Bereit für GitLab, Bitbucket Pipelines und docker-compose-Workflows

- Secrets können einfach zwischen Containern übergeben werden

Wie Passwort-Rotation automatisiert wird

Regelmäßige Passwortänderungen sind eine grundlegende Sicherheitsanforderung, aber manuelle Rotation birgt Risiken und kostet Zeit. Passwork ermöglicht vollständige Automatisierung über den Python-Connector.

Rotations-Workflow:

- Aktuelles Passwort aus Passwork abrufen (

get_item) - Neues sicheres Passwort generieren

- Passwort im Zielsystem ändern (z. B.

ALTER USERfür Datenbanken) - Eintrag in Passwork aktualisieren (

update_item) - Team über den Abschluss benachrichtigen

Beispielimplementierung:

from passwork_client import PassworkClient

import secrets

import psycopg2

def rotate_db_password(passwork_host, accessToken, refreshToken, master_key, password_id, db_params):

client = PassworkClient(passwork_host)

client.set_tokens(accessToken, refreshToken)

client.set_master_key(master_key)

secret = client.get_item(password_id)

current_password = secret['password']

new_password = secrets.token_urlsafe(32)

conn = psycopg2.connect(

dbname=db_params['db'],

user=db_params['user'],

password=current_password,

host=db_params['host']

)

with conn.cursor() as cur:

cur.execute(f"ALTER USER {db_params['user']} WITH PASSWORD '{new_password}'")

conn.commit()

client.update_item(password_id, {"password": new_password})

print("Password successfully rotated and updated in Passwork")Vorteile:

- Vollständig automatisierte Rotation eliminiert manuelle Aktionen und menschliche Fehler

- Neues Passwort ist sofort für das gesamte Team verfügbar — keine Verzögerungen oder Kommunikationslücken

Sicherheit: Zero Knowledge und Verschlüsselung

Passwork implementiert eine Zero-Knowledge-Architektur: Der Server greift nie auf Secrets im Klartext zu. Selbst Administratoren mit vollem Infrastrukturzugriff können Ihre Daten nicht lesen.

- Server-seitige Verschlüsselung — Alle Secrets werden verschlüsselt auf dem Server gespeichert. Geeignet für interne Netzwerke und Standard-Sicherheitsanforderungen.

- Client-seitige Verschlüsselung (CSE) — Secrets werden vor der Übertragung auf dem Client verschlüsselt; nur Chiffretext erreicht den Server. Der Masterpasswort wird aus dem Masterpasswort des Benutzers abgeleitet. Unverzichtbar für Cloud-Deployments oder strenge Compliance-Anforderungen.

Wahl des Modells:

- Cloud-Deployment oder strenge Compliance → CSE aktivieren

- Internes Netzwerk mit Standardanforderungen → Server-seitige Verschlüsselung ausreichend

Autorisierung und Tokens

Die Passwork API verwendet ein Token-Paar: accessToken und refreshToken.

- Access Token — Kurzlebige Anmeldedaten für API-Anfragen

- Refresh Token — Ermöglicht automatische Access-Token-Erneuerung ohne erneute Autorisierung

Der Python-Connector verwaltet die Token-Aktualisierung automatisch und gewährleistet stabile Integrationen ohne manuellen Eingriff.

Best Practices für die Sicherheit:

- Dedizierte Dienstkonten erstellen — Minimale Berechtigungen zuweisen, Zugriff nur auf erforderliche Tresore und Ordner gewähren

- Tokens regelmäßig rotieren — Ablaufrichtlinien festlegen und Anmeldedaten nach Zeitplan aktualisieren

- Sichere Token-Speicherung — Umgebungsvariablen oder dedizierte Secret-Tresore verwenden (niemals hartcodieren)

- HTTPS erzwingen — Immer verschlüsselte Verbindungen für die API-Kommunikation verwenden

Fazit

Passwork hat sich von einem Passwort-Manager zu einer umfassenden Secrets-Management-Plattform entwickelt. Die offene API, der Python-Connector, CLI und das Docker-Image ermöglichen nahtlose Integration in jeden Workflow bei gleichzeitiger Zentralisierung von Secrets mit granularer Zugriffskontrolle.

- Für Administratoren: Zuverlässige Speicherung mit integrierten Automatisierungsfunktionen.

- Für Entwickler und DevOps: Produktionsreife API und Tools für sichere Secrets-Handhabung.

Passwork konsolidiert, was typischerweise mehrere Lösungen erfordert, in einem einzigen System mit einheitlicher Verwaltung. Dies reduziert den operativen Aufwand, vereinfacht Rotations-Workflows und bietet IT- und Entwicklungsteams transparente Sicherheitskontrollen.

Als Secrets-Management-Plattform liefert Passwork eine geschützte, skalierbare Infrastruktur, die sich an die Bedürfnisse Ihrer Organisation anpasst.

Weiterführende Lektüre

Inhaltsverzeichnis

Inhaltsverzeichnis

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren