Der IBM Cost of a Data Breach Report 2025 beziffert die durchschnittlichen globalen Kosten einer Datenpanne auf 4,4 Millionen US-Dollar — ein Rückgang von 9 % gegenüber dem Vorjahr, aber immer noch ein erhebliches finanzielles Risiko für Organisationen. Firewalls werden gepatcht. Systeme werden aktualisiert. Aber die Person, die zum Telefon greift, auf einen Link klickt oder einem Fremden die Tür aufhält — diese Angriffsfläche schrumpft nicht von selbst.

Zwei Begriffe dominieren jede Cybersicherheitsdiskussion über Angriffe auf Menschen: Social Engineering und Phishing. Sie werden oft synonym verwendet, was einen gefährlichen blinden Fleck erzeugt. Den Unterschied — und die Beziehung zwischen ihnen — zu verstehen, ist der erste Schritt zum Aufbau von Verteidigungsmaßnahmen, die tatsächlich standhalten.

Social Engineering ist die übergreifende psychologische Manipulationsstrategie. Phishing ist die häufigste digitale Übermittlungsmethode. Das eine ist das Spielbuch; das andere ist ein spezifischer Spielzug.

Kernpunkte:

- Social Engineering nutzt kognitive Abkürzungen aus, um Sicherheitskontrollen zu umgehen, ohne eine einzige Codezeile zu berühren.

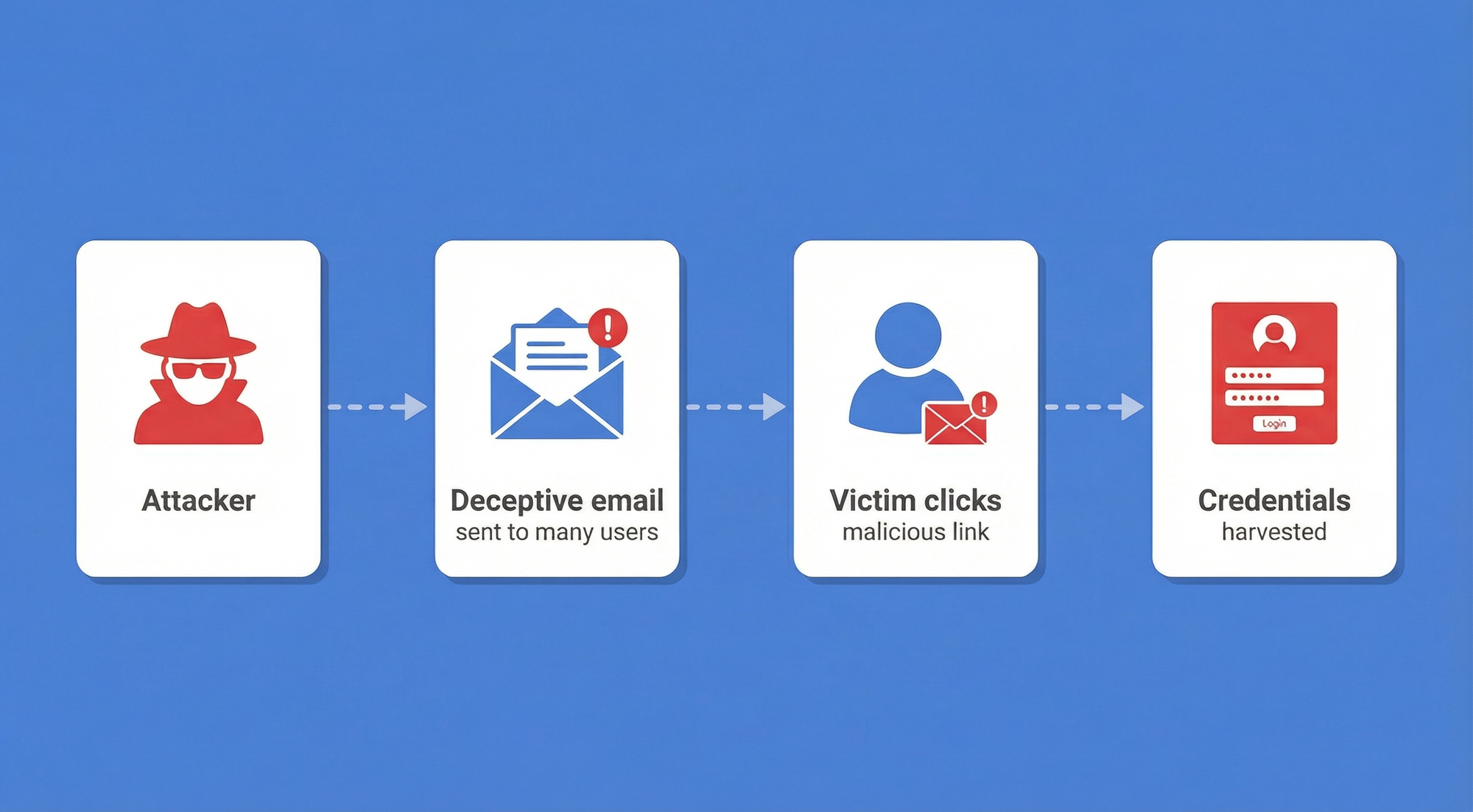

- Phishing ist die skalierbarste Form von Social Engineering: digital, wiederholbar und zunehmend automatisiert. Sein Hauptziel ist der Diebstahl von Zugangsdaten, aber es liefert auch Malware, Ransomware und betrügerische Finanztransfers.

- Die beiden Begriffe sind nicht austauschbar. Jeder Phishing-Angriff ist Social Engineering — aber die meisten Social-Engineering-Angriffe sind kein Phishing. Verteidigungsmaßnahmen, die nur auf E-Mail-Filter ausgerichtet sind, lassen Telefonleitungen, physische Zugangspunkte und persönliche Manipulation völlig ungeschützt.

- Zugangsdatenkontrollen begrenzen den Schadensradius. Wenn Manipulation erfolgreich ist, bestimmen rollenbasierter Zugriff, eindeutige Passwörter pro System und vollständige Audit-Transparenz, wie weit sich ein Angreifer bewegen kann. Tools wie Passwork setzen diese Praktiken auf Infrastrukturebene durch.

Was ist Social Engineering?

Social Engineering ist die Praxis, menschliche Psychologie auszunutzen — anstatt technischer Schwachstellen — um unbefugten Zugang zu Systemen, Daten oder physischen Räumlichkeiten zu erlangen. Ein Angreifer muss kein Passwort knacken, wenn er jemanden überzeugen kann, es herauszugeben.

Die Disziplin ist älter als Computer. Betrüger, Spione und Hochstapler haben sich schon immer auf dieselben kognitiven Abkürzungen verlassen, die Menschen berechenbar machen. Was sich geändert hat, ist das Ausmaß und die Präzision, mit der diese Techniken heute eingesetzt werden können.

Die psychologischen Auslöser, die es funktionieren lassen

Jeder erfolgreiche Social-Engineering-Angriff zieht an einem oder mehreren der folgenden Hebel:

- Angst — „Ihr Konto wird gesperrt, wenn Sie nicht sofort handeln."

- Dringlichkeit — „Die Überweisung muss heute noch vor Geschäftsschluss rausgehen."

- Autorität — Sich als CEO, Prüfer oder IT-Administrator ausgeben.

- Neugierde — Ein USB-Stick mit der Aufschrift „Q4 Gehaltsüberprüfung", der auf einem Parkplatz liegt.

- Gier — Ein zu-gut-um-wahr-zu-sein Angebot, Preis oder Gelegenheit.

Dies sind keine Designfehler in der menschlichen Kognition — sie sind Funktionen. Angreifer nutzen einfach dieselben mentalen Abkürzungen als Waffe, die Menschen helfen, unter Druck effizient zu funktionieren.

Gängige Social-Engineering-Techniken

Social Engineers setzen auf mehrere bewährte Manipulationstechniken. Beim Pretexting erfinden sie glaubwürdige Szenarien, um sensible Informationen zu extrahieren. Ein anderer Ansatz, Baiting, lockt mit etwas Verführerischem — wie kostenloser Software — im Austausch für vertrauliche Details. Dann gibt es Impersonation: Angreifer geben sich als jemand aus, den das Opfer kennt, um Zugang zu Daten oder Systemen zu erhalten.

Diese Methoden nutzen psychologische Auslöser wie Vertrauen, Dringlichkeit und Autorität aus. Sie manipulieren Einzelpersonen dazu, zu handeln, ohne Sicherheitsrisiken zu berücksichtigen. Vertrauen lässt uns vermeintlichen Vorgesetzten gehorchen, Dringlichkeit schaltet kritisches Denken aus, Autorität nutzt unseren Instinkt aus, Machtpersonen zu gehorchen.

Diese Auslöser nutzen soziale Phänomene wie Gehorsam gegenüber Autorität (Milgram-Experimente) und Knappheit/Dringlichkeit (Cialdini) aus. Sie umgehen rationale Überlegungen durch Amygdala-gesteuerte Reaktionen. Wenn eine E-Mail „DRINGEND" schreit, überschreibt Angst rationales Denken — Opfer handeln, bevor sie hinterfragen.

Der Verizon 2025 DBIR stellt fest, dass 24 % der Sicherheitsverletzungen Social-Engineering-Taktiken beinhalteten. Dies demonstriert ihre Wirksamkeit bei der Ausnutzung menschlichen Verhaltens im Vergleich zu technischen Verteidigungsmaßnahmen. Andere Techniken wie Tailgating (physischen Zugang erlangen, indem man jemandem folgt) und Quid-pro-quo-Angriffe (etwas im Austausch für Informationen anbieten) umgehen ebenfalls rationales Denken und Sicherheitsprotokolle, was sie schwer erkennbar macht.

- Dringende Anfragen nach sensiblen Informationen

- Ungewöhnliches Verhalten von vertrauenswürdigen Quellen

- Anfragen, die normale Sicherheitsprotokolle umgehen

Was ist Phishing?

Phishing ist eine spezialisierte digitale Untergruppe von Social Engineering. Es nutzt hauptsächlich elektronische Kommunikation, um Einzelpersonen dazu zu verleiten, sensible Informationen wie Anmeldedaten preiszugeben.

Im Gegensatz zu traditionellen Social-Engineering-Angriffen, die persönliche Interaktionen oder Telefonanrufe beinhalten können, wird Phishing überwiegend durch bösartige E-Mails, gefälschte Websites oder Textnachrichten durchgeführt. Diese Angriffe konzentrieren sich auf das Abfangen von Zugangsdaten und versuchen, Benutzernamen, Passwörter und andere wichtige Daten zu stehlen.

Phishing-Taktiken setzen stark auf täuschende Nachrichten. Oft sind sie so gestaltet, dass sie wie legitime Kommunikation von vertrauenswürdigen Quellen wie Banken oder IT-Abteilungen aussehen. Diese Angriffe werden mit technischen Methoden wie gefälschten URLs, bösartigen Links und Websites umgesetzt, die echte Seiten imitieren.

Arten von Phishing-Angriffen: einfach, gezielt und hochentwickelt

Phishing ist eine spezifische Untergruppe von Social Engineering, die täuschende digitale Nachrichten — E-Mail, SMS, Sprachanrufe oder Direktnachrichten — verwendet, um Zugangsdaten zu stehlen, Malware einzusetzen oder Ziele zu einer schädlichen Handlung zu manipulieren.

Wenn Social Engineering die Strategie ist, ist Phishing die skalierbarste Taktik darin. Es ist digital, wiederholbar und zunehmend automatisiert. Der IBM 2025 Cost of a Data Breach Report identifizierte Phishing als den führenden initialen Angriffsvektor, verantwortlich für 16 % der Sicherheitsverletzungen bei durchschnittlichen Kosten von 4,4 Millionen US-Dollar pro Vorfall.

Die Evolution von Phishing-Angriffen

- Spear-Phishing ist gezieltes Phishing. Anstatt ein weites Netz auszuwerfen, recherchieren Angreifer eine bestimmte Person — ihre Rolle, Kollegen, aktuelle Projekte — und erstellen eine Nachricht, die völlig legitim wirkt. Die Personalisierung erhöht die Erfolgsraten dramatisch.

- Whaling ist Spear-Phishing, das auf Führungskräfte der C-Suite abzielt. Die Einsätze sind höher (Zugangsdaten von Führungskräften erschließen mehr), und die Köder sind auf Anliegen von Führungskräften zugeschnitten: Vorstandskommunikation, M&A-Aktivitäten, regulatorische Einreichungen.

- Vishing (Voice-Phishing) nutzt Telefonanrufe, um Ziele zu manipulieren. Die Erkennung von Vishing-Angriffen stieg Ende 2024 und bis 2025 um 442 %. KI-Stimmenklonen hat diese Kategorie besonders gefährlich gemacht — mehr dazu weiter unten.

- Smishing (SMS-Phishing) nutzt die höheren Öffnungsraten von Textnachrichten und den relativen Mangel an Sicherheitstools auf mobilen Geräten aus. Gefälschte Lieferbenachrichtigungen, Bankwarnungen und Zwei-Faktor-Authentifizierungsaufforderungen sind häufige Köder.

Die folgende Tabelle vergleicht verschiedene Phishing-Typen:

| Phishing-Typ | Merkmale | Typische Ziele | Erkennungsschwierigkeit | Begründung |

|---|---|---|---|---|

| Spear-Phishing | Gezielte, personalisierte E-Mails | Bestimmte Einzelpersonen, Unternehmen | Hoch | Personalisierung umgeht generische Filter |

| Whaling | Auf Führungskräfte fokussiert, intensiv recherchiert | C-Suite, Vorstandsmitglieder | Sehr hoch | Nutzt Insiderwissen, zielt auf Personen mit Übersteuerungsbefugnis, die weniger Kontrollen unterliegen |

| Smishing | Bösartige Links per SMS | Mobile Nutzer | Hoch | Keine URL-Vorschau auf Mobilgeräten, umgeht E-Mail-Sicherheitsstack vollständig |

| Vishing | Sprachanrufe mit gefälschter Anrufer-ID | Einzelpersonen, Unternehmen | Hoch → Sehr hoch (mit KI-Klonen) | Keine überprüfbaren Artefakte (keine URL/Domain zur Verifizierung); Echtzeit-Interaktion setzt Opfer unter Druck |

Gängige Phishing-Taktiken und Warnzeichen

KI ermöglicht die Generierung personalisierter Inhalte. Angreifer passen ihre Ansätze an spezifische Ziele an und fliegen unter dem Radar traditioneller Sicherheitstools. Angreifer manipulieren nun visuelle und akustische Elemente, um betrügerische Kommunikation zu erstellen, die völlig legitim erscheint — ein Trend, den der IBM Cost of Data Breach Report als zunehmend schwer erkennbar kennzeichnet. Für Cybersicherheitsteams bedeutet diese wachsende Raffinesse, sich gegen Bedrohungen zu verteidigen, die echt aussehen und klingen.

- Verdächtige oder nicht übereinstimmende URLs

- Unerwartete dringende Anfragen nach Informationen

- E-Mails von unbekannten oder falschen Domains

Social Engineering vs. Phishing: Unterschiede und Beziehung

Phishing ist eine spezifische Form von Social Engineering, die sich auf den Diebstahl von Zugangsdaten durch täuschende digitale Kommunikation konzentriert. Während Social Engineering eine breite Palette manipulativer Taktiken wie Pretexting und Baiting umfasst, zielt Phishing hauptsächlich darauf ab, Anmeldeinformationen zu stehlen, oft über E-Mail, SMS oder Sprachkanäle.

Der Hauptunterschied liegt in Medium und Fokus: Social Engineering umfasst physische/digitale Taktiken (z. B. persönliches Pretexting, Tailgating), während Phishing digital-zentriert ist (E-Mail, SMS, Sprache über gefälschte Kanäle) und immer eine Untergruppe von Social Engineering darstellt.

Die Beziehung ist hierarchisch, nicht konkurrierend. Phishing ist ein Werkzeug innerhalb des breiteren Social-Engineering-Werkzeugkastens.

| Dimension | Social Engineering | Phishing |

|---|---|---|

| Umfang | Breite psychologische Manipulationsstrategie | Spezifische digitale Angriffstaktik |

| Medium | Physisch, verbal, digital oder jede Kombination | E-Mail, SMS, Sprachanrufe, Messaging-Plattformen |

| Primäres Ziel | Zugang, Vertrauen, Informationen oder physischen Zutritt erlangen | Zugangsdaten stehlen, Malware einsetzen, Finanztransfers auslösen |

| Zielausrichtung | Kann hochgradig gezielt oder opportunistisch sein | Reicht von Massenkampagnen bis zu chirurgischem Spear-Phishing |

| Technische Anforderung | Keine — kann völlig nicht-digital sein | Erfordert digitale Infrastruktur |

| Beispiele | Pretexting, Baiting, Tailgating, Quid pro quo | Spear-Phishing, Whaling, Vishing, Smishing |

Ist Phishing eine Art von Social Engineering? Ja, definitiv. Jeder Phishing-Angriff ist Social Engineering, aber die meisten Social-Engineering-Angriffe sind kein Phishing. Diese Hierarchie zu erkennen ist wichtig, weil Verteidigungsmaßnahmen, die nur darauf ausgelegt sind, Phishing-E-Mails abzufangen, Pretexting-Anrufe, Baiting-Versuche und physische Eindringlinge komplett verfehlen werden.

Die Bedrohungslandschaft 2025: Wie KI das Spiel verändert

Der Rat, der Phishing-Awareness-Trainings ein Jahrzehnt lang definierte — „Achten Sie auf schlechte Grammatik und Rechtschreibfehler" — ist heute weitgehend überholt. Generative KI hat die sprachlichen Merkmale eliminiert, die Phishing-E-Mails einst erkennbar machten.

KI-generiertes Phishing in großem Maßstab

Große Sprachmodelle können grammatisch einwandfreie, kontextuell akkurate und tief personalisierte Phishing-Köder in Sekunden produzieren. Was früher einen erfahrenen Angreifer mit Sprachkenntnissen und stundenlanger Recherche erforderte, kann jetzt im industriellen Maßstab automatisiert werden. Der IBM-Bericht 2025 stellte fest, dass KI-generiertes Phishing die häufigste Verwendung von KI bei Angriffen war und in 37 % der KI-involvierten Sicherheitsverletzungen auftrat.

Die Implikation ist direkt: Volumen ist für Angreifer keine Einschränkung mehr. Kampagnen, die einst Tausende anvisierten, können jetzt Millionen mit demselben Grad an scheinbarer Personalisierung anvisieren.

Deepfake-Vishing: Wenn Sie der Stimme nicht mehr vertrauen können

Anfang 2024 verlor das Ingenieurbüro Arup 25,6 Millionen US-Dollar, nachdem ein Mitarbeiter durch einen Deepfake-Videoanruf getäuscht wurde, der den CFO des Unternehmens und andere Kollegen imitierte. Der Angreifer verwendete KI-geklonte Stimmen und Video, um ein legitimes internes Meeting zu simulieren. Der Mitarbeiter überwies das Geld in dem Glauben, direkte Anweisungen von der Geschäftsleitung erhalten zu haben.

Dies ist kein Einzelfall — es ist eine Vorschau auf das Standardverfahren. Tools zum Stimmenklonen sind weit verbreitet, benötigen nur wenige Sekunden Audio, um eine überzeugende Kopie zu generieren, und sind ohne technische Verifizierung zunehmend nicht vom Original zu unterscheiden.

MFA-Umgehung: Warum Multi-Faktor-Authentifizierung allein nicht ausreicht

Multi-Faktor-Authentifizierung (MFA) bleibt eine der effektivsten Kontrollen gegen Zugangsdatendiebstahl. Aber Social Engineering hat sich angepasst.

- Prompt Bombing (auch MFA-Fatigue genannt) beinhaltet das Überfluten eines Ziels mit Authentifizierungs-Push-Benachrichtigungen, bis es eine aus Frustration oder Verwirrung genehmigt. Angreifer nutzen dann die genehmigte Sitzung, um Zugang zu erlangen.

- Adversary-in-the-Middle (AiTM)-Angriffe verwenden Reverse-Proxy-Phishing-Kits, um Authentifizierungs-Tokens in Echtzeit abzufangen. Das Ziel führt einen legitim aussehenden Login durch — einschließlich MFA — während der Angreifer das Sitzungs-Token erfasst und unabhängig verwendet.

Die Schlussfolgerung: MFA ist notwendig, aber nicht ausreichend. Die Art der MFA ist wichtig, und ebenso die Schulung der Mitarbeiter, Manipulationsversuche zu erkennen, die auf den Authentifizierungsprozess selbst abzielen.

Wie Sie sich gegen Social Engineering und Phishing verteidigen

Effektive Verteidigung arbeitet gleichzeitig auf zwei Ebenen: menschliches Verhalten und technische Kontrollen. Keines funktioniert ohne das andere.

Menschenzentrierte Verteidigung

Dieses Vier-Schritte-Framework gibt Mitarbeitern ein konkretes mentales Modell für den Umgang mit verdächtigen Situationen:

- Fühlen — Bemerken Sie den emotionalen Auslöser. Fühle ich mich gehetzt, ängstlich, neugierig oder geschmeichelt? Dieses Gefühl ist das Signal.

- Verlangsamen — Pausieren Sie bewusst, bevor Sie handeln. Dringlichkeit ist ein Manipulationswerkzeug; legitime Anfragen können 60 Sekunden warten.

- Verifizieren — Bestätigen Sie die Anfrage über einen unabhängigen Kanal. Antworten Sie nicht auf die verdächtige E-Mail — rufen Sie den Absender unter einer bekannten Nummer an.

- Handeln — Fahren Sie erst fort, wenn die Anfrage verifiziert ist. Wenn eine Verifizierung nicht möglich ist, eskalieren Sie an die Sicherheitsabteilung.

Die Medianzeit, bis ein Benutzer auf eine Phishing-E-Mail hereinfällt, beträgt unter 60 Sekunden. Dieses Framework ist darauf ausgelegt, diesen Reflex zu unterbrechen, bevor er abgeschlossen ist.

Out-of-Band-Verifizierung

Jede Anfrage, die Finanztransfers, Änderungen von Zugangsdaten oder Zugriff auf sensible Daten beinhaltet, sollte eine Verifizierung über einen sekundären, unabhängigen Kanal erfordern. Wenn ein „CFO" per E-Mail eine Überweisung anfordert, rufen Sie den CFO direkt unter einer Telefonnummer aus dem Firmenverzeichnis an — nicht unter einer in der E-Mail angegebenen Nummer. Diese einzelne Kontrolle hätte den Arup-Deepfake-Angriff verhindert.

Kontinuierliche Simulation statt jährlichem Training

Jährliches Sicherheitsbewusstseinstraining ist unzureichend. Angreifer arbeiten nicht nach einem Jahresplan. Regelmäßige, realistische Phishing-Simulationen — variiert in Format, Ködertyp und Übermittlungskanal — bauen die Mustererkennung auf, die einmaliges Training nicht leisten kann. Das Ziel ist Reflex, nicht Erinnerung.

Eine schuldfreie Meldekultur ist ebenso wichtig. Mitarbeiter, die Bestrafung fürchten, weil sie auf einen Link geklickt haben, werden Vorfälle verstecken anstatt zu melden, wodurch das Frühwarnsignal eliminiert wird, auf das Sicherheitsteams angewiesen sind.

Technische Kontrollen

Phishing-resistente MFA

Ersetzen Sie SMS-basierte und Push-Benachrichtigungs-MFA durch FIDO2/WebAuthn Hardware-Sicherheitsschlüssel oder Passkeys. Diese sind kryptografisch an die legitime Domain gebunden, was sie von Grund auf immun gegen AiTM-Angriffe und Prompt Bombing macht. CISA empfiehlt explizit phishing-resistente MFA als Standard für hochwertige Konten.

E-Mail- und Web-Sicherheit

Implementieren Sie DMARC, DKIM und SPF über alle sendenden Domains, um Domain-Spoofing zu verhindern. Ergänzen Sie dies durch erweiterte E-Mail-Filterung mit Link-Scanning, Attachment-Sandboxing und KI-basierter Anomalieerkennung. Diese Kontrollen werden nicht alles abfangen, aber sie erhöhen die Kosten einer erfolgreichen Kampagne erheblich.

Zero-Trust-Architektur

Zero Trust Network Access (ZTNA) basiert auf dem Prinzip „Niemals vertrauen, immer verifizieren". Selbst wenn ein Angreifer erfolgreich die Zugangsdaten eines Mitarbeiters kompromittiert, begrenzen Least-Privilege-Zugriffskontrollen, was er erreichen kann. Segmentierung begrenzt den Schadensradius. Dies ist die architektonische Antwort auf die Realität, dass einige Angriffe erfolgreich sein werden.

Zugangsdatenhygiene ist grundlegend für jede Zero-Trust-Implementierung — und sie ist eine der am meisten übersehenen Lücken in der Social-Engineering-Verteidigung. Wenn Mitarbeiter Passwörter systemübergreifend wiederverwenden oder sie in Tabellenkalkulationen und Chat-Protokollen speichern, kann ein einziger erfolgreicher Phishing-Versuch zu einem vollständigen Sicherheitsverstoß eskalieren.

Passwork adressiert dies direkt. Als Business-Passwortmanager für Unternehmensumgebungen entwickelt, setzt er rollenbasierte Zugriffskontrollen durch, führt ein vollständiges Audit-Protokoll darüber, wer wann auf welche Zugangsdaten zugegriffen hat, und eliminiert die informellen Praktiken zur Weitergabe von Zugangsdaten, die Angreifer ausnutzen. Wenn ein Phishing-Angriff erfolgreich ist und das Konto eines Mitarbeiters kompromittiert wird, begrenzen Passworks Zugriffskontrollen die laterale Bewegung — der Angreifer erreicht nur das, was diese Rolle legitimerweise berührt, nicht mehr.

Fazit

Die Kluft zwischen Social Engineering und Phishing ist nicht semantisch — sie ist strategisch. Organisationen, die Phishing als das gesamte Problem behandeln, werden E-Mail-Filter aufbauen, während sie ihre Telefonleitungen, physischen Zugangspunkte und menschliche Psychologie unverteidigt lassen.

Social Engineering vs. Phishing-Angriffe erfordert eine Reaktion, die dem vollen Umfang der Bedrohung entspricht: technische Kontrollen, die die Angriffsfläche reduzieren, und eine Sicherheitskultur, die Mitarbeiter von der am meisten ausgenutzten Schwachstelle in eine aktive Verteidigungsschicht verwandelt.

Die 60 % der Sicherheitsverletzungen, die den menschlichen Faktor beinhalten, werden nicht allein durch Technologie gelöst. Sie werden von Organisationen gelöst, die gleichermaßen in Systeme und in die Menschen investieren, die sie betreiben — und die eine Art von Vertrauen aufbauen, bei der ein Mitarbeiter sich sicher fühlt zu sagen: „Irgendetwas an dieser Anfrage fühlte sich falsch an, also habe ich angehalten und nachgefragt."

Dieser Instinkt ist die menschliche Firewall. Es lohnt sich, sie bewusst aufzubauen. Und das technische Fundament darunter — kontrollierter Zugang, eindeutige Zugangsdaten, vollständige Audit-Transparenz — ist genau das, was ein Tool wie Passwork bereitstellen soll.

Häufig gestellte Fragen

Ist Phishing eine Art von Social Engineering?

Ja. Phishing ist eine spezifische Taktik innerhalb der breiteren Kategorie Social Engineering. Alle Phishing-Angriffe nutzen psychologische Manipulation — das definierende Merkmal von Social Engineering — aber geliefert über digitale Kanäle. Social Engineering umfasst auch nicht-digitale Techniken wie Pretexting-Anrufe, physisches Tailgating und persönliche Impersonation.

Was ist der Unterschied zwischen Phishing und Spear-Phishing?

Standard-Phishing ist ein Massenverteilungsangriff: dieselbe täuschende Nachricht wird an Tausende von Zielen gesendet in der Hoffnung, dass ein gewisser Prozentsatz reagieren wird. Spear-Phishing ist gezielt — der Angreifer recherchiert eine bestimmte Person oder Organisation und erstellt eine Nachricht, die auf die Rolle, Beziehungen und den Kontext dieser Person zugeschnitten ist. Spear-Phishing hat eine deutlich höhere Erfolgsrate und ist die Technik der Wahl für hochwertige Ziele.

Wie umgehen Angreifer MFA mit Social Engineering?

Zwei primäre Methoden: Prompt Bombing (das Ziel mit MFA-Push-Benachrichtigungen überfluten, bis es eine aus Erschöpfung genehmigt) und Adversary-in-the-Middle (AiTM)-Angriffe (Reverse-Proxy-Phishing-Kits verwenden, um Sitzungs-Tokens in Echtzeit abzufangen, während das Ziel einen legitim aussehenden Login durchführt). Beide Methoden nutzen die menschliche Ebene des Authentifizierungsprozesses aus anstatt der kryptografischen Ebene. Die Verteidigung ist phishing-resistente MFA (FIDO2/WebAuthn), die kryptografisch an die legitime Domain gebunden ist und nicht von AiTM-Proxys abgefangen werden kann.

Was sind die häufigsten Social-Engineering-Techniken im Jahr 2026?

Die am weitesten verbreiteten Techniken umfassen KI-generiertes Spear-Phishing (personalisierte Köder, die im großen Maßstab mit großen Sprachmodellen erstellt werden), Deepfake-Vishing (KI-geklonte Sprachanrufe, die Führungskräfte oder IT-Mitarbeiter imitieren), Business Email Compromise (Pretexting per E-Mail zur Autorisierung betrügerischer Überweisungen) und Prompt Bombing zur Überwindung von MFA. Physische Techniken wie Tailgating bleiben in Umgebungen mit unzureichenden Zugangskontrollen relevant.

Wie können Organisationen ihre Anfälligkeit für Social Engineering messen?

Regelmäßige Phishing-Simulationen liefern eine quantifizierbare Klickrate und Zugangsdaten-Übermittlungsrate in der gesamten Organisation. Red-Team-Übungen, die physische und sprachbasierte Social-Engineering-Szenarien einbeziehen, decken Lücken auf, die reine E-Mail-Tests übersehen. Das Verfolgen von Vorfallsmeldungen — einschließlich Beinahe-Vorfälle — im Zeitverlauf zeigt, ob sich die Sicherheitskultur verbessert. Die wichtigste Kennzahl ist nicht, wie viele Mitarbeiter bei einer Simulation versagt haben; es ist, wie viele sie gemeldet haben.

Welche Rolle spielt Zugangsdatenverwaltung bei der Begrenzung von Social-Engineering-Schäden?

Selbst wenn ein Angreifer einen Mitarbeiter erfolgreich manipuliert, Zugangsdaten preiszugeben, begrenzt starke Zugangsdatenhygiene den Schaden. Eindeutige Passwörter pro System bedeuten, dass ein einzelnes kompromittiertes Zugangsdatum nicht eskaliert. Rollenbasierte Zugriffskontrollen bedeuten, dass ein kompromittiertes Konto nur das erreichen kann, was diese Rolle legitimerweise benötigt. Audit-Protokolle bedeuten, dass das Eindringen erkennbar ist. Ein Passwortmanager setzt diese Praktiken systematisch durch, anstatt sich auf individuelle Disziplin zu verlassen.

Inhaltsverzeichnis

Inhaltsverzeichnis

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren