Ein Passkey ist ein phishing-resistentes, passwortloses Authentifizierungs-Credential, das auf Public-Key-Kryptographie basiert. Bei der Erstellung eines Passkeys generiert Ihr Gerät ein einzigartiges kryptographisches Schlüsselpaar: einen öffentlichen Schlüssel, der auf dem Server der Website gespeichert wird, und einen privaten Schlüssel, der Ihr Gerät niemals verlässt. Sie melden sich an, indem Sie Ihre Identität mit Biometrie oder einer PIN verifizieren.

Dieser Ansatz, standardisiert von der FIDO Alliance und zentral für die passwortlose Authentifizierung, verhindert Phishing und Credential-Diebstahl, da der private Schlüssel Ihr Gerät niemals verlässt. Das Modell entspricht den Richtlinien von NIST SP 800-63B-4 und den DSGVO-Datenschutzanforderungen.

In der Praxis betreiben die meisten Organisationen gemischte Umgebungen — einige Dienste unterstützen bereits Passkeys, andere werden dies erst in Jahren tun. Ein strukturierter Ansatz für das Credential-Management deckt beides ab.

Dieser Leitfaden behandelt alles: wie Passkeys technisch funktionieren, den Unterschied zwischen synchronisierten und gerätegebundenen Passkeys, wie sie auf iPhone, Android und Windows eingerichtet werden, und was die neuesten Daten von 2025–2026 über die reale Leistung aussagen.

Wichtigste Erkenntnisse

- Passkeys nutzen Public-Key-Kryptographie: der private Schlüssel bleibt auf Ihrem Gerät; der Server speichert nur den öffentlichen Schlüssel.

- Passkeys sind konstruktionsbedingt phishing-resistent — eine gefälschte Website kann keine Passkey-Signatur anfordern.

- Passkey-Anmeldungen erreichen eine Erfolgsquote von 93 %, verglichen mit 63 % bei anderen Authentifizierungsmethoden (FIDO Alliance Passkey Index, Oktober 2025).

- Bei Verlust Ihres Geräts sind synchronisierte Passkeys über iCloud Keychain oder die Google-Kontowiederherstellung wiederherstellbar.

- Ende 2024 unterstützen über 15 Milliarden Konten Passkeys, und die Akzeptanz hat sich im Laufe des Jahres verdoppelt (FIDO Alliance, Dezember 2024).

Was ist ein Passkey?

Ein Passkey ist ein kryptographisches Schlüsselpaar, das auf Ihrem Gerät gespeichert ist. Die FIDO Alliance — das Branchenkonsortium hinter dem Standard — definiert Passkeys als Credentials, die „Passwörter durch kryptographische Schlüsselpaare für phishing-resistente Anmeldesicherheit und eine verbesserte Benutzererfahrung ersetzen".

Passkeys implementieren den FIDO2-Standard, wobei WebAuthn die Browser-Gerät-Kommunikation handhabt. Wenn Sie einen Passkey erstellen, generiert Ihr Gerät zwei mathematisch verknüpfte Schlüssel: einer bleibt auf Ihrem Gerät (privat), einer geht an die Website (öffentlich).

Zum Anmelden beweisen Sie, dass Sie den privaten Schlüssel besitzen, indem Sie eine kryptographische Challenge lösen — mit Ihrem Gesicht, Fingerabdruck oder einer PIN. Die Website verifiziert Ihre Antwort mit dem öffentlichen Schlüssel, den sie bereits hat.

Der private Schlüssel verlässt niemals Ihr Gerät. Der Server sieht ihn nie. Es gibt nichts auf der Serverseite, das es zu stehlen lohnt.

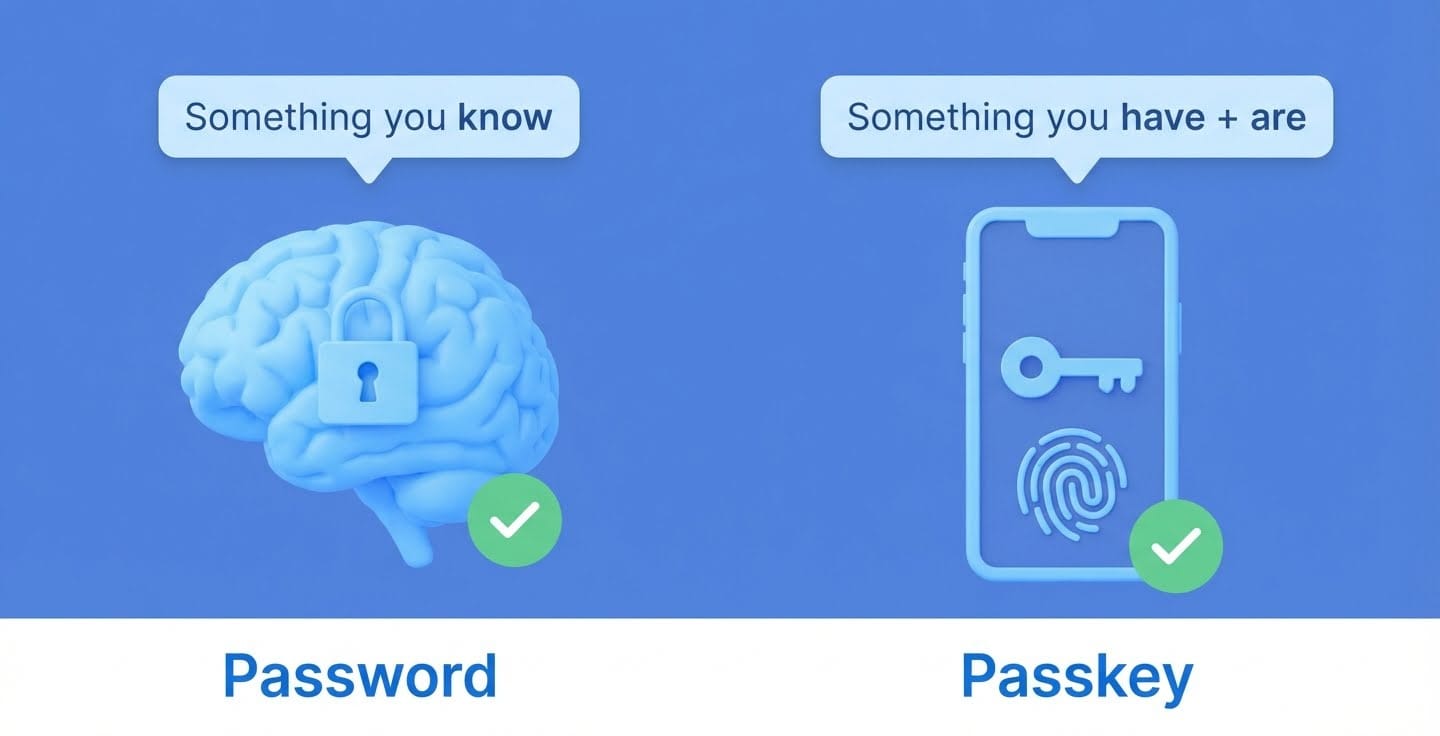

Passkeys einfach erklärt

Ein Passkey ist etwas, das Sie haben (Ihr Gerät) plus etwas, das Sie sind (Ihr Fingerabdruck oder Gesicht). Ihr Telefon generiert den Passkey, und Sie entsperren ihn mit Biometrie.

Der Dienst sieht niemals Ihren Fingerabdruck oder Ihr Gesicht, nur dass Sie den Schlüssel entsperrt haben. Stellen Sie es sich wie eine Hotelschlüsselkarte vor: Sie haben die Karte, und die Tür öffnet sich, wenn Sie sie antippen. Kein Code zum Merken, nichts zum Eintippen, nichts, das aus der Ferne gestohlen werden kann.

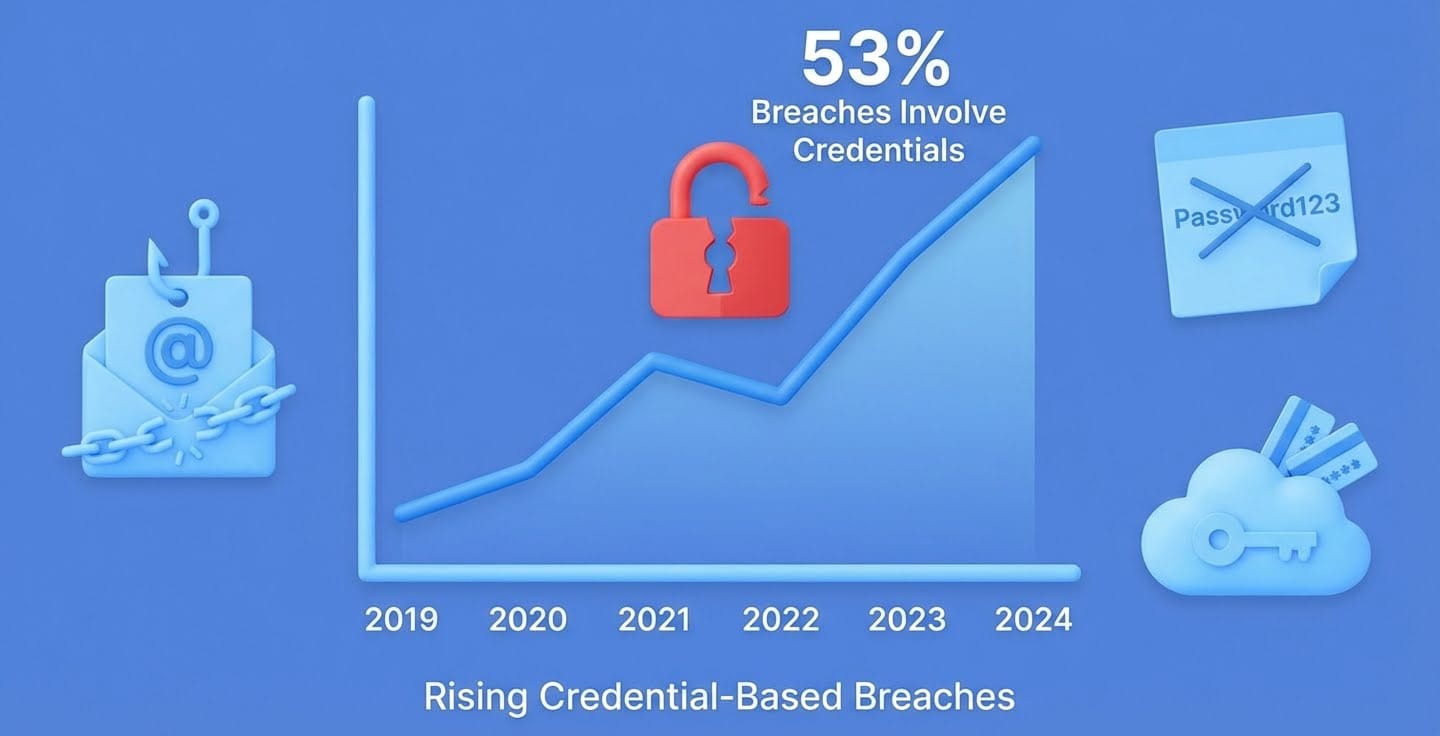

Das Problem mit traditionellen Passwörtern

Passwörter haben einen fundamentalen Fehler: Sie sind Geheimnisse, die geteilt werden müssen. Jedes Mal, wenn Sie eines eingeben, wird es über Netzwerke übertragen und auf Servern gespeichert. Der 2025 Verizon DBIR stellte fest, dass über 53 % der Datenschutzverletzungen gestohlene oder per Brute-Force erratene Anmeldedaten beinhalten.

Benutzer verschärfen das Problem. Die Wiederverwendung von Passwörtern ist weit verbreitet, eine Verletzung bei einem Dienst führt zu kompromittierten Konten überall. Phishing nutzt dies weiter aus: gefälschte Anmeldeseiten bringen Benutzer dazu, Anmeldedaten einzugeben und geben Angreifern direkten Zugriff. Hinzu kommt Passwort-Müdigkeit, und Sie erhalten Haftnotizen oder „Firma2024"-Varianten.

Häufige Passwortprobleme:

- Wiederverwendung — eine Verletzung entsperrt mehrere Konten.

- Schwache Passwörter — „123456" dominiert immer noch.

- Phishing-Anfälligkeit — gefälschte Seiten erfassen eingetippte Anmeldedaten.

- Serverseitige Exposition — geleakte Datenbanken werden geknackt.

- Gedächtnisbelastung — Benutzer setzen zurück, schreiben auf oder vereinfachen.

Mit Passkeys gibt es kein Passwort zum Merken, kein Passwort zum Stehlen und keine Serverdatenbank, die verletzt werden kann.

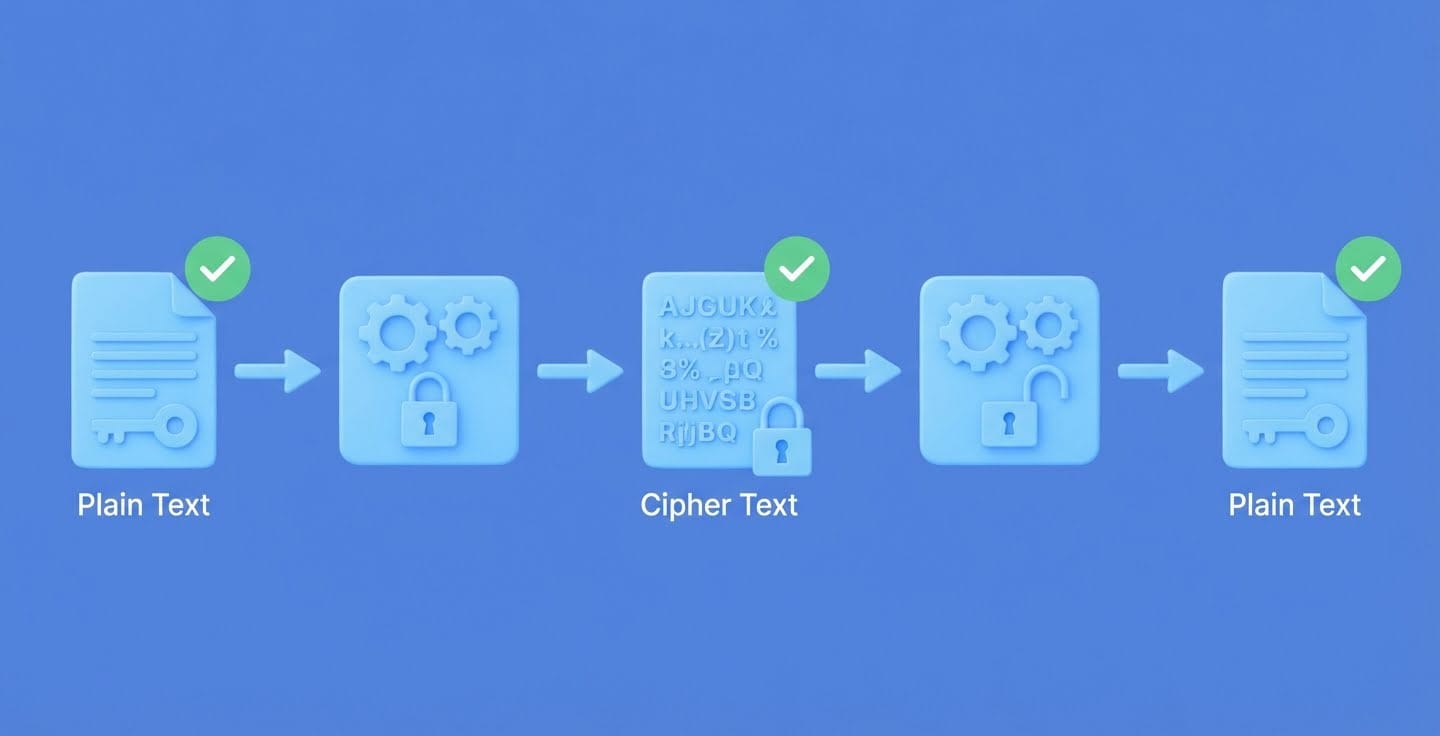

Wie Passkeys tatsächlich funktionieren

Passkeys verwenden Public-Key-Kryptographie anstelle von geteilten Geheimnissen. Stellen Sie es sich wie einen physischen Briefkasten vor: der öffentliche Schlüssel ist der Schlitz, durch den jeder eine Nachricht einwerfen kann, und der private Schlüssel ist der Schlüssel, der den Kasten öffnet. Nur die Person mit dem privaten Schlüssel kann lesen, was drin ist.

Wenn Sie sich mit einem Passkey anmelden, sendet der Dienst oder die Website eine Challenge — eine einzigartige, zufällige Datenzeichenfolge. Ihr Gerät verwendet den privaten Schlüssel, um diese Challenge mathematisch zu signieren. Die Website überprüft dann die Signatur gegen den öffentlichen Schlüssel, den sie während der Registrierung gespeichert hat. Wenn die Signatur gültig ist, sind Sie drin.

Die FIDO Alliance standardisiert dies durch FIDO2. WebAuthn handhabt die Browser-Gerät-Kommunikation. NIST erkennt dieses Modell als phishing-resistent an.

Schritt für Schritt:

- Gerät erstellt Schlüsselpaar

- Privater Schlüssel bleibt auf dem Gerät

- Öffentlicher Schlüssel wird an den Dienst gesendet

- Dienst sendet Challenge

- Sie genehmigen mit Biometrie

- Gerät signiert Challenge

- Dienst validiert Signatur

- Sie sind angemeldet

Schritt 1: Der Registrierungsprozess

Der Prozess der Erstellung eines Passkeys wird in der WebAuthn-Spezifikation als Registrierungszeremonie bezeichnet — die W3C-Web-API, die FIDO2 in Browsern implementiert.

Folgendes passiert:

- Sie besuchen eine Website und wählen, einen Passkey zu erstellen.

- Die Website sendet eine Registrierungsanfrage über die WebAuthn-API an Ihren Browser.

- Ihr Browser fordert Sie auf, Ihre Identität zu verifizieren — Face ID, Fingerabdruck oder PIN.

- Ihr Gerät generiert ein einzigartiges öffentliches/privates Schlüsselpaar speziell für diese Website.

- Der öffentliche Schlüssel wird an den Server der Website gesendet und gespeichert. Der private Schlüssel wird in der sicheren Hardware Ihres Geräts gespeichert — dem Secure Enclave auf Apple-Geräten oder dem TPM (Trusted Platform Module)-Chip unter Windows.

Apple, Google und Microsoft implementieren dies jeweils über plattformspezifische APIs (iCloud Keychain, Google Password Manager, Windows Hello), aber alle folgen den FIDO2- und WebAuthn-Standards. Ihre biometrischen Daten verlassen niemals Ihr Gerät, nur der kryptographische Nachweis, dass Sie die Schlüsselerstellung autorisiert haben.

Schritt 2: Der Authentifizierungsprozess

Die Anmeldung mit einem Passkey — die Authentifizierungszeremonie — ist ebenso unkompliziert:

- Sie besuchen die Website und klicken auf „Mit Passkey anmelden".

- Die Website sendet eine einzigartige, zufällige Challenge an Ihren Browser.

- Ihr Browser fordert Sie auf, Ihre Identität zu verifizieren (Biometrie oder PIN).

- Ihr Gerät verwendet den privaten Schlüssel, um die Challenge kryptographisch zu signieren.

- Die signierte Challenge geht zurück an den Server. Der Server verifiziert die Signatur mit dem gespeicherten öffentlichen Schlüssel. Bei Übereinstimmung wird der Zugriff gewährt.

WebAuthn standardisiert diesen Ablauf über Browser und Plattformen hinweg. Der private Schlüssel verlässt niemals Ihr Gerät, und der Challenge-Response-Mechanismus verhindert Replay-Angriffe.

Die Challenge ist jedes Mal einzigartig. Selbst wenn ein Angreifer die signierte Antwort abfängt, kann er sie nicht wiederverwenden — sie ist mathematisch an diese einzelne Sitzung gebunden.

Geräteübergreifende Authentifizierung: QR-Codes und Bluetooth

Hier ist ein Szenario, das viele Benutzer verwirrt: Sie sind an einem Windows-Laptop, aber Ihr Passkey ist auf Ihrem iPhone gespeichert. Was passiert?

Der Browser zeigt einen QR-Code an. Sie scannen ihn mit Ihrem Telefon. Das Telefon und der Laptop stellen dann eine Bluetooth-Nahbereichsverbindung her, um die physische Nähe zu verifizieren — dies ist der Hybrid-Transport-Mechanismus, der im FIDO2 CTAP2-Protokoll definiert ist.

Die Bluetooth-Näheprüfung ist der kritische Sicherheitsschritt. Sie verhindert, dass ein entfernter Angreifer den QR-Code von einem anderen Standort aus verwendet. Ihr Telefon führt die biometrische Verifizierung lokal durch und sendet dann die signierte Challenge über den sicheren Bluetooth-Kanal zurück an den Laptop.

Bluetooth überträgt nicht Ihren Passkey. Es bestätigt, dass Ihr Telefon sich physisch neben dem Computer befindet — was die geräteübergreifende Authentifizierung auch bei Verwendung eines zweiten Geräts phishing-resistent macht.

Passkeys vs. Passwörter: Wichtige Unterschiede

Ein Passwort ist eine geheime Zeichenfolge, die Sie erstellen und an einen Server senden, um Ihre Identität zu verifizieren. Passwörter haben einen fundamentalen strukturellen Fehler: Sie sind geteilte Geheimnisse. Die Website speichert Ihr Passwort (oder einen Hash davon), was bedeutet, dass eine Serververletzung es offenlegt. Passkeys sind kryptographische Nachweise. Ihr Gerät hält den privaten Schlüssel; Dienste halten nur nutzlose öffentliche Schlüssel.

Cloudflares Daten vom März 2025 ergaben, dass ungefähr 41 % der erfolgreichen menschlichen Authentifizierungsversuche geleakte Anmeldedaten beinhalten. Diese Zahl spiegelt Jahre der Passwort-Wiederverwendung über verletzte Datenbanken wider.

| Merkmal | Passkey | Passwort |

|---|---|---|

| Phishing-Resistenz | Absolut — kryptographisch an die spezifische Domain gebunden | Keine — kann auf jeder gefälschten Seite eingegeben werden |

| Credential-Stuffing-Risiko | Null — kein geteiltes Geheimnis, das vom Server gestohlen werden kann | Hoch — serverseitige Datenbanken sind Ziele von Verletzungen |

| Benutzererfahrung | Ein biometrisches Tippen (durchschn. 8,5 Sekunden) | Passwort eingeben + mögliche 2FA (durchschn. 31,2 Sekunden) |

| Speicherort | Privater Schlüssel auf dem Gerät (Secure Enclave/TPM); öffentlicher Schlüssel auf dem Server | Gehashtes Passwort auf dem Server |

| Passwort-Wiederverwendungsrisiko | Keines — einzigartiges Schlüsselpaar pro Website | Hoch — 41 % der Anmeldungen verwenden geleakte Anmeldedaten |

| Wiederherstellung bei Verlust | Synchronisiert über iCloud/Google; Hardware-Key-Backup | Passwortzurücksetzung per E-Mail |

| Auswirkung einer Serververletzung | Keine — öffentlicher Schlüssel ist ohne den privaten Schlüssel nutzlos | Hoch — gehashte Passwörter können geknackt werden |

Arten von Passkeys: Synchronisiert vs. gerätegebunden

Nicht alle Passkeys sind gleich. Die Unterscheidung zwischen synchronisierten und gerätegebundenen Passkeys ist sowohl für die Sicherheit als auch für die Compliance wichtig — und die meisten Leitfäden überspringen sie vollständig.

Synchronisierte Passkeys (Multi-Device FIDO Credentials)

Synchronisierte Passkeys werden in einem cloudbasierten Credential-Manager gespeichert und automatisch über alle Geräte in Ihrem Ökosystem synchronisiert. Erstellen Sie einen Passkey auf Ihrem iPhone, und er ist sofort auf Ihrem iPad und Mac verfügbar.

Diese Passkeys sind Ende-zu-Ende-verschlüsselt. Der Cloud-Anbieter kann sie nicht lesen. Gemäß NIST SP 800-63B-4 (veröffentlicht 2025) qualifizieren sich synchronisierte Passkeys als AAL2 (Authentication Assurance Level 2)-Authentifikatoren — geeignet für die meisten Verbraucher- und Unternehmensanwendungen.

Am besten für: Allgemeine Verbraucher, die meisten Unternehmensanwendungen, Dienste, bei denen geräteübergreifende Bequemlichkeit wichtig ist.

Gerätegebundene Passkeys

Gerätegebundene Passkeys werden auf einer bestimmten Hardware gespeichert — einem Hardware-Sicherheitsschlüssel wie einem YubiKey oder dem TPM-Chip in einem Windows-Gerät — und können nicht kopiert oder synchronisiert werden. Sie existieren nur auf diesem einen Gerät.

Gemäß NIST SP 800-63B-4 qualifizieren sich gerätegebundene Passkeys als AAL3 — das höchste Authentifizierungssicherheitsniveau, erforderlich für Regierungssysteme, Finanzinstitute und hochsichere Unternehmensumgebungen.

Am besten für: Privileged Access Management, regulierte Branchen, Regierungssysteme.

Sind Passkeys sicher?

Ja. Passkeys sind deutlich sicherer als Passwörter. Passkeys eliminieren konstruktionsbedingt ganze Kategorien von Angriffen. Sie sind konstruktionsbedingt phishing-resistent und immun gegen Credential Stuffing. Der private Schlüssel verlässt niemals das Gerät des Benutzers.

Diese Architektur, basierend auf Public-Key-Kryptographie, neutralisiert auch Serververletzungen. Dienste speichern nur öffentliche Schlüssel, die für Angreifer nutzlos sind. Selbst wenn eine Datenbank geleakt wird, bleiben die Anmeldedaten sicher.

Der 2025 Verizon DBIR zeigt, dass Credential-Diebstahl 88 % der Webanwendungsverletzungen antreibt. Passkeys machen diesen Vektor irrelevant. NIST SP 800-63B klassifiziert dieses Modell als phishing-resistent, das höchste Authentifizierungssicherheitsniveau.

Sicherheitsvorteile:

- Phishing unmöglich — kryptographisch an bestimmte Websites gebunden

- Kein Credential-Diebstahl — private Schlüssel verlassen niemals die Geräte

- Serververletzungen neutralisiert — nur öffentliche Schlüssel, nutzlos für Angreifer

- Keine Replay-Angriffe — Challenge-Response verhindert Wiederverwendung

- Biometrische Bindung — lokale Verifizierung, Biometrie wird niemals übertragen

Konstruktionsbedingt sicher

Passkeys bauen Sicherheit in die Architektur ein, nicht in das Benutzerverhalten. Mit Public-Key-Kryptographie verlässt der private Schlüssel niemals Ihr Gerät. Er bleibt in sicherer Hardware (TPM, Secure Enclave), die selbst dann unzugänglich ist, wenn Ihr Gerät kompromittiert wird. Der Dienst speichert nur den öffentlichen Schlüssel, der für Angreifer nutzlos ist.

Diese strukturelle Trennung ändert alles. Wenn Server verletzt werden, finden Angreifer nichts Nützliches.

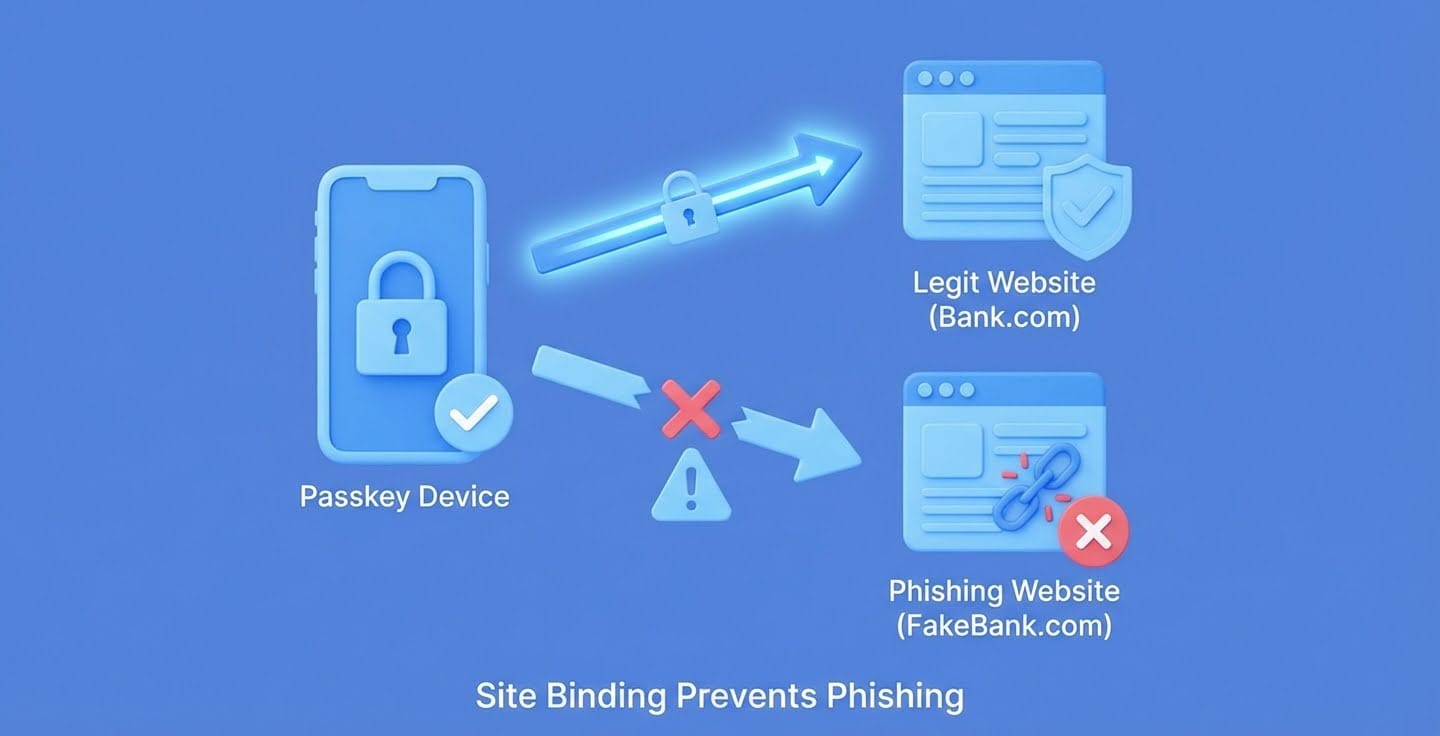

WebAuthn fügt eine weitere Schicht hinzu: Website-Bindung. Während der Registrierung bindet sich der Passkey kryptographisch an die Domain. Wenn eine Phishing-Seite versucht, den Passkey zu verwenden, schlägt die Authentifizierung fehl; die kryptographische Signatur stimmt nicht mit der falschen Domain überein. NIST SP 800-63B erkennt dies als Verifier-Impersonation-Resistenz an, das höchste Sicherheitsniveau.

Sicherheit wird automatisch. Sie können nicht dazu gebracht werden, Anmeldedaten einzutippen, die nicht existieren. Sie können Passwörter nicht über Websites hinweg wiederverwenden. Sie können nicht auf gefälschte Anmeldeseiten hereinfallen. Die Kryptographie kooperiert einfach nicht.

Warum Passkeys phishing-resistent sind

Passkeys sind kryptographisch an die spezifische Domain gebunden, auf der sie erstellt wurden — zum Beispiel google.com. Wenn Ihr Browser die Challenge des Servers signiert, enthält er den Domainnamen in den signierten Daten. Wenn Sie auf einer gefälschten Seite landen (g00gle.com), funktioniert der Passkey für google.com einfach nicht — die Domain stimmt nicht überein. Es gibt kein Passwort, das Sie auf einer gefälschten Seite eintippen könnten.

Dies ist eine Eigenschaft, die SMS-basierte 2FA und sogar TOTP-Codes nicht bieten können. Diese können bei Echtzeit-Phishing-Angriffen abgefangen werden. Ein Passkey kann das nicht.

Können Passkeys gestohlen oder gehackt werden?

Der private Schlüssel befindet sich im Secure Enclave (Apple) oder TPM (Windows) des Geräts — hardware-isolierten Chips, die manipulationssicher konzipiert sind. Selbst wenn Malware das Gerät infiziert, kann sie den privaten Schlüssel nicht aus dem Secure Enclave extrahieren. Ein Angreifer müsste auch die biometrische Verifizierung bestehen, um den Passkey zu verwenden.

Konstruktionsbedingt privat

Passkeys schützen die Privatsphäre so grundlegend wie die Sicherheit. Ihr Fingerabdruck- oder Gesichtsscan verlässt niemals Ihr Gerät. Die biometrische Authentifizierung findet lokal statt. Der Dienst sieht niemals Ihre biometrischen Daten, nur dass Sie den Schlüssel entsperrt haben.

Public-Key-Kryptographie verhindert auch Tracking. Jeder Dienst erhält einen anderen öffentlichen Schlüssel. Anders als Passwörter (gleiche Anmeldedaten überall) oder Cookies können Passkeys Ihre Aktivitäten nicht über Websites hinweg verknüpfen. Google kann nicht sehen, was Sie bei Microsoft tun.

Dies entspricht den DSGVO-Prinzipien: minimale Datenerfassung, lokale Verarbeitung, Benutzerkontrolle. NIST-Richtlinien betonen ebenfalls datenschutzbewahrende Authentifizierung. Mit Passkeys beweisen Sie, wer Sie sind, ohne zu offenbaren, wer Sie sind.

Was passiert, wenn Sie Ihr Gerät verlieren?

Dies ist die Frage, die die meisten Menschen vom Wechsel abhält. Hier ist das vollständige Bild:

- Synchronisierte Passkeys — iCloud Keychain: Ihre Passkeys werden in iCloud Keychain gesichert, das Ende-zu-Ende-verschlüsselt ist. Apple bestätigt, dass Apple selbst Ihre Passkeys nicht lesen kann. Richten Sie ein neues iPhone ein, melden Sie sich mit Ihrer Apple ID an, und Ihre Passkeys werden automatisch wiederhergestellt. Apples iCloud Keychain Escrow-System erzwingt eine 10-Versuche-Grenze — nach 10 fehlgeschlagenen Wiederherstellungsversuchen wird der Datensatz dauerhaft zerstört. Zwei-Faktor-Authentifizierung ist für die Apple ID erforderlich.

- Synchronisierte Passkeys — Google Password Manager: Melden Sie sich mit Ihrem Google-Konto auf einem neuen Android-Gerät an, und Ihre Passkeys werden automatisch wiederhergestellt.

- Gerätegebundene Passkeys: Wenn Sie einen Hardware-Sicherheitsschlüssel verlieren, benötigen Sie ein Backup. Best Practice ist, zwei Hardware-Schlüssel für jedes Konto zu registrieren — halten Sie einen als Backup an einem sicheren Ort bereit.

- Kontowiederherstellungskontakte: Apple, Google und Microsoft unterstützen alle Wiederherstellungskontakte und Wiederherstellungscodes. Richten Sie diese ein, bevor Sie sie benötigen.

Die realen Vorteile von Passkeys: Daten 2025–2026

Der FIDO Alliance Passkey Index (Oktober 2025) aggregiert Leistungsdaten von Amazon, Google, Microsoft, PayPal, TikTok und fünf anderen großen Plattformen. Die Zahlen sind beeindruckend.

Passkey-Anmeldungen erreichen eine Erfolgsquote von 93 %, verglichen mit nur 63 % bei anderen Authentifizierungsmethoden — ein Unterschied von 30 Prozentpunkten. In Bezug auf Geschwindigkeit benötigen Passkeys durchschnittlich 8,5 Sekunden pro Anmeldung, verglichen mit 31,2 Sekunden für traditionelle MFA — eine Reduktion der Anmeldezeit um 73 %. Organisationen berichten von einer Reduktion der anmeldebezogenen Helpdesk-Vorfälle um bis zu 81 %, hauptsächlich Passwortzurücksetzungsanfragen.

Praxisbeispiele von der Authenticate 2025-Konferenz bestätigen diese Zahlen. Roblox erreichte eine 15%ige Reduktion von Kontoübernahmen nach der Implementierung von Passkeys in seinem Anmeldeablauf (Corbado, 2025). TikTok berichtete von einer 97%igen Passkey-Authentifizierungs-Erfolgsquote. VicRoads in Australien rollte Passkeys an 5 Millionen Benutzer mit einem schrittweisen, datengesteuerten Ansatz aus.

Die Akzeptanz durch Verbraucher beschleunigt sich ebenfalls. Die FIDO Alliance World Passkey Day Verbraucherumfrage (April 2025) ergab, dass 69 % der Verbraucher Passkeys auf mindestens einem Konto aktiviert haben und 74 % Passkeys kennen. Dieselbe Umfrage ergab, dass 47 % der Verbraucher einen Kauf abbrechen, wenn sie ihr Passwort vergessen — ein Konversionsproblem, das Passkeys eliminieren.

Einschränkungen und Nachteile von Passkeys

Passkeys lösen grundlegende Sicherheitsprobleme, sind aber noch nicht reibungslos. Die geräteübergreifende Synchronisation ist der größte Reibungspunkt. Apple synchronisiert über iCloud Keychain, Google über Password Manager, Microsoft über Windows Hello, und diese Ökosysteme kommunizieren nicht miteinander. iPhone-zu-Windows erfordert umständliche QR-Codes.

Die Kontowiederherstellung wird schwieriger. Verlieren Sie Ihr Telefon ohne Backups, und Sie könnten sich aussperren. Plattformanbieter bieten Wiederherstellungsoptionen an, aber Benutzer müssen diese proaktiv aktivieren.

Die Unterstützung von Legacy-Systemen bleibt unvollständig. Viele interne Apps, VPNs und ältere Websites akzeptieren keine Passkeys. Passwörter verschwinden nicht über Nacht.

Aktuelle Einschränkungen

- Das Schwachstellen-Problem. Die meisten Websites, die Passkeys unterstützen, erlauben immer noch Passwort-Login als Fallback. Das bedeutet, dass die Sicherheit des Kontos nur so stark ist wie die schwächste verfügbare Authentifizierungsmethode. Ein Angreifer, der den „Passwort vergessen"-Ablauf auslösen kann, kann den Passkey immer noch komplett umgehen. Bis Dienste den Passwort-Fallback entfernen, fügen Passkeys eine stärkere Option hinzu — sie eliminieren nicht die Passwort-Angriffsfläche.

- Ökosystemübergreifende Reibung. In iCloud Keychain gespeicherte Passkeys sind nicht automatisch auf Android verfügbar und umgekehrt. Ein Benutzer, der von iPhone zu Android wechselt, muss Passkeys auf der neuen Plattform neu registrieren. Passwort-Manager lösen dies, indem sie Passkeys in einem plattformunabhängigen Tresor speichern, was sie zur besseren Wahl für Benutzer macht, die über mehrere Ökosysteme hinweg arbeiten.

- Das Bootstrapping-Paradoxon. Um einen Passkey zu verwenden, benötigen Sie ein passkey-fähiges Gerät. Die Einrichtung eines neuen Geräts von Grund auf erfordert immer noch eine andere Möglichkeit zur Authentifizierung zuerst — typischerweise ein Passwort oder einen Wiederherstellungscode. Für Unternehmens-IT-Teams, die groß angelegte Rollouts verwalten, entsteht ein Henne-Ei-Problem: Passwörter können nicht vollständig eliminiert werden, bis jeder Benutzer einen Passkey registriert hat, aber die Registrierung erfordert die alten Anmeldedaten.

- Begrenzte Akzeptanz. Stand Anfang 2026 unterstützen 48 % der Top-100-Websites Passkeys. Die Mehrheit des Internets erfordert immer noch Passwörter. Passkeys und Passwörter werden jahrelang koexistieren — was bedeutet, dass Passwort-Management während der Übergangszeit ein echter operativer Bedarf bleibt.

Plattform-Credential-Manager — iCloud Keychain, Google Password Manager, Windows Hello — sind für einzelne Benutzer konzipiert, nicht für Organisationen. Sie bieten keine geteilten Tresore, rollenbasierten Zugriffskontrollen oder Audit-Logs. Wenn ein Mitarbeiter das Unternehmen verlässt, gibt es keine zentrale Möglichkeit, seine Passkeys zu widerrufen oder geteilte Anmeldedaten zu rotieren.

Für IT-Teams, die Dutzende von Systemen verwalten, ist das eine operative Lücke, keine geringfügige Unannehmlichkeit. Diese Koexistenz zu verwalten — Passkeys, wo unterstützt, starke Passwörter, wo nicht — ist genau das, wofür Passwork entwickelt wurde. Strukturierte Tresore, granulare Zugriffskontrollen und vollständige Audit-Trails halten Legacy-Anmeldedaten sicher, während Ihr Team Passkeys in seinem eigenen Tempo ausrollt.

Warum Organisationen immer noch einen Passwort-Manager benötigen

Passkeys lösen das Authentifizierungsproblem für unterstützte Dienste. Sie lösen nicht das Credential-Management-Problem für alles andere.

Betrachten Sie, was eine typische Unternehmensumgebung tatsächlich enthält: Dutzende von internen Tools, die Passkeys erst in Jahren unterstützen werden, geteilte Dienstkonten, die nicht an ein einzelnes Gerät gebunden werden können, API-Schlüssel und SSH-Anmeldedaten, die kein Passkey-Äquivalent haben, und Legacy-Systeme, bei denen das Authentifizierungsmodell festgelegt ist. Nichts davon verschwindet, wenn Sie Passkeys für Microsoft 365 und Google Workspace ausrollen.

Ein Unternehmens-Passwort-Manager handhabt, was Passkeys nicht können:

- Geteilte Anmeldedaten — Dienstkonten, Admin-Logins und Team-Passwörter benötigen kontrollierten Zugriff mit klarer Eigentümerschaft. Plattform-Keychains sind konstruktionsbedingt persönlich; sie haben kein Konzept für geteilte Tresore oder rollenbasierte Berechtigungen.

- Nicht-menschliche Identitäten — API-Schlüssel, SSH-Schlüssel, Datenbank-Anmeldedaten und CI/CD-Secrets lassen sich nicht auf die Biometrie eines Benutzers abbilden. Sie benötigen einen sicheren Ort mit Zugriffskontrollen und Rotationsrichtlinien.

- Legacy-Systeme — interne Tools, On-Premise-Anwendungen und ältere SaaS-Produkte werden jahrelang Passwörter erfordern. Diese Anmeldedaten benötigen dieselbe Sicherheitsdisziplin wie alles andere.

- Offboarding — wenn ein Mitarbeiter das Unternehmen verlässt, muss die IT den Zugriff widerrufen und geteilte Anmeldedaten sofort rotieren. Es gibt keine zentrale Möglichkeit, dies über iCloud Keychains oder Google-Konten hinweg zu tun.

- Audit-Trails — SOC 2, ISO 27001 und ähnliche Frameworks erfordern Nachweise darüber, wer wann auf was zugegriffen hat. Plattform-Credential-Manager erstellen dieses Protokoll nicht.

- Plattformübergreifende Umgebungen — Organisationen, die gleichzeitig Windows, macOS, Android und Linux betreiben, können sich nicht auf die native Synchronisation einer einzelnen Plattform verlassen. Ein herstellerneutraler Tresor deckt den gesamten Stack ab.

Die beiden Tools adressieren unterschiedliche Schichten desselben Problems. Passkeys handhaben die Benutzerauthentifizierung, wo der Standard unterstützt wird. Ein Passwort-Manager deckt den Rest ab — und hält die gesamte Credential-Oberfläche auditierbar.

Welche Dienste und Plattformen unterstützen derzeit Passkeys?

Alle großen Plattformen unterstützen jetzt Passkeys, obwohl die Implementierungsdetails variieren.

Apple speichert Passkeys in iCloud Keychain und synchronisiert sie Ende-zu-Ende-verschlüsselt über iPhones, iPads und Macs. Benutzer können sich mit Face ID oder Touch ID anmelden und ihr iPhone als Authentifikator für Nicht-Apple-Geräte über QR-Code verwenden.

Google integriert Passkeys über Google Password Manager auf Android und Chrome. Passkeys werden über Geräte synchronisiert, die im selben Google-Konto angemeldet sind, geschützt durch eine dedizierte PIN oder biometrische Entsperrung.

Microsoft unterstützt Passkeys über Windows Hello, Microsoft Authenticator und Entra ID. Windows 10/11-Geräte verwenden Biometrie oder PIN; die Authenticator-App speichert gerätegebundene Passkeys für Unternehmenskonten mit optionaler Cloud-Synchronisation für persönliche Konten.

Die FIDO Alliance zertifiziert Implementierungen und gewährleistet plattformübergreifende Interoperabilität. Die meisten modernen Browser (Chrome, Safari, Edge, Firefox) unterstützen WebAuthn, was Passkeys über Betriebssysteme hinweg nutzbar macht.

Geräte und Browser, die Passkeys unterstützen

Passkeys funktionieren auf modernen Plattformen, aber Versionsanforderungen sind wichtig. Hier ist die aktuelle Kompatibilitätslandschaft basierend auf unseren Tests über Gerätekombinationen hinweg.

| Plattform | Mindestversion | Browser-Unterstützung | Synchronisationsmethode |

|---|---|---|---|

| Apple | iOS 16+, iPadOS 16+, macOS 13+ | Safari, Chrome, Edge | iCloud Keychain (Ende-zu-Ende-verschlüsselt) |

| Android | Android 9+ (API level 28+) | Chrome, Edge, Firefox, Samsung Internet | Google Password Manager |

| Windows | Windows 10 19H1+ (TPM empfohlen), Windows 11 | Chrome, Edge, Firefox | Windows Hello + Microsoft Authenticator |

| Linux | Distributionsabhängig | Chrome, Edge, Firefox | Drittanbieter oder nur lokal |

Wichtige Erkenntnisse aus den Tests:

- Apples Ökosystem synchronisiert nahtlos über Apple-Geräte hinweg, benötigt aber QR-Codes für Nicht-Apple-Hardware.

- Android-Passkeys werden über Google-Konten synchronisiert, benötigen aber Geräte-Entsperrung für den Zugriff.

- Windows Hello bietet gerätegebundene Passkeys; Cloud-Synchronisation wird noch für persönliche Konten ausgerollt.

- Plattformübergreifende Abläufe funktionieren, fühlen sich aber weniger ausgereift an als die Synchronisation innerhalb eines Ökosystems.

WebAuthn ermöglicht diese plattformübergreifende Kompatibilität. Browser implementieren den Standard, sodass Passkeys trotz unterschiedlicher Synchronisations-Backends über Betriebssysteme hinweg funktionieren.

So beginnen Sie heute mit der Nutzung von Passkeys

Der Einstieg mit Passkeys dauert fünf Minuten. Hier ist der praktische Ablauf basierend auf der Einrichtung über Geräte hinweg.

Apple-Ökosystem (iPhone, iPad, Mac)

Passkeys auf Apple-Geräten werden in iCloud Keychain gespeichert und automatisch über alle Apple-Geräte synchronisiert, die mit derselben Apple ID angemeldet sind. Die Zwei-Faktor-Authentifizierung muss für die Apple ID aktiviert sein.

- Besuchen Sie eine unterstützte Website und gehen Sie zu den Kontoeinstellungen oder der Registrierungsseite.

- Suchen Sie nach der Option „Passkey erstellen" oder „Passkey hinzufügen".

- Tippen Sie auf die Option. Der Browser fordert Sie auf, Face ID, Touch ID oder Ihren Geräte-Passcode zu verwenden.

- Authentifizieren Sie sich mit Ihrer Biometrie. Der Passkey wird automatisch in iCloud Keychain gespeichert.

- Bei zukünftigen Anmeldungen tippen Sie auf „Mit Passkey anmelden" und authentifizieren sich mit Face ID oder Touch ID.

Android (Google Password Manager)

Passkeys auf Android werden im Google Password Manager gespeichert und über Android-Geräte synchronisiert, die mit demselben Google-Konto angemeldet sind. Wenn eine Website anbietet, einen Passkey zu erstellen, fordert Android Sie auf, ihn im Google Password Manager zu speichern. Authentifizieren Sie sich mit Fingerabdruck, Gesichtserkennung oder Ihrer Bildschirmsperre-PIN.

Windows (Windows Hello / Microsoft Authenticator)

Unter Windows 11 können Passkeys in Windows Hello gespeichert werden — unter Verwendung des TPM-Chips des Geräts — oder in der Microsoft Authenticator-App. Windows Hello-Passkeys sind standardmäßig gerätegebunden, was bedeutet, dass sie gemäß NIST SP 800-63B-4 als AAL3 qualifiziert sind.

Wenn eine Website anbietet, einen Passkey zu erstellen, fordert Windows Sie auf, ihn mit Windows Hello zu speichern. Authentifizieren Sie sich mit Ihrer Windows Hello-PIN, Fingerabdruck oder Gesichtserkennung.

Passwort-Manager

Für Organisationen, die Anmeldedaten in großem Maßstab verwalten, bietet ein Unternehmens-Passwort-Manager wie Passwork die Infrastruktur, um sowohl Legacy-Passwörter als auch den Übergang zu Passkeys zu handhaben — und hält Anmeldedaten während der gesamten Migration sicher und auditierbar.

Tipps aus den Tests:

- Beginnen Sie mit Diensten, die Sie täglich nutzen, aber nicht geschäftskritisch sind.

- Behalten Sie ein Gerät als Backup, bevor Sie Passwörter entfernen.

- Testen Sie die Wiederherstellung, bevor Sie sie benötigen.

- Unternehmensbenutzer sollten die Kompatibilität mit bestehendem SSO überprüfen.

Welche Websites und Apps unterstützen Passkeys?

Stand Anfang 2026 unterstützen die wichtigsten Plattformen Passkeys, darunter: Google, Apple ID, Microsoft, Amazon, PayPal, GitHub, Shopify, Adobe, Uber, TikTok, eBay, Roblox, Coinbase, Best Buy und viele andere.

Das von der Community gepflegte Verzeichnis unter passkeys.directory bietet eine aktuelle, durchsuchbare Liste aller Websites und Apps, die Passkeys unterstützen.

Fazit

Passwörter verschwinden dieses Jahr nicht. Aber die Richtung ist klar: Über 15 Milliarden Konten unterstützen bereits Passkeys, 87 % der Unternehmen setzen sie ein, und die Lücke bei der Authentifizierungserfolgsquote — 93 % vs. 63 % — macht den Fall besser als jede Marketing-Behauptung es könnte.

Passkeys sind jetzt verfügbar, auf Geräten, die Menschen bereits besitzen, für Dienste, die sie bereits nutzen. Die Technologie ist ausgereift. Die Standards sind festgelegt. Die verbleibende Reibung ist Akzeptanz, nicht Fähigkeit.

Der Übergang von Passwörtern zu Passkeys wird Jahre dauern, nicht Monate. Während dieser Zeit werden die meisten Organisationen hybride Umgebungen betreiben: Passkeys für einige Dienste, Passwörter für andere, Dienstkonten, die in keines der beiden Modelle passen. Die Sicherheitslage des Ganzen hängt davon ab, wie gut Sie die Teile verwalten, die sich noch nicht bewegt haben.

Passwork ist für diese Zeit entwickelt — strukturierte Tresore, Zugriffskontrollen und Audit-Trails, die Legacy-Anmeldedaten unter Kontrolle halten, während die Passkey-Registrierung in Ihrem Team skaliert.

Der Wechsel von Passwörtern zu Passkeys ist ein Prozess, kein Schalter. Die Organisationen, die ihn bewusst verwalten, werden zu einer bedeutend stärkeren Sicherheitslage gelangen — mit weniger Reibung für Benutzer und weniger Vorfällen für IT-Teams.

Häufig gestellte Fragen

Was ist ein Passkey und wie funktioniert er?

Ein Passkey ist ein digitales Credential, das Public-Key-Kryptographie anstelle eines geteilten Passworts verwendet. Ihr Gerät generiert ein Schlüsselpaar: der private Schlüssel bleibt auf Ihrem Gerät, der öffentliche Schlüssel geht an den Dienst. Bei der Anmeldung entsperren Sie den privaten Schlüssel mit Biometrie (Gesicht, Fingerabdruck), um eine Challenge zu signieren und Ihre Identität zu beweisen, ohne jemals Geheimnisse zu übertragen.

Ersetzen Passkeys die Zwei-Faktor-Authentifizierung (2FA)?

Passkeys sind selbst eine Form der phishing-resistenten Multi-Faktor-Authentifizierung. Sie kombinieren „etwas, das Sie haben" (das Gerät mit dem privaten Schlüssel) und „etwas, das Sie sind" (biometrische Verifizierung). Für die meisten Anwendungsfälle bietet ein Passkey allein stärkere Sicherheit als ein Passwort kombiniert mit SMS-basierter 2FA — die über SIM-Swapping oder Echtzeit-Phishing abgefangen werden kann.

Kann ich Passkeys auf mehreren Geräten verwenden?

Ja. Synchronisierte Passkeys werden automatisch über alle Geräte in Ihrem Ökosystem synchronisiert — alle Apple-Geräte, alle Android-Geräte oder alle Geräte, die denselben Drittanbieter-Passwort-Manager verwenden. Gerätegebundene Passkeys sind an eine bestimmte Hardware gebunden und können nicht kopiert werden.

Können Passkeys gestohlen oder gehackt werden?

Das Stehlen eines Passkeys erfordert physischen Gerätezugriff UND die Umgehung der Biometrie. Der private Schlüssel verlässt niemals die sichere Hardware (TPM, Secure Enclave) und wird niemals übertragen. Ferndiebstahl ist kryptographisch nicht durchführbar. Browser-basierte Sitzungsangriffe bleiben möglich, aber diese zielen auf die authentifizierte Sitzung, nicht auf den Passkey selbst.

Wie beginne ich mit der Nutzung von Passkeys?

Aktualisieren Sie Ihre Geräte (iOS 16+, Android 9+, macOS 13+, Windows 11), aktivieren Sie Biometrie, und besuchen Sie dann einen unterstützten Dienst wie Google- oder Microsoft-Kontoeinstellungen. Wählen Sie „Passkey erstellen" und folgen Sie den Geräteaufforderungen. Es wird empfohlen, mit persönlichen Konten zu beginnen und die Wiederherstellung zu testen, bevor Passwörter entfernt werden.

Was sind die Nachteile von Passkeys?

Die plattformübergreifende Synchronisation bleibt fragmentiert — Apple-zu-Windows erfordert immer noch QR-Codes. Die Kontowiederherstellung erfordert proaktive Einrichtung. Die Unterstützung von Legacy-Apps ist unvollständig. Und Passkeys decken keine geteilten Anmeldedaten, Dienstkonten oder Secrets ab, die nicht benutzergebunden sind.Für Organisationen ist die praktische Antwort ein hybrider Ansatz: Passkeys für unterstützte Dienste, ein Unternehmens-Passwort-Manager für alles andere. Die beiden sind keine konkurrierenden Tools — sie decken unterschiedliche Teile der Credential-Oberfläche ab.

Was ist der Unterschied zwischen einem Passkey und einem Sicherheitsschlüssel wie einem YubiKey?

Ein Hardware-Sicherheitsschlüssel (wie ein YubiKey) ist ein physisches Gerät, das einen gerätegebundenen Passkey speichert. Es ist eine Art von Passkey-Authentifikator. Der Begriff „Passkey" bezieht sich auf das Credential selbst; ein Sicherheitsschlüssel ist die Hardware, die es speichert und verwendet. Alle YubiKey-basierten Credentials sind Passkeys, aber nicht alle Passkeys erfordern einen YubiKey — die meisten Benutzer speichern Passkeys auf ihrem Telefon oder Laptop.

Was, wenn eine Website, die ich benötige, noch keine Passkeys unterstützt?

Verwenden Sie einen Passwort-Manager, um ein starkes, einzigartiges Passwort für diese Website zu speichern. Das Ziel ist nicht, alle Passwörter über Nacht zu eliminieren — es geht darum, sie zu ersetzen, wo immer möglich, und den Rest sicher zu verwalten. Da die Akzeptanz wächst (48 % der Top-100-Websites Stand Anfang 2026), werden die Websites, die nur Passwörter erfordern, eine schrumpfende Minderheit sein.

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- Was ist ein Passkey?

- Das Problem mit traditionellen Passwörtern

- Wie Passkeys tatsächlich funktionieren

- Passkeys vs. Passwörter: Wichtige Unterschiede

- Arten von Passkeys: Synchronisiert vs. gerätegebunden

- Sind Passkeys sicher?

- Die realen Vorteile von Passkeys: Daten 2025–2026

- Einschränkungen und Nachteile von Passkeys

- Warum Organisationen immer noch einen Passwort-Manager benötigen

- Welche Dienste und Plattformen unterstützen derzeit Passkeys?

- So beginnen Sie heute mit der Nutzung von Passkeys

- Welche Websites und Apps unterstützen Passkeys?

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- Was ist ein Passkey?

- Das Problem mit traditionellen Passwörtern

- Wie Passkeys tatsächlich funktionieren

- Passkeys vs. Passwörter: Wichtige Unterschiede

- Arten von Passkeys: Synchronisiert vs. gerätegebunden

- Sind Passkeys sicher?

- Die realen Vorteile von Passkeys: Daten 2025–2026

- Einschränkungen und Nachteile von Passkeys

- Warum Organisationen immer noch einen Passwort-Manager benötigen

- Welche Dienste und Plattformen unterstützen derzeit Passkeys?

- So beginnen Sie heute mit der Nutzung von Passkeys

- Welche Websites und Apps unterstützen Passkeys?

- Fazit

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren