Privileged Access Management (PAM) ist eine Cybersicherheitslösung zum Schutz der wertvollsten Ressourcen einer Organisation: privilegierte Konten. Da Organisationen zunehmend Bedrohungen wie Datenschutzverletzungen und unbefugtem Zugriff ausgesetzt sind, bietet PAM die erforderlichen Werkzeuge zur Absicherung dieser hochwertigen Anmeldedaten.

Privilegierte Konten sind Benutzerkonten mit erweiterten Berechtigungen, die Zugriff auf kritische Systeme, sensible Daten und administrative Funktionen gewähren — weit über das hinaus, was Standardbenutzer erreichen können. Diese Kategorie umfasst Administratorkonten, Dienstkonten, Root-Zugriff und andere hochprivilegierte Anmeldedaten. Aufgrund des Kontrollniveaus, das sie bieten, stellen diese Konten die wertvollsten Ziele für Angreifer dar: Ein einziges kompromittiertes privilegiertes Konto kann einem Angreifer die vollständige Kontrolle über Infrastruktur, Anwendungen und Daten verschaffen.

PAM adressiert dieses Risiko durch eine Reihe von Sicherheitsstrategien und -technologien zur Kontrolle, Überwachung und Auditierung privilegierter Konten. Dieser Leitfaden untersucht PAM, seine Kernkomponenten und wie es Organisationen hilft, Sicherheitsrisiken zu reduzieren, indem ihre sensibelsten Anmeldedaten unter strenger, überprüfbarer Kontrolle gehalten werden.

Privilegierten Zugriff verstehen

Privilegierter Zugriff bezeichnet ein erhöhtes Berechtigungsniveau, das Benutzern gewährt wird und es ihnen ermöglicht, administrative Aufgaben auszuführen und auf kritische Systeme in der gesamten Organisation zuzugreifen. Diese Konten werden häufig als Generalschlüssel zur IT-Infrastruktur der Organisation beschrieben.

Bei einer Kompromittierung erhalten Angreifer die Möglichkeit, Konfigurationen zu ändern, sensible Daten zu exfiltrieren und weitreichende Schäden am Betrieb zu verursachen.

Um dieses Risiko zu mindern, wird das Prinzip der minimalen Berechtigung angewendet. Es stellt sicher, dass Benutzern nur das für ihre Rolle notwendige Mindestmaß an Zugriff gewährt wird. Durch die Einschränkung der Berechtigungen für Konten können Organisationen die Angriffsfläche reduzieren und die Sicherheit erhöhen.

Arten von privilegiertem Zugriff, die Sie absichern müssen

Privilegierte Konten fallen in drei Hauptkategorien, die jeweils unterschiedliche Risiken bergen.

- Administratorkonten verfügen über den umfassendsten Zugriff — sie kontrollieren Systemkonfigurationen, Benutzerberechtigungen und kritische Infrastruktur. Ein kompromittiertes Administratorkonto übergibt einem Angreifer effektiv die Schlüssel zur gesamten Umgebung.

- Dienstkonten arbeiten im Hintergrund und führen automatisierte Aufgaben, geplante Jobs und Systemprozesse ohne direkte menschliche Interaktion aus. Da sie selten die gleiche Prüfung wie Benutzerkonten erhalten, werden sie oft zu übersehenen Angriffsvektoren.

- Anwendungskonten werden für spezifische Software bereitgestellt, um mit den erforderlichen Berechtigungen zu funktionieren — Verbindung zu Datenbanken, Aufruf von APIs oder Zugriff auf Dateisysteme.

Diese Konten verfügen häufig über privilegierte Anmeldedaten wie Passwörter, SSH-Schlüssel oder API-Tokens, die Zugriff gewähren. PAM-Lösungen konzentrieren sich auf die Sicherung dieser Anmeldedaten und die Verwaltung des Zugriffs auf diese Konten, um unbefugte Aktivitäten zu verhindern.

Was sind privilegierte Anmeldedaten?

Privilegierte Anmeldedaten sind die Authentifizierungsdaten, die Zugriff auf privilegierte Konten gewähren. Sie umfassen Passwörter, API-Schlüssel, SSH-Schlüssel und andere sensible Tokens. Ein Passwort-Manager speichert und schützt diese Anmeldedaten und ermöglicht eine sichere, zentralisierte Verwaltung.

Anmeldedaten-Tresore verwalten sowohl traditionelle Passwörter als auch DevOps-Geheimnisse (API-Schlüssel, SSH-Schlüssel, Zertifikate) innerhalb einer einzigen Plattform. Dieser einheitliche Ansatz hilft, die Fragmentierung zu vermeiden, die IT-Teams oft erleben, wenn sie separate Tools für Passwortverwaltung und Secrets-Management jonglieren. Passwork wurde entwickelt, um Enterprise-Bereitstellungsoptionen zu bieten, die Passwort- und Secrets-Management in einer Lösung abdecken. Erfahren Sie mehr über unsere On-Premise- und Cloud-Bereitstellungsoptionen.

Nicht-menschlicher privilegierter Zugriff

In IT-Umgebungen wird nicht-menschlicher privilegierter Zugriff zunehmend wichtiger. Dienstkonten, Anwendungskonten und andere Maschinenidentitäten übersteigen oft die Anzahl menschlicher Konten. Diese Konten erfordern häufig spezifische Verwaltungsansätze, insbesondere bei Automatisierung und API-Zugriff.

PAM-Lösungen für nicht-menschlichen Zugriff zentralisieren die Verwaltung privilegierter Anmeldedaten, einschließlich API-Schlüsseln und Dienstkonto-Tokens. Der folgende Ansatz stärkt die Sicherheit auf allen Berechtigungsebenen und hält gleichzeitig CI/CD-Pipelines und andere Automatisierungs-Workflows am Laufen.

Die wahren Kosten kompromittierter Berechtigungen

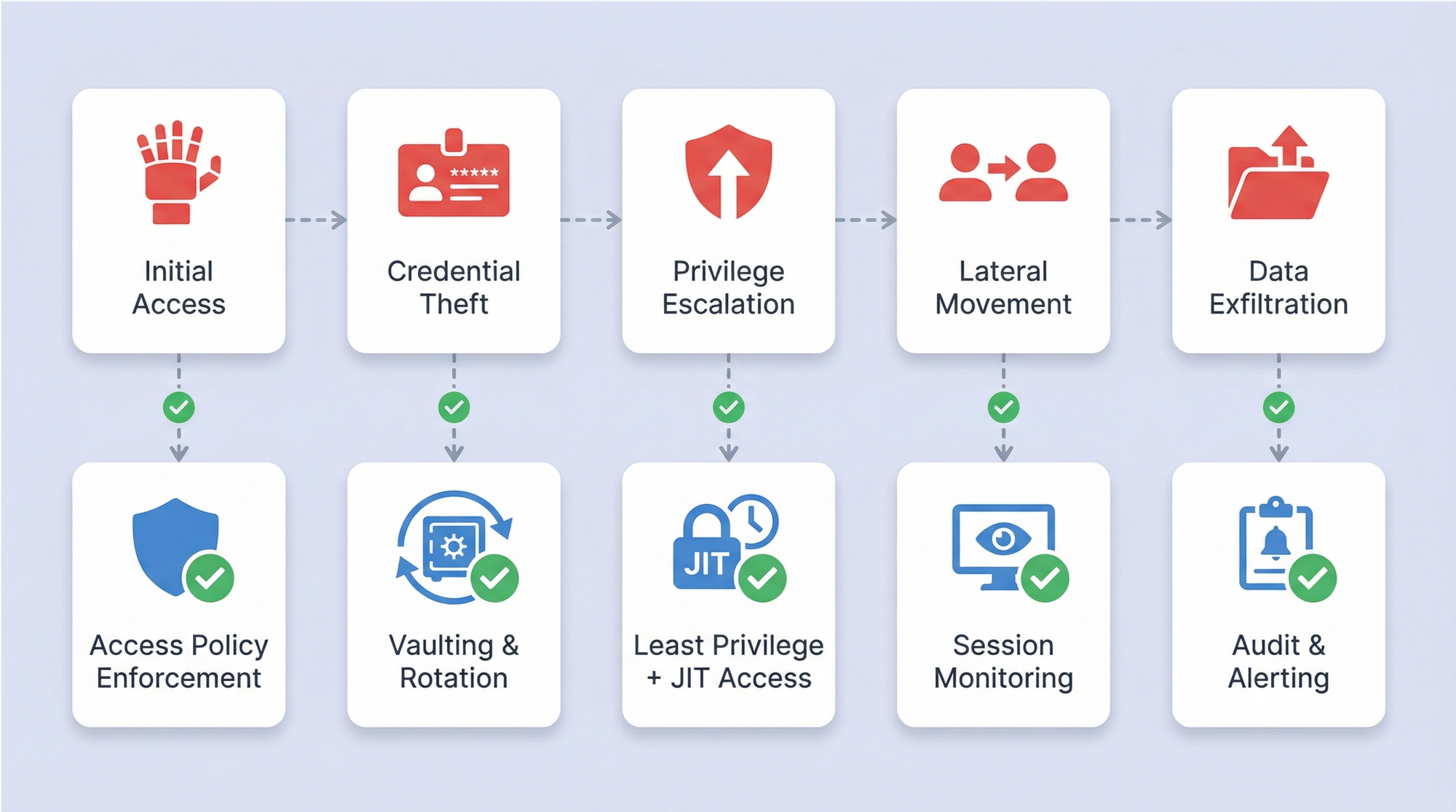

Die finanziellen und reputationsbezogenen Auswirkungen einer Sicherheitsverletzung, die privilegierte Konten betrifft, können verheerend sein. Privilegierte Bedrohungsvektoren wie Anmeldedatendiebstahl, Berechtigungseskalation und Insider-Bedrohungen können zu Datenschutzverletzungen und schwerwiegenden rechtlichen Konsequenzen führen. Investitionen in Privileged Access Management (PAM)-Lösungen reduzieren Sicherheitsrisiken erheblich.

Durch Härtung privilegierter Anmeldedaten und Implementierung strenger Zugriffskontrollen wird unbefugte Berechtigungseskalation gestoppt. PAM-Lösungen zentralisieren die Verwaltung privilegierter Konten und begrenzen die Anzahl der Benutzer mit administrativem Zugriff. Dies hilft, das Risiko von Datenschutzverletzungen, Insider-Bedrohungen und Systemfehlkonfigurationen zu mindern, indem die Angriffsfläche reduziert und die Aktivitäten derjenigen mit erweiterten Berechtigungen überwacht werden.

Laut Microsoft helfen PAM-Lösungen Organisationen, kritische Systeme zu schützen, indem sie unbefugten Zugriff auf Ressourcen überwachen, erkennen und verhindern. Die potenziellen Auswirkungen kompromittierter Anmeldedaten werden dadurch reduziert.

PAM im Vergleich zu verwandten Identitätsmanagement-Konzepten

Privileged Access Management (PAM) ist eine kritische Komponente der Cybersicherheitsstrategie einer Organisation zum Schutz privilegierter Konten. Während sich PAM auf die Sicherung und Überwachung des privilegierten Zugriffs auf sensible Systeme konzentriert, sollte es nicht mit verwandten Identitätsmanagement-Konzepten wie Privileged Identity Management (PIM), Privileged User Management (PUM) und Privileged Session Management (PSM) verwechselt werden.

- Identity Governance bildet die Grundlage von PIM, das privilegierte Konten über ihren gesamten Lebenszyklus verwaltet und sicherstellt, dass nur autorisierte Benutzer erweiterte Berechtigungen erhalten.

- Die Überwachung des Benutzerverhaltens und die Durchsetzung von Sicherheitsrichtlinien definieren den Ansatz von PUM zur Implementierung des Prinzips der minimalen Berechtigung über privilegierte Operationen hinweg.

- Durch Sitzungsaufzeichnung und Echtzeitüberwachung liefert PSM forensische Beweise und erkennt privilegierte Bedrohungsvektoren während aktiver administrativer Sitzungen.

PAM integriert sich in breitere Identity and Access Management (IAM)-Frameworks, ist jedoch auf die einzigartigen Risiken im Zusammenhang mit privilegierten Konten zugeschnitten. PAM konzentriert sich auf den kritischen Aspekt der Sicherheit des privilegierten Zugriffs. Zusammen gewährleisten PAM und IAM Schutz für alle Arten von Zugriff in der gesamten Organisation.

| Konzept | Definition | Primärer Fokus | Kernfunktionen |

|---|---|---|---|

| PAM | Sicherheit für Benutzerkonten | Sicherung aller privilegierten Anmeldedaten und Sitzungen | Anmeldedaten-Tresor, Sitzungsüberwachung, Zugriffs-Workflows, Berechtigungserhöhung |

| PIM | Identitätszentrierter privilegierter Zugriff | Verwaltung des Lebenszyklus privilegierter Identitäten | Identitätsbereitstellung, Governance, Zertifizierung |

| PUM | Benutzerverhalten und Richtliniendurchsetzung | Überwachung privilegierter Benutzeraktivitäten | Aktivitätsverfolgung, Richtliniendurchsetzung, Verhaltensanalyse |

| PSM | Überwachung und Aufzeichnung privilegierter Sitzungen | Sitzungskontrolle und Forensik | Sitzungsaufzeichnung, Tastaturprotokollierung, Echtzeitüberwachung |

Privileged Identity Management (PIM)

Privileged Identity Management (PIM) ist eine Unterkategorie von PAM, die sich auf die Governance privilegierter Identitäten innerhalb des Identity and Access Management (IAM)-Frameworks konzentriert. PIM stellt sicher, dass privilegierte Konten über ihren gesamten Lebenszyklus ordnungsgemäß verwaltet werden und der Zugriff nach dem Prinzip der minimalen Berechtigung eingeschränkt wird. Bei Integration mit IAM bietet PIM Identity Governance, was bedeutet, dass erweiterte Berechtigungen für Benutzer nur bei Bedarf gewährt und streng überwacht werden.

Privileged User Management (PUM)

Privileged User Management (PUM) konzentriert sich auf den menschlichen Aspekt der Verwaltung privilegierter Konten. Es umfasst die Überwachung des Benutzerverhaltens. Durch die Verfolgung privilegierter Konten und ihrer Nutzungsmuster hilft PUM Organisationen, unbefugte Berechtigungseskalation zu verhindern, sodass nur autorisiertes Personal auf kritische Systeme und Daten zugreifen kann.

Privileged Session Management (PSM)

Privileged Session Management (PSM) spielt eine Rolle bei der Erkennung privilegierter Bedrohungsvektoren durch Verfolgung von Sitzungsaktivitäten, Protokollierung von Tastatureingaben und Identifizierung anomaler Verhaltensweisen. Durch Sitzungsüberwachung und forensische Funktionen hilft PSM, potenzielle Sicherheitsverletzungen im Zusammenhang mit privilegierten Konten zu verhindern und zu mindern.

Warum Organisationen Privileged Access Management benötigen

Der Bedarf an Privileged Access Management (PAM) ergibt sich aus den wachsenden Risiken im Zusammenhang mit privilegierten Konten. Diese Konten stellen erhebliche Schwachstellen in der Sicherheitslage einer Organisation dar, da sie erweiterten Zugriff auf sensible Systeme bieten. Mit PAM können Organisationen sich gegen externe privilegierte Bedrohungsvektoren schützen und Insider-Bedrohungen mindern.

PAM hilft, Sicherheitsrisiken zu reduzieren, indem das Prinzip der minimalen Berechtigung durchgesetzt wird. Diese Strategie minimiert sowohl das Risiko der Berechtigungseskalation als auch hilft Organisationen, regulatorische Compliance-Anforderungen wie DSGVO, PCI DSS und HIPAA zu erfüllen.

Die Implementierung von PAM verbessert die betriebliche Effizienz durch zentralisierte Verwaltung privilegierter Anmeldedaten. Sie reduziert auch die Komplexität der Verwaltung von Zugriffskontrollen über verschiedene Systeme hinweg. Darüber hinaus ermöglicht PAM Organisationen die Überwachung und Auditierung privilegierter Konten, sodass potenzielle Sicherheitsbedrohungen leichter zu identifizieren sind.

Organisationen, die PAM einsetzen, können auch von der Flexibilität von On-Premise- oder Cloud-basierten Lösungen profitieren.

Häufige privilegierte Bedrohungsvektoren

Privilegierte Bedrohungsvektoren beziehen sich auf die verschiedenen Methoden, die Angreifer verwenden, um Schwachstellen in privilegierten Konten und privilegierten Anmeldedaten auszunutzen.

- Anmeldedatendiebstahl: Passwörter oder Schlüssel werden von Angreifern gestohlen, um unbefugten Zugriff zu erlangen.

- Berechtigungseskalation: Angreifer erhöhen ihre Zugriffsrechte, um mehr Kontrolle über kritische Systeme zu erlangen.

- Laterale Bewegung: Einmal im Netzwerk bewegen sich Angreifer mithilfe kompromittierter privilegierter Konten über Systeme hinweg, um ihre Reichweite zu erweitern.

PAM hilft, diese Bedrohungen durch den Schutz privilegierter Anmeldedaten zu mindern.

Hauptvorteile der PAM-Implementierung

- Risikominderung: Durch die Sicherung privilegierter Konten reduziert PAM die Wahrscheinlichkeit unbefugten Zugriffs und privilegierter Eskalation.

- Regulatorische Compliance: PAM hilft Organisationen, Branchenstandards wie DSGVO, HIPAA und PCI DSS zu erfüllen.

- Betriebliche Effizienz: PAM vereinfacht die Verwaltung privilegierter Anmeldedaten und stellt sicher, dass Zugriff nur bei Bedarf gewährt wird.

- Verbesserte Audit-Funktionen: Mit Sitzungsüberwachung und Protokollierung bietet PAM detaillierte Audit-Trails für Compliance-Zwecke.

Die Geschäftsgrundlage für PAM aufbauen

Um eine Geschäftsgrundlage für PAM aufzubauen, sollten Sie die Sicherheits-, Betriebs- und finanziellen Vorteile berücksichtigen. Diese umfassen die Reduzierung privilegierter Bedrohungsvektoren, die Verhinderung von Datenschutzverletzungen und die Verbesserung der gesamten Sicherheitslage. Üblicherweise basiert die ROI-Präsentation auf Risikominderung, Compliance-Erfolgen und der Sichtbarkeit privilegierter Konten, um die Unterstützung der Geschäftsführung für die PAM-Implementierung zu sichern.

PAM und Compliance: Erfüllung regulatorischer Anforderungen

PAM hilft Organisationen, sich an verschiedene regulatorische Standards anzupassen. Es adressiert direkt die strengen Zugriffsregeln in PCI DSS und HIPAA und unterstützt gleichzeitig die risikobasierten Sicherheitsmaßnahmen, die von der DSGVO gefordert werden, sowie die für SOX erforderlichen internen Kontrollprüfungen. Um diese Compliance nachzuweisen, stellt PAM sicher, dass alle privilegierten Aktivitäten überwacht und protokolliert werden.

Kernkomponenten moderner PAM-Software

Eine PAM-Lösung besteht aus mehreren kritischen Komponenten:

- Passwort-Tresore: Sichere Speicherung für privilegierte Anmeldedaten hilft, sicheren Zugriff und Verwaltung zu gewährleisten.

- Echtzeit-Sitzungsüberwachung ist hilfreich bei der Erkennung potenzieller Hackerangriffe.

- Durchsetzung der minimalen Berechtigung zur Minimierung von Zugriffsrisiken.

- Audit und Berichterstattung helfen, Transparenz zu gewährleisten und regulatorische Anforderungen zu unterstützen.

Durch die Integration dieser Komponenten bieten PAM-Lösungen Schutz für privilegierte Konten und privilegierte Anmeldedaten.

Erkennung und Verwaltung privilegierter Konten

Das Auffinden aller privilegierten Konten über Server, Cloud-Plattformen und Endpunkte hinweg bildet die Grundlage für sichere Governance. PAM erstellt ein vollständiges, kontinuierliches Inventar dieser Anmeldedaten. Um die Umgebung sicher zu halten, übernimmt das System die regelmäßige Passwortrotation und formale Zugriffszertifizierung. Da sich Konfigurationen und Assets häufig ändern, verhindert die kontinuierliche Erkennung Sicherheitslücken.

Überwachung und Verwaltung privilegierter Sitzungen

Für forensische Analysen zeichnet PAM genau auf, wie privilegierte Konten verwendet werden. Echtzeitüberwachung erkennt Anomalien, sobald sie auftreten, was eine sofortige Bedrohungserkennung ermöglicht. Während Zugriffskontrollen einschränken, wer diese Aufzeichnungen einsehen kann, liefern die Protokolle selbst Daten für Untersuchungen. Diese Sichtbarkeit hilft, den Missbrauch von erweiterten Zugriffsrechten in Netzwerken zu stoppen, bevor er zu einem größeren Vorfall wird.

Privilegierte Erhöhung und Delegation

Permanente Administratorrechte halten ein hohes Risiko aufrecht. Durch die Verwendung von Just-in-Time-Zugriff wird das Prinzip der minimalen Berechtigung durchgesetzt. Das System liefert temporäre Konten nur bei Bedarf durch Workflow-Genehmigungen. Diese Erhöhungen sind zeitlich begrenzt und werden automatisch widerrufen, sobald die Arbeit erledigt ist. Dieser Ansatz balanciert Sicherheit mit betrieblichen Anforderungen und reduziert die Exposition, ohne Workflows zu verlangsamen.

PAM und Zero-Trust-Architektur

Zero Trust basiert auf der Idee, niemals zu vertrauen und immer zu verifizieren. PAM unterstützt dies durch die Durchsetzung minimaler Berechtigungen und kontinuierliche Verifizierung privilegierter Konten. Kontextbezogene Richtlinien prüfen den Gerätestatus und das Verhalten, bevor Zugriff gewährt wird. Integrationspunkte umfassen Policy-Engines und Identity-Broker, um sicheren Zugriff über hybride Umgebungen hinweg zu ermöglichen.

Häufige PAM-Implementierungsherausforderungen und Lösungen

Die Bereitstellung von PAM offenbart ein konsistentes Set von Hürden für Unternehmen. Ältere Anwendungen unterstützen oft keine zeitgemäßen Authentifizierungsstandards. Die Komplexität erhöht sich mit verteilter Infrastruktur, bei der On-Premise-Hardware, Multi-Cloud-Umgebungen und SaaS-Plattformen alle unterschiedliche Mechanismen für privilegierten Zugriff nutzen.

| Herausforderungskategorie | Spezifische Probleme | Bewährte Lösungen |

|---|---|---|

| Integration von Legacy-Systemen | Anwendungen, die hartcodierte Anmeldedaten erfordern; Systeme ohne API-Unterstützung | Anmeldedaten-Injektion über Skripte; Privileged Session Management als Proxy; schrittweise Migrationsstrategien |

| IAM-/Verzeichnis-Integration | Inkonsistente Identitätsquellen; mehrere AD-Forests; Cloud-Identitätsanbieter | Föderiertes Identitätsmanagement; LDAP-Synchronisierung; SSO-Integration |

| DevOps und Cloud | Schnelle Bereitstellungen; kurzlebige Infrastruktur; Secrets im Code | Secrets-Management-Integration; API-gesteuerter Anmeldedatenabruf; Container-native Ansätze |

| Benutzerakzeptanz | Bedenken hinsichtlich Workflow-Unterbrechung; wahrgenommener Produktivitätsverlust | Unterstützung der Geschäftsführung; stufenweise Einführung; Schulungsprogramme |

Technische Integrationsprobleme und Lösungen

Die Integration eines PAM-Tools erfordert nahtlose Konnektivität mit bestehenden Identity and Access Management (IAM)-Frameworks, um eine konsistente Richtliniendurchsetzung zu gewährleisten. Technische Hürden entstehen oft bei der Verwaltung von Konten über hybride Cloud-Umgebungen oder veraltete Legacy-Architekturen hinweg. Um diese Risiken zu mindern, sollten Architekten Lösungen priorisieren, die breite Anwendungskompatibilität und robuste API-Unterstützung bieten.

DevOps- und Cloud-Umgebungen: Einzigartige PAM-Herausforderungen und Lösungen

Dynamische DevOps-Workflows und Cloud-native Architekturen führen zu besonderen Hürden für PAM. Dienstkonten vermehren sich schnell über CI/CD-Pipelines, containerisierte Workloads und Automatisierungsskripte — jedes trägt privilegierte Anmeldedaten, die Schutz erfordern. Hartcodierte API-Schlüssel und statische Secrets, die in Repositories eingebettet sind, bleiben eine anhaltende Schwachstelle. Die Integration von PAM mit Secrets-Management und dynamischer Anmeldedaten-Injektion adressiert diese Risiken.

PAM-Best-Practices aus der Branchenerfahrung

Erfolgreiche PAM-Bereitstellungen folgen einem strukturierten, phasenweisen Ansatz, der auf dokumentierten Sicherheits-Frameworks basiert. Das Prinzip der minimalen Berechtigung dient als Eckpfeiler — jedes privilegierte Konto erhält nur die Mindestberechtigungen, die für seine vorgesehene Funktion erforderlich sind.

Die Governance über privilegierte Anmeldedaten erfordert kontinuierliche Überwachung: automatisierte Rotationspläne, Echtzeit-Sitzungsüberwachung und regelmäßige Zugriffsüberprüfungen tragen alle zu einer widerstandsfähigen Sicherheitslage bei. Die Balance zwischen technischer Strenge und organisatorischer Bereitschaft bleibt für eine nachhaltige Einführung wesentlich.

| Bereitstellungsmodell | Hauptvorteile | Ideale Anwendungsfälle | Implementierungsüberlegungen |

|---|---|---|---|

| On-Premise | Volle Datensouveränität, tiefe Legacy-Integration | Regulierte Branchen, Air-Gapped-Netzwerke | Höhere Infrastrukturkosten, dedizierte Wartungsteams |

| Cloud | Schnelle Skalierbarkeit, reduzierter Overhead | Verteilte Belegschaften, Multi-Cloud-Umgebungen | Anbieterabhängigkeit, Bedenken hinsichtlich Netzwerklatenz |

| Hybrid | Flexibilität über Umgebungen hinweg | Organisationen in der Migration | Komplexe Synchronisierung, einheitliche Richtliniendurchsetzung |

Implementierung des Zugriffs mit minimalen Berechtigungen

Die Anwendung des Prinzips der minimalen Berechtigung durch PAM beginnt mit der Zuordnung jedes privilegierten Kontos zu seiner spezifischen operativen Rolle. Rollenbasierte Zugriffskontrolle bietet das strukturelle Framework und weist maßgeschneiderte Berechtigungen zu, die den tatsächlichen Verantwortlichkeiten jedes Benutzers entsprechen. Regelmäßige Zugriffsüberprüfungen sind kritisch — ohne sie erweitert das schleichende Anwachsen von Berechtigungen allmählich die Rechte über das hinaus, was ein Konto tatsächlich benötigt, und vergrößert im Laufe der Zeit die Angriffsfläche.

Reifung Ihrer PAM-Implementierung

Basierend auf verfügbaren Ressourcen und Risikobereitschaft durchlaufen Sicherheitsteams definierte Reifegrade. Sie sollten mit grundlegendem Anmeldedaten-Vaulting beginnen und gemeinsam genutzte Administrator-Passwörter in verschlüsselten Containern speichern. Von dort geht der Prozess zur Automatisierung über, die richtlinienbasierte Rotation, genehmigte Workflows und die Verbindung mit Active Directory umfasst.

Für unternehmensweite Bereitstellungen werden tiefgreifende Kontoerkennung und DevOps-Secrets-Management notwendig. Die Verwaltung von Passwörtern zwischen Anwendungen spielt in dieser Phase ebenfalls eine Schlüsselrolle. Schließlich erfordert volle betriebliche Reife Just-in-Time-Zugriff und die Verknüpfung mit SIEM-Plattformen zur Erkennung von Verhaltensanomalien.

PAM-Erfolg messen: KPIs und Metriken, die zählen

Um die Effektivität von PAM-Implementierungen zu bewerten, sollten Organisationen spezifische KPIs verfolgen:

- Risikominderung: Gemessen an der Verringerung privilegierter Bedrohungsvektoren und Sicherheitsverletzungen.

- Betriebliche Effizienz: Überwachung von Verbesserungen in der Kontenverwaltung, einschließlich reduziertem manuellem Aufwand.

- Compliance-Erfolg: Erfüllung regulatorischer Standards wie DSGVO und PCI DSS.

Diese Metriken helfen, den Wert von PAM bei der Verbesserung der Sicherheit und Risikominderung zu demonstrieren.

Fazit: Sicherung des mächtigsten Zugriffs von Organisationen

PAM ist eine kritische Lösung zur Sicherung von Konten und privilegierten Anmeldedaten vor privilegierten Bedrohungsvektoren. Durch die Durchsetzung des Prinzips der minimalen Berechtigung hilft PAM, unbefugten Zugriff zu verhindern, Sicherheitsrisiken zu mindern und Compliance-Standards zu erfüllen. Organisationen sollten die Bereitstellung von PAM in Betracht ziehen, um ihre sensibelsten Systeme und Daten zu schützen.

Häufig gestellte Fragen

Was ist Privileged Access Management (PAM)?

Sicherheitsteams verwenden PAM, um den Zugriff auf Benutzerkonten durch drei Kernmechanismen zu verwalten: Anmeldedaten-Vaulting, Sitzungsüberwachung und Durchsetzung der minimalen Berechtigung.

Was macht Privileged Access Management?

Organisationen nutzen PAM, um den Zugriff einzuschränken, die Nutzung privilegierter Konten zu überwachen und Anmeldedaten wie Passwörter und SSH-Schlüssel zu verwalten. Diese Kontrollen verhindern unbefugten Zugriff auf sensible Systeme und gewährleisten die Einhaltung von Branchenstandards wie DSGVO, PCI DSS und HIPAA.

Was sind die Vorteile von Privileged Access Management?

PAM verbessert die Sicherheit durch Reduzierung privilegierter Bedrohungsvektoren, hilft Organisationen bei der Erfüllung regulatorischer Compliance, verbessert die Konten-Governance und steigert die betriebliche Effizienz durch Zentralisierung der Verwaltung privilegierter Anmeldedaten.

Was sind privilegierte Konten?

Privilegierte Konten sind Konten, die erweiterten Zugriff auf kritische Systeme oder sensible Daten gewähren. Beispielsweise sind Administrator- oder Dienstkonten Ziele von Angreifern wegen ihrer erweiterten Berechtigungen und ihres Zugriffs auf die Kerninfrastruktur.

Wie funktioniert PAM?

Verschlüsselte Anmeldedaten-Tresore speichern privilegierte Passwörter und SSH-Schlüssel und kontrollieren den Zugriff durch granulare Berechtigungen und Sitzungsüberwachung. Wenn Benutzer erweiterten Zugriff benötigen, gewähren zeitbasierte Richtlinien temporäre Berechtigungen, die automatisch ablaufen und das Prinzip der minimalen Berechtigung implementieren.

Was ist ein Beispiel für PAM?

Ein Beispiel für PAM ist die Verwendung eines Passwort-Managers zur sicheren Speicherung und Verwaltung privilegierter Anmeldedaten wie administrative Passwörter, SSH-Schlüssel und API-Tokens. Der Zugriff auf diese Anmeldedaten wird auf Just-in-Time-Basis gewährt, mit detaillierter Sitzungsüberwachung.

Was sind privilegierte Anmeldedaten?

Privilegierte Anmeldedaten sind die Authentifizierungsdaten (Passwörter, API-Schlüssel, SSH-Schlüssel), die Zugriff auf privilegierte Konten gewähren. Diese Anmeldedaten müssen gesichert und ordnungsgemäß verwaltet werden, um unbefugten Zugriff und Berechtigungseskalation zu verhindern.

Warum wird PAM benötigt?

PAM ist notwendig, um unbefugten Zugriff auf privilegierte Konten zu verhindern, privilegierte Bedrohungsvektoren zu mindern und Compliance-Anforderungen zu erfüllen. Es stellt sicher, dass sensible Daten durch strenge Zugriffskontrollen und Überwachung des Benutzerverhaltens geschützt werden.

Was sind häufige privilegierte Bedrohungsvektoren?

Häufige privilegierte Bedrohungsvektoren umfassen Anmeldedatendiebstahl, Berechtigungseskalation und Insider-Bedrohungen. Diese Schwachstellen ermöglichen es Angreifern, unbefugten Zugriff auf privilegierte Konten zu erlangen und böswillige Aktionen durchzuführen.

Wie unterstützt Privileged Access Management ein Zero-Trust-Sicherheitsmodell?

Durch kontinuierliche Verifizierung privilegierter Konten unterstützt PAM eine Zero-Trust-Haltung. Zugriff wird nur nach dem Prinzip der minimalen Berechtigung gewährt, mit fortlaufender Überwachung aller Aktivitäten zur Gewährleistung der Verifizierung. In der Praxis setzt PAM die Denkweise „niemals vertrauen, immer verifizieren" durch, indem Echtzeit-Zugriffsereignisse mit Richtlinienprüfungen korreliert und bei Abweichungen alarmiert wird.

Inhaltsverzeichnis

- Privilegierten Zugriff verstehen

- PAM im Vergleich zu verwandten Identitätsmanagement-Konzepten

- Die Geschäftsgrundlage für PAM aufbauen

- Kernkomponenten moderner PAM-Software

- Häufige PAM-Implementierungsherausforderungen und Lösungen

- PAM-Best-Practices aus der Branchenerfahrung

- PAM-Erfolg messen: KPIs und Metriken, die zählen

- Fazit: Sicherung des mächtigsten Zugriffs von Organisationen

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Privilegierten Zugriff verstehen

- PAM im Vergleich zu verwandten Identitätsmanagement-Konzepten

- Die Geschäftsgrundlage für PAM aufbauen

- Kernkomponenten moderner PAM-Software

- Häufige PAM-Implementierungsherausforderungen und Lösungen

- PAM-Best-Practices aus der Branchenerfahrung

- PAM-Erfolg messen: KPIs und Metriken, die zählen

- Fazit: Sicherung des mächtigsten Zugriffs von Organisationen

- Häufig gestellte Fragen

Ein Self-hosted Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren