Introducción

Su equipo de seguridad acaba de renovar la licencia del antivirus. Los parches están actualizados. Las reglas del firewall no han cambiado en dos años — porque nada salió mal. Entonces, ¿por qué las organizaciones que tienen todo esto implementado siguen apareciendo en la lista de divulgación de filtraciones?

Porque las herramientas que funcionaban en 2010 fueron diseñadas para una amenaza que ya no existe.

Los atacantes modernos no entregan malware a sus endpoints. Adquieren un conjunto válido de credenciales — mediante phishing, una base de datos filtrada o un proveedor comprometido — y se autentican como cualquier otro usuario. A partir de ahí, se mueven silenciosamente, escalan privilegios y exfiltran datos durante semanas. Para cuando alguien lo nota, el daño ya está hecho.

El antivirus no tiene una firma para un inicio de sesión legítimo.

Este artículo desglosa cómo es realmente una defensa en capas centrada en la identidad — y qué controles priorizar si está construyendo o auditando una pila de seguridad en 2026.

Puntos clave

- El antivirus basado en firmas no detecta la mayoría de los ataques modernos. El Informe Global de Amenazas 2026 de CrowdStrike encontró que el 82% de las detecciones en 2025 no contenían malware — los atacantes utilizaron abuso de credenciales y técnicas sin archivos que no dejan huella binaria para escanear.

- Las credenciales robadas son el principal vector de acceso inicial. El DBIR 2025 de Verizon encontró que las credenciales comprometidas estuvieron involucradas en aproximadamente el 30% de las filtraciones. Los atacantes se autentican como usuarios legítimos, evadiendo todos los controles diseñados para detectar malware.

- La gestión de contraseñas empresariales y PAM son controles fundamentales. El almacenamiento centralizado de credenciales, la aplicación del principio de mínimo privilegio y el aprovisionamiento de acceso Just-In-Time abordan directamente los vectores de ataque responsables de la mayoría de las filtraciones.

- La arquitectura Zero Trust es la respuesta estructural al movimiento lateral. La verificación continua de identidad, estado del dispositivo y contexto de comportamiento — combinada con microsegmentación — contiene a un atacante incluso después del compromiso inicial.

- Los marcos de cumplimiento definen el mínimo, no el estándar apropiado. GDPR, NIS2, SOC 2 e ISO 27001 exigen controles de acceso y respuesta a incidentes, pero ninguno prescribe la implementación exacta. La brecha entre la casilla de verificación y la seguridad efectiva es donde ocurren la mayoría de las filtraciones.

¿Qué es una filtración de datos? (La definición moderna)

Una filtración de datos es cualquier incidente confirmado en el que información sensible, protegida o confidencial es accedida, divulgada o exfiltrada sin autorización. Esto incluye información de identificación personal (PII), registros financieros, propiedad intelectual e información de salud protegida (PHI).

La distinción entre un incidente de seguridad y una filtración de datos confirmada es importante operativamente.

- Incidente de seguridad — cualquier evento que amenaza la confidencialidad, integridad o disponibilidad. Amplio por diseño, la mayoría nunca escala más allá.

- Filtración de datos confirmada — el acceso no autorizado a datos se establece como un hecho. Esto activa obligaciones de notificación obligatorias bajo el Artículo 33 del GDPR, el Artículo 23 de NIS2 y marcos similares.

Ese límite determina su exposición legal, su plazo de notificación y si los reguladores lo tratan como víctima o como parte negligente.

Por qué el antivirus ya no es suficiente para la prevención de filtraciones de datos

El software antivirus escanea archivos y procesos contra una base de datos de firmas de malware conocidas, y luego bloquea cualquier cosa que coincida. Era la herramienta correcta para un panorama de amenazas construido alrededor de archivos ejecutables y cepas de virus conocidas.

El antivirus tradicional depende de la detección basada en firmas: si la amenaza no está en la base de datos, no se detecta. Ese modelo falla contra amenazas que no parecen malware en absoluto.

Según el Informe Global de Amenazas 2026 de CrowdStrike, el 82% de las detecciones en 2025 no contenían malware — lo que significa que los atacantes utilizaron abuso de credenciales, técnicas living-off-the-land y ejecución sin archivos que no dejan huella binaria para que el antivirus la escanee. El Equipo de Inteligencia de Amenazas de Google rastreó 90 vulnerabilidades de día cero explotadas en la naturaleza en 2025, cada una representando una ventana de ataque donde aún no existe ninguna firma.

La estrategia de prevención de filtraciones de datos de 7 capas para 2026

Un modelo de defensa en capas aborda toda la cadena de ataque — desde el acceso inicial hasta el movimiento lateral y la exfiltración. Cada capa a continuación está ordenada por impacto y prioridad de implementación.

1. Implemente MFA resistente al phishing y gestión de contraseñas empresariales

La investigación de Microsoft confirma que MFA bloquea más del 99,2% de los ataques de compromiso de cuentas. Ese único control elimina la gran mayoría de las intrusiones basadas en credenciales, pero solo si se implementa correctamente.

El MFA basado en SMS es vulnerable al SIM-swapping y al bombardeo de solicitudes. Las alternativas resistentes al phishing — llaves de hardware FIDO2, passkeys y autenticación basada en certificados — eliminan por completo el vector de interceptación humana. Estas deberían ser el estándar para cualquier cuenta con acceso a sistemas sensibles.

Sin embargo, el MFA por sí solo no resuelve el problema subyacente de higiene de credenciales. Los empleados reutilizan contraseñas entre cuentas personales y corporativas, comparten credenciales por chat y las almacenan en hojas de cálculo. El DBIR 2025 de Verizon encontró que las credenciales robadas fueron el vector de acceso inicial en aproximadamente el 30% de las filtraciones. Un gestor de contraseñas empresarial cierra esa brecha centralizando el almacenamiento de credenciales, aplicando políticas de contraseñas fuertes y eliminando el uso compartido ad-hoc.

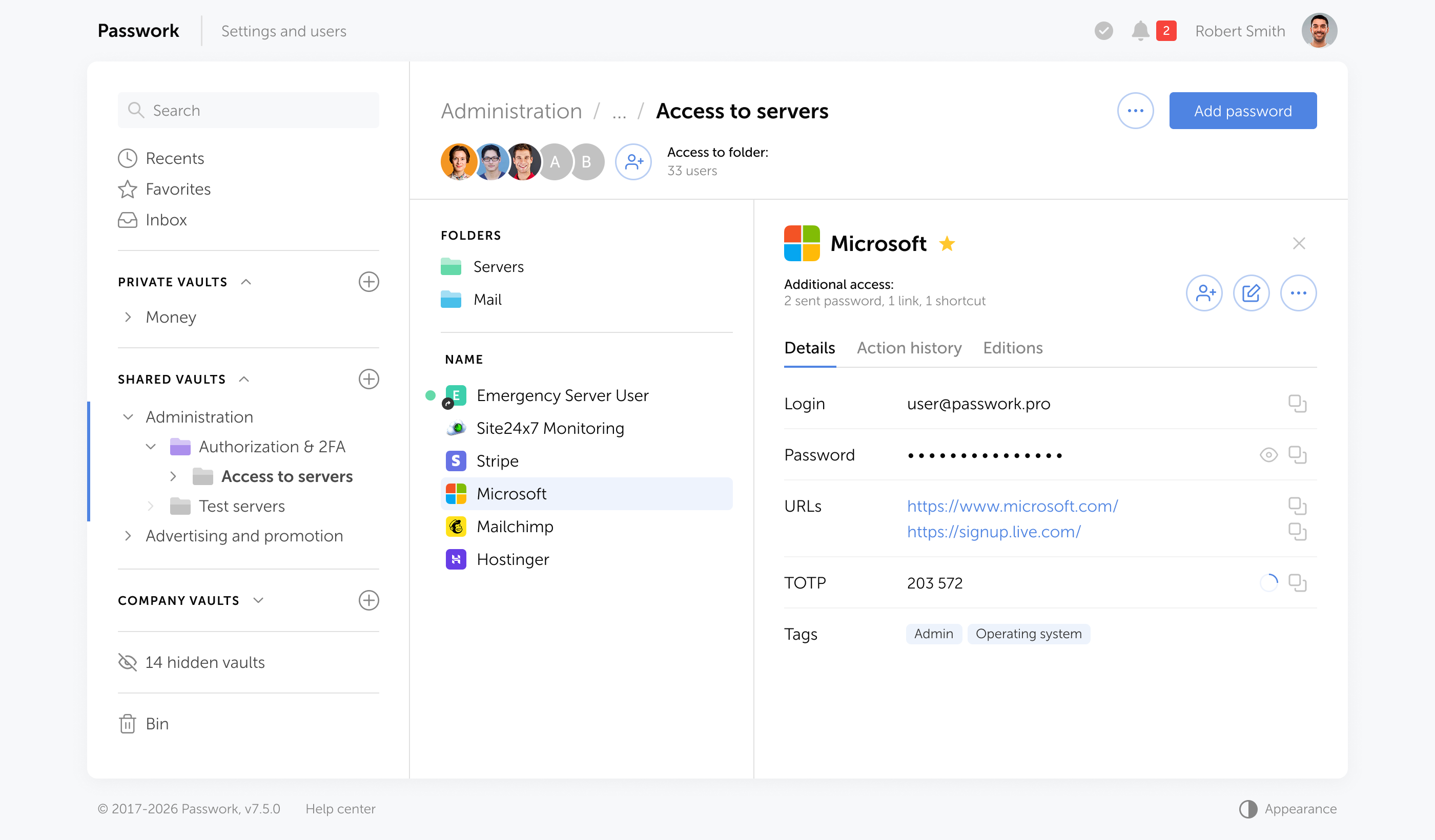

Passwork está diseñado específicamente para este caso de uso. Se implementa completamente en su propia infraestructura — ningún dato de credenciales sale de su entorno. Todos los secretos están cifrados con AES-256 tanto en el lado del servidor como del cliente bajo una arquitectura de conocimiento cero.

La integración con Active Directory y LDAP automatiza el aprovisionamiento y desaprovisionamiento de usuarios, de modo que el acceso se revoca en el momento en que un empleado se va. Cada acceso, modificación y evento de uso compartido de credenciales se registra en un registro de auditoría a prueba de manipulaciones — abordando directamente los requisitos de amenazas internas y auditorías de cumplimiento. Passwork posee la certificación ISO/IEC 27001, lo que confirma que su gestión de seguridad de la información cumple con los estándares internacionales.

Gestionar credenciales compartidas entre equipos sin una bóveda estructurada es uno de los caminos más rápidos hacia una filtración. Vea cómo Passwork gestiona las contraseñas empresariales → passwork.pro

2. Implemente la gestión de acceso privilegiado (PAM)

La gestión de acceso privilegiado (PAM) es un marco de seguridad que controla, monitorea y audita el acceso a cuentas con permisos elevados del sistema — las credenciales que, si se comprometen, dan a un atacante control administrativo sobre su infraestructura.

PAM gobierna el acceso a objetivos de alto valor: controladores de dominio, consolas en la nube, servidores de bases de datos e infraestructura de red. Más allá del control de acceso, aplica seguridad adicional a nivel de sesión: grabación de actividad, auditoría de comandos y aprovisionamiento de acceso mediante mecanismos Just-In-Time (JIT). JIT significa que los derechos de administrador se otorgan por una ventana definida y se revocan automáticamente — eliminando los privilegios permanentes que los atacantes pueden explotar después del compromiso inicial.

El principio de mínimo privilegio es la base operativa: cada usuario, cuenta de servicio y aplicación recibe el acceso mínimo requerido para su función, y nada más.

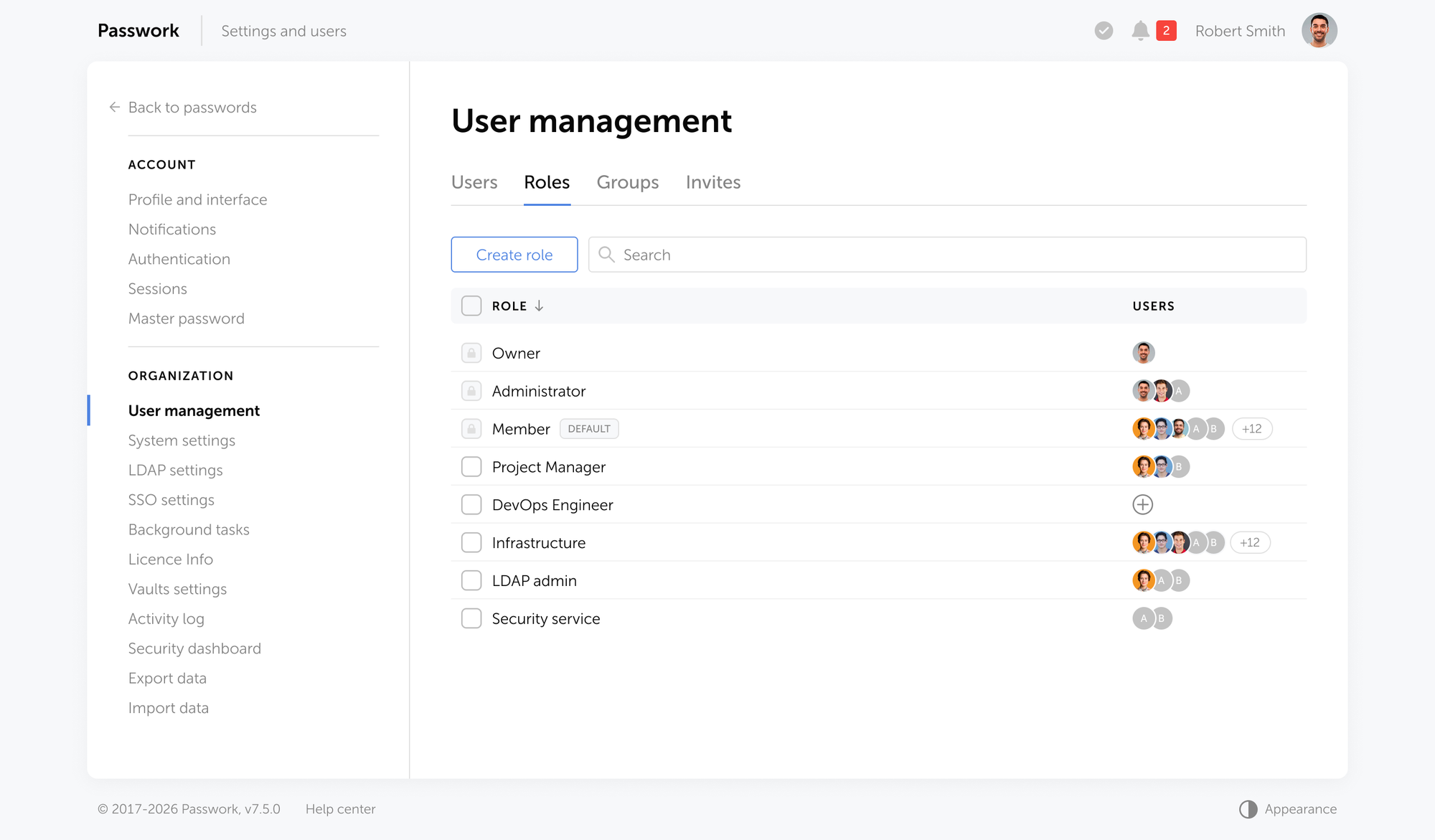

La aplicación del mínimo privilegio comienza a nivel de credenciales. El modelo de acceso basado en roles de Passwork permite a los administradores asignar permisos granulares por usuario o grupo — controlando exactamente quién puede ver, copiar o modificar credenciales específicas.

Cada rol es completamente configurable: en lugar de elegir entre acceso de administrador completo y ninguno, puede delimitar permisos a funciones específicas — gestión de usuarios, configuración de LDAP, registros de auditoría o configuraciones de bóvedas — independientemente unas de otras.

3. Adopte una arquitectura Zero Trust

Zero Trust es un modelo de seguridad basado en la suposición de que ningún usuario, dispositivo o segmento de red debe ser confiable por defecto — independientemente de si la solicitud se origina dentro o fuera del perímetro corporativo. El acceso se otorga solo después de la verificación continua de identidad, estado del dispositivo y contexto de comportamiento.

El modelo se basa en tres principios fundamentales:

- Verificar explícitamente — cada solicitud de acceso se autentica y autoriza basándose en todos los puntos de datos disponibles: identidad, estado del dispositivo, ubicación y contexto de comportamiento.

- Usar acceso de mínimo privilegio — los usuarios y sistemas reciben solo los permisos requeridos para su tarea actual, limitando el radio de impacto de cualquier compromiso.

- Asumir la brecha — la arquitectura está diseñada como si un atacante ya estuviera dentro. La microsegmentación, la inspección de tráfico cifrado y el monitoreo continuo contienen el movimiento lateral antes de que escale.

Esta arquitectura aborda directamente el movimiento lateral. Cuando un atacante compromete un endpoint o cuenta, la microsegmentación de Zero Trust y las verificaciones continuas de autenticación evitan que pivoten hacia sistemas adyacentes.

Zero Trust es una filosofía de diseño implementada a través de proveedores de identidad, segmentación de red y puntos de aplicación de políticas — no es un producto único o solución de un proveedor. NIST SP 800-207 proporciona el marco autorizado para la implementación.

4. Actualice a detección y respuesta de endpoints (EDR)

La detección y respuesta de endpoints (EDR) es una tecnología de seguridad que monitorea continuamente la actividad de los endpoints — procesos, conexiones de red, cambios en el sistema de archivos y comportamiento del usuario — y activa respuestas automatizadas cuando se detectan patrones anómalos.

EDR reemplaza el modelo de firma estática con monitoreo de comportamiento. En lugar de preguntar «¿coincide este archivo con una amenaza conocida?», EDR pregunta «¿se comporta este proceso como un ataque?»

Esa distinción detecta malware sin archivos, herramientas de volcado de credenciales y actividad de preparación de ransomware antes de que se complete la ejecución. Las soluciones EDR mantienen un registro continuo de telemetría de la actividad de los endpoints, permitiendo la reconstrucción forense después de un incidente — crítico tanto para la contención como para los informes de cumplimiento.

El ransomware estuvo presente en el 44% de las filtraciones en 2025, frente al 32% del año anterior. EDR con capacidades de respuesta automatizada — aislando un endpoint en el momento en que se detecta un comportamiento anómalo — es ahora un control básico para cualquier organización que maneje datos sensibles.

Soluciones EDR en la práctica

- CrowdStrike Falcon — agente nativo en la nube con detección de comportamiento en tiempo real, contención automatizada e integración de inteligencia de amenazas

- SentinelOne Singularity Endpoint — respuesta autónoma sin dependencia de la nube; incluye capacidad de reversión para archivos afectados por ransomware

- Microsoft Defender for Endpoint — profundamente integrado con el ecosistema de Microsoft; cubre Windows, macOS, Linux, iOS y Android

- Palo Alto Networks Cortex XDR — extiende la telemetría de endpoints a datos de red y nube; detección unificada en toda la superficie de ataque

- Trend Micro Vision One — combina EDR con XDR a través de correo electrónico, endpoints, servidores y cargas de trabajo en la nube

- Sophos Intercept X — incluye módulos anti-exploit y anti-ransomware junto con detección de comportamiento; disponible como servicio gestionado

- Cisco Secure Endpoint — se integra con la pila de seguridad más amplia de Cisco; fuerte en búsqueda de amenazas y análisis retrospectivo

5. Implemente prevención de pérdida de datos (DLP) y cifrado

La prevención de pérdida de datos (DLP) es un conjunto de tecnologías y políticas que detectan, monitorean y restringen el movimiento de datos sensibles a través de endpoints, redes y entornos en la nube — previniendo el acceso, transferencia o exfiltración no autorizados antes de que se confirme una filtración.

Las herramientas DLP monitorean y controlan el movimiento de datos sensibles: PII, registros financieros, código fuente e información regulada. Aplican políticas que bloquean cargas no autorizadas al almacenamiento en la nube, previenen la exfiltración por correo electrónico y señalan transferencias masivas de datos anómalas.

Herramientas DLP en la práctica

El mercado ofrece soluciones en tres modelos de implementación — endpoint, red y nube — a menudo combinados dentro de una sola plataforma:

DLP de endpoint

- Microsoft Purview DLP — integración nativa con Microsoft 365 y endpoints de Windows; cubre correo electrónico, Teams, SharePoint y actividad de archivos locales

- Forcepoint DLP — detección basada en comportamiento con inspección profunda de contenido a través de endpoints y canales web

- Digital Guardian (Fortra) — agente de endpoint granular con registro a nivel forense; fuerte cobertura para propiedad intelectual

DLP de red y nube

- Netskope DLP — nativo en la nube; diseñado para inspección de tráfico SaaS, IaaS y web

- Symantec DLP (Broadcom) — cubre red, endpoint y almacenamiento en la nube con descubrimiento y clasificación de datos

- Palo Alto Networks Enterprise DLP — integrado en el NGFW y la pila Prisma SASE; no requiere agente separado

- Varonis — mapea datos sensibles a través de recursos compartidos de archivos, almacenamiento en la nube y correo electrónico; incluye detección de anomalías en el comportamiento del usuario

El cifrado es el control complementario. Los datos cifrados en reposo y en tránsito permanecen ilegibles incluso si se exfiltran. El cifrado de disco completo en endpoints, TLS 1.3 para datos en tránsito y copias de seguridad cifradas almacenadas fuera de línea forman la línea base. Para industrias reguladas, el cifrado no es opcional — el Artículo 21 de NIS2 y el Artículo 32 del GDPR lo mencionan como una medida técnica apropiada.

6. Gestione el riesgo de terceros y cadena de suministro

El riesgo de terceros es la exposición que entra en su entorno a través de proveedores, contratistas y dependencias de software — entidades fuera de su control directo que, sin embargo, tienen acceso a sus sistemas, datos o código fuente. La participación de terceros en las filtraciones se duplicó año tras año, según el DBIR 2025 de Verizon.

La gestión de riesgo de proveedores requiere más que cuestionarios anuales. Los controles efectivos incluyen:

- Limitar el acceso de terceros solo a los sistemas que necesitan

- Requerir MFA para todas las cuentas externas

- Monitorear la actividad de sesión de terceros

- Incluir requisitos de seguridad en los acuerdos contractuales

Los ataques a la cadena de suministro son un vector distinto y más difícil de detectar: el código malicioso se inyecta en el software antes de que llegue a usted — a través de un pipeline de compilación comprometido, un repositorio de paquetes manipulado o una actualización de proveedor secuestrada. Para cuando la carga útil llega, ya parece legítima. Dos incidentes de principios de 2026 ilustran el rango de exposición:

- Trivy (marzo 2026). El escáner de vulnerabilidades de Aqua Security fue comprometido a través de sus imágenes Docker, entregando una carga útil de robo de información a equipos que tenían toda la razón para confiar en la herramienta.

- Axios (marzo 2026). Atacantes vinculados al actor de amenazas norcoreano UNC1069 incrustaron un troyano de acceso remoto dentro del paquete npm Axios, ampliamente utilizado, y lo distribuyeron silenciosamente a través de la cadena de dependencias.

En ambos casos, el código malicioso llegó a través de un canal de confianza — antes de que cualquier control interno tuviera la oportunidad de interceptarlo. Una defensa efectiva requiere análisis de composición de software y verificación de integridad para todos los componentes de terceros.

7. Realice formación continua de concienciación en seguridad

El elemento humano estuvo involucrado en el 60% de las filtraciones en 2025. La formación de cumplimiento anual no cambia el comportamiento — produce finalización de casillas de verificación, no concienciación en seguridad.

Los programas efectivos ejecutan campañas de phishing simuladas continuas, calibradas según las técnicas de ataque actuales. Cuando un empleado hace clic en un enlace de phishing simulado, recibe retroalimentación inmediata y contextual — no un recordatorio trimestral.

Las plataformas gamificadas que rastrean la mejora individual a lo largo del tiempo producen reducciones medibles en las tasas de clics. La cultura de seguridad se construye a través de la repetición y la relevancia, no de conferencias anuales.

Cómo los marcos de cumplimiento impactan en la prevención de filtraciones de datos

Los marcos de cumplimiento (GDPR, NIS2, DORA, SOC 2) exigen controles técnicos específicos: registro de acceso, cifrado, procedimientos de respuesta a incidentes y gestión de proveedores. Cumplir con estos requisitos establece una línea base de seguridad.

El cumplimiento define el estándar mínimo aceptable — no el apropiado. Una auditoría SOC 2 Tipo II confirma que los controles existieron y operaron efectivamente durante el período de auditoría; no hace ninguna declaración sobre lo que sucede el día después de que el auditor se va, o si esos controles son suficientes contra su panorama de amenazas real. Las organizaciones que sustituyen el cumplimiento por la estrategia de seguridad tienden a descubrir la diferencia en el peor momento posible.

Use los marcos como un punto de partida estructurado. Construya más allá de ellos basándose en su modelo de amenazas real.

Qué requiere realmente cada marco

| Marco | Alcance | Controles técnicos clave | Qué no cubre |

|---|---|---|---|

| GDPR | Datos personales de residentes de la UE | Controles de acceso, cifrado, notificación de filtraciones en 72h, minimización de datos | Estándares de seguridad específicos; la implementación queda a cargo de la organización |

| NIS2 | Infraestructura crítica y servicios esenciales en toda la UE | Gestión de riesgos, informes de incidentes, seguridad de la cadena de suministro, MFA | Implementación técnica prescriptiva; se enfoca en resultados |

| DORA | Entidades financieras que operan en la UE | Gestión de riesgos TIC, pruebas de resiliencia, supervisión de TIC de terceros, clasificación de incidentes | Sectores no financieros; alcance limitado por diseño |

| SOC 2 | Organizaciones de servicios que manejan datos de clientes | Disponibilidad, confidencialidad, integridad del procesamiento, registro de acceso | Auditoría en un momento específico; sin garantía de cumplimiento continuo |

| ISO 27001 | Cualquier organización que busque certificación SGSI | Evaluación de riesgos, gestión de activos, control de acceso, gestión de incidentes | Efectividad operativa; la certificación confirma el proceso, no los resultados |

La tabla revela un patrón: cada marco cubre el control de acceso y la respuesta a incidentes de alguna forma, pero ninguno prescribe exactamente cómo. Esa brecha de implementación es donde ocurren la mayoría de las filtraciones — no porque el marco estuviera equivocado, sino porque la organización se detuvo en la casilla de verificación.

Los registros de auditoría, controles de acceso basados en roles y certificación ISO 27001 de Passwork apoyan directamente el cumplimiento de los requisitos de GDPR, NIS2 y SOC 2. Explore las características de Passwork relevantes para el cumplimiento → passwork.pro

Desarrollo de un plan de respuesta a incidentes (asumir la brecha)

La prevención nunca es absoluta. El Informe de Costo de una Filtración de Datos 2025 de IBM encontró que el tiempo medio para identificar y contener una filtración es de 241 días. Las organizaciones con un plan de respuesta a incidentes probado contienen las filtraciones significativamente más rápido — y una contención más rápida reduce directamente el costo.

Un plan de RI efectivo define: quién declara un incidente, cómo es la ruta de escalación, cómo se aíslan los sistemas, cuándo se debe notificar a los reguladores y las partes afectadas, y cómo se preserva la evidencia para el análisis forense. El Artículo 33 del GDPR requiere notificación a las autoridades de supervisión dentro de las 72 horas posteriores a tener conocimiento de una filtración — un plazo que es imposible de cumplir sin un proceso predefinido.

Pruebe el plan. Un ejercicio de simulación ejecutado una vez al año revela brechas que ninguna cantidad de documentación puede exponer.

Conclusión

El panorama de amenazas se ha alejado decisivamente de los ataques basados en malware hacia la explotación de identidad, técnicas sin archivos y compromiso de la cadena de suministro. Un producto antivirus basado en firmas no aborda ninguno de estos vectores de manera efectiva.

El modelo de 7 capas anterior — anclado por MFA resistente al phishing, gestión de contraseñas empresariales y arquitectura Zero Trust — refleja cómo funcionan realmente los ataques modernos y dónde los controles tienen el mayor impacto. Cada capa aborda una etapa específica de la cadena de ataque. Juntas, crean una defensa en profundidad que la seguridad perimetral tradicional no puede replicar.

Audite su pila actual contra estas siete capas. Identifique qué controles están ausentes, cuáles están parcialmente implementados y cuáles están mal configurados. Las brechas que encuentre son las brechas que un atacante encontrará primero.

Passwork está disponible como solución autoalojada y en la nube con cifrado AES-256, integración AD/LDAP, registro de auditoría completo y certificación ISO 27001. Pruebe Passwork en su entorno → passwork.pro

Preguntas frecuentes

¿Qué deben buscar las empresas en un gestor de contraseñas empresarial?

Priorice la implementación local o autoalojada para que los datos de credenciales permanezcan dentro de su infraestructura. Las capacidades esenciales incluyen cifrado AES-256 de conocimiento cero, integración con Active Directory y LDAP para aprovisionamiento automatizado de usuarios, registros de auditoría a prueba de manipulaciones y certificación ISO 27001. Passwork cumple con todos estos requisitos y se implementa completamente dentro de su propio entorno.

¿Cuál es la causa más común de una filtración de datos en 2026?

Las credenciales robadas siguen siendo el principal vector de acceso inicial. El DBIR 2025 de Verizon encontró que las credenciales comprometidas estuvieron involucradas en aproximadamente el 30% de las filtraciones. Los atacantes las obtienen mediante phishing, bases de datos filtradas o proveedores comprometidos — luego se autentican como usuarios legítimos, evadiendo todas las defensas basadas en firmas.

¿Por qué el antivirus ya no es suficiente para la prevención de filtraciones de datos?

El antivirus depende de la detección basada en firmas: identifica amenazas comparando archivos con una base de datos de malware conocido. Según el Informe Global de Amenazas 2026 de CrowdStrike, el 82% de las detecciones en 2025 no contenían malware — lo que significa que los atacantes utilizaron abuso de credenciales y técnicas sin archivos que no dejan huella binaria para que el antivirus la escanee.

¿Cuál es la diferencia entre un incidente de seguridad y una filtración de datos?

Un incidente de seguridad es cualquier evento que amenaza la confidencialidad, integridad o disponibilidad — la mayoría nunca escala más allá. Una filtración de datos confirmada significa que el acceso no autorizado a datos se establece como un hecho. Esa distinción determina su exposición legal: el Artículo 33 del GDPR y el Artículo 23 de NIS2 requieren notificación a las autoridades de supervisión dentro de las 72 horas posteriores a confirmar una filtración.

¿Qué significa realmente la arquitectura Zero Trust en la práctica?

Zero Trust significa que ningún usuario, dispositivo o segmento de red es confiable por defecto — independientemente de si la solicitud se origina dentro o fuera del perímetro corporativo. Cada solicitud de acceso se verifica contra identidad, estado del dispositivo y contexto de comportamiento. La microsegmentación limita el movimiento lateral si una cuenta o endpoint se ve comprometido. NIST SP 800-207 proporciona el marco de implementación autorizado.

¿Qué es un ataque a la cadena de suministro y cómo difiere de una filtración de proveedor estándar?

Un ataque a la cadena de suministro inyecta código malicioso en el software antes de que llegue al usuario final — a través de un pipeline de compilación comprometido, un repositorio de paquetes manipulado o una actualización secuestrada. A diferencia de una filtración de proveedor, donde el acceso del atacante es la amenaza, un ataque a la cadena de suministro convierte el software en un arma. Para cuando la carga útil llega, ya parece legítima.

¿Cuál es el tiempo medio para detectar y contener una filtración de datos?

Según el Informe de Costo de una Filtración de Datos 2025 de IBM, el tiempo medio para identificar y contener una filtración es de 241 días. Las organizaciones con un plan de respuesta a incidentes probado contienen las filtraciones significativamente más rápido. Esa diferencia de velocidad reduce directamente la exposición financiera y regulatoria — incluyendo la ventana de notificación de 72 horas requerida bajo el Artículo 33 del GDPR.

¿Qué debe incluir un gestor de contraseñas empresarial para apoyar el cumplimiento?

Implementación local para que los datos de credenciales permanezcan dentro de su infraestructura, cifrado AES-256 de conocimiento cero, integración con Active Directory y LDAP para aprovisionamiento y desaprovisionamiento automatizados, registros de auditoría a prueba de manipulaciones y certificación ISO 27001. Estas capacidades abordan directamente los requisitos de control de acceso y auditoría bajo GDPR, NIS2 y SOC 2. Passwork cumple con todos estos requisitos y se implementa completamente dentro de su propio entorno.

¿Cómo reduce la gestión de acceso privilegiado el riesgo de filtración?

PAM controla el acceso a cuentas de alto valor — controladores de dominio, consolas en la nube, servidores de bases de datos — y aplica aprovisionamiento Just-In-Time: los derechos de administrador se otorgan por una ventana definida y se revocan automáticamente. Esto elimina los privilegios permanentes que los atacantes explotan después del compromiso inicial. El principio de mínimo privilegio limita el radio de impacto de cualquier cuenta comprometida individual.

Tabla de contenidos

- Introducción

- Puntos clave

- ¿Qué es una filtración de datos? (La definición moderna)

- Por qué el antivirus ya no es suficiente para la prevención de filtraciones de datos

- La estrategia de prevención de filtraciones de datos de 7 capas para 2026

- Cómo los marcos de cumplimiento impactan en la prevención de filtraciones de datos

- Desarrollo de un plan de respuesta a incidentes (asumir la brecha)

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Introducción

- Puntos clave

- ¿Qué es una filtración de datos? (La definición moderna)

- Por qué el antivirus ya no es suficiente para la prevención de filtraciones de datos

- La estrategia de prevención de filtraciones de datos de 7 capas para 2026

- Cómo los marcos de cumplimiento impactan en la prevención de filtraciones de datos

- Desarrollo de un plan de respuesta a incidentes (asumir la brecha)

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información