La mayoría de las organizaciones han dedicado años a fortalecer sus perímetros — firewalls, detección de endpoints, fuentes de inteligencia de amenazas. Sin embargo, la forma más común en que los actores de amenazas logran acceder sigue siendo la misma: simplemente inician sesión.

El phishing se posicionó como el principal vector de ataque inicial en 2025, responsable del 16% de todas las filtraciones de datos — ascendiendo desde el segundo lugar del año anterior — según el Informe del Coste de una Filtración de Datos 2025 de IBM. Las credenciales comprometidas cayeron al tercer lugar, pero se mantuvieron entre los vectores más costosos, con un promedio de $4,67 millones por incidente. Las filtraciones donde los datos robados se distribuyeron en múltiples entornos fueron las más costosas de todas, con un promedio de $5,05 millones por incidente — reflejando la complejidad agravada de los ataques a infraestructuras híbridas.

Esta es la paradoja: cuanto más invierte una organización en infraestructura, más credenciales genera. Las organizaciones B2B ejecutan cientos de aplicaciones en la nube, sistemas locales y una capa en expansión de identidades no humanas: cuentas de servicio, integraciones API, agentes de IA. Cada una porta credenciales. La mayoría de esas credenciales se gestionan de forma inconsistente, o no se gestionan en absoluto. Incluso la filtración más pequeña brinda a los atacantes la oportunidad de obtener todos los datos privados.

La gestión de contraseñas empresarial aborda esto directamente: almacenamiento centralizado, aplicación automatizada de políticas y el registro de auditoría que requieren los equipos de cumplimiento. A diferencia de los gestores de contraseñas para consumidores diseñados para uso individual, las soluciones de gestión de contraseñas empresarial proporcionan controles de acceso basados en roles (RBAC), supervisión administrativa e integración con la infraestructura de seguridad existente.

Esta guía ofrece a directores de TI, arquitectos de seguridad y CISOs un marco práctico para evaluar modelos de despliegue, comprender la arquitectura de seguridad, ejecutar una implementación por fases y construir un caso de negocio defendible.

Comprender la gestión de contraseñas empresarial

Los archivos cifrados formaron una vez la base del almacenamiento de credenciales organizacionales. Con el tiempo, surgieron plataformas dedicadas para automatizar la rotación, aplicar reglas de complejidad y monitorear filtraciones. Hoy, estos sistemas se integran directamente con la infraestructura de gestión de identidades y manejan ciclos de vida completos de credenciales — desde el aprovisionamiento hasta la desactivación.

Las organizaciones suelen clasificarse en una de tres categorías según su enfoque:

- Básico: Hojas de cálculo o documentos compartidos, sin supervisión central, sin aplicación de políticas.

- Intermedio: Herramientas dedicadas con bóvedas cifradas y uso compartido limitado — pero TI aún no puede aplicar políticas automáticamente.

- Empresarial: Sistemas basados en políticas que centralizan todos los datos de credenciales. La rotación automatizada se ejecuta según programación, los permisos basados en roles reflejan la estructura organizacional y los registros de auditoría completos satisfacen los requisitos de cumplimiento.

¿Qué es la gestión de contraseñas empresarial?

En su esencia, la gestión de contraseñas empresarial es una bóveda cifrada que almacena contraseñas, claves API, certificados y otros secretos bajo estrictos controles de acceso. Los sistemas de permisos determinan los derechos de recuperación según los roles de usuario y el contexto. La automatización de políticas aplica reglas de complejidad y programas de rotación de manera consistente, mientras que los límites de uso previenen comportamientos no autorizados. Cada interacción crea una entrada de registro que respalda tanto las revisiones de seguridad como los informes de cumplimiento.

Cinco principios arquitectónicos definen una implementación madura:

- Arquitectura de conocimiento cero — solo los usuarios autorizados pueden descifrar sus datos; el proveedor nunca posee las claves.

- Permisos basados en roles — la visibilidad se restringe según los roles organizacionales, no según la confianza individual.

- Rotación automatizada — los secretos se reemplazan según programaciones definidas, limitando el daño si las credenciales se filtran.

- Capacidades de integración — las conexiones se extienden a proveedores de identidad, sistemas privilegiados y pipelines de despliegue.

- Registro de auditoría preparado para cumplimiento — cada evento de acceso a credenciales se registra con marca de tiempo, identidad del usuario y contexto, generando la evidencia que requieren las auditorías de GDPR, HIPAA, PCI DSS e ISO 27001.

Para los ejecutivos de nivel C, la documentación de cumplimiento tiende a encabezar la lista de prioridades — los reguladores exigen registros de auditoría completos y controles documentados. Más allá de la presión regulatoria, la reducción de riesgos sigue cuando se elimina la reutilización de contraseñas y se establecen estándares de seguridad sólidos. La eficiencia operativa mejora de forma medible cuando disminuyen los tickets de soporte relacionados con contraseñas.

Diferencias clave entre gestores de contraseñas para consumidores y empresariales

Los gestores de contraseñas para consumidores sirven a usuarios individuales que almacenan credenciales personales. Las soluciones empresariales satisfacen necesidades organizacionales con administración centralizada, aplicación de políticas y capacidades de cumplimiento que las herramientas para consumidores nunca fueron diseñadas para proporcionar.

| Característica | Soluciones para consumidores | Soluciones empresariales |

|---|---|---|

| Administración | Solo control individual | Supervisión centralizada de TI con delegación basada en roles |

| Controles de acceso | Uso compartido básico entre usuarios | Control de acceso basado en roles que refleja la estructura organizacional |

| Capacidades de auditoría | Registros de uso personal limitados | Registros de acceso completos para cumplimiento y monitoreo de seguridad |

| Integración | Extensiones de navegador, aplicaciones móviles | Proveedores de identidad (AD — Active Directory; LDAP — Protocolo ligero de acceso a directorios; SSO — Inicio de sesión único), sistemas PAM, pipelines de despliegue |

| Despliegue | Solo suscripción en la nube | Opciones locales, en la nube o híbridas |

| Gestión de secretos | Enfoque solo en contraseñas | Contraseñas más claves API, certificados, cuentas de servicio |

Passwork está construido con estos requisitos empresariales como valores predeterminados: control de acceso basado en roles que refleja las estructuras de equipo, herramientas administrativas avanzadas para supervisión de TI, despliegue local para soberanía de datos, integraciones AD/LDAP/SSO con la infraestructura de identidad existente y capacidades de auditoría detalladas para informes de cumplimiento.

Componentes críticos de una bóveda de contraseñas empresarial

Las bóvedas empresariales emplean múltiples tecnologías de protección a lo largo de todo el ciclo de vida de las credenciales. El cifrado de conocimiento cero garantiza que solo los usuarios autorizados puedan descifrar datos sensibles — incluso los administradores del sistema no pueden acceder a las contraseñas almacenadas. El Principio de Mínimo Privilegio (PoLP) gobierna cada decisión de permisos. La rotación automatizada reduce las ventanas de exposición cuando las credenciales se filtran.

- La arquitectura de conocimiento cero implementa cifrado del lado del cliente: el descifrado ocurre en los dispositivos de los usuarios, nunca en los servidores. Esta es la garantía arquitectónica que separa las soluciones empresariales confiables de aquellas que simplemente afirman ser seguras.

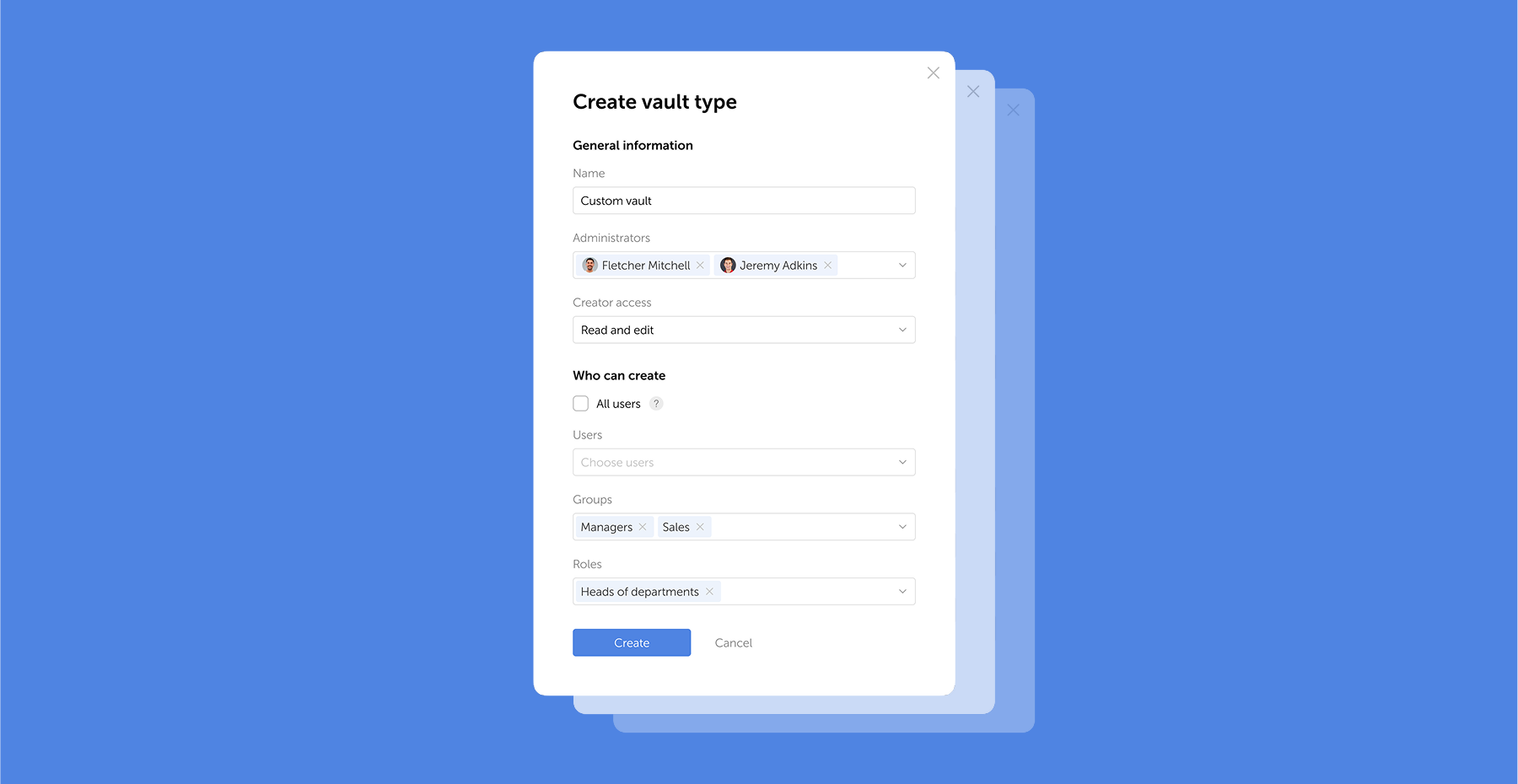

- El control de acceso basado en roles mapea las estructuras organizacionales a modelos de permisos. Los administradores de TI ven las credenciales de infraestructura; los equipos de Finanzas acceden a las contraseñas de los sistemas contables. Para tareas específicas, la recuperación de credenciales justo a tiempo proporciona acceso temporal que expira automáticamente después del uso — flexibilidad operativa sin exposición persistente.

Integración con gestión de acceso privilegiado

La gestión de acceso privilegiado controla las credenciales administrativas que otorgan acceso elevado al sistema — administradores de dominio, superusuarios de bases de datos, administradores de la nube. Su compromiso otorga a los atacantes control completo sobre la infraestructura crítica.

La integración PAM aborda esto a través de varias capas: el descubrimiento automatizado localiza cuentas privilegiadas en toda la infraestructura, el monitoreo en tiempo real captura la actividad administrativa a medida que se desarrolla, y los flujos de trabajo de aprobación dirigen las solicitudes de alto privilegio a los gerentes apropiados antes de que se otorgue el acceso. El almacenamiento cifrado combinado con la rotación programada mantiene estas credenciales protegidas durante todo su ciclo de vida.

Gestión de credenciales no humanas

Los sistemas automatizados necesitan mecanismos de autenticación que operen sin intervención humana: cuentas de servicio, claves API, contraseñas de aplicaciones. Los pipelines de despliegue se conectan a servidores de producción; las herramientas de monitoreo consultan métricas de bases de datos continuamente. En la mayoría de las empresas, las credenciales no humanas superan en número a las contraseñas de usuario tradicionales por un margen significativo.

Estas credenciales presentan un desafío de gestión específico. Las cuentas de servicio a menudo sobreviven a los proyectos que las crearon. Cambiar una clave API requiere actualizar cada sistema que la referencia. Sin gobernanza activa, las credenciales huérfanas se acumulan mientras los equipos evitan la rotación para prevenir la interrupción de los despliegues de producción.

Passwork aborda esto directamente. Mientras que la mayoría de los gestores de contraseñas empresariales manejan solo credenciales humanas, Passwork unifica la gestión de contraseñas con la gestión de secretos DevOps en una única plataforma. Los pipelines de despliegue se integran directamente con la rotación de claves API; el seguimiento del ciclo de vida sigue a las cuentas de servicio desde su creación hasta su desactivación. Alojar credenciales humanas y no humanas juntas elimina herramientas duplicadas y la complejidad operativa que crean.

Descubrimiento y gestión de credenciales

Las cuentas de servicio olvidadas, las contraseñas de TI en la sombra y las credenciales abandonadas de contratistas permanecen ocultas en toda la infraestructura hasta que algo sale mal. Los escaneos automatizados barren redes, servidores, aplicaciones y plataformas en la nube para localizar estos secretos no gestionados. El resultado es un inventario completo de credenciales — que a menudo revela cientos de cuentas desconocidas que crean superficie de ataque explotable.

Los hallazgos de alto riesgo reciben atención inmediata: cuentas privilegiadas sin programas de rotación, contraseñas compartidas entre equipos, cuentas de servicio sin propietario designado. La gestión del ciclo de vida las coloca bajo gobernanza centralizada, estableciendo propiedad clara junto con políticas de rotación y seguimiento de auditoría. Tanto GDPR como PCI DSS requieren que las organizaciones documenten exactamente dónde existen los datos sensibles y quién tiene permisos de acceso. El descubrimiento automatizado hace que este mandato regulatorio sea alcanzable en lugar de aspiracional.

Características de seguridad avanzadas

La gestión de contraseñas empresarial combina múltiples tecnologías de seguridad para proteger las credenciales. El cifrado AES-256 con arquitectura de conocimiento cero significa que todo el cifrado ocurre del lado del cliente: las contraseñas se cifran en los dispositivos de los usuarios antes de cualquier transmisión a los servidores, y solo los usuarios que poseen las claves de descifrado adecuadas pueden acceder a las contraseñas en texto plano.

El Proyecto Abierto de Seguridad de Aplicaciones Web (OWASP) confirma que los algoritmos de hashing de generación actual — incluyendo Argon2id, bcrypt y PBKDF2 — incorporan mecanismos de salting integrados, sin requerir pasos de configuración adicionales.

Más allá de las contraseñas y el cifrado, la autenticación multifactor añade capas de verificación. Las contraseñas de un solo uso basadas en tiempo (TOTP) generan códigos de seis dígitos que se actualizan cada 30 segundos. Para autenticación resistente al phishing mediante hardware, las llaves de seguridad FIDO2/WebAuthn son la opción más robusta — la llave físicamente no puede usarse en un dominio falsificado. Las organizaciones pueden combinar estos métodos: contraseña más TOTP para acceso estándar, contraseña más llave FIDO2 para cuentas privilegiadas.

Las bóvedas de contraseñas empresariales dependen de múltiples tecnologías de seguridad trabajando juntas. El cifrado protege los datos almacenados, la MFA añade capas de verificación y el monitoreo automatizado detecta amenazas antes de que ocurra el daño.

| Característica de seguridad | Tecnología | Nivel de protección | Implementación |

|---|---|---|---|

| Cifrado de conocimiento cero | AES-256 con claves del lado del cliente | Máximo — el proveedor no puede descifrar | Las claves nunca salen de los dispositivos del usuario, el descifrado ocurre localmente |

| Autenticación multifactor | TOTP, llaves de hardware, biometría | Fuerte — requiere múltiples pruebas | Se integra con la infraestructura existente, métodos combinables |

| Rotación automatizada | Reemplazo programado de credenciales | Reduce las ventanas de exposición | Se integra con sistemas, programaciones basadas en políticas |

| Registro de auditoría | Seguimiento completo de accesos | Detectivo — identifica patrones sospechosos | Registros inmutables, informes de cumplimiento |

Comparación de soluciones de gestión de contraseñas empresarial

La selección de plataforma depende de la flexibilidad de despliegue, los requisitos de integración y la escala organizacional. El entorno regulatorio, la estructura del equipo y la capacidad técnica moldean la decisión.

Las opciones de código abierto ofrecen transparencia de código con comunidades activas. Las plataformas solo en la nube intercambian flexibilidad de despliegue por conveniencia y configuración inicial más rápida. Passwork aborda un vacío que los demás dejan abierto: combinar la gestión de contraseñas con la gestión de secretos DevOps mientras soporta tanto despliegue local como en la nube.

Para organizaciones con 50–200 usuarios, la eficiencia de costos y la simplicidad de gestión son lo más importante — los gerentes de TI necesitan opciones locales para control regulatorio sin complejidad de nivel empresarial. Las organizaciones con 200–1.000 usuarios enfrentan diferentes prioridades: informes de cumplimiento, gobernanza centralizada e integración con la infraestructura de identidad existente. Las industrias reguladas — salud, finanzas, gobierno — se mueven consistentemente hacia el despliegue local donde las leyes locales de soberanía de datos lo requieren.

Guía para organizaciones B2B: Cómo leerla

Las secciones que siguen están estructuradas como un marco de decisión. Cada sección es independiente. Las organizaciones ya comprometidas con un modelo de despliegue pueden saltar directamente a la implementación.

Parte 1: Modelos de despliegue — ¿nube, local o híbrido?

La decisión de despliegue moldea todo lo que sigue: residencia de datos, carga de mantenimiento, estructura de costos y complejidad de integración. No hay una respuesta universalmente correcta — solo el ajuste adecuado para el entorno regulatorio y la capacidad operativa de una organización determinada.

Comparación rápida

| Característica | Alojado en la nube | Local | Híbrido |

|---|---|---|---|

| Control | Infraestructura gestionada por el proveedor | Control total sobre datos e infraestructura | Local para datos sensibles, nube para flexibilidad |

| Cumplimiento | Fuerte; los proveedores típicamente tienen certificaciones SOC 2, ISO 27001 | Ideal para requisitos estrictos de residencia de datos | Configurable para cumplir requisitos regionales específicos |

| Modelo de costos | Basado en suscripción (OpEx) | Mayor inversión inicial (CapEx) | Combinación de CapEx y OpEx |

| Mantenimiento | Gestionado por el proveedor | Requiere recursos de TI dedicados | Responsabilidad compartida |

| Escalabilidad | Alta | Limitada por la infraestructura interna | Alta |

Despliegue en la nube

Las soluciones alojadas en la nube ofrecen el tiempo de obtención de valor más rápido. Los proveedores gestionan la infraestructura, las actualizaciones y la disponibilidad. Para fuerzas de trabajo distribuidas con capacidad de TI interna limitada, este modelo elimina la fricción operativa. La contrapartida es la dependencia de la postura de seguridad del proveedor y, para industrias reguladas, posible tensión con las leyes de residencia de datos.

Despliegue local

La instalación local mantiene todos los datos de credenciales dentro de la propia infraestructura de la organización. Para los sectores de salud, servicios financieros y gobierno — donde aplican GDPR, HIPAA o leyes nacionales de soberanía de datos — este es a menudo el único camino viable. El perfil de costos difiere: mayor inversión inicial en infraestructura, pero sin tarifas recurrentes por usuario que se acumulan a escala. Para organizaciones con 200 o más usuarios, la economía a largo plazo frecuentemente favorece lo local.

Despliegue híbrido

La mayoría de las grandes empresas no encajan perfectamente en ninguna categoría. Una multinacional que opera en la UE, EE.UU. y APAC enfrenta diferentes requisitos regulatorios en cada región. Una institución financiera puede necesitar almacenamiento local para credenciales privilegiadas mientras permite acceso basado en la nube para cuentas de la fuerza laboral general.

El modelo híbrido maneja esto directamente: las credenciales sensibles y las cuentas privilegiadas permanecen localmente bajo control organizacional total, mientras que la fuerza laboral más amplia usa una interfaz conectada a la nube. Esta arquitectura también soporta migración gradual — las organizaciones pueden mover cargas de trabajo incrementalmente en lugar de comprometerse con un corte total.

Para empresas que despliegan en múltiples entornos o unidades de negocio, Passwork ofrece descuentos por volumen en compras de múltiples instancias — haciendo que el modelo híbrido sea rentable a escala, no solo arquitectónicamente sólido. Pruebe Passwork gratis para evaluar el conjunto completo de características antes de comprometerse con un modelo de despliegue.

Parte 2: Arquitectura de seguridad — más allá de la bóveda

El cifrado en reposo es lo básico. La arquitectura de seguridad de un gestor de contraseñas empresarial maduro va considerablemente más allá.

Arquitectura de conocimiento cero

La arquitectura de conocimiento cero significa que el proveedor nunca posee las claves para descifrar los datos del cliente. Todo el cifrado y descifrado ocurre del lado del cliente, en el dispositivo del usuario. Incluso si la infraestructura del proveedor fuera comprometida, el atacante solo recuperaría texto cifrado. Passwork documenta su algoritmo de cifrado abiertamente en su Documentación técnica — los equipos de seguridad pueden verificar la implementación independientemente en lugar de aceptar las afirmaciones del proveedor a ciegas.

Capas de autenticación

- Autenticación multifactor: TOTP añade una segunda capa de verificación para acceso estándar. Las llaves de seguridad hardware WebAuthn proporcionan autenticación resistente al phishing para cuentas privilegiadas — la llave físicamente no puede autenticarse contra un dominio falsificado. Las organizaciones pueden combinar estos métodos según el nivel de sensibilidad.

- Inicio de sesión único: La integración con proveedores de identidad existentes — Microsoft Entra ID, Okta o directorios basados en LDAP — significa que los usuarios se autentican a través de infraestructura en la que ya confían. Cuando un empleado se va, el desaprovisionamiento a través del proveedor de identidad revoca inmediatamente el acceso a la bóveda.

- Passkeys: las passkeys reemplazan completamente la contraseña para aplicaciones compatibles. La clave privada nunca sale del dispositivo del usuario; la autenticación usa un desafío-respuesta criptográfico. A medida que se expande el soporte de aplicaciones empresariales para passkeys, este se convierte en el camino práctico hacia la eliminación de contraseñas para usuarios humanos.

Parte 3: Implementación y despliegue — un enfoque por fases con Passwork

La selección de tecnología es la parte fácil. El trabajo más difícil es organizacional: migrar credenciales existentes, configurar integraciones y lograr que miles de empleados cambien cómo manejan las contraseñas. Un despliegue por fases reduce el riesgo y construye confianza en cada etapa antes de expandir el alcance.

Fase 1: Planificación y selección de proveedor

Antes de instalar cualquier software, el equipo del proyecto necesita una imagen clara de lo que está gestionando. Esta fase cubre:

- Inventario de credenciales: Catalogar contraseñas existentes, cuentas de servicio, claves API y certificados. La mayoría de las organizaciones descubren significativamente más credenciales de lo esperado — incluyendo cuentas huérfanas de empleados que se fueron y cuentas de servicio olvidadas de proyectos desactivados.

- Mapeo de cumplimiento: Documentar qué marcos regulatorios aplican (GDPR, HIPAA, PCI DSS, ISO 27001) y qué evidencia de auditoría requiere cada uno.

- Decisión del modelo de despliegue: Basándose en los requisitos de residencia de datos y capacidad de TI, seleccionar local, nube o híbrido.

- Diseño de estructura de roles: Esbozar el modelo de permisos inicial — cómo el control de acceso basado en roles de Passwork reflejará la jerarquía organizacional.

- Evaluación de lista corta de proveedores: Evaluar requisitos de integración (Active Directory, LDAP, proveedores SSO), necesidades de gestión de secretos y costo total de propiedad.

Fase 2: Programa piloto

El departamento de TI ejecuta el piloto. Este grupo tiene el contexto técnico para identificar problemas de integración y la tolerancia a imperfecciones que los usuarios finales no tienen.

Durante esta fase:

- La integración del proveedor de identidad se configura — conectando Passwork a Active Directory o LDAP para aprovisionamiento de usuarios, y habilitando SSO a través del proveedor de identidad existente de la organización.

- Las políticas de contraseñas entran en vigor: requisitos de complejidad, programas de rotación y aplicación de MFA.

- La migración de credenciales comienza incrementalmente. Passwork soporta importación desde formatos comunes y proporciona asistencia de migración para organizaciones que se mudan desde plataformas heredadas.

- Los participantes del piloto proporcionan retroalimentación estructurada sobre usabilidad, comportamiento de la extensión del navegador e impacto en el flujo de trabajo.

Migración desde un gestor de contraseñas heredado

Las organizaciones que se mudan desde gestores de contraseñas heredados enfrentan un desafío específico: los usuarios tienen años de credenciales almacenadas en un sistema existente, y un corte abrupto crea disrupción. Las herramientas de migración de Passwork soportan importación por fases: las credenciales se mueven en lotes por departamento o tipo de credencial, permitiendo operación paralela durante la ventana de transición. El sistema heredado permanece disponible en modo de solo lectura hasta que se verifica que la migración está completa.

Fase 3: Despliegue departamental y gestión del cambio

La expansión ocurre departamento por departamento, no todo de una vez. Finanzas, RRHH y operaciones cada uno tiene conjuntos de credenciales distintos y diferentes niveles de comodidad técnica. La incorporación secuencial permite al equipo de TI abordar problemas en un departamento antes de pasar al siguiente.

La gestión del cambio es donde la mayoría de los despliegues empresariales tienen éxito o fracasan. Patrones comunes de resistencia y cómo abordarlos:

| Objeción | Respuesta |

|---|---|

| «Ya uso el gestor de contraseñas integrado de mi navegador» | Los gestores de contraseñas del navegador carecen de control administrativo centralizado, registro de auditoría y aplicación de MFA. Tampoco manejan cuentas de servicio ni claves API. |

| «Esto añade fricción a mi flujo de trabajo» | La extensión de navegador de Passwork maneja el autocompletado automáticamente. Después de la primera semana, la mayoría de los usuarios reportan autenticación más rápida, no más lenta. |

| «¿Qué pasa si el sistema se cae?» | El despliegue local elimina la dependencia de disponibilidad del proveedor. Los modos de acceso sin conexión están disponibles para credenciales críticas. |

| «No confío en un tercero con nuestras contraseñas» | La arquitectura de conocimiento cero significa que Passwork nunca posee las claves de descifrado. El proveedor no puede leer las credenciales almacenadas incluso si fuera obligado. |

Durante esta fase, las cuentas de servicio y las credenciales de aplicaciones también migran al sistema.

Fase 4: Integración, automatización y gobernanza

La fase final completa la capa de integración y establece la gobernanza continua.

- Sincronización de directorio: El aprovisionamiento SCIM automatiza la gestión del ciclo de vida del usuario. Cuando RRHH añade un nuevo empleado en el proveedor de identidad, Passwork crea automáticamente su cuenta con las asignaciones de roles correctas. Cuando alguien se va, el desaprovisionamiento ocurre inmediatamente — sin pasos manuales, sin accesos huérfanos.

- Rotación automatizada: La rotación programada de credenciales se ejecuta sin intervención humana. Passwork se integra con pipelines de despliegue para que rotar una clave API actualice cada sistema dependiente simultáneamente, eliminando el problema de «no podemos rotar esto porque algo se romperá».

- Informes de cumplimiento: Los informes de auditoría automatizados generan evidencia para auditorías de GDPR, HIPAA, PCI DSS e ISO 27001. El registro de auditoría captura cada evento de acceso a credenciales con marca de tiempo, identidad del usuario y contexto.

- Gobernanza continua: El equipo del proyecto establece cadencias de revisión — revisiones de acceso trimestrales, actualizaciones de políticas anuales y procedimientos de respuesta a incidentes que incluyen flujos de trabajo de revocación de credenciales.

Parte 4: El caso de negocio — calculando el ROI

Las inversiones en seguridad requieren justificación financiera. Los datos aquí son directos.

Reducción de costos del servicio de asistencia

Los problemas relacionados con contraseñas representan del 20 al 50% de todas las llamadas al servicio de asistencia de TI, según investigaciones de Gartner. Un solo restablecimiento de contraseña conlleva un costo totalmente cargado sorprendentemente alto cuando se tiene en cuenta la mano de obra de TI — y a escala, a través de cientos o miles de empleados, estos tickets suman un gasto operativo significativo y completamente evitable.

El restablecimiento de contraseña de autoservicio combinado con una bóveda de contraseñas empresarial que maneja autocompletado e inyección de credenciales elimina la mayoría de estos tickets. Los usuarios que nunca necesitan escribir o recordar manualmente las contraseñas generan muchos menos eventos de bloqueo.

Evitación de costos de filtración

El costo promedio global de una filtración de datos alcanzó los $4,44 millones en 2025, bajando de los $4,88 millones en 2024 — pero las filtraciones que involucran datos distribuidos en múltiples entornos promediaron $5,05 millones. Un solo compromiso de credenciales que permita movimiento lateral a través de sistemas en la nube y locales puede fácilmente exceder esta cifra una vez que se incluyen multas regulatorias, costos legales y daño reputacional.

La gestión de contraseñas empresarial reduce la probabilidad de filtración a través de varios mecanismos: eliminando la reutilización de contraseñas, aplicando complejidad automáticamente, detectando credenciales comprometidas mediante monitoreo de filtraciones y reduciendo las ventanas de exposición mediante rotación automatizada.

Parte 5: El futuro de la autenticación — gestionando identidades no humanas

Las credenciales humanas son la parte visible del problema. La parte menos visible está creciendo más rápido.

El auge de las identidades no humanas

Las cuentas de servicio, claves API, cadenas de conexión de bases de datos, tokens OAuth y certificados TLS ahora superan en número a las contraseñas de usuarios humanos en la mayoría de los entornos empresariales. Los agentes de IA — sistemas autónomos que se autentican en APIs, bases de datos y herramientas internas para completar tareas — están acelerando esta tendencia. Cada agente porta sus propias credenciales. Cada credencial es una superficie de ataque potencial.

A diferencia de las contraseñas humanas, las credenciales no humanas a menudo son de larga duración, raramente rotadas y no pertenecen a nadie en particular. El desarrollador que creó una cuenta de servicio hace tres años puede haber dejado la empresa. La clave API incrustada en un script de despliegue puede ser referenciada por una docena de sistemas posteriores. Cambiarla requiere coordinación entre equipos — así que no se cambia.

La gestión de secretos como disciplina

Gestionar credenciales no humanas requiere un enfoque dedicado — lo que la industria llama gestión de secretos. Passwork unifica la gestión de contraseñas y la gestión de secretos en una única plataforma. Los pipelines de despliegue se integran directamente con la rotación de claves API; el seguimiento del ciclo de vida de cuentas de servicio se ejecuta junto con la gobernanza de credenciales humanas. Las organizaciones eliminan la complejidad operativa de ejecutar herramientas separadas para credenciales humanas y no humanas.

La empresa sin contraseñas

La trayectoria es clara: las contraseñas están siendo reemplazadas, no mejoradas. Las passkeys eliminan los secretos compartidos para la autenticación humana. Los tokens de corta duración y la autenticación basada en certificados manejan la comunicación de máquina a máquina. El rol de un gestor de contraseñas evoluciona en consecuencia — de una bóveda que almacena contraseñas a una capa de infraestructura de identidad que gestiona el ciclo de vida completo de credenciales, incluyendo el período de transición donde contraseñas, passkeys y secretos coexisten.

Las organizaciones que construyen esta infraestructura ahora están mejor posicionadas para esa transición.

Conclusión: Construya la infraestructura antes de la filtración

La gestión de contraseñas empresarial es infraestructura, no una compra de producto. Las organizaciones que la tratan como tal — invirtiendo en arquitectura de despliegue adecuada, implementación por fases y gobernanza continua — evitan el costo promedio de filtración de $4,44 millones en lugar de contribuir a él.

El marco de decisión es directo: evaluar los requisitos de residencia de datos, mapear la infraestructura de identidad existente, tener en cuenta las credenciales no humanas junto con las humanas y seleccionar un modelo de despliegue que se ajuste a su entorno regulatorio y capacidad operativa.

Passwork ofrece despliegue local, en la nube e híbrido, combinando la gestión de contraseñas con la gestión de secretos en una única plataforma. Asistencia de migración gratuita y soporte de implementación de nivel empresarial para organizaciones que se mudan desde una solución heredada.

Preguntas frecuentes

¿Qué es la gestión de contraseñas empresarial?

La gestión de contraseñas empresarial almacena, controla y audita centralmente las credenciales organizacionales a través de bóvedas cifradas, controles de acceso basados en roles y rotación de contraseñas automatizada. A diferencia de las herramientas para consumidores, las soluciones empresariales proporcionan supervisión de TI, informes de cumplimiento e integración con la infraestructura de identidad existente.

¿En qué se diferencia la gestión de contraseñas empresarial de un gestor de contraseñas normal?

Las soluciones empresariales añaden administración centralizada, registro de auditoría completo e integración con proveedores de identidad mediante AD/LDAP/SSO. Ofrecen flexibilidad de despliegue — local, nube o híbrido — y manejan gestión de secretos para equipos DevOps, no solo almacenamiento de contraseñas individuales.

¿Qué modelo de despliegue es adecuado para mi organización?

Las industrias reguladas típicamente requieren despliegue local para soberanía de datos. Las fuerzas de trabajo distribuidas con recursos de TI limitados se benefician del despliegue en la nube. Las multinacionales con diferentes regulaciones regionales a menudo usan arquitecturas híbridas que mantienen las credenciales sensibles localmente mientras extienden el acceso en la nube a la fuerza laboral general.

¿Cómo apoya la gestión de contraseñas empresarial el cumplimiento con GDPR, HIPAA y PCI DSS?

El registro de auditoría documenta cada evento de acceso a credenciales, satisfaciendo los requisitos de documentación bajo el Artículo 30 de GDPR, los estándares de control de acceso de HIPAA y el Requisito 8 de PCI DSS. La aplicación automatizada de políticas de contraseñas demuestra controles, y el despliegue local soporta las obligaciones de residencia de datos.

¿Qué es la arquitectura de conocimiento cero y por qué es importante?

Conocimiento cero significa que todo el cifrado y descifrado ocurre en el dispositivo del usuario. El proveedor nunca posee credenciales en texto plano ni las claves para descifrarlas. Incluso en caso de una filtración del lado del proveedor, los atacantes solo recuperan texto cifrado.

¿Cómo maneja un gestor de contraseñas empresarial las cuentas de servicio y las claves API?

Las capacidades dedicadas de gestión de secretos almacenan claves API, cadenas de conexión de bases de datos, certificados y credenciales de cuentas de servicio junto con contraseñas humanas. La rotación automatizada se integra con pipelines de despliegue, y la inyección justo a tiempo entrega credenciales a los sistemas en el momento de necesidad sin exponerlas en texto plano.

Tabla de contenidos

- Comprender la gestión de contraseñas empresarial

- Guía para organizaciones B2B: Cómo leerla

- Parte 1: Modelos de despliegue — ¿nube, local o híbrido?

- Parte 2: Arquitectura de seguridad — más allá de la bóveda

- Parte 3: Implementación y despliegue — un enfoque por fases con Passwork

- Parte 4: El caso de negocio — calculando el ROI

- Parte 5: El futuro de la autenticación — gestionando identidades no humanas

- Conclusión: Construya la infraestructura antes de la filtración

- Preguntas frecuentes

Tabla de contenidos

- Comprender la gestión de contraseñas empresarial

- Guía para organizaciones B2B: Cómo leerla

- Parte 1: Modelos de despliegue — ¿nube, local o híbrido?

- Parte 2: Arquitectura de seguridad — más allá de la bóveda

- Parte 3: Implementación y despliegue — un enfoque por fases con Passwork

- Parte 4: El caso de negocio — calculando el ROI

- Parte 5: El futuro de la autenticación — gestionando identidades no humanas

- Conclusión: Construya la infraestructura antes de la filtración

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información