Introducción

Residencia de datos y soberanía de datos suenan casi como lo mismo. Pero no lo son.

Muchas organizaciones europeas eligen un proveedor estadounidense, seleccionan la opción de centro de datos en la UE y consideran resuelta la cuestión de la residencia de datos. Legalmente, no lo está. La ley CLOUD Act de EE. UU. otorga a las autoridades federales estadounidenses el poder de obligar a cualquier empresa constituida en EE. UU. a entregar datos almacenados en cualquier parte del mundo. Los datos están en Europa. La obligación legal no.

Esta es la tensión que enfrentan las empresas europeas al elegir cómo alojar un gestor de contraseñas. GDPR, NIS2, DORA y la CLOUD Act crean requisitos superpuestos que no se resuelven eligiendo el centro de datos más cercano. El modelo de alojamiento (quién posee la infraestructura, bajo qué jurisdicción, con qué nivel de control organizativo) es lo que realmente determina el panorama de cumplimiento.

Esta guía mapea los modelos de alojamiento disponibles para las organizaciones europeas, el marco regulatorio que configura cada uno y los criterios que deben guiar la decisión.

Puntos clave

- Elegir un centro de datos en la UE no resuelve la soberanía de datos. Si el proveedor está constituido en EE. UU., la CLOUD Act le obliga a entregar datos a las autoridades estadounidenses — independientemente de dónde se encuentren físicamente los servidores.

- Cuatro marcos regulatorios configuran la decisión de alojamiento. GDPR, NIS2, DORA y la CLOUD Act de EE. UU. crean obligaciones superpuestas que ninguna selección de centro de datos por sí sola puede satisfacer. El modelo de alojamiento es lo que determina la defensibilidad legal.

- El despliegue local es el único modelo que elimina el acceso de terceros por diseño. Elimina completamente la exposición a la CLOUD Act y otorga a la organización control total de la infraestructura, pero requiere capacidad interna de TI para operar y mantener.

- La nube soberana de la UE es un punto intermedio creíble. Se proyecta que el gasto europeo en IaaS de nube soberana alcanzará los 12.600 millones de dólares en 2026 — un aumento del 83% interanual (Gartner, 2026). El modelo ofrece infraestructura gestionada sin riesgo de jurisdicción extranjera.

- El modelo adecuado depende de cuatro variables. La clasificación del sector, la exposición regulatoria, la capacidad interna de TI y el coste total de propiedad determinan si el despliegue local, la nube soberana de la UE o la arquitectura híbrida es la opción defendible.

El espectro de alojamiento europeo

Las organizaciones europeas tienen cinco configuraciones de alojamiento distintas disponibles para un gestor de contraseñas. Dos quedan fuera de la consideración realista de cumplimiento para la mayoría de las empresas de la UE. Tres merecen una evaluación en profundidad.

Nube estadounidense con centro de datos en EE. UU. queda fuera del alcance de esta guía y, para la mayoría de las organizaciones europeas, fuera del alcance de la consideración realista. Cuando los servidores están ubicados en Estados Unidos y la empresa matriz está constituida en EE. UU., los datos residen físicamente fuera de la UE. Esa combinación activa las obligaciones de transferencia del GDPR según los Artículos 44–49 y crea exposición total a la CLOUD Act simultáneamente.

Nube estadounidense con centro de datos en la UE es un paso más cerca del cumplimiento — pero no una solución limpia. El proveedor del gestor de contraseñas opera servidores en una región de la UE (por ejemplo, Fráncfort, Dublín), por lo que los datos residen físicamente en Europa. Eso satisface los requisitos de residencia de datos del GDPR sobre el papel. Sin embargo, cuando la empresa matriz está constituida en EE. UU., la CLOUD Act de EE. UU. se aplica independientemente de dónde estén los servidores. Las autoridades estadounidenses pueden obligar legalmente al acceso a esos datos sin invocar los canales legales de la UE. El riesgo es menor que en el modelo anterior, pero la soberanía no está garantizada.

Los tres modelos que vale la pena evaluar:

- Nube soberana de la UE. El servicio se ejecuta en infraestructura propiedad de proveedores con sede en la UE y operada por ellos, fuera de la jurisdicción estadounidense u otra extranjera. Este modelo aborda los requisitos de residencia de datos del GDPR y elimina la exposición a la CLOUD Act.

- Despliegue local. El gestor de contraseñas se ejecuta completamente dentro de la propia infraestructura de la organización (servidores físicos, nube privada o entornos aislados). Ningún proveedor externo tiene acceso a los datos de credenciales. Este es el único modelo que proporciona control completo de la infraestructura.

- Arquitectura híbrida. Una combinación de bóvedas locales para credenciales sensibles y acceso basado en la nube para equipos distribuidos. Requiere un diseño cuidadoso de políticas para evitar crear brechas de cumplimiento entre los dos entornos.

La elección entre estos modelos es una cuestión de regulación y gestión de riesgos.

Cómo las regulaciones de la UE dictan el alojamiento de gestores de contraseñas

GDPR, NIS2, DORA y la CLOUD Act de EE. UU. imponen cada una obligaciones específicas que restringen directamente qué modelo de alojamiento puede elegir defensiblemente una organización europea. Comprender la interacción entre estos marcos es el punto de partida para cualquier decisión de despliegue.

GDPR y residencia de datos

El Reglamento General de Protección de Datos es el principal marco legal de la UE que rige la recopilación, almacenamiento y transferencia de datos personales. Se aplica a cualquier organización que procese datos personales de residentes de la UE, independientemente de dónde esté ubicada esa organización.

El GDPR no exige explícitamente que los datos se almacenen dentro de la UE. Lo que exige es que los datos personales transferidos fuera de la UE estén protegidos con un estándar equivalente — a través de Cláusulas Contractuales Tipo (CCT), decisiones de adecuación u otros mecanismos de transferencia según los Artículos 44–49. Para un gestor de contraseñas que almacena credenciales de empleados y metadatos asociados (nombres de usuario, URL, direcciones de correo electrónico), el GDPR se aplica directamente.

«Cualquier transferencia de datos personales que estén siendo objeto de tratamiento o que vayan a ser objeto de tratamiento después de la transferencia a un tercer país o a una organización internacional solo se efectuará si, a reserva de las demás disposiciones del presente Reglamento, el responsable y el encargado del tratamiento cumplen las condiciones establecidas en el presente capítulo.» — GDPR, Artículo 44 (Principio general de las transferencias)

El riesgo no es teórico. En agosto de 2024, la Autoridad de Protección de Datos de los Países Bajos multó a Uber con 290 millones de euros por transferir los datos personales de conductores de taxi europeos a servidores de EE. UU. sin aplicar ninguna de las salvaguardas requeridas según el Capítulo V del GDPR. Sin Cláusulas Contractuales Tipo, sin decisión de adecuación, sin mecanismo alternativo de transferencia. La violación abarcó más de dos años. El caso ilustra directamente cómo es la aplicación del Artículo 44 en la práctica: datos de empleados, infraestructura transfronteriza y una multa de nueve cifras.

NIS2 e infraestructura crítica

La Directiva NIS2 (Directiva de Seguridad de las Redes y de la Información 2) es la principal legislación de ciberseguridad de la UE, que sustituye a la Directiva NIS original de 2016. Establece requisitos de seguridad vinculantes para las organizaciones que operan en sectores críticos en los Estados miembros de la UE, con un enfoque en la gestión de riesgos, la notificación de incidentes y la seguridad de la cadena de suministro.

NIS2 amplía significativamente el alcance de las organizaciones clasificadas como entidades «esenciales» o «importantes». Sectores que incluyen energía, transporte, banca, sanidad, infraestructura digital y administración pública ahora deben tratar a sus proveedores de tecnología como parte de su perímetro de seguridad, no solo su infraestructura interna.

Un gestor de contraseñas que almacena credenciales en un entorno de nube de terceros entra dentro de ese perímetro. Es un proveedor directo de un servicio crítico para la seguridad. El Artículo 21(2) de NIS2 requiere que las entidades cubiertas implementen medidas que incluyan al menos:

«Seguridad de la cadena de suministro, incluidos los aspectos relacionados con la seguridad relativos a las relaciones entre cada entidad y sus proveedores o prestadores de servicios directos.» — Directiva NIS2, Artículo 21(2), Directiva (UE) 2022/2555

Elegir un proveedor de nube con sede en EE. UU. para el almacenamiento de credenciales sin una evaluación de riesgos documentada crea una brecha de cumplimiento concreta. Según NIS2, las autoridades de supervisión nacionales pueden emitir instrucciones vinculantes e imponer multas. Para las entidades esenciales, el Artículo 20 también establece responsabilidad personal para los miembros del órgano de dirección.

DORA y especificidades del sector financiero

El Reglamento de Resiliencia Operativa Digital (DORA) es el marco regulatorio de la UE para la resiliencia operativa digital en el sector financiero. Establece requisitos sobre cómo las entidades financieras gestionan los riesgos de tecnologías de la información y la comunicación (TIC), cubriendo dependencias de terceros, notificación de incidentes y pruebas de resiliencia, para garantizar la estabilidad de los servicios financieros en toda la UE.

Un gestor de contraseñas alojado en la nube califica como un servicio TIC de terceros según DORA. Esa clasificación activa obligaciones contractuales específicas — incluyendo el requisito de documentar dónde se almacenan y procesan los datos. El Artículo 30(2)(b) del Reglamento (UE) 2022/2554 establece:

«Las ubicaciones, es decir, las regiones o países, donde se prestarán las funciones contratadas o subcontratadas y los servicios de TIC y donde se procesarán los datos, incluida la ubicación de almacenamiento, y el requisito de que el proveedor tercero de servicios de TIC notifique a la entidad financiera con antelación si prevé modificar dichas ubicaciones.» — DORA, Artículo 30(2)(b), Reglamento (UE) 2022/2554

Si el proveedor del gestor de contraseñas tiene sede en EE. UU., la institución financiera debe documentar cómo gestiona la exposición a la CLOUD Act y garantizar que el contrato cumpla con los requisitos de DORA sobre acceso a datos, portabilidad y terminación.

La CLOUD Act de EE. UU.

La Ley de Clarificación del Uso Legal de Datos en el Extranjero (CLOUD Act, 2018) es una ley federal de EE. UU. que permite a las agencias de aplicación de la ley obligar a las empresas constituidas en EE. UU. a entregar datos almacenados en cualquier parte del mundo, incluidos servidores ubicados en centros de datos de la UE. La obligación se aplica independientemente de dónde residan físicamente los datos. El factor determinante es la jurisdicción corporativa del proveedor.

El estatuto es inequívoco en este punto:

«Un proveedor de servicio de comunicación electrónica o servicio de computación remota deberá cumplir con las obligaciones de este capítulo de preservar, respaldar o divulgar el contenido de una comunicación electrónica o por cable y cualquier registro u otra información perteneciente a un cliente o suscriptor dentro de la posesión, custodia o control de dicho proveedor, independientemente de si dicha comunicación, registro o información se encuentra dentro o fuera de los Estados Unidos.» — 18 U.S.C. § 2713, Pub. L. 115–141, div. V, §103(a)(1), 23 de marzo de 2018

La empresa puede impugnar la orden, pero la obligación legal existe independientemente de dónde estén ubicados los servidores.

Para las organizaciones europeas que manejan credenciales sensibles (acceso privilegiado, contraseñas de sistemas financieros, claves de infraestructura) esto crea un riesgo estructural que los centros de datos en la región de la UE por sí solos no resuelven. La nube soberana o el despliegue local son los únicos modelos que eliminan esta exposición por completo.

Passwork es un gestor de contraseñas europeo creado exactamente para este entorno regulatorio, con opciones tanto locales como en la nube diseñadas en torno al cumplimiento de GDPR y NIS2 y la soberanía de datos. Vea cómo funciona

Gestores de contraseñas en la nube en Europa: Conveniencia vs control

Alojamiento en la nube significa que los servidores del proveedor almacenan y procesan sus datos — la organización accede al servicio a través de internet sin gestionar ninguna infraestructura subyacente. Para los gestores de contraseñas, esto significa que las credenciales, los metadatos y los registros de acceso residen en servidores propiedad de un tercero y operados por él, en centros de datos que la organización no controla.

Los gestores de contraseñas alojados en la nube ofrecen despliegue rápido, actualizaciones automáticas y sin sobrecarga de infraestructura. Para muchas organizaciones europeas, son la opción predeterminada — el 53% de las empresas de la UE utilizaron servicios de computación en la nube de pago en 2025, 7,4 puntos porcentuales más que en 2023 (Eurostat, 2026).

El atractivo es sencillo: no hay servidores que mantener, el proveedor se encarga de los parches y el acceso funciona desde cualquier dispositivo. Para las PYMES sin equipos de seguridad dedicados, esto reduce la barrera para implementar una gestión adecuada de credenciales.

Dónde la nube se queda corta para las organizaciones de la UE

El modelo de responsabilidad compartida es el problema central. En un despliegue en la nube, el proveedor controla la infraestructura, la arquitectura de gestión de claves de cifrado y los sistemas de respaldo. La organización controla el acceso de usuarios y las políticas, pero no el entorno de datos subyacente.

La arquitectura de conocimiento cero aborda parcialmente esto: si el proveedor nunca posee las claves de descifrado, una brecha del lado del servidor no puede exponer credenciales en texto plano. La multa del ICO contra LastPass ilustra los límites — la brecha expuso metadatos (nombres, correos electrónicos, URL) aunque el contenido cifrado de las bóvedas estaba protegido. Los metadatos son datos personales según el GDPR.

El cifrado AES-256 en reposo es un requisito básico, no un diferenciador. Lo que importa es dónde se generan y almacenan las claves, quién puede acceder a ellas y si la arquitectura del proveedor mantiene esas claves fuera de su propio alcance.

Gestores de contraseñas locales: Máxima soberanía

El despliegue local significa que el gestor de contraseñas se ejecuta en servidores que la organización posee y opera — ningún proveedor tiene acceso de red al almacén de credenciales. Todas las credenciales, metadatos y registros de acceso permanecen dentro del propio perímetro de infraestructura de la organización.

Este es el único modelo de alojamiento que satisface completamente los requisitos de soberanía de datos y elimina la exposición a terceros por diseño.

Para organizaciones en sectores regulados (instituciones financieras, proveedores de atención sanitaria, operadores de infraestructura crítica según NIS2) el despliegue local elimina toda una categoría de riesgo de terceros de la ecuación de cumplimiento.

Dónde el despliegue local es la única opción viable

Los entornos aislados representan la variante más segura: el gestor de contraseñas opera en una red sin conectividad a internet. Esto es relevante para sistemas de control industrial, entornos clasificados o cualquier contexto donde el almacén de credenciales deba estar físicamente aislado de redes externas.

Como se cubrió anteriormente, el despliegue local con un proveedor no estadounidense es el único modelo que elimina completamente la exposición a la CLOUD Act al eliminar la jurisdicción corporativa estadounidense que activa la obligación en primer lugar.

Despliegue local: Ventajas y desventajas

| Factor | Ventaja | Limitación |

|---|---|---|

| Soberanía de datos | Completa — sin acceso de terceros | Requiere aplicación de políticas internas |

| Cumplimiento normativo | Elimina exposición a la CLOUD Act; simplifica auditorías de GDPR, NIS2, DORA | La documentación de cumplimiento sigue siendo necesaria |

| Control de seguridad | Control total sobre cifrado, gestión de claves, acceso | La organización asume toda la responsabilidad del refuerzo de seguridad |

| Infraestructura | Se ejecuta en el entorno existente, incluidas redes aisladas | Requiere capacidad de servidor y mantenimiento |

| Actualizaciones | La organización controla el calendario de actualizaciones | La aplicación de parches es responsabilidad interna |

| Coste | Sin tarifas SaaS por usuario a escala | Mayor coste inicial de configuración; sobrecarga continua de TI |

| Disponibilidad | Depende de la fiabilidad de la infraestructura interna | Sin SLA del proveedor para tiempo de actividad |

| Velocidad de despliegue | Implementación predecible y controlada | Configuración inicial más lenta que la nube |

El cálculo del TCO desplaza los costes de las tarifas SaaS recurrentes al trabajo de TI interno y la infraestructura. Para organizaciones que ya operan sus propios servidores y tienen un equipo de seguridad en su lugar, el coste marginal de añadir un gestor de contraseñas autoalojado es a menudo menor de lo que parece.

El coste real del despliegue local es la disciplina operativa necesaria para mantenerlo. Las empresas que carecen de un equipo de seguridad dedicado o un proceso maduro de gestión de parches encontrarán la columna de limitaciones más difícil de gestionar de lo que sugiere la columna de ventajas.

Passwork está disponible como una solución completamente autoalojada: desplegada en los propios servidores de la organización, sin conexiones salientes. El código fuente está disponible para auditoría, y la plataforma soporta entornos aislados. Para equipos que necesitan demostrar soberanía total de datos a auditores o reguladores, este es el modelo de despliegue que cierra el argumento.

Passwork local otorga a su equipo control total de la infraestructura — sin acceso de terceros, sin excepciones. Explore el despliegue local

El punto intermedio de la nube soberana

Los proveedores de nube soberana de la UE ofrecen una tercera vía: infraestructura gestionada con la comodidad del estilo de la nube, operada completamente dentro de la jurisdicción de la UE y fuera del alcance de los marcos legales extranjeros. Se proyecta que el gasto europeo en IaaS de nube soberana alcanzará los 12.600 millones de dólares en 2026, un aumento del 83% respecto a 2025 (Gartner, 2026).

El crecimiento está impulsado por la presión geopolítica. La CLOUD Act de EE. UU., combinada con incidentes de alto perfil que involucran dependencia de hiperescaladores, ha llevado a las organizaciones europeas a reconsiderar sus elecciones de proveedores de nube.

Para un gestor de contraseñas desplegado en infraestructura de nube soberana, el entorno de alojamiento proporciona evidencia documentada de que los datos permanecen dentro de la jurisdicción de la UE — directamente relevante para la documentación de cumplimiento de NIS2 y las evaluaciones de riesgo de terceros de DORA.

La nube soberana aborda la jurisdicción y el control de la infraestructura. No reemplaza la necesidad de evaluar la propia aplicación del gestor de contraseñas. La capa de alojamiento y la capa de aplicación son cuestiones de seguridad separadas.

Arquitectura híbrida

Una arquitectura híbrida combina bóvedas locales para credenciales sensibles con acceso basado en la nube para equipos distribuidos. Es una decisión de política e ingeniería que requiere límites explícitos entre lo que permanece local y lo que pasa por infraestructura externa.

El atractivo es práctico. Las organizaciones con equipos remotos o distribuidos internacionalmente no siempre pueden enrutar cada solicitud de autenticación a través de un sistema local sin introducir latencia o riesgos de disponibilidad. Una configuración híbrida permite a los equipos de seguridad mantener las clases de credenciales más sensibles (cuentas privilegiadas, secretos de infraestructura, credenciales sensibles para el cumplimiento) en una bóveda controlada localmente, mientras extienden el acceso a recursos menos sensibles a través de una capa en la nube.

La complejidad del cumplimiento, sin embargo, escala con la arquitectura. Cada límite entre los componentes locales y en la nube es una brecha potencial: en cobertura de auditoría, en aplicación de políticas de acceso, en alcance de respuesta a incidentes. Si la capa en la nube cae bajo una jurisdicción extranjera, las protecciones de soberanía del componente local no se extienden automáticamente a ella.

La arquitectura híbrida es el modelo más flexible en este espectro — y el más exigente de operar correctamente. Para organizaciones con la capacidad de ingeniería para gestionarlo, ofrece un equilibrio viable entre control y accesibilidad. Para aquellas sin ella, el despliegue local o la nube soberana de la UE es la opción más defendible.

Passwork para empresas europeas: Construido para la soberanía desde el principio

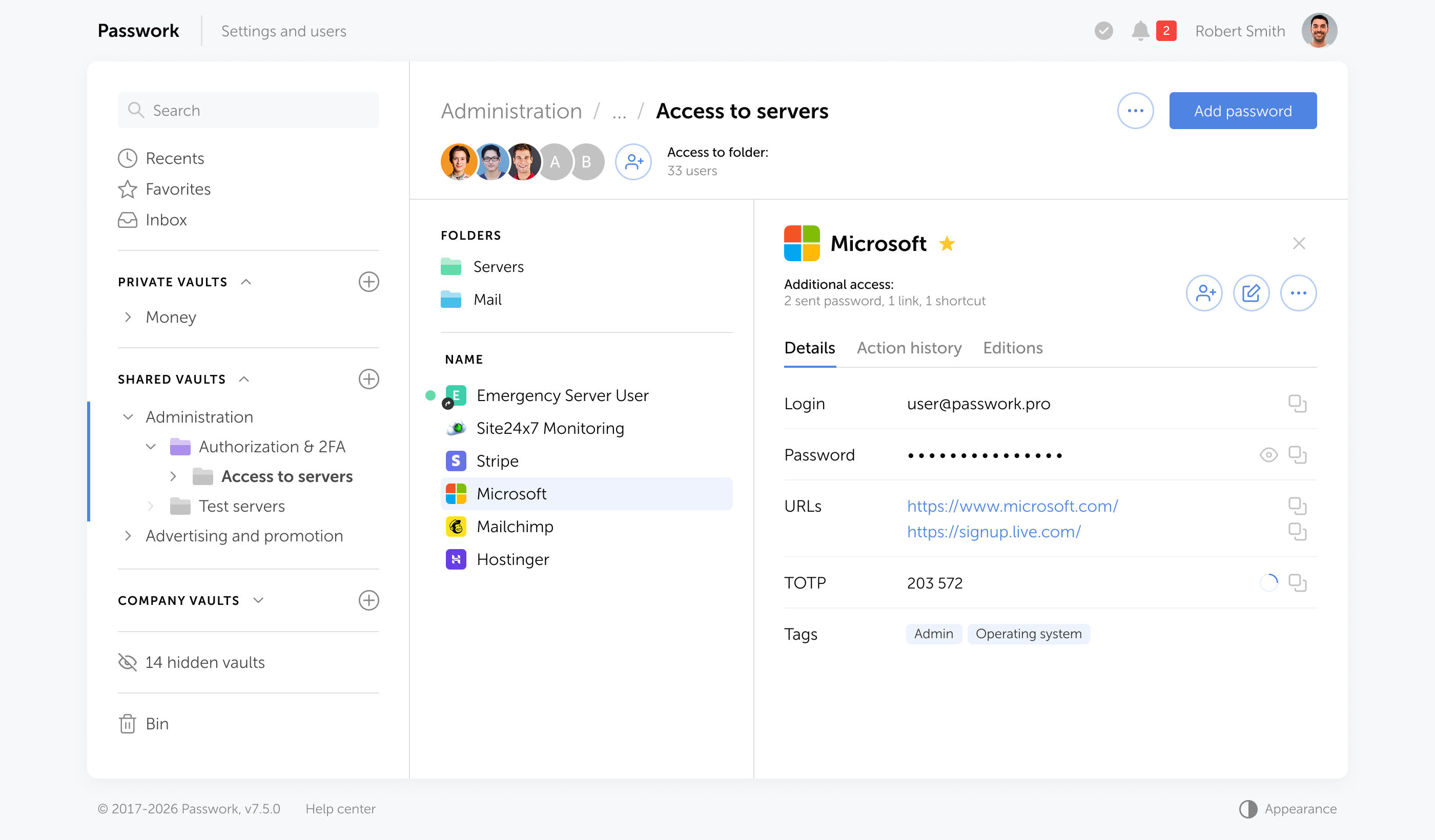

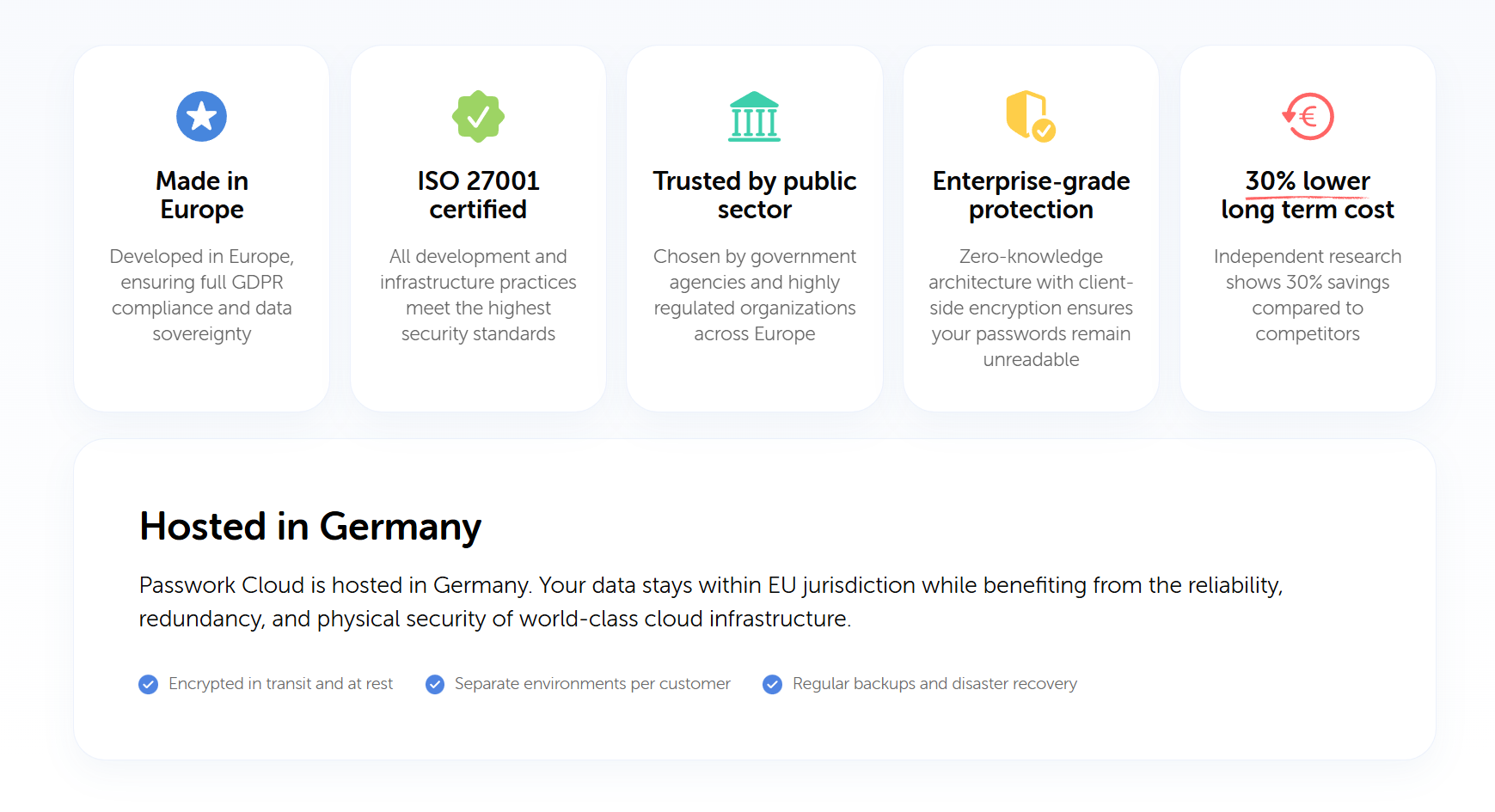

Passwork es un gestor de contraseñas europeo — constituido y operado como empresa europea, con su base legal en España bajo la legislación de la UE. Fue construido primero para despliegue local, para organizaciones que necesitan control total de la infraestructura, y desde entonces ha añadido una opción en la nube alojada completamente dentro de la UE.

Esto importa para las empresas europeas porque la propia jurisdicción del proveedor es parte del panorama de cumplimiento. Una empresa europea que opera bajo la legislación de la UE no tiene exposición a la CLOUD Act de EE. UU. La arquitectura y las opciones de despliegue de Passwork fueron diseñadas teniendo en cuenta este contexto regulatorio.

Despliegue local

Passwork local se ejecuta completamente dentro de la propia infraestructura de la organización. El proveedor no tiene acceso al almacén de credenciales — sin acceso remoto, sin telemetría y sin puerta trasera. Todos los datos, claves de cifrado y copias de seguridad permanecen dentro de los sistemas de la organización.

Capacidades clave para entornos regulados:

- Control total de la infraestructura — despliegue en sus propios servidores, nube privada o redes aisladas. Soporta entornos sin conectividad a internet.

- Arquitectura de conocimiento cero — las credenciales se cifran y descifran en el lado del cliente. El servidor almacena solo texto cifrado y nunca procesa contraseñas en texto plano, lo que significa que un servidor comprometido no expone nada legible.

- Control de acceso basado en roles — permisos granulares a nivel de bóveda, carpeta y credencial. Se integra con Active Directory, Azure AD, LDAP y SSO SAML para el aprovisionamiento automatizado de usuarios y la gestión del ciclo de vida.

- Registros de auditoría — historial completo de actividad para cada acceso, modificación y evento de compartición de credenciales. Soporta directamente los requisitos de responsabilidad del GDPR y la documentación de incidentes de NIS2.

- Cifrado AES-256 — credenciales cifradas en reposo y en tránsito. Las claves permanecen dentro de la infraestructura de la organización.

- Informes de cumplimiento — informes integrados para auditorías de seguridad, revisiones de acceso y documentación regulatoria.

- Escala de 10 a más de 30.000 usuarios — la misma arquitectura funciona para un equipo de TI de mercado medio y una gran empresa con estructuras de permisos complejas.

La mayoría de los clientes de Passwork eligen el despliegue local, según los datos internos de la empresa. Esto es especialmente cierto para grandes empresas, organismos gubernamentales y organizaciones en industrias altamente reguladas.

Passwork Cloud: Alojado en la UE, conocimiento cero

Passwork Cloud está alojado en Alemania. Todos los datos permanecen dentro de la jurisdicción de la UE, procesados y almacenados bajo la legislación de la UE.

La arquitectura utiliza cifrado del lado del cliente con diseño de conocimiento cero: el servidor nunca ve credenciales en texto plano. El cifrado y descifrado ocurren en el lado del cliente, por lo que incluso en caso de un incidente del lado del servidor, los datos de credenciales permanecen protegidos.

Passwork Cloud incluye el conjunto completo de funciones empresariales:

- Gestión de usuarios, integración con Active Directory / LDAP, SSO

- Registros de auditoría e informes de cumplimiento

- MFA avanzado y políticas de seguridad

- Extensiones de navegador, aplicaciones móviles y REST API

- Gestión de secretos DevOps — CLI, biblioteca Python, integración con Kubernetes, soporte de pipelines CI/CD

Los precios comienzan en 3 € por usuario al mes (licencia estándar) y 4,50 € por usuario al mes (licencia avanzada). Los costes de propiedad a largo plazo son aproximadamente un 30% inferiores al promedio de la industria.

Postura de seguridad

Passwork posee certificación ISO 27001 en desarrollo, infraestructura y operaciones. La empresa realiza pruebas de penetración anuales por terceros, incluso a través de HackerOne, y aplica un enfoque DevSecOps con análisis estático y dinámico integrado en cada compilación.

Esta postura de seguridad es directamente relevante para las organizaciones que necesitan documentar las prácticas de seguridad de su proveedor de gestor de contraseñas — un requisito tanto del Artículo 21 de NIS2 como del marco de gestión de riesgos de terceros de DORA.

Marco de decisión: Eligiendo el modelo adecuado para su organización

El modelo de alojamiento adecuado depende de cuatro variables: exposición regulatoria, clasificación del sector, capacidad interna de TI y coste total de propiedad. La tabla siguiente mapea perfiles organizativos comunes a modelos de despliegue recomendados.

| Perfil de organización | Modelo recomendado | Factor clave |

|---|---|---|

| PYME, sin sector regulado, equipo de TI limitado | Nube soberana de la UE | Baja sobrecarga; jurisdicción de la UE sin inversión en infraestructura |

| Mercado medio, empresa general | Nube soberana de la UE o híbrido | Cumplimiento del GDPR sin inversión total en infraestructura |

| Institución financiera (regulada por DORA) | Local o nube soberana de la UE | Requisitos de riesgo de terceros de DORA; necesidad de derechos de auditoría y salida |

| Infraestructura crítica (entidad esencial NIS2) | Local o nube soberana de la UE | Seguridad de la cadena de suministro NIS2; gestión documentada de dependencias TIC |

| Sanidad, sector público | Local o nube soberana de la UE | Categorías de datos sensibles; requisitos nacionales de localización de datos |

| Defensa, entornos clasificados | Local, aislado | Requisito de aislamiento absoluto; sin conectividad de red externa |

| Multinacional con equipos distribuidos | Arquitectura híbrida | Equilibrio entre control central y necesidades de acceso remoto |

Consideraciones de TCO

El coste total de propiedad para cada modelo incluye más que costes de licencia o infraestructura. La sobrecarga de cumplimiento es una partida real: el tiempo dedicado a evaluaciones de riesgo de proveedores, documentación de auditoría y planificación de respuesta a incidentes varía significativamente según el modelo.

El despliegue local concentra el trabajo de cumplimiento internamente — la organización controla el entorno y puede producir evidencia de auditoría directamente. Los despliegues en la nube desplazan parte del trabajo de cumplimiento a la gestión de proveedores: revisar certificaciones de seguridad, negociar términos de DPA, mantener una entrada en el registro de terceros de DORA.

Para las entidades reguladas por NIS2, la sobrecarga de cumplimiento de un despliegue en la nube mal documentado puede superar el coste de infraestructura del despliegue local. Vale la pena hacer ese cálculo antes de optar por defecto por la opción de menor fricción.

Conclusión

El modelo de alojamiento para un gestor de contraseñas es una decisión arquitectónica con implicaciones de cumplimiento a largo plazo. GDPR, NIS2, DORA y la CLOUD Act de EE. UU. crean un entorno regulatorio donde la elección incorrecta genera responsabilidad documentada.

El espectro de modelos ofrece a las organizaciones europeas opciones reales. La elección correcta depende de la clasificación del sector, la exposición regulatoria, la capacidad interna de TI y un cálculo honesto del TCO que incluya la sobrecarga de cumplimiento.

Para organizaciones que necesitan máximo control, el despliegue local elimina completamente la exposición a terceros. Para aquellas que necesitan infraestructura gestionada sin riesgo de jurisdicción extranjera, la nube soberana de la UE es un camino creíble. Las arquitecturas híbridas funcionan cuando ningún extremo se ajusta a la realidad operativa.

Passwork es un gestor de contraseñas europeo que cubre todo el espectro: despliegue local para organizaciones que requieren control completo de la infraestructura, y nube alojada en la UE para equipos que desean alojamiento gestionado sin sacrificar la soberanía de datos. Ambas opciones están construidas sobre la misma arquitectura de cifrado de conocimiento cero e incluyen las funciones de auditoría, control de acceso e informes de cumplimiento que necesitan las empresas europeas reguladas.

¿Listo para dar el primer paso? Inicie su prueba gratuita de Passwork para obtener control completo, gestión automatizada de credenciales y protección de datos de nivel empresarial.

Preguntas frecuentes

¿Es un gestor de contraseñas en la nube compatible con el GDPR?

Un gestor de contraseñas en la nube puede ser compatible con el GDPR si el proveedor procesa datos personales bajo una base legal válida, proporciona un Acuerdo de Procesamiento de Datos (DPA) que cumpla con los requisitos del Artículo 28, y aplica salvaguardas apropiadas para cualquier transferencia de datos fuera de la UE. El cumplimiento depende de la arquitectura y los términos contractuales del proveedor — no solo del alojamiento en la nube.

¿Exige el GDPR que los datos se almacenen en Europa?

El GDPR no obliga al almacenamiento de datos en la UE. Exige que los datos personales transferidos fuera de la UE estén protegidos con un estándar equivalente — a través de decisiones de adecuación, Cláusulas Contractuales Tipo u otros mecanismos según los Artículos 44–49. Almacenar datos en la UE simplifica el cumplimiento pero no es un requisito legal según el propio reglamento.

¿Qué es la CLOUD Act de EE. UU. y por qué importa a las empresas de la UE?

La CLOUD Act de EE. UU. (2018) permite a las autoridades federales estadounidenses obligar a las empresas constituidas en EE. UU. a entregar datos almacenados en cualquier parte del mundo, incluidos centros de datos de la UE. Para las organizaciones europeas que utilizan proveedores de gestores de contraseñas con sede en EE. UU., esto significa que los datos de credenciales podrían estar sujetos al acceso del gobierno estadounidense independientemente de dónde estén ubicados físicamente los servidores.

¿Cuándo se aplica NIS2 a las decisiones de alojamiento de gestores de contraseñas?

NIS2 se aplica cuando la organización está clasificada como entidad «esencial» o «importante» — cubriendo energía, transporte, banca, sanidad, infraestructura digital y administración pública, entre otros. Para estas organizaciones, un gestor de contraseñas es parte de la cadena de suministro TIC, y el Artículo 21 requiere medidas de seguridad documentadas para todos los componentes de la cadena de suministro.

¿Qué exige DORA para los gestores de contraseñas alojados en la nube en servicios financieros?

DORA exige que las entidades financieras mantengan un registro de proveedores de servicios TIC de terceros, realicen evaluaciones de riesgo de proveedores críticos y garanticen que los contratos incluyan derechos de auditoría, acceso a datos y salida. Un gestor de contraseñas alojado en la nube utilizado por una institución financiera es un servicio TIC de terceros según DORA — la institución debe documentar y gestionar esta dependencia formalmente.

¿Cuál es la diferencia entre una nube soberana de la UE y un centro de datos regular de la UE?

Un centro de datos regular de la UE operado por una empresa estadounidense sigue estando sujeto a la jurisdicción de EE. UU. a través de la CLOUD Act. Un proveedor de nube soberana está constituido y opera completamente dentro de la UE, sin obligación legal de cumplir con solicitudes de datos de gobiernos extranjeros. La distinción importa para las evaluaciones de riesgo de transferencia del GDPR y la documentación de la cadena de suministro de NIS2.

¿Cómo apoya Passwork el cumplimiento para las organizaciones europeas?

Passwork es una empresa europea bajo la legislación de la UE, con certificación ISO 27001, y opciones de despliegue local y en la nube alojada en la UE. El despliegue local elimina completamente el acceso de terceros. La versión en la nube está alojada en Alemania bajo jurisdicción de la UE con cifrado de conocimiento cero. Ambas opciones incluyen registros de auditoría, informes de cumplimiento y control de acceso basado en roles para apoyar los requisitos de GDPR, NIS2 y DORA.

Tabla de contenidos

- Introducción

- Puntos clave

- El espectro de alojamiento europeo

- Cómo las regulaciones de la UE dictan el alojamiento de gestores de contraseñas

- Gestores de contraseñas en la nube en Europa: Conveniencia vs control

- Gestores de contraseñas locales: Máxima soberanía

- El punto intermedio de la nube soberana

- Arquitectura híbrida

- Passwork para empresas europeas: Construido para la soberanía desde el principio

- Marco de decisión: Eligiendo el modelo adecuado para su organización

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Introducción

- Puntos clave

- El espectro de alojamiento europeo

- Cómo las regulaciones de la UE dictan el alojamiento de gestores de contraseñas

- Gestores de contraseñas en la nube en Europa: Conveniencia vs control

- Gestores de contraseñas locales: Máxima soberanía

- El punto intermedio de la nube soberana

- Arquitectura híbrida

- Passwork para empresas europeas: Construido para la soberanía desde el principio

- Marco de decisión: Eligiendo el modelo adecuado para su organización

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información