La mayoría de las filtraciones de datos comienzan de la misma manera: con credenciales débiles o mal gestionadas. Solo en ataques básicos a aplicaciones web, el informe DBIR 2025 de Verizon rastreó el 88% de los incidentes hasta contraseñas robadas. Para cualquier organización que maneje datos sensibles, la seguridad informática comienza con el control de credenciales. Y la seguridad de contraseñas ha pasado de ser una recomendación a convertirse en un requisito básico.

Un gestor de contraseñas aborda este riesgo. Para cada cuenta, genera, almacena y completa automáticamente credenciales únicas — todo protegido por una contraseña maestra. En lugar de hojas de cálculo, notas adhesivas y restablecimientos de contraseña repetidos, los equipos obtienen un proceso controlado y auditable en todo el flujo de trabajo.

Puntos principales:

- Una contraseña maestra reemplaza cientos de credenciales débiles y reutilizadas

- El cifrado AES-256 y la arquitectura de conocimiento cero mantienen su bóveda ilegible, incluso para el proveedor

- La configuración requiere planificación, pero la recompensa son menos tickets de soporte, mayor cumplimiento normativo y menor riesgo de filtraciones

Comprender los gestores de contraseñas

Un gestor de contraseñas funciona como una bóveda cifrada — una caja fuerte digital que almacena credenciales de inicio de sesión, notas seguras y otros datos sensibles. Cuando inicia sesión en algún lugar, el gestor recupera la contraseña correcta y completa el formulario automáticamente. Detrás de esa bóveda hay dos tecnologías: cifrado y arquitectura de conocimiento cero.

Cómo los gestores de contraseñas protegen su identidad digital

Antes de que los datos salgan de su dispositivo, el cifrado AES-256 (Estándar de Cifrado Avanzado con una clave de 256 bits) los convierte en texto cifrado ilegible. El mismo algoritmo es utilizado por gobiernos e instituciones financieras.

La arquitectura de conocimiento cero añade una segunda capa. Bajo este modelo, el proveedor no puede descifrar sus datos. Debido a que todas las operaciones criptográficas ocurren localmente, incluso el acceso completo al servidor solo revelaría bloques cifrados. Publicamos nuestra documentación de criptografía abiertamente para que los equipos puedan verificar exactamente cómo funciona.

Qué pueden y qué no pueden hacer los gestores de contraseñas

Un gestor de contraseñas es una capa de defensa confiable, aunque no cubre todas las amenazas por sí solo. Conocer sus limitaciones ayuda a planificar salvaguardas adicionales.

La autenticación multifactor (MFA) añade un segundo paso de verificación, como una contraseña de un solo uso basada en tiempo (TOTP), y aborda brechas que un gestor de contraseñas por sí solo no puede cubrir. Juntos, forman una defensa mucho más sólida.

Crear su contraseña maestra

Su contraseña maestra es la única credencial que desbloquea toda la bóveda — una débil socava todas las demás medidas de seguridad.

Publicado en agosto de 2025, NIST SP 800-63B-4 establece una longitud mínima de 15 caracteres para contraseñas utilizadas como autenticador de factor único. La misma revisión indica que los verificadores no deben imponer reglas de composición de contraseñas (por ejemplo, requerir letras mayúsculas, números o símbolos) y en su lugar deben comparar las contraseñas con listas de valores comúnmente usados o comprometidos. Una contraseña como "P@ssw0rd123" no pasaría dicha verificación.

En lugar de requisitos aleatorios de caracteres, el método de frase de contraseña funciona mejor: elija cuatro o cinco palabras no relacionadas y combínelas. Un generador de contraseñas puede producir combinaciones de palabras aleatorias, pero muchos usuarios prefieren la selección manual. "correct-horse-battery-staple" es un ejemplo clásico — alta entropía.

Creación de contraseña maestra paso a paso:

- Elija 4-5 palabras aleatorias y no relacionadas (evite letras de canciones o citas famosas)

- Añada un separador entre palabras (guiones, puntos o espacios)

- Opcionalmente inserte un número o símbolo en una posición aleatoria — no al final

- Pruebe: ¿puede escribirla de memoria tres veces seguidas?

- Escríbala una vez, guarde ese papel en un lugar físicamente seguro, luego memorícela en una semana

Mejores prácticas para la contraseña maestra

Haga:

- Memorícela, nunca la almacene digitalmente en texto plano

- Mantenga una copia de seguridad física en un lugar seguro (un sobre sellado en una caja fuerte, por ejemplo)

- Practique escribirla regularmente durante la primera semana

No haga:

- Reutilizar su contraseña maestra para cualquier otra cuenta

- Compartirla con nadie, incluido el personal de TI

- Cambiarla en un horario fijo sin razón: según NIST SP 800-63B-4, las contraseñas solo deben cambiarse cuando existe evidencia de compromiso

Las opciones de recuperación son limitadas por diseño. Con una arquitectura de conocimiento cero, el proveedor no puede restablecer su contraseña maestra porque nunca tuvo acceso a ella.

Elegir el gestor de contraseñas adecuado para sus necesidades

Antes de comprometerse con cualquier software de gestión de contraseñas, defina lo que su organización realmente necesita. El modelo de implementación, los estándares de cifrado y la integración con la infraestructura existente deben ser factores en la decisión.

|

Criterio |

Preguntas a hacer |

| Implementación | ¿Local, en la nube o ambos? ¿Quién controla el servidor? |

| Cifrado | ¿AES-256? ¿Conocimiento cero? ¿Dónde ocurre el descifrado? |

| Integraciones | ¿Soporte para AD/LDAP? ¿Protocolos SSO como SAML u OAuth? |

| Funciones de equipo | ¿Acceso basado en roles? ¿Bóvedas compartidas? ¿Registros de auditoría? |

| Cumplimiento | ¿Registros de auditoría GDPR? ¿Informes exportables? |

| Escalabilidad | ¿Licencias por usuario? ¿Puede crecer con el equipo? |

Cuando la flexibilidad de implementación y la arquitectura de seguridad importan, deben estar disponibles tanto las opciones locales como en la nube. Passwork admite ambos modelos, para que pueda elegir dónde residen sus datos. La plataforma cuenta con una interfaz fácil de usar que los equipos pueden adoptar rápidamente. Combina la gestión de contraseñas con la gestión de secretos de DevOps, claves API, tokens y certificados en un solo sistema.

Si está evaluando múltiples soluciones, vea cómo funcionamos en un escenario de implementación real. Obtenga un entorno de demostración y pruebe junto con otros gestores de contraseñas empresariales. No se requiere tarjeta de crédito.

Gestores de contraseñas basados en navegador vs. dedicados

Los gestores de contraseñas integrados en el navegador (como los de Chrome o Edge) son convenientes, pero carecen de funciones empresariales. Dentro de un único perfil de navegador, las credenciales permanecen aisladas — el uso compartido, el acceso basado en roles y el registro de auditoría están ausentes o limitados.

Con un gestor de contraseñas dedicado, el cifrado ocurre independientemente del navegador, junto con controles de acceso granulares y sincronización multiplataforma. El autocompletado y la captura de credenciales aún se ejecutan a través de una extensión del navegador, pero la bóveda se encuentra en un entorno más controlado.

Comenzar con su gestor de contraseñas

Con la contraseña maestra lista y la solución seleccionada, comienza la configuración. El proceso sigue un camino predecible.

- Instale la aplicación principal: cliente de escritorio, interfaz web o instancia autoalojada

- Cree su cuenta con la contraseña maestra que preparó

- Habilite MFA inmediatamente antes de añadir cualquier credencial a la bóveda

- Instale extensiones del navegador para Chrome, Firefox, Edge o Safari

- Instale aplicaciones móviles para iOS y Android si necesita acceso remoto

- Configure la estructura de la bóveda: cree bóvedas compartidas y personales por departamento, proyecto o nivel de acceso

Configurar extensiones del navegador y aplicaciones móviles

Después de instalar la extensión, ajuste algunos parámetros:

- Habilite el bloqueo automático después de inactividad — cinco minutos es un valor predeterminado razonable

- Active el bloqueo por PIN o biométrico para la aplicación móvil

- Confirme que la extensión se conecta a la URL correcta del servidor (requerido para implementaciones locales)

- Desactive el autocompletado en dispositivos públicos o compartidos

Una contraseña guardada en su portátil aparece en su teléfono en segundos a través de la sincronización multiplataforma. Todos los datos viajan cifrados, por lo que incluso un paquete de sincronización interceptado es inútil sin la contraseña maestra.

Configurar la autenticación de dos factores para su gestor de contraseñas

MFA añade un segundo bloqueo a su bóveda a través de un paso adicional de verificación de seguridad. Incluso si alguien descubre su contraseña maestra, el acceso aún requiere ese segundo factor.

Las aplicaciones de autenticación (Google Authenticator, Authy) generan códigos TOTP de seis dígitos que se actualizan cada 30 segundos. Durante la configuración, escanee el código QR, verifique el primer código y guarde los códigos de recuperación de respaldo en un lugar físicamente seguro. Sin esos códigos, perder su teléfono podría significar perder el acceso a la bóveda.

Importar y organizar sus contraseñas existentes

La migración desde navegadores, hojas de cálculo u otro gestor de contraseñas a su bóveda de almacenamiento de contraseñas generalmente comienza con una exportación CSV (valores separados por comas). La mayoría de los gestores aceptan este formato y mapean campos (URL, nombre de usuario, contraseña) automáticamente.

Antes de importar, audite lo que tiene. Cuentas antiguas, entradas duplicadas y credenciales reutilizadas en varios servicios necesitan atención. La etapa de importación es el momento ideal para reemplazar contraseñas débiles por otras generadas.

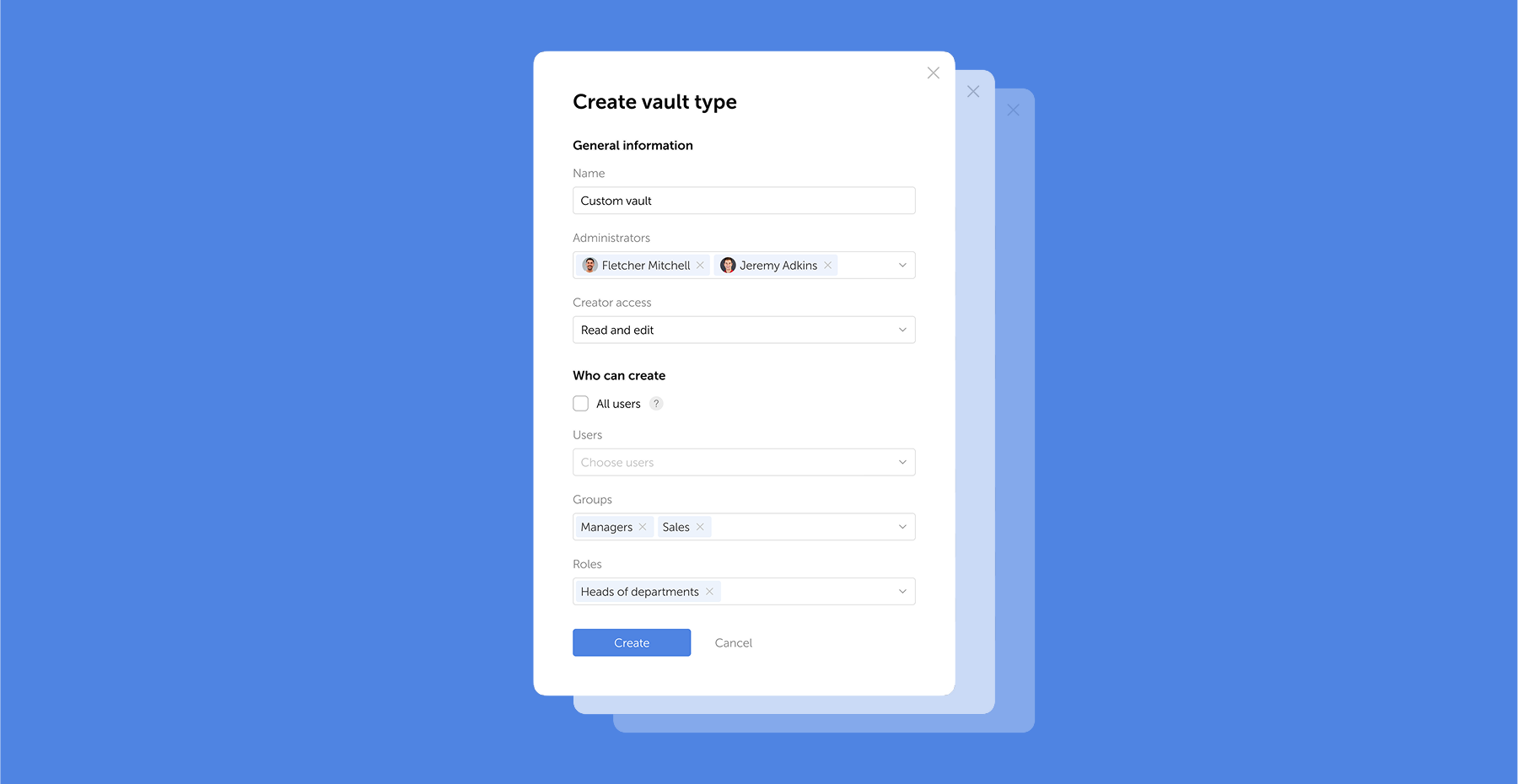

Las herramientas de administración permiten configurar estructuras de bóveda que reflejan la organización de su equipo. Con acceso basado en roles, el equipo de finanzas ve solo las credenciales de finanzas, mientras que los administradores de TI mantienen supervisión de todo. Esta combinación con un enfoque rentable le proporciona control de nivel empresarial sin pagar por funciones que no necesita.

Para equipos que implementan gestión de contraseñas por primera vez, configurar la estructura correcta desde el principio previene futuros problemas de acceso. Reserve una consulta para definir su modelo de acceso, enfoque de implementación y plan de despliegue.

Priorizar sus cuentas más críticas

No todas las cuentas conllevan el mismo riesgo. Comience la migración con las credenciales que causarían más daño si se vieran comprometidas:

- Cuentas de correo electrónico principales (a menudo el método de recuperación para todo lo demás)

- Servicios financieros y plataformas de pago

- Infraestructura en la nube y paneles de administración

- Herramientas de comunicación empresarial (Slack, Teams, servidores de correo)

- Redes sociales y cuentas públicas

Según el Informe del Costo de una Filtración de Datos 2025 de IBM, el costo promedio global de una filtración alcanzó los 4,44 millones de dólares, y el tiempo promedio para identificar y contener un incidente fue de 241 días. La migración temprana de cuentas de alto valor reduce esa ventana de exposición.

Usar herramientas de salud de contraseñas y filtraciones de datos

Una vez que las credenciales están en la bóveda, ejecute un informe de salud de la bóveda de contraseñas — una verificación rutinaria de seguridad informática. El monitoreo integrado de filtraciones de datos escanea sus entradas contra bases de datos de filtraciones conocidas, mientras que la detección de contraseñas comprometidas marca credenciales reutilizadas o débiles. Aborde primero los hallazgos críticos, especialmente cualquier cuenta donde la misma contraseña proteja múltiples servicios.

Generar y gestionar contraseñas seguras

Para cada nueva cuenta o reemplazo de contraseña, use el generador de contraseñas integrado. Una configuración sólida para cuentas de alta seguridad: más de 20 caracteres, mayúsculas y minúsculas mezcladas, números y símbolos. Donde los servicios impongan límites de caracteres, ajuste — pero nunca baje de 15 caracteres.

Una contraseña generada como "g7#Kp!2xVmNqR9bW" no tiene estructura predecible, lo que hace que los ataques de fuerza bruta sean impracticables. El gestor de contraseñas la recuerda, por lo que la complejidad no cuesta nada en usabilidad.

Usar las funciones de autocompletado de forma segura

El autocompletado acelera el llenado de formularios, pero requiere atención. Antes de dejar que la extensión complete un inicio de sesión, verifique estos indicadores:

- La URL en la barra de direcciones coincide exactamente con el dominio esperado

- La conexión usa HTTPS (busque el icono del candado)

- El gestor de contraseñas reconoce el sitio; si no ofrece autocompletado, el dominio puede estar falsificado

- No ocurrieron redirecciones inesperadas antes de que cargara la página de inicio de sesión

Una página de phishing en g00gle.com parece convincente, pero el gestor de contraseñas coincide con dominios exactos y no autocompletará en un sitio falso. En dispositivos personales y de trabajo, mantenga la extensión bloqueada cuando no esté en uso activo.

Compartir contraseñas de forma segura con otros

Para cuentas conjuntas, paneles de administración y servicios de terceros, los equipos necesitan compartir credenciales. Enviar contraseñas por correo electrónico, Slack o mensajes de texto es el enfoque incorrecto. A través de las funciones de uso compartido integradas, el cifrado permanece intacto — las credenciales permanecen protegidas en tránsito.

Los controles de acceso basados en roles están diseñados para gestionar credenciales específicas de departamento y acceso temporal de contratistas. Con la implementación local, los secretos compartidos nunca transitan a través de servidores externos. Obtenga más información sobre el enfoque de gestión de contraseñas empresariales.

Gestionar el acceso familiar y de equipo

Las bóvedas de contraseñas compartidas funcionan como carpetas compartidas: cada bóveda tiene sus propios permisos de acceso. Un administrador de TI podría tener acceso completo, mientras que un miembro del equipo de marketing ve solo la bóveda de credenciales de redes sociales. Según el GDPR, las organizaciones deben tanto proteger los datos personales del acceso no autorizado como demostrar que esa protección está implementada. Los controles de acceso granulares y los registros de auditoría abordan ambos requisitos a la vez.

Funciones avanzadas que vale la pena usar

Más allá de almacenar contraseñas, la mayoría de los gestores de contraseñas empresariales incluyen funciones que los equipos a menudo pasan por alto. Las notas seguras permiten almacenar credenciales Wi-Fi, detalles del servidor, claves de licencia de software o códigos de recuperación — todo protegido por cifrado AES-256.

A través de la integración SSO (Single Sign-On), el gestor de contraseñas se conecta con su proveedor de identidad, reduciendo la fricción para usuarios que ya se autentican a través de AD o LDAP. Los registros de auditoría rastrean cada acción: quién accedió a qué credencial, cuándo y desde qué dispositivo — esto simplifica los informes de GDPR y PCI-DSS (Estándar de Seguridad de Datos de la Industria de Tarjetas de Pago).

Notas seguras y almacenamiento de documentos

Claves Secure Shell (SSH), tokens API, frases de recuperación o procedimientos internos — todo esto pertenece a las notas seguras en lugar de estar disperso en hilos de correo electrónico o unidades compartidas. El cifrado los protege de manera idéntica a las contraseñas, y los controles de acceso determinan quién ve qué.

Sincronización de dispositivos y gestión de acceso

Cuando un miembro del equipo actualiza una contraseña en su portátil, cada dispositivo autorizado refleja ese cambio en segundos. Cifrados en tránsito, los datos viajan al servidor (o su instancia local) y llegan a otros dispositivos aún protegidos. El descifrado ocurre solo localmente.

La gestión adecuada de dispositivos requiere verificación MFA antes de que cualquier dispositivo nuevo obtenga acceso a la bóveda. Sin este paso, un atacante que clone un token de sesión podría alcanzar silenciosamente las credenciales almacenadas.

Solución de problemas comunes del gestor de contraseñas

Mantener su seguridad de contraseñas a largo plazo

La seguridad no es una configuración única. Las revisiones trimestrales mantienen su bóveda en buen estado:

- Ejecute la auditoría de seguridad de la bóveda para identificar contraseñas débiles, reutilizadas o antiguas

- Reemplace cualquier credencial marcada usando el generador de contraseñas integrado

- Revise el acceso a la bóveda compartida — elimine exempleados o contratistas

- Verifique que MFA siga activo y que los códigos de respaldo sean accesibles

- Compruebe si hay cuentas en bases de datos de filtraciones conocidas y rote esas contraseñas inmediatamente

Qué hacer si su gestor de contraseñas se ve comprometido

Si sospecha que su contraseña maestra ha sido expuesta, el control de daños inmediato es crítico para su seguridad informática:

- Cambie la contraseña maestra inmediatamente desde un dispositivo de confianza

- Habilite o vuelva a verificar MFA en la cuenta de la bóveda

- Rote las contraseñas de sus cuentas de mayor prioridad (correo electrónico, financieras, infraestructura)

- Revise el registro de auditoría de la bóveda en busca de accesos no autorizados

- Notifique a su equipo de seguridad y comience una respuesta a incidentes según el protocolo de su organización

Conclusión: sus próximos pasos hacia la seguridad de contraseñas

Un gestor de contraseñas reemplaza las conjeturas con estructura, una mejora directa a la protección digital de su organización. En lugar de esperar que los empleados elijan contraseñas seguras, les proporciona una herramienta que lo hace automáticamente y mantiene cada credencial cifrada, auditable y bajo control.

El primer paso es el más simple: elija una solución, cree una contraseña maestra fuerte y comience a migrar sus cuentas más críticas hoy.

Preguntas frecuentes

¿Qué es un gestor de contraseñas y cómo se usa?

Dentro de una bóveda cifrada, un gestor de contraseñas almacena todas sus credenciales — protegidas por una única contraseña maestra. Para nuevas cuentas, genera contraseñas fuertes automáticamente y autocompleta los formularios de inicio de sesión. Passwork está construido con cifrado AES-256 y arquitectura de conocimiento cero — una vez habilitado el cifrado del lado del cliente, sus datos permanecen ilegibles, incluso para nosotros.

¿Cómo usar un gestor de contraseñas por primera vez?

Cree una contraseña maestra fuerte (al menos 15 caracteres, siguiendo la guía de NIST SP 800-63B-4). Habilite MFA, instale las extensiones del navegador, luego importe las contraseñas existentes desde su navegador o un archivo CSV. El proceso está bien documentado y es predecible con una planificación adecuada.

¿Cómo creo una contraseña maestra?

Use el método de frase de contraseña: combine cuatro o cinco palabras aleatorias y no relacionadas con separadores (por ejemplo, madera-reloj-río-escarcha). Evite detalles personales, frases comunes o letras de canciones. El objetivo es alta entropía — impredecible para atacantes, memorable para usted.

¿Qué debo hacer si olvido mi contraseña maestra?

Bajo la arquitectura de conocimiento cero, el proveedor no puede recuperarla. Almacene una copia de seguridad física en un lugar seguro (un sobre sellado en una caja fuerte, por ejemplo). Algunas plataformas ofrecen funciones de acceso de emergencia o claves de recuperación — configúrelas durante la configuración inicial.

¿Son seguros los gestores de contraseñas?

Con cifrado AES-256 y arquitectura de conocimiento cero, un gestor de contraseñas correctamente configurado es seguro por diseño: el descifrado ocurre solo en el dispositivo del usuario, por lo que incluso el acceso completo al servidor no revela nada. El DBIR 2025 de Verizon encontró abuso de credenciales en el 22% de las filtraciones — la mayoría involucrando contraseñas débiles o reutilizadas. Un gestor de contraseñas aborda directamente ese riesgo.

Tabla de contenidos

- Comprender los gestores de contraseñas

- Elegir el gestor de contraseñas adecuado para sus necesidades

- Generar y gestionar contraseñas seguras

- Funciones avanzadas que vale la pena usar

- Qué hacer si su gestor de contraseñas se ve comprometido

- Conclusión: sus próximos pasos hacia la seguridad de contraseñas

- Preguntas frecuentes

Tabla de contenidos

- Comprender los gestores de contraseñas

- Elegir el gestor de contraseñas adecuado para sus necesidades

- Generar y gestionar contraseñas seguras

- Funciones avanzadas que vale la pena usar

- Qué hacer si su gestor de contraseñas se ve comprometido

- Conclusión: sus próximos pasos hacia la seguridad de contraseñas

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información