Introducción

El Artículo 21(2)(j) de NIS2 exige MFA «cuando proceda» — no requiere explícitamente la autenticación sin contraseña. Sin embargo, la guía de ENISA de 2025 recomienda encarecidamente MFA resistente al phishing, convirtiendo la autenticación sin contraseña en el estándar para el cumplimiento. Las organizaciones que implementan FIDO2 o passkeys están mejor posicionadas para las auditorías que aquellas que dependen de SMS OTP o del acceso heredado solo con contraseña.

La fecha límite para las auditorías formales de cumplimiento de NIS2 se acerca rápidamente. La gestión de identidades y accesos surge constantemente como una de las áreas más examinadas — la falta de MFA, las cuentas con privilegios excesivos y las credenciales no gestionadas son los controles que los auditores verifican primero.

Los auditores verifican si las organizaciones pueden demostrar que los controles operan de forma continua y proporcionada en todos los sistemas, incluida la infraestructura heredada que nunca admitirá FIDO2.

Esa brecha entre la autenticación moderna y heredada es donde la mayoría de las organizaciones están expuestas.

Puntos clave

- NIS2 no exige la autenticación sin contraseña — exige MFA «cuando proceda» según el Artículo 21(2)(j).

- La guía de ENISA de 2025 posiciona el MFA resistente al phishing (FIDO2, passkeys) como la implementación preferida.

- «Cuando proceda» no es una laguna legal — significa obligatorio para el acceso privilegiado, el acceso remoto y los sistemas sensibles.

- Los sistemas heredados que no pueden soportar FIDO2 deben estar cubiertos por controles compensatorios: gestión centralizada de credenciales, revisiones de acceso y registros de auditoría documentados.

- Los auditores exigen evidencia, no solo controles implementados. Los registros, las revisiones de acceso y los informes de higiene de credenciales son lo que aprueba las auditorías.

Decodificando el Artículo 21(2)(j): ¿Es obligatoria la autenticación sin contraseña?

El Artículo 21(2)(j) de NIS2 requiere «el uso de autenticación multifactor o soluciones de autenticación continua… cuando proceda.» No prescribe una tecnología específica. La autenticación sin contraseña no se exige explícitamente — pero la guía técnica de ENISA de 2025 identifica el MFA resistente al phishing como el estándar recomendado, y los auditores tratan FIDO2 y passkeys como el punto de referencia contra el cual se miden otras implementaciones.

El texto completo del Artículo 21 enmarca los requisitos de seguridad como basados en resultados: las organizaciones deben tomar «medidas técnicas, operativas y organizativas apropiadas y proporcionadas» para gestionar el riesgo. La directiva evita deliberadamente prescribir herramientas específicas, dejando la implementación a la evaluación de riesgos de la entidad.

«El uso de autenticación multifactor o soluciones de autenticación continua, comunicaciones de voz, vídeo y texto seguras y sistemas de comunicaciones de emergencia seguros dentro de la entidad, cuando proceda.» — Artículo 21(2)(j), Directiva (UE) 2022/2555

La frase «cuando proceda» tiene un significado específico en la práctica. La Guía de Implementación Técnica de ENISA la interpreta consistentemente como obligatoria para:

- Cuentas privilegiadas y administrativas (§11.3.2)

- Acceso remoto, VPN y puntos de entrada con conexión a Internet (§11.4)

- Acceso a datos sensibles y sistemas críticos, donde el método de autenticación debe coincidir con la clasificación del activo (§11.7.2)

- Acceso de terceros y contratistas — cubierto bajo las obligaciones de seguridad de la cadena de suministro (Art. 21(2)(d))

Para usuarios internos estándar en sistemas de bajo riesgo, la cláusula de proporcionalidad otorga cierta flexibilidad a las organizaciones, pero esa flexibilidad debe documentarse en una evaluación de riesgos formal.

La cláusula de «proporcionalidad»: Gestión de sistemas heredados en un mundo sin contraseñas

El requisito de proporcionalidad en el Artículo 21 es el elemento más malinterpretado del cumplimiento de NIS2 y el más prácticamente importante para las organizaciones que operan infraestructura mixta. Proporcionado no significa «opcional». Significa que la medida de seguridad debe coincidir con el perfil de riesgo del sistema, los datos que contiene y el tamaño y exposición de la entidad.

Esto importa porque muchos entornos empresariales incluyen sistemas que no pueden soportar FIDO2 o passkeys: plataformas ERP antiguas, sistemas de control industrial, aplicaciones web heredadas y herramientas locales construidas antes de que existiera WebAuthn. Forzar la autenticación sin contraseña en estos sistemas es técnicamente imposible. Dejarlos sin control es un fallo de cumplimiento.

Para sistemas heredados, el enfoque proporcionado requiere:

- Evaluación de riesgos documentada — clasificar formalmente cada sistema heredado por nivel de riesgo y justificar por qué la adopción completa de autenticación sin contraseña no es técnicamente factible

- Controles compensatorios — políticas de contraseñas robustas (más de 15 caracteres, sin reutilización, rotación activada por compromiso), almacenamiento centralizado de credenciales y restricciones de acceso

- Revisiones de acceso — revisiones periódicas y documentadas de quién tiene acceso a qué, con evidencia conservada para auditoría

- Registro de auditoría — cada acceso a credenciales, cambio y evento de compartición registrado y recuperable

La palabra clave para los auditores es «documentado». Un control compensatorio no documentado no es un control.

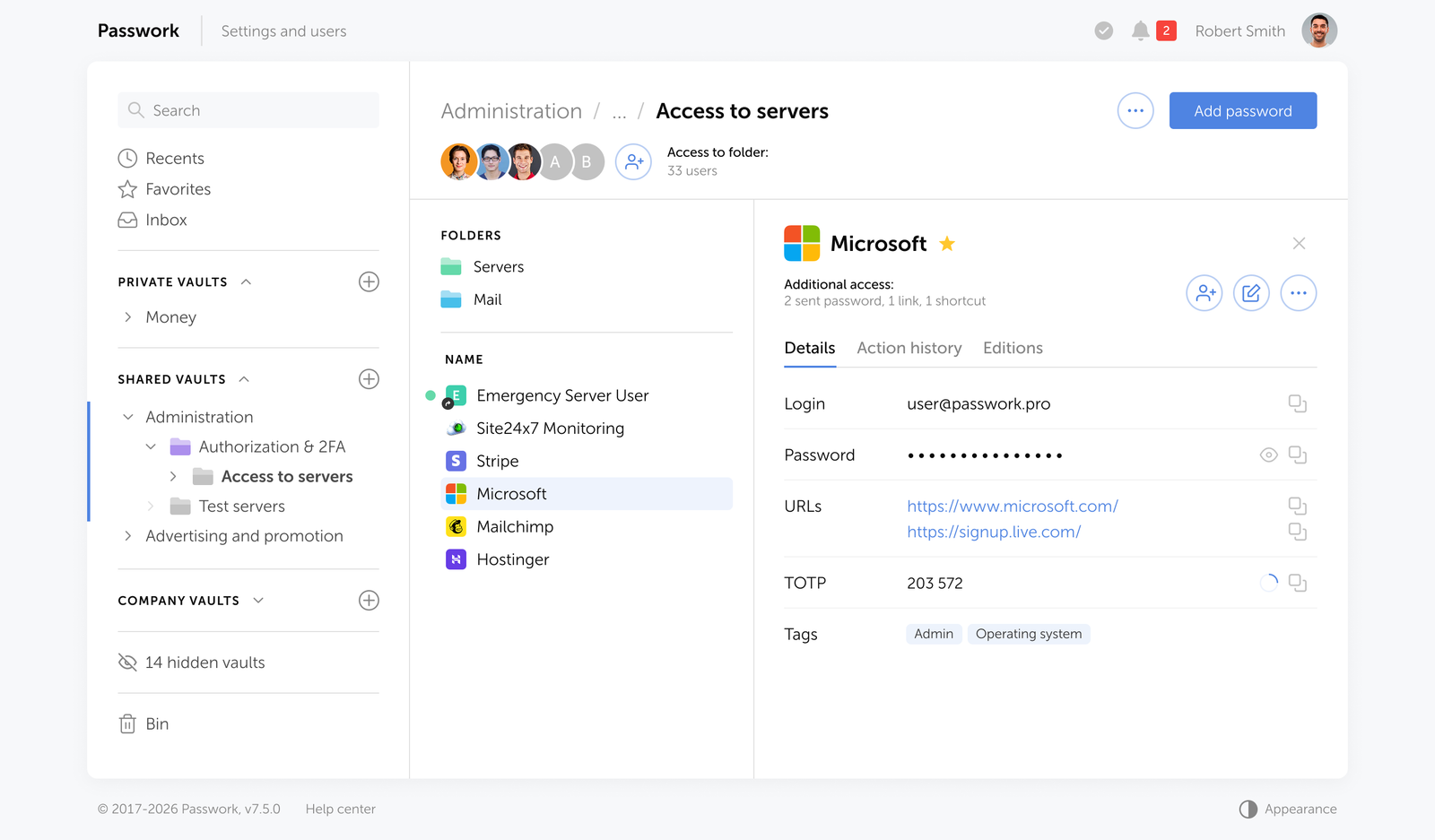

Gestionar credenciales en sistemas heredados y modernos requiere un enfoque centralizado. Passwork proporciona bóvedas estructuradas, control de acceso basado en roles y un registro de auditoría completo — brindando la evidencia documentada que los auditores requieren para cada sistema en su infraestructura. Vea cómo funciona

MFA resistente al phishing: Por qué la autenticación sin contraseña es la favorita del auditor

El MFA resistente al phishing — principalmente llaves de hardware FIDO2/WebAuthn y passkeys vinculados al dispositivo — es la implementación que prefieren los auditores porque elimina por completo el problema del secreto compartido. A diferencia de SMS OTP o códigos TOTP, las credenciales FIDO2 están criptográficamente vinculadas al dominio de origen, haciendo técnicamente imposibles los ataques de proxy de phishing en tiempo real.

La distinción importa operativamente. Los SMS OTP son vulnerables al intercambio de SIM y la interceptación SS7. Los códigos TOTP pueden ser interceptados por proxies de adversario en el medio. Las notificaciones push son susceptibles a ataques de fatiga de MFA — donde los usuarios aprueban solicitudes simplemente para detener las notificaciones. Ninguna de estas clases de ataque funciona contra FIDO2.

| Método MFA | Estado NIS2 | Por qué |

|---|---|---|

| Llaves de hardware FIDO2 / WebAuthn | ✅ Preferido | Resistente al phishing; criptográficamente vinculado al origen |

| Passkeys (vinculados al dispositivo) | ✅ Preferido | Resistente al phishing; sin secreto compartido transmitido |

| Aplicaciones de autenticación TOTP | ⚠️ Condicional | Aceptable para usuarios estándar; insuficiente para acceso privilegiado |

| Notificaciones push (con coincidencia de números) | ⚠️ Condicional | Reduce la fatiga de MFA; aún susceptible a ingeniería social |

| SMS OTP | ❌ No recomendado | Vulnerable al intercambio de SIM, ataques SS7, phishing en tiempo real |

| Email OTP | ❌ No recomendado | Depende de la seguridad de la cuenta de correo; no es un factor separado |

Los passkeys están ganando tracción rápidamente: el 92% de las organizaciones planea adoptar la autenticación sin contraseña en 2026 según el Informe de Perspectivas CISO 2026 (Portnox). Los auditores que revisan el cumplimiento de NIS2 en 2026 están utilizando esta trayectoria como punto de referencia. Las organizaciones que aún dependen exclusivamente de SMS MFA para el acceso privilegiado enfrentarán preguntas que no pueden responder fácilmente.

Fatiga de MFA

La fatiga de MFA es una técnica de ingeniería social: un atacante activa repetidamente solicitudes de autenticación push hasta que el usuario aprueba una. No requiere malware ni robo de credenciales — solo un administrador distraído y un aviso mal configurado. Las brechas de alto perfil en Uber y Cisco utilizaron la fatiga push como vector de acceso inicial.

La fatiga de MFA es una preocupación operativa real en los contextos de auditoría de NIS2. Las organizaciones que implementan MFA basado en push sin coincidencia de números, o que aplican MFA de manera inconsistente entre sistemas, crean tanto brechas de seguridad como resistencia del usuario. La solución es implementar métodos resistentes al phishing que no requieran ninguna decisión del usuario.

FIDO2 y passkeys eliminan completamente la decisión humana — la autenticación está criptográficamente vinculada al dominio legítimo, sin nada que aprobar y nada que manipular mediante ingeniería social

La estrategia de cumplimiento híbrida con Passwork

La mayoría de los entornos empresariales no lograrán una cobertura 100% sin contraseña antes del ciclo de auditoría. La postura de cumplimiento realista es híbrida: sin contraseña donde sea técnicamente factible, gestión de contraseñas estrictamente controlada en todo lo demás. El requisito crítico es que ese «todo lo demás» esté documentado, sea auditable y esté demostrablemente gestionado.

Aquí es donde un gestor de contraseñas corporativo se convierte en un control de cumplimiento, no solo en una herramienta de conveniencia. Los sistemas que no pueden soportar FIDO2 aún requieren credenciales — y esas credenciales deben almacenarse de forma segura, con control de acceso, rotarse ante compromiso y ser completamente auditables.

Passwork aborda la brecha de cumplimiento híbrido a través de cuatro capacidades específicas:

- Autenticación sin contraseña — el acceso a la propia bóveda puede asegurarse mediante biometría, passkeys o llaves de seguridad de hardware (incluyendo YubiKey y otros dispositivos compatibles con WebAuthn), eliminando la contraseña como el eslabón más débil en el punto de entrada

- Gestión centralizada de credenciales — todas las contraseñas para sistemas heredados, cuentas de servicio, claves API y credenciales compartidas almacenadas en bóvedas cifradas, nunca en hojas de cálculo o bandejas de entrada compartidas

- Control de acceso basado en roles — los permisos granulares aseguran que cada usuario acceda solo a las credenciales que su rol requiere; las cuentas con privilegios excesivos se previenen estructuralmente

- Registro de auditoría completo — cada acceso a credenciales, modificación, evento de compartición e intento de inicio de sesión fallido se registra con marcas de tiempo y atribución de usuario, proporcionando la evidencia documentada que los auditores requieren

- Revisiones de acceso — se pueden realizar y exportar revisiones periódicas del acceso a la bóveda, satisfaciendo el requisito del Artículo 21(2)(i) para políticas de control de acceso documentadas

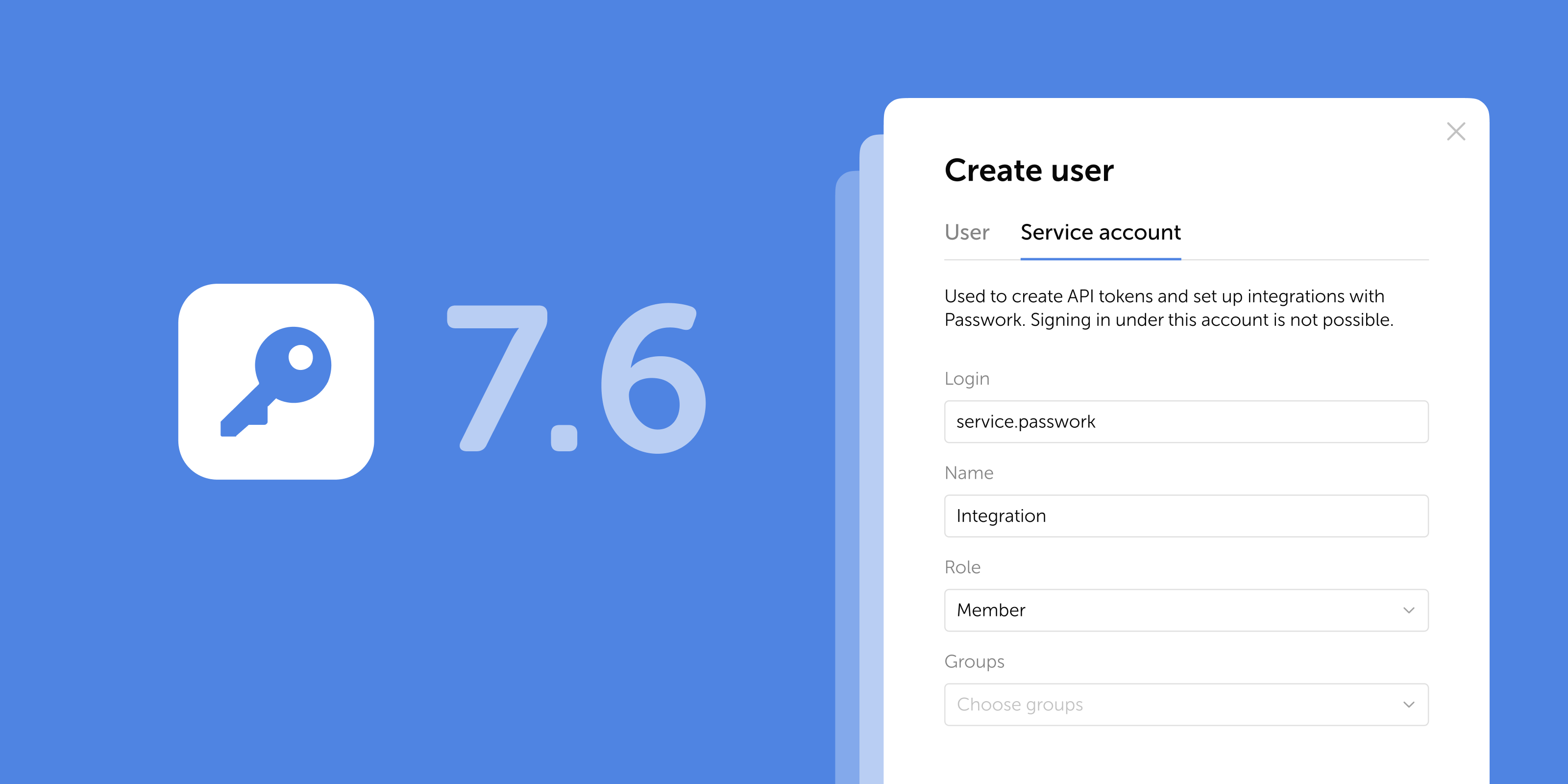

Para organizaciones que ejecutan entornos Active Directory o LDAP, Passwork se integra directamente — lo que significa que el aprovisionamiento y desaprovisionamiento de usuarios fluye a través de la infraestructura de identidad existente en lugar de crear una carga de gestión paralela.

Passwork está disponible como solución autoalojada con control total sobre sus datos — sin dependencia de nube de terceros, sin datos que salgan de su perímetro. Explore las opciones de implementación

5 pasos para el cumplimiento de autenticación NIS2 en 2026

NIS2 requiere medidas proporcionadas al riesgo. En la práctica, eso significa que los auditores evaluarán no si tiene MFA, sino si su implementación de MFA resiste el modelo de amenazas. Los siguientes cinco pasos traducen ese requisito en una secuencia de acciones concreta, ordenada por prioridad de auditoría.

- Mapee su superficie de autenticación. Haga un inventario de cada sistema, aplicación y punto de acceso por método de autenticación actualmente en uso. Clasifique cada uno por nivel de riesgo: acceso privilegiado, acceso remoto, datos sensibles, interno estándar. Este inventario es la base de su argumento de proporcionalidad.

- Implemente MFA resistente al phishing en los puntos de acceso de alto riesgo primero. Priorice las llaves de hardware FIDO2/WebAuthn o passkeys para cuentas privilegiadas, acceso remoto y sistemas sensibles. Aquí es donde los auditores miran primero y donde el riesgo es mayor. TOTP es aceptable como medida provisional para usuarios estándar mientras continúa el despliegue.

- Implemente un gestor de contraseñas centralizado para sistemas heredados. Cada sistema que no puede soportar autenticación sin contraseña debe tener sus credenciales gestionadas en una bóveda estructurada con acceso basado en roles y un registro de auditoría completo. Las credenciales en hojas de cálculo, bandejas de entrada compartidas o archivos de texto plano son un fallo de auditoría inmediato.

- Documente sus evaluaciones de riesgos y controles compensatorios. Para cada sistema donde la autenticación sin contraseña no es técnicamente factible, produzca una evaluación de riesgos escrita explicando por qué y qué controles compensatorios están implementados. Esta documentación es lo que revisan los auditores — no solo los controles en sí.

- Establezca y evidencie revisiones de acceso periódicas. Programe revisiones de acceso trimestrales para cuentas privilegiadas y revisiones semestrales para cuentas estándar. Exporte y conserve los registros de revisión. El Artículo 21(2)(i) requiere políticas de control de acceso documentadas — «revisamos el acceso» no es suficiente sin registros que demuestren que sucedió.

Conclusión

El cumplimiento de NIS2 en autenticación es un ejercicio de gestión de riesgos, no una lista de verificación tecnológica. La directiva requiere que las organizaciones tomen decisiones proporcionadas y documentadas sobre cómo aseguran el acceso a cada sistema en su entorno. Para puntos de acceso de alto riesgo, el MFA resistente al phishing es el estándar esperado. Para sistemas heredados que no pueden soportarlo, los controles compensatorios documentados son el requisito.

Las organizaciones que están fallando las pre-auditorías en 2026 no están fallando porque carecen de controles. Están fallando porque no pueden producir evidencia de que esos controles operan de manera consistente: registros de acceso, registros de revisión de acceso, informes de higiene de credenciales y evaluaciones de riesgos documentadas.

Passwork proporciona exactamente esa capa de evidencia: bóvedas estructuradas, acceso basado en roles, registros de auditoría completos y exportaciones de revisión de acceso que dan a los auditores lo que necesitan. Combinado con MFA resistente al phishing en sus puntos de acceso de alto riesgo, esto es lo que parece una postura de cumplimiento híbrida defendible.

¿Listo para cerrar la brecha de gestión de credenciales antes de su auditoría NIS2? Passwork brinda a su equipo control centralizado de credenciales, un registro de auditoría completo e implementación autoalojada — toda la evidencia documentada que los auditores requieren. Pruebe Passwork en su infraestructura

Preguntas frecuentes: Preguntas comunes sobre autenticación NIS2

¿Requiere NIS2 MFA para sistemas internos?

El Artículo 21(2)(j) requiere MFA «cuando proceda». La guía de ENISA y las transposiciones nacionales interpretan consistentemente esto como obligatorio para cuentas privilegiadas y acceso remoto, independientemente de si el acceso es interno o externo. Para usuarios internos estándar en sistemas de bajo riesgo, se aplica la proporcionalidad — pero la decisión debe documentarse en una evaluación de riesgos formal, no asumirse.

¿Cuáles son las multas por MFA no conforme bajo NIS2?

Las entidades esenciales enfrentan multas de hasta 10 millones de euros o el 2% de la facturación anual global, lo que sea mayor. Las entidades importantes enfrentan hasta 7 millones de euros o el 1,4% de la facturación anual global. Más allá de las multas regulatorias, el costo promedio de una brecha de datos en EE. UU. alcanzó los 10,22 millones de dólares en 2025 (Informe de Costo de una Brecha de Datos de IBM 2025) — los controles de credenciales cuestan una fracción de cualquiera de las cifras.

¿Podemos usar SMS MFA para el cumplimiento de NIS2?

SMS OTP no se recomienda bajo NIS2 para acceso privilegiado o sistemas sensibles. Es vulnerable al intercambio de SIM, ataques SS7 y proxies de phishing en tiempo real. La guía de ENISA se alinea con NIST SP 800-63B, que clasifica SMS como un autenticador restringido. Para usuarios estándar en contextos de bajo riesgo, SMS puede ser aceptable como medida de transición — pero no debería ser el punto final de su estrategia de MFA, y atraerá escrutinio en las auditorías.

¿Qué cuenta como MFA «resistente al phishing» bajo NIS2?

MFA resistente al phishing significa métodos de autenticación donde la credencial no puede ser interceptada y reproducida por un atacante en tiempo real. Las llaves de seguridad de hardware FIDO2/WebAuthn y los passkeys vinculados al dispositivo cumplen esta definición — utilizan criptografía de clave pública vinculada al dominio de origen. Los códigos TOTP, SMS OTP y las notificaciones push no cumplen este estándar porque transmiten o muestran un valor que puede ser capturado y utilizado por un atacante.

¿Cómo manejamos el MFA de NIS2 para cuentas de servicio y claves API?

Las cuentas de servicio y las claves API son un punto de fallo común en las auditorías — a menudo tienen permisos elevados y no tienen MFA porque no son interactivas. El cumplimiento de NIS2 para estas cuentas requiere almacenamiento centralizado en una bóveda cifrada con controles de acceso y registro de auditoría, rotación regular activada por evaluación de riesgos o detección de compromiso, y propiedad documentada. Cada credencial de servicio debe tener un propietario nombrado responsable de su ciclo de vida.

Tabla de contenidos

- Introducción

- Puntos clave

- Decodificando el Artículo 21(2)(j): ¿Es obligatoria la autenticación sin contraseña?

- La cláusula de «proporcionalidad»: Gestión de sistemas heredados en un mundo sin contraseñas

- MFA resistente al phishing: Por qué la autenticación sin contraseña es la favorita del auditor

- La estrategia de cumplimiento híbrida con Passwork

- 5 pasos para el cumplimiento de autenticación NIS2 en 2026

- Conclusión

- Preguntas frecuentes: Preguntas comunes sobre autenticación NIS2

Tabla de contenidos

- Introducción

- Puntos clave

- Decodificando el Artículo 21(2)(j): ¿Es obligatoria la autenticación sin contraseña?

- La cláusula de «proporcionalidad»: Gestión de sistemas heredados en un mundo sin contraseñas

- MFA resistente al phishing: Por qué la autenticación sin contraseña es la favorita del auditor

- La estrategia de cumplimiento híbrida con Passwork

- 5 pasos para el cumplimiento de autenticación NIS2 en 2026

- Conclusión

- Preguntas frecuentes: Preguntas comunes sobre autenticación NIS2

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información