Introducción

NIS2 exige que las organizaciones presenten una alerta temprana en las 24 horas siguientes a la detección de un incidente significativo — sin embargo, la investigación manual promedio de un incidente tarda más que eso solo para establecer los hechos básicos.

A la directiva no le importa. El reloj comienza en el momento de la detección. Y para los equipos de seguridad que ya trabajan a plena capacidad, esa brecha entre lo que el reglamento espera y lo que es operativamente posible es exactamente donde el cumplimiento falla.

La notificación de 72 horas y el informe final de 30 días añaden capas adicionales de documentación, evaluación de gravedad y análisis de impacto transfronterizo. Todo mientras el incidente en sí puede seguir activo. Los flujos de trabajo manuales no fueron diseñados para esto. La pregunta es qué partes automatizar y cómo.

Este artículo mapea el marco completo de informes de 24–72–30 frente a capacidades de automatización específicas, identifica qué tareas pueden delegarse de forma segura a las herramientas y define dónde el juicio humano sigue siendo innegociable.

Puntos clave

- El Artículo 23 de NIS2 establece un proceso de notificación en tres etapas — alerta temprana en 24 horas, notificación del incidente en 72 horas e informe final en 30 días. Cada plazo conlleva requisitos de contenido específicos.

- La automatización es una expectativa regulatoria — el Artículo 29 de NIS2 aborda los mecanismos de supervisión para la ciberseguridad, y las directrices de implementación de ENISA bajo la directiva recomiendan la monitorización y los informes automatizados como parte de un programa de cumplimiento maduro.

- La UE enfrenta una brecha estructural de personal de aproximadamente 299.000 profesionales de ciberseguridad — los equipos con falta de personal no pueden mantener flujos de trabajo de cumplimiento manuales junto con la respuesta activa a amenazas. La automatización elimina las tareas que no deberían requerir juicio humano en primer lugar.

- El caso financiero para la automatización es medible — las organizaciones que utilizan IA y automatización para el cumplimiento informan hasta un 40% de reducción en los costes de cumplimiento y un 80% de reducción en el tiempo de preparación de auditorías. En escenarios de brechas, la automatización ahorra un promedio de 2,2 millones de dólares en comparación con las organizaciones que no la tienen.

- La gestión de credenciales es una obligación documentada de NIS2 — el Artículo 21(2)(i) exige explícitamente políticas de control de acceso y gestión de activos; el Artículo 21(2)(j) establece MFA. Las credenciales comprometidas son el vector de acceso inicial más común, y los reguladores tratan la gobernanza de identidades como un objetivo principal de auditoría.

- La automatización gestiona la recopilación de datos, el triaje y la compilación de evidencias; los humanos son responsables de las decisiones — la aprobación final de las notificaciones, la determinación de la causa raíz y la comunicación regulatoria requieren responsabilidad humana. El objetivo es garantizar que los profesionales de seguridad dediquen su tiempo a lo que solo ellos pueden hacer.

La realidad de la carga de informes de NIS2

NIS2 (Directiva (UE) 2022/2555) es el marco principal de ciberseguridad de la UE para infraestructuras críticas. Reemplazó la Directiva NIS original y extendió las obligaciones de seguridad e informes de incidentes a más de 160.000 organizaciones en sectores esenciales e importantes — desde energía y banca hasta gestión de residuos y producción de alimentos.

Los informes de cumplimiento de NIS2 imponen obligaciones concretas y con plazos definidos a todas ellas. Cumplir esas obligaciones manualmente, bajo presión, con personal limitado, es estructuralmente poco fiable.

El marco de informes de 24–72–30 explicado

El Artículo 23 de la Directiva NIS2 (UE) 2022/2555 establece una obligación de informes en tres etapas para incidentes significativos:

| Etapa | Plazo | Contenido requerido |

|---|---|---|

| Alerta temprana | 24 horas | Notificación de que ha ocurrido o se sospecha un incidente significativo; indicación de si puede ser transfronterizo |

| Notificación del incidente | 72 horas | Evaluación inicial: gravedad, impacto, indicadores de compromiso |

| Informe final | 30 días | Descripción completa del incidente, causa raíz, medidas de remediación, impacto transfronterizo |

Cada etapa se construye sobre la anterior. Si la alerta temprana de 24 horas se omite o es inexacta, la notificación de 72 horas queda comprometida antes de comenzar.

Qué constituye un «incidente significativo»

Según el Artículo 23(3) de la Directiva (UE) 2022/2555, un incidente es significativo si cumple uno de los dos criterios: ha causado (o es capaz de causar) una interrupción operativa grave o pérdidas financieras a la entidad, o ha afectado (o es capaz de afectar) a otras personas mediante daños materiales o inmateriales considerables.

La prueba es disyuntiva y prospectiva. Un incidente que aún no ha causado daño pero es capaz de hacerlo todavía activa la obligación de notificación. Las organizaciones no pueden esperar a que el daño se materialice antes de notificar a su CSIRT.

Para los proveedores de servicios digitales — incluyendo servicios de computación en la nube, proveedores de servicios gestionados, proveedores de DNS y centros de datos — el Reglamento de Ejecución de la Comisión (UE) 2024/2690 añade umbrales cuantitativos específicos además de la base del Artículo 23(3).

| Factor de clasificación | Umbral para «significativo» | Fuente |

|---|---|---|

| Pérdida financiera | Pérdida directa superior a 500.000 € o el 5% de la facturación anual (lo que sea menor) | Reglamento de Ejecución (UE) 2024/2690 |

| Interrupción del servicio | Servicio principal no disponible o gravemente degradado durante >30 minutos, o cualquier duración que afecte a infraestructuras críticas | Artículo 23(3) |

| Usuarios afectados | Proporción significativa de usuarios del servicio, o cualquier impacto en las operaciones posteriores de otras entidades | Artículo 23(3) |

| Compromiso de datos | Acceso no autorizado o exfiltración de datos capaces de causar daño material, incluidos secretos comerciales | Reglamento de Ejecución (UE) 2024/2690 |

| Impacto transfronterizo | El incidente afecta o podría afectar a servicios en más de un Estado miembro | Artículo 23(3) |

| Perfil del actor de amenaza | Indicadores de APT, actividad patrocinada por estados o participación de estados-nación | Directrices de ENISA |

| Incidente recurrente | Cualquier incidente que forme parte de un patrón de eventos repetidos | Reglamento de Ejecución (UE) 2024/2690 |

| Daño físico | Incidente capaz de causar la muerte o daños considerables a la salud de una persona | Reglamento de Ejecución (UE) 2024/2690 |

Las autoridades sectoriales pueden aplicar umbrales más estrictos además de estas bases. Chipre, por ejemplo, exige alertas tempranas en las seis horas siguientes a la detección — muy por delante del requisito de 24 horas de NIS2. Para los proveedores de nube y SaaS, cualquier interrupción que supere los 10 minutos y afecte a más de un millón de usuarios (o más del 5% de la base de usuarios) desencadena una escalada inmediata.

El desafío operativo es que evaluar estos umbrales requiere datos en tiempo real. Sin monitorización automatizada, un analista de seguridad debe correlacionar manualmente los registros, evaluar el alcance y emitir un juicio de gravedad — a menudo mientras el incidente aún está activo. Ese juicio determina directamente si se activa una obligación de notificación. En caso de duda, el principio regulatorio es inequívoco: la sobrenotificación no conlleva penalización, la infranotificación sí.

La brecha de recursos y talento

La escasez de competencias en ciberseguridad en la UE asciende a aproximadamente 299.000 profesionales, según estimaciones de ENISA. Esa brecha tiene consecuencias operativas directas: el 81% de las organizaciones considera que las dificultades de contratación son un factor clave que aumenta su exposición a ciberataques.

Los equipos con falta de personal no pueden mantener flujos de trabajo de cumplimiento manuales junto con la respuesta activa a amenazas. La automatización no reemplaza a los profesionales de seguridad — elimina las tareas que no deberían requerirlos en primer lugar.

Cómo la automatización reduce directamente la carga de informes

El valor de la automatización en el cumplimiento de NIS2 se corresponde con tareas específicas en puntos específicos de la línea temporal de informes.

Automatización de la alerta temprana de 24 horas

En la hora cero, un sistema SIEM (Gestión de Información y Eventos de Seguridad) correlaciona los datos de registro entrantes y dispara una alerta. En la hora dos, una plataforma SOAR (Orquestación, Automatización y Respuesta de Seguridad) ejecuta un flujo de trabajo de puntuación de gravedad inicial — extrayendo automáticamente la criticidad del activo, el recuento de usuarios afectados y el contexto de inteligencia de amenazas.

Para la hora cuatro, el sistema ya ha redactado una plantilla de notificación de alerta temprana completada con los datos del incidente disponibles. El analista revisa, ajusta y envía.

Optimización de la notificación del incidente de 72 horas

La notificación de 72 horas requiere evidencia estructurada: indicadores de compromiso, sistemas afectados, evaluación preliminar del impacto. Recopilar esto manualmente de fuentes de registro dispares (cortafuegos, endpoints, proveedores de identidad, plataformas en la nube) lleva horas e introduce errores de transcripción.

La agregación automatizada de registros extrae estos datos en un registro de incidentes unificado. La recopilación de evidencias se ejecuta en paralelo con la respuesta, no después de ella. Las herramientas de cumplimentación de plantillas rellenan previamente la estructura de notificación con puntos de datos verificados, dejando a los analistas validar en lugar de compilar.

Simplificación del informe final de 30 días

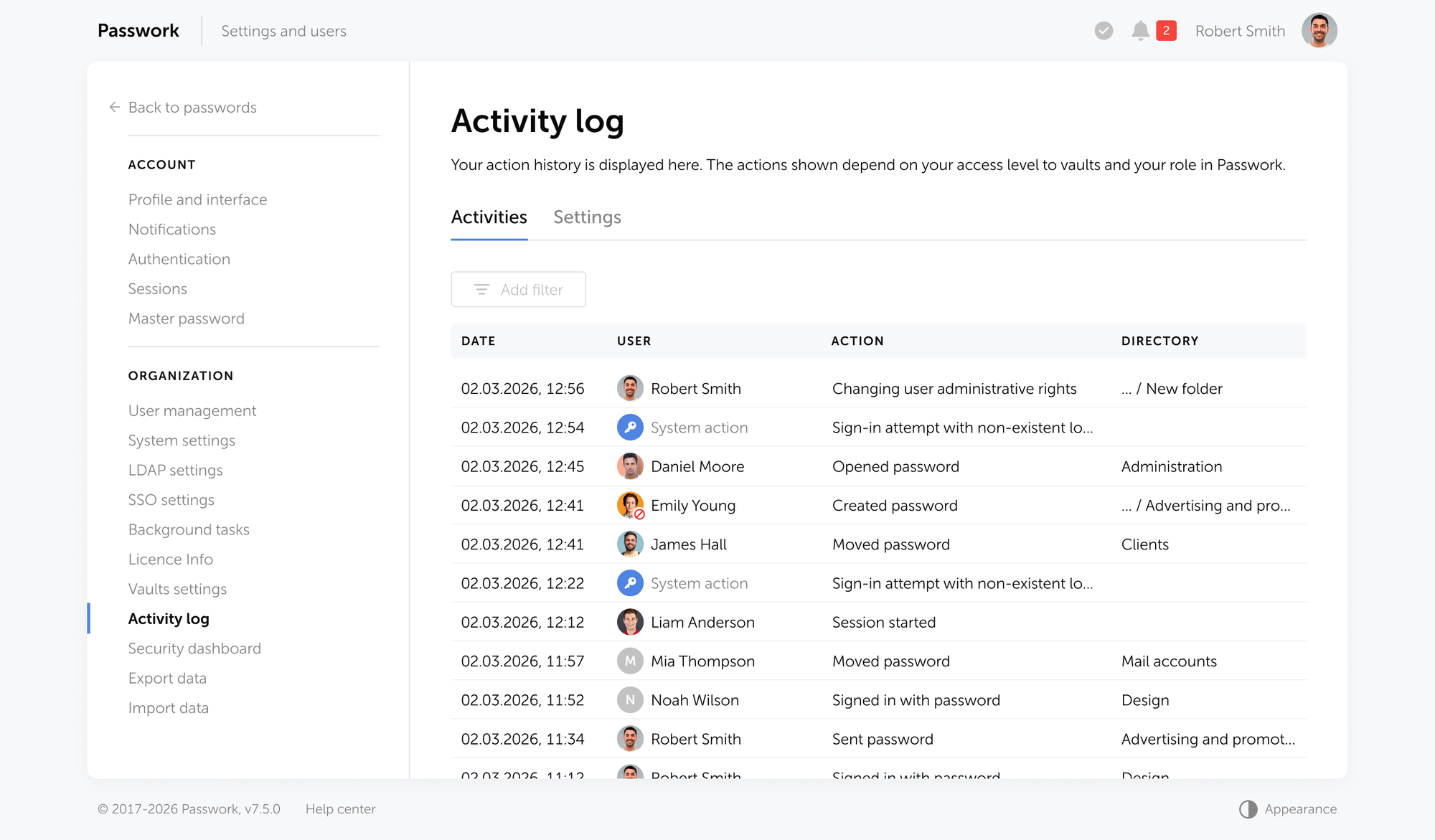

El informe final exige una cronología completa del incidente, análisis de la causa raíz y pasos de remediación documentados. Las pistas de auditoría automatizadas capturan cada cambio de estado del sistema, evento de acceso y modificación de configuración a lo largo de todo el ciclo de vida del incidente — creando un registro con marca de tiempo que se corresponde directamente con la estructura requerida del informe.

Las herramientas de monitorización continua del cumplimiento rastrean el progreso de la remediación frente a los controles definidos, señalando las acciones incompletas antes de la fecha límite de presentación.

El kit de herramientas de automatización para el cumplimiento de NIS2

La pila de automatización central para los informes de cumplimiento de NIS2 abarca cuatro categorías de herramientas: SIEM y SOAR para detección y respuesta, plataformas GRC para gestión de controles, monitorización de riesgos de terceros para obligaciones de la cadena de suministro y soluciones de gestión de credenciales para evidencia de acceso.

Cada una aborda una brecha distinta en el flujo de trabajo de informes manuales. La gestión de credenciales se cubre en detalle en la sección siguiente — cierra la brecha de evidencia de auditoría que las herramientas SIEM y GRC dejan abierta: quién tuvo acceso, a qué y cuándo.

Un riesgo estructural que vale la pena nombrar de entrada: las herramientas fragmentadas. Las organizaciones que ensamblan flujos de trabajo de cumplimiento a partir de soluciones puntuales desconectadas — un SIEM separado, una hoja de cálculo GRC independiente, un inventario manual de credenciales — crean brechas de visibilidad entre sistemas.

Un incidente que afecta a tres herramientas sin un modelo de datos compartido produce tres registros parciales, ninguno de los cuales por sí solo satisface el estándar probatorio para una notificación de NIS2. La integración entre herramientas es lo que hace que la cadena de evidencia sea coherente.

Integración de SIEM y SOAR

Las plataformas SIEM proporcionan detección de amenazas en tiempo real agregando y correlacionando datos de eventos en todo el entorno. Las plataformas SOAR extienden esto automatizando los flujos de trabajo de respuesta, aislando los sistemas afectados, notificando a las partes interesadas e iniciando la recopilación de evidencias sin intervención manual. Juntas, comprimen el tiempo entre la detección y la alerta temprana documentada de horas a minutos.

Plataformas GRC

Una plataforma GRC (Gobernanza, Riesgo y Cumplimiento) centraliza la gestión de políticas, mapea los controles a los marcos regulatorios y rastrea el estado de cumplimiento de forma continua. Para NIS2, esto significa mantener una vista en vivo de qué controles del Artículo 21 están implementados, cuáles son deficientes y cuáles requieren atención inmediata, sin mantenimiento manual de hojas de cálculo.

Monitorización de riesgos de la cadena de suministro

El Artículo 21(2)(d) de NIS2 exige explícitamente que las organizaciones aborden la seguridad en las cadenas de suministro — incluyendo las prácticas de seguridad de los proveedores directos y proveedores de servicios. Las evaluaciones manuales de proveedores realizadas anualmente no satisfacen esta obligación; la directiva presupone visibilidad continua sobre la postura de riesgo de terceros.

Las plataformas automatizadas de riesgo de terceros monitorizan continuamente las configuraciones de seguridad de los proveedores, la validez de los certificados y la exposición a vulnerabilidades conocidas. Cuando la postura de seguridad de un proveedor se degrada — un endpoint mal configurado, un CVE sin parchear, una certificación caducada — la plataforma lo señala en tiempo real en lugar de en la próxima revisión programada. Para organizaciones con decenas o cientos de proveedores, este es el único enfoque operativamente viable para el cumplimiento del Artículo 21(2)(d).

Lo que dice el Artículo 29 de NIS2 sobre la automatización

El Artículo 29 de la Directiva (UE) 2022/2555 establece mecanismos de supervisión para entidades esenciales, incluyendo la autoridad de las autoridades competentes para exigir evidencia documentada de los controles implementados.

Las directrices de implementación de ENISA bajo la directiva recomiendan mecanismos automatizados de monitorización e informes como parte de un programa maduro de cumplimiento de NIS2. La automatización es la postura operativa que presupone el escrutinio supervisor bajo el Artículo 29.

¿Gestiona el cumplimiento de NIS2 en múltiples marcos? Los registros de auditoría y las funciones de control de acceso de Passwork están diseñados exactamente para este tipo de superposición regulatoria. Explore Passwork

Cerrando la brecha de evidencia de auditoría con Passwork

El Artículo 21 de NIS2 exige que las organizaciones implementen medidas técnicas y organizativas que cubran el control de acceso, la gestión de credenciales y la autenticación multifactor. El fallo de auditoría más común no es la falta de controles — es la falta de evidencia de que esos controles operan de forma continua.

Por qué la gestión de credenciales es una prioridad de NIS2

Las credenciales comprometidas siguen siendo el vector de acceso inicial más común en las brechas confirmadas. Cada compromiso de credenciales que escala a un incidente notificable se remonta a un fallo de control de acceso — una cuenta con privilegios excesivos, una contraseña compartida, una credencial de servicio sin rotar.

La directiva es explícita en este punto. El Artículo 21(2)(i) de la Directiva NIS2 (UE) 2022/2555 enumera entre las medidas obligatorias de gestión de riesgos de ciberseguridad: «seguridad de los recursos humanos, políticas de control de acceso y gestión de activos». El requisito existe precisamente porque la identidad es donde comienzan la mayoría de los incidentes — y los reguladores lo saben.

El Reglamento de Ejecución de la Comisión (UE) 2024/2690, que especifica los requisitos técnicos y metodológicos bajo el Artículo 21, refuerza esto directamente:

«Las entidades pertinentes deberían establecer una política sobre la seguridad de las redes y sistemas de información, así como políticas específicas por tema, como las políticas de control de acceso, que deberían ser coherentes con la política sobre la seguridad de las redes y sistemas de información».

El Artículo 21(2)(j) exige además «el uso de autenticación multifactor o soluciones de autenticación continua, comunicaciones de voz, vídeo y texto seguras y sistemas de comunicación de emergencia seguros dentro de la entidad». La higiene de credenciales y la gobernanza del acceso no son medidas de endurecimiento opcionales.

Para una visión más detallada de cómo los requisitos de contraseñas de NIS2 se corresponden con el Artículo 21, consulte el análisis detallado de Passwork.

Pistas de auditoría automatizadas y registros inmutables

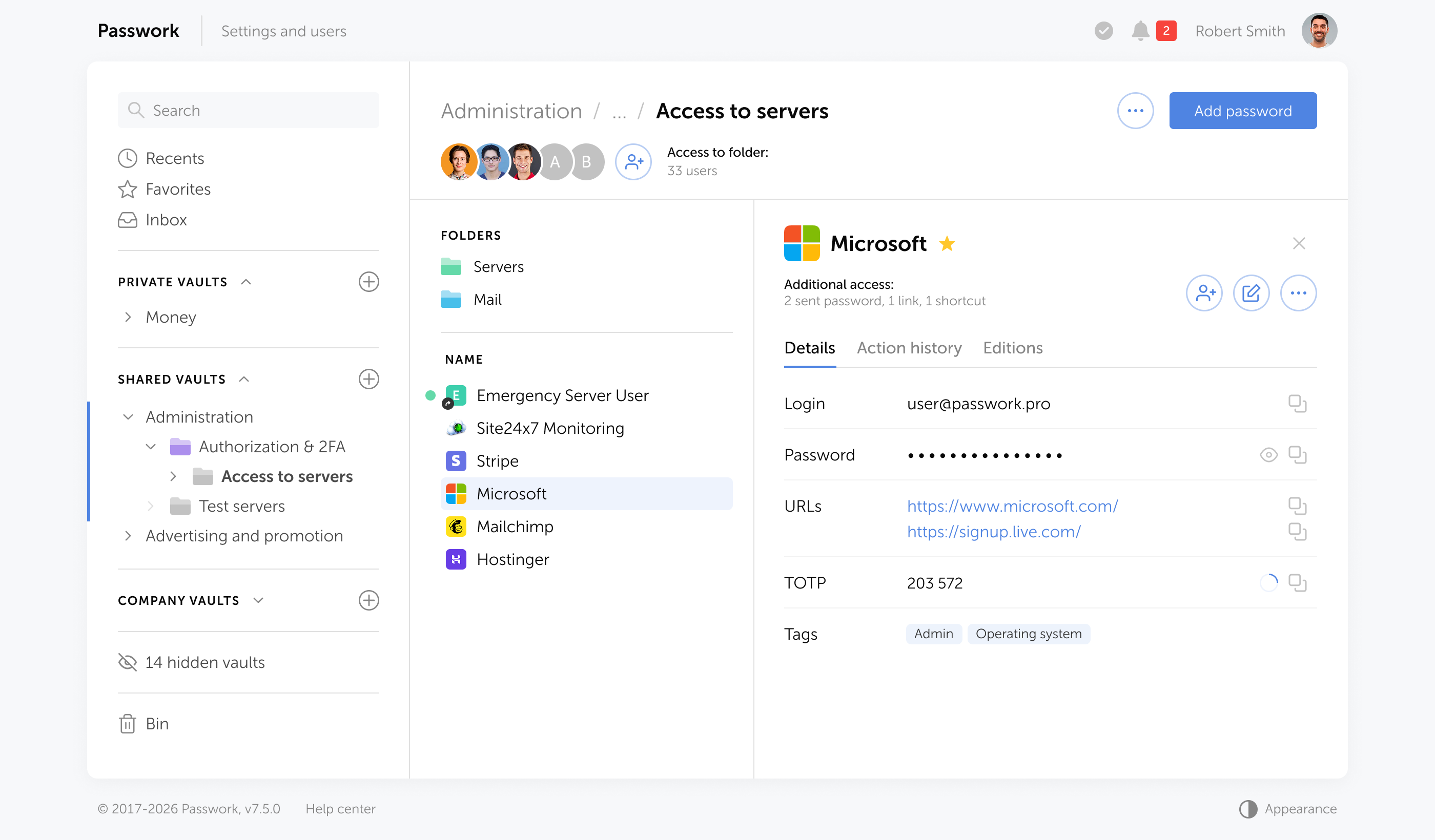

Passwork registra automáticamente cada creación, modificación, evento de compartición y acción de acceso de contraseñas — con marcas de tiempo, atribución de usuario y contexto de la bóveda. Este registro de actividad es continuo y no requiere entrada manual de los administradores. Las entradas no pueden editarse ni eliminarse después del hecho, lo que hace que el registro sea fiable para los auditores.

La base regulatoria para esta expectativa es clara. El Artículo 21(2)(b) de la Directiva (UE) 2022/2555 exige que las entidades implementen medidas que cubran la «gestión de incidentes» — lo que presupone la existencia de evidencia estructurada y recuperable de lo que sucedió, cuándo y bajo qué credenciales. Sin un registro de acceso inmutable, la reconstrucción del incidente es especulación.

El Artículo 21(2)(f) extiende esto a la «seguridad en la adquisición, desarrollo y mantenimiento de redes y sistemas de información» — cubriendo los sistemas a través de los cuales se gestionan y acceden las credenciales. Los auditores que revisen el cumplimiento bajo esta cláusula buscarán evidencia de que el acceso a los sistemas sensibles fue controlado y trazable de extremo a extremo.

El Reglamento de Ejecución (UE) 2024/2690 hace operativa la expectativa de registro: las entidades deben «monitorizar sus redes y sistemas de información» y «tomar medidas para evaluar» los eventos detectados — un proceso que solo es posible con registros de actividad continuos y estructurados. Los registros ad hoc o ensamblados manualmente no satisfacen este estándar.

Las directrices de ENISA sobre la implementación de NIS2 enfatizan además que las autoridades competentes, al ejercer la supervisión, evaluarán si las entidades han implementado «requisitos técnicos y metodológicos» de forma documentada y verificable — lo que significa que las pistas de auditoría deben ser exportables y legibles para los auditores, no meramente visibles internamente.

Los informes detallados de actividad de Passwork proporcionan exactamente eso: un registro estructurado y exportable que se corresponde directamente con lo que los reguladores solicitan ver.

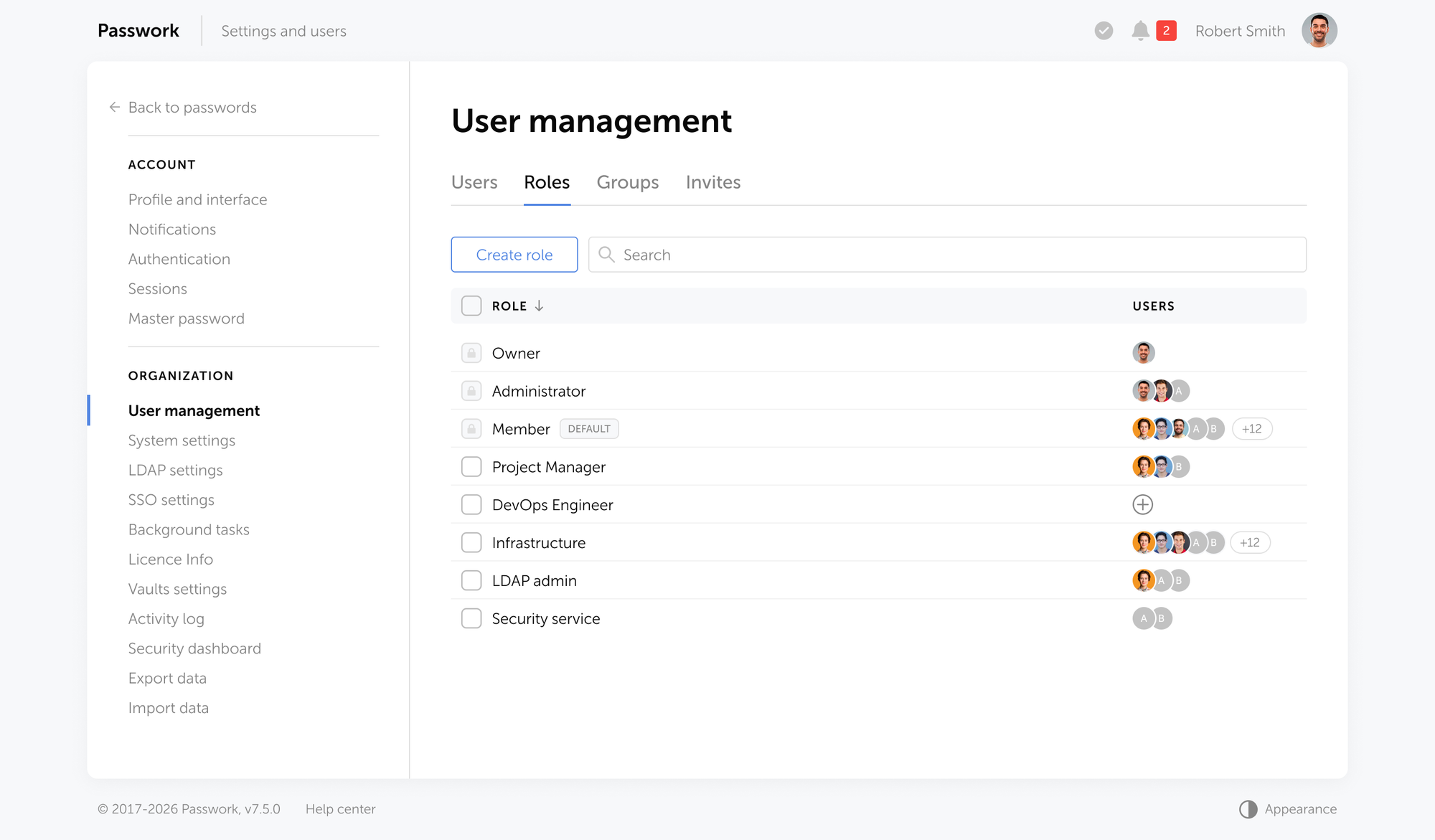

Control de acceso centralizado e integración con AD/LDAP

El control de acceso centralizado es un enfoque donde todos los permisos a sistemas, credenciales y recursos se gestionan desde una única capa administrativa — en lugar de configurarse por separado en herramientas o equipos individuales. La integración con AD/LDAP conecta esa capa directamente con el servicio de directorio existente de la organización (Active Directory o LDAP), de modo que las membresías de grupos y los cambios de roles en el directorio se propagan automáticamente a las políticas de acceso posteriores.

El control de acceso basado en roles (RBAC) de Passwork permite a los administradores asignar permisos a nivel de usuario individual o grupo, con la integración AD/LDAP sincronizando los grupos del directorio con las políticas de acceso de Passwork automáticamente.

Cuando un empleado se marcha o cambia de rol, el acceso se revoca o ajusta a través del directorio, no mediante un proceso manual de tickets que puede tardar días.

Las entidades pertinentes deberán implementar políticas de control de acceso que sean coherentes con la política sobre la seguridad de las redes y sistemas de información… incluyendo la gestión de identidades y accesos. — Reglamento de Ejecución de la Comisión (UE) 2024/2690

El modelo de despliegue autoalojado de Passwork mantiene todos los datos de credenciales dentro de la propia infraestructura de la organización, abordando directamente los requisitos de control de acceso del Artículo 21(2)(i) y respaldando las obligaciones de soberanía de datos que se cruzan con el RGPD.

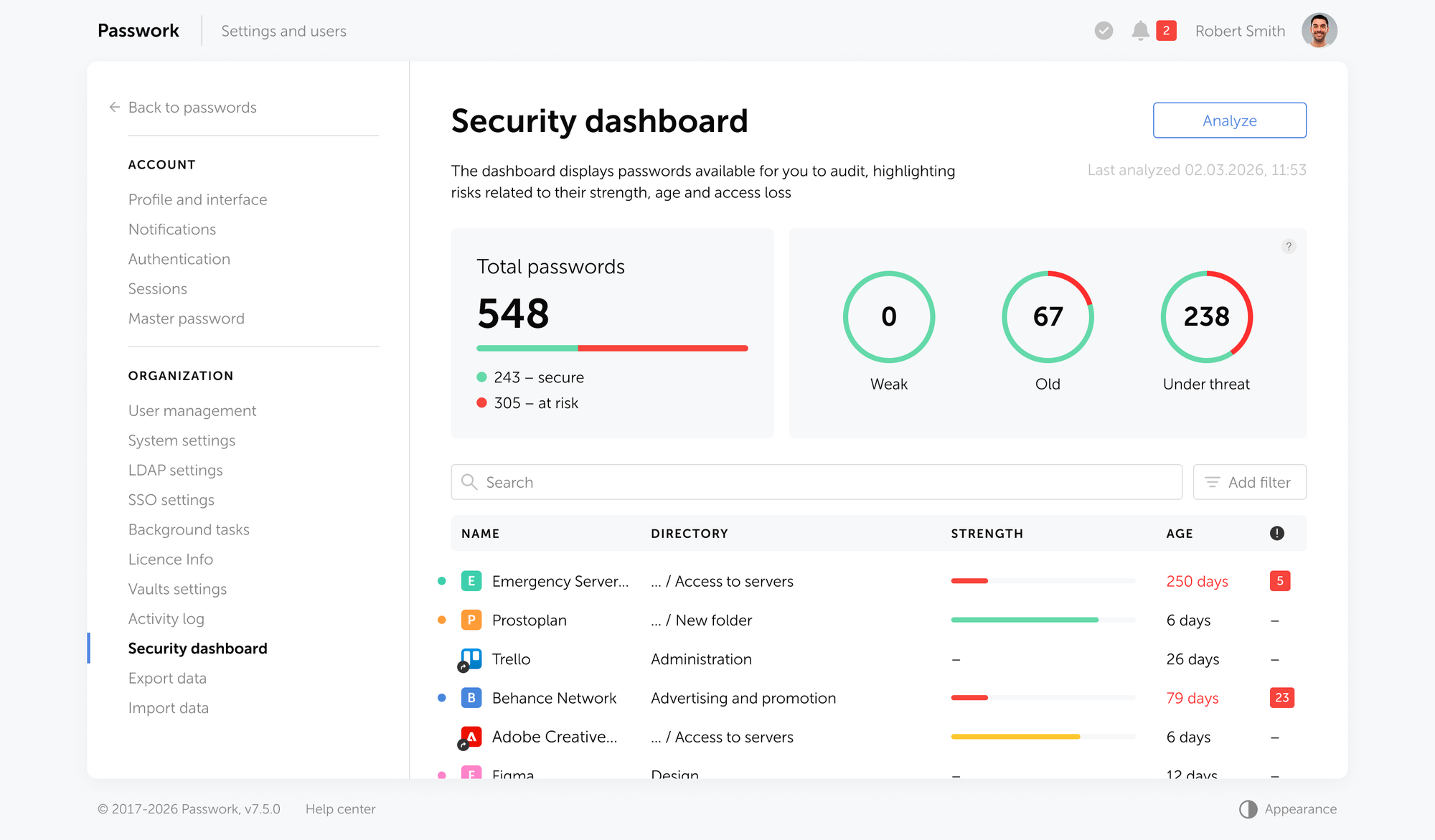

Análisis continuo de seguridad de contraseñas

El panel de seguridad de Passwork señala automáticamente las credenciales débiles, reutilizadas, desactualizadas y comprometidas en toda la bóveda. Esta postura de monitorización continua demuestra la gestión proactiva de riesgos que exige el Artículo 21(2)(a) de NIS2.

Cuando un auditor pregunta «¿cómo sabe que se mantiene la higiene de credenciales?», la respuesta es un panel en vivo y un informe exportable.

Passwork proporciona la pista de auditoría, la evidencia de control de acceso y los informes de higiene de credenciales que requieren las auditorías del Artículo 21 de NIS2. Vea cómo funciona

Beneficios cuantificados de la automatización para el cumplimiento de NIS2

Ahorro de tiempo y reducción de costes

Las organizaciones que implementan automatización de cumplimiento informan un 40–60% menos de costes totales de cumplimiento y hasta un 80% de reducción en el tiempo de recopilación de evidencias de auditoría, según la investigación de Forrester. Para un equipo de cumplimiento que dedica 200 horas a preparar un único ciclo de auditoría, esa reducción se traduce directamente en capacidad para otro trabajo.

El coste medio global de una brecha de datos se situó en 4,44 millones de dólares en 2025. Las organizaciones con amplia IA y automatización de seguridad ahorraron un promedio de 1,9 millones de dólares por brecha en comparación con las que no la tenían — y contuvieron las brechas 80 días más rápido. En escenarios de brechas, los ahorros medios de la automatización de seguridad superan los costes típicos de implementación.

Precisión y preparación para auditorías

La recopilación manual de datos introduce errores de transcripción, conflictos de versiones y brechas en la documentación. La recopilación automatizada de evidencias elimina estos modos de fallo extrayendo datos directamente de los sistemas de origen — asegurando que lo que los auditores reciben coincide con lo que realmente sucedió.

Escalabilidad en el cumplimiento de múltiples marcos

Los controles de NIS2 se superponen significativamente con DORA (Ley de Resiliencia Operativa Digital), el Artículo 32 del RGPD e ISO/IEC 27001. Automatizar para NIS2 — particularmente en torno a pistas de auditoría, control de acceso y documentación de incidentes — construye una infraestructura de cumplimiento que sirve a múltiples marcos simultáneamente. La inversión se multiplica.

Las plataformas GRC modernas formalizan esta superposición a través de la orquestación de cumplimiento de múltiples marcos: un único control mapeado una vez, evaluado continuamente e informado contra NIS2, RGPD e ISO 27001 simultáneamente.

Sin esto, los equipos de cumplimiento mantienen conjuntos de documentación paralelos para cada marco — una ineficiencia estructural que multiplica el tiempo de preparación de auditorías e introduce conflictos de versiones entre marcos. Las organizaciones sujetas tanto a NIS2 como a DORA, por ejemplo, enfrentan obligaciones de notificación de incidentes casi idénticas; una plataforma unificada gestiona ambas desde la misma base de evidencias.

Cumplimiento predictivo: de reactivo a proactivo

El siguiente nivel de madurez más allá de la monitorización continua es la gestión predictiva del cumplimiento. Las plataformas de análisis impulsadas por IA analizan datos históricos de cumplimiento, patrones de desviación de controles y fuentes de inteligencia de amenazas para detectar brechas de cumplimiento probables antes de que se materialicen en incidentes o hallazgos de auditoría.

Para NIS2, esto significa identificar qué controles tienden hacia la deficiencia — una política de acceso no revisada en 11 meses, un conjunto de credenciales acercándose a su umbral de rotación, un proveedor cuya puntuación de seguridad ha disminuido durante tres evaluaciones consecutivas — y señalarlos antes de que lo haga un regulador. El cambio de la remediación reactiva a la prevención proactiva es donde la automatización deja de ser una herramienta de informes y comienza a ser una capacidad de gestión de riesgos.

Automatización + supervisión humana: Encontrando el equilibrio adecuado

Qué debe estar completamente automatizado

Las siguientes tareas son apropiadas para la automatización completa: recopilación y agregación de registros, puntuación inicial de gravedad, compilación de evidencias, cumplimentación de plantillas de notificación, monitorización continua de credenciales, aprovisionamiento y desaprovisionamiento de acceso mediante integración de directorio y paneles de estado de cumplimiento.

Estas son tareas de alto volumen, sensibles al tiempo y propensas a errores cuando se realizan manualmente. La automatización las gestiona más rápido y de forma más consistente que cualquier equipo.

Qué debe permanecer liderado por humanos

Las decisiones estratégicas no pueden delegarse a sistemas automatizados. La aprobación final de las notificaciones de incidentes, la comunicación a nivel de consejo, la determinación de la causa raíz, las decisiones de divulgación pública y la negociación regulatoria requieren juicio humano, responsabilidad y autoridad legal.

El objetivo no es eliminar a los humanos del proceso de cumplimiento — es asegurar que los humanos dediquen su tiempo a las decisiones que solo ellos pueden tomar.

Hoja de ruta de implementación: Primeros pasos con la automatización de informes de NIS2

Paso 1 — Evaluación de brechas y selección de herramientas

Mapee sus flujos de trabajo actuales de detección, documentación e informes de incidentes frente a la línea temporal de 24-72-30. Identifique dónde los pasos manuales crean el mayor retraso o riesgo de error. Seleccione herramientas — SIEM, SOAR, GRC, PAM (Gestión de Acceso Privilegiado), gestión de credenciales — basándose en la capacidad de integración con su pila existente, no solo en las listas de características.

Paso 2 — Integración y diseño de flujos de trabajo

Conecte las herramientas a las fuentes de datos: endpoints, proveedores de identidad, infraestructura de red, plataformas en la nube. Diseñe flujos de trabajo automatizados para cada etapa de informes — qué desencadena el borrador de alerta temprana, qué completa la notificación de 72 horas, qué alimenta el informe final. Pruebe cada flujo de trabajo con un incidente simulado antes de la puesta en marcha.

Paso 3 — Pruebas y mejora continua

Realice ejercicios de simulación utilizando los flujos de trabajo automatizados. Mida el tiempo hasta la alerta temprana, la completitud de las evidencias y la precisión de las notificaciones. Trate cada simulacro como un evento de calibración — ajuste umbrales, plantillas y rutas de escalada según los resultados. El cumplimiento de NIS2 no es un proyecto con fecha de finalización; es una capacidad operativa que requiere refinamiento continuo.

Conclusión

El marco de informes de 24–72–30 de NIS2 no está diseñado para flujos de trabajo manuales. La directiva establece plazos que presuponen monitorización continua, evidencias estructuradas y controles documentados — no hojas de cálculo ensambladas bajo presión mientras un incidente aún está activo.

El argumento operativo para la automatización es sencillo: a las 24 horas, un equipo que ya ha agregado registros, puntuado la gravedad y rellenado previamente una plantilla de notificación está en cumplimiento. Un equipo que empieza desde cero no lo está. Esa brecha es un problema de diseño de procesos que la tecnología resuelve.

La gobernanza de credenciales bajo el Artículo 21 es una obligación documentada — y la evidencia que los reguladores solicitarán se corresponde directamente con los fallos de control de acceso donde comienzan la mayoría de los incidentes. Las pistas de auditoría, RBAC, la aplicación de MFA y la monitorización continua de la seguridad de contraseñas son evidencia.

Tres cosas determinan si una organización cumple con las obligaciones de informes de NIS2 bajo presión: la velocidad de detección, la calidad de la recopilación automatizada de evidencias y la completitud de la documentación de control de acceso. Cada una es abordable con las herramientas adecuadas. Ninguna es abordable solo con buenas intenciones y un equipo capaz.

Las organizaciones que cumplirán consistentemente el plazo de 24 horas son las que construyeron la capacidad antes del incidente — no las que planeaban hacerlo.

Passwork proporciona a los equipos de seguridad la pista de auditoría, la documentación de control de acceso y la monitorización de credenciales que exige el Artículo 21 de NIS2. Vea cómo Passwork encaja en su infraestructura de cumplimiento: passwork.pro

Preguntas frecuentes

¿Cuáles son los requisitos de notificación de incidentes de NIS2?

El Artículo 23 de NIS2 exige que las entidades esenciales e importantes presenten un informe en tres etapas para incidentes significativos: una alerta temprana en 24 horas, una notificación del incidente en 72 horas y un informe final en 30 días. Cada etapa tiene requisitos de contenido específicos que cubren el alcance del incidente, la gravedad, el impacto y las medidas de remediación.

¿Cuánto tiempo tienen las organizaciones para notificar un incidente de NIS2?

Las organizaciones deben presentar una alerta temprana en las 24 horas siguientes a tener conocimiento de un incidente significativo. Una notificación del incidente más detallada sigue en 72 horas. Un informe final completo — que incluya el análisis de la causa raíz y los pasos de remediación — vence en 30 días desde la notificación inicial.

¿Qué es un «incidente significativo» según NIS2?

Según el Artículo 23(3), un incidente es significativo si causa una interrupción operativa grave, pérdidas financieras o daños materiales a otras entidades. Las directrices técnicas de ENISA añaden umbrales cuantitativos basados en el número de usuarios afectados, la duración de la interrupción del servicio y el alcance geográfico. Determinar la significatividad requiere datos en tiempo real — por eso la monitorización automatizada es crítica.

¿Cómo puede ayudar la automatización con los informes de cumplimiento de NIS2?

La automatización comprime el tiempo entre la detección del incidente y la notificación regulatoria gestionando la agregación de registros, la puntuación de gravedad, la recopilación de evidencias y la cumplimentación de plantillas sin intervención manual. También mantiene pistas de auditoría continuas y monitorización del cumplimiento, asegurando que las organizaciones estén siempre en un estado notificable en lugar de apresurarse a reconstruir evidencias después de un incidente.

¿Cómo ayuda un gestor de contraseñas como Passwork con el cumplimiento de NIS2?

Passwork aborda los requisitos del Artículo 21 de NIS2 proporcionando registros de auditoría automatizados de todos los eventos de acceso y modificación de credenciales, control de acceso basado en roles con integración AD/LDAP, análisis continuo de seguridad de contraseñas y un modelo de despliegue autoalojado que mantiene los datos de credenciales dentro de la infraestructura de la organización. Estas características producen la evidencia documentada que los auditores requieren bajo los Artículos 21(2)(b), (f) e (i).

¿Qué sucede si no cumple el plazo de notificación de 24 horas de NIS2?

No cumplir el plazo de alerta temprana de 24 horas expone a las entidades esenciales a acciones de supervisión por parte de las autoridades nacionales competentes, incluyendo instrucciones vinculantes, multas y — para las entidades esenciales — posible suspensión temporal de las funciones de gestión. Las multas bajo NIS2 alcanzan los 10 millones de euros o el 2% de la facturación anual global para las entidades esenciales.

¿Cuál es la diferencia entre entidades esenciales e importantes de NIS2?

Las entidades esenciales operan en sectores de alta criticidad enumerados en el Anexo I de la directiva — energía, banca, sanidad, infraestructura digital y otros — y están sujetas a supervisión proactiva y regular. Las entidades importantes se encuentran bajo los sectores del Anexo II (servicios postales, producción de alimentos, gestión de residuos, etc.) y están sujetas a supervisión reactiva. Ambas categorías deben cumplir requisitos técnicos idénticos bajo el Artículo 21 y las mismas obligaciones de notificación de incidentes bajo el Artículo 23.

Tabla de contenidos

- Introducción

- Puntos clave

- La realidad de la carga de informes de NIS2

- Cómo la automatización reduce directamente la carga de informes

- El kit de herramientas de automatización para el cumplimiento de NIS2

- Cerrando la brecha de evidencia de auditoría con Passwork

- Beneficios cuantificados de la automatización para el cumplimiento de NIS2

- Automatización + supervisión humana: Encontrando el equilibrio adecuado

- Hoja de ruta de implementación: Primeros pasos con la automatización de informes de NIS2

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Introducción

- Puntos clave

- La realidad de la carga de informes de NIS2

- Cómo la automatización reduce directamente la carga de informes

- El kit de herramientas de automatización para el cumplimiento de NIS2

- Cerrando la brecha de evidencia de auditoría con Passwork

- Beneficios cuantificados de la automatización para el cumplimiento de NIS2

- Automatización + supervisión humana: Encontrando el equilibrio adecuado

- Hoja de ruta de implementación: Primeros pasos con la automatización de informes de NIS2

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información