Introducción

A medida que las organizaciones se apresuran hacia la fecha límite del 30 de junio de 2026 para sus primeras auditorías formales de cumplimiento NIS2, la seguridad de credenciales ha surgido como un punto crítico de fallo en las evaluaciones tempranas en toda la UE.

Los hallazgos de las preauditorías del cuarto trimestre de 2025 muestran que las brechas en la gestión de identidades y accesos (IAM) representan una parte significativa de las deficiencias de cumplimiento señaladas por las autoridades nacionales.

Específicamente, los auditores identifican repetidamente la falta de autenticación multifactor (MFA), cuentas con privilegios excesivos y credenciales de servicio no gestionadas como vulnerabilidades principales, en línea con los datos de ENISA que muestran que el 34% de las organizaciones actualmente enfrentan carencias graves de competencias en la implementación de IAM.

Los requisitos de contraseñas NIS2 exigen que las empresas europeas implementen autenticación multifactor, apliquen políticas de credenciales robustas alineadas con las directrices NIST SP 800-63B, y monitoricen continuamente las contraseñas comprometidas para cumplir con las medidas de gestión de riesgos del Artículo 21.

Las organizaciones que tratan estos controles como ejercicios de documentación en lugar de realidades operativas son las que están fallando en las preauditorías.

Puntos clave

- El Artículo 21(2)(i) y (j) requiere políticas documentadas de control de acceso y despliegue de MFA — ambos se verifican activamente en los ciclos de auditoría de 2026.

- NIST SP 800-63B (revisión de 2025) establece un mínimo de 15 caracteres y desaconseja la rotación obligatoria de 90 días — los cambios de contraseña deben activarse por evidencia de compromiso, no por calendario.

- Los fallos más comunes en las preauditorías del cuarto trimestre de 2025: MFA ausente en sistemas internos, cuentas con privilegios excesivos e identidades inactivas que nunca se desactivaron tras la baja del empleado.

- Las multas alcanzan 10 millones de euros o el 2% de la facturación anual global; la brecha promedio cuesta 4,4 millones de dólares — los controles de credenciales cuestan una fracción de cualquiera de estas cifras.

- El principal fallo de auditoría no es la falta de controles, sino la falta de evidencia. Las organizaciones que no pueden presentar registros de acceso, documentación de revisiones de acceso e informes de higiene de credenciales fallan independientemente de lo que hayan implementado.

El panorama de auditorías NIS2 en 2026: Qué verifican los reguladores

El informe ENISA NIS Investments 2025 revela una tensión marcada: el 70% de las organizaciones de la UE citan el cumplimiento normativo como su principal impulsor de inversión en ciberseguridad, pero el 34% reporta carencias de competencias específicamente en gestión de identidades y accesos. La intención de cumplimiento y la preparación operativa no son lo mismo — y los auditores lo saben.

Las autoridades competentes nacionales están realizando preauditorías estructuradas tanto de entidades esenciales (grandes organizaciones en sectores de alta criticidad según el Anexo I: energía, banca, sanidad, infraestructura digital) como de entidades importantes (sectores del Anexo II que incluyen servicios postales, producción alimentaria y gestión de residuos).

El modelo de supervisión difiere — las entidades esenciales enfrentan auditorías proactivas y regulares; las entidades importantes se supervisan de forma reactiva — pero ambas categorías deben cumplir requisitos técnicos idénticos según el Artículo 21.

Los hallazgos de las preauditorías del cuarto trimestre de 2025 en Alemania, Países Bajos y Austria señalan consistentemente los mismos fallos de gestión de identidades:

- Cuentas con privilegios excesivos — cuentas de usuario estándar con derechos administrativos, cuentas de servicio con permisos a nivel de dominio que nunca se han limitado

- MFA ausente o inconsistente — MFA implementado para acceso en la nube pero ausente en sistemas internos y puntos de entrada VPN

- Tokens y claves API no gestionados — credenciales para integraciones de terceros almacenadas en texto plano, hojas de cálculo o bandejas de entrada compartidas

- Cuentas inactivas — exempleados y contratistas con cuentas de Active Directory que nunca se desactivaron tras la baja

- Sin proceso documentado de revisión de accesos — organizaciones que aplican controles pero no pueden presentar evidencia de revisión periódica

El último punto es el más importante. Los auditores no solo verifican si los controles existen — verifican si las organizaciones pueden demostrar que esos controles están operando continuamente.

Artículo 21: Decodificando los mandatos de identidad y acceso

El Artículo 21 de la Directiva (UE) 2022/2555 requiere que las entidades esenciales e importantes adopten «medidas técnicas, operativas y organizativas apropiadas y proporcionadas» para gestionar los riesgos de los sistemas de redes e información. La directiva no prescribe longitudes específicas de contraseña ni métodos de MFA — establece requisitos basados en resultados que las organizaciones deben traducir en controles concretos.

Dos subcláusulas son directamente relevantes para la seguridad de credenciales:

- El Artículo 21(2)(i) requiere «seguridad de recursos humanos, políticas de control de acceso y gestión de activos».

- El Artículo 21(2)(j) exige «el uso de autenticación multifactor o soluciones de autenticación continua… cuando sea apropiado».

La frase «cuando sea apropiado» no es una escapatoria — la guía técnica de ENISA y las transposiciones nacionales la interpretan consistentemente como obligatoria para escenarios de acceso privilegiado y acceso remoto.

La directiva también marca un cambio estructural en cómo se enmarca la seguridad. La Directiva NIS anterior trataba la ciberseguridad en gran medida como respuesta a incidentes: detectar, reportar, recuperar. NIS2 traslada la obligación hacia arriba.

Dos subcláusulas adicionales definen esta postura proactiva:

- El Artículo 21(2)(a) requiere análisis de riesgos documentado y políticas de seguridad de sistemas de información.

- El Artículo 21(2)(g) exige prácticas básicas de ciberhigiene y formación.

La expectativa es que las organizaciones operen dentro de una mentalidad de arquitectura de confianza cero — donde el acceso se valida continuamente, no se asume después de la autenticación inicial.

Este cambio tiene implicaciones directas para la gestión de contraseñas. Un documento de política guardado en una carpeta compartida no es un control. Un control es una medida técnica aplicada con una pista de auditoría que demuestra que se aplica consistentemente en todas las cuentas, sistemas y tipos de usuario.

Requisitos específicos de política de contraseñas para 2026

Una política de contraseñas conforme a NIS2 en 2026 implica alinearse con las directrices de identidad digital de NIST (SP 800-63B, revisión de 2025) mientras se aborda la realidad de amenazas de credenciales confirmada por las investigaciones más recientes.

Las credenciales comprometidas siguen siendo el vector de acceso inicial más común, presente en el 22% de todas las brechas confirmadas — y el 88% de los ataques básicos a aplicaciones web involucraron credenciales robadas específicamente.

La reutilización de contraseñas agrava la exposición: los datos de infostealers muestran que solo el 49% de las contraseñas de un usuario en diferentes servicios son únicas, lo que significa que una sola cuenta comprometida rutinariamente abre acceso a muchas otras. La participación de terceros en las brechas se duplicó interanualmente, del 15% al 30%, con el abuso de credenciales en el centro de ese riesgo de cadena de suministro. Una política que no tenga en cuenta esta superficie de ataque es estructuralmente incompleta.

La revisión de 2025 de NIST SP 800-63B introduce dos cambios significativos que afectan directamente la planificación del cumplimiento NIS2:

- Mínimo de 15 caracteres cuando un secreto memorizado (contraseña) se utiliza como único autenticador. Esto reemplaza la línea base anterior de 8 caracteres y refleja la realidad computacional de los ataques de fuerza bruta modernos.

- Desaprobación de la rotación periódica forzada — los cambios obligatorios de contraseña cada 90 días se desaconsejan explícitamente. La rotación forzada produce cambios incrementales predecibles («Verano2025!» → «Otoño2025!») y aumenta la carga del servicio de asistencia sin mejorar la seguridad. La rotación debe activarse por evidencia de compromiso, no por calendario.

Una política de contraseñas conforme para 2026 debe incluir los siguientes controles:

- Longitud sobre complejidad — mínimo de 15 caracteres; permitir frases de contraseña; no exigir mezcla obligatoria de clases de caracteres que produzca sustituciones predecibles

- Bloqueo de palabras de diccionario y patrones — rechazar contraseñas que contengan palabras comunes, secuencias de teclado (qwerty, 123456) y cadenas de nombre de usuario

- Sin reutilización de contraseñas — aplicar verificaciones de historial en sistemas críticos; los ataques de credential stuffing dependen de credenciales reutilizadas de brechas anteriores

- Rotación activada por compromiso — cambiar contraseñas inmediatamente cuando las credenciales aparezcan en datos de brechas, no según un calendario fijo

- Política de contraseñas detallada (FGPP) — aplicar reglas más estrictas a cuentas privilegiadas, cuentas de servicio y cuentas con acceso a datos sensibles, separadas de la política de usuario estándar

Para organizaciones que ejecutan entornos de Active Directory, la política de contraseñas detallada (FGPP) permite aplicar diferentes objetos de configuración de contraseñas (PSO) a usuarios o grupos de seguridad específicos — permitiendo controles más estrictos para administradores sin imponer la misma fricción a todos los usuarios.

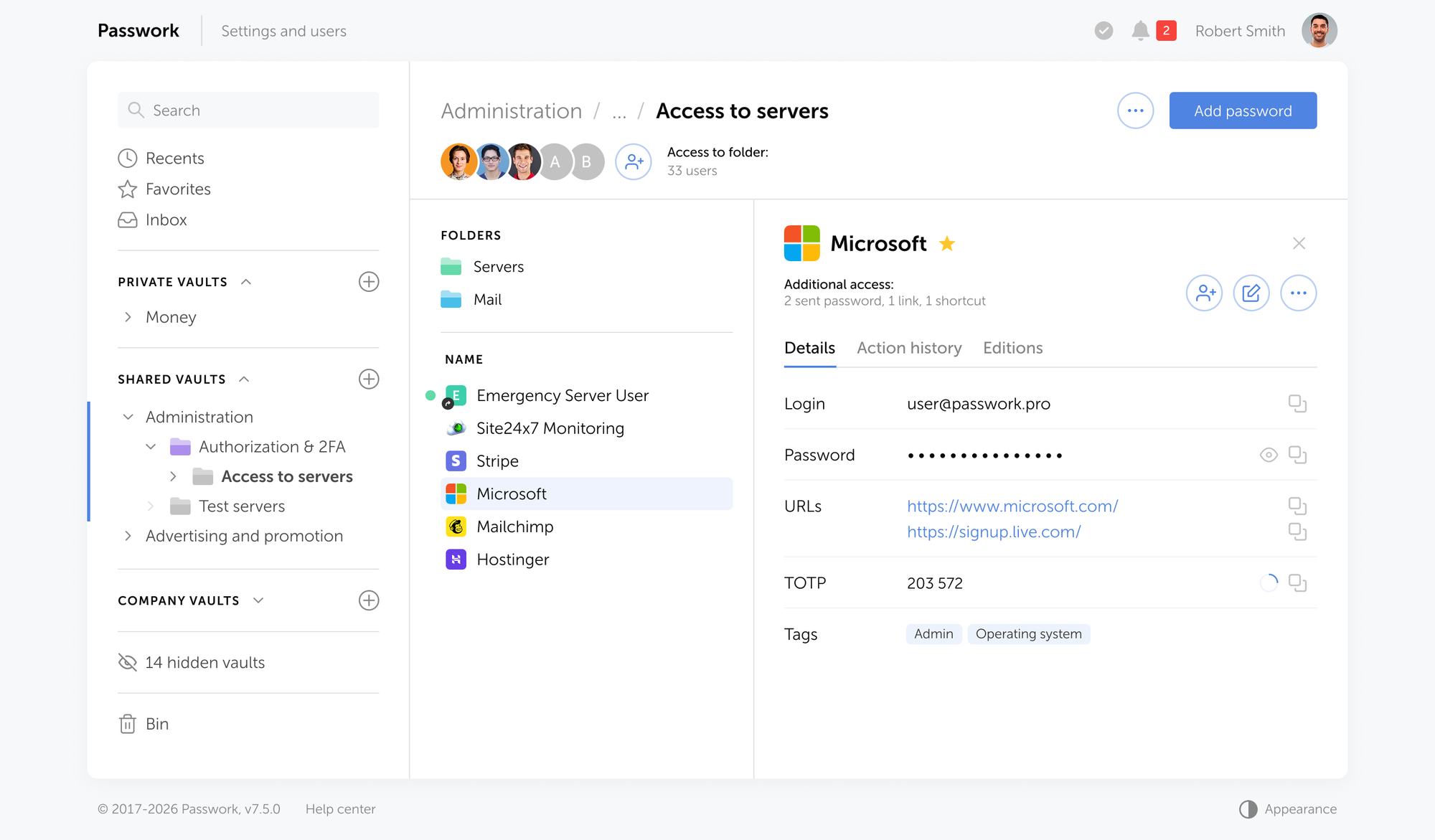

El panel de seguridad de contraseñas de Passwork identifica credenciales débiles, obsoletas y comprometidas en toda su bóveda — proporcionando la visibilidad necesaria para aplicar estos controles antes de que lo haga un auditor. Pruebe Passwork gratis

Autenticación multifactor: Más allá del SMS

La MFA resistente al phishing es el estándar operativo bajo NIS2 — y excluye las contraseñas de un solo uso basadas en SMS. La MFA bloquea el 99,9% de los ataques automatizados contra cuentas de usuario, pero el phishing sigue siendo el vector de intrusión más común, representando el 60% de los incidentes analizados en el ENISA Threat Landscape 2025. Los OTP por SMS y los códigos basados en correo electrónico son vulnerables a proxies de phishing en tiempo real que interceptan tokens durante la sesión — no protegen contra esta clase de ataques.

La distinción entre métodos de MFA aceptables e inaceptables bajo NIS2 no está explícitamente codificada en el texto de la directiva, pero la guía de ENISA y el marco NIST AAL2/AAL3 (SP 800-63B) proporcionan el estándar de referencia:

| Método MFA | Estado NIS2 | Motivo |

|---|---|---|

| Llaves de hardware FIDO2 / WebAuthn | ✅ Conforme | Resistente al phishing; vinculación criptográfica al origen |

| Passkeys (vinculadas al dispositivo) | ✅ Conforme | Resistente al phishing; sin secreto compartido transmitido |

| Aplicaciones de autenticación TOTP | ⚠️ Condicional | Aceptable para usuarios estándar; no suficiente para acceso privilegiado |

| Notificaciones push (con coincidencia de números) | ⚠️ Condicional | Reduce los ataques de fatiga MFA; aún susceptible a cierta ingeniería social |

| OTP por SMS | ❌ No recomendado | Vulnerable a SIM swapping, ataques SS7, phishing en tiempo real |

| OTP por correo electrónico | ❌ No recomendado | Depende de la seguridad de la cuenta de correo; no es un factor separado |

Para acceso privilegiado — administradores de dominio, operaciones de seguridad, cuentas de sistema — se aplican los requisitos NIST SP 800-63B AAL3: autenticadores resistentes al phishing con claves no exportables. Los tokens de hardware FIDO2 (YubiKey, Google Titan) o las passkeys vinculadas al dispositivo cumplen este estándar.

Para entornos de Active Directory, implementar MFA resistente al phishing requiere integración con Azure AD Conditional Access o una solución MFA local compatible que aplique autenticación respaldada por hardware para roles privilegiados. La MFA basada en TOTP estándar configurada a nivel de aplicación no protege la autenticación de AD en sí misma.

Fortificación de Active Directory y gestión del ciclo de vida de cuentas

Active Directory sigue siendo la columna vertebral de identidad para la mayoría de los entornos empresariales europeos — y es el objetivo principal en los ataques basados en credenciales. El cumplimiento de NIS2 requiere que la fortificación de AD se trate como un proceso documentado y auditable, no como una tarea de configuración única.

Paso 1: Auditar y delimitar las cuentas privilegiadas

Realice un inventario completo de las cuentas con pertenencia a Domain Admin, Enterprise Admin, Schema Admin y Backup Operators. Cada cuenta en estos grupos debe tener un propietario identificado, una justificación de negocio documentada y MFA aplicado a nivel de autenticación. Elimine cualquier cuenta que no pueda justificarse.

Paso 2: Implementar política de contraseñas detallada (FGPP)

Cree objetos de configuración de contraseñas separados para cuentas privilegiadas (mínimo de 15+ caracteres, verificación de brechas, sin reutilización durante 24 ciclos) y usuarios estándar (mínimo de 15+ caracteres, verificación de brechas). Aplique los PSO directamente a grupos de seguridad, no a cuentas individuales, para mantener la consistencia cuando cambie la pertenencia.

Paso 3: Proteger e inventariar las cuentas de servicio

Las cuentas de servicio y las identidades no humanas son la clase de credenciales más consistentemente pasada por alto en los hallazgos de preauditoría. Para cada cuenta de servicio: documente el sistema al que sirve, limite los permisos al mínimo requerido, rote las credenciales según un calendario definido y almacénelas en una bóveda centralizada de secretos — no en scripts, archivos de configuración ni hojas de cálculo compartidas. Las cuentas de servicio administradas de grupo (gMSA) en AD automatizan la rotación de contraseñas para cuentas de servicio y deben usarse siempre que la aplicación las soporte.

Paso 4: Automatizar las bajas y la gestión de cuentas inactivas

Las cuentas inactivas — objetos de Active Directory de exempleados, contratistas y sistemas desmantelados — son un punto de fallo persistente en las auditorías. Implemente flujos de trabajo automatizados de baja que deshabiliten las cuentas dentro de las 24 horas posteriores a las actualizaciones del sistema de RRHH. Ejecute informes mensuales sobre cuentas sin actividad de inicio de sesión en más de 90 días y deshabilítelas o elimínelas tras su revisión. Esto no es opcional según el Artículo 21(2)(i): la gestión de activos incluye el ciclo de vida de los activos de identidad.

Paso 5: Habilitar y revisar los registros de auditoría

La política de auditoría de AD debe capturar eventos de inicio de sesión de cuentas, cambios en la gestión de cuentas, uso de privilegios y acceso al servicio de directorio. Estos registros deben conservarse durante un período consistente con sus obligaciones de notificación de incidentes según el Artículo 21(2)(b) — la mayoría de las implementaciones nacionales requieren un mínimo de 12 meses. Reenvíe los registros a un SIEM para correlación y alertas.

Paso 6: Aplicar el acceso de mínimo privilegio

Realice revisiones trimestrales de acceso para todos los roles privilegiados. Utilice control de acceso basado en roles (RBAC) para asignar permisos a roles, no a individuos. Documente cada revisión — la fecha, el revisor, las cuentas examinadas y los cambios realizados. Esta documentación es lo primero que solicitan los auditores.

Los pasos 2, 3, 5 y 6 tienen una dependencia común: un sistema centralizado que aplique políticas de contraseñas, almacene credenciales de cuentas de servicio de forma segura, registre cada evento de acceso y mapee permisos a roles. Passwork cubre los cuatro — con sincronización LDAP/AD, un panel de seguridad de contraseñas integrado, registros de actividad inmutables y acceso a bóvedas basado en roles. Obtenga una prueba gratuita y compruebe usted mismo cómo Passwork se integra en su entorno AD

El coste del cumplimiento frente al coste del incumplimiento

El argumento financiero para invertir en seguridad de credenciales es claro cuando se comparan las cifras.

Los costes de implementación del cumplimiento NIS2 en el primer año oscilan entre 150 000 € y 750 000 € dependiendo de la complejidad del sector, el tamaño de la organización y la madurez de los controles existentes. Este rango cubre el desarrollo de políticas, herramientas técnicas, formación del personal y trabajo de asesoría externa. Para organizaciones con programas de seguridad maduros, el coste incremental es considerablemente menor — principalmente el trabajo de cubrir brechas en gestión de identidades y documentación.

La alternativa es considerablemente más cara. Las entidades esenciales enfrentan multas de hasta 10 millones de euros o el 2% de la facturación anual global — la cifra que sea mayor. Las entidades importantes enfrentan hasta 7 millones de euros o el 1,4% de la facturación.

Estas son cifras máximas; las autoridades nacionales aplican proporcionalidad. Pero la dirección de la aplicación es clara: la BSI de Alemania, el NCSC holandés y el CERT.at de Austria han señalado que los fallos en gestión de identidades serán priorizados en los ciclos de auditoría de 2026.

El cálculo del coste de una brecha añade una tercera dimensión. El coste promedio de una brecha de datos es de 4,4 millones de dólares (IBM Cost of a Data Breach Report 2025), y el compromiso de credenciales es el principal vector de ataque inicial. Una organización que evita una brecha implementando controles de credenciales conformes ha recuperado, en términos financieros, más que su inversión en cumplimiento.

Para entidades esenciales que operan en energía, sanidad o servicios financieros, el cálculo del ROI no admite dudas. El coste de implementar MFA resistente al phishing, un gestor de contraseñas centralizado y la fortificación automatizada de AD en una organización de 500 personas es una fracción de una sola multa regulatoria — por no hablar de una brecha.

Cómo un gestor de contraseñas corporativo garantiza la preparación para auditorías

La brecha de evidencia es donde la mayoría de los programas de cumplimiento NIS2 fallan. Las organizaciones implementan controles — aplican políticas de contraseñas, implementan MFA, realizan revisiones de acceso — pero no pueden presentar la documentación que demuestre que estos controles están operando continuamente. Los auditores no aceptan garantías verbales. Piden registros.

Un gestor de contraseñas corporativo aborda directamente el problema de la evidencia en auditorías de cumplimiento. Proporciona tres categorías de documentación que los reguladores requieren:

- Registros centralizados de control de acceso. Cada credencial en la organización se almacena en una bóveda estructurada con permisos definidos. Los auditores pueden ver, para cada contraseña: quién tiene acceso, a qué nivel de permiso, cuándo se concedió el acceso y cuándo se revisó por última vez. Esto se corresponde directamente con los requisitos de política de control de acceso del Artículo 21(2)(i).

- Registros de actividad inmutables. Cada acción — creación, modificación, acceso, compartición y eliminación de contraseñas — se registra con una marca de tiempo e identidad de usuario. Estos registros no pueden ser alterados por usuarios estándar y proporcionan la pista de auditoría requerida según las obligaciones del Artículo 21(2)(b) sobre gestión de incidentes y del Artículo 21(2)(f) sobre evaluación de efectividad. Cuando ocurre un incidente de seguridad, los registros muestran exactamente qué credenciales fueron accedidas y por quién.

- Análisis de seguridad automatizado. Los paneles de seguridad de contraseñas que identifican continuamente credenciales débiles, reutilizadas, obsoletas y comprometidas proporcionan evidencia continua de que la organización está gestionando activamente la higiene de credenciales — no solo estableciendo una política y olvidándola. Esta es la evidencia de continuidad operativa que distingue un programa de cumplimiento maduro de un ejercicio de marcar casillas.

Para fines de notificación de incidentes, la capacidad de identificar inmediatamente qué credenciales fueron potencialmente expuestas — y a qué sistemas acceden — es operativamente crítica. El Artículo 21(2)(b) de NIS2 requiere procedimientos de gestión de incidentes; un inventario centralizado de credenciales es la base de cualquier respuesta significativa a incidentes.

Cómo Passwork cierra la brecha de evidencia de auditoría

Passwork proporciona todas estas capacidades como una solución autoalojada implementada dentro de su propia infraestructura. Los datos de credenciales nunca abandonan su entorno. La sincronización de grupos LDAP/AD mapea automáticamente su estructura de directorio existente a los permisos de bóveda, reduciendo la carga administrativa mientras mantiene la documentación de control de acceso que los auditores NIS2 requieren.

El registro completo de actividad, el modelo de acceso basado en roles y el panel de seguridad de contraseñas proporcionan a los responsables de cumplimiento el paquete de evidencia que necesitan — sin compilación manual antes de cada auditoría.

Conclusión

Los requisitos de contraseñas NIS2 no son una nueva categoría de carga de cumplimiento — son una formalización de prácticas de seguridad que ya deberían estar implementadas. Las organizaciones que fallan en las preauditorías del cuarto trimestre de 2025 no fallan porque los requisitos no estén claros. Fallan porque la gestión de identidades se ha tratado como mantenimiento de infraestructura en lugar de un control de seguridad documentado y auditable.

El camino hacia el cumplimiento es concreto: alinear las políticas de contraseñas con NIST SP 800-63B, implementar MFA resistente al phishing para acceso privilegiado y remoto, fortificar Active Directory con FGPP y gestión automatizada del ciclo de vida, e implementar gestión centralizada de credenciales que produzca la evidencia de auditoría que los reguladores exigen.

La seguridad de credenciales es la base sobre la que descansan todos los demás controles NIS2. Si un atacante puede autenticarse como un usuario legítimo, su segmentación de red, su cifrado y sus capacidades de detección de incidentes enfrentan un problema más difícil. Hacer bien la identidad no es un prerrequisito para el cumplimiento de NIS2 — es el cumplimiento de NIS2, operativamente.

Passwork proporciona a su organización control centralizado de credenciales, una pista de auditoría completa y la estructura de evidencia documentada que convierte una auditoría de cumplimiento de una carrera contrarreloj en una revisión sencilla. Explore las opciones de implementación de Passwork

Preguntas frecuentes

¿Cuáles son los requisitos de contraseñas NIS2 según el Artículo 21?

El Artículo 21(2)(i) de la Directiva (UE) 2022/2555 requiere que las entidades esenciales e importantes implementen políticas de control de acceso y medidas de seguridad de recursos humanos. En la práctica, esto significa aplicar longitudes mínimas de contraseña alineadas con NIST SP 800-63B (15 caracteres para autenticadores únicos), verificar credenciales contra bases de datos de brechas, prohibir la reutilización de contraseñas y aplicar políticas detalladas más estrictas a las cuentas privilegiadas.

¿Exige NIS2 la autenticación multifactor?

El Artículo 21(2)(j) requiere el uso de MFA «cuando sea apropiado». La guía técnica de ENISA y las transposiciones nacionales interpretan esto consistentemente como obligatorio para acceso privilegiado, acceso remoto y cualquier sistema que maneje datos sensibles. Los OTP basados en SMS no se consideran suficientes — los métodos resistentes al phishing como las llaves de hardware FIDO2 o las passkeys vinculadas al dispositivo son el estándar esperado para escenarios de acceso de alto riesgo.

¿Cuál es la fecha límite para el cumplimiento de NIS2 en 2026?

Los estados miembros de la UE debían transponer NIS2 a la legislación nacional antes de octubre de 2024. La aplicación está activa, y las autoridades competentes nacionales están realizando auditorías estructuradas durante todo 2026. No hay una única «fecha límite» — se espera que las organizaciones cumplan ahora, y el ciclo de auditoría de junio de 2026 es cuando muchas entidades esenciales enfrentarán su primera evaluación formal.

¿Cuáles son las multas por incumplimiento de NIS2?

Las entidades esenciales enfrentan multas de hasta 10 millones de euros o el 2% de la facturación anual global, la cifra que sea mayor. Las entidades importantes enfrentan hasta 7 millones de euros o el 1,4% de la facturación anual global. Las autoridades nacionales aplican proporcionalidad, pero los fallos en gestión de identidades — MFA ausente, cuentas no gestionadas, registros de auditoría inexistentes — se señalan explícitamente como áreas prioritarias de aplicación para 2026.

¿Cómo ayuda un gestor de contraseñas con el cumplimiento de NIS2?

Un gestor de contraseñas corporativo aborda la brecha de evidencia que causa la mayoría de los fallos de cumplimiento. Proporciona registros centralizados de control de acceso, registros de actividad inmutables y análisis automatizado de seguridad de credenciales — las tres categorías de documentación que los auditores NIS2 requieren. Una solución autoalojada como Passwork mantiene todos los datos de credenciales dentro de su propia infraestructura, satisfaciendo tanto los requisitos de control de acceso de NIS2 como las obligaciones de residencia de datos.

¿Cuál es la diferencia entre entidades esenciales e importantes según NIS2?

Las entidades esenciales son grandes organizaciones en sectores de alta criticidad listados en el Anexo I de la directiva — energía, banca, sanidad, infraestructura digital, transporte y agua. Enfrentan supervisión proactiva con auditorías regulares. Las entidades importantes abarcan sectores del Anexo II que incluyen servicios postales, producción alimentaria y gestión de residuos, y se supervisan de forma reactiva. Ambas categorías deben cumplir requisitos técnicos idénticos según el Artículo 21.

¿Qué longitud de contraseña requiere NIS2?

NIS2 no especifica directamente una longitud de contraseña — requiere medidas alineadas con «el estado del arte» y los estándares relevantes. El estándar aplicable es NIST SP 800-63B (revisión de 2025), que establece un mínimo de 15 caracteres cuando un secreto memorizado se utiliza como único autenticador. Para cuentas protegidas por MFA, un mínimo más corto puede ser aceptable, pero 15 caracteres sigue siendo la línea base recomendada para todas las cuentas.

Tabla de contenidos

- Introducción

- Puntos clave

- El panorama de auditorías NIS2 en 2026: Qué verifican los reguladores

- Artículo 21: Decodificando los mandatos de identidad y acceso

- Requisitos específicos de política de contraseñas para 2026

- Autenticación multifactor: Más allá del SMS

- Fortificación de Active Directory y gestión del ciclo de vida de cuentas

- El coste del cumplimiento frente al coste del incumplimiento

- Cómo un gestor de contraseñas corporativo garantiza la preparación para auditorías

- Cómo Passwork cierra la brecha de evidencia de auditoría

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Introducción

- Puntos clave

- El panorama de auditorías NIS2 en 2026: Qué verifican los reguladores

- Artículo 21: Decodificando los mandatos de identidad y acceso

- Requisitos específicos de política de contraseñas para 2026

- Autenticación multifactor: Más allá del SMS

- Fortificación de Active Directory y gestión del ciclo de vida de cuentas

- El coste del cumplimiento frente al coste del incumplimiento

- Cómo un gestor de contraseñas corporativo garantiza la preparación para auditorías

- Cómo Passwork cierra la brecha de evidencia de auditoría

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información