Introducción

Es lunes por la mañana. Un desarrollador no puede iniciar sesión en la base de datos de producción. La contraseña se rotó la semana pasada, la actualización nunca llegó a la hoja de cálculo compartida y el sistema está caído. Alguien abre un ticket de soporte. Los ingenieros de TI dejan lo que están haciendo. Cuarenta minutos después, la crisis está resuelta.

La factura: $70 — un ticket, un ingeniero, un desarrollador frustrado que no produjo nada durante la mayor parte de una hora.

Multiplique esto por cada credencial olvidada, expirada o mal comunicada en toda su organización, y el caos de contraseñas deja de ser una molestia de TI para convertirse en un problema de balance financiero.

Y el ticket es solo la parte visible. No cuenta el contexto perdido del desarrollador tras una mañana interrumpida, el despliegue que se retrasó o la llamada con el cliente que se pospuso. Se filtra silenciosamente, en todos los equipos, durante todo el año.

El caos de contraseñas es la dispersión desorganizada, insegura y costosa de credenciales en una organización — sin gestionar, duplicadas y compartidas a través de canales inseguros. Según el Informe de Investigaciones de Brechas de Datos de Verizon, las contraseñas comprometidas estuvieron involucradas en el 28% de todas las brechas de datos en 2025. La exposición financiera es real: el coste promedio global de una brecha de datos alcanzó los $4.44 millones en 2025 (IBM).

Este artículo analiza por qué el caos de contraseñas persiste a pesar de las políticas de seguridad, qué cuesta realmente en términos de seguridad, productividad y cumplimiento — y cómo solucionarlo de forma estructural, no solo sintomática.

Puntos clave

- Las contraseñas comprometidas están detrás de la mayoría de las brechas — no exploits sofisticados, sino credenciales reutilizadas, compartidas descuidadamente o nunca rotadas.

- Los problemas relacionados con contraseñas consumen una parte desproporcionada de la capacidad de TI — restablecimientos, bloqueos y solicitudes de acceso que no deberían existir en primer lugar.

- Las políticas de contraseñas heredadas empeoran el problema, no lo mejoran — la rotación forzada y las reglas de complejidad impulsan soluciones alternativas que reducen la seguridad real.

- Las credenciales no gestionadas hacen que las auditorías de cumplimiento sean casi imposibles — sin un registro de auditoría centralizado, no hay forma de demostrar quién tuvo acceso a qué.

- La solución es estructural — almacenamiento centralizado, control de acceso basado en roles y un proceso claro de desvinculación eliminan las causas raíz, no solo los síntomas.

Por qué el caos de contraseñas es un asesino silencioso de empresas

El caos de contraseñas es la dispersión descontrolada de credenciales en una organización — almacenadas en hojas de cálculo, compartidas por chat, duplicadas en múltiples sistemas y gestionadas sin un proceso consistente. Es una condición que se agrava con el tiempo, creando exposición simultánea en seguridad, productividad y cumplimiento.

Riesgos de seguridad

Las credenciales no gestionadas no permanecen contenidas. Se dispersan, se debilitan y son explotadas:

- La fatiga de contraseñas impulsa la reutilización. Cuando los empleados gestionan docenas de cuentas, recurren a credenciales familiares y débiles — a menudo la misma contraseña en múltiples sistemas.

- La reutilización permite el credential stuffing a gran escala. Los atacantes toman pares de nombre de usuario y contraseña filtrados de una brecha y automatizan intentos de inicio de sesión en cientos de otros servicios. La investigación de Verizon confirma que las credenciales robadas están vinculadas al 86% de las brechas de seguridad que involucran aplicaciones basadas en web.

- Las credenciales compartidas en canales no controlados crean exposición permanente. Una vez que una contraseña sale de un sistema seguro — vía Slack, correo electrónico o una hoja de cálculo — no hay registro de auditoría ni mecanismo de revocación. Existe en algún lugar que no se puede ver ni controlar.

Riesgos de productividad y operacionales

- El 40% de todas las llamadas al servicio de soporte están relacionadas con contraseñas (Gartner). Eso representa una parte significativa de la capacidad de TI absorbida por un problema con una causa raíz conocida y solucionable.

- Cuando se bloquea el acceso, el trabajo se detiene. El coste indirecto de un ingeniero o analista esperando un restablecimiento — contexto perdido, despliegues retrasados, plazos pospuestos — se suma al coste directo del ticket en sí.

- Las soluciones alternativas se convierten en elementos permanentes. Cuentas compartidas temporales, contraseñas guardadas en el navegador y mensajes fijados en Slack comienzan como atajos y terminan como puntos de acceso no rastreados.

Riesgos de cumplimiento

La dispersión de credenciales hace que el cumplimiento normativo sea más difícil de demostrar y más fácil de incumplir:

- Las credenciales no gestionadas hacen imposible demostrar el control de acceso bajo GDPR, NIS2, SOC 2, HIPAA o ISO 27001. Los auditores no aceptan «creemos que el acceso estaba limitado» — requieren evidencia.

- Sin un registro de auditoría centralizado, no hay constancia de quién tuvo acceso a qué y cuándo. Esa brecha es tanto un fallo de cumplimiento como un punto ciego forense durante la respuesta a incidentes.

- La desvinculación sin rotación de credenciales deja el acceso abierto indefinidamente. Exempleados, contratistas y proveedores mantienen acceso a los sistemas mucho después de que termine su compromiso.

El efecto acumulativo

Cada dimensión de riesgo amplifica las otras. Una contraseña reutilizada se convierte en un vector de credential stuffing. Una credencial comprometida elude los controles de acceso. Un control eludido no deja rastro de auditoría. Para cuando se detecta la brecha, el daño ya está hecho. El caos de contraseñas es una condición sistémica que requiere una respuesta sistémica.

El caos de contraseñas en la práctica

El caos de contraseñas rara vez se anuncia como un evento de seguridad. Parece un martes rutinario.

Una empresa SaaS mediana ejecuta su infraestructura en AWS, tres herramientas internas, un CRM y un entorno de staging compartido por el equipo de desarrollo. Las credenciales se gestionan como siempre se ha hecho: una hoja de cálculo compartida en Google Drive, algunas entradas fijadas en un canal de Slack del equipo y un puñado de contraseñas que existen solo en la memoria de un ingeniero senior.

Así es como se ve:

- Semana 1. Un nuevo contratista se une al equipo de backend. Alguien comparte la contraseña de la base de datos de staging por mensaje directo de Slack. El contratista termina su compromiso seis semanas después. Nadie rota la credencial. Sigue siendo válida.

- Semana 3. El proveedor del CRM fuerza un restablecimiento de contraseña. El líder del equipo actualiza la hoja de cálculo. Dos desarrolladores se pierden la actualización por completo y pasan la mayor parte de una mañana solucionando lo que asumen es un problema de API. Se retrasa un lanzamiento.

- Semana 5. Un ingeniero senior toma dos semanas de vacaciones. Tres sistemas necesitan acceso durante ese tiempo. Alguien encuentra una solución alternativa: se crea una segunda cuenta con derechos de administrador. No se eliminará durante cuatro meses.

- Semana 7. Un desarrollador deja la empresa. RRHH notifica a TI. TI desactiva la cuenta de Active Directory. Nadie verifica a qué credenciales compartidas tenía acceso el desarrollador — el entorno de staging, la cuenta de prueba de AWS, la herramienta de monitorización interna. Las tres siguen siendo accesibles con esas credenciales.

- Semana 9. Una auditoría de TI señala la hoja de cálculo compartida de Google Drive como una brecha de cumplimiento antes de una revisión de SOC 2. El equipo de seguridad pasa tres días mapeando manualmente quién tuvo acceso a qué credenciales, cuándo y si alguna ha sido rotada desde la última salida de un empleado. Varias no lo han sido.

- Semana 10. Un ataque de phishing compromete la cuenta de Google de un empleado. El atacante ahora tiene acceso de lectura a la hoja de cálculo de credenciales. El equipo no lo sabe durante 19 días.

La mayoría de los eventos anteriores tenían una explicación razonable: un contratista necesitaba acceso, alguien estaba de vacaciones. La semana 10 es donde esas explicaciones se agotan. También es completamente predecible — cada brecha que se acumuló durante las nueve semanas anteriores seguía abierta cuando llegó el atacante.

El caos no se construye dramáticamente. Se acumula silenciosamente, una solución alternativa a la vez.

El caos de contraseñas cuesta más de lo que la mayoría de los equipos creen. Passwork ofrece a los equipos de TI una bóveda estructurada con acceso basado en roles y un registro de auditoría completo — desplegado completamente dentro de su propia infraestructura. Vea cómo funciona

Por qué las políticas tradicionales de contraseñas están fallando en 2026

Las políticas de contraseñas heredadas fueron diseñadas para un modelo de amenazas diferente. Rotación obligatoria cada 30 días, reglas de complejidad que requieren símbolos y números, y prohibición de reutilización — estas reglas tenían buenas intenciones, pero se ha demostrado que aumentan el riesgo en lugar de reducirlo.

Las directrices actuales de NIST (SP 800-63B) recomiendan explícitamente no realizar cambios periódicos obligatorios de contraseñas a menos que haya evidencia de compromiso. La rotación forzada conduce a patrones predecibles: Password1! se convierte en Password2! en el siguiente ciclo. Los usuarios anotan las contraseñas. La reutilización aumenta.

| Enfoque antiguo | Mejores prácticas actuales (NIST SP 800-63B) |

|---|---|

| Rotación obligatoria cada 30–90 días | Cambiar solo ante evidencia de compromiso |

| Reglas de complejidad (símbolos, números, mayúsculas y minúsculas) | Longitud sobre complejidad; se recomiendan frases de contraseña |

| Prohibir reutilización de contraseñas (últimas N contraseñas) | Usar bases de datos de detección de brechas para marcar credenciales comprometidas |

| Sin visibilidad de quién accedió a qué | Registro de auditoría completo con seguimiento de actividad a nivel de usuario |

El resultado de las políticas obsoletas: los empleados las eluden, la seguridad se debilita y los equipos de TI pasan tiempo aplicando reglas que no reducen el riesgo real.

Cómo solucionar el caos de contraseñas definitivamente: el plan de 4 pasos

Solucionar el caos de contraseñas requiere un enfoque estructurado y un cambio deliberado en cómo se crean, almacenan, comparten y revocan las credenciales en toda la organización.

1. Audite su panorama actual de credenciales

Mapee cada sistema, aplicación y cuenta compartida. Identifique las credenciales almacenadas fuera de una bóveda segura: hojas de cálculo, hilos de correo electrónico, registros de chat, contraseñas guardadas en el navegador. Cuantifique la exposición antes de intentar solucionarla.

2. Centralice en una bóveda segura

Mueva todas las credenciales a un gestor de contraseñas centralizado con almacenamiento cifrado. Para organizaciones en industrias reguladas o con requisitos estrictos de residencia de datos, un despliegue on-premise o autoalojado mantiene todos los datos dentro del perímetro de la empresa — sin dependencia de la nube de terceros.

3. Aplique control de acceso con RBAC

El control de acceso basado en roles (RBAC) garantiza que los empleados accedan solo a las credenciales que su rol requiere. Cuando alguien deja la organización, el acceso se revoca inmediatamente — y el sistema marca todas las credenciales a las que tenía acceso para rotación.

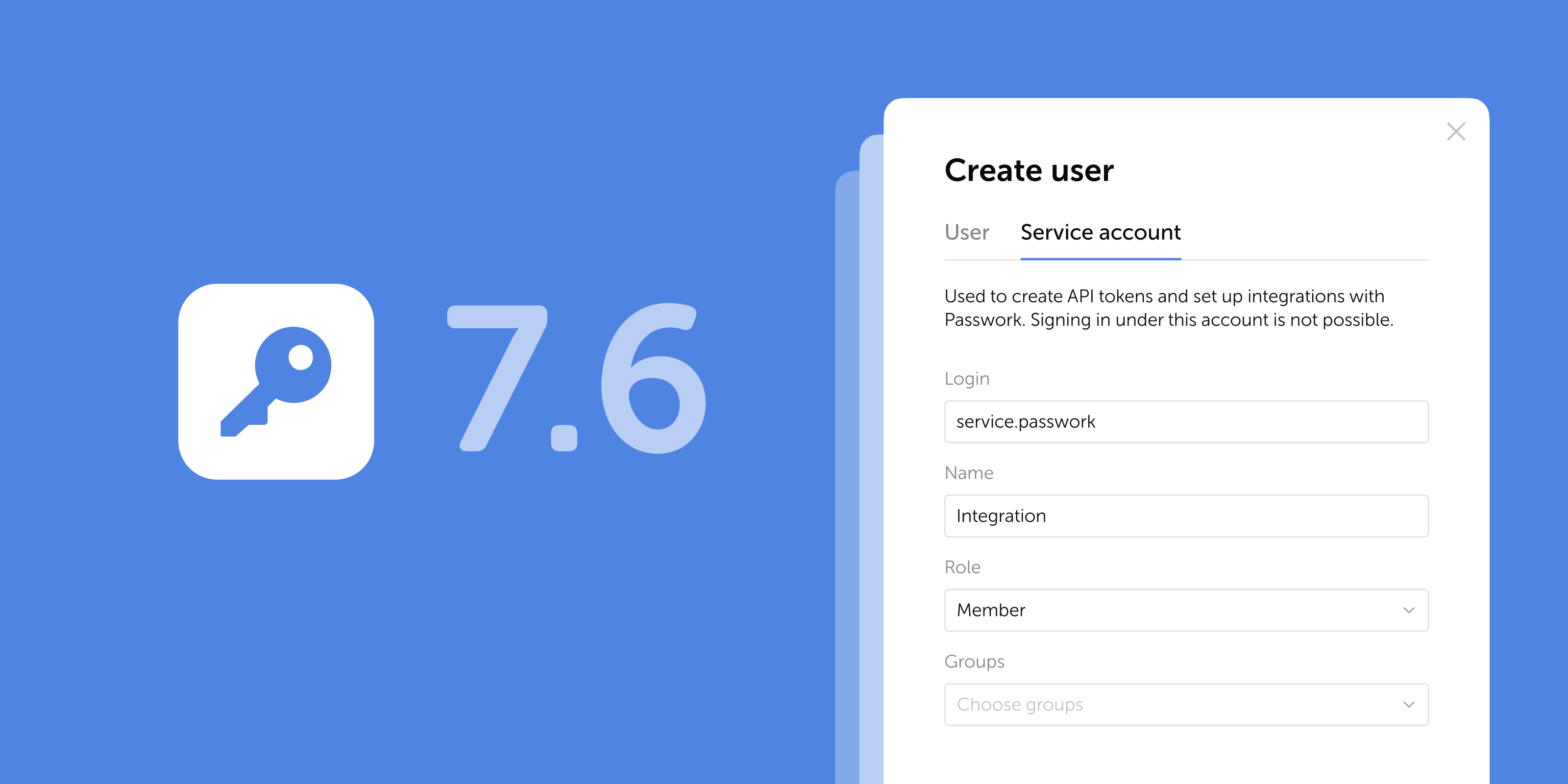

4. Automatice con MFA e integraciones

Requiera autenticación multifactor (MFA) para el acceso a la bóveda. Integre con su servicio de directorio existente vía LDAP o Active Directory para sincronizar usuarios y grupos automáticamente. Use el acceso API para integrar la gestión de credenciales en pipelines CI/CD y flujos de trabajo DevOps.

Por qué Passwork es la opción adecuada para el control empresarial

Passwork es un gestor de contraseñas on-premise diseñado para empresas que requieren control total sobre sus datos de credenciales. Cada dato permanece dentro de la propia infraestructura de la empresa y poner en marcha a su equipo lleva minutos, no semanas.

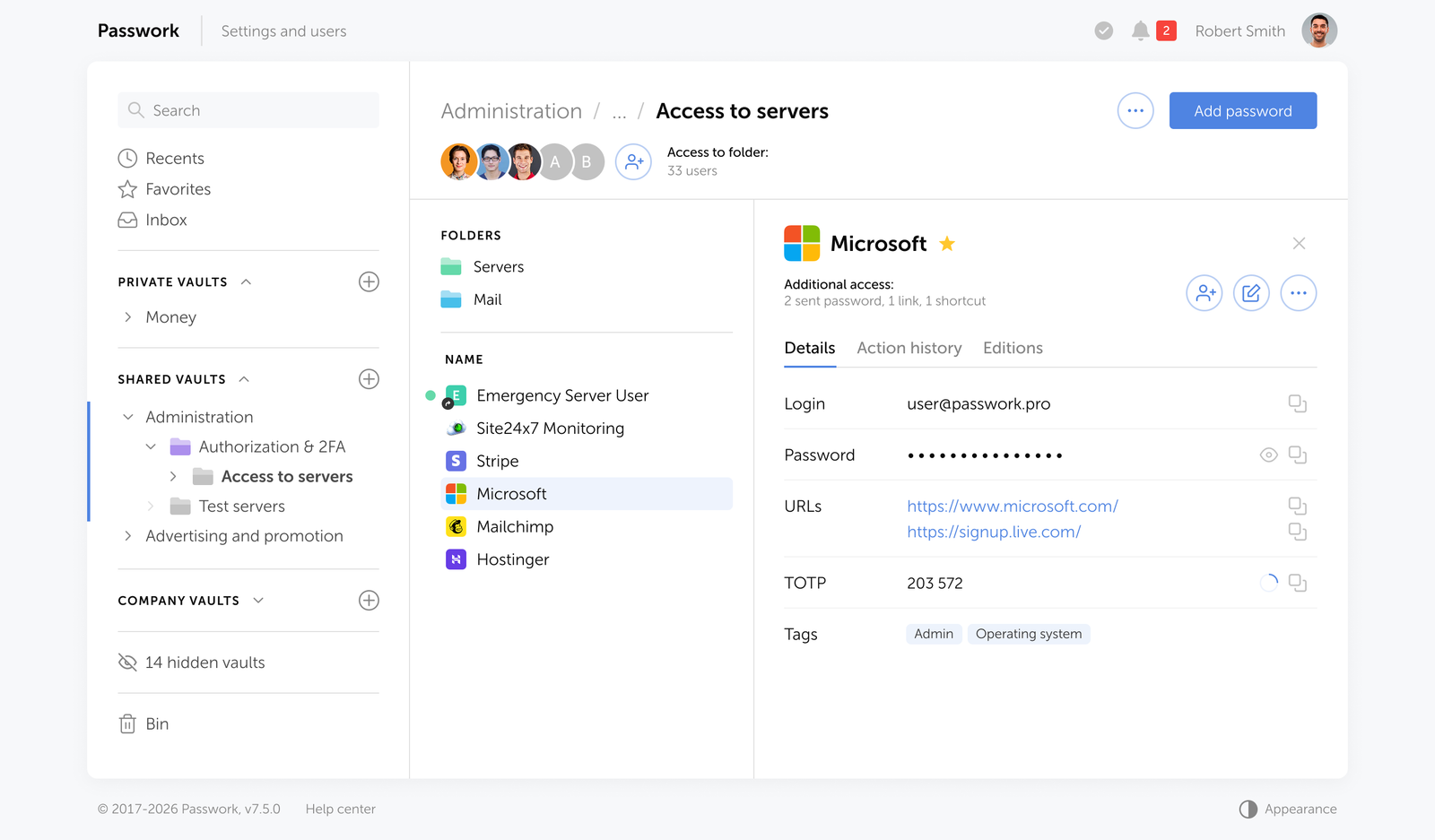

Crear y compartir contraseñas sin fricción

La mayoría del caos de credenciales no comienza con una brecha. Comienza con un empleado pegando una contraseña en Slack porque no había una opción más rápida. Passwork elimina esa tentación haciendo que el camino seguro sea el fácil.

Almacenar contraseñas

Añadir una contraseña lleva segundos: complete los campos, adjunte etiquetas o etiquetas de color para un filtrado rápido y guárdela en la carpeta correspondiente. La estructura de carpetas refleja cómo trabajan realmente los equipos — organizado por proyecto, entorno, departamento o cliente. Los empleados encuentran lo que necesitan mediante búsqueda o etiquetas.

Compartir acceso

¿Necesita compartir acceso con un colega o un equipo completo? Invítelos a una carpeta compartida — obtienen acceso a todas las credenciales dentro de ella, al nivel de permiso que usted defina. Para casos puntuales, envíe una credencial directamente a otro usuario.

Incorporación y desvinculación

Cuando alguien se une a un proyecto, añádalo a la bóveda o carpeta. Cuando deja la empresa, Passwork marca automáticamente cada credencial a la que tenía acceso como potencialmente comprometida y solicita al equipo que las rote.

Acceso en dispositivos y flujos de trabajo

Las extensiones de navegador y las aplicaciones móviles mantienen las contraseñas accesibles en todos los dispositivos — el autocompletado se encarga del resto. Para los equipos de DevOps, la CLI y el SDK de Python llevan el mismo acceso directamente a los flujos de trabajo de terminal y scripts.

La ventaja on-premise

Para organizaciones en finanzas, gobierno, salud y otros sectores regulados, mantener los datos de credenciales dentro del perímetro de la empresa es un requisito estricto — no una preferencia. Passwork se ejecuta en los propios servidores de la organización (Linux o Windows, con o sin Docker), cifrado con AES-256 tanto en el lado del servidor como del cliente. La arquitectura de conocimiento cero significa que ni siquiera el propio equipo de Passwork puede acceder a sus datos.

Passwork elimina esa dependencia por completo. La aplicación se ejecuta en los propios servidores de la organización (Linux o Windows, con o sin Docker), cifrada con AES-256 tanto en el lado del servidor como del cliente. La arquitectura de conocimiento cero significa que ni siquiera el propio equipo de Passwork puede acceder a sus datos.

Capacidades clave para equipos de TI y seguridad

- Integración LDAP/AD y SAML SSO — sincronice usuarios y grupos desde su servicio de directorio; autentique a través de su proveedor de identidad existente.

- Control de acceso basado en roles — permisos granulares a nivel de usuario y grupo; tipos de bóveda personalizados con asignación automática de administrador.

- Registro de auditoría completo — cada acción dentro del sistema se registra y es reportable, cumpliendo con los requisitos de SOC 2, ISO 27001 y políticas de seguridad internas.

- Gestión de secretos — almacene claves API, tokens de acceso, credenciales de bases de datos, claves SSH, certificados TLS y credenciales de cuentas de servicio junto con las contraseñas de usuario en una bóveda unificada.

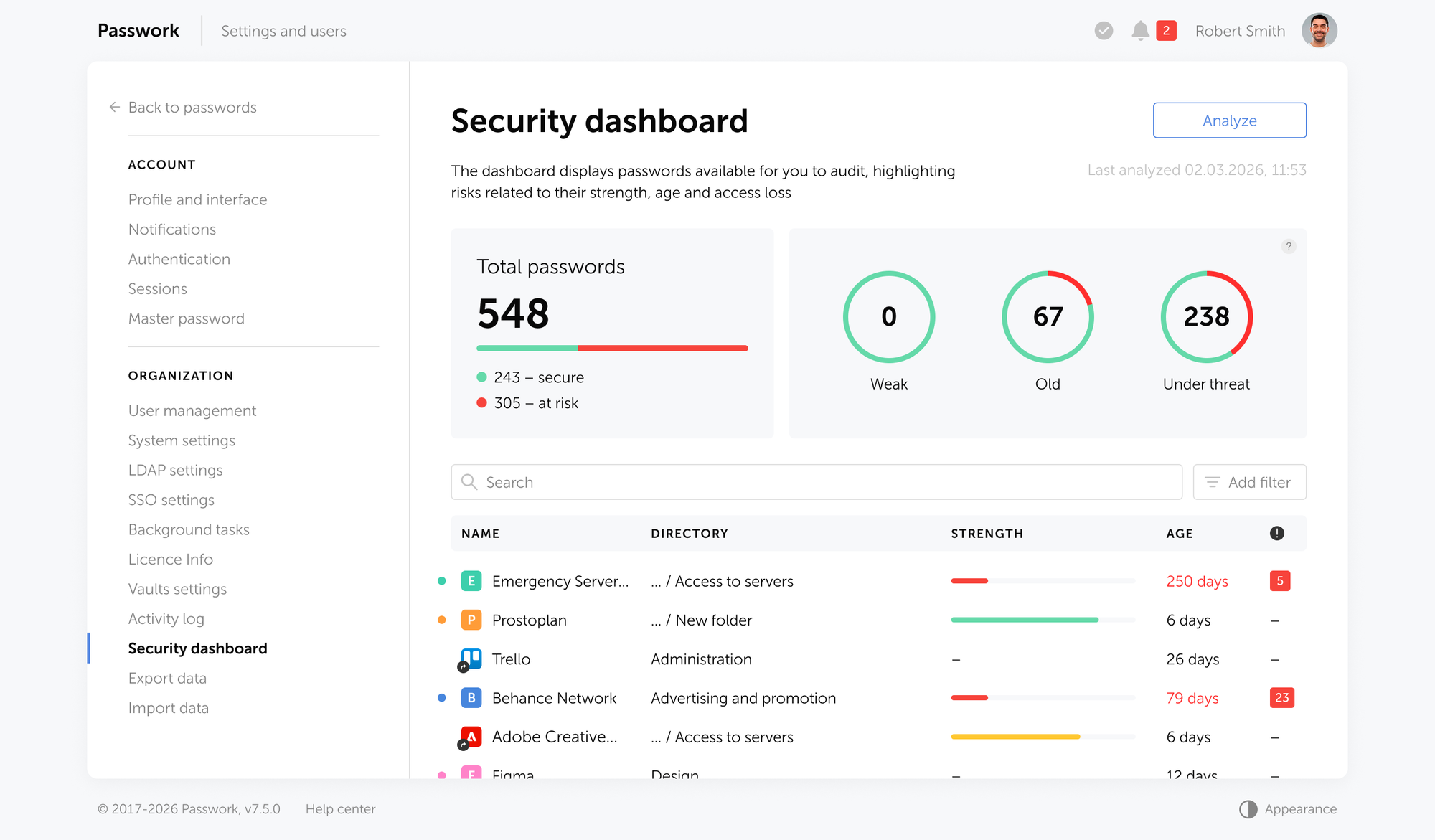

- Panel de seguridad de contraseñas — marca credenciales débiles, reutilizadas, desactualizadas y comprometidas en toda la organización.

- Código fuente auditable — las organizaciones pueden realizar su propia auditoría de seguridad del código base de Passwork para verificar que no hay vulnerabilidades antes del despliegue.

Passwork cuenta con certificación ISO/IEC 27001, confirmando un enfoque sistemático y auditado de la gestión de seguridad de la información.

Conclusión

El caos de contraseñas es una responsabilidad financiera y de seguridad — y completamente prevenible. El ticket de restablecimiento de $70, la brecha de $4.44 millones, la auditoría que revela que nadie sabe quién tuvo acceso a qué: nada de esto es inevitable. Son el resultado predecible de tratar las credenciales como algo secundario.

El patrón es consistente en organizaciones de todos los tamaños. Las contraseñas se comparten a través de canales incorrectos. Las políticas se aplican de manera inconsistente. El acceso se acumula con el tiempo y nunca se limpia. Alguien se va, y nadie rota las credenciales que tocó. Cada brecha es pequeña por sí sola. Juntas, crean las condiciones para una violación — o un fallo de cumplimiento igual de costoso.

La solución es un cambio estructural: almacenamiento centralizado, acceso definido, un registro de auditoría completo y un proceso que haga que la opción segura sea la predeterminada — no la inconveniente.

Passwork está diseñado para hacer ese cambio sencillo. Ya sea que despliegue en su propia infraestructura o en la nube, su equipo obtiene una bóveda estructurada, acceso basado en roles y la visibilidad para saber exactamente quién puede acceder a qué — antes de que algo salga mal.

¿Listo para reemplazar la dispersión de credenciales con un control estructurado? Pruebe Passwork en su propia infraestructura — nuestro equipo le asistirá con la instalación y configuración. Solicite una demostración gratuita

FAQ: domando el caos de credenciales

¿Cómo se gestionan las contraseñas de un equipo sin compartirlas de forma insegura?

Use un gestor de contraseñas centralizado con control de acceso basado en roles. Cada miembro del equipo accede solo a las credenciales asignadas a su rol — sin necesidad de compartir directamente. Las bóvedas compartidas con permisos granulares reemplazan las hojas de cálculo y la distribución de credenciales basada en chat. Cuando alguien se va, su acceso se revoca y las credenciales afectadas se marcan para rotación automáticamente.

¿Es seguro almacenar contraseñas empresariales en un navegador?

No. Las contraseñas almacenadas en el navegador no ofrecen control de acceso, ni registro de auditoría, ni cifrado más allá del propio modelo de seguridad del navegador. Se sincronizan entre dispositivos a través de cuentas en la nube que pueden no cumplir con los estándares de seguridad empresarial. Un compromiso del navegador expone todas las credenciales guardadas simultáneamente.

¿Qué es el credential stuffing y cómo lo previene un gestor de contraseñas?

El credential stuffing es un ataque donde los pares de nombre de usuario/contraseña robados de una brecha se prueban automáticamente en otros servicios. Tiene éxito debido a la reutilización de contraseñas. Un gestor de contraseñas genera y almacena credenciales únicas y fuertes para cada cuenta, eliminando la reutilización que hace efectivo el credential stuffing. Combinado con MFA, elimina el vector de ataque principal.

¿Cómo apoya un gestor de contraseñas el cumplimiento de GDPR y SOC 2?

Un gestor de contraseñas con registro de auditoría completo, RBAC y despliegue on-premise apoya directamente los requisitos de cumplimiento. GDPR requiere control demostrable sobre quién accede a los datos personales. SOC 2 requiere evidencia de gestión y monitorización del acceso. Un registro de auditoría con seguimiento de actividad a nivel de usuario proporciona la documentación que los auditores necesitan — y la visibilidad que los equipos de seguridad necesitan para actuar ante anomalías.

¿Qué sucede con las credenciales compartidas cuando un empleado se va?

En Passwork, la desvinculación activa una revocación inmediata del acceso. El sistema identifica todas las credenciales a las que el empleado saliente tenía acceso y las marca como potencialmente comprometidas, solicitando al equipo que las rote. Sin un sistema centralizado, este proceso es manual, propenso a errores y a menudo incompleto.

¿Un gestor de contraseñas elimina la necesidad de MFA?

No — y no debería. Un gestor de contraseñas asegura el almacenamiento y acceso de credenciales; MFA asegura la autenticación. Abordan superficies de ataque diferentes. Una contraseña fuerte y única previene el credential stuffing; MFA previene el acceso no autorizado incluso cuando una contraseña está comprometida. Los dos controles son complementarios, no intercambiables.

¿Cuánto tiempo lleva desplegar un gestor de contraseñas en toda una organización?

Una solución autoalojada como Passwork puede desplegarse en la infraestructura existente — Linux o Windows, con o sin Docker — en menos de una hora. La integración con LDAP y Active Directory sincroniza usuarios y grupos automáticamente, por lo que no es necesario aprovisionar cuentas manualmente. La mayoría de los equipos están completamente operativos en un día desde el despliegue.

Tabla de contenidos

- Introducción

- Puntos clave

- Por qué el caos de contraseñas es un asesino silencioso de empresas

- El caos de contraseñas en la práctica

- Por qué las políticas tradicionales de contraseñas están fallando en 2026

- Cómo solucionar el caos de contraseñas definitivamente: el plan de 4 pasos

- Por qué Passwork es la opción adecuada para el control empresarial

- Conclusión

- FAQ: domando el caos de credenciales

Tabla de contenidos

- Introducción

- Puntos clave

- Por qué el caos de contraseñas es un asesino silencioso de empresas

- El caos de contraseñas en la práctica

- Por qué las políticas tradicionales de contraseñas están fallando en 2026

- Cómo solucionar el caos de contraseñas definitivamente: el plan de 4 pasos

- Por qué Passwork es la opción adecuada para el control empresarial

- Conclusión

- FAQ: domando el caos de credenciales

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información