La empresa promedio ejecuta docenas de controles de seguridad. Firewalls, plataformas EDR, SIEMs, fuentes de inteligencia de amenazas — sin embargo, la forma más común en que los atacantes logran acceso sigue siendo escribiendo un nombre de usuario y contraseña correctos. Sin exploits, sin zero-day, sin malware sofisticado. Solo credenciales que eran débiles, reutilizadas o ya filtradas.

Las herramientas de IA ahora pueden descifrar el 85,6% de las contraseñas comunes en menos de 10 segundos. En 2025, las credenciales comprometidas fueron el vector de ataque inicial confirmado en el 22% de todas las filtraciones de datos. En los entornos empresariales, la higiene de contraseñas sigue siendo inconsistente — gobernada por políticas obsoletas, gestionada a través de herramientas basadas en navegador y aplicada mediante capacitaciones anuales de seguridad que la mayoría de los empleados olvida para el lunes siguiente.

Esta guía cubre las mejores prácticas de gestión de contraseñas empresariales para organizaciones de 100 o más empleados. Aborda políticas, tecnología, procesos y cumplimiento — y está construida en torno a la actualización más significativa del estándar de contraseñas en años: NIST SP 800-63B Rev. 4, publicada en agosto de 2025. Si sus políticas actuales aún exigen rotaciones de 90 días y mínimos de ocho caracteres, ya están desactualizadas.

Por qué la gestión de contraseñas empresariales es un imperativo crítico de seguridad

En 2025, el 46% de los entornos empresariales tuvo al menos un hash de contraseña descifrado — frente al 25% del año anterior. El costo global promedio de una filtración de datos alcanzó los $4,44 millones. Y la exposición es más profunda de lo que sugieren los recuentos de filtraciones: 16 mil millones de contraseñas se filtraron a través de varios conjuntos de datos solo en 2025, con el 94% apareciendo como duplicados — las mismas credenciales emergiendo en múltiples incidentes. La reutilización de contraseñas es una falla de control organizacional, no un problema de comportamiento del usuario.

Las herramientas de nivel consumidor no escalan a los requisitos empresariales. El almacenamiento de contraseñas basado en navegador crea una dispersión de acceso en endpoints sin gobernanza centralizada — sin registros de auditoría, sin controles de cuentas privilegiadas, sin desvinculación automatizada, sin visibilidad de quién tiene acceso a qué. Cuando un empleado se va o es comprometido, el radio de impacto es imposible de contener sin una gestión centralizada de credenciales.

La amenaza de la IA hace esto más urgente. Las herramientas tipo PassGAN encuentran entre un 51% y 73% más contraseñas que los métodos tradicionales de descifrado. Los ataques de fuerza bruta que antes tomaban semanas ahora se completan en segundos. La longitud y unicidad de las contraseñas son las defensas principales — y ambas requieren aplicación organizacional, no disciplina individual.

Qué cambió en el marco NIST SP 800-63B Rev. 4 (agosto 2025)

NIST publicó la cuarta revisión de SP 800-63B en agosto de 2025. Es la actualización más significativa de las directrices federales de contraseñas en casi una década, y la mayoría de las organizaciones — y la mayoría de las guías de la competencia — todavía citan los estándares anteriores de la Rev. 3. Si su política de contraseñas fue escrita antes de agosto de 2025, necesita una revisión. Tres cambios definen esta revisión.

Longitud mínima de contraseña elevada a 15 caracteres

Cuando una contraseña es el único autenticador, NIST ahora requiere un mínimo de 15 caracteres — frente a 8 en la Rev. 3. Los sistemas deben soportar contraseñas de al menos 64 caracteres y aceptar todos los caracteres ASCII imprimibles, espacios y Unicode. Una contraseña aleatoria de 15 caracteres tiene aproximadamente 98 bits de entropía, colocándola bien fuera del alcance del hardware actual de fuerza bruta.

Reglas de composición eliminadas (lenguaje «shall not»)

La Rev. 4 utiliza un lenguaje explícito «shall not»: las organizaciones no deben imponer requisitos de composición arbitrarios como símbolos obligatorios, números o caracteres en mayúsculas. La investigación detrás de este cambio es directa — las reglas de complejidad forzada producen patrones predecibles. Los usuarios responden a «debe incluir un símbolo» agregando un signo de exclamación. Las contraseñas resultantes son más débiles que una frase de contraseña más larga y aleatoria sin restricciones de composición.

Expiración solo por compromiso

Los cambios de contraseña forzados periódicamente — cada 60 o 90 días — están explícitamente rechazados. Las contraseñas solo deben cambiarse cuando hay evidencia de compromiso. Este es un cambio operativo significativo: requiere monitoreo continuo de credenciales para reemplazar el modelo de rotación basado en calendario.

| Práctica anterior (Rev. 3) | Nuevo requisito (Rev. 4) | |

|---|---|---|

| Longitud de contraseña | 8 caracteres mínimo | 15 caracteres mínimo (autenticador único) |

| Reglas de composición | Requeridas (mayúsculas, símbolos, números) | Prohibidas — «shall not» imponer |

| Expiración de contraseña | Cada 60–90 días | Solo ante evidencia de compromiso |

| Unicode y espacios | A menudo bloqueados | Deben ser aceptados |

12 mejores prácticas de gestión de contraseñas empresariales

La gestión de contraseñas empresariales requiere un enfoque por capas. Ningún control único es suficiente — las prácticas a continuación funcionan juntas como un sistema. Cada una aborda un modo de falla específico; omitir una crea una brecha que los atacantes encontrarán.

1. Implementar una bóveda de contraseñas empresarial centralizada

El primer requisito estructural es el almacenamiento centralizado de credenciales. Una bóveda de contraseñas empresarial proporciona control de acceso basado en roles, registros de calidad de auditoría, capacidades de rotación automatizada en caso de compromiso y gobernanza que las herramientas basadas en navegador simplemente no pueden ofrecer.

Al evaluar soluciones, priorice: integración con Active Directory y LDAP, soporte SSO, arquitectura de conocimiento cero, informes de cumplimiento y la capacidad de aplicar políticas de acceso granulares a nivel de carpeta o credencial.

El objetivo es una única fuente autorizada para todas las credenciales organizacionales — una que pueda ser auditada, reportada y revocada centralmente. Una herramienta como Passwork está construida específicamente para este caso de uso, dando a los equipos de TI visibilidad completa de quién accede a qué, con registros de auditoría completos y RBAC incorporado.

2. Aplicar una longitud mínima de contraseña de 15 caracteres (NIST 2025)

Alinee su política de longitud de contraseña con NIST SP 800-63B Rev. 4. Un mínimo de 15 caracteres es ahora la línea base federal para autenticación solo con contraseña, y el razonamiento es matemático: cada carácter adicional aumenta exponencialmente el espacio de búsqueda para ataques de fuerza bruta.

Las herramientas de descifrado impulsadas por IA han hecho insostenibles las contraseñas más cortas. La longitud es la defensa más rentable disponible — no requiere infraestructura adicional, solo una actualización de política y comunicación al usuario.

correct-horse-battery-staple es tanto memorable como fuerte. Bajo NIST Rev. 4, no hay razón para requerir símbolos o mayúsculas mixtas — y buenas razones para no hacerlo.3. Exigir autenticación multifactor en todos los sistemas

La autenticación multifactor (MFA) es el control más efectivo contra ataques basados en credenciales. Una contraseña robada es inútil si el atacante no puede pasar el segundo factor. La adopción de MFA en la fuerza laboral alcanzó el 70% en 2025 (Okta Secure Sign-In Trends Report 2025) — lo que significa que casi el 30% de los usuarios todavía carecen de ella. Esa brecha es donde ocurren las filtraciones.

No toda la MFA es igual. Las contraseñas de un solo uso basadas en SMS son vulnerables al intercambio de SIM y ataques SS7. La MFA resistente al phishing — llaves de seguridad de hardware FIDO2/WebAuthn, o autenticación basada en passkeys — proporciona una protección sustancialmente más fuerte.

Priorice la MFA para cuentas privilegiadas, acceso remoto y cualquier sistema que maneje datos sensibles. Extiéndala a todos los sistemas con el tiempo, utilizando un despliegue basado en riesgos para gestionar la carga de gestión del cambio.

4. Implementar inicio de sesión único para reducir la dispersión de contraseñas

El inicio de sesión único (SSO) reduce el número de credenciales discretas que los empleados deben gestionar. Menos contraseñas significa menos reutilización, menos elecciones débiles y una superficie de ataque más pequeña para ataques basados en credenciales. También centraliza la gobernanza de autenticación — haciendo sencillo aplicar políticas fuertes y revocar acceso durante la desvinculación.

SSO no es un reemplazo para MFA; es un complemento. Combine SSO con MFA resistente al phishing para obtener el beneficio completo: autenticación centralizada con protección fuerte de segundo factor. Para organizaciones que usan Azure AD / Entra ID o proveedores de identidad similares, la integración SSO con SAML u OAuth está típicamente bien soportada en las aplicaciones SaaS modernas.

5. Prohibir la reutilización de contraseñas y aplicar políticas de historial

El 78% de los usuarios reutiliza contraseñas entre cuentas. La reutilización de contraseñas es el principal habilitador de ataques de credential stuffing: los atacantes toman credenciales de una filtración y las prueban sistemáticamente en otros servicios.

Aplique una política de historial de contraseñas que requiera un mínimo de 10 a 24 contraseñas anteriores antes de que una credencial pueda reutilizarse. Cambiar Password1 a Password2 no es una nueva contraseña — la aplicación de políticas debe tener en cuenta variaciones triviales.

6. Eliminar las políticas de expiración de contraseñas arbitrarias

Las rotaciones forzadas de 60 o 90 días son contraproducentes. Los usuarios responden de manera predecible: hacen cambios triviales (agregar un número, poner en mayúscula la primera letra), escriben contraseñas en notas adhesivas o rotan a través de un pequeño conjunto de credenciales memorizadas. NIST Rev. 4 rechaza explícitamente esta práctica.

El modelo de reemplazo es la expiración por compromiso: las contraseñas cambian solo cuando hay evidencia de filtración, activada por monitoreo continuo de credenciales.

7. Aplicar controles más estrictos a las cuentas privilegiadas

Las cuentas privilegiadas — administradores de dominio, administradores de bases de datos, cuentas root, cuentas de infraestructura en la nube — son los objetivos de mayor valor en cualquier entorno empresarial. El 72% de los ejecutivos senior en EE.UU. reporta haber sido objetivo de al menos un ciberataque en los últimos 18 meses. Las credenciales privilegiadas son el objetivo principal en la mayoría de los ataques dirigidos.

Los controles de gestión de acceso privilegiado (PAM) para estas cuentas deben incluir: almacenamiento en una bóveda PAM dedicada con inyección de credenciales (los usuarios nunca ven la contraseña en bruto), rotación automatizada después de cada uso para los sistemas más sensibles, grabación completa de sesiones y flujos de trabajo de aprobación que requieren justificación antes de otorgar acceso.

8. Gestionar identidades no humanas y contraseñas de cuentas de servicio

Esta es el área más desatendida en la gestión de contraseñas empresariales. Las cuentas de servicio, claves API, credenciales de bots RPA, secretos de pipelines CI/CD y tokens de autenticación de aplicación a aplicación ahora superan en número a las identidades humanas en la mayoría de los entornos empresariales. Estas credenciales son típicamente estáticas, de larga duración, ampliamente compartidas y almacenadas en archivos de configuración o código fuente — haciéndolas objetivos principales.

Mejores prácticas para identidades no humanas (NHIs): use un gestor de secretos para almacenar y rotar credenciales NHI automáticamente; implemente aprovisionamiento justo a tiempo para cuentas de servicio; elimine credenciales codificadas del código fuente mediante escaneo automatizado; audite todas las credenciales NHI trimestralmente; y aplique el principio de mínimo privilegio — las cuentas de servicio deben tener acceso solo a los recursos específicos que necesitan, nada más.

Las credenciales codificadas en el código fuente son un riesgo persistente y serio. Las herramientas de escaneo automatizado integradas en los pipelines CI/CD pueden detectarlas antes de que lleguen a producción. Esto no es opcional en un programa de seguridad maduro.

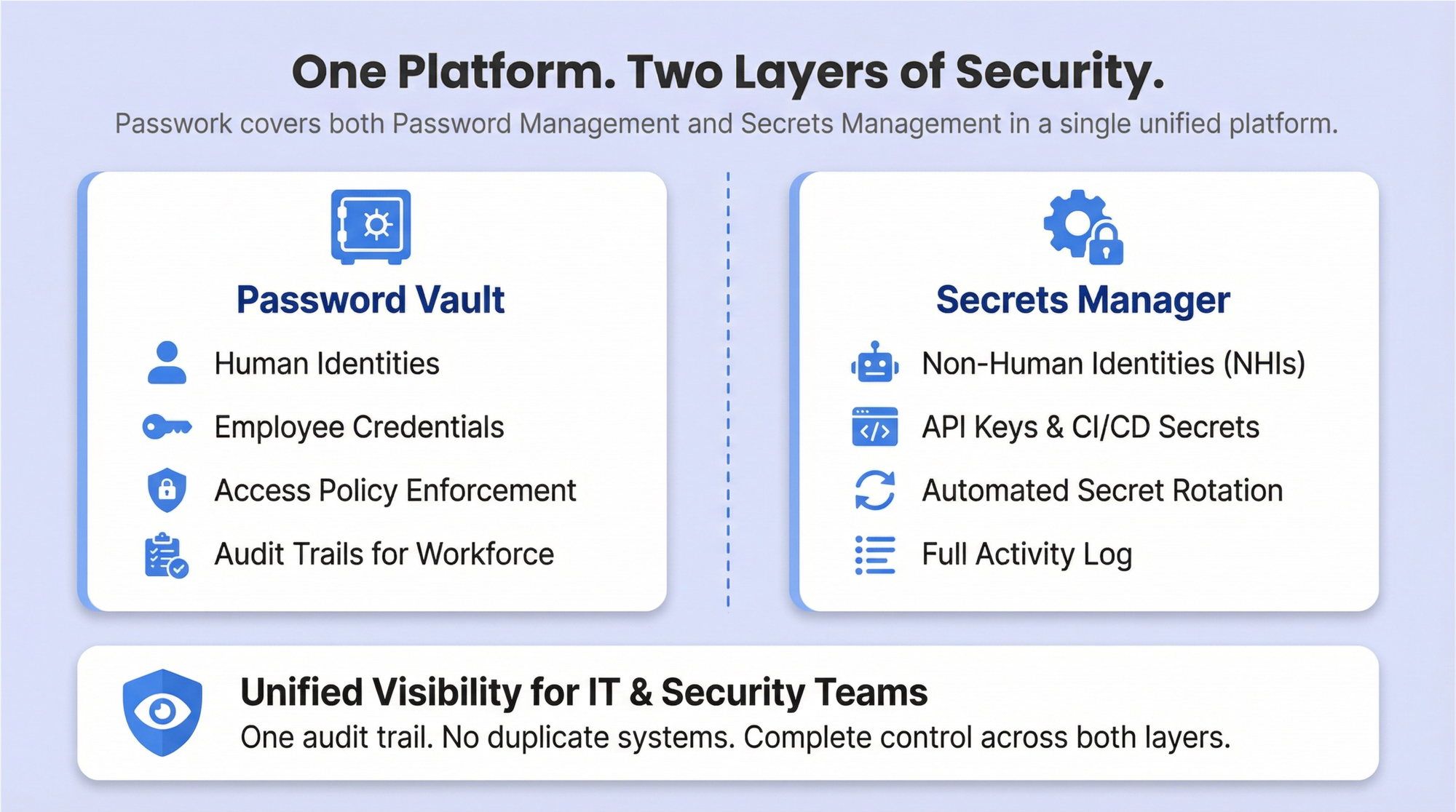

La mayoría de las organizaciones terminan ejecutando dos herramientas separadas: un gestor de contraseñas para empleados y un gestor de secretos para equipos de DevOps e ingeniería. Passwork cubre ambos dentro de una sola plataforma.

La bóveda de contraseñas maneja identidades humanas — almacenando credenciales, aplicando políticas de acceso y proporcionando registros de auditoría para la fuerza laboral general. El gestor de secretos maneja NHIs — claves API, credenciales de cuentas de servicio, secretos de pipelines CI/CD y certificados — con rotación automatizada, control de acceso y un registro completo de actividad. Los equipos de TI y seguridad obtienen visibilidad unificada en ambas capas sin gestionar dos sistemas separados ni reconciliar dos registros de auditoría separados.

9. Aplicar el principio de mínimo privilegio

Cada usuario — humano o no humano — debe tener el acceso mínimo necesario para realizar su función. El mínimo privilegio limita el movimiento lateral cuando las credenciales son comprometidas: un atacante que obtiene las credenciales de un desarrollador no debería poder alcanzar bases de datos de producción ni controladores de dominio.

Implemente control de acceso basado en roles (RBAC) y revise los derechos de acceso trimestralmente. La acumulación de acceso con el tiempo — donde los usuarios retienen permisos de roles anteriores — es un hallazgo común en las auditorías de seguridad. El aprovisionamiento de acceso justo a tiempo elimina por completo los privilegios permanentes para sistemas sensibles, requiriendo que los usuarios soliciten acceso por tiempo limitado que se revoca automáticamente cuando expira la ventana.

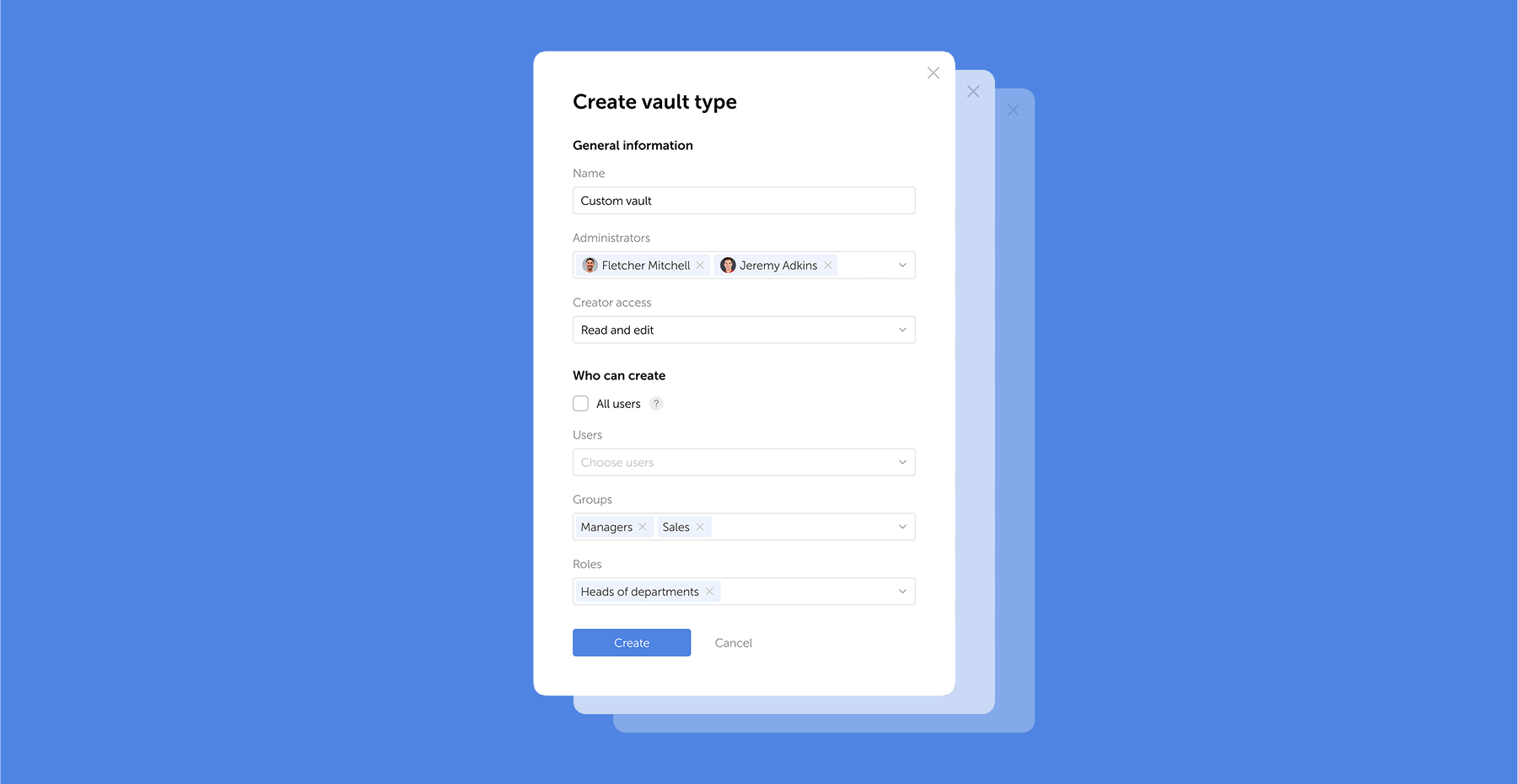

En Passwork, el acceso a bóvedas y carpetas se configura por usuario o grupo — cada persona ve solo las credenciales que su rol requiere. Los administradores pueden ajustar los permisos a nivel de bóveda, carpeta o contraseña individual, y gestionar el acceso para equipos completos a través de grupos en lugar de ajustar derechos cuenta por cuenta. Cuando un usuario cambia de rol, el acceso se actualiza en un solo lugar — sin permisos residuales dejados atrás.

10. Establecer una política de contraseñas clara y comunicarla

Un documento de política de contraseñas que vive en una unidad compartida y se revisa una vez durante la incorporación no es una política — es una formalidad. Las políticas efectivas se comunican repetidamente, se explican claramente y se aplican técnicamente siempre que sea posible.

La política debe cubrir: longitud mínima (15+ caracteres), fomento de frases de contraseña, patrones prohibidos (información personal, palabras del diccionario, nombre de la empresa, cadenas secuenciales), requisitos de MFA, mandato de gestor de contraseñas, prohibición de compartir credenciales y procedimientos de reporte de incidentes. Explique el razonamiento detrás de cada requisito.

Los usuarios que entienden por qué existe una regla tienen más probabilidades de seguirla — y más probabilidades de reportar anomalías cuando las notan.

11. Asegurar el proceso de incorporación y desvinculación

La incorporación de nuevos empleados es una vulnerabilidad constante. Credenciales temporales enviadas por correo electrónico en texto plano, contraseñas predeterminadas que los usuarios nunca cambian y cuentas aprovisionadas con acceso excesivo «para ajustar después» son todos patrones de falla comunes. Las contraseñas temporales deben entregarse a través de un canal seguro, y los sistemas deben forzar un cambio en el primer inicio de sesión.

La desvinculación es igualmente crítica y más sensible al tiempo. Todas las cuentas deben ser deshabilitadas o eliminadas dentro de las horas siguientes a la salida de un empleado — no días, no «cuando TI lo haga». Las credenciales compartidas a las que el empleado saliente tenía acceso deben rotarse inmediatamente. El fallo aquí es una causa documentada de incidentes de amenaza interna, incluyendo casos donde ex empleados retuvieron acceso durante meses después de irse.

12. Alinear las prácticas de contraseñas con los marcos de cumplimiento relevantes

Diferentes industrias enfrentan diferentes requisitos regulatorios, y la política de contraseñas está explícitamente abordada — o implícitamente requerida — en la mayoría de los marcos principales. La tabla de mapeo de cumplimiento en la siguiente sección proporciona una referencia estructurada. Como mínimo, las organizaciones deben identificar qué marcos aplican a su entorno y verificar que su política de contraseñas satisfaga el requisito aplicable más estricto.

La alineación con el cumplimiento no es solo una obligación legal. Marcos como PCI DSS v4.0, HIPAA e ISO 27001:2022 representan conocimiento acumulado de la industria sobre qué controles realmente reducen el riesgo. Tratarlos como un piso en lugar de un techo es un punto de partida razonable.

Mapeo de cumplimiento: Requisitos de contraseña por marco

| Marco | Longitud mínima | MFA requerido | Expiración | Registros de auditoría |

|---|---|---|---|---|

| NIST SP 800-63B Rev. 4 (2025) | 15 caracteres (autenticador único) | Recomendado (AAL2+) | Solo por compromiso | Recomendado |

| PCI DSS v4.0 | 12 caracteres (antes 7) | Requerido para acceso CDE | Cada 90 días (o basado en riesgo) | Requerido |

| HIPAA | No especificado (razonable) | Recomendado | Revisión periódica | Requerido |

| ISO 27001:2022 | No especificado (basado en riesgo) | Recomendado | Basado en riesgo | Requerido |

| SOC 2 Type II | No especificado (razonable) | Recomendado | Basado en riesgo | Requerido |

| GDPR | No especificado (apropiado) | Recomendado | Basado en riesgo | Requerido |

Gestión de contraseñas empresariales vs. gestión de acceso privilegiado: Diferencias clave

Muchas organizaciones usan «gestor de contraseñas» y «PAM» indistintamente. Están relacionados pero son distintos, y confundirlos lleva a brechas en la cobertura.

La gestión de contraseñas empresariales (EPM) aborda la fuerza laboral general: almacenar credenciales, aplicar políticas, habilitar SSPR y proporcionar registros de auditoría para todas las cuentas organizacionales. La gestión de acceso privilegiado (PAM) aborda un subconjunto específico de alto riesgo: cuentas administrativas, cuentas de servicio y cualquier credencial que pueda afectar la integridad del sistema o la confidencialidad de los datos a escala.

| Dimensión | Gestión de contraseñas empresariales (EPM) | Gestión de acceso privilegiado (PAM) |

|---|---|---|

| Alcance | Todos los empleados, todas las cuentas | Usuarios privilegiados, cuentas admin, cuentas de servicio |

| Caso de uso principal | Almacenamiento de credenciales, aplicación de políticas, SSPR | Bóveda de credenciales, grabación de sesiones, acceso justo a tiempo |

| Visibilidad de credenciales | Los usuarios conocen sus contraseñas | Las credenciales se inyectan — los usuarios nunca ven las contraseñas en bruto |

| Grabación de sesiones | Típicamente no incluida | Característica central |

| Rotación | Gestionada por el usuario o impulsada por políticas | Automatizada, incluyendo rotación después del uso |

| Enfoque de cumplimiento | Higiene general de contraseñas | Registros de auditoría regulatoria, monitoreo de actividad privilegiada |

Las empresas maduras necesitan ambos. EPM maneja el 95% de las cuentas que pertenecen a empleados regulares; PAM maneja el 5% que puede derribar a la organización si se comprometen. Son controles complementarios, no productos competidores.

Conclusión

Las mejores prácticas de gestión de contraseñas empresariales en 2026 requieren un programa por capas — no un documento de política. La combinación de una bóveda de credenciales centralizada, políticas alineadas con NIST SP 800-63B Rev. 4, MFA resistente al phishing, monitoreo continuo de credenciales y controles dedicados para cuentas privilegiadas e identidades no humanas representa el estado actual de la práctica para organizaciones serias sobre la seguridad de credenciales.

La amenaza de la IA es real y se acelera. Cuando el 85,6% de las contraseñas comunes pueden descifrarse en menos de 10 segundos, el margen para políticas débiles es cero. Los 16 mil millones de contraseñas filtradas en 2025 ya están en las listas de palabras de los atacantes — y las herramientas de credential stuffing las probarán contra sus sistemas automáticamente, a escala, sin intervención humana.

Las organizaciones que tratan la gestión de contraseñas como un programa vivo — revisado contra nuevos datos de amenazas, actualizado cuando cambian los estándares, aplicado a través de herramientas en lugar de confianza — están materialmente mejor posicionadas contra ataques basados en credenciales que aquellas que dependen de políticas escritas antes de la era del descifrado con IA.

Comience aquí: Audite sus políticas de contraseñas actuales contra NIST SP 800-63B Rev. 4. Identifique brechas en requisitos de longitud, filtrado de listas de bloqueo, política de expiración y controles de cuentas privilegiadas. Priorice las 15 prácticas en esta guía basándose en el perfil de riesgo y los requisitos de cumplimiento de su organización — y trate el resultado como un programa, no como un proyecto.

Si busca infraestructura para aplicar ese programa, Passwork es un gestor de contraseñas autoalojado construido exactamente para este entorno. Proporciona a los equipos de TI una bóveda cifrada centralizada, control de acceso granular basado en roles, un Panel de Seguridad que marca credenciales débiles y potencialmente comprometidas, y un registro completo de actividad para auditoría — todo ejecutándose en sus propios servidores, bajo su control. Las herramientas no reemplazarán el programa, pero harán que el programa sea aplicable.

Transfiera su período de suscripción restante y disfrute de un 20% de descuento en su primera renovación.

Preguntas frecuentes

¿Cuál es la política de contraseñas recomendada por NIST para empresas en 2025?

NIST SP 800-63B Rev. 4, publicado en agosto de 2025, requiere un mínimo de 15 caracteres cuando una contraseña es el único autenticador. Las organizaciones no deben imponer reglas de composición arbitrarias (símbolos obligatorios, mayúsculas, números). Todas las contraseñas nuevas o cambiadas deben verificarse contra una lista de bloqueo de credenciales comprometidas conocidas. Las contraseñas deben cambiarse solo cuando hay evidencia de compromiso — no en un programa fijo. Los sistemas deben aceptar caracteres Unicode y espacios, y deben soportar contraseñas de al menos 64 caracteres.

¿Con qué frecuencia deben cambiarse las contraseñas empresariales?

Según NIST Rev. 4: solo cuando hay evidencia de compromiso. Las rotaciones forzadas rutinarias de 60 o 90 días están explícitamente rechazadas porque producen contraseñas predecibles y más débiles sin mejorar la seguridad. Este modelo requiere monitoreo continuo de credenciales para ser operativamente viable — sin él, las organizaciones no tienen mecanismo para detectar compromisos y activar restablecimientos dirigidos. Excepción: las cuentas privilegiadas y las credenciales de cuentas de servicio aún deben rotarse en un programa definido, o después de cada uso para los sistemas más sensibles.

¿Cuál es la diferencia entre un gestor de contraseñas empresarial y PAM?

La gestión de contraseñas empresariales (EPM) cubre a todos los empleados y todas las cuentas — almacenamiento de credenciales, aplicación de políticas, registros de auditoría y restablecimiento de autoservicio. La gestión de acceso privilegiado (PAM) cubre un subconjunto específico: cuentas administrativas y de servicio, con controles adicionales que incluyen grabación de sesiones, inyección de credenciales (los usuarios nunca ven las contraseñas en bruto), acceso justo a tiempo y rotación automatizada. Ambos son necesarios en un programa de seguridad maduro. EPM maneja la fuerza laboral general; PAM maneja las cuentas que pueden causar daños catastróficos si se comprometen.

¿Cómo se gestionan las contraseñas de cuentas de servicio en una empresa?

Utilice un gestor de secretos dedicado o una bóveda PAM para todas las credenciales de cuentas de servicio. Implemente rotación automatizada en un programa definido — o dinámicamente, usando credenciales efímeras que se generan por sesión y nunca se reutilizan. Escanee todo el código fuente y archivos de configuración en busca de credenciales codificadas usando herramientas automatizadas integradas en el pipeline CI/CD. Aplique los principios de mínimo privilegio: las cuentas de servicio deben tener acceso solo a los recursos específicos que requieren. Audite todos los accesos de cuentas de servicio trimestralmente y desactive las cuentas que ya no estén en uso.

¿Cómo complementa MFA la gestión de contraseñas empresariales?

MFA aborda la limitación fundamental de las contraseñas: pueden ser robadas, adivinadas o descifradas sin que el atacante toque el sistema objetivo. Incluso una contraseña fuerte y única no proporciona protección una vez que está en manos de un atacante. MFA asegura que una credencial robada no sea suficiente para el acceso — el atacante también necesita el segundo factor, que típicamente está vinculado al dispositivo y tiene tiempo limitado. La combinación de una política de contraseñas fuerte (aplicada a través de EPM) y MFA resistente al phishing (FIDO2/WebAuthn) cierra la brecha que cualquiera de los controles deja abierta por sí solo.

¿Cuáles son los requisitos de cumplimiento para la gestión de contraseñas empresariales?

Los requisitos varían según el marco. PCI DSS v4.0 exige mínimos de 12 caracteres y MFA para acceso al entorno de datos del titular de tarjeta. HIPAA requiere salvaguardas «razonables y apropiadas» con controles de auditoría. ISO 27001:2022 y SOC 2 Type II requieren controles de acceso basados en riesgo y registros de auditoría. GDPR requiere «medidas técnicas apropiadas» para la protección de datos personales. NIST SP 800-63B Rev. 4 es el más específico: mínimos de 15 caracteres, filtrado obligatorio de listas de bloqueo, sin reglas de composición y expiración por compromiso. Consulte la tabla de mapeo de cumplimiento anterior para una comparación estructurada. Consulte a un profesional de cumplimiento calificado para su situación regulatoria específica.

¿Cómo se crea una política de contraseñas corporativa?

Comience con los marcos de cumplimiento aplicables para su industria y mapee sus requisitos. Agregue la guía NIST SP 800-63B Rev. 4 como la línea base técnica. Defina: longitud mínima (15+ caracteres), patrones prohibidos, requisitos de MFA, mandato de gestor de contraseñas, prohibición de compartir, manejo de cuentas de servicio y procedimientos de reporte de incidentes. Acompañe el documento de política con aplicación técnica — la política sin herramientas es aspiracional, no operacional. Comunique la política durante la incorporación, en la capacitación anual de seguridad y siempre que cambie. Explique el razonamiento detrás de cada requisito; los usuarios que entienden el porqué tienen más probabilidades de cumplir.

Tabla de contenidos

- Por qué la gestión de contraseñas empresariales es un imperativo crítico de seguridad

- Qué cambió en el marco NIST SP 800-63B Rev. 4 (agosto 2025)

- 12 mejores prácticas de gestión de contraseñas empresariales

- Mapeo de cumplimiento: Requisitos de contraseña por marco

- Gestión de contraseñas empresariales vs. gestión de acceso privilegiado: Diferencias clave

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Por qué la gestión de contraseñas empresariales es un imperativo crítico de seguridad

- Qué cambió en el marco NIST SP 800-63B Rev. 4 (agosto 2025)

- 12 mejores prácticas de gestión de contraseñas empresariales

- Mapeo de cumplimiento: Requisitos de contraseña por marco

- Gestión de contraseñas empresariales vs. gestión de acceso privilegiado: Diferencias clave

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información