Introducción

Las filtraciones de datos se han vuelto rutinarias: millones de usuarios en todo el mundo enfrentan las consecuencias de contraseñas comprometidas. La escala es asombrosa: miles de millones de credenciales quedan expuestas, alimentando ataques automatizados y credential stuffing a escala masiva. Servicios como «Have I Been Pwned» ahora rastrean más de 12 mil millones de cuentas filtradas, y ese número sigue creciendo.

Los profesionales de seguridad y los usuarios enfrentan un desafío directo: ¿cómo podemos verificar si una contraseña ha sido comprometida en una filtración de datos sin revelar la contraseña al servicio de verificación? La tarea suena simple, pero en realidad requiere un delicado equilibrio entre privacidad, seguridad y rendimiento.

Los enfoques tradicionales imponen un compromiso. Las búsquedas directas de hash son rápidas pero inseguras: exponen el hash completo, arriesgando filtraciones de contraseñas. Los protocolos criptográficos más sofisticados ofrecen fuertes garantías de privacidad, pero conllevan una sobrecarga computacional significativa y una complejidad de implementación que los hace poco prácticos para muchas aplicaciones del mundo real.

Presentamos una solución que cierra esta brecha: Verificación privada de filtraciones de contraseñas usando índices de filtros Bloom deterministas ofuscados. Este enfoque innovador proporciona fuertes garantías de privacidad mientras mantiene la eficiencia necesaria para el despliegue práctico en gestores de contraseñas, sistemas de autenticación e infraestructura de seguridad empresarial.

Soluciones existentes y sus compromisos

Para comprender la importancia de nuestro nuevo enfoque, es importante examinar los métodos actuales para la verificación de filtraciones de contraseñas y sus limitaciones inherentes.

Búsqueda directa de hash: Simple pero insegura

Los primeros servicios de verificación de filtraciones de contraseñas, como LeakedSource, empleaban un enfoque directo: los usuarios enviaban el hash SHA-1 de su contraseña, y el servicio verificaba si ese hash exacto aparecía en su base de datos de filtraciones. Aunque es simple de implementar y muy rápido de aplicar, este método es inseguro y propenso a ataques potenciales.

Cuando un usuario envía su hash de contraseña directamente, esencialmente está entregando una huella criptográfica de su contraseña al servicio. Esto crea varios vectores de ataque: actores maliciosos podrían realizar ataques de tablas rainbow contra el hash enviado, lanzar ataques de diccionario enfocados en ese hash específico, o correlacionar la misma contraseña en múltiples servicios. El problema fundamental es que el hash mismo se convierte en una pieza valiosa de información que puede ser explotada.

K-anonimato: Un paso adelante con vulnerabilidades restantes

Reconociendo los problemas de seguridad con el envío directo de hash, Troy Hunt introdujo el enfoque de k-anonimato para el servicio «Have I Been Pwned», que desde entonces ha sido adoptado por grandes empresas incluyendo Cloudflare y Microsoft. Este método representa una mejora significativa en la protección de la privacidad mientras mantiene características de rendimiento razonables.

En el enfoque de k-anonimato, en lugar de enviar el hash completo de la contraseña, el cliente calcula el hash SHA-1 de su contraseña y envía solo los primeros 5 caracteres hexadecimales (representando 20 bits) al servidor. El servidor entonces devuelve todos los hashes en su base de datos que comienzan con ese prefijo, típicamente entre 400 y 800 hashes. El cliente luego verifica localmente si su hash completo aparece en la lista devuelta.

Este enfoque ofrece varias ventajas: es simple de implementar, proporciona protección de privacidad razonable y utiliza el ancho de banda eficientemente. Sin embargo, análisis de seguridad recientes han revelado vulnerabilidades significativas. El método todavía filtra 20 bits de entropía sobre la contraseña, y la investigación ha demostrado que esta información parcial puede aumentar las tasas de éxito de descifrado de contraseñas en un orden de magnitud cuando los atacantes tienen acceso a los prefijos filtrados. El enfoque es particularmente vulnerable a ataques dirigidos contra cuentas de alto valor, donde incluso la información parcial puede ser valiosa para adversarios sofisticados.

Protocolos criptográficos: Fuerte privacidad a un alto costo

En el otro extremo del espectro, los protocolos criptográficos avanzados ofrecen garantías de privacidad robustas pero conllevan costos sustanciales de implementación y rendimiento. Dos enfoques principales han surgido en esta categoría: Funciones Pseudoaleatorias Oblivias (OPRF) e Intersección de Conjuntos Privados (PSI).

El enfoque OPRF, utilizado en el servicio Password Checkup de Google y el llavero de iCloud de Apple, emplea una danza criptográfica sofisticada. El cliente primero «ciega» el hash de su contraseña usando un valor aleatorio, creando una versión enmascarada que no revela nada sobre la contraseña original. El servidor luego aplica una función pseudoaleatoria a este valor cegado sin aprender nada sobre la contraseña subyacente. Finalmente, el cliente «desciega» el resultado y verifica si el valor final existe en un conjunto pre-descargado de identificadores filtrados.

Los protocolos de Intersección de Conjuntos Privados adoptan un enfoque diferente, utilizando técnicas criptográficas avanzadas como cifrado homomórfico o circuitos garbled. Estos protocolos permiten que un cliente aprenda la intersección de su conjunto de contraseñas y la base de datos de filtraciones del servidor sin que ninguna de las partes revele su conjunto completo a la otra.

Aunque estos enfoques criptográficos proporcionan excelentes garantías de privacidad sin filtración de información, vienen con inconvenientes significativos. Requieren implementaciones complejas que involucran criptografía de curva elíptica, imponen altos costos computacionales que pueden ser de 100 a 1000 veces más lentos que las operaciones de hash simples, y en algunos protocolos PSI, requieren un ancho de banda sustancial para grandes conjuntos de filtraciones. Estos factores los hacen poco prácticos para muchas aplicaciones del mundo real, particularmente aquellas que requieren validación de contraseñas en tiempo real o despliegue en dispositivos con recursos limitados.

Enfoques locales y sin conexión: Privacidad perfecta con limitaciones prácticas

Algunas organizaciones han optado por enfoques locales o sin conexión para lograr privacidad perfecta. Existen servicios como «Have I Been Pwned» que ofrecen listas de contraseñas descargables, permitiendo a las organizaciones descargar toda la base de datos de filtraciones (aproximadamente 25GB sin comprimir, 11GB comprimidos) y realizar búsquedas localmente. Las organizaciones también pueden construir filtros Bloom locales a partir de estos conjuntos de datos, reduciendo los requisitos de almacenamiento a alrededor de 860MB para 500 millones de contraseñas con una tasa de falsos positivos del 0,1%.

Aunque los enfoques locales proporcionan privacidad perfecta ya que no se requiere comunicación de red, presentan sus propios desafíos. Los requisitos de almacenamiento pueden ser prohibitivos, especialmente para aplicaciones móviles. Mantener la base de datos local sincronizada con nuevas filtraciones requiere actualizaciones regulares, y el enfoque es generalmente poco práctico para la mayoría de las aplicaciones de usuario final, particularmente en dispositivos móviles con capacidad de almacenamiento limitada.

Nuestra innovación: Índices de filtros Bloom deterministas ofuscados

Nuestro nuevo algoritmo representa un avance fundamental en la verificación de filtraciones de contraseñas al introducir un nuevo enfoque que combina la eficiencia de los filtros Bloom con técnicas de ofuscación sofisticadas. El resultado es un sistema que proporciona fuertes garantías de privacidad mientras mantiene las características de rendimiento necesarias para el despliegue en el mundo real.

Comprendiendo los filtros Bloom: La base

Para entender nuestro enfoque, es útil primero comprender el concepto de un filtro Bloom. Un filtro Bloom es una estructura de datos probabilística eficiente en espacio diseñada para probar si un elemento es miembro de un conjunto. Piense en él como una representación altamente comprimida de un gran conjunto de datos que puede responder rápidamente a la pregunta «¿Este elemento definitivamente no está en el conjunto?» o «Este elemento podría estar en el conjunto».

La belleza de los filtros Bloom radica en su eficiencia. En lugar de almacenar los hashes de contraseñas reales, un filtro Bloom representa la base de datos de filtraciones como un gran array de bits. Cuando un hash de contraseña se añade al filtro, se aplican múltiples funciones hash para generar varias posiciones de índice en el array de bits, y esas posiciones se establecen en 1. Para verificar si una contraseña podría estar comprometida, se aplican las mismas funciones hash para generar las mismas posiciones de índice, y si todas esas posiciones contienen 1, la contraseña podría estar en la base de datos de filtraciones.

La naturaleza probabilística de los filtros Bloom significa que pueden producir falsos positivos (indicando que una contraseña podría estar filtrada cuando en realidad no lo está) pero nunca falsos negativos (nunca pasarán por alto una contraseña que realmente está filtrada). Esta característica los hace perfectos para aplicaciones de seguridad donde es mejor errar por el lado de la precaución.

La innovación central: Ofuscación determinista

La idea clave detrás de nuestro algoritmo es que, aunque los filtros Bloom son eficientes, consultar directamente posiciones de bits específicas todavía revelaría información sobre la contraseña que se está verificando. Nuestra solución introduce un mecanismo de ofuscación sofisticado que oculta la consulta real entre ruido cuidadosamente elaborado.

El algoritmo opera sobre un principio simple pero poderoso: al verificar una contraseña, en lugar de solicitar solo las posiciones de bits que corresponden a esa contraseña, el cliente también solicita posiciones de «ruido» adicionales que se generan de manera determinista pero que parecen aleatorias para el servidor. Esto crea una situación donde el servidor no puede distinguir entre las posiciones de consulta reales y las falsas, ocultando efectivamente la contraseña que se está verificando.

Lo que hace este enfoque particularmente elegante es el uso de generación de ruido determinista. A diferencia del ruido aleatorio, que crearía diferentes patrones de consulta cada vez que se verifica la misma contraseña, nuestro enfoque determinista asegura que verificar la misma contraseña siempre genera el mismo conjunto de posiciones de ruido. Esta consistencia es crucial tanto por razones de seguridad como de eficiencia.

Cómo funciona el algoritmo: Un proceso de tres fases

Nuestro algoritmo opera a través de tres fases distintas, cada una diseñada para mantener la privacidad mientras asegura una operación eficiente.

Fase 1: Configuración del servidor

El servidor comienza tomando un conjunto completo de hashes de contraseñas comprometidas de filtraciones de datos conocidas. Estos hashes se utilizan luego para poblar un gran array de bits de filtro Bloom. Para cada hash de contraseña comprometida, se aplican múltiples funciones hash para generar varias posiciones de índice en el array de bits, y esas posiciones se marcan como 1. El resultado es una representación compacta de millones o miles de millones de contraseñas comprometidas que puede ser consultada eficientemente.

Fase 2: Generación de consulta del cliente

Cuando un cliente quiere verificar una contraseña, el proceso comienza calculando un hash criptográfico de la contraseña. El cliente luego genera dos conjuntos de índices: los «índices verdaderos» que corresponden a la contraseña que se está verificando, y los «índices de ruido» que sirven como señuelos.

Los índices verdaderos se generan aplicando las mismas funciones hash utilizadas por el servidor al hash de la contraseña. Estas son las posiciones en el filtro Bloom que necesitarían verificarse para determinar si la contraseña está comprometida.

Los índices de ruido se generan usando una función pseudoaleatoria con una clave secreta que solo el cliente conoce. Este secreto asegura que el ruido parezca aleatorio para el servidor pero sea determinista para el cliente. El número de índices de ruido se elige cuidadosamente para proporcionar fuertes garantías de privacidad mientras mantiene la eficiencia.

Una vez que ambos conjuntos de índices se generan, se combinan y mezclan de manera determinista pero impredecible. Esta mezcla asegura que el servidor no pueda distinguir entre índices reales y falsos basándose en su posición en la consulta.

Fase 3: Procesamiento de consulta y respuesta

El cliente envía el conjunto mezclado de índices al servidor, que responde con los valores de bit en cada posición solicitada. El servidor no tiene forma de determinar qué índices corresponden a la contraseña real que se está verificando y cuáles son ruido.

Al recibir la respuesta, el cliente examina solo los valores de bit correspondientes a los índices verdaderos. Si alguna de estas posiciones contiene un 0, la contraseña definitivamente no está comprometida. Si todas las posiciones de índices verdaderos contienen 1, la contraseña puede estar comprometida, aunque hay una pequeña posibilidad de un falso positivo debido a la naturaleza probabilística de los filtros Bloom.

El poder del ruido determinista

La naturaleza determinista de nuestra generación de ruido proporciona varias ventajas cruciales sobre enfoques alternativos. Cuando la misma contraseña se verifica múltiples veces, exactamente la misma consulta se envía al servidor cada vez. Esta consistencia previene ataques de correlación donde un adversario podría intentar identificar patrones a través de múltiples consultas para la misma contraseña.

En contraste, si se usara ruido aleatorio, consultas repetidas para la misma contraseña generarían diferentes patrones de ruido cada vez. Un adversario sofisticado podría potencialmente analizar múltiples consultas e identificar los elementos comunes, reduciendo gradualmente los índices verdaderos. Nuestro enfoque determinista elimina esta vulnerabilidad por completo.

El ruido determinista también proporciona beneficios de eficiencia computacional. Dado que la misma contraseña siempre genera la misma consulta, los clientes pueden almacenar resultados en caché, y el sistema puede optimizar para consultas repetidas sin comprometer la seguridad.

Beneficios clave: Cerrando la brecha entre privacidad y rendimiento

Nuestro algoritmo ofrece una combinación única de beneficios que abordan los desafíos fundamentales en la verificación de filtraciones de contraseñas, ofreciendo una solución práctica que no obliga a los usuarios a elegir entre privacidad y rendimiento.

Fuertes garantías de privacidad

El algoritmo proporciona protección de privacidad robusta a través de varios mecanismos. La ofuscación determinista asegura que las consultas para diferentes contraseñas sean computacionalmente indistinguibles para el servidor. Incluso con acceso a vastos recursos computacionales y conocimiento de contraseñas comunes, un servidor adversario no puede determinar qué contraseña se está verificando basándose únicamente en el patrón de consulta.

El sistema está específicamente diseñado para resistir ataques de correlación, donde un adversario intenta obtener información analizando múltiples consultas a lo largo del tiempo. Debido a que la misma contraseña siempre genera el mismo patrón de consulta, las verificaciones repetidas no proporcionan información adicional que pueda comprometer la privacidad. Esto contrasta marcadamente con sistemas que usan ruido aleatorio, donde múltiples consultas para la misma contraseña eventualmente revelarían el verdadero patrón de consulta.

Operando bajo un modelo de amenaza honesto-pero-curioso, el algoritmo asume que el servidor seguirá el protocolo pero puede intentar extraer información de las consultas observadas. Nuestro enfoque asegura que incluso un adversario sofisticado con acceso a bases de datos públicas de filtraciones y la capacidad de almacenar y analizar todas las consultas a lo largo del tiempo no pueda extraer información significativa sobre las contraseñas que se están verificando.

Características de rendimiento excepcionales

Uno de los aspectos más convincentes de nuestro algoritmo es su perfil de rendimiento. La evaluación experimental demuestra que el sistema logra tiempos de consulta inferiores al milisegundo, haciéndolo adecuado para escenarios de validación de contraseñas en tiempo real. Este rendimiento se logra a través de la naturaleza eficiente de las operaciones de filtros Bloom y el proceso de consulta optimizado.

La sobrecarga de ancho de banda es mínima, típicamente requiriendo menos de 1KB por consulta. Esta eficiencia hace que el algoritmo sea práctico para aplicaciones móviles y entornos con conectividad de red limitada. Los bajos requisitos de ancho de banda también reducen los costos del servidor y mejoran la escalabilidad para los proveedores de servicios.

La sobrecarga computacional tanto en el lado del cliente como del servidor es mínima. Los clientes solo necesitan realizar operaciones básicas de hash criptográfico y manipulaciones simples de bits. Los servidores pueden responder a consultas con búsquedas directas en arrays de bits. Esta simplicidad contrasta marcadamente con los protocolos criptográficos que requieren operaciones complejas de curvas elípticas o cálculos de cifrado homomórfico.

Escalabilidad y despliegue práctico

Construido para el despliegue en el mundo real, el algoritmo asegura que la infraestructura del lado del servidor pueda procesar eficientemente millones de consultas concurrentes mientras mantiene tiempos de respuesta consistentes. La representación del filtro Bloom permite el almacenamiento compacto de bases de datos masivas de filtraciones, haciéndolo económicamente viable para mantener servicios completos de verificación de filtraciones.

El sistema admite actualizaciones fáciles a medida que se descubren nuevas filtraciones. Las nuevas contraseñas comprometidas pueden añadirse al filtro Bloom sin requerir cambios en la implementación del lado del cliente o forzar a los usuarios a actualizar su software. Esta flexibilidad es crucial para mantener protección actualizada contra amenazas emergentes.

La resistencia robusta a ataques de denegación de servicio es otra ventaja. La naturaleza ligera del procesamiento de consultas significa que los servidores pueden manejar altos volúmenes de consultas sin un consumo significativo de recursos. Debido a que las consultas son deterministas, el almacenamiento en caché efectivo puede mejorar aún más el rendimiento y reducir la carga del servidor.

Compatibilidad e integración

Nuestro enfoque está diseñado para integrarse perfectamente con la infraestructura de seguridad existente. El algoritmo puede implementarse como un reemplazo directo para los mecanismos existentes de verificación de filtraciones de contraseñas sin requerir cambios significativos en las aplicaciones cliente. Los gestores de contraseñas, sistemas de autenticación y herramientas de seguridad empresarial pueden adoptar el algoritmo con modificaciones mínimas a sus bases de código existentes.

El sistema es compatible con varios modelos de despliegue, desde servicios basados en la nube hasta instalaciones en las propias instalaciones. Las organizaciones pueden elegir operar su propia infraestructura de verificación de filtraciones usando nuestro algoritmo mientras mantienen los mismos beneficios de privacidad y rendimiento.

El algoritmo también admite varias opciones de personalización para cumplir con requisitos de seguridad específicos. Las organizaciones pueden ajustar los niveles de ruido, parámetros del filtro Bloom y otras opciones de configuración para equilibrar la privacidad, el rendimiento y los requisitos de almacenamiento según sus necesidades específicas.

Aplicaciones en el mundo real: Transformando la seguridad de contraseñas

Los beneficios prácticos de nuestro algoritmo se traducen en mejoras significativas en una amplia gama de aplicaciones de seguridad y casos de uso. La combinación de fuertes garantías de privacidad y alto rendimiento abre nuevas posibilidades para la seguridad de contraseñas que anteriormente eran poco prácticas o imposibles.

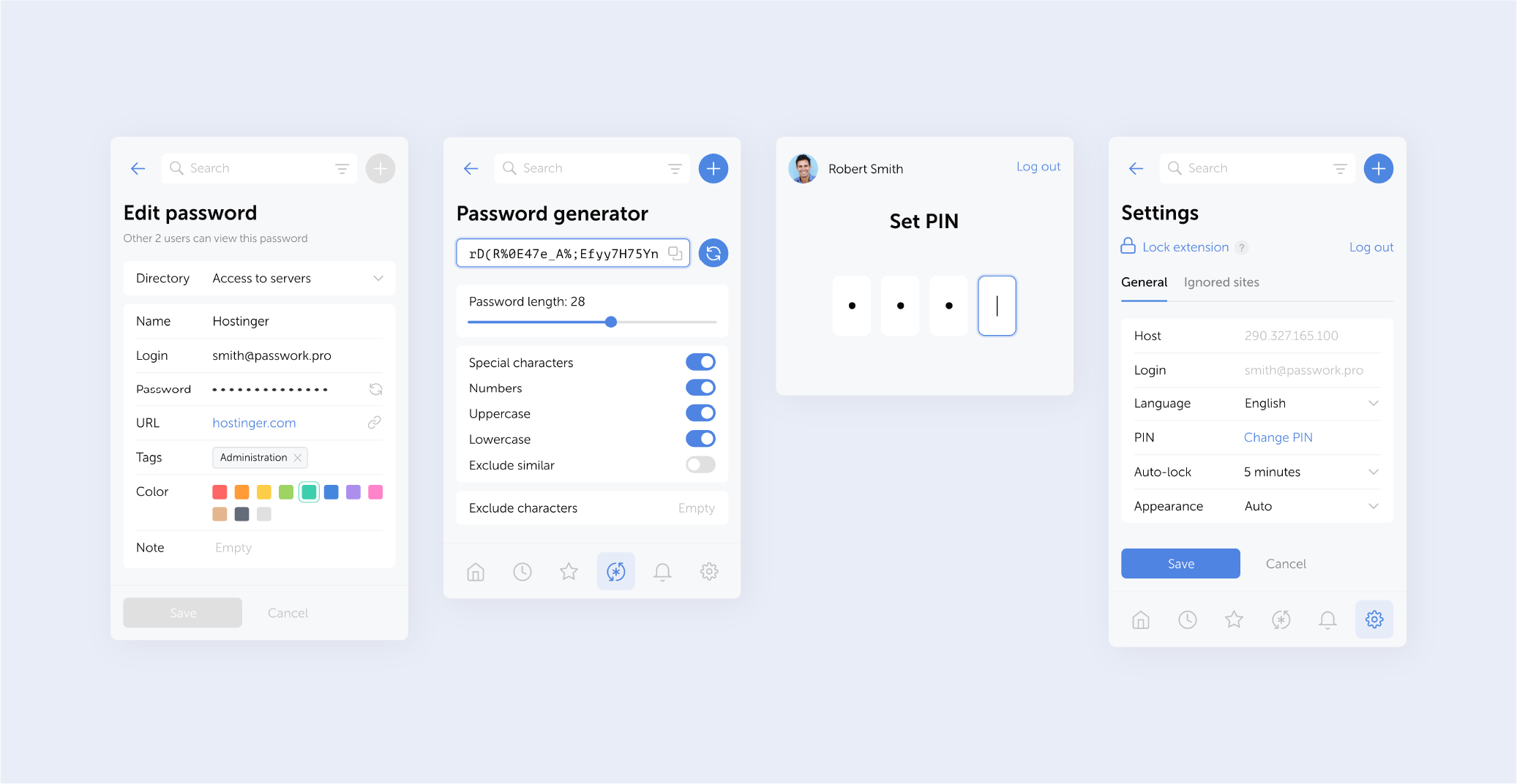

Gestores de contraseñas: Seguridad mejorada sin compromisos

Los gestores de contraseñas representan una de las aplicaciones más convincentes para nuestro algoritmo. Estas herramientas son responsables de generar, almacenar y gestionar contraseñas para millones de usuarios, convirtiéndolas en un componente crítico de la seguridad digital moderna. Sin embargo, los gestores de contraseñas tradicionales han enfrentado desafíos para implementar una verificación completa de filtraciones debido a las limitaciones de privacidad y rendimiento.

Con nuestro algoritmo, los gestores de contraseñas ahora pueden ofrecer verificación de filtraciones en tiempo real para todas las contraseñas almacenadas sin comprometer la privacidad del usuario. Cuando los usuarios guardan una nueva contraseña o durante auditorías de seguridad periódicas, el gestor de contraseñas puede verificar instantáneamente si la contraseña ha aparecido en filtraciones de datos conocidas. Esta capacidad permite a los gestores de contraseñas proporcionar retroalimentación inmediata a los usuarios, animándoles a cambiar las contraseñas comprometidas antes de que puedan ser explotadas.

Los bajos requisitos de latencia y ancho de banda mínimo hacen práctico verificar contraseñas en tiempo real mientras los usuarios las escriben durante la creación de contraseñas. Esta retroalimentación inmediata puede guiar a los usuarios hacia contraseñas más fuertes y no comprometidas sin crear fricción en la experiencia del usuario. Las garantías de privacidad aseguran que incluso el proveedor del servicio de gestión de contraseñas no pueda conocer las contraseñas específicas que se están verificando, manteniendo la confianza que es esencial para estas herramientas de seguridad.

Sistemas de autenticación: Medidas de seguridad proactivas

Los sistemas de autenticación modernos pueden aprovechar nuestro algoritmo para implementar medidas de seguridad proactivas que protejan a los usuarios de ataques basados en credenciales. Durante los intentos de inicio de sesión, los sistemas de autenticación pueden verificar las contraseñas enviadas contra bases de datos de filtraciones en tiempo real, identificando credenciales potencialmente comprometidas antes de que puedan ser utilizadas maliciosamente.

Esta capacidad permite a los sistemas de autenticación implementar políticas de seguridad adaptativas. Por ejemplo, si un usuario intenta iniciar sesión con una contraseña que se ha encontrado en una filtración de datos, el sistema puede requerir factores de autenticación adicionales, solicitar un cambio de contraseña o restringir temporalmente el acceso a la cuenta hasta que el usuario actualice sus credenciales. Estas medidas pueden reducir significativamente la tasa de éxito de los ataques de credential stuffing y otras amenazas basadas en contraseñas.

Las características de rendimiento del algoritmo lo hacen adecuado para escenarios de autenticación de alto volumen, como sistemas de inicio de sesión empresariales o servicios web de consumo con millones de usuarios. Los tiempos de consulta inferiores al milisegundo aseguran que la verificación de filtraciones no introduzca retrasos perceptibles en el proceso de autenticación, manteniendo una experiencia de usuario fluida mientras mejora la seguridad.

Infraestructura de seguridad empresarial: Protección integral

Las grandes organizaciones enfrentan desafíos únicos en la seguridad de contraseñas debido a la escala y complejidad de sus entornos de TI. Nuestro algoritmo proporciona a los equipos de seguridad empresarial herramientas poderosas para implementar políticas integrales de seguridad de contraseñas en toda su organización.

Los sistemas de seguridad empresarial pueden usar el algoritmo para monitorear continuamente las contraseñas de los empleados contra bases de datos de filtraciones, identificando credenciales comprometidas antes de que puedan ser explotadas por atacantes. Este monitoreo puede integrarse con sistemas existentes de gestión de identidades y accesos, activando automáticamente requisitos de restablecimiento de contraseñas cuando se detectan credenciales comprometidas.

El algoritmo también apoya los requisitos de cumplimiento al proporcionar a las organizaciones la capacidad de demostrar que están monitoreando activamente las credenciales comprometidas. Muchos marcos regulatorios y estándares de seguridad requieren que las organizaciones implementen medidas para detectar y responder al compromiso de credenciales, y nuestro algoritmo proporciona una solución práctica que preserva la privacidad para cumplir con estos requisitos. Para organizaciones con estrictos requisitos de privacidad de datos, las garantías de privacidad del algoritmo aseguran que la información sensible de contraseñas nunca salga del control de la organización. Esta capacidad es particularmente importante para organizaciones en industrias reguladas o aquellas que manejan información personal sensible.

Aplicaciones de consumo: Democratizando la seguridad

La eficiencia y simplicidad de nuestro algoritmo lo hacen práctico de implementar en aplicaciones de consumo que anteriormente no podían permitirse la sobrecarga de una verificación completa de filtraciones. Las aplicaciones móviles, navegadores web y otro software de consumo ahora pueden ofrecer características de seguridad de contraseñas de nivel empresarial sin requerir recursos computacionales significativos o implementaciones criptográficas complejas.

Los navegadores web pueden integrar el algoritmo para proporcionar retroalimentación en tiempo real cuando los usuarios crean o actualizan contraseñas en sitios web. Esta integración puede ayudar a los usuarios a evitar reutilizar contraseñas comprometidas en múltiples sitios, reduciendo su exposición a ataques de credential stuffing. Los bajos requisitos de ancho de banda hacen esto práctico incluso en redes móviles con conectividad limitada.

Las aplicaciones de consumo también pueden usar el algoritmo para implementar paneles de seguridad que ayuden a los usuarios a comprender y mejorar su postura general de seguridad de contraseñas. Al verificar todas las contraseñas de un usuario contra bases de datos de filtraciones, estas aplicaciones pueden proporcionar recomendaciones personalizadas para mejorar la seguridad sin comprometer la privacidad de las contraseñas individuales.

Proveedores de servicios: Habilitando servicios de seguridad que preservan la privacidad

Nuestro algoritmo crea nuevas oportunidades para que los proveedores de servicios ofrezcan servicios de seguridad que preservan la privacidad. Las empresas pueden construir servicios de verificación de filtraciones que proporcionen fuertes garantías de privacidad a sus clientes, habilitando nuevos modelos de negocio y ofertas de servicios que anteriormente eran poco prácticos debido a preocupaciones de privacidad.

La eficiencia del algoritmo lo hace económicamente viable para operar servicios de verificación de filtraciones a gran escala. Los bajos requisitos computacionales y de ancho de banda reducen los costos operativos, haciendo posible ofrecer estos servicios a escala mientras se mantienen precios razonables. La capacidad de manejar altos volúmenes de consultas también permite a los proveedores de servicios atender a grandes bases de clientes sin inversiones significativas en infraestructura.

Los proveedores de servicios también pueden ofrecer el algoritmo como componente de plataformas de seguridad más amplias, integrando la verificación de filtraciones con otros servicios de seguridad como inteligencia de amenazas, gestión de vulnerabilidades y monitoreo de seguridad. Esta integración puede proporcionar a los clientes soluciones de seguridad integrales que aborden múltiples aspectos de la ciberseguridad mientras mantienen fuertes protecciones de privacidad.

Conclusión: Una nueva era en la seguridad de contraseñas

La introducción de nuestro algoritmo de verificación privada de filtraciones de contraseñas usando índices de filtros Bloom deterministas ofuscados representa un avance significativo en el campo de la seguridad de contraseñas. Al cerrar exitosamente la brecha entre privacidad y rendimiento, hemos creado una solución que hace práctica la verificación completa de filtraciones de contraseñas para una amplia gama de aplicaciones y casos de uso.

Las innovaciones clave del algoritmo — generación de ruido determinista, operaciones eficientes de filtros Bloom y técnicas de ofuscación sofisticadas — se combinan para ofrecer un sistema que proporciona fuertes garantías de privacidad mientras mantiene las características de rendimiento necesarias para el despliegue en el mundo real. Con tiempos de consulta inferiores al milisegundo y una sobrecarga de ancho de banda mínima, el algoritmo hace posible implementar verificación de filtraciones de contraseñas en tiempo real en aplicaciones que van desde gestores de contraseñas de consumo hasta sistemas de autenticación empresarial.

Las garantías de privacidad proporcionadas por nuestro algoritmo son particularmente significativas en el entorno regulatorio actual, donde la protección de datos y la privacidad del usuario son consideraciones cada vez más importantes. Al asegurar que la información de contraseñas nunca necesite ser revelada a los servicios de verificación, nuestro algoritmo permite a las organizaciones implementar medidas de seguridad integrales mientras mantienen el cumplimiento con las regulaciones de privacidad y las expectativas de los usuarios.

El impacto práctico de esta tecnología se extiende mucho más allá de las mejoras técnicas. Al hacer accesible y eficiente la verificación de filtraciones de contraseñas que preserva la privacidad, estamos habilitando una nueva generación de herramientas y servicios de seguridad que pueden proteger mejor a los usuarios de la creciente amenaza de ataques basados en credenciales. La compatibilidad del algoritmo con la infraestructura existente y la facilidad de implementación significan que estos beneficios pueden realizarse rápida y ampliamente en todo el ecosistema de seguridad.

A medida que las amenazas cibernéticas continúan evolucionando y las filtraciones de datos se vuelven cada vez más comunes, la necesidad de medidas efectivas de seguridad de contraseñas solo crecerá. Nuestro algoritmo proporciona una base para construir sistemas más seguros que preservan la privacidad y que pueden adaptarse para enfrentar estos desafíos mientras mantienen la usabilidad y el rendimiento que los usuarios esperan.

El desarrollo de este algoritmo representa solo el comienzo de nuestro trabajo en tecnologías de seguridad que preservan la privacidad. Estamos comprometidos a continuar la investigación y el desarrollo en esta área, explorando nuevas aplicaciones y mejoras que puedan mejorar aún más la seguridad y privacidad de los sistemas digitales.

Creemos que el futuro de la ciberseguridad radica en soluciones que no obliguen a los usuarios a elegir entre seguridad y privacidad. Nuestro algoritmo de verificación privada de filtraciones de contraseñas demuestra que es posible lograr ambos objetivos simultáneamente, proporcionando un modelo para futuras innovaciones en tecnología de seguridad.

Para organizaciones y desarrolladores interesados en implementar esta tecnología, les animamos a explorar las especificaciones técnicas detalladas y la guía de implementación proporcionada en nuestro documento de investigación completo. El documento incluye análisis de seguridad formal, recomendaciones de implementación detalladas y evaluaciones de rendimiento integrales que proporcionan la base para el despliegue exitoso de este algoritmo en entornos de producción.

* El documento de investigación incluye pruebas matemáticas detalladas, benchmarks de rendimiento completos y ejemplos de implementación completos para desarrolladores interesados en integrar esta tecnología en sus aplicaciones.

Tabla de contenidos

- Introducción

- Soluciones existentes y sus compromisos

- Nuestra innovación: Índices de filtros Bloom deterministas ofuscados

- Beneficios clave: Cerrando la brecha entre privacidad y rendimiento

- Aplicaciones en el mundo real: Transformando la seguridad de contraseñas

- Conclusión: Una nueva era en la seguridad de contraseñas

Tabla de contenidos

- Introducción

- Soluciones existentes y sus compromisos

- Nuestra innovación: Índices de filtros Bloom deterministas ofuscados

- Beneficios clave: Cerrando la brecha entre privacidad y rendimiento

- Aplicaciones en el mundo real: Transformando la seguridad de contraseñas

- Conclusión: Una nueva era en la seguridad de contraseñas

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información