Introducción

En el entorno corporativo, el número de contraseñas, claves y certificados digitales está aumentando rápidamente, y la gestión de secretos se está convirtiendo en una de las tareas críticas para los equipos de TI.

La gestión de secretos abarca el ciclo de vida completo de los datos sensibles: desde la generación segura y el almacenamiento cifrado hasta la rotación automatizada y los registros de auditoría. A medida que las organizaciones adoptan infraestructura en la nube, microservicios y prácticas DevOps, el desafío se intensifica — las aplicaciones necesitan acceso fluido a las credenciales mientras mantienen los principios de seguridad de confianza cero.

Los departamentos de TI y los equipos DevOps enfrentan situaciones donde hay demasiados secretos que se vuelven difíciles de estructurar, controlar y proteger. En proyectos reales, estos secretos se dispersan en archivos de configuración, variables de entorno, scripts de despliegue y ocasionalmente aparecen en repositorios públicos.

Qué es la gestión de secretos

La gestión de secretos es una práctica recomendada de ciberseguridad y un conjunto de herramientas para almacenar, gestionar, acceder y rotar de forma segura las credenciales de autenticación digital utilizadas por identidades no humanas como aplicaciones, servicios, servidores y cargas de trabajo automatizadas.

Dichos secretos incluyen contraseñas, frases de contraseña, claves SSH, API y de cifrado, tokens de acceso, certificados digitales y cualquier otra credencial que permita el acceso seguro a la infraestructura.

Por qué es importante la gestión de secretos

Proteger la información confidencial es una prioridad clave para cualquier empresa. Los secretos requieren un control estricto en cada etapa de su ciclo de vida. Estos son solo algunos beneficios de una gestión adecuada de secretos:

- Almacenamiento centralizado. Todas las contraseñas, claves y tokens se almacenan en un único repositorio protegido, evitando que terminen en documentos abiertos, scripts o código fuente, reduciendo el riesgo de filtraciones y acceso no autorizado.

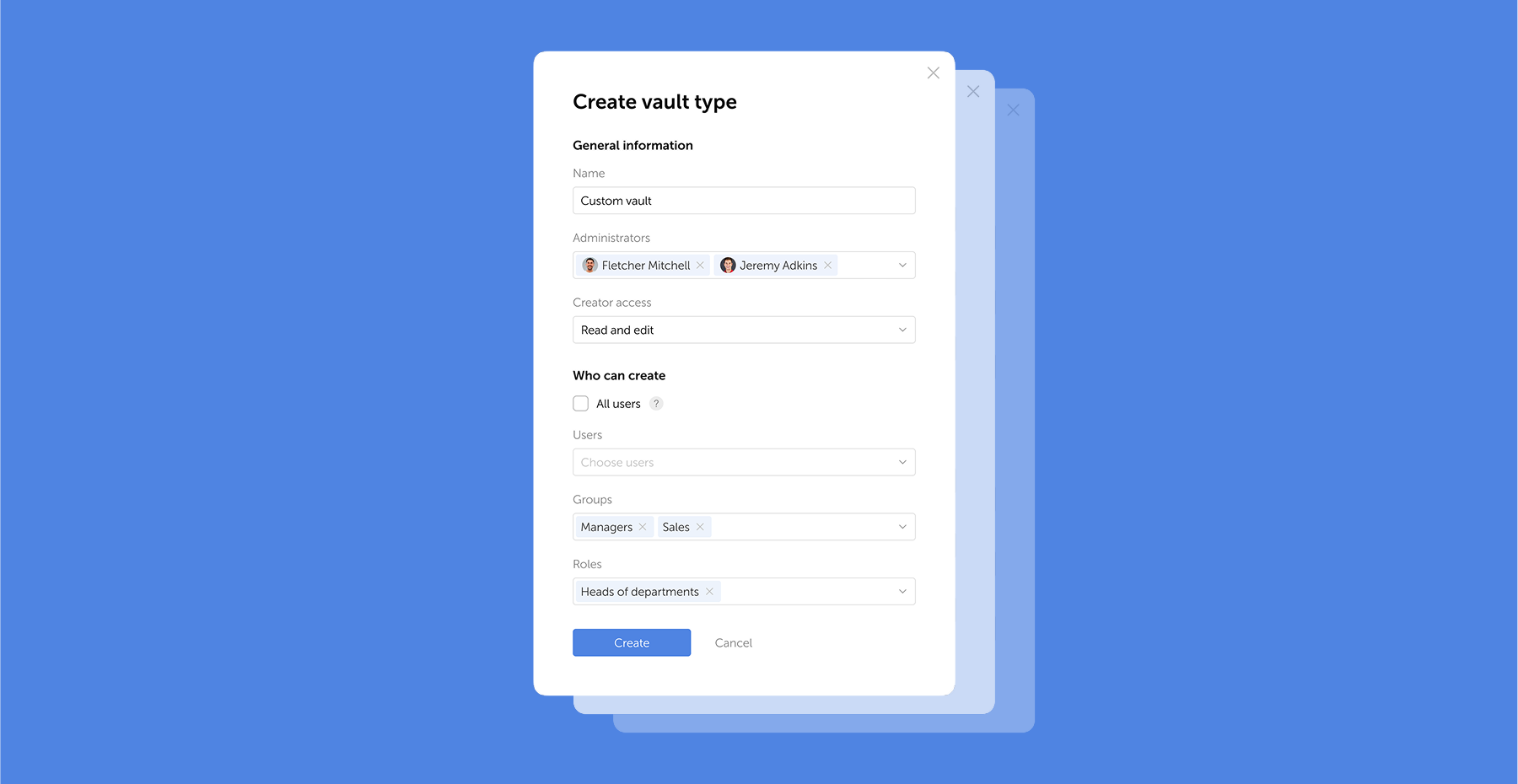

- Gestión de acceso flexible. El sistema permite determinar de forma individualizada quién puede acceder a qué secretos, ya sean empleados individuales, grupos o cuentas de servicio. Esto ayuda a implementar el principio de mínimo privilegio y reduce los vectores de ataque potenciales.

- Control completo y transparencia operativa. Cada solicitud se registra: puede rastrear quién, cuándo y qué acciones se realizaron. La auditoría facilita el cumplimiento normativo y hace que los procesos de seguridad sean máximamente transparentes.

- Rotación automatizada. Las contraseñas y claves se actualizan regularmente de forma automática, según un horario o cuando se detectan amenazas. Esto ahorra recursos de TI y reduce la probabilidad de usar datos obsoletos o comprometidos.

- Integración con infraestructura y DevOps. El acceso a los secretos se proporciona a través de API, CLI, SDK y plugins, simplificando la integración del sistema con pipelines CI/CD, plataformas en la nube, contenedores y bases de datos.

- Respuesta rápida a incidentes. Un enfoque centralizado permite revocar o reemplazar rápidamente secretos vulnerables, minimizando las consecuencias de los incidentes y previniendo la propagación de amenazas dentro de la empresa.

Sin una solución unificada, los secretos a menudo «deambulan» por archivos de configuración y código fuente, complicando sus actualizaciones y aumentando los riesgos de compromiso. Los gestores de contraseñas corporativos resuelven esta tarea, pero no todos admiten la automatización necesaria para los procesos DevOps modernos.

Passwork: Más que un gestor de contraseñas

Passwork comenzó como un gestor de contraseñas corporativo — una herramienta simple y conveniente para almacenar credenciales. Pero los equipos de TI modernos necesitan más: automatización, integración y acceso programático a los secretos.

Con Passwork 7, la plataforma evolucionó más allá del almacenamiento tradicional de contraseñas hacia un sistema de gestión de secretos completo.

Arquitectura API-first

Passwork está construido sobre principios API-first. Esto significa que cada función disponible en la interfaz de usuario está disponible a través de REST API.

La API proporciona acceso programático a todas las funciones del sistema: gestión de contraseñas, bóvedas, carpetas, usuarios, roles, etiquetas, archivos adjuntos y registros de eventos. Esto permite automatizar el aprovisionamiento y revocación de acceso, actualizar contraseñas de forma programática, integrar Passwork en pipelines CI/CD y exportar registros para análisis.

Dos productos en uno

En otras palabras, Passwork ahora combina dos productos completos:

- Gestor de contraseñas — interfaz intuitiva para almacenamiento seguro de credenciales y colaboración en equipo.

- Sistema de gestión de secretos — acceso programático a través de REST API, conector Python, CLI y contenedor Docker para automatización de flujos de trabajo.

Herramientas de automatización

Conector Python

El conector Python oficial de Passwork elimina la complejidad de trabajar con llamadas API de bajo nivel y criptografía. Gestione secretos mediante métodos simples — sin necesidad de manejo manual de solicitudes HTTP ni transformaciones de datos.

Ejemplo de uso:

from passwork_client import PassworkClient

client = PassworkClient(host="https://passwork.example.com")

client.set_tokens("ACCESS_TOKEN", "REFRESH_TOKEN") # pass tokens

client.set_master_key("MASTER_KEY") # master key for decryption

# create vault and password

vault_id = client.create_vault(vault_name="DevOps", type_id="vault_id_type")

password_data = {

"Name": "Database PROD",

"vaultId": vault_id,

"title": "DB prod",

"login": "admin",

"password": "secure-password",

"url": "https://db.example.com"

}

password_id = client.create_item(password_data)

# retrieve and use password

secret = client.get_item(password_id)

print(secret['password'])Características principales:

- Métodos simples como

create_item(),get_item(),create_vault()manejan todas las operaciones; no se necesitan solicitudes HTTP manuales - Criptografía del lado del cliente — la clave maestra nunca sale de su entorno

- El conector guarda, restaura y actualiza tokens automáticamente

- El método universal

call()permite acceder a cualquier endpoint de la API, incluso aquellos sin métodos dedicados

El conector Python acelera la automatización e integración sin complejidad innecesaria.

Utilidad CLI

Para la automatización de scripts de shell y CI/CD, Passwork CLI proporciona una herramienta universal con dos modos de operación:

- exec — extrae secretos, crea variables de entorno y ejecuta su proceso. Las contraseñas nunca se guardan y solo están disponibles durante la ejecución.

- api — llama a cualquier método de la API de Passwork y devuelve respuestas JSON.

Características principales:

- Contraseñas inyectadas como variables de entorno

- Secretos cargados automáticamente en pipelines CI/CD

- Variables temporales permiten operaciones de cuentas de servicio

- Integración nativa con Ansible, Terraform, Jenkins y herramientas similares

Ejemplos de uso

Recuperar una contraseña y ejecutar un comando:

# Export environment variables

export PASSWORK_HOST="https://passwork.example.com"

export PASSWORK_TOKEN="your_token"

export PASSWORK_MASTER_KEY="your_master_key"

# Retrieve password by ID and run MySQL client

passwork-cli exec --password-id "db_password_id" mysql -u admin -h localhost -p $DB_PASSWORD database_nameEjecutar script con múltiples secretos:

passwork-cli exec \

--password-id "db123,api456,storage789" \

deploy.sh --db-pass=$DATABASE_PASSWORD --api-key=$API_KEY --storage-key=$STORAGE_KEYObtener lista de bóvedas a través de la API:

passwork-cli api --method GET --endpoint "v1/vaults"El CLI admite filtrado por etiquetas y carpetas, campos personalizados, actualización de tokens y configuración flexible para diversos escenarios de automatización.

Contenedor Docker

Para la integración CI/CD, la imagen oficial passwork/passwork-cli Docker permite lanzamientos rápidos del CLI en entornos aislados.

Ejemplo de lanzamiento:

docker run -it --rm \

-e PASSWORK_HOST="https://passwork.example.com" \

-e PASSWORK_TOKEN="your_access_token" \

-e PASSWORK_MASTER_KEY="your_master_key" \

passwork-cli exec --password-id "db_password_id" mysql -h db_host -u admin -p $DB_PASSWORD db_nameCaracterísticas principales:

- Listo para GitLab, Bitbucket Pipelines y flujos de trabajo docker-compose

- Secretos fácilmente compartidos entre contenedores

Cómo automatizamos la rotación de contraseñas

Los cambios regulares de contraseña son un requisito fundamental de seguridad, pero la rotación manual introduce riesgos y desperdicia tiempo. Passwork permite una automatización completa a través del conector Python.

Flujo de trabajo de rotación:

- Recuperar la contraseña actual de Passwork (

get_item) - Generar nueva contraseña segura

- Cambiar la contraseña en el sistema de destino (por ejemplo,

ALTER USERpara bases de datos) - Actualizar el registro en Passwork (

update_item) - Notificar al equipo de la finalización

Ejemplo de implementación:

from passwork_client import PassworkClient

import secrets

import psycopg2

def rotate_db_password(passwork_host, accessToken, refreshToken, master_key, password_id, db_params):

client = PassworkClient(passwork_host)

client.set_tokens(accessToken, refreshToken)

client.set_master_key(master_key)

secret = client.get_item(password_id)

current_password = secret['password']

new_password = secrets.token_urlsafe(32)

conn = psycopg2.connect(

dbname=db_params['db'],

user=db_params['user'],

password=current_password,

host=db_params['host']

)

with conn.cursor() as cur:

cur.execute(f"ALTER USER {db_params['user']} WITH PASSWORD '{new_password}'")

conn.commit()

client.update_item(password_id, {"password": new_password})

print("Password successfully rotated and updated in Passwork")Beneficios:

- La rotación completamente automatizada elimina acciones manuales y errores humanos

- La nueva contraseña está disponible inmediatamente para todo el equipo — sin retrasos ni brechas de comunicación

Seguridad: Zero knowledge y cifrado

Passwork implementa arquitectura Zero knowledge: el servidor nunca accede a los secretos en texto plano. Incluso los administradores con acceso completo a la infraestructura no pueden leer sus datos.

- Cifrado del lado del servidor — Todos los secretos se almacenan cifrados en el servidor. Adecuado para redes internas y requisitos de seguridad estándar.

- Cifrado del lado del cliente (CSE) — Los secretos se cifran en el cliente antes de la transmisión; solo el texto cifrado llega al servidor. La clave maestra se deriva de la contraseña maestra del usuario. Esencial para despliegues en la nube o requisitos de cumplimiento estrictos.

Elegir su modelo:

- Despliegue en la nube o cumplimiento estricto → Habilitar CSE

- Red interna con requisitos estándar → El cifrado del lado del servidor es suficiente

Autorización y tokens

La API de Passwork utiliza un par de tokens: accessToken y refreshToken.

- Token de acceso — Credencial de corta duración para solicitudes API

- Token de actualización — Permite la renovación automática del token de acceso sin reautorización

El conector Python maneja la actualización de tokens automáticamente, asegurando integraciones estables sin intervención manual.

Mejores prácticas de seguridad:

- Crear cuentas de servicio dedicadas — Asignar permisos mínimos, otorgar acceso solo a las bóvedas y carpetas requeridas

- Rotar tokens regularmente — Establecer políticas de expiración y actualizar credenciales según un horario

- Almacenamiento seguro de tokens — Usar variables de entorno o bóvedas de secretos dedicadas (nunca codificar directamente)

- Aplicar HTTPS — Siempre usar conexiones cifradas para la comunicación API

Conclusiones

Passwork ha evolucionado de un gestor de contraseñas a una plataforma integral de gestión de secretos. La API abierta, el conector Python, CLI e imagen Docker permiten una integración perfecta en cualquier flujo de trabajo mientras centralizan los secretos con control de acceso granular.

- Para administradores: Almacenamiento confiable con capacidades de automatización integradas.

- Para desarrolladores y DevOps: API y herramientas listas para producción para el manejo seguro de secretos.

Passwork consolida lo que típicamente requiere múltiples soluciones en un único sistema con gestión unificada. Esto reduce la sobrecarga operativa, simplifica los flujos de trabajo de rotación y proporciona a los equipos de TI y desarrollo controles de seguridad transparentes.

Como plataforma de gestión de secretos, Passwork ofrece una infraestructura protegida y escalable que se adapta a las necesidades de su organización.

Lecturas adicionales

Tabla de contenidos

Tabla de contenidos

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información