El Informe sobre el Coste de una Filtración de Datos de IBM 2025 sitúa el coste medio global de una filtración de datos en 4,4 millones de dólares — una disminución del 9% respecto al año anterior, pero aún un riesgo financiero significativo para las organizaciones. Los firewalls se parchean. Los sistemas se actualizan. Pero la persona que contesta el teléfono, hace clic en un enlace o mantiene la puerta abierta para un desconocido — esa superficie de ataque no se reduce por sí sola.

Dos términos dominan cada conversación sobre ciberseguridad relacionada con ataques dirigidos a personas: ingeniería social y phishing. A menudo se usan indistintamente, lo que crea un punto ciego peligroso. Comprender la distinción — y la relación entre ellos — es el primer paso para construir defensas que realmente funcionen.

La ingeniería social es la estrategia general de manipulación psicológica. El phishing es su método de entrega digital más común. Uno es el manual de estrategias; el otro es una jugada específica.

Puntos principales:

- La ingeniería social explota atajos cognitivos para eludir controles de seguridad sin tocar una sola línea de código.

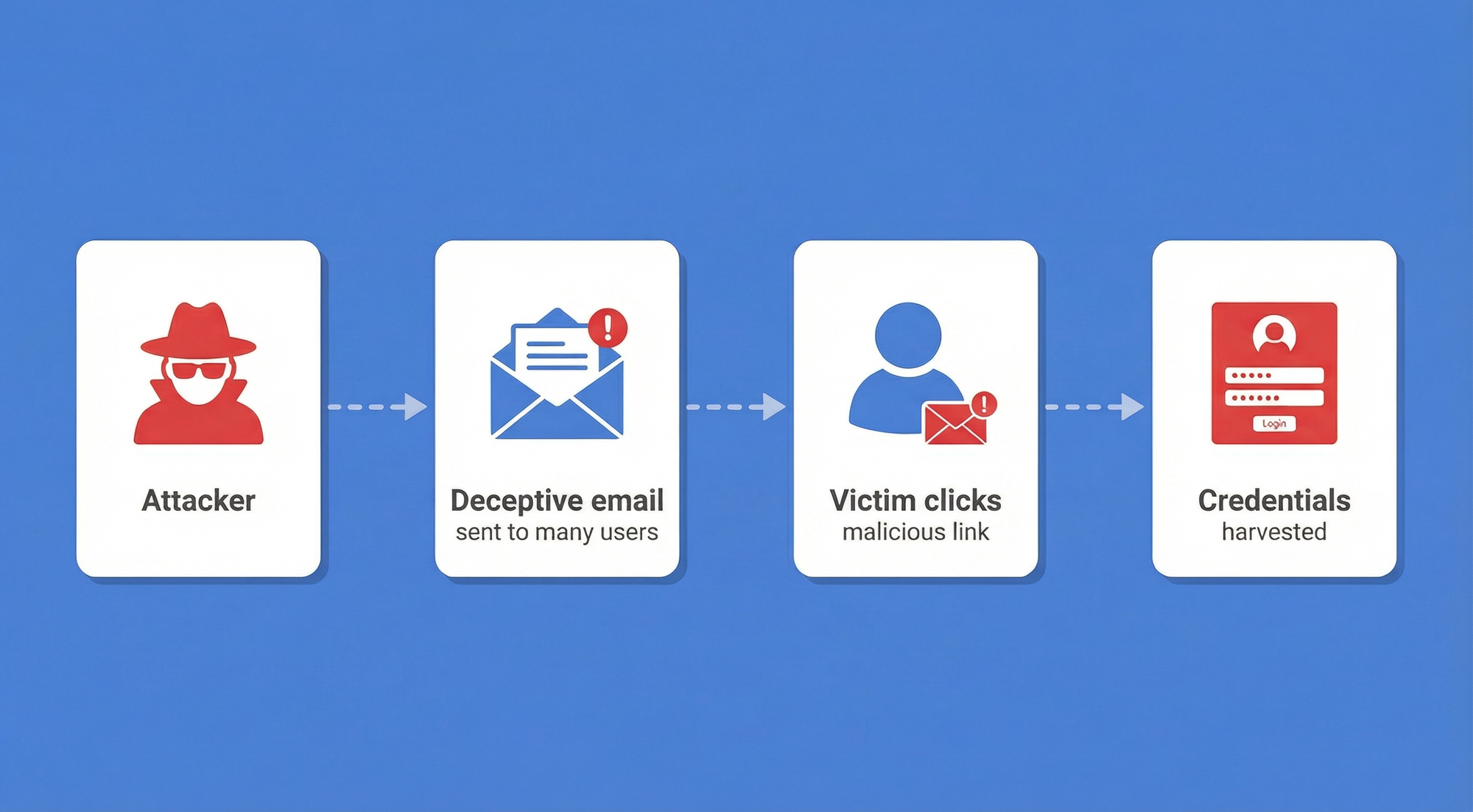

- El phishing es la forma más escalable de ingeniería social: digital, repetible y cada vez más automatizada. Su objetivo principal es el robo de credenciales, pero también distribuye malware, ransomware y transferencias financieras fraudulentas.

- Los dos no son intercambiables. Cada ataque de phishing es ingeniería social — pero la mayoría de los ataques de ingeniería social no son phishing. Las defensas construidas únicamente alrededor de filtros de correo electrónico dejan las líneas telefónicas, los puntos de acceso físico y la manipulación presencial completamente desprotegidos.

- Los controles de credenciales limitan el radio de impacto. Cuando la manipulación tiene éxito, el acceso basado en roles, las contraseñas únicas por sistema y la visibilidad completa de auditoría determinan hasta dónde puede avanzar un atacante. Herramientas como Passwork aplican estas prácticas a nivel de infraestructura.

¿Qué es la ingeniería social?

La ingeniería social es la práctica de explotar la psicología humana — en lugar de vulnerabilidades técnicas — para obtener acceso no autorizado a sistemas, datos o espacios físicos. Un atacante no necesita descifrar una contraseña si puede convencer a alguien de que se la entregue.

La disciplina es anterior a los ordenadores. Los estafadores, espías y defraudadores siempre han confiado en los mismos atajos cognitivos que hacen predecibles a los humanos. Lo que ha cambiado es la escala y precisión con la que estas técnicas pueden desplegarse ahora.

Los desencadenantes psicológicos que la hacen funcionar

Cada ataque de ingeniería social exitoso utiliza una o más de las siguientes palancas:

- Miedo — «Su cuenta será suspendida a menos que actúe ahora».

- Urgencia — «La transferencia bancaria debe salir antes del cierre de hoy».

- Autoridad — Suplantar a un director ejecutivo, auditor o administrador de TI.

- Curiosidad — Una memoria USB etiquetada como «Revisión Salarial Q4» dejada en un estacionamiento.

- Codicia — Una oferta, premio u oportunidad demasiado buena para ser verdad.

Estos no son defectos de diseño en la cognición humana — son características. Los atacantes simplemente convierten en armas los mismos atajos mentales que ayudan a las personas a funcionar eficientemente bajo presión.

Técnicas comunes de ingeniería social

Los ingenieros sociales confían en varias técnicas de manipulación probadas. Con el pretexting, fabrican escenarios creíbles para extraer información sensible. Otro enfoque, el baiting, ofrece algo tentador — como software gratuito — a cambio de detalles confidenciales. Luego está la suplantación de identidad: los atacantes se hacen pasar por alguien que la víctima conoce para obtener acceso a datos o sistemas.

Estos métodos explotan desencadenantes psicológicos como la confianza, la urgencia y la autoridad. Manipulan a las personas para que actúen sin considerar los riesgos de seguridad. La confianza nos hace cumplir con los superiores percibidos, la urgencia desactiva el pensamiento crítico, la autoridad explota nuestro instinto de obedecer a figuras de poder.

Estos desencadenantes explotan fenómenos sociales como la obediencia a la autoridad (experimentos de Milgram) y la escasez/urgencia (Cialdini). Evitan la deliberación racional mediante respuestas impulsadas por la amígdala. Cuando un correo electrónico grita «URGENTE», el miedo anula el pensamiento racional — las víctimas actúan antes de cuestionar.

El DBIR 2025 de Verizon afirma que el 24% de las filtraciones involucraron tácticas de ingeniería social. Esto demuestra su efectividad en la explotación del comportamiento humano en relación con las defensas técnicas. Otras técnicas como el tailgating (obtener acceso físico siguiendo a alguien) y los ataques de quid pro quo (ofrecer algo a cambio de información) también evitan el pensamiento racional y los protocolos de seguridad, haciéndolas difíciles de detectar.

- Solicitudes urgentes de información sensible

- Comportamiento inusual de fuentes de confianza

- Solicitudes que evitan los protocolos de seguridad normales

¿Qué es el phishing?

El phishing es un subconjunto digital especializado de la ingeniería social. Utiliza principalmente comunicación electrónica para engañar a las personas y que revelen información sensible, como credenciales de inicio de sesión.

A diferencia de los ataques tradicionales de ingeniería social, que pueden involucrar interacciones presenciales o llamadas telefónicas, el phishing se realiza predominantemente a través de correos electrónicos maliciosos, sitios web falsificados o mensajes de texto. Estos ataques se centran en la recolección de credenciales e intentan robar nombres de usuario, contraseñas y otros datos importantes.

Las tácticas de phishing dependen en gran medida de mensajes engañosos. A menudo están diseñados para parecer comunicaciones legítimas de fuentes de confianza, como bancos o departamentos de TI. Estos ataques se implementan utilizando métodos técnicos como URL falsificadas, enlaces maliciosos y sitios web que imitan a los reales.

Tipos de ataques de phishing: básicos, dirigidos y altamente sofisticados

El phishing es un subconjunto específico de la ingeniería social que utiliza mensajes digitales engañosos — correo electrónico, SMS, llamadas de voz o mensajes directos — para robar credenciales, desplegar malware o manipular a los objetivos para que realicen una acción perjudicial.

Si la ingeniería social es la estrategia, el phishing es la táctica más escalable dentro de ella. Es digital, repetible y cada vez más automatizado. El Informe sobre el Coste de una Filtración de Datos 2025 de IBM identificó el phishing como el principal vector de ataque inicial, responsable del 16% de las filtraciones con un coste medio de 4,4 millones de dólares por incidente.

La evolución de los ataques de phishing

- Spear phishing es phishing dirigido. En lugar de lanzar una red amplia, los atacantes investigan a un individuo específico — su rol, colegas, proyectos recientes — y elaboran un mensaje que parece completamente legítimo. La personalización aumenta drásticamente las tasas de éxito.

- Whaling es spear phishing dirigido a ejecutivos de nivel C. Las apuestas son más altas (las credenciales de ejecutivos desbloquean más), y los señuelos están adaptados a las preocupaciones ejecutivas: comunicaciones de la junta, actividad de fusiones y adquisiciones, presentaciones regulatorias.

- Vishing (phishing de voz) utiliza llamadas telefónicas para manipular a los objetivos. La detección de ataques de vishing aumentó un 442% a finales de 2024 y en 2025. La clonación de voz con IA ha hecho esta categoría particularmente peligrosa — más sobre esto a continuación.

- Smishing (phishing por SMS) explota las tasas de apertura más altas de los mensajes de texto y la relativa falta de herramientas de seguridad en dispositivos móviles. Las notificaciones falsas de entrega, alertas bancarias y solicitudes de autenticación de dos factores son señuelos comunes.

La siguiente tabla compara diferentes tipos de phishing:

| Tipo de phishing | Características | Objetivos típicos | Dificultad de detección | Justificación |

|---|---|---|---|---|

| Spear Phishing | Correos electrónicos dirigidos y personalizados | Individuos específicos, empresas | Alta | La personalización evita los filtros genéricos |

| Whaling | Enfocado en ejecutivos, altamente investigado | Nivel C, miembros de la junta | Muy alta | Usa conocimiento interno, se dirige a personas con autoridad de anulación que enfrentan menos controles |

| Smishing | Enlaces maliciosos vía SMS | Usuarios móviles | Alta | Sin vista previa de URL en móvil, evita completamente la pila de seguridad del correo electrónico |

| Vishing | Llamadas de voz con identificador de llamadas falsificado | Individuos, empresas | Alta → Muy alta (con clonación de IA) | Sin artefactos inspeccionables (sin URL/dominio para verificar); la interacción en tiempo real presiona a la víctima |

Tácticas comunes de phishing y señales de alerta

La IA permite la generación de contenido personalizado. Los atacantes adaptan sus enfoques a objetivos específicos y pasan desapercibidos para las herramientas de seguridad tradicionales. Los atacantes ahora manipulan elementos visuales y voces para crear comunicaciones fraudulentas que parecen completamente legítimas — una tendencia que el informe sobre el Coste de una Filtración de Datos de IBM señala como cada vez más difícil de detectar. Para los equipos de ciberseguridad, esta creciente sofisticación significa defenderse contra amenazas que parecen y suenan reales.

- URL sospechosas o que no coinciden

- Solicitudes urgentes inesperadas de información

- Correos electrónicos de dominios desconocidos o incorrectos

Ingeniería social vs. phishing: diferencias y relación

El phishing es una forma específica de ingeniería social centrada en el robo de credenciales a través de comunicaciones digitales engañosas. Mientras que la ingeniería social abarca una amplia gama de tácticas manipulativas, como el pretexting y el baiting, el phishing está dirigido principalmente a robar información de inicio de sesión, a menudo a través de correo electrónico, SMS o canales de voz.

La principal diferencia radica en el medio y el enfoque: la ingeniería social abarca tácticas físicas/digitales (por ejemplo, pretexting presencial, tailgating), mientras que el phishing es centrado en lo digital (correo electrónico, SMS, voz a través de canales falsificados), siempre un subconjunto de la ingeniería social.

La relación es jerárquica, no competitiva. El phishing es una herramienta dentro del conjunto más amplio de herramientas de ingeniería social.

| Dimensión | Ingeniería social | Phishing |

|---|---|---|

| Alcance | Estrategia amplia de manipulación psicológica | Táctica de ataque digital específica |

| Medio | Físico, verbal, digital o cualquier combinación | Correo electrónico, SMS, llamadas de voz, plataformas de mensajería |

| Objetivo principal | Obtener acceso, confianza, información o entrada física | Robar credenciales, desplegar malware, provocar transferencias financieras |

| Segmentación | Puede ser altamente dirigida u oportunista | Va desde campañas masivas hasta spear phishing quirúrgico |

| Requisito técnico | Ninguno — puede ser completamente no digital | Requiere infraestructura digital |

| Ejemplos | Pretexting, baiting, tailgating, quid pro quo | Spear phishing, whaling, vishing, smishing |

¿Es el phishing un tipo de ingeniería social? Sí, definitivamente. Cada ataque de phishing es ingeniería social, pero la mayoría de los ataques de ingeniería social no son phishing. Reconocer esta jerarquía importa porque las defensas diseñadas solo para detectar correos electrónicos de phishing pasarán por alto las llamadas de pretexting, los intentos de baiting y las intrusiones físicas por completo.

El panorama de amenazas de 2025: cómo la IA está cambiando las reglas del juego

El consejo que definió la formación de concienciación sobre phishing durante una década — «busque errores gramaticales y de ortografía» — ahora está en gran medida obsoleto. La IA generativa ha eliminado los indicadores lingüísticos que antes hacían identificables los correos electrónicos de phishing.

Phishing generado por IA a escala

Los modelos de lenguaje grandes pueden producir señuelos de phishing gramaticalmente impecables, contextualmente precisos y profundamente personalizados en segundos. Lo que anteriormente requería un atacante hábil con competencia lingüística y horas de investigación ahora puede automatizarse a escala industrial. El informe de 2025 de IBM encontró que el phishing generado por IA fue el uso más común de la IA en ataques, apareciendo en el 37% de las filtraciones que involucraban IA.

La implicación es directa: el volumen ya no es una restricción para los atacantes. Las campañas que antes se dirigían a miles ahora pueden dirigirse a millones con el mismo nivel de personalización aparente.

Vishing con deepfake: cuando no se puede confiar en la voz

A principios de 2024, la firma de ingeniería Arup perdió 25,6 millones de dólares después de que un empleado fuera engañado por una videollamada deepfake que suplantaba al director financiero de la empresa y a otros colegas. El atacante usó voces clonadas con IA y video para simular una reunión interna legítima. El empleado transfirió los fondos creyendo que había recibido instrucciones directas de la alta dirección.

Este no es un incidente aislado — es una vista previa del procedimiento operativo estándar. Las herramientas de clonación de voz están ampliamente disponibles, requieren solo unos segundos de audio para generar una réplica convincente y son cada vez más indistinguibles de lo real sin verificación técnica.

Elusión de MFA: por qué la autenticación multifactor no es suficiente por sí sola

La autenticación multifactor (MFA) sigue siendo uno de los controles más efectivos contra el robo de credenciales. Pero la ingeniería social se ha adaptado.

- Bombardeo de solicitudes (también llamado fatiga de MFA) implica inundar al objetivo con notificaciones push de autenticación hasta que apruebe una por frustración o confusión. Los atacantes luego usan la sesión aprobada para obtener acceso.

- Los ataques de adversario en el medio (AiTM) usan kits de phishing de proxy inverso para interceptar tokens de autenticación en tiempo real. El objetivo completa un inicio de sesión de apariencia legítima — incluyendo MFA — mientras el atacante captura el token de sesión y lo usa de forma independiente.

La conclusión: MFA es necesario pero no suficiente. El tipo de MFA importa, y también lo hace capacitar a los empleados para reconocer intentos de manipulación que apuntan al proceso de autenticación en sí.

Cómo defenderse contra la ingeniería social y el phishing

La defensa efectiva opera en dos vías simultáneamente: comportamiento humano y controles técnicos. Ninguna funciona sin la otra.

Defensas centradas en el ser humano

Este marco de cuatro pasos proporciona a los empleados un modelo mental concreto para manejar situaciones sospechosas:

- Sentir — Note el desencadenante emocional. ¿Me siento apurado, asustado, curioso o halagado? Esa sensación es la señal.

- Pausar — Haga una pausa deliberada antes de actuar. La urgencia es una herramienta de manipulación; las solicitudes legítimas pueden esperar 60 segundos.

- Verificar — Confirme la solicitud a través de un canal independiente. No responda al correo electrónico sospechoso — llame al remitente a un número conocido.

- Actuar — Solo proceda una vez que la solicitud esté verificada. Si la verificación no es posible, escale al equipo de seguridad.

El tiempo medio para que un usuario caiga en un correo electrónico de phishing es menos de 60 segundos. Este marco está diseñado para interrumpir ese reflejo antes de que se complete.

Verificación fuera de banda

Cualquier solicitud que involucre transferencias financieras, cambios de credenciales o acceso a datos sensibles debe requerir verificación a través de un canal secundario e independiente. Si un «director financiero» envía un correo electrónico solicitando una transferencia bancaria, llame al director financiero directamente usando un número de teléfono del directorio de la empresa — no uno proporcionado en el correo electrónico. Este único control habría prevenido el ataque deepfake de Arup.

Simulación continua en lugar de formación anual

La formación anual de concienciación sobre seguridad es insuficiente. Los atacantes no operan con un calendario anual. Las simulaciones de phishing regulares y realistas — variadas en formato, tipo de señuelo y canal de entrega — construyen el reconocimiento de patrones que la formación única no puede lograr. El objetivo es el reflejo, no el recuerdo.

Una cultura de reporte sin culpa es igualmente importante. Los empleados que temen el castigo por hacer clic en un enlace ocultarán los incidentes en lugar de reportarlos, eliminando la señal de alerta temprana de la que dependen los equipos de seguridad.

Controles técnicos

MFA resistente al phishing

Reemplace MFA basado en SMS y notificaciones push con llaves de seguridad de hardware FIDO2/WebAuthn o passkeys. Estas están vinculadas criptográficamente al dominio legítimo, haciéndolas inmunes a los ataques AiTM y al bombardeo de solicitudes por diseño. CISA recomienda explícitamente MFA resistente al phishing como el estándar para cuentas de alto valor.

Seguridad de correo electrónico y web

Implemente DMARC, DKIM y SPF en todos los dominios de envío para prevenir la suplantación de dominios. Agregue filtrado avanzado de correo electrónico con escaneo de enlaces, sandboxing de archivos adjuntos y detección de anomalías basada en IA. Estos controles no detectarán todo, pero aumentan significativamente el coste de una campaña exitosa.

Arquitectura Zero Trust

El acceso a la red de confianza cero (ZTNA) opera bajo el principio de «nunca confiar, siempre verificar». Incluso si un atacante compromete exitosamente las credenciales de un empleado, los controles de acceso de mínimo privilegio limitan lo que pueden alcanzar. La segmentación contiene el radio de impacto. Esta es la respuesta arquitectónica a la realidad de que algunos ataques tendrán éxito.

La higiene de credenciales es fundamental para cualquier implementación de Zero Trust — y es una de las brechas más pasadas por alto en la defensa contra la ingeniería social. Cuando los empleados reutilizan contraseñas entre sistemas o las almacenan en hojas de cálculo y registros de chat, un solo intento de phishing exitoso puede convertirse en una filtración completa.

Passwork aborda esto directamente. Como gestor de contraseñas empresarial diseñado para entornos corporativos, aplica controles de acceso basados en roles, mantiene un registro de auditoría completo de quién accedió a qué credenciales y cuándo, y elimina las prácticas informales de compartición de credenciales que los atacantes explotan. Si un ataque de phishing tiene éxito y la cuenta de un empleado se ve comprometida, los controles de acceso de Passwork limitan el movimiento lateral — el atacante solo alcanza lo que ese rol legítimamente necesita, nada más.

Conclusión

La brecha entre la ingeniería social y el phishing no es semántica — es estratégica. Las organizaciones que tratan el phishing como el problema completo construirán filtros de correo electrónico mientras dejan sus líneas telefónicas, puntos de acceso físico y psicología humana sin defensa.

Ingeniería social vs. ataques de phishing requiere una respuesta que coincida con el alcance completo de la amenaza: controles técnicos que reduzcan la superficie de ataque y una cultura de seguridad que convierta a los empleados de la vulnerabilidad más explotada en una capa activa de defensa.

El 60% de las filtraciones que involucran el elemento humano no se resolverán solo con tecnología. Se resolverán por organizaciones que inviertan igualmente en sistemas y en las personas que los operan — y que construyan el tipo de confianza donde un empleado se sienta seguro diciendo: «Algo en esta solicitud me pareció extraño, así que me detuve y pregunté».

Ese instinto es el cortafuegos humano. Vale la pena construirlo deliberadamente. Y la base técnica debajo de él — acceso controlado, credenciales únicas, visibilidad completa de auditoría — es exactamente lo que una herramienta como Passwork está diseñada para proporcionar.

Preguntas frecuentes

¿Es el phishing un tipo de ingeniería social?

Sí. El phishing es una táctica específica dentro de la categoría más amplia de ingeniería social. Todos los ataques de phishing utilizan manipulación psicológica — la característica definitoria de la ingeniería social — pero entregada a través de canales digitales. La ingeniería social también incluye técnicas no digitales como llamadas de pretexting, tailgating físico y suplantación de identidad presencial.

¿Cuál es la diferencia entre phishing y spear phishing?

El phishing estándar es un ataque de distribución masiva: el mismo mensaje engañoso enviado a miles de objetivos con la esperanza de que algún porcentaje responda. El spear phishing es dirigido — el atacante investiga a un individuo u organización específica y elabora un mensaje adaptado al rol, relaciones y contexto de esa persona. El spear phishing tiene una tasa de éxito significativamente mayor y es la técnica preferida para objetivos de alto valor.

¿Cómo eluden los atacantes MFA usando ingeniería social?

Dos métodos principales: bombardeo de solicitudes (inundar al objetivo con notificaciones push de MFA hasta que apruebe una por fatiga) y ataques de adversario en el medio (AiTM) (usar kits de phishing de proxy inverso para capturar tokens de sesión en tiempo real mientras el objetivo completa un inicio de sesión de apariencia legítima). Ambos métodos explotan la capa humana del proceso de autenticación en lugar de la capa criptográfica. La defensa es MFA resistente al phishing (FIDO2/WebAuthn), que está vinculado criptográficamente al dominio legítimo y no puede ser interceptado por proxies AiTM.

¿Cuáles son las técnicas de ingeniería social más comunes en 2026?

Las técnicas más prevalentes incluyen spear phishing generado por IA (señuelos personalizados creados a escala usando modelos de lenguaje grandes), vishing con deepfake (llamadas de voz clonadas con IA suplantando a ejecutivos o personal de TI), compromiso de correo electrónico empresarial (pretexting vía correo electrónico para autorizar transferencias fraudulentas) y bombardeo de solicitudes para derrotar MFA. Las técnicas físicas como el tailgating siguen siendo relevantes en entornos con controles de acceso inadecuados.

¿Cómo pueden las organizaciones medir su exposición a la ingeniería social?

Las simulaciones regulares de phishing proporcionan una tasa de clics y tasa de envío de credenciales cuantificables en toda la organización. Los ejercicios de red team que incluyen escenarios de ingeniería social física y basada en voz revelan brechas que las pruebas solo por correo electrónico no detectan. El seguimiento de informes de incidentes — incluyendo casi incidentes — a lo largo del tiempo muestra si la cultura de seguridad está mejorando. La métrica que más importa no es cuántos empleados fallaron una simulación; es cuántos lo reportaron.

¿Qué papel juega la gestión de credenciales en limitar el daño de la ingeniería social?

Incluso cuando un atacante manipula exitosamente a un empleado para que revele credenciales, una buena higiene de credenciales limita el daño. Las contraseñas únicas por sistema significan que una sola credencial comprometida no se propaga. Los controles de acceso basados en roles significan que una cuenta comprometida solo puede acceder a lo que ese rol legítimamente necesita. Los registros de auditoría significan que la intrusión es detectable. Un gestor de contraseñas aplica estas prácticas sistemáticamente en lugar de depender de la disciplina individual.

Tabla de contenidos

Tabla de contenidos

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información