Una passkey es una credencial de autenticación sin contraseñas y resistente al phishing, basada en criptografía de clave pública. Cuando crea una passkey, su dispositivo genera un par de claves criptográficas único: una clave pública almacenada en el servidor del sitio web y una clave privada que nunca abandona su dispositivo. Inicia sesión verificando su identidad con biometría o un PIN.

Este enfoque, estandarizado por la FIDO Alliance y fundamental para la autenticación sin contraseñas, previene el phishing y el robo de credenciales porque la clave privada nunca abandona su dispositivo. El modelo se alinea con las directrices NIST SP 800-63B-4 y los requisitos de privacidad del GDPR.

En la práctica, la mayoría de las organizaciones operan en entornos mixtos — algunos servicios ya admiten passkeys, otros no lo harán durante años. Un enfoque estructurado de gestión de credenciales abarca ambos casos.

Esta guía cubre todo: cómo funcionan las passkeys técnicamente, la diferencia entre passkeys sincronizadas y vinculadas al dispositivo, cómo configurarlas en iPhone, Android y Windows, y qué dicen los datos más recientes de 2025–2026 sobre el rendimiento en el mundo real.

Puntos clave

- Las passkeys utilizan criptografía de clave pública: la clave privada permanece en su dispositivo; el servidor solo almacena la clave pública.

- Las passkeys son resistentes al phishing por diseño — un sitio web falso no puede solicitar la firma de su passkey.

- Los inicios de sesión con passkey logran una tasa de éxito del 93%, comparado con el 63% de otros métodos de autenticación (FIDO Alliance Passkey Index, octubre de 2025).

- Si pierde su dispositivo, las passkeys sincronizadas son recuperables a través de iCloud Keychain o la recuperación de cuenta de Google.

- A finales de 2024, más de 15 mil millones de cuentas admiten passkeys, y la adopción se duplicó durante ese año (FIDO Alliance, diciembre de 2024).

¿Qué es una passkey?

Una passkey es un par de claves criptográficas almacenado en su dispositivo. La FIDO Alliance — el consorcio de la industria detrás del estándar — define las passkeys como credenciales que «reemplazan las contraseñas con pares de claves criptográficas para seguridad de inicio de sesión resistente al phishing y una experiencia de usuario mejorada».

Las passkeys implementan el estándar FIDO2, con WebAuthn gestionando la comunicación entre el navegador y el dispositivo. Cuando crea una passkey, su dispositivo genera dos claves matemáticamente vinculadas: una permanece en su dispositivo (privada), otra va al sitio web (pública).

Para iniciar sesión, demuestra que posee la clave privada resolviendo un desafío criptográfico — utilizando su rostro, huella dactilar o PIN. El sitio web verifica su respuesta utilizando la clave pública que ya tiene.

La clave privada nunca abandona su dispositivo. El servidor nunca la ve. No hay nada en el lado del servidor que valga la pena robar.

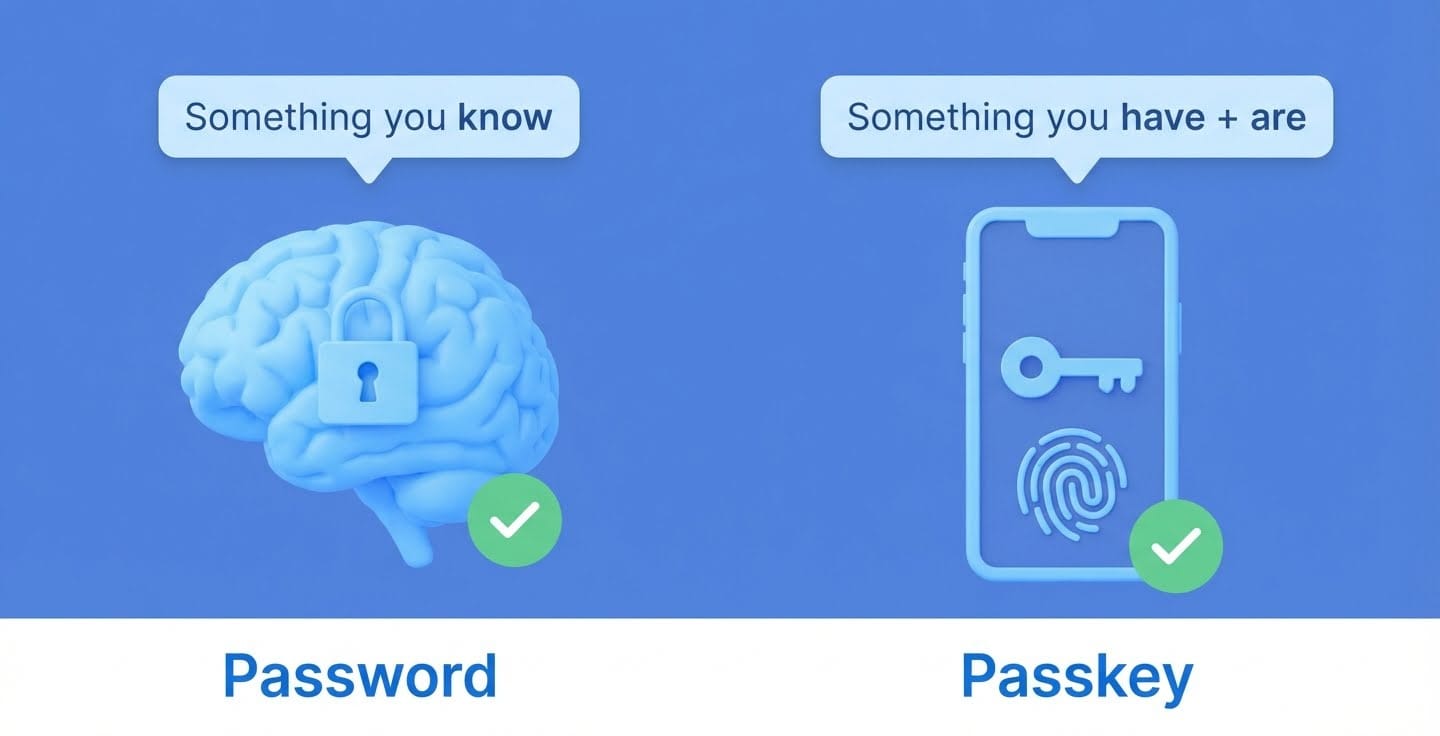

Las passkeys en términos simples

Una passkey es algo que tiene (su dispositivo) más algo que es (su huella dactilar o rostro). Su teléfono genera la passkey, y usted la desbloquea con biometría.

El servicio nunca ve su huella dactilar o rostro, solo que usted desbloqueó la clave. Piense en ello como una tarjeta de hotel: tiene la tarjeta, y la puerta se abre cuando la toca. No hay código que recordar, nada que escribir, nada que robar de forma remota.

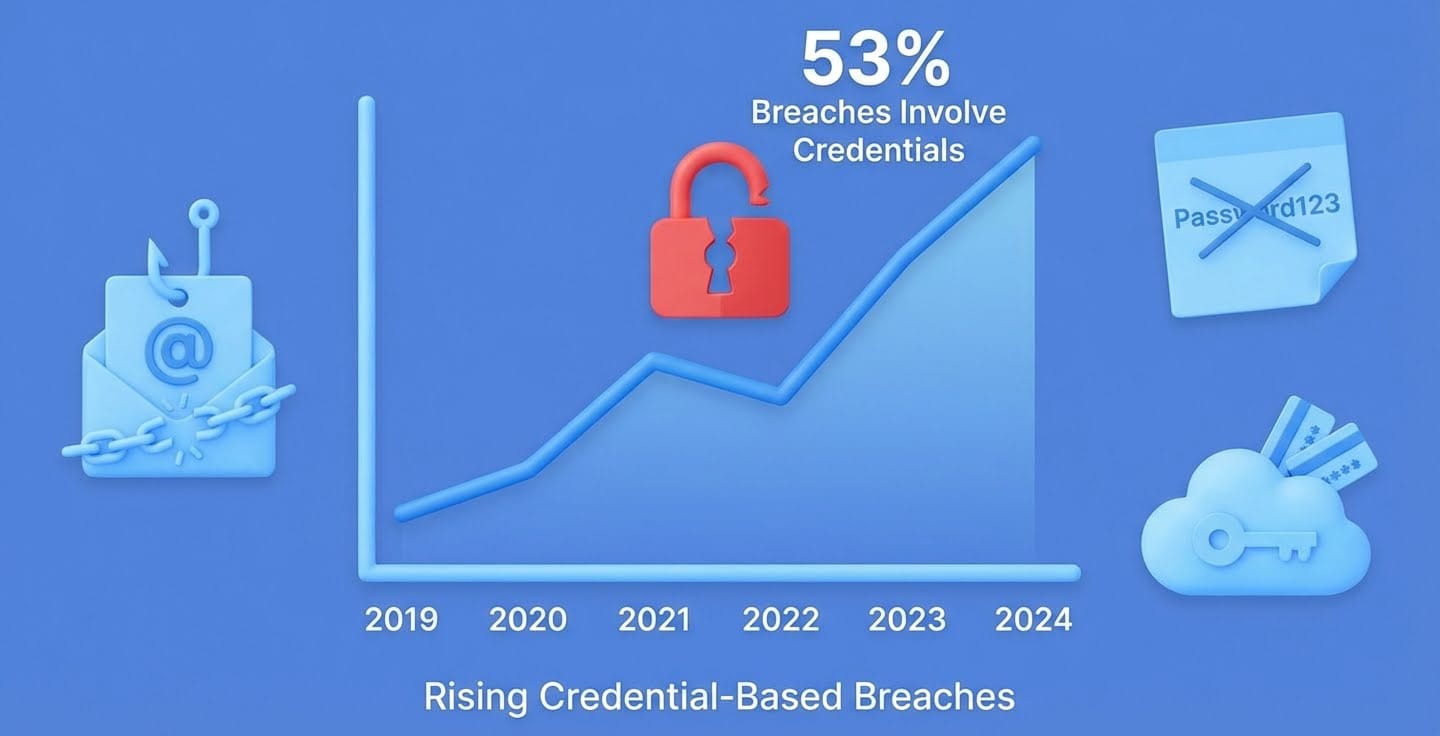

El problema con las contraseñas tradicionales

Las contraseñas tienen un defecto fundamental: son secretos que deben compartirse. Cada vez que escribe una, viaja a través de redes y se almacena en servidores. El 2025 Verizon DBIR encontró que más del 53% de las filtraciones de datos involucran credenciales robadas o descifradas por fuerza bruta.

Los usuarios agravan el problema. La reutilización de contraseñas es desenfrenada — una filtración en un servicio se propaga a cuentas comprometidas en todas partes. El phishing explota esto aún más: páginas de inicio de sesión falsas engañan a los usuarios para que escriban credenciales, dando a los atacantes acceso directo. Añada la fatiga de contraseñas, y obtendrá notas adhesivas o variantes de «Company2024».

Problemas comunes con las contraseñas:

- Reutilización — una filtración desbloquea múltiples cuentas.

- Contraseñas débiles — «123456» todavía domina.

- Vulnerabilidad al phishing — sitios falsos capturan credenciales escritas.

- Exposición del lado del servidor — las bases de datos filtradas se descifran.

- Carga de memoria — los usuarios restablecen, anotan o simplifican.

Con las passkeys, no hay contraseña que recordar, no hay contraseña que robar y no hay base de datos del servidor que vulnerar.

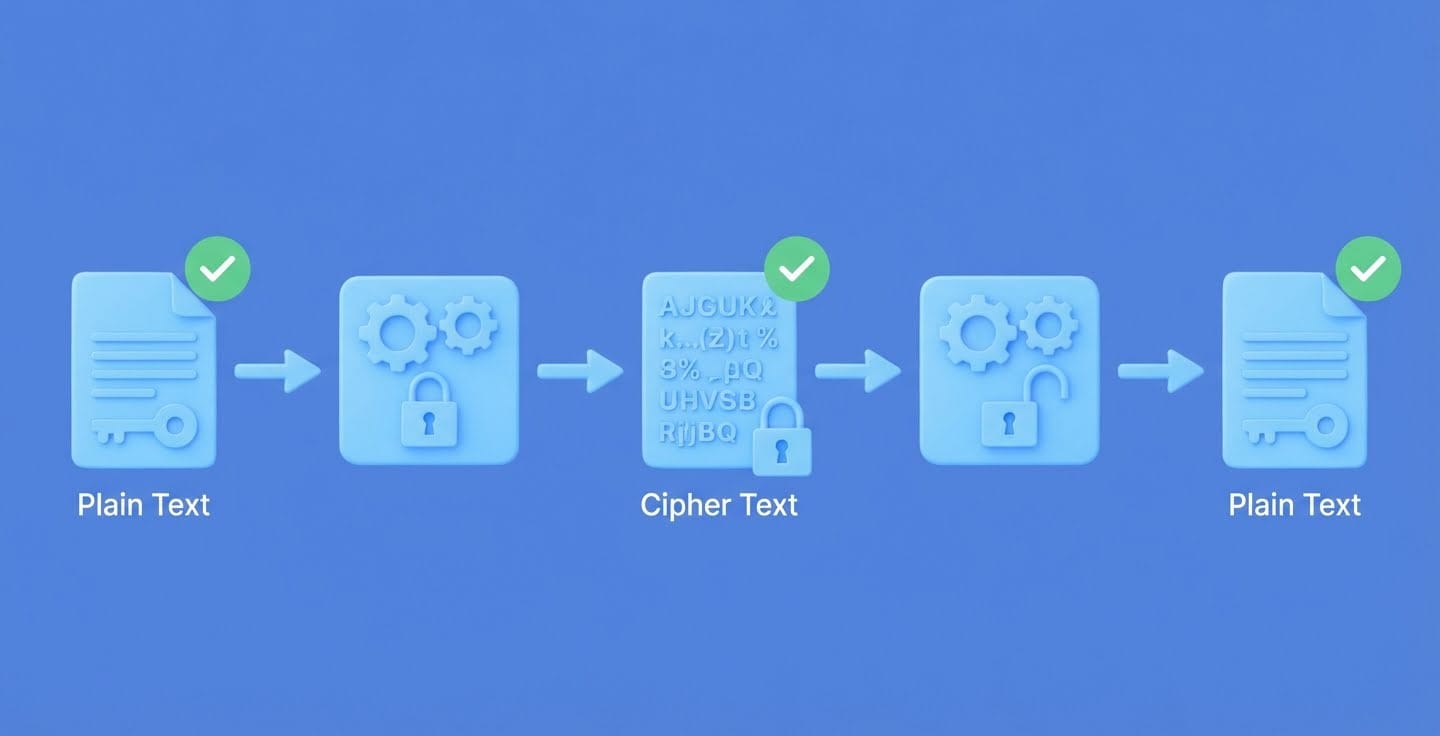

Cómo funcionan realmente las passkeys

Las passkeys utilizan criptografía de clave pública en lugar de secretos compartidos. Piense en ello como un buzón físico: la clave pública es la ranura por donde cualquiera puede dejar un mensaje, y la clave privada es la llave que abre el buzón. Solo la persona con la clave privada puede leer lo que hay dentro.

Cuando inicia sesión con una passkey, el servicio o sitio web envía un desafío — una cadena de datos única y aleatoria. Su dispositivo utiliza la clave privada para firmar ese desafío matemáticamente. El sitio web luego verifica la firma contra la clave pública que almacenó durante el registro. Si la firma es válida, tiene acceso.

La FIDO Alliance estandariza esto a través de FIDO2. WebAuthn gestiona la comunicación entre el navegador y el dispositivo. NIST reconoce este modelo como resistente al phishing.

Paso a paso:

- El dispositivo crea el par de claves

- La clave privada permanece en el dispositivo

- La clave pública se envía al servicio

- El servicio envía un desafío

- Usted aprueba con biometría

- El dispositivo firma el desafío

- El servicio valida la firma

- Tiene acceso

Paso 1. El proceso de registro

El proceso de crear una passkey se denomina ceremonia de registro en la especificación WebAuthn — la API web del W3C que implementa FIDO2 en navegadores.

Esto es lo que sucede:

- Visita un sitio web y elige crear una passkey.

- El sitio web envía una solicitud de registro a su navegador a través de la API WebAuthn.

- Su navegador le solicita que verifique su identidad — Face ID, huella dactilar o PIN.

- Su dispositivo genera un par de claves pública/privada único específicamente para este sitio web.

- La clave pública se envía al servidor del sitio web y se almacena. La clave privada se guarda en el hardware seguro de su dispositivo — el Secure Enclave en dispositivos Apple, o el chip TPM (Trusted Platform Module) en Windows.

Apple, Google y Microsoft implementan esto a través de APIs específicas de la plataforma (iCloud Keychain, Google Password Manager, Windows Hello), pero todos siguen los estándares FIDO2 y WebAuthn. Sus datos biométricos nunca abandonan su dispositivo, solo la prueba criptográfica de que autorizó la creación de la clave.

Paso 2. El proceso de autenticación

Iniciar sesión con una passkey — la ceremonia de autenticación — es igualmente sencillo:

- Visita el sitio web y hace clic en «Iniciar sesión con passkey».

- El sitio web envía un desafío único y aleatorio a su navegador.

- Su navegador le solicita que verifique su identidad (biometría o PIN).

- Su dispositivo utiliza la clave privada para firmar criptográficamente el desafío.

- El desafío firmado vuelve al servidor. El servidor verifica la firma utilizando la clave pública almacenada. Si coincide, se concede el acceso.

WebAuthn estandariza este flujo en navegadores y plataformas. La clave privada nunca abandona su dispositivo, y el mecanismo de desafío-respuesta previene ataques de repetición.

El desafío es único cada vez. Incluso si un atacante intercepta la respuesta firmada, no puede reutilizarla — está matemáticamente vinculada a esa única sesión.

Autenticación entre dispositivos: códigos QR y Bluetooth

Aquí hay un escenario que confunde a muchos usuarios: está en un portátil Windows, pero su passkey está almacenada en su iPhone. ¿Qué sucede?

El navegador muestra un código QR. Lo escanea con su teléfono. El teléfono y el portátil luego establecen una conexión Bluetooth de corto alcance para verificar la proximidad física — este es el mecanismo de transporte híbrido definido en el protocolo FIDO2 CTAP2.

La verificación de proximidad por Bluetooth es el paso de seguridad crítico. Evita que un atacante remoto utilice el código QR desde una ubicación diferente. Su teléfono realiza la verificación biométrica localmente, luego envía el desafío firmado de vuelta al portátil a través del canal Bluetooth seguro.

Bluetooth no está transmitiendo su passkey. Está confirmando que su teléfono está físicamente junto a la computadora — lo que hace que la autenticación entre dispositivos sea resistente al phishing incluso cuando se utiliza un segundo dispositivo.

Passkeys vs. contraseñas: diferencias clave

Una contraseña es una cadena secreta de caracteres que usted crea y envía a un servidor para verificar su identidad. Las contraseñas tienen un defecto estructural fundamental: son secretos compartidos. El sitio web almacena su contraseña (o un hash de ella), lo que significa que una filtración del servidor la expone. Las passkeys son pruebas criptográficas — su dispositivo guarda la clave privada; los servicios solo guardan claves públicas inútiles.

Los datos de Cloudflare de marzo de 2025 encontraron que aproximadamente el 41% de los intentos exitosos de autenticación humana involucran credenciales filtradas. Ese número refleja años de reutilización de contraseñas en bases de datos vulneradas.

| Característica | Passkey | Contraseña |

|---|---|---|

| Resistencia al phishing | Absoluta — vinculada criptográficamente al dominio específico | Ninguna — puede introducirse en cualquier sitio falso |

| Riesgo de credential stuffing | Cero — no hay secreto compartido que robar del servidor | Alto — las bases de datos del lado del servidor son objetivos de filtraciones |

| Experiencia de usuario | Un toque biométrico (promedio 8,5 segundos) | Escribir contraseña + posible 2FA (promedio 31,2 segundos) |

| Ubicación de almacenamiento | Clave privada en el dispositivo (Secure Enclave/TPM); clave pública en el servidor | Contraseña con hash en el servidor |

| Riesgo de reutilización de contraseña | Ninguno — par de claves único por sitio | Alto — el 41% de los inicios de sesión usan credenciales filtradas |

| Recuperación si se pierde | Sincronizada vía iCloud/Google; copia de seguridad con llave de hardware | Restablecimiento de contraseña vía correo electrónico |

| Impacto de filtración del servidor | Ninguno — la clave pública es inútil sin la clave privada | Alto — las contraseñas con hash pueden descifrarse |

Tipos de passkeys: sincronizadas vs. vinculadas al dispositivo

No todas las passkeys son iguales. La distinción entre passkeys sincronizadas y vinculadas al dispositivo importa tanto para la seguridad como para el cumplimiento — y la mayoría de las guías la omiten por completo.

Passkeys sincronizadas (credenciales FIDO multidispositivo)

Las passkeys sincronizadas se almacenan en un gestor de credenciales basado en la nube y se sincronizan automáticamente en todos los dispositivos de su ecosistema. Cree una passkey en su iPhone, y estará inmediatamente disponible en su iPad y Mac.

Estas passkeys están cifradas de extremo a extremo. El proveedor de la nube no puede leerlas. A partir de NIST SP 800-63B-4 (publicado en 2025), las passkeys sincronizadas califican como autenticadores AAL2 (Nivel de Garantía de Autenticación 2) — apropiadas para la mayoría de los casos de uso de consumidores y empresas.

Ideal para: Consumidores en general, la mayoría de las aplicaciones empresariales, servicios donde la comodidad entre dispositivos importa.

Passkeys vinculadas al dispositivo

Las passkeys vinculadas al dispositivo se almacenan en una pieza específica de hardware — una llave de seguridad de hardware como un YubiKey, o el chip TPM en un dispositivo Windows — y no pueden copiarse ni sincronizarse. Existen solo en ese único dispositivo.

Según NIST SP 800-63B-4, las passkeys vinculadas al dispositivo califican como AAL3 — el nivel más alto de garantía de autenticación, requerido para sistemas gubernamentales, instituciones financieras y entornos empresariales de alta seguridad.

Ideal para: Gestión de acceso privilegiado, industrias reguladas, sistemas gubernamentales.

¿Son seguras las passkeys?

Sí. Las passkeys son significativamente más seguras que las contraseñas. Las passkeys eliminan categorías enteras de ataques por diseño. Son resistentes al phishing por diseño e inmunes al credential stuffing. La clave privada nunca abandona el dispositivo del usuario.

Esta arquitectura, construida sobre criptografía de clave pública, también neutraliza las filtraciones de servidores. Los servicios almacenan solo claves públicas, inútiles para los atacantes. Incluso si una base de datos se filtra, las credenciales permanecen seguras.

El 2025 Verizon DBIR muestra que el robo de credenciales impulsa el 88% de las filtraciones de aplicaciones web. Las passkeys hacen que ese vector sea irrelevante. NIST SP 800-63B clasifica este modelo como resistente al phishing, el nivel más alto de garantía de autenticación.

Beneficios de seguridad:

- Phishing imposible — vinculadas criptográficamente a sitios específicos

- Sin robo de credenciales — las claves privadas nunca abandonan los dispositivos

- Filtraciones de servidores neutralizadas — solo claves públicas, inútiles para los atacantes

- Sin ataques de repetición — el desafío-respuesta previene la reutilización

- Vinculación biométrica — verificación local, la biometría nunca se transmite

Segura por diseño

Las passkeys incorporan la seguridad en la arquitectura, no en el comportamiento del usuario. Con criptografía de clave pública, la clave privada nunca abandona su dispositivo. Permanece en hardware seguro (TPM, Secure Enclave) inaccesible incluso si su dispositivo está comprometido. El servicio almacena solo la clave pública, inútil para los atacantes.

Esta separación estructural lo cambia todo. Cuando los servidores son vulnerados, los atacantes no encuentran nada útil.

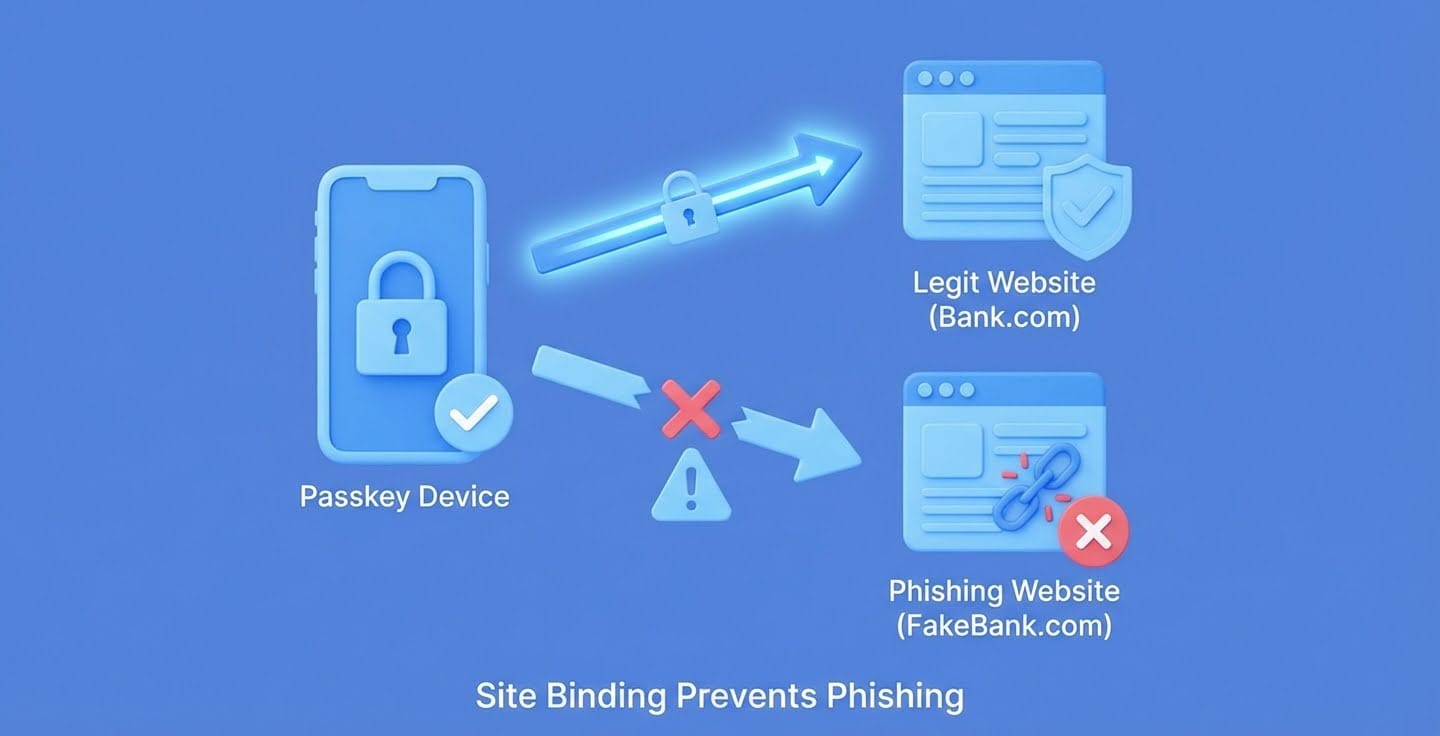

WebAuthn añade otra capa: vinculación al sitio. Durante el registro, la passkey se vincula criptográficamente al dominio. Si un sitio de phishing intenta usar la passkey, la autenticación falla; la firma criptográfica no coincidirá con el dominio incorrecto. NIST SP 800-63B reconoce esto como resistencia a la suplantación del verificador, el nivel más alto de garantía.

La seguridad se vuelve automática. No se le puede engañar para que escriba credenciales que no existen. No puede reutilizar contraseñas entre sitios. No puede caer en páginas de inicio de sesión falsas. La criptografía simplemente no cooperará.

Por qué las passkeys son resistentes al phishing

Las passkeys están vinculadas criptográficamente al dominio específico donde fueron creadas — por ejemplo, google.com. Cuando su navegador firma el desafío del servidor, incluye el nombre del dominio en los datos firmados. Si llega a un sitio falso (g00gle.com), la passkey para google.com simplemente no funcionará — el dominio no coincide. No hay contraseña para engañarle y que la escriba en una página falsa.

Esta es una propiedad que 2FA basado en SMS e incluso códigos TOTP no pueden ofrecer. Estos pueden ser interceptados en ataques de phishing en tiempo real. Una passkey no puede serlo.

¿Pueden las passkeys ser robadas o hackeadas?

La clave privada reside en el Secure Enclave del dispositivo (Apple) o TPM (Windows) — chips aislados por hardware diseñados para ser resistentes a manipulaciones. Incluso si un malware infecta el dispositivo, no puede extraer la clave privada del Secure Enclave. Un atacante también necesitaría pasar la verificación biométrica para usar la passkey.

Privada por diseño

Las passkeys protegen la privacidad tan fundamentalmente como la seguridad. Su escaneo de huella dactilar o rostro nunca abandona su dispositivo. La autenticación biométrica ocurre localmente. El servicio nunca ve sus datos biométricos, solo que usted desbloqueó la clave.

La criptografía de clave pública también previene el rastreo. Cada servicio obtiene una clave pública diferente. A diferencia de las contraseñas (la misma credencial en todas partes) o las cookies, las passkeys no pueden vincular su actividad entre sitios. Google no puede ver lo que hace en Microsoft.

Esto se alinea con los principios del GDPR: recopilación mínima de datos, procesamiento local, control del usuario. Las directrices de NIST igualmente enfatizan la autenticación que preserva la privacidad. Con las passkeys, demuestra quién es sin revelar quién es.

¿Qué sucede si pierde su dispositivo?

Esta es la pregunta que detiene a la mayoría de las personas de cambiar. Aquí está el panorama completo:

- Passkeys sincronizadas — iCloud Keychain: Sus passkeys están respaldadas en iCloud Keychain, que está cifrado de extremo a extremo. Apple confirma que Apple misma no puede leer sus passkeys. Configure un nuevo iPhone, inicie sesión en su Apple ID, y sus passkeys se restauran automáticamente. El sistema de custodia de iCloud Keychain de Apple aplica un límite de 10 intentos — después de 10 intentos de recuperación fallidos, el registro se destruye permanentemente. Se requiere autenticación de dos factores en el Apple ID.

- Passkeys sincronizadas — Google Password Manager: Inicie sesión en su cuenta de Google en un nuevo dispositivo Android y sus passkeys se restauran automáticamente.

- Passkeys vinculadas al dispositivo: Si pierde una llave de seguridad de hardware, necesita una copia de seguridad. La mejor práctica es registrar dos llaves de hardware para cada cuenta — mantenga una como copia de seguridad en una ubicación segura.

- Contactos de recuperación de cuenta: Apple, Google y Microsoft admiten contactos de recuperación y códigos de recuperación. Configúrelos antes de necesitarlos.

Los beneficios reales de las passkeys: datos 2025–2026

El FIDO Alliance Passkey Index (octubre de 2025) agrega datos de rendimiento de Amazon, Google, Microsoft, PayPal, TikTok y otras cinco plataformas principales. Los números son sorprendentes.

Los inicios de sesión con passkey logran una tasa de éxito del 93%, comparado con solo el 63% para otros métodos de autenticación — una diferencia de 30 puntos porcentuales. En términos de velocidad, las passkeys toman un promedio de 8,5 segundos por inicio de sesión, comparado con 31,2 segundos para MFA tradicional — una reducción del 73% en el tiempo de inicio de sesión. Las organizaciones reportan hasta un 81% de reducción en incidentes de soporte técnico relacionados con el inicio de sesión, principalmente solicitudes de restablecimiento de contraseña.

Los casos de estudio del mundo real de la conferencia Authenticate 2025 refuerzan estas cifras. Roblox logró una reducción del 15% en la apropiación de cuentas después de implementar passkeys en su flujo de registro (Corbado, 2025). TikTok reportó una tasa de éxito de autenticación con passkey del 97%. VicRoads en Australia implementó passkeys para 5 millones de usuarios utilizando un enfoque gradual basado en datos.

La adopción por parte de los consumidores también se está acelerando. La Encuesta de Consumidores del Día Mundial de la Passkey de FIDO Alliance (abril de 2025) encontró que el 69% de los consumidores han habilitado passkeys en al menos una cuenta, y el 74% conocen las passkeys. La misma encuesta encontró que el 47% de los consumidores abandonarán una compra si olvidan su contraseña — un problema de conversión que las passkeys eliminan.

Limitaciones y desventajas de las passkeys

Las passkeys resuelven problemas de seguridad fundamentales pero aún no son completamente fluidas. La sincronización entre dispositivos es el mayor punto de fricción. Apple sincroniza a través de iCloud Keychain, Google a través de Password Manager, Microsoft a través de Windows Hello, y estos ecosistemas no se comunican. iPhone a Windows necesita códigos QR poco prácticos.

La recuperación de cuentas se vuelve más complicada. Pierda su teléfono sin copias de seguridad, y podría quedarse bloqueado. Los proveedores de plataformas ofrecen opciones de recuperación, pero los usuarios deben habilitarlas proactivamente.

El soporte para sistemas heredados sigue siendo incompleto. Muchas aplicaciones internas, VPNs y sitios más antiguos no aceptan passkeys. Las contraseñas no van a desaparecer de la noche a la mañana.

Limitaciones actuales

- El problema del eslabón más débil. La mayoría de los sitios web que admiten passkeys todavía permiten el inicio de sesión con contraseña como respaldo. Esto significa que la seguridad de la cuenta es solo tan fuerte como el método de autenticación más débil disponible. Un atacante que pueda activar el flujo «olvidé mi contraseña» todavía puede eludir la passkey por completo. Hasta que los servicios eliminen el respaldo de contraseña, las passkeys añaden una opción más fuerte — no eliminan la superficie de ataque de contraseñas.

- Fricción entre ecosistemas. Las passkeys almacenadas en iCloud Keychain no están automáticamente disponibles en Android, y viceversa. Un usuario que cambia de iPhone a Android debe volver a registrar las passkeys en la nueva plataforma. Los gestores de contraseñas resuelven esto almacenando passkeys en una bóveda agnóstica de plataforma, haciéndolos la mejor opción para usuarios que trabajan en múltiples ecosistemas.

- La paradoja del arranque. Para usar una passkey, necesita un dispositivo compatible con passkeys. Configurar un nuevo dispositivo desde cero todavía requiere otra forma de autenticarse primero — típicamente una contraseña o un código de recuperación. Para equipos de TI empresarial que gestionan implementaciones a gran escala, esto crea un problema del huevo y la gallina: no se pueden eliminar completamente las contraseñas hasta que cada usuario haya registrado una passkey, pero el registro requiere las credenciales antiguas.

- Adopción limitada. A principios de 2026, el 48% de los 100 principales sitios web admiten passkeys. La mayoría de internet todavía requiere contraseñas. Las passkeys y las contraseñas coexistirán durante años — lo que significa que la gestión de contraseñas sigue siendo una necesidad operativa real durante la transición.

Los gestores de credenciales de plataforma — iCloud Keychain, Google Password Manager, Windows Hello — están diseñados para usuarios individuales, no para organizaciones. No ofrecen bóvedas compartidas, controles de acceso basados en roles ni registros de auditoría. Cuando un empleado se va, no hay forma centralizada de revocar sus passkeys o rotar credenciales compartidas.

Para equipos de TI que gestionan docenas de sistemas, esa es una brecha operativa, no un inconveniente menor. Gestionar esa coexistencia — passkeys donde estén soportadas, contraseñas fuertes donde no — es exactamente para lo que Passwork está diseñado. Bóvedas estructuradas, controles de acceso granulares y registros de auditoría completos mantienen las credenciales heredadas seguras mientras su equipo implementa passkeys a su propio ritmo.

Por qué las organizaciones todavía necesitan un gestor de contraseñas

Las passkeys resuelven el problema de autenticación para los servicios soportados. No resuelven el problema de gestión de credenciales para todo lo demás.

Considere lo que un entorno empresarial típico realmente contiene: docenas de herramientas internas que no soportarán passkeys durante años, cuentas de servicio compartidas que no pueden vincularse a un solo dispositivo, claves API y credenciales SSH que no tienen equivalente en passkey, y sistemas heredados donde el modelo de autenticación es fijo. Nada de eso desaparece cuando implementa passkeys para Microsoft 365 y Google Workspace.

Un gestor de contraseñas corporativo maneja lo que las passkeys no pueden:

- Credenciales compartidas — las cuentas de servicio, inicios de sesión de administrador y contraseñas de equipo necesitan acceso controlado con propiedad clara. Los llaveros de plataforma son personales por diseño; no tienen concepto de bóvedas compartidas o permisos basados en roles.

- Identidades no humanas — las claves API, claves SSH, credenciales de bases de datos y secretos de CI/CD no se mapean a la biometría de un usuario. Necesitan un hogar seguro con controles de acceso y políticas de rotación.

- Sistemas heredados — las herramientas internas, aplicaciones on-premise y productos SaaS más antiguos seguirán requiriendo contraseñas durante años. Esas credenciales necesitan la misma disciplina de seguridad que todo lo demás.

- Desvinculación — cuando un empleado se va, TI necesita revocar el acceso y rotar las credenciales compartidas inmediatamente. No hay forma centralizada de hacer eso a través de iCloud Keychains o cuentas de Google.

- Registros de auditoría — SOC 2, ISO 27001 y marcos similares requieren evidencia de quién accedió a qué y cuándo. Los gestores de credenciales de plataforma no producen ese registro.

- Entornos multiplataforma — las organizaciones que ejecutan Windows, macOS, Android y Linux simultáneamente no pueden depender de la sincronización nativa de ninguna plataforma individual. Una bóveda agnóstica de proveedor cubre toda la pila.

Las dos herramientas abordan diferentes capas del mismo problema. Las passkeys manejan la autenticación de usuario donde el estándar es soportado. Un gestor de contraseñas cubre el resto — y mantiene toda la superficie de credenciales auditable.

¿Qué servicios y plataformas admiten actualmente passkeys?

Todas las principales plataformas ahora admiten passkeys, aunque los detalles de implementación varían.

Apple almacena las passkeys en iCloud Keychain, sincronizando cifrado de extremo a extremo a través de iPhones, iPads y Macs. Los usuarios pueden iniciar sesión con Face ID o Touch ID, y usar su iPhone como autenticador para dispositivos que no son Apple mediante código QR.

Google integra las passkeys a través de Google Password Manager en Android y Chrome. Las passkeys se sincronizan entre dispositivos conectados a la misma cuenta de Google, protegidas por un PIN dedicado o desbloqueo biométrico.

Microsoft admite passkeys a través de Windows Hello, Microsoft Authenticator y Entra ID. Los dispositivos Windows 10/11 usan biometría o PIN; la aplicación Authenticator almacena passkeys vinculadas al dispositivo para cuentas empresariales, con sincronización en la nube opcional para cuentas personales.

La FIDO Alliance certifica las implementaciones, asegurando la interoperabilidad entre plataformas. La mayoría de los navegadores modernos (Chrome, Safari, Edge, Firefox) admiten WebAuthn, haciendo que las passkeys sean utilizables en todos los sistemas operativos.

Dispositivos y navegadores que admiten passkeys

Las passkeys funcionan en plataformas modernas, pero los requisitos de versión importan. Aquí está el panorama actual de compatibilidad basado en nuestras pruebas en combinaciones de dispositivos.

| Plataforma | Versión mínima | Soporte de navegador | Método de sincronización |

|---|---|---|---|

| Apple | iOS 16+, iPadOS 16+, macOS 13+ | Safari, Chrome, Edge | iCloud Keychain (cifrado de extremo a extremo) |

| Android | Android 9+ (API level 28+) | Chrome, Edge, Firefox, Samsung Internet | Google Password Manager |

| Windows | Windows 10 19H1+ (TPM recomendado), Windows 11 | Chrome, Edge, Firefox | Windows Hello + Microsoft Authenticator |

| Linux | Dependiente de la distribución | Chrome, Edge, Firefox | Terceros o solo local |

Hallazgos clave de las pruebas:

- El ecosistema de Apple sincroniza sin problemas entre dispositivos Apple pero necesita códigos QR para hardware que no es Apple.

- Las passkeys de Android se sincronizan a través de cuentas de Google pero necesitan desbloqueo del dispositivo para acceder.

- Windows Hello ofrece passkeys vinculadas al dispositivo; la sincronización en la nube todavía se está implementando para cuentas personales.

- Los flujos entre plataformas funcionan pero se sienten menos pulidos que la sincronización dentro del ecosistema.

WebAuthn habilita esta compatibilidad entre plataformas — los navegadores implementan el estándar, así que las passkeys funcionan en todos los sistemas operativos a pesar de los diferentes backends de sincronización.

Cómo empezar a usar passkeys hoy

Comenzar con passkeys toma cinco minutos. Aquí está el flujo práctico basado en configurarlas en diferentes dispositivos.

Ecosistema Apple (iPhone, iPad, Mac)

Las passkeys en dispositivos Apple se almacenan en iCloud Keychain y se sincronizan automáticamente en todos los dispositivos Apple conectados al mismo Apple ID. La autenticación de dos factores debe estar habilitada en el Apple ID.

- Visite un sitio web compatible y vaya a la configuración de la cuenta o la página de registro.

- Busque una opción «Crear una passkey» o «Añadir una passkey».

- Toque la opción. El navegador le solicita usar Face ID, Touch ID o el código de su dispositivo.

- Autentíquese con su biometría. La passkey se guarda en iCloud Keychain automáticamente.

- En futuros inicios de sesión, toque «Iniciar sesión con passkey» y autentíquese con Face ID o Touch ID.

Android (Google Password Manager)

Las passkeys en Android se almacenan en Google Password Manager y se sincronizan entre dispositivos Android conectados a la misma cuenta de Google. Cuando un sitio web ofrece crear una passkey, Android le solicita guardarla en Google Password Manager. Autentíquese con huella dactilar, reconocimiento facial o el PIN de bloqueo de pantalla.

Windows (Windows Hello / Microsoft Authenticator)

En Windows 11, las passkeys pueden almacenarse en Windows Hello — usando el chip TPM del dispositivo — o en la aplicación Microsoft Authenticator. Las passkeys de Windows Hello están vinculadas al dispositivo por defecto, lo que significa que califican como AAL3 bajo NIST SP 800-63B-4.

Cuando un sitio web ofrece crear una passkey, Windows le solicita guardarla con Windows Hello. Autentíquese con su PIN de Windows Hello, huella dactilar o reconocimiento facial.

Gestor de contraseñas

Para organizaciones que gestionan credenciales a escala, un gestor de contraseñas corporativo como Passwork proporciona la infraestructura para manejar tanto contraseñas heredadas como la transición a passkeys — manteniendo las credenciales seguras y auditables durante toda la migración.

Consejos de las pruebas:

- Comience con servicios que usa diariamente pero que no son críticos para el negocio.

- Mantenga un dispositivo como copia de seguridad antes de eliminar contraseñas.

- Pruebe la recuperación antes de necesitarla.

- Los usuarios empresariales deben verificar la compatibilidad con el SSO existente.

¿Qué sitios web y aplicaciones admiten passkeys?

A principios de 2026, las principales plataformas que admiten passkeys incluyen: Google, Apple ID, Microsoft, Amazon, PayPal, GitHub, Shopify, Adobe, Uber, TikTok, eBay, Roblox, Coinbase, Best Buy y muchos otros.

El directorio mantenido por la comunidad en passkeys.directory proporciona una lista actual y consultable de cada sitio web y aplicación que admite passkeys.

Conclusión

Las contraseñas no van a desaparecer este año. Pero la dirección es clara: más de 15 mil millones de cuentas ya admiten passkeys, el 87% de las empresas las están implementando, y la diferencia en la tasa de éxito de autenticación — 93% vs. 63% — hace el caso mejor de lo que cualquier afirmación de marketing podría.

Las passkeys están disponibles ahora, en dispositivos que las personas ya poseen, para servicios que ya usan. La tecnología está madura. Los estándares están establecidos. La fricción restante es la adopción, no la capacidad.

La transición de contraseñas a passkeys tomará años, no meses. Durante ese período, la mayoría de las organizaciones operarán entornos híbridos: passkeys para algunos servicios, contraseñas para otros, cuentas de servicio que no encajan en ningún modelo. La postura de seguridad del conjunto depende de qué tan bien gestione las partes que aún no se han movido.

Passwork está diseñado para este período — bóvedas estructuradas, controles de acceso y registros de auditoría que mantienen las credenciales heredadas bajo control mientras la inscripción de passkeys escala en su equipo.

El cambio de contraseñas a passkeys es un proceso, no un interruptor. Las organizaciones que lo gestionen deliberadamente llegarán a una postura de seguridad significativamente más fuerte — con menos fricción para los usuarios y menos incidentes para los equipos de TI.

Preguntas frecuentes

¿Qué es una passkey y cómo funciona?

Una passkey es una credencial digital que utiliza criptografía de clave pública en lugar de una contraseña compartida. Su dispositivo genera un par de claves: la clave privada permanece en su dispositivo, la clave pública va al servicio. Durante el inicio de sesión, desbloquea la clave privada con biometría (rostro, huella dactilar) para firmar un desafío, demostrando su identidad sin transmitir nunca secretos.

¿Las passkeys reemplazan la autenticación de dos factores (2FA)?

Las passkeys son en sí mismas una forma de autenticación multifactor resistente al phishing. Combinan «algo que tiene» (el dispositivo con la clave privada) y «algo que es» (verificación biométrica). Para la mayoría de los casos de uso, una passkey sola proporciona mayor seguridad que una contraseña combinada con 2FA basado en SMS — que puede ser interceptado mediante intercambio de SIM o phishing en tiempo real.

¿Puedo usar passkeys en múltiples dispositivos?

Sí. Las passkeys sincronizadas se sincronizan automáticamente en todos los dispositivos de su ecosistema — todos los dispositivos Apple, todos los dispositivos Android, o todos los dispositivos que usan el mismo gestor de contraseñas de terceros. Las passkeys vinculadas al dispositivo están atadas a una pieza específica de hardware y no pueden copiarse.

¿Pueden las passkeys ser robadas o hackeadas?

Robar una passkey requiere acceso físico al dispositivo Y evadir la biometría. La clave privada nunca abandona el hardware seguro (TPM, Secure Enclave) y nunca se transmite. El robo remoto es criptográficamente inviable. Los ataques de sesión basados en navegador siguen siendo posibles, pero estos apuntan a la sesión autenticada, no a la passkey en sí.

¿Cómo empiezo a usar passkeys?

Actualice sus dispositivos (iOS 16+, Android 9+, macOS 13+, Windows 11), habilite la biometría, luego visite un servicio compatible como la configuración de cuenta de Google o Microsoft. Seleccione «Crear passkey» y siga las indicaciones del dispositivo. Recomendamos comenzar con cuentas personales, probar la recuperación antes de eliminar contraseñas.

¿Cuáles son las desventajas de las passkeys?

La sincronización entre plataformas sigue fragmentada — Apple a Windows todavía requiere códigos QR. La recuperación de cuenta necesita configuración proactiva. El soporte para aplicaciones heredadas es incompleto. Y las passkeys no cubren credenciales compartidas, cuentas de servicio o secretos que no están vinculados a usuarios.Para organizaciones, la respuesta práctica es un enfoque híbrido: passkeys para servicios soportados, un gestor de contraseñas corporativo para todo lo demás. Las dos no son herramientas competidoras — cubren diferentes partes de la superficie de credenciales.

¿Cuál es la diferencia entre una passkey y una llave de seguridad como un YubiKey?

Una llave de seguridad de hardware (como un YubiKey) es un dispositivo físico que almacena una passkey vinculada al dispositivo. Es un tipo de autenticador de passkey. El término «passkey» se refiere a la credencial en sí; una llave de seguridad es el hardware que la almacena y la usa. Todas las credenciales basadas en YubiKey son passkeys, pero no todas las passkeys requieren un YubiKey — la mayoría de los usuarios almacenan passkeys en su teléfono o portátil.

¿Qué pasa si un sitio web que necesito aún no admite passkeys?

Use un gestor de contraseñas para almacenar una contraseña fuerte y única para ese sitio. El objetivo no es eliminar todas las contraseñas de la noche a la mañana — es reemplazarlas donde sea posible y gestionar el resto de forma segura. A medida que la adopción crece (48% de los 100 principales sitios web a principios de 2026), los sitios que solo usan contraseñas se convertirán en una minoría cada vez menor.

Tabla de contenidos

- Puntos clave

- ¿Qué es una passkey?

- El problema con las contraseñas tradicionales

- Cómo funcionan realmente las passkeys

- Passkeys vs. contraseñas: diferencias clave

- Tipos de passkeys: sincronizadas vs. vinculadas al dispositivo

- ¿Son seguras las passkeys?

- Los beneficios reales de las passkeys: datos 2025–2026

- Limitaciones y desventajas de las passkeys

- Por qué las organizaciones todavía necesitan un gestor de contraseñas

- ¿Qué servicios y plataformas admiten actualmente passkeys?

- Cómo empezar a usar passkeys hoy

- ¿Qué sitios web y aplicaciones admiten passkeys?

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Puntos clave

- ¿Qué es una passkey?

- El problema con las contraseñas tradicionales

- Cómo funcionan realmente las passkeys

- Passkeys vs. contraseñas: diferencias clave

- Tipos de passkeys: sincronizadas vs. vinculadas al dispositivo

- ¿Son seguras las passkeys?

- Los beneficios reales de las passkeys: datos 2025–2026

- Limitaciones y desventajas de las passkeys

- Por qué las organizaciones todavía necesitan un gestor de contraseñas

- ¿Qué servicios y plataformas admiten actualmente passkeys?

- Cómo empezar a usar passkeys hoy

- ¿Qué sitios web y aplicaciones admiten passkeys?

- Conclusión

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información