La gestión de acceso privilegiado (PAM) es una solución de ciberseguridad diseñada para proteger los activos más valiosos de una organización: las cuentas privilegiadas. A medida que las organizaciones enfrentan cada vez más amenazas como violaciones de datos y accesos no autorizados, PAM proporciona las herramientas necesarias para proteger estas credenciales de alto valor.

Las cuentas privilegiadas son cuentas de usuario con permisos elevados que otorgan acceso a sistemas críticos, datos sensibles y funciones administrativas — mucho más allá de lo que los usuarios estándar pueden alcanzar. Esta categoría incluye cuentas de administrador, cuentas de servicio, acceso root y otras credenciales de alto privilegio. Debido al nivel de control que poseen, estas cuentas representan los objetivos de mayor valor para los atacantes: una sola cuenta privilegiada comprometida puede dar a un adversario control total sobre la infraestructura, aplicaciones y datos.

PAM aborda este riesgo mediante un conjunto de estrategias de seguridad y tecnologías para controlar, monitorear y auditar cuentas privilegiadas. Esta guía explora PAM, sus componentes principales y cómo ayuda a las organizaciones a reducir los riesgos de seguridad manteniendo sus credenciales más sensibles bajo un control estricto y verificable.

Comprensión del acceso privilegiado

El acceso privilegiado denota un nivel elevado de permisos otorgados a los usuarios, permitiéndoles realizar tareas administrativas y acceder a sistemas críticos en toda la organización. Estas cuentas se describen comúnmente como las llaves maestras de la infraestructura de TI de la organización.

Si se ven comprometidas, los atacantes obtienen la capacidad de modificar configuraciones, exfiltrar datos sensibles y causar daños generalizados a las operaciones.

Para mitigar este riesgo, se aplica el principio de mínimo privilegio. Este asegura que a los usuarios se les otorgue solo el nivel mínimo de acceso necesario para su rol. Al limitar los permisos de las cuentas, las organizaciones pueden reducir la superficie de ataque y aumentar la seguridad.

Tipos de acceso privilegiado que necesita proteger

Las cuentas privilegiadas se dividen en tres categorías principales, cada una con riesgos distintos.

- Las cuentas administrativas tienen el acceso más amplio — controlan configuraciones del sistema, permisos de usuario e infraestructura crítica. Una cuenta de administrador comprometida efectivamente entrega a un atacante las llaves de todo el entorno.

- Las cuentas de servicio operan en segundo plano, ejecutando tareas automatizadas, trabajos programados y procesos del sistema sin interacción humana directa. Debido a que rara vez reciben el mismo escrutinio que las cuentas de usuario, a menudo se convierten en vectores de ataque pasados por alto.

- Las cuentas de aplicación se aprovisionan para que un software específico funcione con los permisos que requiere — conectándose a bases de datos, llamando APIs o accediendo a sistemas de archivos.

Las cuentas a menudo tienen credenciales privilegiadas, como contraseñas, claves SSH o tokens API, que proporcionan acceso. Las soluciones PAM se centran en proteger estas credenciales y gestionar el acceso a estas cuentas para prevenir actividades no autorizadas.

¿Qué son las credenciales privilegiadas?

Las credenciales privilegiadas son los datos de autenticación que otorgan acceso a cuentas privilegiadas. Incluyen contraseñas, claves API, claves SSH y otros tokens sensibles. Un gestor de contraseñas almacena y protege estas credenciales, permitiendo una gestión segura y centralizada.

Las bóvedas de credenciales manejan tanto contraseñas tradicionales como secretos de DevOps (claves API, claves SSH, certificados) dentro de una única plataforma. Este enfoque unificado ayuda a evitar la fragmentación que los equipos de TI a menudo experimentan cuando manejan herramientas separadas de gestión de contraseñas y gestión de secretos. Diseñamos Passwork para ofrecer opciones de implementación empresarial que cubren la gestión de contraseñas y secretos en una sola solución. Obtenga más información sobre nuestras opciones de implementación local y en la nube.

Acceso privilegiado no humano

En los entornos de TI, el acceso privilegiado no humano está volviéndose cada vez más importante. Las cuentas de servicio, cuentas de aplicación y otras identidades de máquina a menudo superan en número a las cuentas humanas. Las cuentas a menudo requieren enfoques de gestión específicos, especialmente cuando se trata de automatización y acceso API.

Las soluciones PAM para acceso no humano centralizan la gestión de credenciales privilegiadas, incluyendo claves API y tokens de cuentas de servicio. El siguiente enfoque fortalece la seguridad en todos los niveles de privilegio mientras mantiene los pipelines de CI/CD y otros flujos de trabajo de automatización funcionando sin problemas.

El verdadero costo de los privilegios comprometidos

El impacto financiero y reputacional de una violación que involucra cuentas privilegiadas puede ser devastador. Los vectores de amenaza privilegiados, como el robo de credenciales, la escalada de privilegios y las amenazas internas pueden llevar a violaciones de datos y consecuencias legales severas. Invertir en soluciones de gestión de acceso privilegiado (PAM) reduce significativamente los riesgos de seguridad.

Fortalezca las credenciales privilegiadas e implemente controles de acceso estrictos para detener la escalada de privilegios no autorizada. Las soluciones PAM centralizan la gestión de cuentas privilegiadas y limitan el número de usuarios con acceso administrativo. Esto ayuda a mitigar el riesgo de violaciones de datos, amenazas internas y configuraciones incorrectas del sistema al reducir la superficie de ataque y monitorear las actividades de aquellos con permisos elevados.

Según Microsoft, las soluciones PAM ayudan a las organizaciones a proteger sistemas críticos mediante el monitoreo, detección y prevención del acceso no autorizado a recursos. Como resultado, se reduce el impacto potencial de las credenciales comprometidas.

PAM vs. conceptos relacionados de gestión de identidad

La gestión de acceso privilegiado (PAM) es un componente crítico de la estrategia de ciberseguridad de una organización, diseñado para proteger cuentas privilegiadas. Mientras que PAM se enfoca en proteger y monitorear el acceso privilegiado a sistemas sensibles, no debe confundirse con conceptos relacionados de gestión de identidad como la gestión de identidad privilegiada (PIM), la gestión de usuarios privilegiados (PUM) y la gestión de sesiones privilegiadas (PSM).

- La gobernanza de identidad forma la base de PIM, que gestiona las cuentas privilegiadas a lo largo de su ciclo de vida y asegura que solo los usuarios autorizados reciban permisos elevados.

- El monitoreo del comportamiento del usuario y la aplicación de políticas de seguridad definen el enfoque de PUM para implementar el principio de mínimo privilegio en las operaciones privilegiadas.

- A través de la grabación de sesiones y el monitoreo en tiempo real, PSM proporciona evidencia forense y detecta vectores de amenaza privilegiados durante las sesiones administrativas activas.

PAM se integra con marcos más amplios de gestión de identidad y acceso (IAM), pero está adaptado a los riesgos únicos asociados con las cuentas privilegiadas. PAM se enfoca en el aspecto crítico de la seguridad del acceso privilegiado. Juntos, PAM e IAM aseguran la protección para todos los tipos de acceso en toda la organización.

| Concepto | Definición | Enfoque principal | Capacidades clave |

|---|---|---|---|

| PAM | Seguridad para cuentas de usuario | Protección de todas las credenciales y sesiones privilegiadas | Almacenamiento de credenciales, monitoreo de sesiones, flujos de trabajo de acceso, elevación de privilegios |

| PIM | Acceso privilegiado centrado en identidad | Gestión del ciclo de vida de identidad privilegiada | Aprovisionamiento de identidad, gobernanza, certificación |

| PUM | Comportamiento del usuario y aplicación de políticas | Monitoreo de actividades de usuarios privilegiados | Seguimiento de actividad, aplicación de políticas, análisis de comportamiento |

| PSM | Monitoreo y grabación de sesiones privilegiadas | Control de sesiones y análisis forense | Grabación de sesiones, registro de pulsaciones de teclas, monitoreo en tiempo real |

Gestión de identidad privilegiada (PIM)

La gestión de identidad privilegiada (PIM) es un subconjunto de PAM enfocado en la gobernanza de identidades privilegiadas dentro del marco de gestión de identidad y acceso (IAM). PIM asegura que las cuentas privilegiadas se gestionen adecuadamente a lo largo de su ciclo de vida, limitando el acceso según el principio de mínimo privilegio. Si se integra con IAM, PIM proporciona gobernanza de identidad, lo que significa que los permisos elevados de los usuarios se otorgan solo cuando es necesario y se monitorean estrictamente.

Gestión de usuarios privilegiados (PUM)

La gestión de usuarios privilegiados (PUM) se enfoca en el aspecto humano de la gestión de cuentas privilegiadas. Implica el monitoreo del comportamiento del usuario. Al rastrear las cuentas privilegiadas y sus patrones de uso, PUM ayuda a las organizaciones a prevenir la escalada de privilegios no autorizada, de modo que solo el personal autorizado pueda acceder a sistemas y datos críticos.

Gestión de sesiones privilegiadas (PSM)

La gestión de sesiones privilegiadas (PSM) desempeña un papel en la detección de vectores de amenaza privilegiados mediante el seguimiento de la actividad de sesión, el registro de pulsaciones de teclas y la identificación de comportamientos anómalos. A través del monitoreo de sesiones y capacidades forenses, PSM ayuda a prevenir y mitigar posibles violaciones de seguridad relacionadas con cuentas privilegiadas.

Por qué las organizaciones necesitan gestión de acceso privilegiado

La necesidad de la gestión de acceso privilegiado (PAM) surge de los crecientes riesgos asociados con las cuentas privilegiadas. Estas cuentas representan vulnerabilidades significativas en la postura de seguridad de una organización, ya que proporcionan acceso elevado a sistemas sensibles. Con PAM, las organizaciones pueden protegerse contra vectores de amenaza privilegiados externos y mitigar amenazas internas.

PAM ayuda a reducir los riesgos de seguridad aplicando el principio de mínimo privilegio. Esta estrategia minimiza el riesgo de escalada de privilegios y ayuda a las organizaciones a cumplir con los requisitos de cumplimiento normativo como GDPR, PCI DSS e HIPAA.

La implementación de PAM mejora la eficiencia operativa al ofrecer una gestión centralizada de credenciales privilegiadas. También reduce la complejidad de gestionar controles de acceso en diferentes sistemas. Además, PAM permite a las organizaciones monitorear y auditar cuentas privilegiadas, facilitando la identificación de posibles amenazas de seguridad.

Las organizaciones que implementan PAM también pueden beneficiarse de la flexibilidad de soluciones locales o basadas en la nube.

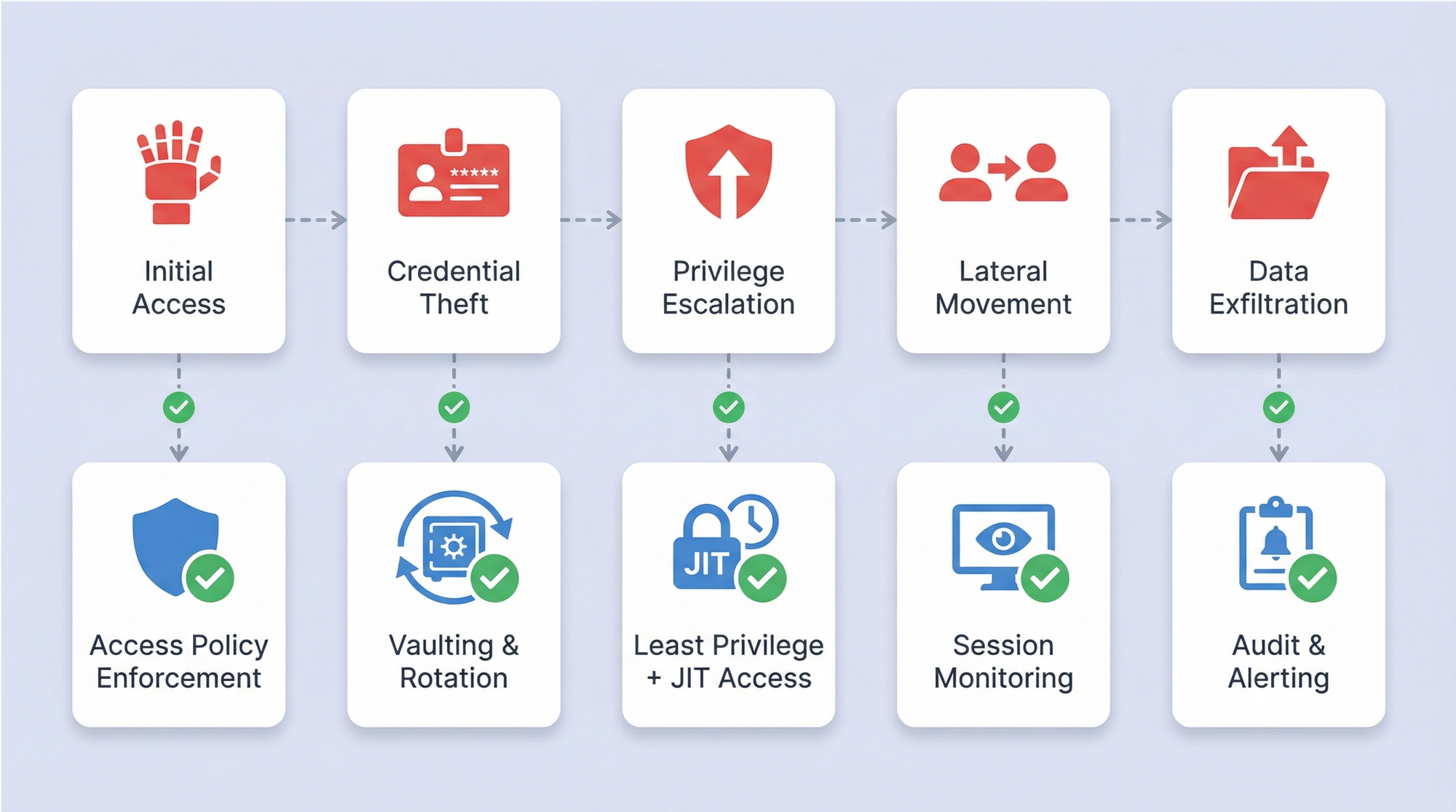

Vectores de amenaza privilegiados comunes

Los vectores de amenaza privilegiados se refieren a los diversos métodos que los atacantes utilizan para explotar debilidades en cuentas privilegiadas y credenciales privilegiadas.

- Robo de credenciales: Los atacantes roban contraseñas o claves para obtener acceso no autorizado.

- Escalada de privilegios: Los atacantes elevan sus derechos de acceso para obtener más control sobre sistemas críticos.

- Movimiento lateral: Una vez dentro de la red, los atacantes se mueven entre sistemas utilizando cuentas privilegiadas comprometidas para extender su alcance.

PAM ayuda a mitigar estas amenazas protegiendo las credenciales privilegiadas.

Beneficios clave de la implementación de PAM

- Reducción de riesgos: Al proteger las cuentas privilegiadas, PAM reduce la probabilidad de acceso no autorizado y escalada de privilegios.

- Cumplimiento normativo: PAM ayuda a las organizaciones a cumplir con estándares de la industria como GDPR, HIPAA y PCI DSS.

- Eficiencia operativa: PAM simplifica la gestión de credenciales privilegiadas y asegura que el acceso se otorgue solo cuando sea necesario.

- Capacidades de auditoría mejoradas: Con monitoreo de sesiones y registro, PAM proporciona pistas de auditoría detalladas para fines de cumplimiento.

Construyendo el caso de negocio para PAM

Para construir un caso de negocio para PAM, considere los beneficios de seguridad, operativos y financieros. Estos incluyen la reducción de vectores de amenaza privilegiados, la prevención de violaciones de datos y la mejora de la postura de seguridad general. Generalmente, la presentación del ROI se basa en la reducción de riesgos, los logros de cumplimiento y la visibilidad de las cuentas privilegiadas para ayudar a asegurar el patrocinio ejecutivo para la implementación de PAM.

PAM y cumplimiento: cumpliendo con los requisitos normativos

PAM ayuda a las organizaciones a alinearse con varios estándares normativos. Aborda directamente las reglas de acceso estrictas que se encuentran en PCI DSS e HIPAA, mientras también respalda las medidas de seguridad basadas en riesgo requeridas por GDPR y las auditorías de control interno necesarias para SOX. Para demostrar este cumplimiento, PAM asegura que toda la actividad privilegiada sea monitoreada y registrada.

Componentes principales del software PAM moderno

Una solución PAM consiste en varios componentes críticos:

- Bóvedas de contraseñas: El almacenamiento seguro de credenciales privilegiadas ayuda a garantizar un acceso y gestión seguros.

- Monitoreo de sesiones en tiempo real es útil para detectar posibles ataques de hackers.

- Aplicación del mínimo privilegio para minimizar los riesgos de acceso.

- Auditoría e informes ayudan a garantizar la transparencia y respaldar los requisitos normativos.

Al integrar estos componentes, las soluciones PAM proporcionan protección para cuentas privilegiadas y credenciales privilegiadas.

Descubrimiento y gestión de cuentas privilegiadas

Encontrar todas las cuentas privilegiadas en servidores, plataformas en la nube y endpoints forma la base de una gobernanza segura. PAM construye un inventario completo y continuo de estas credenciales. Para mantener el entorno seguro, el sistema maneja la rotación regular de contraseñas y la certificación formal de acceso. Dado que las configuraciones y activos cambian con frecuencia, el descubrimiento continuo previene puntos ciegos de seguridad.

Monitoreo y gestión de sesiones privilegiadas

Para el análisis forense, PAM registra exactamente cómo se utilizan las cuentas privilegiadas. El monitoreo en tiempo real detecta anomalías a medida que ocurren, lo que permite detectar amenazas inmediatamente. Mientras que los controles de acceso restringen quién puede ver estas grabaciones, los registros en sí proporcionan datos para investigaciones. Esta visibilidad ayuda a detener el uso indebido del acceso elevado en las redes antes de que se convierta en un incidente mayor.

Elevación y delegación de privilegios

Los derechos de administrador permanentes mantienen un alto riesgo. Al usar acceso justo a tiempo, se aplica el principio de mínimo privilegio. El sistema entrega cuentas temporales a través de aprobaciones de flujo de trabajo solo cuando es necesario. Estas elevaciones duran un tiempo limitado y se revocan automáticamente una vez que el trabajo está hecho. Este enfoque equilibra la seguridad con las necesidades operativas, reduciendo la exposición sin ralentizar los flujos de trabajo.

PAM y arquitectura Zero Trust

Zero Trust se basa en la idea de nunca confiar y siempre verificar. PAM respalda esto aplicando los mínimos privilegios y la verificación continua de cuentas privilegiadas. Las políticas conscientes del contexto verifican la postura del dispositivo y el comportamiento antes de otorgar acceso. Los puntos de integración incluyen motores de políticas e intermediarios de identidad para habilitar el acceso seguro en entornos híbridos.

Desafíos comunes de implementación de PAM y soluciones

La implementación de PAM revela un conjunto consistente de obstáculos para las empresas. Las aplicaciones más antiguas a menudo no admiten estándares de autenticación contemporáneos. La complejidad aumenta con la infraestructura distribuida, donde el hardware local, los entornos multi-nube y las plataformas SaaS utilizan mecanismos distintos para el acceso privilegiado.

| Categoría de desafío | Problemas específicos | Soluciones probadas |

|---|---|---|

| Integración de sistemas heredados | Aplicaciones que requieren credenciales codificadas; sistemas sin soporte API | Inyección de credenciales mediante scripts; gestión de sesiones privilegiadas como proxy; estrategias de migración gradual |

| Integración con IAM/directorio | Fuentes de identidad inconsistentes; múltiples bosques AD; proveedores de identidad en la nube | Gestión de identidad federada; sincronización LDAP; integración SSO |

| DevOps y nube | Implementaciones de ritmo rápido; infraestructura efímera; secretos en código | Integración de gestión de secretos; recuperación de credenciales basada en API; enfoques nativos de contenedores |

| Adopción por usuarios | Preocupaciones por interrupción del flujo de trabajo; pérdida percibida de productividad | Patrocinio ejecutivo; implementación por fases; programas de capacitación |

Problemas de integración técnica y soluciones

Integrar una herramienta PAM requiere conectividad fluida con los marcos de gestión de identidad y acceso (IAM) existentes para garantizar una aplicación de políticas consistente. Los obstáculos técnicos a menudo surgen al gestionar cuentas en entornos de nube híbrida o arquitecturas heredadas obsoletas. Para mitigar estos riesgos, los arquitectos deben priorizar soluciones que ofrezcan amplia compatibilidad de aplicaciones y soporte API robusto.

Entornos DevOps y nube: desafíos y soluciones únicos de PAM

Los flujos de trabajo dinámicos de DevOps y las arquitecturas nativas de la nube introducen obstáculos distintos para PAM. Las cuentas de servicio proliferan rápidamente en los pipelines de CI/CD, cargas de trabajo en contenedores y scripts de automatización — cada una con credenciales privilegiadas que exigen protección. Las claves API codificadas y los secretos estáticos incrustados en repositorios siguen siendo una vulnerabilidad persistente. Integrar PAM con la gestión de secretos y la inyección dinámica de credenciales aborda estos riesgos.

Mejores prácticas de PAM basadas en la experiencia de la industria

Las implementaciones exitosas de PAM siguen un enfoque estructurado y por fases basado en marcos de seguridad documentados. El principio de mínimo privilegio sirve como piedra angular — cada cuenta privilegiada recibe solo los permisos mínimos requeridos para su función designada.

La gobernanza sobre las credenciales privilegiadas exige supervisión continua: programas de rotación automatizada, monitoreo de sesiones en tiempo real y revisiones periódicas de acceso contribuyen a una postura de seguridad resiliente. Equilibrar el rigor técnico con la preparación organizacional sigue siendo esencial para una adopción sostenida.

| Modelo de implementación | Ventajas clave | Casos de uso ideales | Consideraciones de implementación |

|---|---|---|---|

| Local | Soberanía total de datos, integración profunda con sistemas heredados | Industrias reguladas, redes aisladas | Mayores costos de infraestructura, equipos de mantenimiento dedicados |

| Nube | Escalabilidad rápida, menor sobrecarga | Fuerzas de trabajo distribuidas, entornos multi-nube | Dependencia del proveedor, preocupaciones de latencia de red |

| Híbrido | Flexibilidad entre entornos | Organizaciones en proceso de migración | Sincronización compleja, aplicación de políticas unificada |

Implementación del acceso de mínimo privilegio

Aplicar el principio de mínimo privilegio a través de PAM comienza con mapear cada cuenta privilegiada a su rol operativo específico. El control de acceso basado en roles proporciona el marco estructural, asignando permisos del tamaño adecuado que coinciden con las responsabilidades reales de cada usuario. Las revisiones periódicas de acceso son críticas — sin ellas, la acumulación de privilegios expande gradualmente los permisos más allá de lo que cualquier cuenta realmente necesita, ampliando la superficie de ataque con el tiempo.

Maduración de su implementación de PAM

Según los recursos disponibles y el apetito de riesgo, los equipos de seguridad avanzan a través de niveles definidos de madurez. Debe comenzar con el almacenamiento básico de credenciales y guardar contraseñas de administrador compartidas en contenedores cifrados. A partir de ahí, el proceso avanza hacia la automatización, que incluye rotación basada en políticas, flujos de trabajo aprobados y conexión con Active Directory.

Para implementaciones a escala empresarial, el descubrimiento profundo de cuentas y la gestión de secretos de DevOps se vuelven necesarios. La gestión de contraseñas entre aplicaciones también juega un papel clave en esta etapa. Finalmente, la madurez operativa completa requiere acceso justo a tiempo y vinculación con plataformas SIEM para detectar anomalías de comportamiento.

Medición del éxito de PAM: KPIs y métricas que importan

Para evaluar la efectividad de las implementaciones de PAM, las organizaciones deben rastrear KPIs específicos:

- Reducción de riesgos: Medido por la disminución de vectores de amenaza privilegiados y violaciones de seguridad.

- Eficiencia operativa: Monitoreo de mejoras en la gestión de cuentas, incluyendo reducción de esfuerzos manuales.

- Logro de cumplimiento: Cumplir con estándares normativos como GDPR y PCI DSS.

Estas métricas ayudan a demostrar el valor de PAM para mejorar la seguridad y reducir el riesgo.

Conclusión: protegiendo el acceso más poderoso de las organizaciones

PAM es una solución crítica para proteger cuentas y credenciales privilegiadas de vectores de amenaza privilegiados. Al aplicar el principio de mínimo privilegio, PAM ayuda a prevenir el acceso no autorizado, mitigar los riesgos de seguridad y cumplir con los estándares de cumplimiento. Las organizaciones deberían considerar implementar PAM para proteger sus sistemas y datos más sensibles.

Preguntas frecuentes

¿Qué es la gestión de acceso privilegiado (PAM)?

Los equipos de seguridad utilizan PAM para gestionar el acceso a cuentas de usuario a través de tres mecanismos principales: almacenamiento de credenciales, monitoreo de sesiones y aplicación del mínimo privilegio.

¿Qué hace la gestión de acceso privilegiado?

Las organizaciones utilizan PAM para limitar el acceso, monitorear el uso de cuentas privilegiadas y gestionar credenciales como contraseñas y claves SSH. Estos controles previenen el acceso no autorizado a sistemas sensibles y aseguran el cumplimiento de estándares de la industria como GDPR, PCI DSS e HIPAA.

¿Cuáles son los beneficios de la gestión de acceso privilegiado?

PAM mejora la seguridad al reducir los vectores de amenaza privilegiados, ayuda a las organizaciones a cumplir con el cumplimiento normativo, mejora la gobernanza de cuentas y mejora la eficiencia operativa al centralizar la gestión de credenciales privilegiadas.

¿Qué son las cuentas privilegiadas?

Las cuentas privilegiadas son cuentas que otorgan acceso elevado a sistemas críticos o datos sensibles. Por ejemplo, las cuentas de administrador o de servicio son objetivos de los atacantes debido a sus permisos elevados y acceso a la infraestructura central.

¿Cómo funciona PAM?

Las bóvedas de credenciales cifradas almacenan contraseñas privilegiadas y claves SSH, controlando el acceso a través de permisos granulares y monitoreo de sesiones. Cuando los usuarios necesitan acceso elevado, las políticas basadas en tiempo otorgan privilegios temporales que expiran automáticamente e implementan los principios de mínimo privilegio.

¿Qué es un ejemplo de PAM?

Un ejemplo de PAM es el uso de un gestor de contraseñas para almacenar y gestionar de forma segura credenciales privilegiadas como contraseñas administrativas, claves SSH y tokens API. El acceso a estas credenciales se otorga de forma justo a tiempo, con monitoreo detallado de sesiones.

¿Qué son las credenciales privilegiadas?

Las credenciales privilegiadas son los datos de autenticación (contraseñas, claves API, claves SSH) que proporcionan acceso a cuentas privilegiadas. Estas credenciales necesitan ser protegidas y gestionadas adecuadamente para prevenir el acceso no autorizado y la escalada de privilegios.

¿Por qué es necesario PAM?

PAM es necesario para prevenir el acceso no autorizado a cuentas privilegiadas, mitigar vectores de amenaza privilegiados y cumplir con los requisitos de cumplimiento. Asegura que los datos sensibles estén protegidos mediante la aplicación de controles de acceso estrictos y el monitoreo del comportamiento del usuario.

¿Cuáles son los vectores de amenaza privilegiados comunes?

Los vectores de amenaza privilegiados comunes incluyen el robo de credenciales, la escalada de privilegios y las amenazas internas. Las vulnerabilidades permiten a los atacantes obtener acceso no autorizado a cuentas privilegiadas y realizar acciones maliciosas.

¿Cómo respalda la gestión de acceso privilegiado un modelo de seguridad Zero Trust?

A través de la verificación continua de cuentas privilegiadas, PAM respalda una postura Zero Trust. El acceso se otorga solo bajo el principio de mínimo privilegio, con monitoreo continuo de todas las actividades para asegurar la verificación. En la práctica, PAM aplica la mentalidad de «nunca confiar, siempre verificar» al correlacionar eventos de acceso en tiempo real con verificaciones de políticas y alertar sobre desviaciones.

Tabla de contenidos

- Comprensión del acceso privilegiado

- PAM vs. conceptos relacionados de gestión de identidad

- Construyendo el caso de negocio para PAM

- Componentes principales del software PAM moderno

- Desafíos comunes de implementación de PAM y soluciones

- Mejores prácticas de PAM basadas en la experiencia de la industria

- Medición del éxito de PAM: KPIs y métricas que importan

- Conclusión: protegiendo el acceso más poderoso de las organizaciones

- Preguntas frecuentes

Tabla de contenidos

- Comprensión del acceso privilegiado

- PAM vs. conceptos relacionados de gestión de identidad

- Construyendo el caso de negocio para PAM

- Componentes principales del software PAM moderno

- Desafíos comunes de implementación de PAM y soluciones

- Mejores prácticas de PAM basadas en la experiencia de la industria

- Medición del éxito de PAM: KPIs y métricas que importan

- Conclusión: protegiendo el acceso más poderoso de las organizaciones

- Preguntas frecuentes

Un gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información