Im April 2026 geschahen drei Dinge, die zunächst unzusammenhängend erscheinen — bis man das Muster erkennt.

APT28 kaperte 18.000 Router in 120 Ländern und leitete Authentifizierungsverkehr über einen Adversary-in-the-Middle-Proxy um. Keine Malware. Nur eine TLS-Zertifikatswarnung, die die meisten Benutzer ignorierten. Microsoft 365-Zugangsdaten und OAuth-Tokens wurden am Mittelpunkt abgegriffen, MFA wurde vollständig umgangen.

Ein Entwickler bei einem KI-Produktivitäts-Startup wurde von einem handelsüblichen Infostealer infiziert. Die Malware kostete etwa 200 $ in einem Darknet-Forum. Sie extrahierte ein im Browser gespeichertes OAuth-Token, übergab es den Angreifern, und innerhalb weniger Stunden befanden sie sich in Vercels Produktionsumgebung — wo sie API-Keys, Datenbank-Zugangsdaten und Signaturschlüssel auflisteten.

ShinyHunters erbeutete Authentifizierungstokens von einem Drittanbieter für Analysen namens Anodot und verbrachte den Tag damit, den Zugang zu Dutzenden von nachgelagerten Plattformen zu monetarisieren. Vimeo. Zara. Snowflake-Kunden. Keine der primären Plattformen wurde direkt kompromittiert. Der Angriff lief vollständig über die Integrationsschicht.

Der gemeinsame Nenner: Der Angriff begann nie dort, wo der Schaden entstand. Jeder Angreifer drang über eine Peripherie ein — einen Anbieter, eine Integration, ein vergessenes Gerät — und bewegte sich von dort zum eigentlichen Ziel.

Dieser Digest behandelt die Zugangsdaten- und Authentifizierungsvorfälle, die den April 2026 prägten, die Statistiken, die ihnen Kontext geben, und was sie gemeinsam für das Zugriffsmanagement in Organisationen bedeuten.

Wichtigste Erkenntnisse

- APT28 kaperte 18.000 Router in 120 Ländern, um Microsoft 365 OAuth-Tokens zu stehlen. Die FrostArmada-Kampagne erforderte keine Malware und hinterließ kaum sichtbare Spuren — DNS-Einstellungen wurden stillschweigend überschrieben, um Authentifizierungsverkehr über einen Adversary-in-the-Middle-Proxy umzuleiten. MFA wurde vollständig umgangen. Das FBI zerschlug die Infrastruktur im April 2026.

- Storm-2372 umging MFA im großen Stil, ohne ein einziges Passwort zu stehlen. Die Kampagne missbrauchte den OAuth Device Code-Flow und nutzte KI-generierte rollenspezifische Köder, um Opfer dazu zu bringen, von Angreifern kontrollierte Sitzungen zu autorisieren. Das Toolkit (EvilTokens) automatisierte den gesamten Vorgang von Anfang bis Ende.

- Der Anodot-Vorfall legte gespeicherte Tokens für Dutzende nachgelagerter Plattformen offen. ShinyHunters extrahierte Authentifizierungstokens von einem Drittanbieter für Analysen und nutzte sie, um auf Kundendaten bei Vimeo (119.000 Benutzer) und Zara/Inditex (197.000 Datensätze) zuzugreifen. Snowflake wurde nicht kompromittiert — der Angriff lief vollständig über die Integrationsschicht.

- Ein handelsüblicher Infostealer auf dem Gerät eines einzigen Entwicklers reichte aus, um in Vercels Produktionsumgebung einzudringen. Lumma Stealer kompromittierte Context.ai, einen peripheren KI-Anbieter. Geerbter OAuth-Zugriff verschaffte Angreifern direkten Zugang zu Vercel-Systemen — kein Zero-Day, kein Phishing von Vercel-Mitarbeitern erforderlich.

- Ein bösartiges Bitwarden CLI-Paket zirkulierte 94 Minuten lang über npm. Angreifer kaperten eine GitHub Action in der CI/CD-Pipeline und injizierten eine Payload, die auf Entwickler-Secrets, Cloud-Zugangsdaten und KI-Coding-Tool-Konfigurationen abzielte — mit eingebauter Selbstverbreitung über erreichbare Repositories.

- KI-unterstützte Entwicklung führte zu einem Rekord von 28,6 Millionen geleakten Secrets im Jahr 2025 — ein Anstieg von 34 % im Jahresvergleich. Leaks von KI-Service-Zugangsdaten wuchsen um 81 %. Commits, die mit KI-Tools erstellt wurden, leaken Secrets mit etwa der doppelten Basisrate. 64 % der 2022 exponierten Secrets waren 2026 noch aktiv und ausnutzbar.

- Jeder größere Vorfall in diesem Monat folgte demselben Muster. Das primäre Ziel war nie das endgültige Opfer — Angreifer bewegten sich über einen peripheren Anbieter, ein gespeichertes Token oder eine kompromittierte Abhängigkeit zum eigentlichen Ziel. MFA stoppte keine der Zugangsdatendiebstahl-Kampagnen. Die Angriffsfläche ist die Integrationsschicht, die CI/CD-Pipeline und der OAuth-Grant.

APT28: DNS-Hijacking-Kampagne FrostArmada von internationalen Behörden zerschlagen

Eine internationale Strafverfolgungsoperation unter Beteiligung des FBI, des US-Justizministeriums und der polnischen Regierung, mit technischer Unterstützung von Microsoft und Black Lotus Labs, zerschlug FrostArmada: eine APT28-Kampagne, die Router-DNS-Einstellungen kaperte, um Microsoft 365-Zugangsdaten und OAuth-Tokens zu stehlen. Aktiv seit Mai 2025, infizierte die Kampagne auf ihrem Höhepunkt im Dezember 2025 18.000 Geräte in 120 Ländern.

Was geschah

APT28 (auch bekannt als Fancy Bear, Forest Blizzard, Strontium und Storm-2754) — vom NCSC und dem US-Justizministerium der russischen GRU-Militäreinheit 26165 zugeschrieben — kompromittierte internetexponierte SOHO-Router durch Ausnutzung bekannter öffentlicher Schwachstellen. Das primäre Ziel war der TP-Link WR841N über CVE-2023-50224, das es nicht authentifizierten Angreifern ermöglichte, Router-Zugangsdaten über eine manipulierte HTTP-GET-Anfrage zu extrahieren und dann DHCP/DNS-Einstellungen mit einer zweiten Anfrage zu überschreiben.

Die Angriffskette funktionierte wie folgt:

- Router wird über eine bekannte Schwachstelle kompromittiert; DNS-Einstellungen werden überschrieben, um auf von Angreifern kontrollierte VPS-Knoten zu verweisen

- Neue DNS-Konfiguration wird automatisch über DHCP an alle internen Geräte verteilt — Laptops, Telefone, alles im Netzwerk

- Wenn ein Benutzer eine authentifizierungsbezogene Domain abfragt, gibt der bösartige DNS-Server die IP des Angreifers statt der echten zurück

- Benutzer wird zu einem Adversary-in-the-Middle (AitM)-Proxy umgeleitet

- Der Proxy leitet Anfragen an den legitimen Dienst weiter — während er stillschweigend Passwörter und OAuth-Tokens am Mittelpunkt sammelt

- Die einzige sichtbare Warnung für das Opfer: ein TLS-Zertifikatsfehler, der leicht ignoriert werden kann

Der Ansatz erforderte minimale Endbenutzer-Interaktion und hinterließ fast keine sichtbare Spur. Black Lotus Labs beschrieb es als „all thriller, no malware filler".

Wie sich die Kampagne entwickelte

Die früheste Aktivität war begrenzt und begann im Mai 2025. Der Wendepunkt kam am 5. August 2025, als das NCSC seinen Authentic Antics-Bericht veröffentlichte, der ein Forest Blizzard-Toolset zum Stehlen von Microsoft Office-Zugangsdaten beschrieb. Lumen erkannte ab dem nächsten Tag (6. August) weit verbreitete Router-Ausnutzung und DNS-Umleitung, was eine schnelle Anpassung der Taktiken nach der öffentlichen Enthüllung bestätigte.

Dieses Muster ist konsistent mit der breiteren Geschichte von Forest Blizzard. Die Gruppe hat ihre Methoden zum Diebstahl von Zugangsdaten seit mindestens 2021 kontinuierlich weiterentwickelt: von Brute-Force-Passwort-Spraying gegen Microsoft-Dienste über NTLM-Hash-Harvesting über kompromittierte Router bis hin zu vollständiger AitM-Infrastruktur. Die Gruppe ist auch dafür bekannt, das LLM-basierte Tool „LAMEHUG" neben traditionelleren Techniken einzusetzen.

Wie die Infrastruktur organisiert war

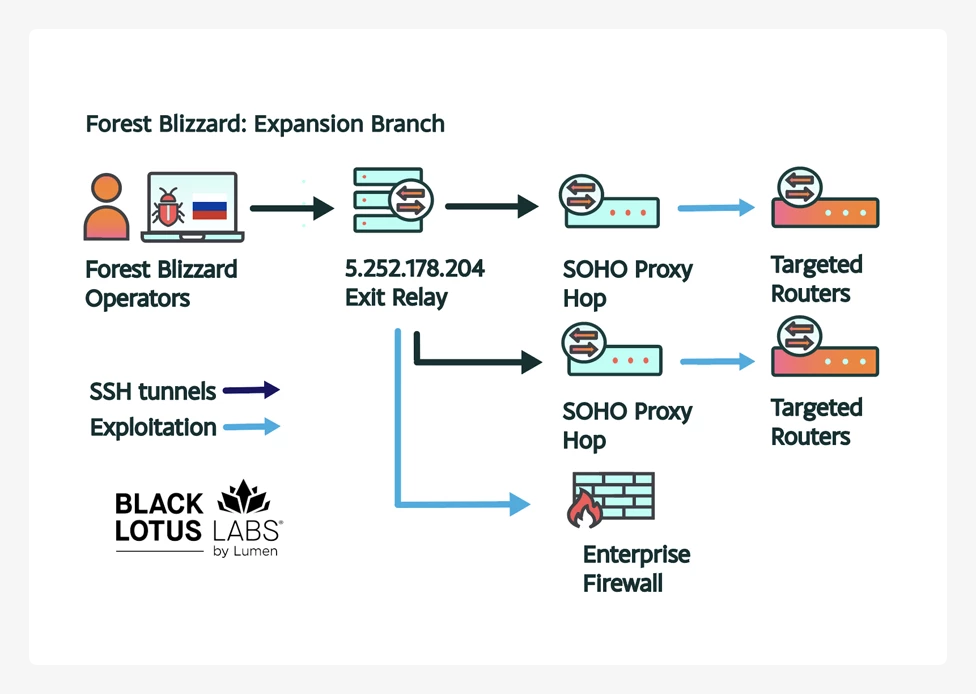

Black Lotus Labs identifizierte zwei unterschiedliche operative Cluster:

- Expansionsteam — konzentrierte sich auf die Kompromittierung neuer SOHO-Router und das Wachstum des Botnets im großen Maßstab, wobei ein großer Pool von Netzwerkgeräten über exponierte Weboberflächen anvisiert wurde

- AitM-Cluster — übernahm die Sammlung von Zugangsdaten und Tokens; führte auch interaktive Operationen gegen bestimmte MikroTik-Router durch

Das DNS-Hijacking war von vornherein opportunistisch angelegt: ein weites Netz auswerfen und dann den abgefangenen Verkehr filtern, um Opfer von wahrscheinlichem Geheimdienstwert in jeder Phase der Kette zu priorisieren.

Ziele und Umfang

Die Kampagne zielte hauptsächlich auf Regierungsbehörden, Außenministerien, Strafverfolgungsbehörden, IT- und Hosting-Anbieter sowie Organisationen mit On-Premise-E-Mail-Servern. Microsoft bestätigte AitM-Angriffe gegen Microsoft 365-Subdomains, einschließlich Outlook im Web. Black Lotus Labs und das NCSC beobachteten auch Angriffe auf Regierungsorganisationen in Nordafrika, Zentralamerika und Südostasien, darunter „eine nationale Identitätsplattform in einem europäischen Land".

Die Zerschlagung

Das FBI führte eine gerichtlich genehmigte technische Operation durch und setzte die DNS-Konfigurationen auf kompromittierten Routern aus der Ferne zurück, um wieder auf legitime Resolver zu verweisen. Die Operation wurde ausgiebig auf betroffener TP-Link-Firmware getestet, um sicherzustellen, dass sie die normale Router-Funktionalität nicht beeinträchtigt oder Benutzerdaten sammelt.

Lumen blockierte den Verkehr zur betroffenen Infrastruktur und fügte Kompromittierungsindikatoren in Lumen Defender hinzu. Router können durch Wiederherstellen der Werkseinstellungen vollständig bereinigt werden. TP-Link bestätigte den Umfang in einer offiziellen Erklärung:

„TP-Link hat eine interne Überprüfung durchgeführt und festgestellt, dass mehrere ältere TP-Link-Produkte von dieser Schwachstelle betroffen sein können. Mit Ausnahme des TL-WR940N v6 (EOS seit 2024) haben alle betroffenen Produkte den End-of-Life (EOL)-Status erreicht und befinden sich nicht mehr im Standard-Wartungslebenszyklus von TP-Link."

In der Praxis bedeutet dies, dass keine Patches kommen werden — der Austausch ist der einzige Behebungsweg für betroffene Hardware.

Was zu tun ist

Prioritätsmaßnahmen für Netzwerk- und Sicherheitsteams:

- Ersetzen Sie alle Router, die keine Firmware-Updates mehr erhalten — End-of-Life-Hardware war der primäre Einstiegspunkt

- Überprüfen Sie die DNS-Resolver-Einstellungen in Ihrer Router-Konfiguration und gleichen Sie diese mit bekannten guten Werten Ihres ISP ab

- Implementieren Sie Certificate Pinning auf Unternehmensgeräten, die über MDM verwaltet werden — dies erzeugt einen Fehler, wenn ein AitM-Proxy versucht, den Verkehr zu inspizieren

- Überprüfen Sie Firewall-Regeln, um eine ungewollte Exposition von Remote-Management-Schnittstellen zu verhindern

- Überwachen Sie Microsoft Entra-Anmeldeprotokolle auf anomale OAuth-Token-Nutzungsmuster

Storm-2372 KI-Phishing: Massiver MFA-Bypass über Device Code

Microsoft dokumentierte eine groß angelegte Phishing-Kampagne von Storm-2372, die MFA umging, ohne ein einziges Passwort zu stehlen. Der Angriff missbrauchte den OAuth Device Code-Authentifizierungsflow — einen legitimen Mechanismus, der für Geräte entwickelt wurde, die keine interaktiven Logins unterstützen können — um Benutzer dazu zu verleiten, von Angreifern kontrollierte Sitzungen zu autorisieren. Die Kampagne wurde von EvilTokens angetrieben, einem Phishing-as-a-Service-Toolkit, das den gesamten Vorgang von Anfang bis Ende automatisierte.

Wie es funktionierte

Der Angriff entfaltete sich in drei Phasen:

- Aufklärung: 10–15 Tage vor dem Phishing überprüfte die Gruppe die Gültigkeit der Zielkonten über Microsofts GetCredentialType-Endpunkt.

- Zustellung: Generative KI produzierte hyperpersonalisierte Köder-E-Mails, die auf die Rolle jedes Ziels zugeschnitten waren — Ausschreibungen für Beschaffungsmitarbeiter, Rechnungen für Finanzteams, Fertigungs-Workflow-Benachrichtigungen für den Betrieb. Umleitungsketten liefen über Vercel, Cloudflare Workers und AWS Lambda, um sich mit legitimem Unternehmensverkehr zu vermischen.

- Token-Erfassung: Wenn ein Opfer auf den Link klickte, generierte ein Hintergrundskript in Echtzeit einen Live-Device-Code — unter Umgehung des standardmäßigen 15-Minuten-Ablaufzeitfensters. Das Opfer schloss MFA auf Microsofts echter Login-Seite ab und autorisierte dabei unwissentlich die Sitzung des Angreifers.

Post-Kompromittierungs-Aktivitäten konzentrierten sich auf hochwertige Ziele: E-Mail-Exfiltration, bösartige Posteingangsregeln zur Persistenz und Microsoft Graph-Aufklärung zur Kartierung der Organisationsstruktur und Berechtigungen.

Ziele und Umfang

Die Kampagne zielte auf Organisationen in den Bereichen Regierung, Finanzen, Fertigung und IT. Post-Kompromittierungs-Aktivitäten waren nicht wahllos: Bedrohungsakteure nutzten automatisierte Anreicherung — Querverweise mit öffentlichen Profilen und Unternehmensverzeichnissen — um kompromittierte Konten zu triagieren und Personen in Finanz- oder Führungspositionen für tiefere Ausnutzung zu priorisieren.

Post-Kompromittierungs-Aktivität

Sobald Tokens erlangt wurden, konzentrierten sich Angreifer auf die Aufrechterhaltung des Zugangs und die Datenextraktion. Dies umfasste E-Mail-Exfiltration, die Erstellung bösartiger Posteingangsregeln zur Umleitung oder Verschleierung von Kommunikation und Microsoft Graph-Aufklärung zur Kartierung der Organisationsstruktur und Berechtigungen — was laterale Bewegung ermöglichte, solange die gestohlenen Tokens gültig blieben.

Was zu tun ist

- Deaktivieren Sie den Device Code-Flow für Benutzer und Anwendungen, die ihn nicht benötigen, über Conditional Access-Richtlinien

- Überwachen Sie anomale GetCredentialType-Endpunktabfragen und ungewöhnliche Token-Ausstellungsmuster

- Implementieren Sie Token-Lebensdauerrichtlinien und kontinuierliche Zugriffsbewertung, um die Gültigkeitszeitfenster gestohlener Tokens zu begrenzen

- Behandeln Sie rollenspezifische KI-personalisierte Köder als dokumentierten Bedrohungsvektor — allgemeine Awareness-Schulungen reichen nicht aus

Anodot-Token-Leak: Vimeo, Zara und Dutzende weitere von ShinyHunters-Kampagne betroffen

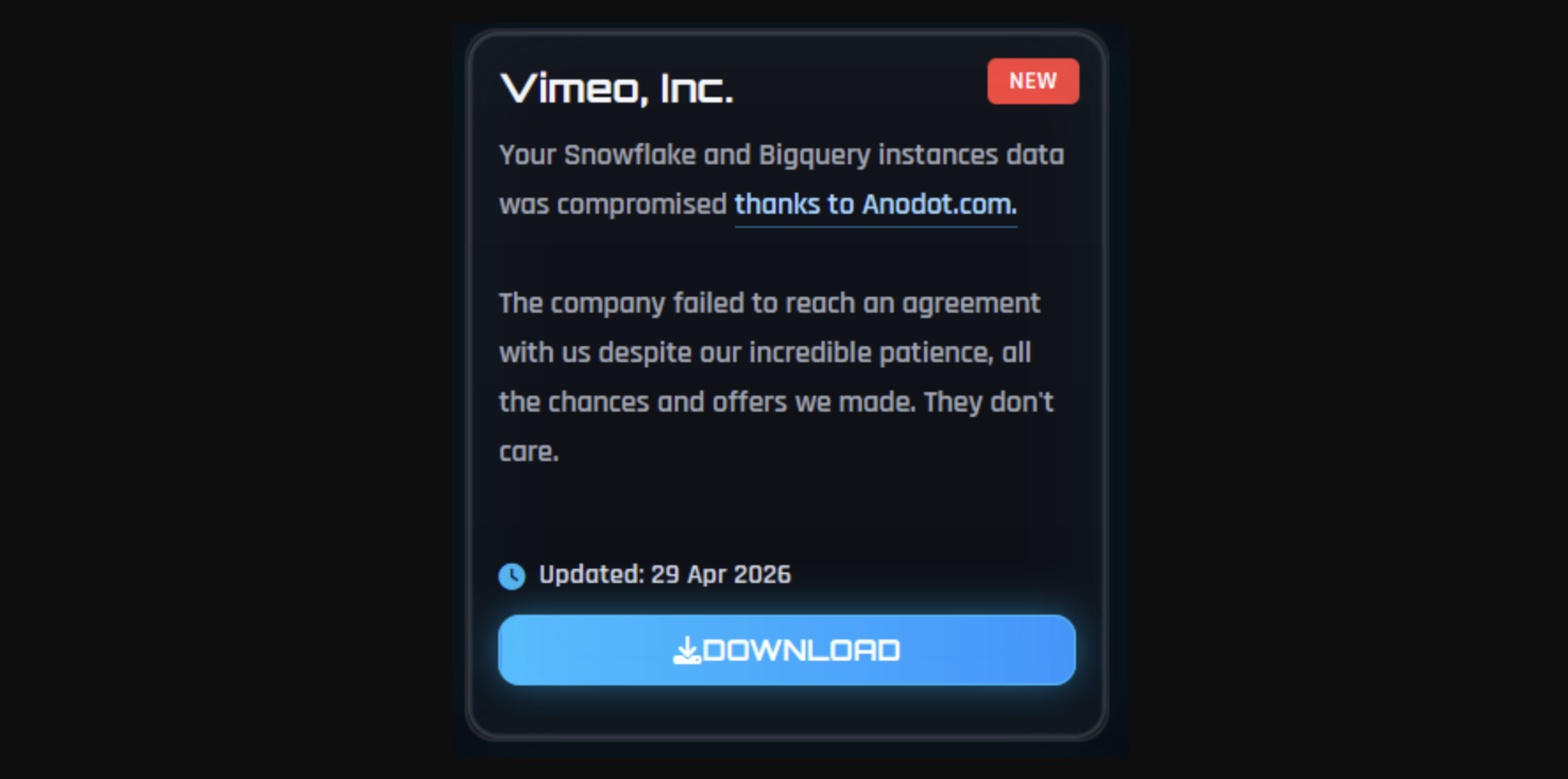

Über ein Dutzend Unternehmen erlitten Datendiebstahl, nachdem Authentifizierungstokens von Anodot gestohlen wurden, einem KI-basierten Analyseanbieter, der im November 2025 von Glassbox übernommen wurde. Die Mehrheit der Angriffe zielte auf Snowflake-Kundenumgebungen. Unter den bestätigten Opfern: Vimeo (119.000 betroffene Benutzer) und Zaras Mutterkonzern Inditex (197.000 exponierte Datensätze). Die Snowflake-Plattform selbst wurde nicht kompromittiert — der Angriff lief vollständig über die Drittanbieter-Integrationsschicht.

Was geschah

Anodot bietet Echtzeit-Anomalieerkennung für Geschäfts- und Betriebsdaten und integriert sich direkt mit Snowflake, S3, Amazon Kinesis und anderen Plattformen. Um zu funktionieren, speichert es Authentifizierungstokens im Namen seiner Kunden. Als Anodots Umgebung kompromittiert wurde, verschafften diese gespeicherten Tokens Angreifern direkten Zugang zu nachgelagerten Kundendaten — keine Schwachstelle in Snowflake selbst war erforderlich.

Die ShinyHunters-Erpressergruppe bekannte sich zur Verantwortung und erklärte BleepingComputer, dass sie an einem einzigen Freitag Daten von Dutzenden von Unternehmen gestohlen haben, indem sie von Anodot erbeutete Tokens verwendeten. Die Gruppe deutete auch an, dass sie möglicherweise eine Zeit lang Zugang zu Anodot gehabt hatten, bevor sie handelten. ShinyHunters versuchte anschließend, dieselben gestohlenen Tokens gegen Salesforce-Kundenkonten zu verwenden — wurde jedoch durch KI-basierte Erkennung erkannt und blockiert, bevor sie Erfolg hatten.

Snowflake reagierte, indem es potenziell betroffene Kundenkonten sperrte und betroffene Organisationen benachrichtigte. Anodots Statusseite zeigte alle Konnektoren in allen geografischen Regionen ab dem Wochenende des Vorfalls als ausgefallen an. Weder Anodot noch seine Muttergesellschaft Glassbox reagierten zum Zeitpunkt der Veröffentlichung auf Presseanfragen.

Bestätigte Opfer

Vimeo bestätigte, dass der Anodot-Vorfall Benutzer- und Kundendaten exponierte — hauptsächlich technische Daten, Videotitel, Metadaten und in einigen Fällen E-Mail-Adressen. In seiner offiziellen Offenlegung erklärte Vimeo:

„Die abgerufenen Daten enthalten keine Vimeo-Videoinhalte, gültige Benutzeranmeldedaten oder Zahlungskarteninformationen. Vimeo-Benutzer- und Kundenanmeldedaten sind sicher. Nach Bekanntwerden des Vorfalls haben wir umgehend alle Anodot-Anmeldedaten deaktiviert, die Anodot-Integration mit Vimeo-Systemen entfernt und externe Sicherheitsexperten zur Unterstützung bei der Untersuchung beauftragt."

Laut Have I Been Pwned wurden 119.200 einzigartige E-Mail-Adressen exponiert, manchmal begleitet von Namen. ShinyHunters veröffentlichte Hunderte von Gigabytes an Vimeo-Daten, nachdem sie das Unternehmen auf ihrem „Zahlen-oder-Leak"-Erpressungsportal gelistet hatten.

Zara (Inditex) wurde ebenfalls von ShinyHunters als Teil derselben Kampagne gelistet. Die Gruppe veröffentlichte, was sie als ein Terabyte an Daten bezeichnete, angeblich einschließlich 95 Millionen Support-Ticket-Datensätzen. Have I Been Pwned verzeichnete 197.400 einzigartige E-Mail-Adressen im Datenleck, zusammen mit Produkt-SKUs, Bestell-IDs und geografischen Marktdaten. Inditex bestätigte den Vorfall, erklärte jedoch, dass er keine Passwörter oder Zahlungsinformationen betraf.

Warum das wichtig ist

Dieser Vorfall ist ein strukturelles Risiko, kein einmaliges Ereignis. SaaS-zu-SaaS-Integrationen beinhalten routinemäßig Credential-Delegation: Ein Dienst authentifiziert sich im Namen eines anderen und speichert langlebige Tokens mit umfangreichen Berechtigungen. Diese Autorisierung wird einmal erteilt und selten überprüft. Wenn der delegierte Dienst kompromittiert wird, wird jede nachgelagerte Verbindung, die er hält, zu einem Angriffsvektor — und die primäre Plattform hat keine Sichtbarkeit oder Kontrolle über den Vorfall.

Das ShinyHunters-Playbook ist konsistent: einen peripheren Integrationsdienst identifizieren, ihn kompromittieren, gespeicherte Tokens extrahieren und den Zugang durch Erpressung monetarisieren, bevor Opfer reagieren können.

Was zu tun ist

- Führen Sie ein aktuelles Inventar aller Drittanbieter-SaaS-Integrationen und der Zugangsdaten, die sie in Ihrem Namen halten

- Wenden Sie Least-Privilege-Scoping auf alle OAuth-Grants und API-Tokens an, die an externe Dienste ausgegeben werden

- Legen Sie Token-Ablaufrichtlinien fest — vermeiden Sie unbefristete langlebige Tokens für Drittanbieter-Integrationen

- Führen Sie regelmäßige Zugriffsüberprüfungen durch und widerrufen Sie Autorisierungen für Dienste, die nicht mehr aktiv genutzt werden

- Behandeln Sie die Sicherheitslage von Integrationsanbietern als Teil Ihres Vendor-Risk-Assessment-Prozesses

Ungeprüfte Drittanbieter-Integrationen und langlebige Tokens sind ein strukturelles Risiko, kein Randfall. Passwork bietet Sicherheitsteams ein zentralisiertes Inventar von Zugangsdaten mit rollenbasierter Zugriffskontrolle und einem vollständigen Audit-Trail — damit nichts unbemerkt bestehen bleibt. Erfahren Sie, wie es funktioniert

Vercel: Supply-Chain-Angriff über OAuth und Lumma Stealer

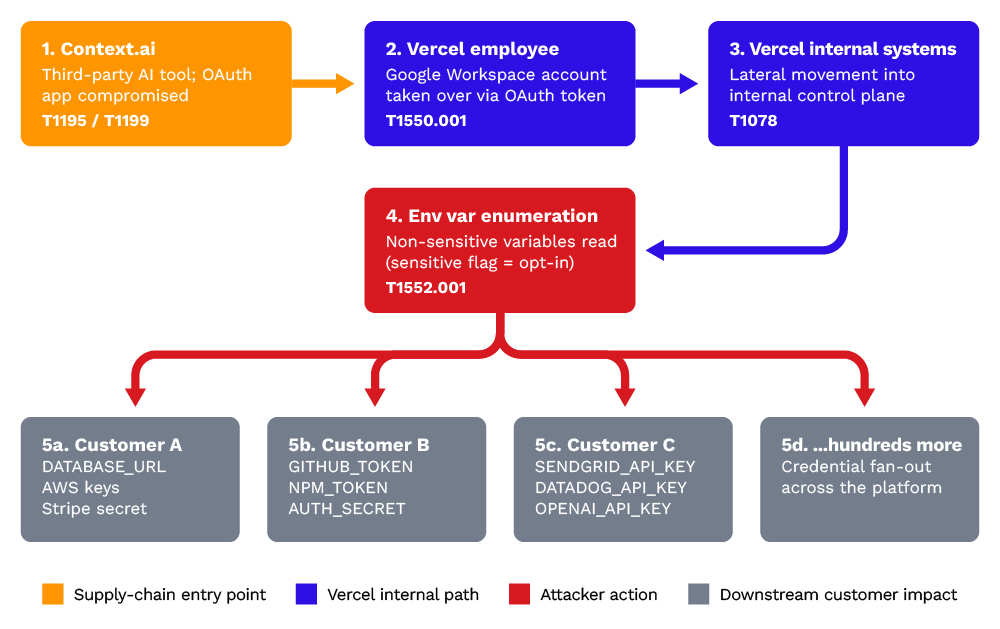

Ein Vercel-Mitarbeiter nutzte Context.ai — ein KI-Produktivitätstool eines Drittanbieters — das über OAuth mit seinem geschäftlichen Google Workspace-Konto verbunden war. Als Context.ai kompromittiert wurde, erbten Angreifer diesen OAuth-Zugriff, übernahmen das Vercel-Konto des Mitarbeiters und drangen in Produktionssysteme ein.

Nicht-sensible Umgebungsvariablen — API-Keys, Tokens, Datenbank-Zugangsdaten, Signaturschlüssel — wurden aufgelistet und entschlüsselt. Vercel beauftragte Google Mandiant für die forensische Untersuchung und beschrieb die Angreifer als „hochentwickelt basierend auf ihrer operativen Geschwindigkeit und ihrem tiefgreifenden Verständnis von Vercels Produkt-API-Oberfläche".

Was geschah

Trend Micro identifizierte Lumma Stealer als den Infostealer, der bei der initialen Kompromittierung von Context.ai verwendet wurde. Lumma ist ein handelsübliches Malware-as-a-Service-Tool, das im Browser gespeicherte Zugangsdaten, Session-Cookies und Authentifizierungstokens von infizierten Maschinen extrahiert. Ein infiziertes Entwicklergerät bei einem kleinen KI-Anbieter wurde zum Einstiegspunkt für einen 2-Millionen-Dollar-Datenvorfall bei einer großen Cloud-Plattform.

Vercel bestätigte, dass geheime Umgebungsvariablen — die explizit als sensibel markiert waren — verschlüsselt gespeichert wurden und nicht kompromittiert wurden. Nicht-geheime Variablen wurden exponiert. Das Unternehmen beschrieb die Angreifer als „hoch organisiert" und beauftragte Mandiant für die forensische Untersuchung.

„Wir haben einen Sicherheitsvorfall identifiziert, der unbefugten Zugriff auf bestimmte interne Vercel-Systeme umfasste. Wir untersuchen aktiv und haben Incident-Response-Experten zur Unterstützung bei Untersuchung und Behebung beauftragt." — Offizielle Stellungnahme von Vercel

Warum das wichtig ist

OAuth-Grants sind leicht zu erstellen und werden selten überprüft. Wenn ein Mitarbeiter ein Drittanbieter-Tool mit einem Unternehmenskonto verbindet, erteilt er typischerweise mit einem einzigen Klick umfangreiche Berechtigungen — und diese Autorisierung besteht unbefristet fort, es sei denn, sie wird explizit widerrufen. Jede verbundene Anwendung ist ein potenzieller Pivot-Punkt, falls diese Anwendung jemals kompromittiert wird.

Die Angriffskette erforderte hier keinen Zero-Day, kein direktes Phishing eines Vercel-Mitarbeiters und keine Schwachstelle in Vercels eigenem Code. Ein handelsüblicher Infostealer auf dem Rechner eines Entwicklers bei einem peripheren Anbieter war ausreichend.

Was zu tun ist

- Überprüfen Sie alle mit geschäftlichen Google Workspace- und Microsoft 365-Konten verbundenen OAuth-Anwendungen

- Setzen Sie Richtlinien durch, die einschränken, welche Drittanbieter-Anwendungen Mitarbeiter autorisieren können

- Markieren Sie alle sensiblen Umgebungsvariablen explizit — und behandeln Sie nicht markierte Variablen als potenziell exponiert

- Setzen Sie Endpunkt-Erkennung ein, die Infostealer-Aktivität vor der Exfiltration von Zugangsdaten identifizieren kann

- Rotieren Sie als Vorsichtsmaßnahme alle nicht-sensiblen Umgebungsvariablen, falls die Context.ai OAuth-App in Ihrer Umgebung vorhanden war

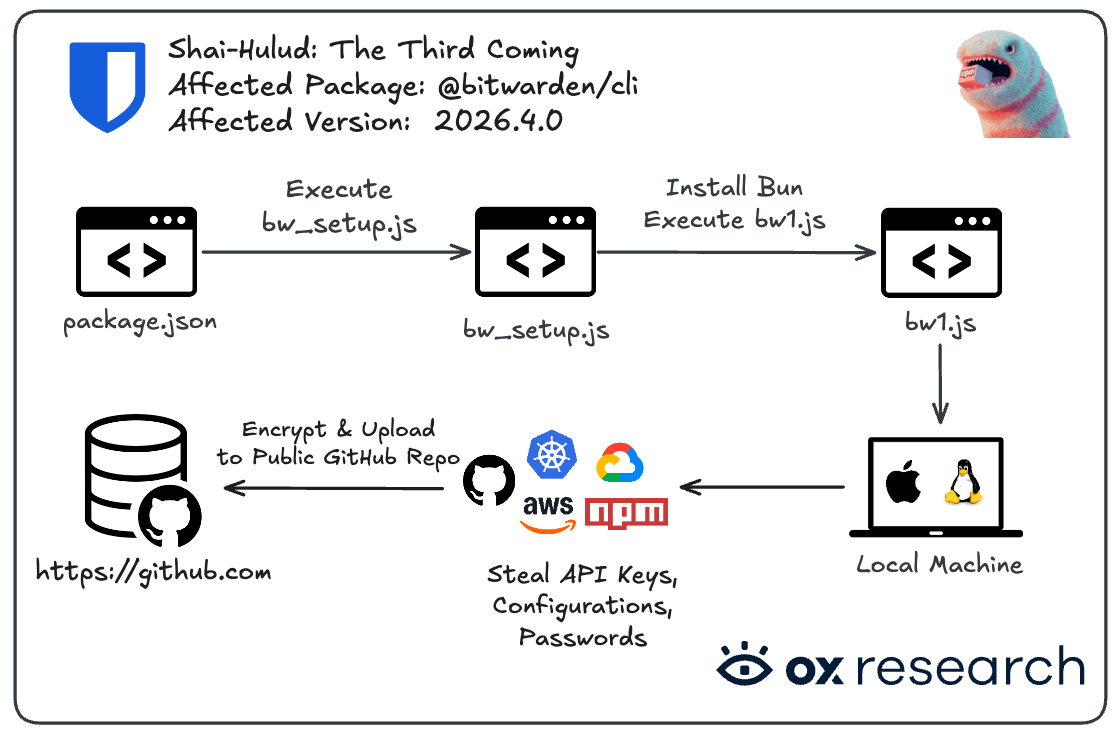

Bitwarden CLI bei Checkmarx Supply-Chain-Angriff kompromittiert

22. April 2026. Das Bitwarden CLI-Paket @bitwarden/[email protected] wurde mit bösartigem Code für 94 Minuten verteilt — zwischen 17:57 und 19:30 Uhr ET — über eine gekaperte GitHub Action in Bitwardens CI/CD-Pipeline. Die Kompromittierung ist Teil der breiteren Checkmarx Supply-Chain-Kampagne, die dem Bedrohungsakteur TeamPCP zugeschrieben wird. Bitwarden bestätigte den Vorfall und erklärte, dass keine Endbenutzer-Tresordaten abgerufen wurden.

Was der bösartige Code tat

Der injizierte Code wurde über einen Preinstall-Hook ausgeführt und zielte auf Zugangsdaten über mehrere Oberflächen ab: lokale Umgebungsdateien und Shell-Verlauf, GitHub Actions Secrets, CI/CD-Pipeline-Zugangsdaten, Konfigurationsdateien für KI-Coding-Tools (Claude, Cursor, Codex CLI, Aider, Kiro) und npm-Tokens. Gestohlene Daten wurden mit AES-256-GCM verschlüsselt und an audit.checkmarx[.]cx exfiltriert — eine Domain, die Checkmarx imitierte — mit einem GitHub-Repository als Fallback.

Wenn GitHub-Tokens gefunden wurden, injizierte die Malware bösartige Actions-Workflows in jedes erreichbare Repository und nutzte erbeutete npm-Zugangsdaten, um weitere bösartige Paketversionen nachgelagert zu veröffentlichen. Endor Labs beschrieb es als eine der „leistungsfähigeren npm Supply-Chain-Payloads", die bisher veröffentlicht wurden.

Was zu tun ist

- Pinnen Sie alle CI/CD-Abhängigkeiten — GitHub Actions, npm-Pakete, Docker-Images — auf spezifische verifizierte Commit-Hashes

- Implementieren Sie Abhängigkeitsintegritätsprüfung (Checksummen, Sigstore-Signaturen) vor der Installation

- Beschränken Sie CI/CD-Pipeline-Berechtigungen auf den minimal erforderlichen Umfang

- Wenn das Paket während des betroffenen Zeitfensters installiert wurde, rotieren Sie sofort alle Secrets, die von dieser Umgebung aus zugänglich waren

GitGuardian: KI-Agenten führten zum Leak von 29 Millionen Secrets

GitGuardians State of Secrets Sprawl 2026-Bericht fand 28.649.024 neue Secrets, die 2025 in öffentlichen GitHub-Repositories exponiert wurden — ein Anstieg von 34 % im Jahresvergleich und der größte jährliche Sprung in der Geschichte des Berichts. Der Haupttreiber: KI-unterstützte Entwicklung.

Warum KI das verschlimmert

KI-Assistenten beschleunigen die Entwicklung bis zu dem Punkt, an dem Code produktionsreif aussieht — und committet wird — bevor irgendjemand entschieden hat, wo Zugangsdaten gespeichert werden sollten. Commits, die mit Claude Code erstellt wurden, leaken Secrets mit etwa der doppelten Basisrate in öffentlichem GitHub. Eine separate Risikofläche entstand mit MCP-Konfigurationsdateien: GitGuardian fand 24.008 einzigartige Secrets, die 2025 in Model Context Protocol-Konfigurationen exponiert wurden.

Wichtige Zahlen

| Metrik | Zahl 2025 |

|---|---|

| Neue exponierte Secrets in öffentlichem GitHub | 28.649.024 |

| Wachstum im Jahresvergleich | +34 % (Berichtsrekord) |

| Exponierte KI-Service-Secrets | 1.275.105 |

| YoY-Wachstum von KI-Service-Zugangsdaten-Leaks | +81 % |

| OpenRouter-Zugangsdaten-Leaks-Wachstum | ×48 im Jahresvergleich |

| KI-Dienste unter den Top 15 am schnellsten wachsenden Leak-Typen | 12 von 15 |

| Secrets in MCP-Konfigurationsdateien | 24.008 einzigartige |

| Secrets von 2022 noch aktiv und ausnutzbar in 2026 | 64 % |

| Interne Repos vs. öffentliche Repos | 6× wahrscheinlicher, hardcodierte Secrets zu enthalten |

| Leaks außerhalb von Repositories (Slack, Notion etc.) | 28 % aller Vorfälle |

Sobald ein Secret in ein öffentliches Repository committet wurde, ist es praktisch öffentlich — unabhängig davon, ob es später gelöscht wird. Automatisierte Scanner ernten neu committete Secrets innerhalb von Minuten nach der Veröffentlichung.

Was zu tun ist

- Implementieren Sie Pre-Commit-Hooks und CI/CD-Secret-Scanning, um Zugangsdaten abzufangen, bevor sie Repositories erreichen

- Erzwingen Sie dedizierte Secrets-Management-Tools (HashiCorp Vault, AWS Secrets Manager) als einzigen erlaubten Mechanismus zur Speicherung von Zugangsdaten

- Rotieren Sie jede Zugangsdaten, die jemals in einem öffentlichen Repository erschienen ist, unabhängig davon, wie kurz

- Etablieren Sie Zugangsdaten-Governance-Richtlinien speziell für KI-Agent-Integrationen — behandeln Sie Agent-Identitäten als erstklassige Zugriffsmanagement-Objekte

Was die Vorfälle im April gemeinsam haben

Drei Muster wiederholen sich in jedem Vorfall dieses Monats:

- Das primäre Ziel war selten das endgültige Opfer — Angreifer bewegten sich über einen peripheren Anbieter, eine Drittanbieter-OAuth-App oder eine kompromittierte CI/CD-Abhängigkeit, um das eigentliche Ziel zu erreichen.

- MFA bot weniger Schutz als angenommen — sowohl die Device-Code-Kampagne als auch die OAuth-Token-Diebstahl-Ketten umgingen sie vollständig, ohne ein Passwort zu berühren.

- KI beschleunigte die Geschwindigkeit der Angreifer auf beiden Seiten — generative KI personalisierte Phishing im großen Maßstab, während KI-unterstützte Entwicklung ein Rekordvolumen an exponierten Zugangsdaten erzeugte.

April 2026 in Zahlen: Der Monat in der Cybersicherheit

Der April 2026 setzte die zu Jahresbeginn etablierte Entwicklung fort — mehr Vorfälle, breitere Auswirkungen und Angriffsketten, die zunehmend traditionelle Kontrollen umgehen. Ransomware, Zugangsdatendiebstahl und Supply-Chain-Kompromittierung dominierten die Bedrohungslandschaft in allen Sektoren.

Umfang von Datenvorfällen und Angriffen

| Metrik | Zahl | Quelle |

|---|---|---|

| Von APT28 FrostArmada DNS-Hijacking betroffene Länder | 120 | Lumen / Black Lotus Labs, April 2026 |

| Kompromittierte Geräte auf dem Höhepunkt (Dezember 2025) | 18.000 | FBI / DOJ, April 2026 |

| Beim Anodot-Token-Vorfall exponierte Datensätze (Vimeo + Zara) | 316.000+ | Vimeo / Inditex Offenlegungen, April 2026 |

| Expositionszeitfenster der bösartigen Bitwarden CLI-Version | 94 Minuten | Bitwarden, April 2026 |

| Im April 2026 verfolgte Ransomware-Vorfälle | 9+ dokumentiert | CM-Alliance, Mai 2026 |

| Im April von Ransomware betroffene Sektoren | Gesundheitswesen, Regierung, Finanzen, Bildung, Technologie | CM-Alliance, Mai 2026 |

| US-Datenvorfälle in den letzten 12 Monaten (Untergrundforen) | 758 (13,3 % der Gesamtzahl weltweit) | BitSight, 2025–2026 |

| Am häufigsten angegriffener Sektor weltweit | Öffentliche Verwaltung — 543 Vorfälle (21 % der Gesamtzahl) | BitSight, 2025–2026 |

Exposition von Zugangsdaten und Secrets

| Metrik | Zahl | Quelle |

|---|---|---|

| 2025 in öffentlichem GitHub exponierte neue Secrets | 28.649.024 | GitGuardian, April 2026 |

| Wachstum bei Secret-Leaks im Jahresvergleich | +34 % | GitGuardian, April 2026 |

| Exponierte KI-Service-Zugangsdaten | 1.275.105 | GitGuardian, April 2026 |

| Secrets von 2022 noch aktiv und ausnutzbar | 64 % | GitGuardian, April 2026 |

| Außerhalb von Code-Repositories exponierte Secrets | 28 % aller Vorfälle | GitGuardian, April 2026 |

Angriffstechniken im Fokus

| Technik | Vorfall | Auswirkung |

|---|---|---|

| DNS-Hijacking (AitM) | APT28 FrostArmada | Microsoft 365-Zugangsdaten und OAuth-Token-Diebstahl im großen Maßstab |

| OAuth-Token-Diebstahl über Drittanbieter-Vorfall | Anodot → Vimeo, Zara | 316.000+ Datensätze; keine primäre Plattform direkt kompromittiert |

| OAuth Supply-Chain + Infostealer (Lumma) | Vercel über Context.ai | Produktionsumgebungszugriff; Exposition nicht-geheimer Variablen |

| CI/CD Supply-Chain (GitHub Actions + npm) | Bitwarden CLI | Zugangsdaten-Harvesting in Entwicklerumgebungen |

| Device-Code-Phishing (MFA-Bypass) | Storm-2372 / EvilTokens | Großflächige Microsoft 365-Kontokompromittierung ohne Passwortdiebstahl |

| KI-beschleunigte Zugangsdaten-Sprawl | GitGuardian-Bericht | 29 Mio.+ Secrets in öffentlichen Repos; KI-unterstützte Commits leaken mit 2× Basisrate |

Fazit

Der April 2026 bestätigte eine Verschiebung, die sich seit Jahren aufgebaut hat: Die Authentifizierungsschicht ist die primäre Angriffsfläche, und Session-Tokens sind das primäre Ziel.

APT28 kaperte 18.000 Router, um OAuth-Tokens abzufangen, ohne jemals ein Passwort zu berühren. Storm-2372 umging MFA im großen Maßstab unter Verwendung eines legitimen Authentifizierungsflows. ShinyHunters extrahierte gespeicherte Tokens von einem Drittanbieter für Analysen und monetarisierte den Zugang zu Dutzenden nachgelagerter Plattformen — von denen keine direkt kompromittiert wurde. Ein handelsüblicher Infostealer auf dem Rechner eines einzigen Entwicklers bei einem peripheren Anbieter war ausreichend, um Vercels Produktionsumgebung zu erreichen.

Die 28,6 Millionen auf GitHub exponierten Secrets, die von APT28 und Storm-2372 durchgeführten Token-Diebstahl-Kampagnen und der Anodot-Vorfall, der Dutzende nachgelagerter Plattformen betraf, weisen alle auf dieselbe strukturelle Lücke hin: Zugriffsmanagement, das für eine einfachere Umgebung konzipiert wurde, hält nicht Schritt damit, wie Organisationen heute tatsächlich arbeiten.

Der Schutz von Zugangsdaten bedeutet jetzt, den vollständigen Lebenszyklus zu verwalten — Ausstellung, Rotation, Delegation und Widerruf — über menschliche Benutzer, Dienstkonten, API-Keys und KI-Agent-Identitäten hinweg. Schatten-IT, ungeprüfte OAuth-Grants und hardcodierte Secrets in CI/CD-Pipelines sind die Angriffsfläche. Die Perimeter ist es nicht.

Die Vorfälle in diesem Digest haben eine strukturelle Lücke gemeinsam: Zugangsdaten und Tokens, die außerhalb der Governance existierten — ungeprüft, unrotiert, nicht widerrufen. Passwork bietet einen selbst gehosteten Tresor mit rollenbasierter Zugriffskontrolle, strukturierten Berechtigungen und einem vollständigen Audit-Log. Testen Sie Passwork in Ihrer Infrastruktur

Häufig gestellte Fragen

Was war die bedeutendste Cybersicherheitsbedrohung im April 2026?

Die APT28 FrostArmada-Kampagne war der operativ bedeutendste Vorfall des Monats. Durch das Kapern von DNS-Einstellungen auf über 18.000 ungepatchten SOHO-Routern in 120 Ländern fing die mit dem russischen GRU verbundene Gruppe stillschweigend Microsoft 365-Zugangsdaten und OAuth-Tokens von Regierungsbehörden, Strafverfolgungsbehörden und IT-Anbietern ab — unter Umgehung von MFA ohne Malware zu verteilen oder einzelne Benutzer direkt zu phishen.

Wie umgeht OAuth-Token-Diebstahl MFA?

OAuth-Tokens werden ausgestellt, nachdem ein Benutzer die Authentifizierung bereits abgeschlossen hat — einschließlich aller MFA-Schritte. Das Stehlen des Tokens bedeutet, eine vollständig authentifizierte Sitzung zu erben. MFA schützt den Anmeldeprozess; es schützt nicht das Token, das daraus resultiert. Angreifer, die Tokens abfangen oder stehlen, überspringen den Anmeldeprozess vollständig, wodurch MFA in dieser Phase irrelevant wird.

Was ist die Device-Code-Phishing-Technik, die von Storm-2372 verwendet wurde?

Device-Code-Phishing missbraucht einen legitimen OAuth-Flow, der für eingabebeschränkte Geräte entwickelt wurde. Angreifer initiieren den Flow und übermitteln den resultierenden Code dann über KI-personalisierte Phishing-E-Mails an Opfer. Wenn das Opfer den Code auf Microsofts echter Authentifizierungsseite eingibt, autorisiert es unwissentlich die Sitzung des Angreifers — und stellt ein gültiges Zugriffstoken aus, ohne sein Passwort preiszugeben oder eine MFA-Aufforderung auszulösen. Das Token ist legitim, weil der Benutzer die Authentifizierung selbst abgeschlossen hat.

Warum war der Bitwarden CLI Supply-Chain-Angriff bedeutsam?

Er zeigte, dass Sicherheitstools dasselbe Supply-Chain-Risiko tragen wie jede andere Softwareabhängigkeit. Eine bösartige Version des Bitwarden CLI wurde 94 Minuten lang über npm verteilt, nachdem Angreifer eine GitHub Action in der CI/CD-Pipeline gekapert hatten. Der injizierte Code zielte auf Entwickler-Secrets, Cloud-Zugangsdaten und Pipeline-Tokens ab — und war darauf ausgelegt, sich auf jedes Repository zu verbreiten, das das GitHub-Token des Opfers erreichen konnte.

Was ist Credential-Sprawl und warum beschleunigt er sich?

Credential-Sprawl bezieht sich auf die unkontrollierte Verbreitung von Secrets — API-Keys, Tokens, Passwörter, Zertifikate — über Repositories, Konfigurationsdateien, Collaboration-Tools und CI/CD-Pipelines. GitGuardians State of Secrets Sprawl 2026-Bericht fand 28,6 Millionen neue Secrets, die 2025 in öffentlichen GitHub-Repositories exponiert wurden — ein Anstieg von 34 % im Jahresvergleich, hauptsächlich angetrieben durch KI-unterstützte Entwicklung. Code erreicht die Produktion schneller, als Zugangsdaten-Governance-Richtlinien mithalten können — und 64 % der 2022 exponierten Secrets waren 2026 noch aktiv und ausnutzbar.

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- APT28: DNS-Hijacking-Kampagne FrostArmada von internationalen Behörden zerschlagen

- Storm-2372 KI-Phishing: Massiver MFA-Bypass über Device Code

- Anodot-Token-Leak: Vimeo, Zara und Dutzende weitere von ShinyHunters-Kampagne betroffen

- Vercel: Supply-Chain-Angriff über OAuth und Lumma Stealer

- Bitwarden CLI bei Checkmarx Supply-Chain-Angriff kompromittiert

- GitGuardian: KI-Agenten führten zum Leak von 29 Millionen Secrets

- Was die Vorfälle im April gemeinsam haben

- April 2026 in Zahlen: Der Monat in der Cybersicherheit

- Fazit

- Häufig gestellte Fragen

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- APT28: DNS-Hijacking-Kampagne FrostArmada von internationalen Behörden zerschlagen

- Storm-2372 KI-Phishing: Massiver MFA-Bypass über Device Code

- Anodot-Token-Leak: Vimeo, Zara und Dutzende weitere von ShinyHunters-Kampagne betroffen

- Vercel: Supply-Chain-Angriff über OAuth und Lumma Stealer

- Bitwarden CLI bei Checkmarx Supply-Chain-Angriff kompromittiert

- GitGuardian: KI-Agenten führten zum Leak von 29 Millionen Secrets

- Was die Vorfälle im April gemeinsam haben

- April 2026 in Zahlen: Der Monat in der Cybersicherheit

- Fazit

- Häufig gestellte Fragen

Self-hosted-Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren