Am 22. April 2026 wurde ein Credential Stealer in einem Paket mit 250.000 monatlichen Downloads ausgeliefert. Er wurde bei der Installation unbemerkt ausgeführt, erforderte keine Benutzerinteraktion und wurde automatisch von CI-Runnern in Dutzenden von Pipelines heruntergeladen. Als das Paket aus der Registry entfernt wurde, waren bereits echte Systeme kompromittiert worden.

Nur ein routinemäßiges Dependency-Update.

Moderne Infrastruktur ist nur so sicher wie ihre schwächste Abhängigkeit. Wenn Angreifer Ihren Perimeter nicht direkt durchbrechen können, kompromittieren sie etwas, dem Sie bereits vertrauen, und gelangen so direkt in Ihre Umgebung.

Ein Supply-Chain-Angriff ist die Kompromittierung eines vertrauenswürdigen Drittanbieters, einer Softwarekomponente oder eines Dienstes, um nachgelagerte Ziele zu infiltrieren. Der Angreifer benötigt nicht Ihre Zugangsdaten. Er braucht Zugang zu etwas, das Ihre Build-Pipeline automatisch um 3 Uhr morgens abruft. Er braucht einen Preinstall-Hook, der ausgeführt wird, bevor Sie ihn überprüfen können.

Der Bitwarden CLI-Vorfall ist der jüngste Beweis dafür, dass diese Bedrohung operativ, koordiniert und beschleunigt ist. In diesem Artikel analysieren wir, wie der Angriff funktionierte, was er uns über moderne Infrastruktur lehrt und welche Kontrollen Supply-Chain-Kompromittierungen tatsächlich davon abhalten, in Ihre Umgebung zu gelangen.

Wichtigste Erkenntnisse

- Supply-Chain-Angriffe umgehen Ihren Perimeter, indem sie das ausnutzen, dem Sie bereits vertrauen — Pakete, CI-Workflows und Plugins werden in Ihrer Umgebung mit vollen Privilegien ausgeführt, ohne einen einzigen Phishing-Link.

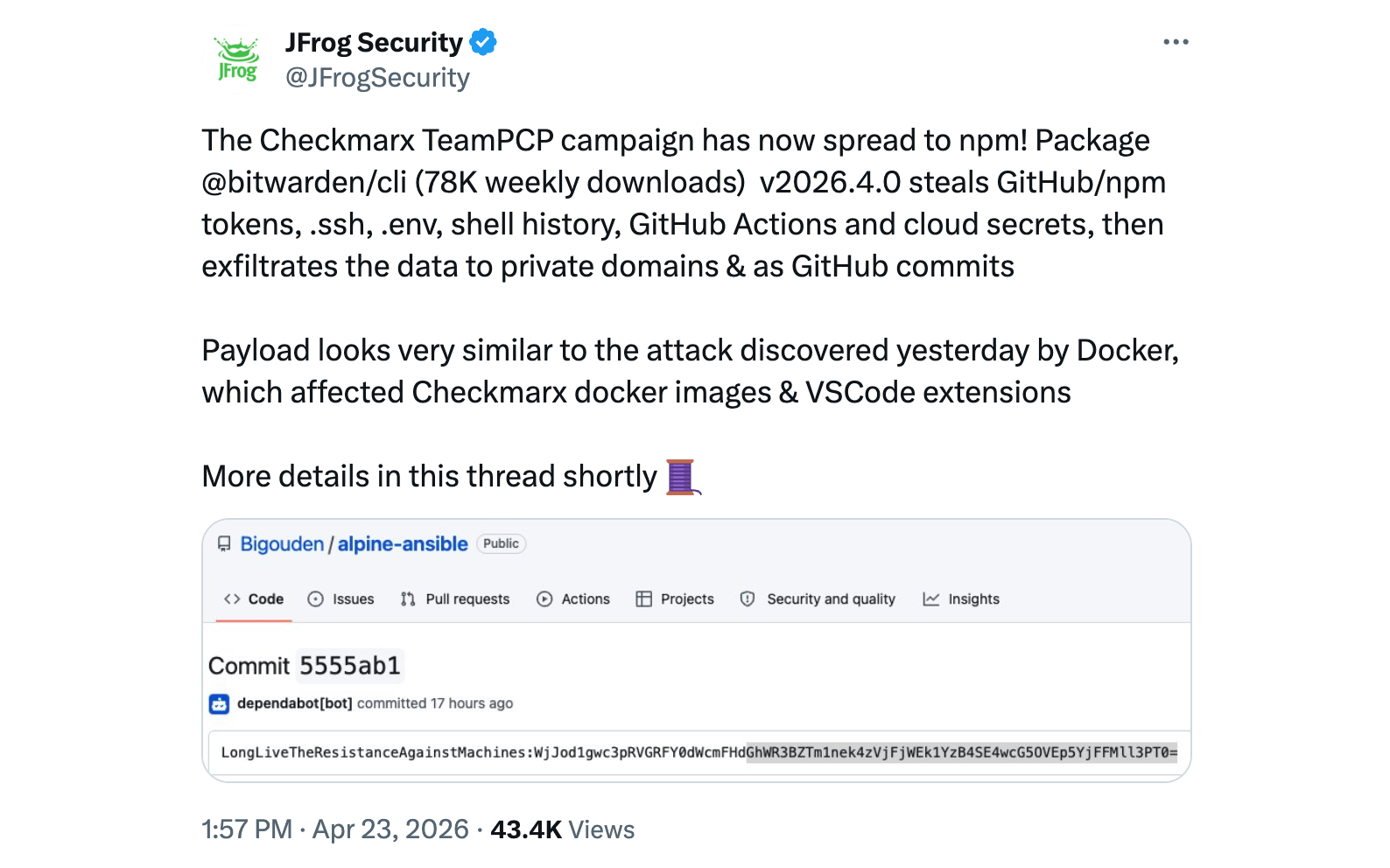

- Die Bitwarden CLI-Kompromittierung im April 2026 war eine koordinierte, mehrstufige Operation — Angreifer kaperten eine GitHub Action eines Drittanbieters, stahlen ein npm-Token und veröffentlichten

@bitwarden/[email protected]mit einem Credential Stealer, der bei der Installation unbemerkt ausgeführt wurde. - Transitive Dependencies sind Ihre größte ungeprüfte Angriffsfläche — Ihre Anwendung importiert möglicherweise zehn Pakete direkt, aber jedes davon lädt Dutzende weitere, von denen keines die gleiche Prüfung wie First-Party-Code erhält.

- Architektur ist eine stärkere Kontrolle als Prozesse — Ein System, das so konzipiert ist, dass die Kompromittierung einer Komponente nichts Brauchbares liefert, ist grundlegend widerstandsfähiger als eines, das darauf angewiesen ist, dass alle Kontrollen gleichzeitig halten.

- Secrets in CI/CD-Pipelines sind das primäre Ziel — GitHub-Tokens, SSH-Schlüssel und Cloud-Zugangsdaten, die in einem einzigen Build-Job abgegriffen werden, können eine Kompromittierung auf jedes Repository und jede Pipeline ausweiten, die dieses Token erreichen kann.

- Verteidigung erfordert kontinuierliche Kontrollen, keine periodischen — Gepinnte Dependencies, signierte Builds, SBOM-Tracking, zeitlich begrenzte Tokens mit begrenztem Umfang und Secrets-Rotation müssen bei jedem Commit ausgeführt werden, nicht jedes Quartal.

Was ist ein Supply-Chain-Angriff

Ein Supply-Chain-Angriff tritt auf, wenn ein Angreifer einen vertrauenswürdigen Drittanbieter, ein Open-Source-Paket oder eine Softwarekomponente kompromittiert, um eine bösartige Nutzlast an nachgelagerte Organisationen zu liefern. Der Angreifer nutzt die Vertrauensbeziehung zwischen einem Lieferanten und seinen Nutzern aus, was die Erkennung deutlich schwieriger macht als bei einem direkten Eindringen.

Die Angriffsfläche ist groß, weil moderne Software auf Schichten von Abhängigkeiten aufgebaut ist. Ihre Anwendung importiert möglicherweise direkt zehn Pakete, aber jedes davon importiert Dutzende weitere. Diese transitiven Dependencies (Komponenten, auf die Ihr Code indirekt angewiesen ist) werden selten mit der gleichen Sorgfalt geprüft wie First-Party-Code.

Supply-Chain-Angriffe fallen in mehrere Kategorien:

- Software-Supply-Chain-Angriffe — Bösartiger Code, der in Open-Source-Bibliotheken, Paket-Registries (npm, PyPI) oder Vendor-Software-Updates eingeschleust wird.

- CI/CD-Pipeline-Angriffe — Kompromittierung von Build-Systemen, GitHub-Actions-Workflows oder Container-Registries, um den Build-Prozess abzufangen.

- Drittanbieter-Service-Angriffe — Ausnutzung von SaaS-Tools, Plugins oder Managed Services, die privilegierten Zugriff auf Kundenumgebungen haben.

- Hardware-Supply-Chain-Angriffe — Physische Manipulation von Firmware oder Komponenten, bevor sie den Endbenutzer erreichen (seltener im Software-Kontext, aber bei staatlichen Operationen dokumentiert).

Der gemeinsame Nenner: Das Opfer installiert, führt aus oder vertraut etwas, das bereits als Waffe eingesetzt wurde.

Die Anatomie eines modernen Supply-Chain-Angriffs

Ein Supply-Chain-Angriff folgt einem vorhersehbaren Lebenszyklus. Die Kenntnis der Phasen macht ihn vermeidbar.

- Aufklärung. Angreifer scannen öffentliche Repositories, Paket-Registries und CI/CD-Konfigurationen nach Schwachstellen: ungeschützte GitHub-Tokens, Pakete mit hohen Download-Zahlen und minimaler Maintainer-Beteiligung oder Actions-Workflows mit übermäßigen Berechtigungen.

- Upstream-Kompromittierung. Der Angreifer erhält Schreibzugriff auf ein vertrauenswürdiges Artefakt, indem er Maintainer-Zugangsdaten stiehlt, einen bösartigen Pull Request einreicht oder Code direkt in eine Build-Pipeline einschleust. Die bösartige Nutzlast wird dort eingebettet, wo sie automatisch ausgeführt wird: ein Preinstall-Hook, ein Workflow-Schritt, ein Plugin-Update.

- Ruhephase. Das kompromittierte Artefakt wird veröffentlicht und wartet. Automatisierte Systeme (CI-Runner, Dependency-Manager, Entwickler-Workstations) laden das Update ohne menschliche Überprüfung herunter. Der bösartige Code bleibt inaktiv, bis er ausgelöst wird.

- Downstream-Auslieferung. Entwickler und Pipelines installieren die infizierte Version über normale, vertrauenswürdige Kanäle. Es gibt keinen Phishing-Link zum Anklicken, keinen verdächtigen Anhang zum Öffnen. Der Credential Stealer wird als Teil des Standard-Build-Prozesses ausgeführt.

- Privilegien-Eskalation. Mit dem etablierten Erstzugang sammelt der Angreifer Secrets: API-Tokens, SSH-Schlüssel, Umgebungsvariablen, Cloud-Zugangsdaten. GitHub-Tokens sind besonders wertvoll — sie können genutzt werden, um bösartige Workflows in jedes Repository einzuschleusen, das das Token erreichen kann, und die Kompromittierung weiter downstream zu verbreiten.

Ungeschützte Secrets in CI/CD-Pipelines sind genau das, was Angreifer in Phase fünf abgreifen. Testen Sie Passwork kostenlos und sehen Sie, wie strukturiertes Secrets-Management Ihre Angriffsfläche reduziert → passwork.pro

Fallstudie: Die Bitwarden CLI- und Checkmarx-Kampagne 2026

Der Bitwarden CLI-Supply-Chain-Angriff, bestätigt von JFrog und Socket am 23. April 2026, ist eine der technisch präzisesten Credential-Harvesting-Operationen, die bisher dokumentiert wurden. Er zielte direkt auf Entwickler ab: ihre Tokens, ihre KI-Tools, ihre Pipelines. Und er enthielt eine wichtige architektonische Lektion für die gesamte Branche.

Der Angriff entfaltete sich in Phasen, wobei jede eine andere Vertrauensebene in der Software-Supply-Chain ausnutzte.

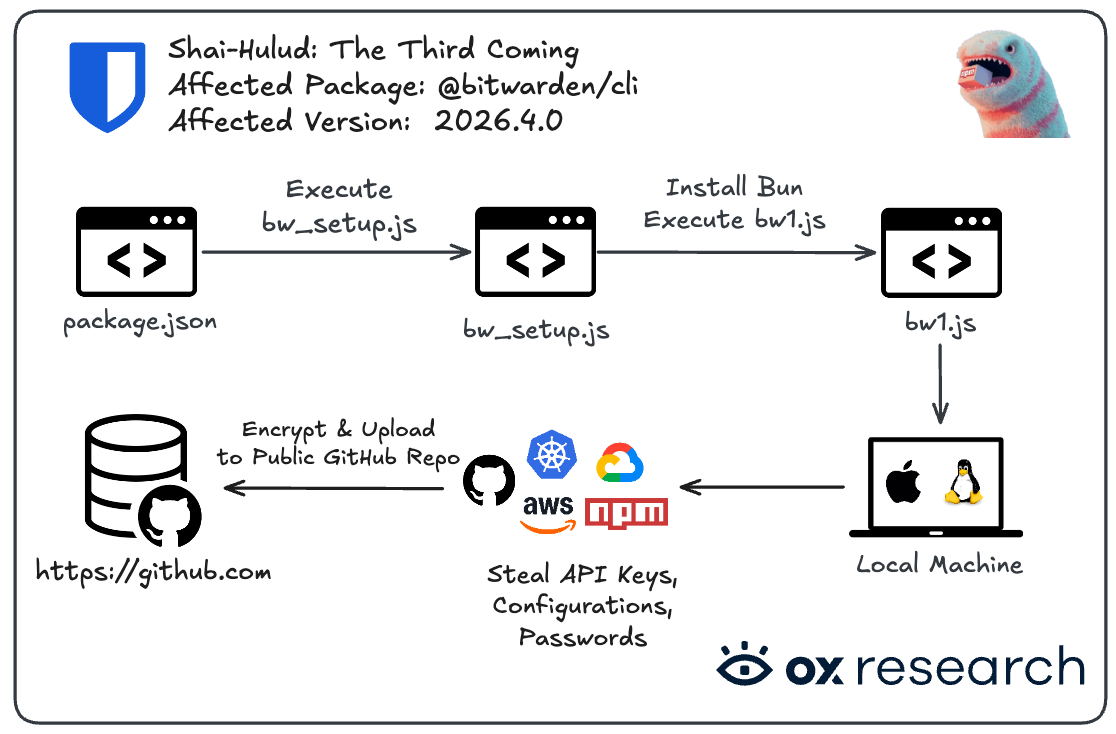

Was passierte

Am 22. April 2026 wurde eine bösartige Version des Bitwarden CLI (@bitwarden/[email protected]) in der npm-Registry veröffentlicht. Das Paket hat über 250.000 monatliche Downloads, was es zu einem hochwertigen Ziel macht. Der bösartige Code war in bw1.js eingebettet und wurde über einen Preinstall-Hook in package.json ausgelöst, der zuerst bw_setup.js ausführte, um die Bun-Runtime zu installieren, und dann bw1.js — die eigentliche bösartige Nutzlast (OX Security, 2026). Keine Benutzerinteraktion erforderlich.

Die Angreifer drangen nicht direkt in Bitwarden ein. Sie kompromittierten eine GitHub Action eines Drittanbieters, die in Bitwardens CI/CD-Pipeline verwendet wurde, erlangten Zugriff auf Workflow-Secrets einschließlich eines npm-Tokens und verwendeten es, um das bösartige Paket zu veröffentlichen. Der Angriff nutzte die CI/CD-Pipeline als Einstiegspunkt — konsistent mit dem breiteren Muster, das in der Checkmarx-Supply-Chain-Kampagne identifiziert wurde. Die Zeichenkette "Shai-Hulud: The Third Coming", die im Paket eingebettet war, bestätigte, dass dies die dritte Iteration einer laufenden, organisierten Kampagne war — kein opportunistischer Einzelfall.

Entscheidend ist, dass keine Benutzer-Tresore betroffen waren. Bitwardens Zero-Knowledge-Architektur bedeutete, dass der Server niemals Masterpasswörter oder Zugriff auf entschlüsselte Benutzerdaten hatte. Selbst bei kompromittiertem CI/CD konnte der Angreifer nicht an das gelangen, was die Architektur schützen sollte.

Was die Malware tat

Die bösartige Nutzlast (die dritte Phase des „Shai-Hulud"-Wurms) führte folgende Sequenz aus:

- Russische Sprachprüfung. Bevor irgendetwas anderes getan wurde, prüfte die Malware, ob auf dem Host-Rechner die russische Sprache konfiguriert war. Falls ja, wurde sie sofort beendet. Dies ist eine Standard-Selbstschutztechnik: Die Autoren vermeiden es, ihre eigenen Entwicklungsrechner zu infizieren, und dies deutet stark auf einen russischsprachigen Bedrohungsakteur hin.

- Credential Harvesting. Sie zielte auf GitHub- und npm-Tokens,

.ssh-Verzeichnisse,.env-Dateien, Shell-History, GitHub-Actions-Umgebungsvariablen, AWS-, GCP- und Azure-Zugangsdaten sowie GitHub-Runner-Informationen ab. - KI-Tool-Targeting. Konfigurationsdateien für KI-Coding-Assistenten (Claude, Kiro, Cursor, Codex CLI und Aider) wurden explizit ins Visier genommen, was widerspiegelt, wie tief diese Tools mittlerweile in Entwickler-Workflows eingebettet sind und wie viel sensiblen Kontext sie lokal speichern.

- Verschlüsselte Exfiltration über GitHub. Alle gestohlenen Daten wurden mit AES-256-GCM unter Verwendung asymmetrischer Verschlüsselung verschlüsselt — was bedeutet, dass nur der private Schlüssel des Bedrohungsakteurs sie entschlüsseln kann. Die Daten wurden in ein neu erstelltes öffentliches GitHub-Repository auf dem eigenen Account des Opfers hochgeladen, mit Dateien namens

results-TIMESTAMP-ID.json. Ein sekundärer Kanal exfiltrierte Daten anaudit.checkmarx[.]cx, eine Domain, die die legitime Checkmarx-Plattform imitierte. Die Verwendung von GitHub als C2-Server ist beabsichtigt: Datenverkehr zugithub.comwird selten von Sicherheitstools markiert und kann nicht zu einer vom Bedrohungsakteur kontrollierten Domain zurückverfolgt werden. - Selbstverbreitung. Das macht Shai-Hulud zu einem Wurm, nicht nur zu einem Stealer. Wenn gültige npm-Tokens gefunden wurden, lud die Malware eines der eigenen npm-Pakete des Opfers herunter, schleuste bösartigen Code ein und veröffentlichte automatisch eine neue Version — wodurch die Infektion auf die Downstream-Benutzer des Opfers übertragen wurde.

- Pipeline-Verbreitung. Wenn GitHub-Tokens gefunden wurden, schleuste die Malware bösartige Actions-Workflows in zugängliche Repositories ein, extrahierte CI/CD-Secrets und weitete die Kompromittierung auf jede Pipeline aus, die das Token des Entwicklers erreichen konnte.

Wie StepSecurity anmerkte: „Ein einzelner Entwickler mit installiertem @bitwarden/[email protected] kann zum Einstiegspunkt für eine breitere Supply-Chain-Kompromittierung werden, wobei der Angreifer dauerhaften Workflow-Injection-Zugriff auf jede CI/CD-Pipeline erhält, die das Token des Entwicklers erreichen kann."

OX Security bestätigte, dass verschlüsselte Exfiltrationsdaten zum Zeitpunkt der Entdeckung bereits in öffentlichen GitHub-Repositories vorhanden waren — echte Rechner waren kompromittiert worden, bevor das Paket entfernt wurde.

Der Checkmarx-Vorfall: 23. März 2026

Diese Kampagne begann nicht im April. Laut dem Checkmarx-Sicherheitsupdate wurden am 23. März 2026 bösartige Versionen von zwei OpenVSX-Plugins etwa um 02:53 UTC veröffentlicht und blieben bis 15:41 UTC verfügbar. Zwei GitHub-Actions-Workflows (ast-github-action und kics-github-action) wurden ebenfalls kompromittiert. Organisationen, die diese Artefakte während dieses Zeitfensters heruntergeladen und ausgeführt haben, waren gefährdet.

Der Bitwarden CLI-Vorfall im April folgte demselben GitHub-Actions-Supply-Chain-Vektor und bestätigte eine aktive, sich entwickelnde Kampagne statt eines isolierten Vorfalls.

Die architektonische Lektion

Der Bitwarden-Vorfall spiegelt ein Muster wider, das die Branche immer wieder neu lernt: Sicherheitskontrollen auf Prozessebene können umgangen werden. Architektonische Einschränkungen nicht. Ein System, das so konzipiert ist, dass die Kompromittierung einer Komponente nichts Brauchbares liefert, ist grundlegend widerstandsfähiger als eines, das darauf angewiesen ist, dass alle Kontrollen gleichzeitig halten.

Passwork basiert auf diesem Prinzip. Zugangsdaten werden clientseitig verschlüsselt, bevor sie den Server erreichen. Der Server speichert Chiffretext. Ein Datenbank-Breach, ein kompromittierter Server oder ein böswilliger Administrator liefert nichts ohne die clientseitigen Schlüssel. Die Passwork CLI-Veröffentlichung auf PyPI folgt einem halbmanuellen Prozess von vertrauenswürdigen Rechnern — eine CI/CD-Kompromittierung kann keine automatische Veröffentlichung eines bösartigen Artefakts auslösen.

Die Frage, die Sie zu jedem Tool in Ihrem Stack stellen sollten: Wenn diese Komponente kompromittiert wird, was erhält der Angreifer tatsächlich?

Sie wechseln von einem anderen Passwort-Manager? Passwork bietet Teams, die von einer konkurrierenden Lösung wechseln, einen Migrationsrabatt von 10 %. Passwork kostenlos testen

Weitere bemerkenswerte Supply-Chain-Angriffe (2020–2026)

Der Bitwarden CLI-Vorfall ist der jüngste in einer Reihe von schwerwiegenden Supply-Chain-Kompromittierungen, die die Sichtweise von Sicherheitsteams auf Drittanbieter-Risiken verändert haben.

| Vorfall | Jahr | Vektor und Auswirkungen |

|---|---|---|

| event-stream (npm) | 2018 | Social Engineering eines Open-Source-Maintainers; bösartige Abhängigkeit in npm-Paket eingeschleust. Zielte auf Bitcoin-Wallet-Zugangsdaten ab; Millionen nachgelagerter Installationen betroffen |

| SolarWinds | 2020 | Bösartiges Update in Orion-Build-Pipeline eingeschleust. ~18.000 Organisationen betroffen; mehrere US-Regierungsbehörden kompromittiert |

| Codecov | 2021 | Kompromittierter Docker-Image-Build-Prozess; bösartiges Bash-Uploader-Skript an CI-Umgebungen verteilt. Umgebungsvariablen und CI/CD-Secrets von Tausenden Organisationen zwei Monate lang unbemerkt exfiltriert |

| 3CX | 2023 | Trojanisiertes Desktop-App-Update; erster dokumentierter Supply-Chain-Angriff, der durch einen vorherigen Supply-Chain-Angriff ausgelöst wurde. Signierter, vom Anbieter verteilter Installer lieferte Infostealer an 600.000+ Geschäftskunden; der Lazarus Group zugeschrieben |

| XZ Utils-Backdoor | 2024 | Mehrjähriges Social Engineering eines Open-Source-Maintainers; Backdoor in SSH-Authentifizierung eingebettet. Beinahe-Treffer: vor weitverbreiteter Bereitstellung entdeckt; betraf mit systemd verknüpfte Linux-Distributionen |

Jeder Vorfall teilt ein strukturelles Muster: Angreifer fanden einen vertrauenswürdigen, automatisierten Auslieferungsmechanismus und fügten ihre Nutzlast dort ein, wo sie ohne Prüfung ausgeführt werden würde:

- event-stream etablierte, dass das Vertrauen in Open-Source-Maintainer im großen Maßstab ausnutzbar ist

- SolarWinds zeigte, dass selbst signierte, vom Anbieter verteilte Updates als Waffe eingesetzt werden können

- XZ Utils demonstrierte, dass langfristiges Social Engineering von Maintainern ein gangbarer Angriffsweg ist

- Codecov bewies, dass CI/CD-Infrastruktur selbst ein hochwertiges Ziel ist — aus Build-Pipelines abgegriffene Secrets können ganze Organisationen öffnen

- Der 3CX-Fall führte ein neues Bedrohungsmodell ein: ein Supply-Chain-Angriff als Einstiegspunkt für einen weiteren Supply-Chain-Angriff

Die Angriffsfläche hat sich mit jeder Iteration erweitert. Was als isolierte Paket-Hijacks begann, hat sich zu koordinierten, mehrstufigen Kampagnen entwickelt, die auf die gesamte Software-Lieferkette abzielen.

Die wahren Kosten von Supply-Chain-Schwachstellen

Supply-Chain-Angriffe sind teuer — und die Kosten steigen. Laut der Wiz-Analyse von 2025 werden die globalen Kosten von Software-Supply-Chain-Angriffen auf 60 Milliarden Dollar im Jahr 2025 geschätzt und sollen bis 2031 138 Milliarden Dollar erreichen.

Diese Zahlen spiegeln direkte Incident-Response-Kosten, regulatorische Strafen, Reputationsschäden und die nachgelagerten Kosten der betroffenen Kunden wider — nicht nur die des kompromittierten Anbieters.

Die regulatorische Dimension verstärkt das finanzielle Risiko. Organisationen, die unter DSGVO, HIPAA, SOC 2 oder ISO 27001 operieren, unterliegen obligatorischen Meldepflichten bei Datenschutzverletzungen und potenziellen Bußgeldern, wenn Supply-Chain-Vorfälle zu unbefugtem Zugriff auf persönliche oder regulierte Daten führen. Eine kompromittierte CI/CD-Pipeline, die Umgebungsvariablen mit Datenbank-Zugangsdaten exfiltriert, ist nicht nur ein operativer Vorfall — sie ist ein Compliance-Ereignis.

Für Organisationen mit ausgereiften Sicherheitsprogrammen sind die schwerer zu quantifizierenden Kosten der Vertrauensverlust. Wenn ein Entwickler-Tool, das in Hunderten von Pipelines verwendet wird, kompromittiert wird, geht die Behebung weit über das Patchen hinaus: Jedes Secret, das hätte exponiert werden können, muss als kompromittiert behandelt und rotiert werden.

So verhindern Sie Supply-Chain-Angriffe in CI/CD-Umgebungen

Die Verhinderung von Supply-Chain-Angriffen erfordert Kontrollen auf jeder Ebene des Software-Auslieferungsprozesses. Die folgenden Praktiken adressieren die spezifischen Angriffsvektoren, die in den Kampagnen von 2026 beobachtet wurden.

- Pinnen Sie Dependency-Versionen und verifizieren Sie Hashes. Verwenden Sie niemals flexible Versionsbereiche in Produktions-Pipelines. Pinnen Sie exakte Versionen und validieren Sie Prüfsummen gegen einen bekannten guten Zustand. Dies verhindert nicht die Kompromittierung eines Maintainer-Accounts, eliminiert aber die automatische Exposition gegenüber neu veröffentlichten bösartigen Versionen.

- Erzwingen Sie signierte Builds und Provenance-Attestierung. Ein signiertes Artefakt mit einer verifizierbaren Build-Kette ist deutlich schwerer unbemerkt zu manipulieren.

- Erstellen und pflegen Sie eine Software Bill of Materials (SBOM). Eine SBOM gibt Ihnen eine vollständige Inventur jeder Komponente in Ihrer Software, einschließlich transitiver Dependencies. Wenn eine neue Schwachstelle oder ein bösartiges Paket bekannt wird, können Sie sofort feststellen, ob Sie betroffen sind — ohne manuelles Auditing.

- Führen Sie kontinuierliche Software Composition Analysis (SCA) durch. Statische, einmalige Scans sind unzureichend. SCA-Tools sollten bei jedem Pull Request und jedem Dependency-Update laufen und neue Pakete, ungewöhnliche Preinstall-Hooks und unerwartete Netzwerkaufrufe in Paket-Skripten markieren.

- Wenden Sie Zero-Trust-Prinzipien auf CI/CD-Workflows an. GitHub-Actions-Workflows sollten mit den minimal erforderlichen Berechtigungen arbeiten. Verwenden Sie kurzlebige Tokens mit Geltungsbereich für einzelne Jobs, keine langlebigen persönlichen Zugangs-Tokens. Prüfen Sie Workflow-Dateien auf Drittanbieter-Action-Referenzen und pinnen Sie sie auf spezifische Commit-SHAs, nicht auf veränderbare Tags.

- Rotieren Sie CI/CD-Secrets regelmäßig und nach jedem Vorfall. Behandeln Sie Secrets in CI/CD-Umgebungen als kurzlebige Zugangsdaten. Jedes Token, jeder API-Schlüssel oder SSH-Schlüssel, der hätte exponiert werden können, sollte sofort rotiert werden. Ein strukturierter Secrets-Management-Prozess macht dies operativ machbar statt zu einem manuellen Scramble.

- Überwachen Sie auf anomales Exfiltrationsverhalten. Die Bitwarden CLI-Malware stellte ausgehende Verbindungen zu

audit.checkmarx[.]cxher. Netzwerk-Level-Überwachung des CI-Runner-Egress-Traffics hätte dies markiert. Erstellen Sie eine Allowlist erwarteter ausgehender Ziele für Build-Umgebungen und alarmieren Sie bei Abweichungen. - Prüfen Sie KI-Coding-Tool-Konfigurationen. Die Kampagne von 2026 zielte explizit auf Konfigurationsdateien für Claude, Cursor, Aider und ähnliche Tools ab. Diese Dateien enthalten oft API-Schlüssel und Kontext über die Codebasis. Behandeln Sie sie als sensible Artefakte und beziehen Sie sie in Ihren Secrets-Scanning-Umfang ein.

Fazit

Supply-Chain-Angriffe funktionieren, weil sie das Einzige ausnutzen, was Organisationen nicht einfach prüfen können: das in automatisierte Systeme eingebettete Vertrauen. Jede Dependency, die Ihre Pipeline abruft, jede GitHub Action, die Ihr Workflow referenziert, jedes Plugin, das Ihre IDE lädt — jedes ist ein potenzieller Einstiegspunkt.

Die Bitwarden CLI- und Checkmarx-Kampagnen von 2026 machen die Bedrohung konkret. Ein einzelnes kompromittiertes Paket, das unbemerkt von einem CI-Runner installiert wird, kann jedes Secret in der Umgebung eines Entwicklers exponieren und sich durch jede Pipeline verbreiten, die dieses Token erreichen kann. Der Angriff kündigt sich nicht an. Er wird als Teil Ihres normalen Build-Prozesses ausgeführt.

Die Verteidigung dagegen erfordert mehr als periodische Audits. Sie erfordert Zero-Trust-Architektur, angewandt auf die Software-Supply-Chain: gepinnte Dependencies, signierte Artefakte, SBOM-Tracking, kontinuierliche SCA und kurzlebige Tokens mit begrenztem Umfang. Secrets müssen als vergänglich behandelt werden — regelmäßig rotiert, sicher gespeichert und niemals ohne Governance in Code oder Umgebungsdateien eingebettet.

Robustes Secrets-Management ist hier eine grundlegende Kontrolle. Wenn Zugangsdaten in einem strukturierten, zugangskontrollierten Tresor wie Passwork gespeichert werden, anstatt über .env-Dateien und Entwickler-Workstations verstreut zu sein, schrumpft der Explosionsradius einer Supply-Chain-Kompromittierung erheblich. Angreifer können stehlen, was sie erreichen können. Machen Sie es zu nichts.

Bereit, Ihren Explosionsradius zu reduzieren? Passwork bietet Ihrem Team einen strukturierten Secrets-Tresor mit rollenbasiertem Zugriff, vollständigem Audit-Logging und einer Self-Hosted-Bereitstellung, die Zugangsdaten von Drittanbieter-Infrastruktur fernhält. Teams, die von einem anderen Passwort-Manager migrieren, erhalten 10 % Rabatt. Passwork entdecken

FAQ: Supply-Chain-Angriffe

Was ist ein Supply-Chain-Angriff in der Cybersicherheit?

Ein Supply-Chain-Angriff ist ein Cyberangriff, der einen vertrauenswürdigen Drittanbieter, ein Open-Source-Paket oder eine Softwarekomponente kompromittiert, um Zugriff auf nachgelagerte Ziele zu erlangen. Anstatt eine Organisation direkt anzugreifen, schleusen Angreifer bösartige Nutzlasten in Software-Updates, Build-Pipelines oder Dependencies ein, die das Ziel automatisch installiert.

Wie funktionierte der Bitwarden CLI-Supply-Chain-Angriff?

Das bösartige Paket @bitwarden/[email protected] wurde am 22. April 2026 auf npm mit einem in bw1.js eingebetteten Credential Stealer veröffentlicht und über einen Preinstall-Hook ausgeführt. Es sammelte GitHub-Tokens, SSH-Schlüssel, Umgebungsvariablen, Cloud-Secrets und KI-Coding-Tool-Konfigurationen und exfiltrierte die Daten — mit AES-256-GCM verschlüsselt — an eine Domain, die Checkmarx imitierte.

Was ist der Unterschied zwischen einem Supply-Chain-Angriff und einem direkten Cyberangriff?

Ein direkter Angriff zielt auf die eigenen Systeme des Opfers ab — sein Netzwerk, seine Zugangsdaten oder seine Anwendungen. Ein Supply-Chain-Angriff zielt stattdessen auf einen vertrauenswürdigen Lieferanten oder eine Dependency ab und nutzt dieses Vertrauen, um die Abwehr des Opfers zu umgehen. Das Opfer installiert oder führt die kompromittierte Komponente freiwillig über normale Prozesse aus, was die Erkennung erheblich erschwert.

Was sind transitive Dependencies und warum sind sie für die Sicherheit wichtig?

Transitive Dependencies sind Softwarekomponenten, auf die Ihr Code indirekt angewiesen ist — Bibliotheken, die von Ihren direkten Dependencies importiert werden, die wiederum andere importieren. Sie werden selten mit der gleichen Sorgfalt wie First-Party-Code geprüft, werden aber in Ihrer Umgebung mit denselben Privilegien ausgeführt. Eine Kompromittierung irgendwo in dieser Kette kann Ihre Anwendung betreffen.

Was ist eine SBOM und wie hilft sie, Supply-Chain-Angriffe zu verhindern?

Eine Software Bill of Materials (SBOM) ist ein strukturiertes Inventar jeder Komponente in einem Softwareprodukt, einschließlich aller direkten und transitiven Dependencies. Wenn ein bösartiges Paket oder eine Schwachstelle bekannt wird, ermöglicht eine SBOM Sicherheitsteams sofort festzustellen, ob ihre Software betroffen ist — ohne manuelles Durchsuchen von Dependency-Trees in jedem Projekt.

Welche GitHub-Actions-Sicherheitspraktiken reduzieren das Supply-Chain-Risiko?

Pinnen Sie alle Drittanbieter-Actions auf spezifische Commit-SHAs statt auf veränderbare Versions-Tags. Verwenden Sie kurzlebige, job-spezifische Tokens anstelle von langlebigen persönlichen Zugangs-Tokens. Beschränken Sie Workflow-Berechtigungen auf das erforderliche Minimum. Prüfen Sie alle Workflow-Dateien auf unerwartete Drittanbieter-Referenzen und überwachen Sie CI-Runner-Egress-Traffic auf anomale ausgehende Verbindungen.

Wie sollten Organisationen reagieren, wenn ein kompromittiertes Paket in ihrer CI/CD-Pipeline installiert wurde?

Behandeln Sie alle Secrets, die während der betroffenen Build-Jobs zugänglich waren, als kompromittiert. Rotieren Sie jedes Token, jeden API-Schlüssel, SSH-Schlüssel und jede Cloud-Zugangsdaten, die hätten exponiert werden können. Überprüfen Sie GitHub-Actions-Workflow-Dateien auf unautorisierte Änderungen. Prüfen Sie Repository-Zugriffsprotokolle auf unerwartete Commits oder Workflow-Läufe. Melden Sie den Vorfall gemäß Ihren regulatorischen Verpflichtungen unter DSGVO, HIPAA oder anwendbaren Frameworks.

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- Was ist ein Supply-Chain-Angriff

- Die Anatomie eines modernen Supply-Chain-Angriffs

- Fallstudie: Die Bitwarden CLI- und Checkmarx-Kampagne 2026

- Weitere bemerkenswerte Supply-Chain-Angriffe (2020–2026)

- Die wahren Kosten von Supply-Chain-Schwachstellen

- So verhindern Sie Supply-Chain-Angriffe in CI/CD-Umgebungen

- Fazit

- FAQ: Supply-Chain-Angriffe

Inhaltsverzeichnis

- Wichtigste Erkenntnisse

- Was ist ein Supply-Chain-Angriff

- Die Anatomie eines modernen Supply-Chain-Angriffs

- Fallstudie: Die Bitwarden CLI- und Checkmarx-Kampagne 2026

- Weitere bemerkenswerte Supply-Chain-Angriffe (2020–2026)

- Die wahren Kosten von Supply-Chain-Schwachstellen

- So verhindern Sie Supply-Chain-Angriffe in CI/CD-Umgebungen

- Fazit

- FAQ: Supply-Chain-Angriffe

Self-hosted-Passwort-Manager für Ihr Unternehmen

Passwork bietet den Vorteil einer effektiven Teamarbeit mit Unternehmenspasswörtern in einer vollständig sicheren Umgebung

Mehr erfahren