Introducción

A las 3:14 AM, nadie está vigilando los registros de autenticación. Un script ejecutándose en una instancia en la nube alquilada envía su intento de inicio de sesión número diez mil a un portal VPN. A las 3:17 AM, recibe una respuesta diferente a las demás. Acceso concedido. No hay malware, ni ingeniería social, ni amenaza interna. Solo una contraseña débil, paciencia automatizada y una brecha en la supervisión.

Uno de cada tres ataques exitosos contra aplicaciones web ahora comienza de la misma manera: un script automatizado probando credenciales hasta que algo funciona. Según el Informe de Investigaciones de Filtraciones de Datos 2025 de Verizon, los ataques de fuerza bruta contra aplicaciones web básicas casi se triplicaron durante el último año — saltando de aproximadamente 20% a 60%. Es una señal de que los ataques automatizados de credenciales se han convertido en un arma principal, no en un recurso de respaldo.

La mecánica subyacente no ha cambiado: probar combinaciones hasta que una funcione. Lo que ha cambiado es la velocidad, escala e inteligencia detrás de esos intentos. Los clústeres de GPU modernos, la generación de listas de palabras asistida por IA y las botnets que abarcan millones de dispositivos comprometidos han transformado lo que alguna vez fue un ataque lento y ruidoso en algo rápido, distribuido y difícil de detectar.

Este artículo cubre qué son los ataques de fuerza bruta, cómo han evolucionado en 2026, las seis variantes principales, ejemplos del mundo real de 2025–2026 y una estrategia de defensa por capas que su equipo puede implementar hoy.

Puntos clave

- Los ataques de fuerza bruta son ataques automatizados de credenciales — los scripts prueban sistemáticamente combinaciones de nombre de usuario y contraseña hasta que una funciona, explotando contraseñas débiles, reutilizadas o predecibles en lugar de vulnerabilidades de software.

- Seis variantes distintas atacan diferentes debilidades: fuerza bruta simple, ataques de diccionario, credential stuffing, password spraying, fuerza bruta inversa y ataques híbridos — cada uno diseñado para evadir un conjunto específico de defensas.

- El hardware moderno ha hecho indefendibles las contraseñas débiles: un clúster de GPU puede descifrar una contraseña de 8 caracteres con hash MD5 en minutos. La longitud de la contraseña y el hash seguro son lo que determina la resistencia en el mundo real.

- Las defensas por capas funcionan, pero solo cuando se aplican consistentemente. MFA, políticas de contraseñas robustas, verificación contra bases de datos de filtraciones, bloqueo de cuentas, limitación de velocidad y un gestor de contraseñas hacen colectivamente que los ataques de fuerza bruta sean imprácticos. Cualquier brecha individual es suficiente para que un atacante la explote.

- La detección es un control preventivo, no solo reactivo. Reconocer las firmas de ataque — picos de inicios de sesión fallidos, patrones de spraying lentos y graduales, viajes imposibles — le da a su equipo tiempo para bloquear la fuente antes de que las credenciales sean validadas.

- Un gestor de contraseñas es la solución estructural para la reutilización de credenciales — la causa raíz detrás del credential stuffing. Para equipos, también impone la rotación, marca credenciales comprometidas y cierra la brecha de desvinculación que deja credenciales obsoletas válidas durante años.

¿Qué es un ataque de fuerza bruta?

Un ataque de fuerza bruta obtiene acceso no autorizado a un sistema probando sistemáticamente todas las combinaciones posibles de credenciales (nombres de usuario, contraseñas o claves de cifrado) hasta encontrar la correcta. Explota el comportamiento humano: contraseñas débiles, reutilizadas o predecibles.

Piénselo como probar cada llave de un llavero. Dado suficiente tiempo y potencia de cómputo, una eventualmente encajará. El objetivo del atacante es reducir ese tiempo a algo práctico y, en 2026, el hardware moderno lo hace cada vez más alcanzable.

Los ataques de fuerza bruta apuntan a endpoints de autenticación: páginas de inicio de sesión, servicios SSH y RDP, portales VPN, puertas de enlace API y paneles de administración. Cualquier sistema que acepte un nombre de usuario y contraseña es un objetivo potencial.

Cómo funcionan los ataques de fuerza bruta en 2026

En esencia, un ataque de fuerza bruta es automatización a escala. Un atacante despliega un script o herramienta que envía combinaciones de credenciales al endpoint de autenticación de un sistema objetivo en rápida sucesión. El script registra las coincidencias exitosas y continúa.

Lo que separa 2026 de hace una década es la infraestructura detrás de esos scripts.

El factor de la IA y el hardware

Las tarjetas gráficas modernas (originalmente diseñadas para juegos y aprendizaje automático) son excepcionalmente eficientes en computación paralela, que es exactamente lo que requiere el descifrado de contraseñas. Un clúster de 12 GPU NVIDIA RTX 5090 puede probar cientos de miles de millones de combinaciones de hash MD5 por segundo (Hive Systems).

Contra credenciales con hash débil, una contraseña de 8 caracteres cae en minutos — o menos. Contra bcrypt con configuraciones de costo modernas, el mismo hardware puede tardar años. La diferencia no está en el hardware del atacante. Está en si el sistema objetivo almacena las contraseñas de forma segura.

Los modelos de aprendizaje automático entrenados con conjuntos de datos de contraseñas filtradas (herramientas como PassGAN, construidas sobre redes generativas adversarias) aprenden distribuciones de contraseñas del mundo real sin reglas escritas por humanos. Predicen patrones probables: fechas de nacimiento añadidas a nombres, sustituciones comunes de caracteres, frases culturalmente específicas.

En pruebas contra el conjunto de datos de la filtración RockYou, PassGAN coincidió con el 47% de las contraseñas reales. Combinado con herramientas de descifrado convencionales, descubrió un 24% más de coincidencias que cualquiera de los enfoques por separado. El espacio de búsqueda no se reduce por fuerza bruta — se reduce por predicción.

La amenaza cuántica

La computación cuántica utiliza fenómenos mecánico-cuánticos para procesar información de maneras que las computadoras clásicas no pueden. Mientras un procesador clásico trabaja a través de posibilidades secuencialmente, un sistema cuántico evalúa muchos estados simultáneamente. Aplicado a la criptografía, ese paralelismo se convierte en una amenaza directa a los problemas matemáticos que sustentan el cifrado actual.

La computación cuántica introduce un riesgo a más largo plazo. La hoja de ruta cuántica de IBM proyecta que las computadoras cuánticas criptográficamente relevantes podrían socavar los estándares actuales de cifrado asimétrico dentro de esta década.

Los ataques cuánticos a contraseñas hasheadas siguen siendo teóricos, pero las organizaciones que gestionan secretos de larga duración y claves de cifrado deberían comenzar a evaluar los estándares de criptografía post-cuántica — NIST finalizó sus primeros estándares post-cuánticos en 2024.

Botnets y ataques distribuidos

Una botnet es una red de dispositivos comprometidos (servidores, routers, endpoints IoT, computadoras personales) controlados remotamente por un atacante sin el conocimiento de sus propietarios. Cada dispositivo actúa como un nodo independiente, capaz de enviar solicitudes, sondear sistemas o enviar intentos de inicio de sesión. La escala puede alcanzar millones de máquinas operando de forma coordinada.

Los atacantes rara vez operan desde una sola IP. Las campañas modernas de fuerza bruta usan botnets para distribuir intentos de inicio de sesión a través de diferentes direcciones de origen, evadiendo la limitación de velocidad basada en IP y el bloqueo geográfico.

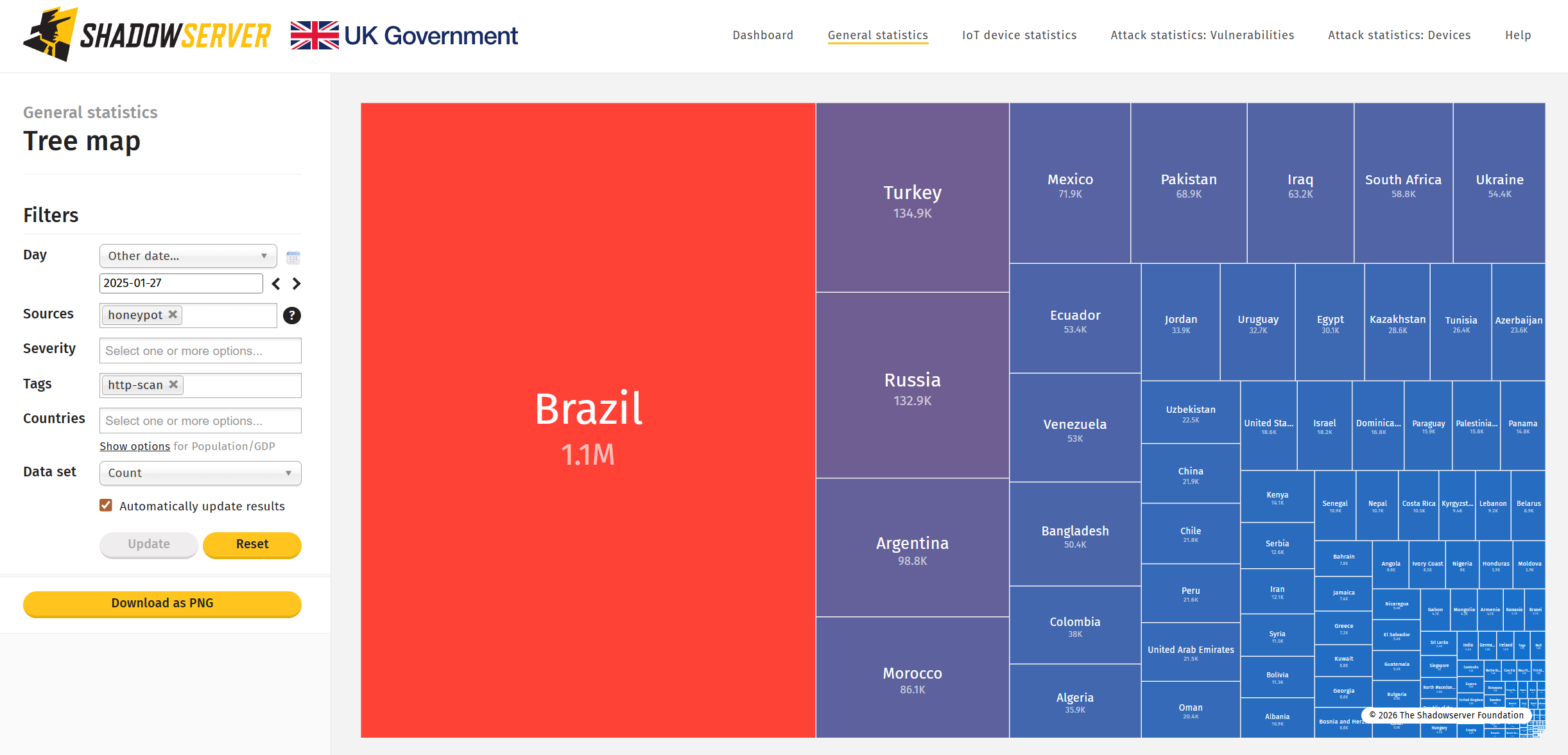

A principios de 2025, la Shadowserver Foundation rastreó una campaña que utilizaba 2,8 millones de direcciones IP diariamente para atacar portales de inicio de sesión VPN de Palo Alto Networks, Ivanti y SonicWall (BleepingComputer).

Los nodos atacantes eran predominantemente routers MikroTik, Huawei y Cisco comprometidos — dispositivos secuestrados distribuidos en docenas de países, con el clúster más grande originándose en Brasil. El tráfico se enrutaba a través de redes de proxy residenciales, haciendo que cada intento pareciera provenir de un usuario doméstico normal en lugar de un bot. Las defensas estándar basadas en IP veían lo que parecía tráfico normal.

Tipos de ataques de fuerza bruta

Los ataques de fuerza bruta comparten un principio: obtener acceso probando sistemáticamente credenciales hasta que algo funcione. Los métodos difieren en qué prueban, cómo obtienen sus datos y qué defensas están diseñados para evadir.

1. Ataque de fuerza bruta simple

La variante más directa: cada combinación de caracteres posible se prueba en secuencia — aaa, aab, aac — hasta encontrar una coincidencia. No se requiere conocimiento previo del objetivo. El ataque depende enteramente de la potencia computacional.

Es efectivo solo contra contraseñas cortas o simples. Contra una contraseña de 8 caracteres usando caracteres mixtos, los clústeres de GPU modernos pueden completar la búsqueda en horas. Más allá de 12 caracteres, el mismo enfoque se vuelve computacionalmente impráctico — el espacio de búsqueda crece exponencialmente con cada carácter añadido.

2. Ataque de diccionario

Un ataque de diccionario reemplaza la enumeración exhaustiva con una lista curada de contraseñas probables (palabras, frases y credenciales conocidas), reduciendo drásticamente el espacio de búsqueda. El atacante apuesta por la previsibilidad humana en lugar de la computación bruta.

Estas listas van desde compilaciones básicas de las 10.000 contraseñas más comunes hasta conjuntos de datos de varios gigabytes construidos a partir de credenciales filtradas, jerga regional y terminología específica de la industria. Cualquier contraseña que se parezca al lenguaje natural es vulnerable. La aleatoriedad es la única defensa confiable.

3. Credential stuffing

El credential stuffing es la reutilización automatizada de pares de nombre de usuario y contraseña robados de filtraciones de datos anteriores. Los atacantes toman pares de nombre de usuario y contraseña y los prueban contra otros servicios, explotando el hecho de que muchos usuarios reutilizan las mismas credenciales en múltiples cuentas.

En julio de 2024, una compilación de casi 10 mil millones de contraseñas únicas — denominada RockYou2024 — fue publicada en un foro criminal, proporcionando a los atacantes un conjunto de credenciales sin precedentes del cual trabajar (Cybernews, 2024).

Comprender los peligros de la reutilización de contraseñas es un contexto esencial aquí — una sola cuenta comprometida en una plataforma puede propagarse en acceso a través de toda una huella digital.

4. Password spraying

El password spraying invierte el enfoque típico. En lugar de probar muchas contraseñas contra una cuenta (lo que activa bloqueos), el atacante prueba una o dos contraseñas comunes — Password1!, Welcome2026 — en miles de cuentas.

Se mantiene por debajo de los umbrales de bloqueo y es particularmente efectivo contra grandes organizaciones con políticas de contraseñas débiles. Más del 97% de los ataques de identidad involucran password spraying o fuerza bruta, según el Informe de Defensa Digital de Microsoft 2025.

5. Ataque de fuerza bruta inversa

Un ataque de fuerza bruta inversa comienza con una contraseña conocida (típicamente obtenida de una filtración o un valor predeterminado conocido) y la prueba sistemáticamente contra una lista de nombres de usuario. La credencial está fija; la identidad es la incógnita.

Este método es más efectivo cuando la contraseña objetivo es ampliamente compartida: una contraseña corporativa predeterminada distribuida durante la incorporación, un patrón común exigido por una política débil, o una credencial que apareció en una filtración anterior. Donde un ataque estándar sondea una cuenta en profundidad, un ataque inverso sondea muchas cuentas con precisión quirúrgica.

6. Ataque híbrido de fuerza bruta

Un ataque híbrido de fuerza bruta combina palabras de diccionario con mutaciones programáticas — añadiendo números, años o caracteres especiales (Summer2026!, admin@123), sustituyendo letras con símbolos o cambiando mayúsculas. Está diseñado para descifrar contraseñas que parecen complejas pero siguen patrones de construcción predecibles.

Estos ataques apuntan a la brecha entre la política de contraseñas y el comportamiento humano. Cuando se requiere que los usuarios «compliquen» una contraseña, rara vez introducen verdadera aleatoriedad — añaden 1! a una palabra familiar o ponen en mayúscula la primera letra. Los ataques híbridos están construidos para explotar exactamente ese instinto, haciendo que los requisitos de complejidad basados en reglas sean una defensa más débil que la longitud sola.

Tabla comparativa de ataques de fuerza bruta

| Tipo de ataque | Metodología | Objetivo principal | Mejor defensa |

|---|---|---|---|

| Fuerza bruta simple | Enumeración exhaustiva de caracteres | Cuenta única | Bloqueo de cuenta, contraseñas largas |

| Ataque de diccionario | Listas predefinidas de palabras/frases | Cuenta única | Frases de contraseña, listas de bloqueo de contraseñas comunes |

| Credential stuffing | Pares de usuario/contraseña robados | Múltiples cuentas en servicios | MFA, verificaciones de bases de datos de filtraciones |

| Password spraying | Pocas contraseñas, muchas cuentas | Organización completa | MFA, bloqueo de contraseñas comunes |

| Fuerza bruta inversa | Contraseña conocida, usuario desconocido | Directorio de usuarios | Prevención de enumeración de usuarios |

| Ataque híbrido | Diccionario + mutaciones basadas en reglas | Una o múltiples cuentas | Frases de contraseña largas, gestores de contraseñas |

Gestionar credenciales en un equipo grande crea exactamente la superficie de ataque que explotan las campañas de fuerza bruta. Vea cómo Passwork estructura bóvedas de equipo con acceso basado en roles y políticas de contraseñas aplicadas

Ejemplos reales de ataques de fuerza bruta (2025)

Los ataques de fuerza bruta y credential stuffing continúan siendo una amenaza significativa, evolucionando en sofisticación y escala. Los siguientes casos de 2025 y 2026 destacan los riesgos persistentes y la importancia crítica de prácticas robustas de autenticación y seguridad.

Fondos de jubilación australianos — marzo 2025

Tipo de ataque: Credential stuffing (coordinado, multi-objetivo).

Durante el fin de semana del 29–30 de marzo de 2025, cinco importantes fondos de pensiones australianos (AustralianSuper, REST Super, Hostplus, Australian Retirement Trust e Insignia Financial) fueron atacados simultáneamente usando listas combinadas de filtraciones anteriores no relacionadas. Más de 20.000 cuentas fueron comprometidas.

Cuatro miembros de AustralianSuper perdieron colectivamente 500.000 AUD. REST cerró su portal MemberAccess por completo después de que ~8.000 miembros tuvieran datos personales expuestos.

Fuente: BleepingComputer (abril 2025)

23andMe — 2023 → consecuencias regulatorias en 2025

Tipo de ataque: Credential stuffing

Entre abril y septiembre de 2023, los atacantes probaron credenciales de filtraciones no relacionadas contra cuentas de 23andMe. A través de la función DNA Relatives, los compromisos iniciales se propagaron en exposición de datos genéticos y de ascendencia pertenecientes a aproximadamente 6,9 millones de usuarios — la mayoría de los cuales nunca habían sido atacados directamente.

Fuente: Aviso de sanción de ICO (junio 2025)

«Mega filtración» — 16 mil millones de credenciales expuestas — junio 2025

Tipo de ataque: Credential stuffing (datos fuente)

En junio de 2025, investigadores de Cybernews descubrieron ~30 conjuntos de datos que contenían más de 16 mil millones de registros de inicio de sesión — URL, nombres de usuario y contraseñas en texto plano. Los datos fueron recolectados principalmente por malware infostealer dirigido a dispositivos de consumidores. Las plataformas afectadas incluyeron Google, Apple, Facebook y otras. Notablemente, BleepingComputer confirmó que los conjuntos de datos incluyen una proporción significativa de credenciales recicladas de filtraciones anteriores, lo que significa que no todos los registros representan exposiciones nuevas.

Fuente: Cybernews (junio 2025), BleepingComputer (junio 2025)

Jaguar Land Rover — marzo 2025 + septiembre 2025

Tipo de ataque: Credential stuffing / credenciales robadas (fuente infostealer)

En marzo de 2025, el grupo de ransomware HELLCAT vulneró JLR usando credenciales de Jira robadas recolectadas mediante malware infostealer. El actor de amenazas «Rey» filtró ~700 documentos internos el 10 de marzo. Días después, un segundo actor «APTS» usó credenciales que databan de 2021 — pertenecientes a un contratista externo — para acceder al mismo servidor Jira y filtrar ~350 GB adicionales de datos incluyendo código fuente, registros de desarrollo y expedientes de empleados.

En septiembre de 2025, un ataque separado atribuido a un grupo que se autodenominaba «Scattered Spider Lapsus$ Hunters» paralizó los sistemas de TI globales y detuvo la fabricación en la planta de Halewood, enviando a los empleados a casa.

Fuente: Informe de investigación de CYFIRMA (septiembre 2025)

Tabla resumen

| Incidente | Año | Tipo de ataque | Impacto | Fallo clave |

|---|---|---|---|---|

| Fondos de jubilación australianos | 2025 | Credential stuffing | 20.000+ cuentas; 500K AUD robados | MFA disponible pero no obligatorio |

| 23andMe | 2023/2025 | Credential stuffing | 6,9M registros; multa de 2,31M £; bancarrota | Sin MFA obligatorio para cuentas sensibles |

| «Mega filtración» | 2025 | Credential stuffing (datos fuente) | 16B registros expuestos | Malware infostealer; sin MFA en servicios objetivo |

| Jaguar Land Rover | 2025 | Credential stuffing | ~350 GB filtrados; producción detenida | Credenciales obsoletas de 2021 aún válidas; sin MFA en Jira |

Cómo detectar un ataque de fuerza bruta

La prevención es el objetivo, pero la detección es la red de seguridad. Los ataques de fuerza bruta dejan firmas consistentes en los registros de autenticación — si sabe qué buscar.

- Picos en intentos de inicio de sesión fallidos — Un aumento repentino en fallos de autenticación contra una sola cuenta, o distribuidos en muchas, es el indicador más directo. Establezca una línea base para su entorno y alerte sobre desviaciones.

- Múltiples bloqueos desde la misma IP de origen — Incluso los ataques distribuidos dejan patrones parciales. Bloqueos repetidos originados desde el mismo rango de IP o ASN (Número de Sistema Autónomo) sugieren actividad automatizada.

- Viaje imposible — Un usuario autenticándose desde Londres y luego desde Singapur en 30 minutos activa una alerta automática en plataformas SIEM y de identidad modernas. La señal por sí sola no es concluyente: los nodos de salida VPN, las configuraciones de túnel dividido y los servicios de proxy en la nube producen rutinariamente falsos positivos. El valor está en la investigación que provoca — no en la suposición que confirma.

- Alto volumen de solicitudes a endpoints de autenticación — Cientos de solicitudes POST por minuto a

/logino/api/authdesde una sola fuente no es tráfico orgánico. Supervise sus endpoints de inicio de sesión para tasas de solicitud que excedan la velocidad de escritura humana. - Patrones distribuidos lentos y graduales — El password spraying específicamente evita activar bloqueos por cuenta. Busque un patrón donde muchas cuentas diferentes reciben exactamente uno o dos intentos fallidos dentro de una ventana corta — esta es la firma del spraying.

- Cadenas de user-agent inusuales o encabezados faltantes — Las herramientas automatizadas a menudo envían solicitudes con cadenas de user-agent genéricas o ausentes, encabezados de navegador estándar faltantes o con huellas TLS inusuales.

Cómo prevenir ataques de fuerza bruta

La defensa contra la fuerza bruta es una pila. Cada capa compensa las debilidades de las otras.

Aplicar políticas de contraseñas robustas

La longitud importa más que la complejidad. Una frase de contraseña de 16 caracteres es exponencialmente más difícil de descifrar que una cadena de 8 caracteres de caracteres mixtos. Aleje a su organización de políticas de longitud mínima que técnicamente permiten P@ssw0rd y muévase hacia políticas de entropía mínima que requieran verdadera imprevisibilidad. Revise las mejores prácticas de gestión de contraseñas empresariales para un marco estructurado.

Requisitos clave según NIST SP 800-63B:

- Mínimo 15 caracteres para cuentas sin MFA; mínimo 8 con MFA aplicado

- Sin reglas de complejidad arbitrarias que produzcan patrones predecibles

- Longitud máxima de al menos 64 caracteres para soportar frases de contraseña

- Bloquear contraseñas que aparezcan en bases de datos de filtraciones — verificar nuevas credenciales contra servicios como Have I Been Pwned en el momento de creación, no después

Verificar credenciales contra bases de datos de filtraciones

Antes de aceptar una contraseña, verifique que no haya aparecido ya en una filtración de datos conocida. NIST SP 800-63B y OWASP requieren esto como un control distinto — separado de las reglas de longitud o complejidad de contraseña. Un atacante ejecutando un ataque de diccionario contra sus sistemas está trabajando con los mismos conjuntos de datos filtrados. Bloquear esas contraseñas en el registro las elimina de la superficie de ataque por completo.

Implementar autenticación multifactor

MFA es el control individual más efectivo contra ataques basados en credenciales — una contraseña comprometida por sí sola no es suficiente para el acceso. Dicho esto, MFA no es infalible. Los ataques de fatiga MFA — donde los atacantes envían notificaciones push repetidas hasta que un usuario aprueba una por frustración — han evadido MFA en organizaciones importantes. Los métodos MFA resistentes al phishing como FIDO2 y passkeys eliminan este vector por completo.

Configurar bloqueos de cuenta y retrasos progresivos

Configure los sistemas de autenticación para bloquear cuentas después de un número definido de intentos fallidos (típicamente 5–10), o implemente retrasos progresivos que aumenten exponencialmente con cada fallo. Los retrasos progresivos son a menudo preferibles a los bloqueos duros, que pueden ser utilizados como arma para denegación de servicio contra usuarios legítimos.

Aplicar limitación de velocidad a nivel de IP y ASN

El bloqueo de cuenta protege cuentas individuales. La limitación de velocidad protege el endpoint de autenticación en sí. Estos son controles diferentes con objetivos diferentes. Restrinja el número de solicitudes de inicio de sesión por dirección IP por ventana de tiempo. Escale al bloqueo a nivel de ASN cuando surjan patrones distribuidos.

Desplegar CAPTCHA y gestión de bots

Los desafíos CAPTCHA diferencian usuarios humanos de scripts automatizados en la capa de autenticación. Las plataformas modernas de gestión de bots van más allá, analizando señales de comportamiento — movimiento del ratón, cadencia de escritura, huellas TLS — para identificar tráfico no humano antes de que llegue al formulario de inicio de sesión.

Implementar arquitectura de confianza cero

La confianza cero opera bajo el principio de que ningún usuario, dispositivo o segmento de red es inherentemente confiable. Incluso después de una autenticación exitosa, el acceso se verifica continuamente según el contexto: salud del dispositivo, ubicación, comportamiento y reglas de acceso de mínimo privilegio. Si un ataque de fuerza bruta compromete una cuenta, la confianza cero limita el radio de explosión previniendo el movimiento lateral a otros sistemas y recursos.

Supervisar registros de autenticación y alertar sobre anomalías

La detección es un control preventivo, no solo reactivo. Detectar un ataque en progreso le da a su equipo tiempo para bloquear la fuente, invalidar sesiones y contener el daño. Configure alertas SIEM para: picos en intentos de autenticación fallidos, eventos de viaje imposible, alto volumen de solicitudes a endpoints de inicio de sesión y el patrón de spraying lento y gradual donde muchas cuentas reciben exactamente uno o dos fallos dentro de una ventana corta.

Usar un gestor de contraseñas

La reutilización de contraseñas es el combustible que hace viable el credential stuffing a escala. Cuando una filtración expone una credencial, cada otro servicio donde esa contraseña se reutiliza se vuelve vulnerable — automáticamente, sin ningún esfuerzo adicional del atacante. Un gestor de contraseñas elimina esto generando y almacenando una contraseña única de alta entropía para cada cuenta, haciendo la reutilización estructuralmente imposible.

Para usuarios individuales, cualquier gestor de contraseñas de buena reputación logra esto. Para equipos y organizaciones, los requisitos son diferentes y los riesgos son mayores.

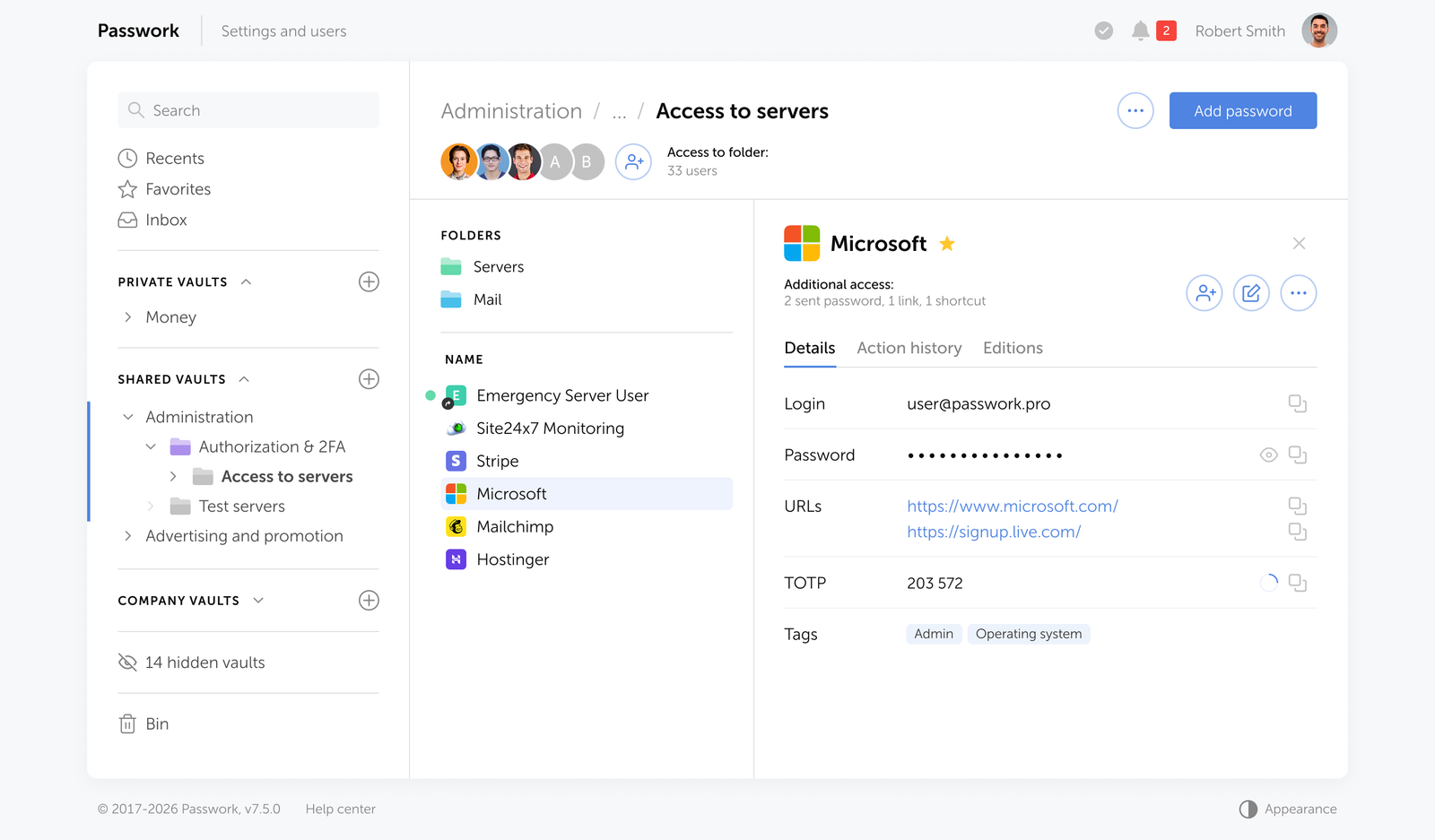

Passwork está construido específicamente para este entorno. Proporciona a los equipos de TI una bóveda centralizada y estructurada donde las credenciales se organizan con control de acceso granular basado en roles: cada usuario ve solo lo que su rol permite, nada más. Las credenciales compartidas se almacenan en bóvedas compartidas con permisos definidos.

Varias características de Passwork abordan directamente los vectores de ataque cubiertos en este artículo:

- Generador de contraseñas personalizable — aplica requisitos de longitud y complejidad en el momento de creación, para que el cumplimiento de políticas no quede al juicio individual.

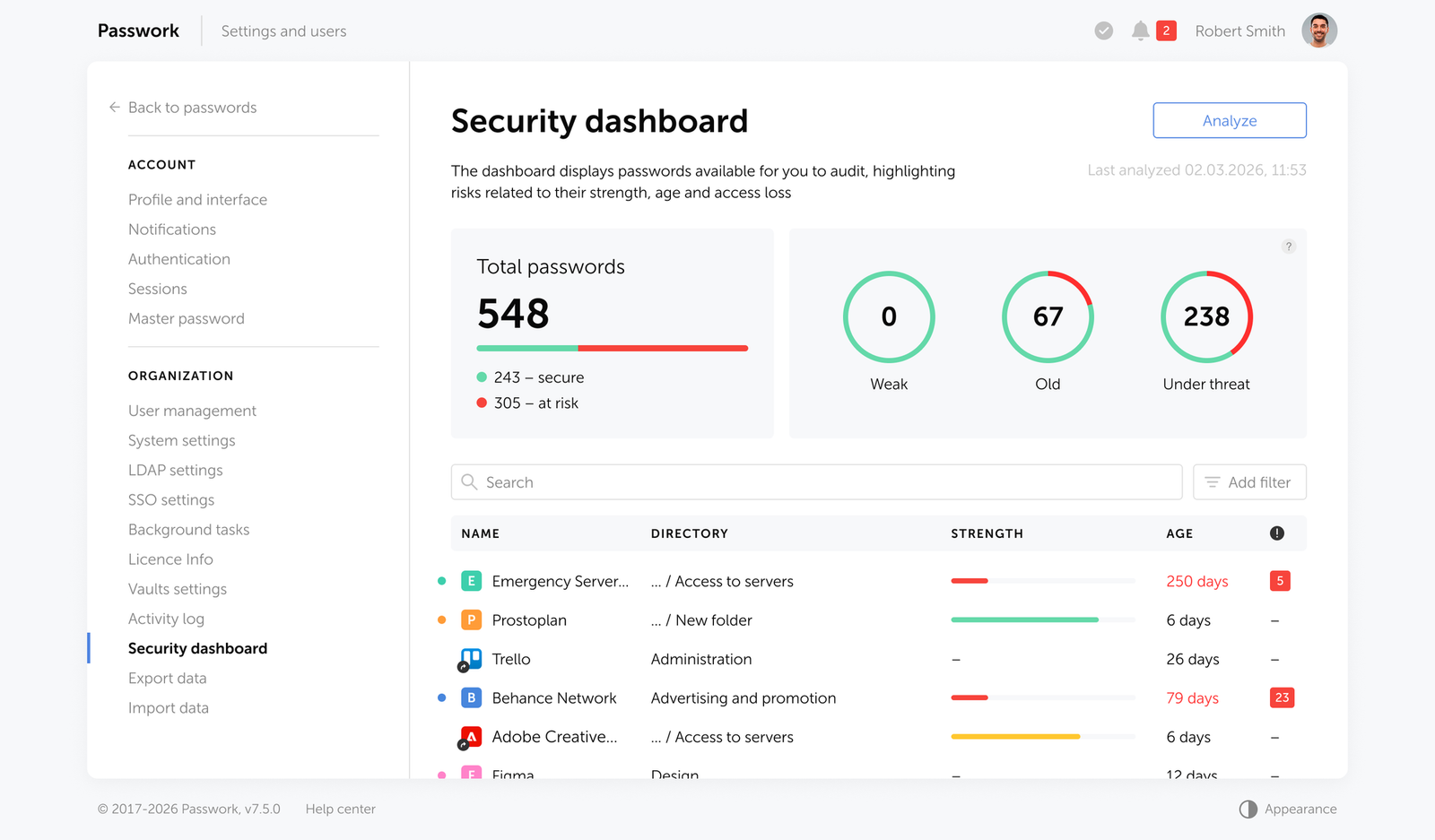

- Panel de seguridad de contraseñas — rastrea continuamente el estado de todas las credenciales almacenadas, marcando contraseñas débiles, reutilizadas, obsoletas y potencialmente comprometidas en toda la bóveda. Cuando un empleado se va, Passwork marca automáticamente cada credencial a la que tenía acceso como potencialmente comprometida y solicita la rotación.

- Cifrado de conocimiento cero del lado del cliente — las credenciales se cifran en el lado del cliente antes de llegar al servidor. Incluso con acceso completo a la base de datos o la infraestructura subyacente, un atacante no recupera nada legible. La clave de cifrado nunca sale del dispositivo del usuario.

- Registro de auditoría completo — cada acción en la bóveda se registra: quién accedió a qué, cuándo y desde dónde. Esta es la capa de visibilidad que hace posible la investigación post-incidente y apoya el cumplimiento con GDPR, NIS2 y marcos similares.

- Autenticación de dos factores, passkeys y llaves de seguridad de hardware — Passwork soporta 2FA mediante aplicaciones de autenticación y autenticación basada en WebAuthn incluyendo biometría y llaves de hardware FIDO2, añadiendo una segunda capa más allá de la contraseña de la bóveda en sí.

- Bloqueo de cuenta configurable — los administradores establecen el umbral de intentos de inicio de sesión fallidos después del cual una cuenta se bloquea. Esto aplica protección contra fuerza bruta y credential stuffing a nivel de la bóveda misma — no solo en el perímetro de red.

- Despliegue autoalojado — Passwork se ejecuta completamente dentro de su propia infraestructura. Los datos de credenciales nunca salen de su entorno, se cifran con AES-256 tanto en el lado del servidor como del cliente (arquitectura de conocimiento cero), y son gestionados exclusivamente por su equipo.

La filtración de JLR ilustró lo que sucede sin esta estructura: las credenciales de 2021 pertenecientes a un contratista externo seguían siendo válidas cuatro años después, sin rotación y sin MFA en la instancia de Jira. Una bóveda centralizada con políticas de rotación aplicadas y un flujo de trabajo de desvinculación habría cerrado esa ventana antes de que fuera explotada.

Conclusión

Los ataques de fuerza bruta se han vuelto más escalables en la práctica. La computación GPU barata, la generación de listas de palabras asistida por IA y las botnets masivas significan que lo que antes requería recursos significativos ahora no requiere casi ninguno. El 37% de los ataques a aplicaciones web atribuidos a fuerza bruta en el DBIR 2025 de Verizon es el resultado de esa accesibilidad.

La buena noticia: las defensas funcionan. MFA, contraseñas robustas y únicas, políticas de bloqueo de cuenta y supervisión del comportamiento hacen colectivamente que los ataques de fuerza bruta sean imprácticos contra un objetivo endurecido. Los atacantes se mueven hacia la menor resistencia — lo que significa que las organizaciones que implementan seguridad de autenticación por capas efectivamente se eliminan del grupo de objetivos fáciles.

El riesgo real es que se aplican inconsistentemente — un equipo usando MFA, otro no. Credenciales compartidas almacenadas en hojas de cálculo; políticas de contraseñas que existen en papel pero no se aplican técnicamente. Cerrar esas brechas es donde está el verdadero trabajo.

Passwork proporciona a los equipos de TI una bóveda de credenciales estructurada y auditable con acceso basado en roles — construida para los entornos donde la inconsistencia crea riesgo. Despliegue autoalojado completo y cifrado de conocimiento cero — en su infraestructura desde el primer día. Obtener prueba gratuita

Preguntas frecuentes

¿Cuál es la diferencia entre un ataque de fuerza bruta y un ataque de diccionario?

Un ataque de fuerza bruta simple prueba cada combinación de caracteres posible sistemáticamente, sin conocimiento previo. Un ataque de diccionario usa una lista curada de contraseñas probables — palabras comunes, frases conocidas, credenciales filtradas — para reducir el espacio de búsqueda. Los ataques de diccionario son más rápidos y dirigidos; la fuerza bruta simple es exhaustiva pero más lenta. Ambos son derrotados por contraseñas largas y aleatorias que no se parezcan al lenguaje natural.

¿Pueden los ataques de fuerza bruta evadir MFA?

La fuerza bruta estándar no puede evadir MFA directamente — una contraseña correcta por sí sola no es suficiente para el acceso. Sin embargo, los atacantes usan técnicas adyacentes: fatiga MFA (enviar notificaciones push repetidas hasta que el usuario apruebe una), phishing en tiempo real (capturar y reproducir tokens MFA), y secuestro de sesión (robar cookies de sesión autenticadas después del inicio de sesión). Los métodos MFA resistentes al phishing como las llaves de hardware FIDO2 y passkeys eliminan los vectores de phishing y fatiga por completo.

¿Son ilegales los ataques de fuerza bruta?

Sí. Los ataques de fuerza bruta no autorizados contra sistemas que usted no posee o no tiene permiso explícito para probar son ilegales bajo la legislación de fraude informático en la mayoría de las jurisdicciones — incluyendo la Ley de Fraude y Abuso Informático (CFAA) en Estados Unidos, la Ley de Uso Indebido de Computadoras en el Reino Unido, y la Directiva de la UE sobre Ataques contra Sistemas de Información (2013/40/UE). Las sanciones incluyen multas significativas y prisión. Las pruebas de penetración autorizadas requieren permiso escrito del propietario del sistema.

¿Cuánto tiempo lleva descifrar una contraseña con fuerza bruta?

Depende de la longitud de la contraseña, el conjunto de caracteres y cómo se almacena el hash. Una contraseña de 8 caracteres con hash MD5 cae en menos de una hora contra un clúster de GPU moderno. La misma contraseña hasheada con bcrypt a un factor de costo alto puede tardar años en el mismo hardware. La longitud es la variable más confiable bajo su control: cada carácter adicional multiplica el espacio de búsqueda exponencialmente. Una frase de contraseña de 16 caracteres contra bcrypt es computacionalmente impráctico de descifrar con el hardware actual.

¿Qué es el credential stuffing y en qué se diferencia de la fuerza bruta?

El credential stuffing usa pares verificados de nombre de usuario/contraseña de filtraciones de datos anteriores y los prueba contra otros servicios. No adivina — reutiliza. La fuerza bruta genera o cicla a través de combinaciones sin conocimiento previo de credenciales válidas. El credential stuffing es más rápido y dirigido porque trabaja con credenciales reales, y tiene éxito específicamente debido a la reutilización de contraseñas entre servicios.

¿Qué sistemas son más comúnmente atacados por ataques de fuerza bruta?

Los endpoints de autenticación con exposición pública conllevan el mayor riesgo: servicios SSH y RDP, portales VPN, páginas de inicio de sesión de aplicaciones web, paneles de administración (WordPress /wp-admin, cPanel) y endpoints de autenticación API. La campaña de 2025 que utilizó 2,8 millones de IP se centró específicamente en puertas de enlace VPN y firewalls — dispositivos perimetrales que, si se comprometen, proporcionan acceso directo a las redes internas.

Tabla de contenidos

Tabla de contenidos

Gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información