18 de abril de 2026 — Primer plazo de aplicación de NIS2 en Bélgica. Las entidades esenciales debían presentar documentación verificada que confirmara la implementación de controles de ciberseguridad, evaluados por un organismo acreditado o directamente por el Centre for Cybersecurity Belgium. No se aceptaron autodeclaraciones.

22 de los 27 estados miembros han completado la transposición de NIS2. La aplicación está activa en Alemania, Francia y los Países Bajos — los reguladores están realizando auditorías y aplicando sanciones.

Mientras tanto, el 84% de las organizaciones que enfrentan aplicación activa no están preparadas, según su propia admisión — de acuerdo con la encuesta de CyberSmart de abril de 2026 a 670 líderes empresariales dentro del alcance en ocho países. Esa cifra no ha variado significativamente en seis meses.

Este artículo cubre el estado actual de la aplicación, lo que viene a continuación y lo que los líderes de TI y seguridad deben abordar antes de que llegue el próximo plazo.

Conclusiones clave

- Bélgica estableció el primer plazo. El 18 de abril de 2026, las entidades esenciales debían presentar autoevaluaciones verificadas a través de CyberFundamentals (CyFun), ISO/IEC 27001 o inspección directa del CCB.

- La preparación sigue siendo críticamente baja. Solo el 16% de las empresas se sienten completamente preparadas, aunque el 75% ve el cumplimiento como una ventaja competitiva. El problema está en la ejecución: las restricciones presupuestarias, la falta de orientación para la implementación y los puntos ciegos en la cadena de suministro son los verdaderos obstáculos.

- Polonia amplió el alcance a 42.000 organizaciones. La Ley KSC modificada entró en vigor el 3 de abril de 2026, añadiendo producción de alimentos, gestión de residuos y otros sectores. La lista oficial de entidades se publicó el 13 de abril de 2026.

- El riesgo de la cadena de suministro es la brecha más difícil de cerrar. Solo alrededor de 1 de cada 10 empresas evaluaba adecuadamente la postura de seguridad de sus proveedores en 2024 (UK NCSC). El Artículo 21 de NIS2 requiere obligaciones de seguridad documentadas para terceros y monitoreo continuo.

- La responsabilidad de la dirección es personal. El Artículo 20 de NIS2 hace que los órganos de dirección sean directamente responsables de aprobar las medidas de ciberseguridad y completar la formación pertinente. En Alemania, los directivos individuales enfrentan multas de hasta 500.000 € por fallos de gobernanza — independientes de las sanciones organizacionales.

- El Reino Unido está construyendo un régimen paralelo más estricto — y las multinacionales deben seguir ambos. El UK Cyber Security and Resilience Bill introduce sanciones de dos niveles (hasta 17 millones de libras o el 4% de la facturación global por fallos graves), regulación directa de MSP y una definición de incidente más amplia que captura incidentes potenciales — no solo los confirmados. Una única estrategia de cumplimiento de NIS2 no es suficiente para operaciones transfronterizas.

- Los controles que los auditores examinan primero son también los más rápidos de implementar. La gestión de accesos, las políticas de credenciales y MFA están explícitamente requeridos en el Artículo 21 — y generan la pista de auditoría que satisface tanto los requisitos de supervisión del Artículo 21 como del Artículo 20.

Qué es NIS2 y a quién cubre

NIS2 (Directiva UE 2022/2555) es el marco legal actualizado de la UE para la seguridad de redes e información. Reemplaza la Directiva NIS original y amplía tanto el alcance de las entidades cubiertas como la severidad de las obligaciones. La directiva se aplica a organizaciones medianas y grandes en 18 sectores críticos.

Su organización está cubierta por la directiva NIS2 si:

- Opera en un sector listado en el Anexo I o Anexo II de la directiva

- Cumple con el umbral de tamaño — al menos 50 empleados, o una facturación anual y/o balance total anual que supere los 10 millones de euros (Anexo de la Recomendación 2003/361/CE)

- Está identificada como entidad crítica bajo la Directiva (UE) 2022/2557 (Directiva CER), independientemente de su tamaño

Una vez confirmado que su organización está dentro del alcance, su clasificación como entidad esencial o importante depende de dos factores: el anexo en el que se encuentra su sector y el tamaño de su organización.

| Entidad esencial | Entidad importante | |

|---|---|---|

| Anexo | Anexo I (sectores de alta criticidad) | Anexo II (otros sectores críticos) |

| Tamaño | Grande: ≥ 250 empleados, o facturación > 50 M€, o balance > 43 M€ | Mediana: 50–249 empleados, o facturación / balance 10–50 M€ |

| Supervisión | Proactiva, ex-ante — auditorías e inspecciones sin incidente previo | Reactiva, ex-post — activada por incidentes o denuncias |

| Multa máxima | 10 millones de euros o 2% de la facturación anual global | 7 millones de euros o 1,4% de la facturación anual global |

| Ejemplos | Operadores de redes eléctricas, hospitales, proveedores de nube, bancos | Fabricantes de alimentos, servicios postales, marketplaces en línea, productores químicos |

Algunas organizaciones están dentro del alcance de NIS2 independientemente de su tamaño:

- Un proveedor de redes públicas de comunicaciones electrónicas o servicios de comunicaciones electrónicas disponibles públicamente

- Un proveedor de servicios de confianza

- Un registro de nombres de dominio de nivel superior (TLD) o proveedor de servicios DNS

- El único proveedor de un servicio en un Estado miembro que es esencial para el mantenimiento de actividades sociales o económicas críticas

- Una entidad cuya interrupción podría tener un impacto significativo en la seguridad pública, la seguridad ciudadana o la salud pública

- Una entidad cuya interrupción podría inducir un riesgo sistémico significativo, en particular para sectores donde dicha interrupción podría tener un impacto transfronterizo

Si su organización pertenece a un grupo corporativo más grande, el número de empleados y las cifras financieras deben agregarse entre las entidades vinculadas — una filial con 40 empleados puede estar dentro del alcance si el grupo matriz supera los umbrales.

A marzo de 2026, 22 de los 27 estados miembros de la UE han adoptado legislación nacional de implementación. Francia, Irlanda, Luxemburgo, los Países Bajos y España permanecen en proceso legislativo, según el análisis de Skadden de marzo de 2026.

Noticia principal: Plazo del 18 de abril en Bélgica

El 18 de abril de 2026, Bélgica alcanzó el plazo de evaluación de conformidad de NIS2. Las entidades esenciales debían demostrar la implementación activa de medidas de gestión de riesgos de ciberseguridad y presentar evidencia de respaldo al Centre for Cybersecurity Belgium (CCB) — a través de una de las tres vías de cumplimiento reconocidas:

- CyberFundamentals (CyFun®): Obtener al menos una verificación de nivel Basic o Important, o contar con un acuerdo firmado con un organismo de evaluación acreditado.

- ISO/IEC 27001: Presentar el alcance de la certificación, la Declaración de Aplicabilidad (SoA) y el informe de auditoría interna más reciente. La certificación completa debe completarse antes de abril de 2027.

- Inspección directa: Proporcionar una autoevaluación con documentación de respaldo y solicitar formalmente una inspección del CCB — una vía que puede conducir directamente a medidas de supervisión.

La autoatestación por sí sola no se acepta. No presentar documentación completa y oportuna puede resultar en medidas administrativas, sanciones financieras y acciones de supervisión adicionales.

El patrón que Bélgica ha establecido (evaluación formal por terceros, evidencia documentada, aprobación de la dirección, responsabilidad personal) es la plantilla que sigue el resto de la UE.

La brecha de preparación de NIS2: El 84% de las empresas no están preparadas

El 16% de las empresas europeas obligadas a cumplir con NIS2 se sienten completamente preparadas, mientras que el 11% de las organizaciones dentro del alcance todavía no están seguras de qué es NIS2. Estas cifras provienen de la encuesta de CyberSmart a 670 líderes empresariales del Reino Unido, Polonia, los Países Bajos, Irlanda, Francia, Alemania, Italia, Dinamarca y Bélgica, realizada a finales de 2025 — todos de organizaciones dentro del alcance de NIS2.

El problema está en la ejecución

La suposición obvia de que las empresas simplemente no se toman NIS2 en serio no se sostiene. El 75% de los encuestados ve al menos cierta ventaja competitiva en el cumplimiento, y el 27% considera que esa ventaja es significativa. Las principales preocupaciones sobre el incumplimiento fueron operativas y reputacionales.

| Temor al incumplimiento | Porcentaje de encuestados |

|---|---|

| Pérdida de productividad | 18% |

| Pérdida de reputación | 18% |

| Pérdida de clientes | 18% |

| Multas | 16% |

| Altos costes legales y de remediación | 16% |

| Interrupción del negocio | 15% |

| Repercusiones legales | 14% |

| Pérdida de confianza de inversores o partes interesadas | 14% |

Solo el 3% de los encuestados afirmó no tener ninguna preocupación sobre las repercusiones del incumplimiento.

Por qué las organizaciones se quedan cortas

Cuando se les preguntó por qué no habían cumplido completamente, los encuestados dieron respuestas consistentes en todas las regiones encuestadas. Las barreras son prácticas:

| Barrera | Porcentaje de encuestados |

|---|---|

| Restricciones presupuestarias | 20% |

| Falta de orientación sobre cómo implementar | 16% |

| Falta de experiencia y recursos internos | 14% |

| No saben qué es NIS2 ni cómo cumplir | 11% |

| Incapacidad de evaluar el riesgo de la cadena de suministro | 10% |

El presupuesto es el principal obstáculo, pero indica algo más profundo. Para una parte de las organizaciones, el cumplimiento de NIS2 todavía no se trata como una partida presupuestaria innegociable. La brecha de orientación es igualmente reveladora: el 16% carece de dirección para la implementación, y el 11% no está seguro de qué les exige NIS2 a pesar de estar legalmente obligados a cumplir.

El riesgo de la cadena de suministro agrava el desafío. Solo alrededor de 1 de cada 10 empresas evaluaba adecuadamente las medidas de seguridad de sus proveedores en 2024, según el NCSC del Reino Unido — y el 10% de los encuestados citó la incapacidad de evaluar toda su cadena de suministro como la razón principal del incumplimiento.

Qué están haciendo realmente las organizaciones

El panorama muestra un progreso parcial. Los protocolos de seguridad comunes (formación, cifrado, evaluaciones de riesgo) se están aplicando, a menudo de forma independiente a NIS2. Los requisitos más exigentes (evaluación de la cadena de suministro, análisis formal de brechas, aplicación de MFA) van significativamente por detrás.

| Medida implementada | Porcentaje de encuestados |

|---|---|

| Formación obligatoria en ciberseguridad para empleados | 44% |

| Cifrado de datos | 37% |

| Evaluaciones de riesgo regulares (planificadas) | 35% |

| Copias de seguridad y recuperación ante desastres | 34% |

| Plan de respuesta a incidentes | 31% |

| Responsabilidad corporativa establecida | 31% |

| Procedimiento de notificación de incidentes | 30% |

| Parches y actualizaciones oportunos | 26% |

| Análisis de brechas NIS2 realizado | 26% |

| Cadena de suministro evaluada | 23% |

| MFA aplicado | 23% |

| Pruebas de penetración regulares (planificadas) | 20% |

| Ninguna de las anteriores | 2% |

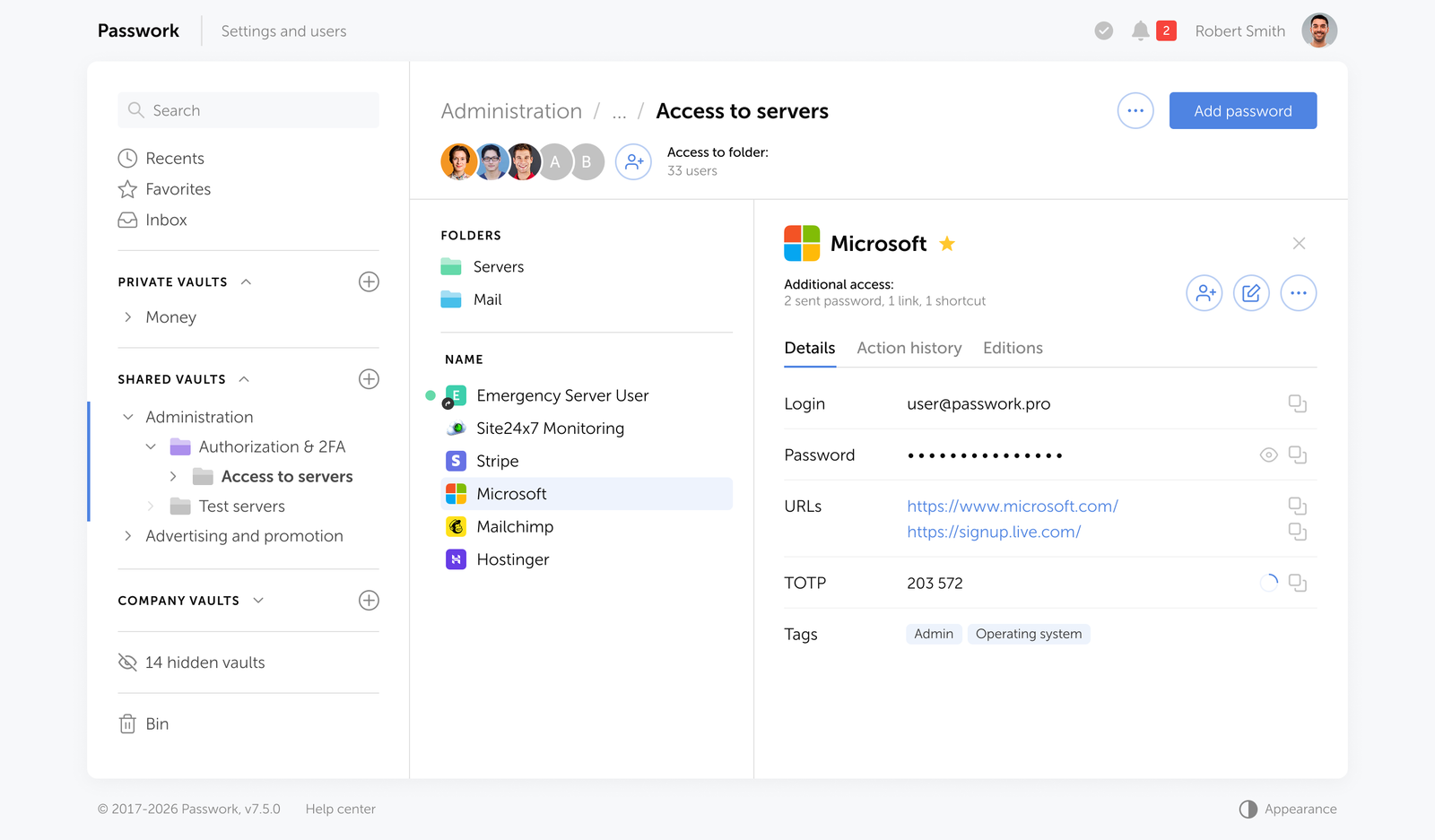

La aplicación de MFA y el control de acceso están entre las medidas NIS2 menos implementadas — sin embargo, son lo primero que comprueban los auditores. Descubra cómo Passwork gestiona la gobernanza de credenciales

La fatiga regulatoria es real

Las organizaciones que operan en la UE pueden enfrentar simultáneamente obligaciones bajo NIS2, GDPR, DORA, la Ley de Ciberseguridad de la UE e ISO 27001. Estos marcos se superponen significativamente, pero navegarlos aún requiere tiempo, experiencia y recursos que la mayoría de las organizaciones no tienen internamente.

| Regulación | Porcentaje de encuestados sujetos a ella |

|---|---|

| NIS2 | 42% |

| Ley de Ciberseguridad de la UE | 34% |

| GDPR | 30% |

| ISO/IEC 27001 | 27% |

| Ley de Ciberresiliencia de la UE | 24% |

| NIST Cybersecurity Framework | 21% |

| DORA | 12% |

| PCI DSS | 11% |

El 42% de los encuestados dice que hay demasiadas regulaciones que cumplir, el 35% dice que muchas se superponen y el 27% siente que se les da demasiado énfasis.

El cumplimiento es ahora un requisito comercial

Los reguladores no son los únicos que exigen pruebas. La presión del mercado crece desde todas las direcciones:

- El 42% ha sido solicitado para demostrar cumplimiento de NIS2 por socios

- El 41% ha sido solicitado por inversores

- El 36% ha sido solicitado por clientes o prospectos

NIS2 sigue siendo un estándar relativamente nuevo. A medida que más organizaciones lo incorporen en la debida diligencia de proveedores y socios, demostrar el cumplimiento pasará de ser excepcional a rutinario. Ya es una condición para hacer negocios en muchos sectores.

Aspectos destacados regionales

La encuesta revela diferencias significativas entre mercados:

- Polonia destaca como la cultura de cumplimiento más fuerte: ningún encuestado polaco informó gastar el 5% o menos de su presupuesto de TI en seguridad. El consejo de administración o la alta dirección es responsable del cumplimiento en la mayoría de las organizaciones polacas.

- Benelux muestra una desconexión: los CEO son los más comúnmente responsables (43%), pero el 10% de las empresas está subinvirtiendo en seguridad — la tasa más alta conjunta en la encuesta.

- Alemania, Francia e Italia muestran la mayor fatiga regulatoria: el 44% dice que hay demasiadas regulaciones, el 39% dice que se superponen demasiado.

- Dinamarca registra el mayor escepticismo regulatorio: el 34% no ve una ventaja competitiva en el cumplimiento, y el 55% dice que hay demasiadas regulaciones — la cifra más alta en todas las regiones encuestadas.

- Reino Unido e Irlanda muestran la presión de los inversores como un motor particularmente fuerte: el 58% de las empresas en la región han sido solicitadas por inversores para demostrar cumplimiento de NIS2, comparado con el 41% en todas las regiones.

La divergencia regulatoria UE vs. Reino Unido: Lo que las multinacionales deben saber

Para las organizaciones que operan tanto en la UE como en el Reino Unido, el cumplimiento de NIS2 es solo parte del panorama. El Reino Unido está avanzando con su propio Cyber Security and Resilience Bill — que pasó su segunda lectura en enero de 2026 y ha estado progresando a través de la etapa de comité desde febrero — propone enmiendas significativas a las NIS Regulations 2018.

Los dos marcos comparten objetivos comunes pero difieren de maneras que hacen insuficiente una única estrategia de cumplimiento.

Diferencias clave entre NIS2 y el proyecto de ley del Reino Unido

| Dimensión | NIS2 (UE) | UK Cyber Security & Resilience Bill |

|---|---|---|

| Alcance sectorial | 18 sectores incluyendo administración pública, espacio, alimentación, manufactura | Servicios esenciales + servicios digitales + nueva categoría de centros de datos |

| Regulación de MSP | Indirecta, a través de obligaciones de la cadena de suministro | Directa — Los Proveedores de Servicios Gestionados Relevantes (RMSPs) son una nueva categoría regulada |

| «Proveedores críticos» | No regulados directamente | Las autoridades competentes designadas pueden designar directamente proveedores críticos |

| Multa estándar | 10 M€ o 2% de la facturación global | 10 M£ o 2% de la facturación global |

| Nivel superior de multa | N/A (nivel único) | 17 M£ o 4% de la facturación global por fallos graves (brechas de seguridad, fallos de notificación) |

| Notificación a clientes | No requerida | Requerida para centros de datos, RDSPs y RMSPs después de incidentes |

| Definición de incidente | Efecto adverso real | Efecto adverso real o potencial — alcance más amplio de incidentes notificables |

Sanciones de dos niveles — más estrictas que NIS2

El proyecto de ley del Reino Unido introduce una estructura de sanciones de dos niveles: un máximo estándar de 10 millones de libras o el 2% de la facturación global para fallos menos graves, y un máximo superior de 17 millones de libras o el 4% de la facturación global para fallos graves — incluyendo brechas de seguridad y fallos en la notificación de incidentes.

Los reguladores pueden imponer adicionalmente multas diarias de hasta 100.000 libras por incumplimiento continuado. Esto supera la estructura de nivel único de NIS2.

Regulación directa de MSP: Cerrando una brecha que NIS2 dejó abierta

El proyecto de ley regula directamente a los proveedores de servicios gestionados — una brecha en NIS2 que el Reino Unido está abordando explícitamente. Se estima que entre 900 y 1.100 MSP quedarán bajo supervisión directa del ICO como Proveedores de Servicios Gestionados Relevantes (RMSPs), sujetos al conjunto completo de obligaciones incluyendo registro obligatorio, estándares de seguridad definidos y notificación de incidentes dentro de plazos establecidos.

Las organizaciones que utilizan proveedores de TI externos deberían preguntar a esos proveedores cómo se están preparando.

Definición de incidente más amplia

Las actuales NIS Regulations definen un incidente como cualquier evento que tenga un efecto adverso real en la seguridad. El proyecto de ley amplía esto para capturar cualquier evento que tenga, o pueda tener, un efecto adverso — lo que significa que las organizaciones deben evaluar y responder a incidentes potenciales, no solo a los confirmados. Esto aumentará materialmente el volumen de eventos notificables.

El panorama de amenazas en el Reino Unido

El endurecimiento regulatorio refleja un panorama de riesgo genuino. Se estima que los ciberataques cuestan a las empresas del Reino Unido 14.700 millones de libras anuales — equivalente a aproximadamente el 0,5% del PIB — según investigación independiente encargada por el gobierno del Reino Unido. El coste medio de un ciberataque significativo para una empresa individual es de casi 195.000 libras.

Fragmentación regulatoria entre los estados miembros de la UE

La divergencia no es solo entre la UE y el Reino Unido. A pesar del plazo de transposición de octubre de 2024, la implementación de NIS2 en los 27 estados miembros sigue muy fragmentada. La NISG 2026 de Austria, la Ley KSC de Polonia y la Cyberbeveiligingswet holandesa introducen variaciones nacionales en sanciones, procedimientos de aplicación y requisitos específicos del sector — creando costes de cumplimiento desproporcionados para las organizaciones transfronterizas.

Polonia: Ley KSC en vigor, lista de entidades publicada

La Ley modificada del Sistema Nacional de Ciberseguridad (KSC) de Polonia entró en vigor el 3 de abril de 2026. La lista oficial de entidades esenciales e importantes se publicó el 13 de abril de 2026.

La escala del cambio es sustancial. El marco KSC anterior cubría aproximadamente 400 entidades. La ley modificada incluye en su alcance aproximadamente 42.000 organizaciones — incluyendo casi 28.000 organismos del sector público.

Nuevos sectores ahora cubiertos

Cinco sectores entran en la legislación polaca de ciberseguridad por primera vez:

| Nuevo sector | Anexo |

|---|---|

| Producción, procesamiento y distribución de alimentos | Anexo II |

| Gestión de residuos | Anexo II |

| Producción y distribución química | Anexo II |

| Servicios postales y de mensajería | Anexo II |

| Manufactura (dispositivos médicos, vehículos de motor, electrónica) | Anexo II |

Polonia también amplió varios sectores existentes más allá de la base de NIS2 — energía ahora incluye minería del carbón; banca e infraestructura del mercado financiero incorporaron tipos de entidades adicionales. La clasificación no siempre es obvia: las organizaciones en sectores recién cubiertos deben realizar una autoevaluación preliminar antes de asumir que están fuera del alcance.

Plazos clave de cumplimiento

| Plazo | Obligación |

|---|---|

| 13 de abril de 2026 | Publicación de la lista oficial de entidades esenciales e importantes |

| 3 de octubre de 2026 | Plazo para la solicitud de registro |

| 3 de abril de 2027 | Implementación completa de todas las obligaciones del Capítulo 3 |

| 3 de abril de 2028 | Primera auditoría de seguridad del sistema de información (entidades esenciales) |

El registro no es automático — la mayoría de las organizaciones deben autoevaluarse y solicitar dentro de los 6 meses siguientes al cumplimiento de los criterios. No registrarse no exime a una organización de sus obligaciones; añade una infracción adicional.

Países Bajos: La Cyberbeveiligingswet está casi en vigor

La Cyberbeveiligingswet (Cbw) holandesa — la transposición de NIS2 de los Países Bajos — fue aprobada por la Cámara de Representantes el 15 de abril de 2026 y se espera que entre en vigor en el segundo trimestre de 2026.

La ley introduce cuatro obligaciones fundamentales para todas las organizaciones dentro del alcance:

- 10 medidas obligatorias de deber de diligencia — análisis de riesgos, gestión de accesos, MFA, respuesta a incidentes, seguridad de la cadena de suministro, cifrado y otras cuatro. La certificación ISO 27001 ayuda pero no constituye cumplimiento total por sí sola.

- Notificación de incidentes en tres pasos — alerta temprana en 24 horas, notificación de seguimiento en 72 horas, informe final en 30 días, todo enviado a través del portal NCSC.

- Responsabilidad personal del consejo — los órganos de dirección deben aprobar formalmente las medidas de ciberseguridad, supervisar la implementación y completar formación en ciberseguridad. Delegar completamente a TI sin supervisión activa crea exposición personal directa.

Las multas alcanzan hasta 10 millones de euros o el 2% de la facturación global para entidades esenciales, y 7 millones de euros o el 1,4% para entidades importantes.

La mayoría de las organizaciones necesitan de cuatro a seis meses para alcanzar el nivel de cumplimiento requerido. Aquellas que aún no han comenzado un análisis de brechas se están quedando sin tiempo.

Responsabilidad del consejo: El Artículo 20 lo hace personal

El Artículo 20 de NIS2 hace que los órganos de dirección sean directa y personalmente responsables de la gobernanza de ciberseguridad. Se aplican tres niveles de exposición:

- Responsabilidad de aprobación. Los órganos de dirección deben aprobar formalmente las medidas de gestión de riesgos de ciberseguridad. Si esas medidas resultan inadecuadas y conducen a un incidente, la decisión de aprobación y las personas que la tomaron serán examinadas por los reguladores.

- Responsabilidad de formación. El Artículo 20(2) requiere que los ejecutivos completen formación en ciberseguridad suficiente para identificar riesgos y evaluar prácticas de gestión de riesgos. La ignorancia de los detalles técnicos ya no es una posición defendible.

- Responsabilidad de supervisión. Delegar completamente a TI o a un MSSP externo sin mantener la supervisión de gobernanza crea exposición personal directa. En Alemania, los directivos individuales enfrentan multas de hasta 500.000 € por fallos de gobernanza — independientes de cualquier sanción organizacional. Los directores también pueden ser inhabilitados temporalmente de funciones directivas por negligencia grave.

El análisis de KPMG Law de abril de 2026 sobre la implementación alemana confirma que esto no es teórico. MSI Global Alliance plantea el cambio claramente: la ciberseguridad ahora se sitúa al mismo nivel de gobernanza que la información financiera. Los directores son responsables de la postura de ciberseguridad de su organización, con obligaciones que incluyen políticas documentadas de gestión de riesgos y supervisión demostrable de terceros.

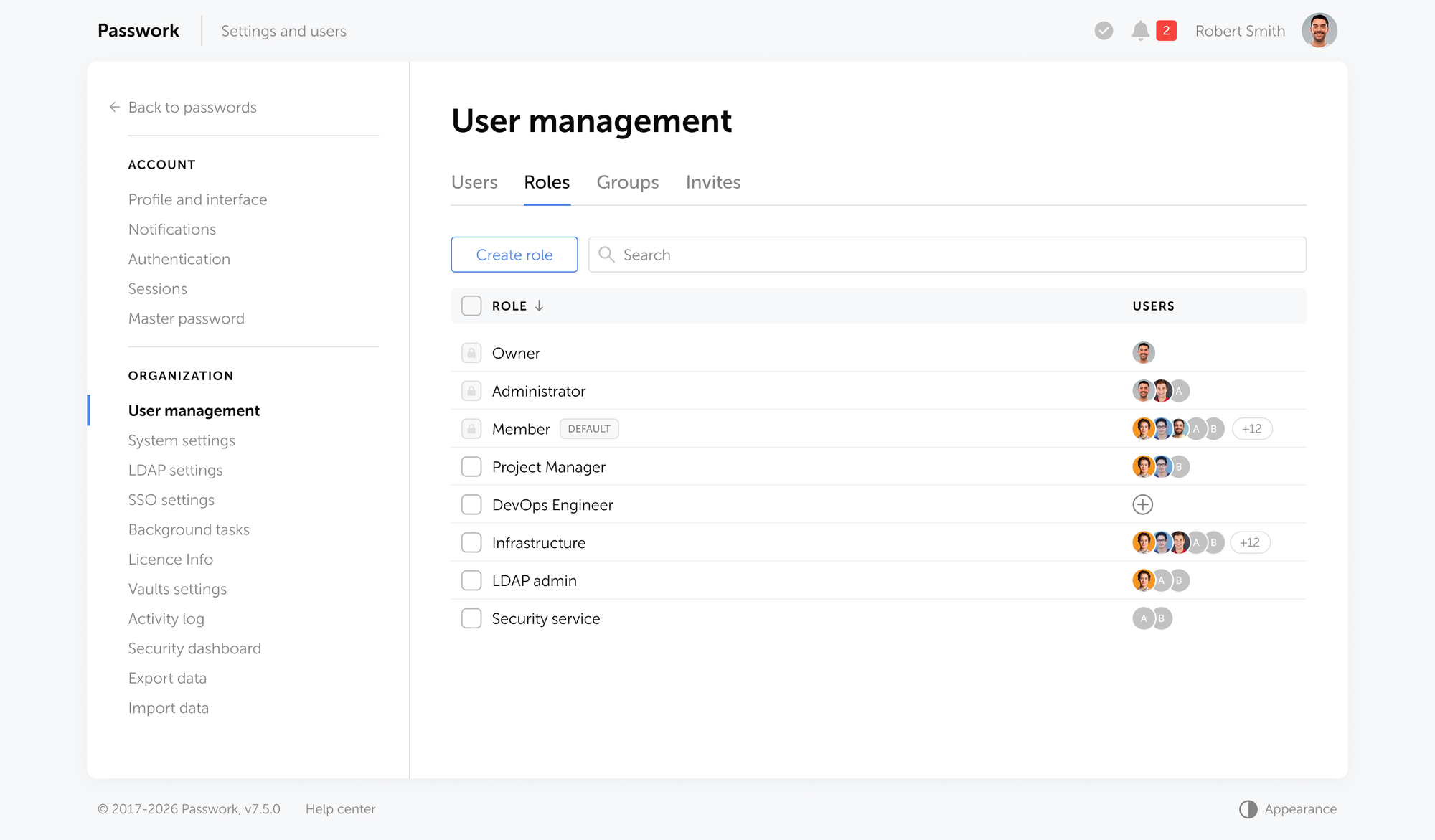

Cómo Passwork apoya el cumplimiento de NIS2

La forma más rápida de cerrar las brechas más comunes de NIS2 es poner el acceso bajo control. El Artículo 21 de la directiva requiere explícitamente que las organizaciones implementen políticas de gestión de accesos, apliquen autenticación fuerte y mantengan pistas de auditoría documentadas. Estos son también los controles que los reguladores examinan primero y los que la mayoría de las organizaciones todavía manejan manualmente o de forma inconsistente.

Un gestor de contraseñas aborda esto directamente. Centraliza el almacenamiento de credenciales, aplica políticas de acceso basadas en roles y crea un registro verificable de quién accedió a qué y cuándo — el tipo de evidencia que los auditores esperan ver.

Gestión de accesos y pistas de auditoría

Passwork ofrece control de acceso estructurado y basado en roles en todas las credenciales compartidas. Los administradores asignan permisos a nivel de bóveda, carpeta y contraseña individual. Cada evento de acceso — visualización, copia, edición, compartición, eliminación — se registra con una marca de tiempo e identidad de usuario.

Esta pista de auditoría es directamente relevante para el Artículo 21(2)(i) de NIS2, que requiere que las organizaciones implementen «políticas y procedimientos relativos al uso de criptografía y, en su caso, cifrado» y mantengan controles de acceso sobre sistemas sensibles. Cuando un regulador solicita evidencia de gobernanza de accesos, un registro completo y consultable es la respuesta.

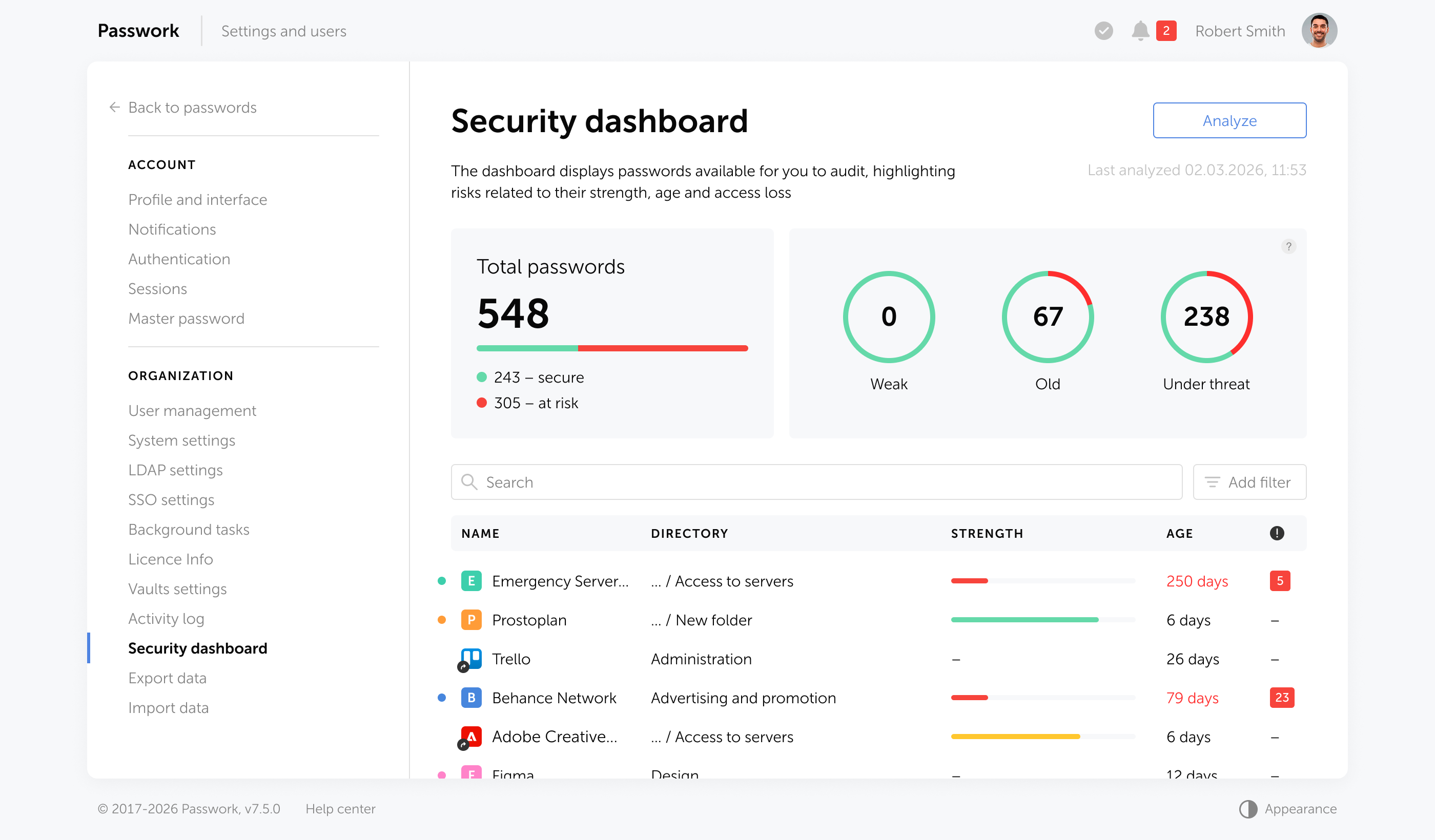

Monitoreo continuo

NIS2 requiere monitoreo de seguridad continuo. Passwork lo apoya a través de un feed de actividad en tiempo real y notificaciones configurables para cualquier evento de credenciales: una contraseña visualizada por un usuario inesperado, una bóveda compartida accedida fuera del horario laboral, una cuenta privilegiada modificada sin un ticket de cambio.

El panel de seguridad de contraseñas marca las credenciales débiles, reutilizadas, obsoletas y potencialmente comprometidas en toda la organización — dando a los equipos de seguridad visibilidad continua sin auditoría manual.

Certificado ISO 27001 y probado continuamente

Passwork cuenta con certificación ISO/IEC 27001 — el mismo estándar que Bélgica acepta como vía de cumplimiento de NIS2 bajo su marco CyFun. La certificación confirma un enfoque sistemático y auditable de la gestión de la seguridad de la información.

Para las organizaciones que necesitan demostrar su postura de seguridad ante reguladores, socios o clientes, la certificación ISO 27001 de Passwork proporciona evidencia verificable de forma independiente.

Implementación autoalojada

Passwork se implementa completamente dentro de su propia infraestructura. Todos los datos están cifrados con AES-256 y nunca salen de sus servidores. No hay dependencia de servicios en la nube de terceros — lo cual importa tanto para el cumplimiento de NIS2 como para las disposiciones de riesgo de la cadena de suministro que requieren que las organizaciones evalúen la seguridad de sus proveedores de servicios.

El código fuente es auditable. Su equipo de seguridad puede verificar que no hay vulnerabilidades ocultas antes de la implementación.

Passwork proporciona a su equipo control de acceso estructurado, un registro de auditoría completo y monitoreo continuo de credenciales — todo dentro de su propia infraestructura. Descubra cómo Passwork apoya el cumplimiento de NIS2

Calendario de cumplimiento

La siguiente tabla describe los eventos clave de cumplimiento, ordenados cronológicamente. Las fechas inciertas o estimadas se indican como corresponde.

| Fecha | Evento |

|---|---|

| 18 de abril de 2026 | Bélgica: Plazo de evaluación de conformidad NIS2 para que las entidades esenciales demuestren verificación CyFun Basic/Important o documentación ISO 27001. |

| 6 de mayo de 2026 | Polonia: Plazo para que el Ministro de Asuntos Digitales añada automáticamente a los operadores de servicios clave existentes a la lista oficial de entidades esenciales e importantes (Wykaz KSC). |

| 11 de junio de 2026 | UE: El marco de la Ley de Ciberresiliencia (CRA) sobre notificación de organismos de evaluación de la conformidad comienza a aplicarse. |

| Mediados de 2026 (previsto) | Alemania: Se abre el registro del BSI para las entidades críticas que califican bajo la KRITIS-Dachgesetz. |

| 1 de julio de 2026 (previsto) | Países Bajos: Se espera que la Cyberbeveiligingswet (implementación de NIS2) y la Wet weerbaarheid kritieke entiteiten (implementación de CER) entren en vigor. |

| 17 de julio de 2026 | Alemania: Primer plazo de registro para entidades críticas bajo la KRITIS-Dachgesetz ante la Oficina Federal de Protección Civil y Asistencia en Desastres (BBK). |

| 17 de julio de 2026 | Bélgica: Las entidades importantes se consideran automáticamente entidades críticas de conformidad con la ley sobre resiliencia de entidades críticas. |

| Julio de 2026 (previsto) | Francia: Votación parlamentaria prevista sobre la «Loi résilience des infrastructures critiques et renforcement de la cybersécurité» (ReCyF) para la implementación de NIS2 y CER. |

| 2 de agosto de 2026 | UE: Se aplican las disposiciones principales de la Ley de Inteligencia Artificial, incluyendo obligaciones para operadores de sistemas de IA de alto riesgo y plenos poderes de aplicación para la Oficina de IA. |

| 18 de agosto de 2026 | UE: El Reglamento de Pruebas Electrónicas (UE 2023/1543) se hace aplicable, permitiendo a las autoridades ordenar directamente a los proveedores de servicios que produzcan o conserven pruebas electrónicas en un plazo de 10 días. |

Conclusión

El plazo del 18 de abril de Bélgica ha pasado. No será el último. Los reguladores en los 27 estados miembros están pasando de la orientación a las auditorías, y la cifra de preparación del 16% significa que la gran mayoría de las organizaciones dentro del alcance están expuestas en este momento.

El patrón es consistente en cada acción de aplicación temprana: los controles que los reguladores examinan primero son la gestión de accesos, la gobernanza de credenciales privilegiadas y las pistas de auditoría. Estos no son los requisitos más difíciles de NIS2 — son los más concretos, los más documentables y los más inmediatamente accionables.

Poner el acceso bajo control es la forma más rápida de cerrar las brechas de cumplimiento más auditables. Satisface directamente los requisitos del Artículo 21, apoya la supervisión de la cadena de suministro y genera la pista de evidencia que exige la responsabilidad del consejo del Artículo 20. Un gestor de contraseñas con acceso basado en roles, un registro de auditoría completo y monitoreo continuo aborda los tres aspectos.

Passwork tiene certificación ISO/IEC 27001 y se implementa completamente dentro de su propia infraestructura. Fue diseñado exactamente para el tipo de gobernanza de accesos que buscan los auditores de NIS2.

Passwork es un gestor de contraseñas autoalojado diseñado para empresas. Aplica políticas de acceso basadas en roles, mantiene un registro de auditoría completo de toda la actividad de credenciales y se implementa completamente dentro de su propia infraestructura. Pruebe Passwork en su infraestructura

Preguntas frecuentes

¿Qué es la Directiva NIS2 y a quién se aplica?

NIS2 (Directiva UE 2022/2555) es el marco legal de la UE para la seguridad de redes e información, que reemplaza la Directiva NIS original de 2016. Se aplica a organizaciones medianas y grandes en 18 sectores críticos — incluyendo energía, salud, finanzas, transporte, infraestructura digital y manufactura — con al menos 50 empleados o 10 millones de euros en facturación anual o balance total.

¿Cuáles son las principales obligaciones de ciberseguridad bajo NIS2?

El Artículo 21 de NIS2 requiere que las organizaciones implementen análisis de riesgos, respuesta a incidentes, medidas de continuidad del negocio, seguridad de la cadena de suministro, políticas de control de acceso, MFA, cifrado y gestión de vulnerabilidades. Estas medidas deben ser aprobadas formalmente por el órgano de dirección bajo el Artículo 20, con evidencia documentada de implementación disponible para inspección regulatoria.

¿Qué multas pueden enfrentar las organizaciones por incumplimiento de NIS2?

Las entidades esenciales enfrentan multas de hasta 10 millones de euros o el 2% de la facturación anual global, lo que sea mayor. Las entidades importantes enfrentan hasta 7 millones de euros o el 1,4% de la facturación global. Varios estados miembros superan estos mínimos — Alemania permite multas de hasta 20 millones de euros para entidades esenciales, más multas individuales a directivos de hasta 500.000 € por fallos de gobernanza.

¿Qué requiere NIS2 para la gestión de accesos y la seguridad de credenciales?

El Artículo 21(2)(i) requiere políticas que cubran el control de acceso, la autenticación y el uso de criptografía. En la práctica, esto significa acceso basado en roles a sistemas críticos, MFA aplicado, políticas de credenciales documentadas y una pista de auditoría completa de eventos de acceso privilegiado. Las contraseñas compartidas, las cuentas de servicio no gestionadas y las rutas de acceso no documentadas son fallos de cumplimiento directos bajo este artículo.

¿Cómo aborda NIS2 la seguridad de la cadena de suministro?

El Artículo 21(2)(d) requiere que las organizaciones evalúen y gestionen la postura de ciberseguridad de sus proveedores directos y proveedores de servicios. Esto incluye mapear las dependencias críticas de terceros, incorporar obligaciones de seguridad en los contratos y monitorear la postura del proveedor de forma continua. Solo alrededor de 1 de cada 10 empresas evaluaba adecuadamente las medidas de seguridad de sus proveedores en 2024, según el UK NCSC.

¿Cuáles son los plazos de notificación de incidentes de NIS2?

NIS2 establece un proceso de tres etapas: una alerta temprana de 24 horas a la autoridad nacional tras detectar un incidente significativo, una notificación detallada de 72 horas con una evaluación inicial del impacto, y un informe final de 30 días que cubra el análisis de causa raíz y los pasos de remediación. Estos plazos se aplican tanto a entidades esenciales como importantes y requieren flujos de trabajo de respuesta automatizados y pre-probados para cumplirse de manera fiable.

¿Qué responsabilidad personal enfrentan los ejecutivos bajo NIS2?

El Artículo 20 hace que los órganos de dirección sean directamente responsables de aprobar las medidas de gestión de riesgos de ciberseguridad, supervisar su implementación y completar formación en ciberseguridad. Los ejecutivos pueden ser considerados personalmente responsables por fallos de gobernanza. En Alemania, los directivos individuales enfrentan multas de hasta 500.000 € bajo la ley nacional de implementación de NIS2, y los directores pueden ser inhabilitados temporalmente de funciones directivas por negligencia grave.

¿Satisface la certificación ISO 27001 los requisitos de NIS2?

La certificación ISO 27001 se reconoce como una vía de cumplimiento en algunos estados miembros — Bélgica la acepta como evidencia de conformidad con NIS2, siempre que las organizaciones presenten el alcance de la certificación, la Declaración de Aplicabilidad y el informe de auditoría interna más reciente. Sin embargo, la certificación por sí sola no constituye cumplimiento total de NIS2 en la mayoría de las jurisdicciones. Reduce significativamente la brecha de cumplimiento y proporciona a los auditores una base de evidencia reconocida, pero las organizaciones aún deben demostrar la implementación de todas las medidas del Artículo 21.

Tabla de contenidos

- Conclusiones clave

- Qué es NIS2 y a quién cubre

- Noticia principal: Plazo del 18 de abril en Bélgica

- La brecha de preparación de NIS2: El 84% de las empresas no están preparadas

- La divergencia regulatoria UE vs. Reino Unido: Lo que las multinacionales deben saber

- Polonia: Ley KSC en vigor, lista de entidades publicada

- Países Bajos: La Cyberbeveiligingswet está casi en vigor

- Responsabilidad del consejo: El Artículo 20 lo hace personal

- Cómo Passwork apoya el cumplimiento de NIS2

- Calendario de cumplimiento

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Conclusiones clave

- Qué es NIS2 y a quién cubre

- Noticia principal: Plazo del 18 de abril en Bélgica

- La brecha de preparación de NIS2: El 84% de las empresas no están preparadas

- La divergencia regulatoria UE vs. Reino Unido: Lo que las multinacionales deben saber

- Polonia: Ley KSC en vigor, lista de entidades publicada

- Países Bajos: La Cyberbeveiligingswet está casi en vigor

- Responsabilidad del consejo: El Artículo 20 lo hace personal

- Cómo Passwork apoya el cumplimiento de NIS2

- Calendario de cumplimiento

- Conclusión

- Preguntas frecuentes

Gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información