Tres cosas ocurrieron en abril de 2026 que no parecen estar conectadas — hasta que se ve el patrón.

APT28 secuestró 18.000 routers en 120 países y redirigió el tráfico de autenticación a través de un proxy adversario intermediario. Sin malware. Solo una advertencia de certificado TLS que la mayoría de los usuarios ignoraron. Credenciales de Microsoft 365 y tokens OAuth recopilados en el punto intermedio, MFA completamente eludido.

Un desarrollador en una startup de productividad con IA fue infectado por un infostealer común. El malware costó aproximadamente 200 dólares en un foro de la darknet. Extrajo un token OAuth almacenado en el navegador, lo entregó a los atacantes, y en cuestión de horas estaban dentro del entorno de producción de Vercel — enumerando claves API, credenciales de bases de datos y claves de firma.

ShinyHunters extrajo tokens de autenticación de un proveedor de análisis externo llamado Anodot y pasó el día monetizando el acceso a docenas de plataformas downstream. Vimeo. Zara. Clientes de Snowflake. Ninguna de las plataformas principales fue comprometida directamente. El ataque se ejecutó completamente a través de la capa de integración.

El hilo común: la brecha nunca comenzó donde terminó el daño. Cada atacante entró a través de un periférico — un proveedor, una integración, un dispositivo olvidado — y pivotó hacia el objetivo real desde allí.

Este resumen cubre los incidentes de credenciales y autenticación que definieron abril de 2026, las estadísticas que les dan contexto, y lo que colectivamente significan para cómo las organizaciones gestionan el acceso.

Conclusiones clave

- APT28 secuestró 18.000 routers en 120 países para robar tokens OAuth de Microsoft 365. La campaña FrostArmada no requirió malware y casi no dejó rastro visible — la configuración DNS fue sobrescrita silenciosamente para redirigir el tráfico de autenticación a través de un proxy adversario intermediario. MFA fue completamente eludido. El FBI desmanteló la infraestructura en abril de 2026.

- Storm-2372 eludió MFA a escala sin robar una sola contraseña. La campaña abusó del flujo OAuth Device Code, usando señuelos específicos por rol generados por IA para engañar a las víctimas y que autorizaran sesiones controladas por atacantes. El toolkit (EvilTokens) automatizó toda la operación de principio a fin.

- La brecha de Anodot expuso tokens almacenados de docenas de plataformas downstream. ShinyHunters extrajo tokens de autenticación de un proveedor de análisis externo y los usó para acceder a datos de clientes en Vimeo (119.000 usuarios) e Inditex/Zara (197.000 registros). Snowflake no fue comprometido — el ataque se ejecutó completamente a través de la capa de integración.

- Un infostealer común en el dispositivo de un desarrollador fue suficiente para vulnerar el entorno de producción de Vercel. Lumma Stealer comprometió Context.ai, un proveedor de IA periférico. El acceso OAuth heredado dio a los atacantes entrada directa a los sistemas de Vercel — sin zero-day, sin phishing al personal de Vercel requerido.

- Un paquete malicioso de Bitwarden CLI circuló vía npm durante 94 minutos. Los atacantes secuestraron una GitHub Action en el pipeline CI/CD e inyectaron un payload dirigido a secretos de desarrolladores, credenciales en la nube y configuraciones de herramientas de codificación con IA — con auto-propagación integrada a través de repositorios accesibles.

- El desarrollo asistido por IA llevó las filtraciones de secretos a un récord de 28,6 millones en 2025 — un aumento del 34% interanual. Las filtraciones de credenciales de servicios de IA crecieron un 81%. Los commits coautorados por herramientas de IA filtran secretos aproximadamente al doble de la tasa base. El 64% de los secretos expuestos en 2022 permanecían activos y explotables en 2026.

- Cada incidente importante de este mes siguió el mismo patrón. El objetivo principal nunca fue la víctima final — los atacantes se movieron a través de un proveedor periférico, un token almacenado o una dependencia comprometida para alcanzar el objetivo real. MFA no detuvo ninguna de las campañas de robo de credenciales. La superficie de ataque es la capa de integración, el pipeline CI/CD y la concesión OAuth.

APT28: campaña de secuestro DNS FrostArmada desarticulada por autoridades internacionales

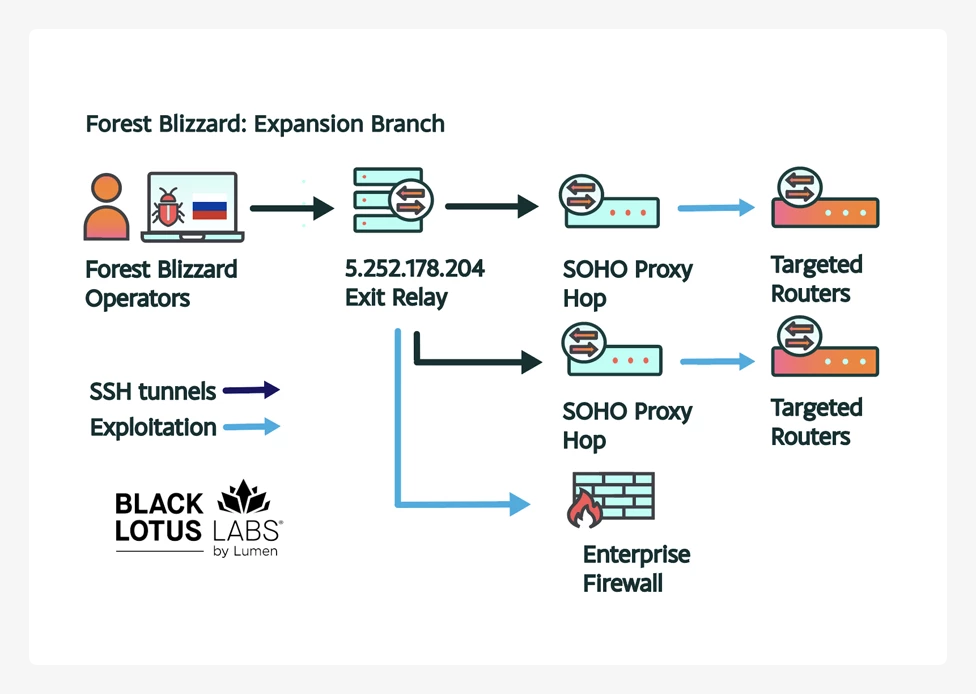

Una operación policial internacional que involucró al FBI, el Departamento de Justicia de EE. UU. y el gobierno polaco, con soporte técnico de Microsoft y Black Lotus Labs, desmanteló FrostArmada: una campaña de APT28 que secuestró configuraciones DNS de routers para robar credenciales de Microsoft 365 y tokens OAuth. Activa desde mayo de 2025, la campaña infectó 18.000 dispositivos en 120 países en su pico en diciembre de 2025.

Qué ocurrió

APT28 (también rastreado como Fancy Bear, Forest Blizzard, Strontium y Storm-2754) — atribuido por el NCSC y el DoJ de EE. UU. a la unidad militar 26165 del GRU ruso — comprometió routers SOHO expuestos a internet explotando vulnerabilidades públicas conocidas. El objetivo principal fue el TP-Link WR841N vía CVE-2023-50224, que permitía a atacantes no autenticados extraer credenciales del router mediante una solicitud HTTP GET manipulada, y luego sobrescribir la configuración DHCP/DNS con una segunda solicitud.

La cadena de ataque funcionó de la siguiente manera:

- El router es comprometido vía una vulnerabilidad conocida; la configuración DNS es sobrescrita para apuntar a nodos VPS controlados por el atacante

- La nueva configuración DNS es automáticamente distribuida a todos los dispositivos internos vía DHCP — portátiles, teléfonos, todo en la red

- Cuando un usuario consulta un dominio relacionado con autenticación, el servidor DNS malicioso devuelve la IP del atacante en lugar de la real

- El usuario es redirigido a un proxy adversario intermediario (AitM)

- El proxy pasa las solicitudes al servicio legítimo — mientras recopila silenciosamente contraseñas y tokens OAuth en el punto intermedio

- La única advertencia visible para la víctima: un error de certificado TLS, fácilmente ignorado

El enfoque requirió mínima interacción del usuario final y casi no dejó rastro visible. Black Lotus Labs lo describió como «todo thriller, sin relleno de malware».

Cómo evolucionó la campaña

La actividad más temprana fue limitada y comenzó en mayo de 2025. El punto de inflexión llegó el 5 de agosto de 2025, cuando el NCSC publicó su informe Authentic Antics describiendo un conjunto de herramientas de Forest Blizzard para robar credenciales de Microsoft Office. Lumen detectó explotación generalizada de routers y redirección DNS comenzando el día siguiente (6 de agosto), confirmando una rápida adaptación de técnicas después de la exposición pública.

Este patrón es consistente con la historia más amplia de Forest Blizzard. El grupo ha evolucionado continuamente sus métodos de robo de credenciales desde al menos 2021: desde fuerza bruta con password spraying contra servicios de Microsoft, a recolección de hashes NTLM vía routers comprometidos, hasta infraestructura AitM completa. El grupo también es conocido por desplegar la herramienta basada en LLM «LAMEHUG» junto con técnicas más tradicionales.

Cómo se organizó la infraestructura

Black Lotus Labs identificó dos clústeres operacionales distintos:

- Equipo de expansión — enfocado en comprometer nuevos routers SOHO y hacer crecer la botnet a escala, apuntando a un gran conjunto de equipos de red vía interfaces web expuestas

- Clúster AitM — manejó la recopilación de credenciales y tokens; también realizó operaciones interactivas contra routers MikroTik específicos

El secuestro DNS fue oportunista por diseño: lanzar una red amplia, luego filtrar el tráfico interceptado para clasificar víctimas de probable valor de inteligencia en cada etapa de la cadena.

Objetivos y alcance

La campaña apuntó principalmente a agencias gubernamentales, ministerios de asuntos exteriores, cuerpos policiales, proveedores de TI y hosting, y organizaciones que ejecutan servidores de correo on-premise. Microsoft confirmó ataques AitM contra subdominios de Microsoft 365, incluyendo Outlook en la web. Black Lotus Labs y el NCSC también observaron ataques dirigidos a organizaciones gubernamentales en el norte de África, América Central y el sudeste asiático, incluyendo «una plataforma de identidad nacional en un país europeo».

El desmantelamiento

El FBI llevó a cabo una operación técnica autorizada por tribunal, restableciendo remotamente las configuraciones DNS en routers comprometidos para apuntar de nuevo a resolvers legítimos. La operación fue probada extensivamente en firmware TP-Link afectado para asegurar que no impactara la funcionalidad normal del router ni recopilara datos de usuarios.

Lumen bloqueó el tráfico hacia la infraestructura afectada y añadió indicadores de compromiso en Lumen Defender. Los routers pueden limpiarse completamente restaurando la configuración de fábrica. TP-Link confirmó el alcance en una declaración oficial:

«TP-Link ha realizado una revisión interna e identificado que múltiples productos legacy de TP-Link pueden estar afectados por esta vulnerabilidad. Excepto TL-WR940N v6 (EOS desde 2024), todos los productos afectados han alcanzado el estado de fin de vida (EOL) y ya no están dentro del ciclo de mantenimiento estándar de TP-Link.»

En la práctica, esto significa que no vendrán parches — el reemplazo es la única vía de remediación para el hardware afectado.

Qué hacer

Acciones prioritarias para equipos de red y seguridad:

- Reemplace cualquier router que ya no reciba actualizaciones de firmware — el hardware en fin de vida fue el punto de entrada principal

- Verifique la configuración del resolver DNS en su router y compárela con valores conocidos buenos de su ISP

- Implemente certificate pinning en dispositivos corporativos gestionados vía MDM — esto genera un error cuando un proxy AitM intenta inspeccionar el tráfico

- Revise las reglas del firewall para prevenir la exposición no deseada de interfaces de gestión remota

- Monitoree los logs de inicio de sesión de Microsoft Entra para patrones anómalos de uso de tokens OAuth

Phishing con IA de Storm-2372: evasión masiva de MFA vía Device Code

Microsoft documentó una campaña de phishing a gran escala por Storm-2372 que eludió MFA sin robar una sola contraseña. El ataque abusó del flujo de autenticación OAuth Device Code — un mecanismo legítimo diseñado para dispositivos que no pueden soportar inicios de sesión interactivos — para engañar a los usuarios y que autorizaran sesiones controladas por atacantes. La campaña fue impulsada por EvilTokens, un toolkit de phishing como servicio que automatizó toda la operación de principio a fin.

Cómo funcionó

El ataque se desarrolló en tres fases:

- Reconocimiento: 10–15 días antes del phishing, el grupo verificó la validez de las cuentas objetivo vía el endpoint GetCredentialType de Microsoft.

- Entrega: la IA generativa produjo correos señuelo hiperpersonalizados adaptados al rol de cada objetivo — RFPs para personal de compras, facturas para equipos de finanzas, notificaciones de flujo de trabajo de fabricación para operaciones. Las cadenas de redirección pasaron por Vercel, Cloudflare Workers y AWS Lambda para mezclarse con el tráfico empresarial legítimo.

- Captura de tokens: cuando una víctima hacía clic en el enlace, un script en segundo plano generaba un Device Code en vivo en tiempo real — evitando la ventana de expiración estándar de 15 minutos. La víctima completaba MFA en la página de inicio de sesión real de Microsoft, autorizando sin saberlo la sesión del atacante.

La actividad post-compromiso se centró en objetivos de alto valor: exfiltración de correo electrónico, reglas de bandeja de entrada maliciosas para persistencia, y reconocimiento de Microsoft Graph para mapear la estructura organizacional y los permisos.

Objetivos y alcance

La campaña apuntó a organizaciones en los sectores gubernamental, financiero, manufacturero y de TI. La actividad post-compromiso no fue indiscriminada: los actores de amenazas usaron enriquecimiento automatizado — cruzando referencias de perfiles públicos y directorios corporativos — para clasificar cuentas comprometidas y priorizar individuos en roles financieros o ejecutivos para una explotación más profunda.

Actividad post-compromiso

Una vez obtenidos los tokens, los atacantes se enfocaron en mantener el acceso y extraer datos. Esto incluyó exfiltración de correo electrónico, creación de reglas de bandeja de entrada maliciosas para redirigir u ocultar comunicaciones, y reconocimiento de Microsoft Graph para mapear la estructura organizacional y los permisos — permitiendo movimiento lateral mientras los tokens robados permanecieran válidos.

Qué hacer

- Deshabilite el flujo Device Code para usuarios y aplicaciones que no lo requieran vía políticas de Acceso Condicional

- Monitoree consultas anómalas al endpoint GetCredentialType y patrones inusuales de emisión de tokens

- Implemente políticas de vida útil de tokens y evaluación de acceso continuo para limitar las ventanas de validez de tokens robados

- Trate los señuelos personalizados por IA específicos por rol como un vector de amenaza documentado — la capacitación de concienciación genérica es insuficiente

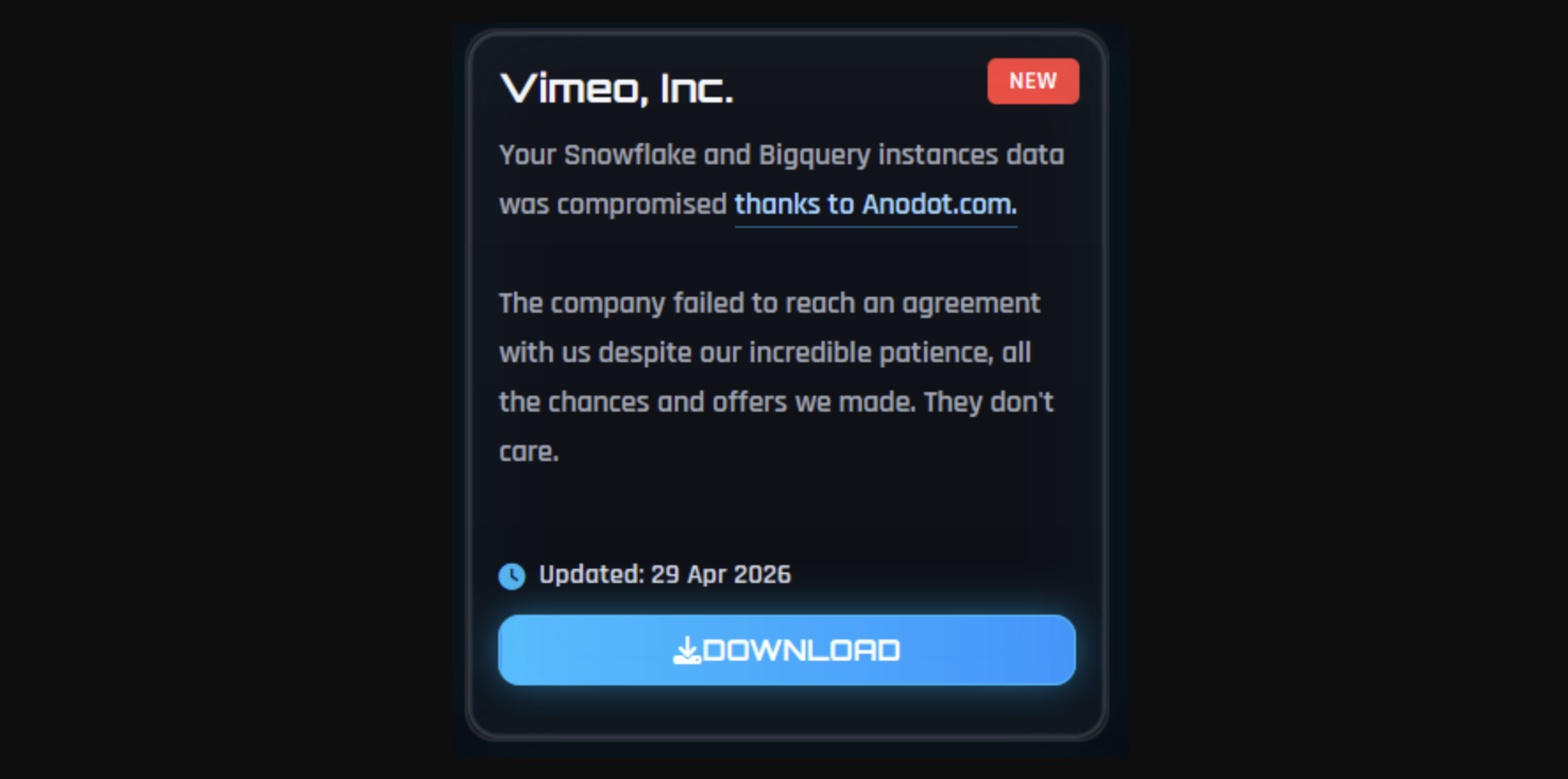

Filtración de tokens de Anodot: Vimeo, Zara y docenas más afectados en la campaña de ShinyHunters

Más de una docena de empresas sufrieron robo de datos después de que tokens de autenticación fueran robados de Anodot, un proveedor de análisis basado en IA adquirido por Glassbox en noviembre de 2025. La mayoría de los ataques apuntaron a entornos de clientes de Snowflake. Entre las víctimas confirmadas: Vimeo (119.000 usuarios afectados) y la empresa matriz de Zara, Inditex (197.000 registros expuestos). La plataforma Snowflake en sí no fue vulnerada — el ataque se ejecutó completamente a través de la capa de integración de terceros.

Qué ocurrió

Anodot proporciona detección de anomalías en tiempo real para datos comerciales y operacionales, integrándose directamente con Snowflake, S3, Amazon Kinesis y otras plataformas. Para funcionar, almacena tokens de autenticación en nombre de sus clientes. Cuando el entorno de Anodot fue vulnerado, esos tokens almacenados dieron a los atacantes acceso directo a los datos de clientes downstream — no se requirió ninguna vulnerabilidad en Snowflake en sí.

El grupo de extorsión ShinyHunters se atribuyó la responsabilidad, diciendo a BleepingComputer que robaron datos de docenas de empresas en un solo viernes usando tokens recolectados de Anodot. El grupo también insinuó que podrían haber tenido acceso a Anodot durante algún tiempo antes de actuar. ShinyHunters posteriormente intentó usar los mismos tokens robados contra cuentas de clientes de Salesforce — pero fue detectado y bloqueado por detección basada en IA antes de tener éxito.

Snowflake respondió bloqueando cuentas de clientes potencialmente impactadas y notificando a las organizaciones afectadas. La página de estado de Anodot mostró todos los conectores caídos en todas las regiones geográficas desde el fin de semana del incidente. Ni Anodot ni su empresa matriz Glassbox respondieron a las consultas de prensa al momento de la publicación.

Víctimas confirmadas

Vimeo confirmó que la brecha de Anodot expuso datos de usuarios y clientes — principalmente datos técnicos, títulos de videos, metadatos, y en algunos casos direcciones de correo electrónico. En su divulgación oficial, Vimeo declaró:

«Los datos accedidos no incluyen contenido de video de Vimeo, credenciales de inicio de sesión de usuario válidas, ni información de tarjetas de pago. Las credenciales de inicio de sesión de usuarios y clientes de Vimeo están seguras. Al enterarnos del incidente, deshabilitamos rápidamente todas las credenciales de Anodot, eliminamos la integración de Anodot con los sistemas de Vimeo, y contratamos expertos en seguridad externos para asistir con la investigación.»

Según Have I Been Pwned, 119.200 direcciones de correo electrónico únicas fueron expuestas, a veces acompañadas de nombres. ShinyHunters publicó cientos de gigabytes de datos de Vimeo después de listar a la empresa en su portal de extorsión «paga o filtramos».

Zara (Inditex) también fue listada por ShinyHunters como parte de la misma campaña. El grupo publicó lo que afirmó ser un terabyte de datos, supuestamente incluyendo 95 millones de registros de tickets de soporte. Have I Been Pwned registró 197.400 direcciones de correo electrónico únicas en la brecha, junto con SKUs de productos, IDs de pedidos y datos de mercado geográfico. Inditex confirmó el incidente pero declaró que no afectó contraseñas ni información de pago.

Por qué importa

Este incidente es un riesgo estructural, no un evento aislado. Las integraciones SaaS-a-SaaS rutinariamente involucran delegación de credenciales: un servicio se autentica en nombre de otro, almacenando tokens de larga duración con amplios permisos. Esa autorización se otorga una vez y raramente se revisa. Cuando el servicio delegado es comprometido, cada conexión downstream que mantiene se convierte en un vector de ataque — y la plataforma principal no tiene visibilidad ni control sobre la brecha.

El playbook de ShinyHunters es consistente: identificar un servicio de integración periférico, comprometerlo, extraer tokens almacenados y monetizar el acceso a través de extorsión antes de que las víctimas puedan responder.

Qué hacer

- Mantenga un inventario actualizado de todas las integraciones SaaS de terceros y las credenciales que mantienen en su nombre

- Aplique alcance de mínimo privilegio a todas las concesiones OAuth y tokens API emitidos a servicios externos

- Establezca políticas de expiración de tokens — evite tokens de larga duración indefinida para integraciones de terceros

- Realice revisiones periódicas de acceso y revoque autorizaciones para servicios que ya no estén en uso activo

- Trate la postura de seguridad del proveedor de integración como parte de su proceso de evaluación de riesgo de proveedores

Las integraciones de terceros no revisadas y los tokens de larga duración son un riesgo estructural, no un caso extremo. Passwork proporciona a los equipos de seguridad un inventario centralizado de credenciales con acceso basado en roles y un registro de auditoría completo — para que nada persista sin ser notado. Vea cómo funciona

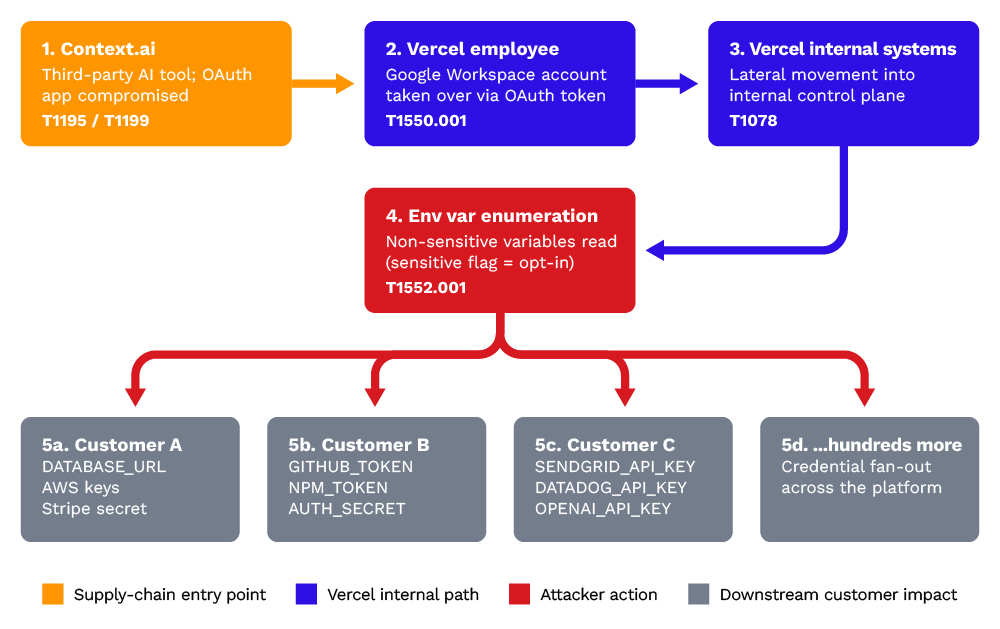

Vercel: ataque a la cadena de suministro vía OAuth y Lumma Stealer

Un empleado de Vercel usó Context.ai — una herramienta de productividad con IA de terceros — conectada a su cuenta corporativa de Google Workspace vía OAuth. Cuando Context.ai fue comprometido, los atacantes heredaron ese acceso OAuth, tomaron control de la cuenta de Vercel del empleado y pivotaron hacia los sistemas de producción.

Variables de entorno no sensibles — claves API, tokens, credenciales de bases de datos, claves de firma — fueron enumeradas y descifradas. Vercel contrató a Google Mandiant para la investigación forense y describió a los atacantes como «altamente sofisticados basándose en su velocidad operacional y profundo entendimiento de la superficie API del producto de Vercel».

Qué ocurrió

Trend Micro identificó a Lumma Stealer como el infostealer usado en el compromiso inicial de Context.ai. Lumma es una herramienta de malware como servicio común que extrae credenciales almacenadas en navegadores, cookies de sesión y tokens de autenticación de máquinas infectadas. Un dispositivo de desarrollador infectado en un pequeño proveedor de IA se convirtió en el punto de entrada para una brecha de datos de 2 millones de dólares en una importante plataforma en la nube.

Vercel confirmó que las variables de entorno secretas — aquellas explícitamente marcadas como sensibles — estaban almacenadas cifradas y no fueron comprometidas. Las variables no secretas fueron expuestas. La empresa describió a los atacantes como «altamente organizados» y contrató a Mandiant para la investigación forense.

«Hemos identificado un incidente de seguridad que involucró acceso no autorizado a ciertos sistemas internos de Vercel. Estamos investigando activamente y hemos contratado expertos en respuesta a incidentes para ayudar a investigar y remediar.» — Declaración oficial de Vercel

Por qué importa

Las concesiones OAuth son fáciles de crear y raramente se revisan. Cuando un empleado conecta una herramienta de terceros a una cuenta corporativa, típicamente otorga amplios permisos con un solo clic — y esa autorización persiste indefinidamente a menos que se revoque explícitamente. Cada aplicación conectada es un punto de pivote potencial si esa aplicación es alguna vez comprometida.

La cadena de ataque aquí no requirió ningún zero-day, ningún phishing directo a un empleado de Vercel, y ninguna vulnerabilidad en el código propio de Vercel. Un infostealer común en la máquina de un desarrollador en un proveedor periférico fue suficiente.

Qué hacer

- Audite todas las aplicaciones OAuth conectadas a cuentas corporativas de Google Workspace y Microsoft 365

- Aplique políticas que restrinjan qué aplicaciones de terceros pueden autorizar los empleados

- Marque todas las variables de entorno sensibles explícitamente — y trate las variables no marcadas como potencialmente expuestas

- Despliegue detección de endpoints capaz de identificar actividad de infostealers antes de que ocurra la exfiltración de credenciales

- Rote todas las variables de entorno no sensibles como precaución si la aplicación OAuth de Context.ai estaba presente en su entorno

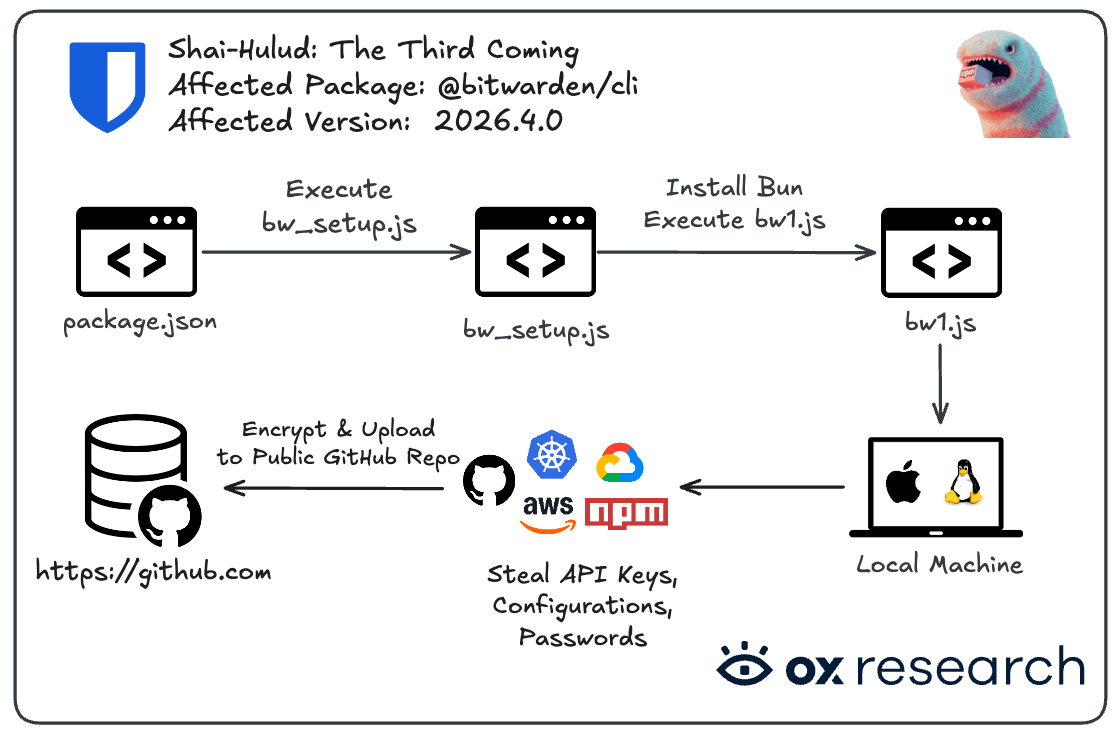

Bitwarden CLI comprometido en el ataque a la cadena de suministro de Checkmarx

22 de abril de 2026. El paquete Bitwarden CLI @bitwarden/[email protected] fue distribuido con código malicioso durante 94 minutos — entre las 5:57 PM y las 7:30 PM ET — vía una GitHub Action secuestrada en el pipeline CI/CD de Bitwarden. El compromiso es parte de la campaña más amplia de cadena de suministro de Checkmarx, atribuida al actor de amenazas TeamPCP. Bitwarden confirmó el incidente y declaró que no se accedió a datos de bóvedas de usuarios finales.

Qué hizo el código malicioso

El código inyectado se ejecutó vía un hook de preinstalación y apuntó a credenciales en múltiples superficies: archivos de entorno locales e historial de shell, secretos de GitHub Actions, credenciales de pipelines CI/CD, archivos de configuración para herramientas de codificación con IA (Claude, Cursor, Codex CLI, Aider, Kiro) y tokens npm. Los datos robados fueron cifrados con AES-256-GCM y exfiltrados a audit.checkmarx[.]cx — un dominio que suplantaba a Checkmarx — con un repositorio de GitHub como respaldo.

Si se encontraban tokens de GitHub, el malware inyectaba flujos de trabajo de Actions maliciosos en cada repositorio accesible y usaba credenciales npm recolectadas para publicar más versiones de paquetes maliciosos downstream. Endor Labs lo describió como uno de los «payloads de cadena de suministro npm más capaces» publicados hasta la fecha.

Qué hacer

- Fije todas las dependencias CI/CD — GitHub Actions, paquetes npm, imágenes Docker — a hashes de commit específicos verificados

- Implemente verificación de integridad de dependencias (checksums, firmas Sigstore) antes de la instalación

- Restrinja los permisos del pipeline CI/CD al alcance mínimo requerido

- Si el paquete fue instalado durante la ventana afectada, rote todos los secretos accesibles desde ese entorno inmediatamente

GitGuardian: los agentes de IA llevaron a la filtración de 29 millones de secretos

El informe State of Secrets Sprawl 2026 de GitGuardian encontró 28.649.024 nuevos secretos expuestos en repositorios públicos de GitHub en 2025 — un aumento del 34% interanual y el mayor salto anual en la historia del informe. El principal impulsor: el desarrollo asistido por IA.

Por qué la IA empeora esto

Los asistentes de IA aceleran el desarrollo hasta el punto en que el código parece listo para producción — y se hace commit — antes de que nadie haya decidido dónde deben vivir las credenciales. Los commits coautorados por Claude Code filtran secretos aproximadamente al doble de la tasa base en GitHub público. Una superficie de riesgo separada emergió con los archivos de configuración MCP: GitGuardian encontró 24.008 secretos únicos expuestos en configuraciones de Model Context Protocol en 2025.

Cifras clave

| Métrica | Cifra de 2025 |

|---|---|

| Nuevos secretos expuestos en GitHub público | 28.649.024 |

| Crecimiento interanual | +34% (récord del informe) |

| Secretos de servicios de IA expuestos | 1.275.105 |

| Crecimiento interanual de filtraciones de credenciales de servicios de IA | +81% |

| Crecimiento de filtraciones de credenciales de OpenRouter | ×48 interanual |

| Servicios de IA entre los 15 tipos de filtración de más rápido crecimiento | 12 de 15 |

| Secretos en archivos de configuración MCP | 24.008 únicos |

| Secretos de 2022 aún activos y explotables en 2026 | 64% |

| Repos internos vs. repos públicos | 6× más probabilidad de contener secretos codificados |

| Filtraciones fuera de repositorios (Slack, Notion, etc.) | 28% de todos los incidentes |

Una vez que un secreto es cometido a un repositorio público, es efectivamente público — independientemente de si luego se elimina. Los escáneres automatizados recolectan secretos recién cometidos en minutos después de la publicación.

Qué hacer

- Implemente hooks pre-commit y escaneo de secretos CI/CD para capturar credenciales antes de que lleguen a los repositorios

- Aplique herramientas dedicadas de gestión de secretos (HashiCorp Vault, AWS Secrets Manager) como el único mecanismo de almacenamiento de credenciales permitido

- Rote cualquier credencial que alguna vez haya aparecido en un repositorio público, independientemente de cuán brevemente

- Establezca políticas de gobernanza de credenciales específicamente para integraciones de agentes de IA — trate las identidades de agentes como objetos de gestión de acceso de primera clase

Qué tienen en común los incidentes de abril

Tres patrones se repiten en cada incidente de este mes:

- El objetivo principal raramente fue la víctima final — los atacantes se movieron a través de un proveedor periférico, una aplicación OAuth de terceros o una dependencia CI/CD comprometida para alcanzar el objetivo real.

- MFA proporcionó menos protección de lo asumido — tanto la campaña Device Code como las cadenas de robo de tokens OAuth lo eludieron completamente sin tocar una contraseña.

- La IA aceleró la velocidad del atacante en ambos lados — la IA generativa personalizó el phishing a escala mientras el desarrollo asistido por IA creó un volumen récord de credenciales expuestas.

Abril de 2026 en números: el mes en ciberseguridad

Abril de 2026 continuó la trayectoria establecida a principios de año — más incidentes, mayor impacto, y cadenas de ataque que cada vez más evaden los controles tradicionales. El ransomware, el robo de credenciales y el compromiso de la cadena de suministro dominaron el panorama de amenazas en todos los sectores.

Volumen de brechas y ataques

| Métrica | Cifra | Fuente |

|---|---|---|

| Países afectados por el secuestro DNS FrostArmada de APT28 | 120 | Lumen / Black Lotus Labs, abril 2026 |

| Dispositivos comprometidos en el pico (diciembre 2025) | 18.000 | FBI / DOJ, abril 2026 |

| Registros expuestos en la brecha de tokens de Anodot (Vimeo + Zara) | 316.000+ | Divulgaciones de Vimeo / Inditex, abril 2026 |

| Ventana de exposición de la versión maliciosa de Bitwarden CLI | 94 minutos | Bitwarden, abril 2026 |

| Incidentes de ransomware rastreados en abril 2026 | 9+ documentados | CM-Alliance, mayo 2026 |

| Sectores atacados por ransomware en abril | Salud, gobierno, finanzas, educación, tecnología | CM-Alliance, mayo 2026 |

| Brechas de datos en EE. UU. en los últimos 12 meses (foros underground) | 758 (13,3% del total global) | BitSight, 2025–2026 |

| Sector más atacado globalmente | Administración pública — 543 brechas (21% del total) | BitSight, 2025–2026 |

Exposición de credenciales y secretos

| Métrica | Cifra | Fuente |

|---|---|---|

| Nuevos secretos expuestos en GitHub público en 2025 | 28.649.024 | GitGuardian, abril 2026 |

| Crecimiento interanual en filtraciones de secretos | +34% | GitGuardian, abril 2026 |

| Credenciales de servicios de IA expuestas | 1.275.105 | GitGuardian, abril 2026 |

| Secretos de 2022 aún activos y explotables | 64% | GitGuardian, abril 2026 |

| Secretos expuestos fuera de repositorios de código | 28% de todos los incidentes | GitGuardian, abril 2026 |

Técnicas de ataque en foco

| Técnica | Incidente | Impacto |

|---|---|---|

| Secuestro DNS (AitM) | APT28 FrostArmada | Robo de credenciales de Microsoft 365 y tokens OAuth a escala |

| Robo de tokens OAuth vía brecha de terceros | Anodot → Vimeo, Zara | 316.000+ registros; ninguna plataforma principal comprometida directamente |

| Cadena de suministro OAuth + infostealer (Lumma) | Vercel vía Context.ai | Acceso al entorno de producción; exposición de variables no secretas |

| Cadena de suministro CI/CD (GitHub Actions + npm) | Bitwarden CLI | Recolección de credenciales en entornos de desarrolladores |

| Phishing Device Code (evasión de MFA) | Storm-2372 / EvilTokens | Compromiso de cuentas de Microsoft 365 a gran escala sin robo de contraseñas |

| Dispersión de credenciales acelerada por IA | Informe GitGuardian | 29M+ secretos en repos públicos; commits asistidos por IA filtran al 2× de la tasa base |

Conclusión

Abril de 2026 confirmó un cambio que se ha estado gestando durante años: la capa de autenticación es la superficie de ataque principal, y los tokens de sesión son el objetivo principal.

APT28 secuestró 18.000 routers para interceptar tokens OAuth sin tocar jamás una contraseña. Storm-2372 eludió MFA a escala usando un flujo de autenticación legítimo. ShinyHunters extrajo tokens almacenados de un proveedor de análisis externo y monetizó el acceso a través de docenas de plataformas downstream — ninguna de las cuales fue comprometida directamente. Un infostealer común en la máquina de un solo desarrollador en un proveedor periférico fue suficiente para alcanzar el entorno de producción de Vercel.

Los 28,6 millones de secretos expuestos en GitHub, las campañas de robo de tokens ejecutadas por APT28 y Storm-2372, y la brecha de Anodot que afectó a docenas de plataformas downstream apuntan a la misma brecha estructural: la gestión de acceso construida para un entorno más simple no está siguiendo el ritmo de cómo las organizaciones realmente operan hoy.

Proteger credenciales ahora significa gobernar todo el ciclo de vida — emisión, rotación, delegación y revocación — a través de usuarios humanos, cuentas de servicio, claves API e identidades de agentes de IA. El shadow IT, las concesiones OAuth no revisadas y los secretos codificados en pipelines CI/CD son la superficie de ataque. El perímetro no lo es.

Los incidentes en este resumen comparten una brecha estructural: credenciales y tokens que existían fuera de la gobernanza — no revisados, no rotados, no revocados. Passwork proporciona una bóveda autoalojada con control de acceso basado en roles, permisos estructurados y un registro de auditoría completo. Pruebe Passwork en su infraestructura

Preguntas frecuentes

¿Cuál fue la amenaza de ciberseguridad más significativa en abril de 2026?

La campaña FrostArmada de APT28 fue el incidente operacionalmente más significativo del mes. Al secuestrar la configuración DNS en más de 18.000 routers SOHO sin parchar en 120 países, el grupo vinculado al GRU ruso interceptó silenciosamente credenciales de Microsoft 365 y tokens OAuth de agencias gubernamentales, cuerpos policiales y proveedores de TI — eludiendo MFA sin desplegar malware ni hacer phishing directo a usuarios individuales.

¿Cómo elude el robo de tokens OAuth a MFA?

Los tokens OAuth se emiten después de que un usuario ya ha completado la autenticación — incluyendo cualquier paso de MFA. Robar el token significa heredar una sesión completamente autenticada. MFA protege el proceso de inicio de sesión; no protege el token que resulta de él. Los atacantes que interceptan o roban tokens se saltan el proceso de inicio de sesión por completo, haciendo que MFA sea irrelevante en esa etapa.

¿Qué es la técnica de phishing Device Code usada por Storm-2372?

El phishing Device Code abusa de un flujo OAuth legítimo diseñado para dispositivos con entrada limitada. Los atacantes inician el flujo, luego entregan el código resultante a las víctimas vía correos de phishing personalizados con IA. Cuando la víctima ingresa el código en la página de autenticación real de Microsoft, sin saberlo autoriza la sesión del atacante — emitiendo un token de acceso válido sin exponer su contraseña ni activar ningún desafío MFA. El token es legítimo porque el usuario completó la autenticación él mismo.

¿Por qué fue significativo el ataque a la cadena de suministro de Bitwarden CLI?

Demostró que las herramientas de seguridad llevan el mismo riesgo de cadena de suministro que cualquier otra dependencia de software. Una versión maliciosa de Bitwarden CLI fue distribuida vía npm durante 94 minutos después de que los atacantes secuestraran una GitHub Action en el pipeline CI/CD. El código inyectado apuntó a secretos de desarrolladores, credenciales en la nube y tokens de pipelines — y fue construido para auto-propagarse a cada repositorio que el token de GitHub de la víctima pudiera alcanzar.

¿Qué es la dispersión de credenciales y por qué se está acelerando?

La dispersión de credenciales se refiere a la proliferación descontrolada de secretos — claves API, tokens, contraseñas, certificados — a través de repositorios, archivos de configuración, herramientas de colaboración y pipelines CI/CD. El informe State of Secrets Sprawl 2026 de GitGuardian encontró 28,6 millones de nuevos secretos expuestos en repositorios públicos de GitHub en 2025, un aumento del 34% interanual impulsado en gran parte por el desarrollo asistido por IA. El código llega a producción más rápido de lo que las políticas de gobernanza de credenciales pueden seguir el ritmo — y el 64% de los secretos expuestos en 2022 permanecían activos y explotables en 2026.

Tabla de contenidos

- Conclusiones clave

- APT28: campaña de secuestro DNS FrostArmada desarticulada por autoridades internacionales

- Phishing con IA de Storm-2372: evasión masiva de MFA vía Device Code

- Filtración de tokens de Anodot: Vimeo, Zara y docenas más afectados en la campaña de ShinyHunters

- Vercel: ataque a la cadena de suministro vía OAuth y Lumma Stealer

- Bitwarden CLI comprometido en el ataque a la cadena de suministro de Checkmarx

- GitGuardian: los agentes de IA llevaron a la filtración de 29 millones de secretos

- Qué tienen en común los incidentes de abril

- Abril de 2026 en números: el mes en ciberseguridad

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Conclusiones clave

- APT28: campaña de secuestro DNS FrostArmada desarticulada por autoridades internacionales

- Phishing con IA de Storm-2372: evasión masiva de MFA vía Device Code

- Filtración de tokens de Anodot: Vimeo, Zara y docenas más afectados en la campaña de ShinyHunters

- Vercel: ataque a la cadena de suministro vía OAuth y Lumma Stealer

- Bitwarden CLI comprometido en el ataque a la cadena de suministro de Checkmarx

- GitGuardian: los agentes de IA llevaron a la filtración de 29 millones de secretos

- Qué tienen en común los incidentes de abril

- Abril de 2026 en números: el mes en ciberseguridad

- Conclusión

- Preguntas frecuentes

Gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información