El 22 de abril de 2026, un ladrón de credenciales se distribuyó dentro de un paquete con 250.000 descargas mensuales. Se ejecutó silenciosamente durante la instalación, no requirió interacción del usuario y fue descargado automáticamente por ejecutores de CI en docenas de pipelines. Para cuando el paquete fue retirado del registro, máquinas reales ya habían sido comprometidas.

Solo una actualización rutinaria de dependencias.

La infraestructura moderna es tan segura como su dependencia más débil. Cuando los atacantes no pueden vulnerar su perímetro directamente, comprometen algo en lo que usted ya confía y lo utilizan para entrar directamente en su entorno.

Un ataque a la cadena de suministro es el compromiso de un proveedor externo de confianza, un componente de software o un servicio para infiltrarse en objetivos aguas abajo. El atacante no necesita sus credenciales. Necesita acceso a algo que su pipeline de compilación descarga automáticamente a las 3 de la madrugada. Necesita un hook de preinstalación que se ejecute antes de que usted pueda inspeccionarlo.

El incidente de Bitwarden CLI es la última prueba de que esta amenaza es operativa, coordinada y se está acelerando. En este artículo, analizamos cómo funcionó el ataque, qué nos enseña sobre la infraestructura moderna y qué controles realmente previenen que los compromisos de la cadena de suministro lleguen a su entorno.

Puntos clave

- Los ataques a la cadena de suministro evaden su perímetro al convertir en arma lo que usted ya confía — paquetes, flujos de trabajo de CI y plugins se ejecutan en su entorno con privilegios completos, sin un solo enlace de phishing.

- El compromiso de Bitwarden CLI de abril de 2026 fue una operación coordinada y multietapa — los atacantes secuestraron una GitHub Action de terceros, robaron un token de npm y publicaron

@bitwarden/[email protected]con un ladrón de credenciales que se ejecutaba silenciosamente durante la instalación. - Las dependencias transitivas son su mayor superficie de ataque sin auditar — su aplicación puede importar diez paquetes directamente, pero cada uno de ellos incorpora docenas más, ninguno de los cuales recibe el mismo escrutinio que el código propio.

- La arquitectura es un control más fuerte que el proceso — un sistema diseñado de manera que comprometer un componente no proporcione nada útil es fundamentalmente más resiliente que uno que depende de que todos los controles se mantengan simultáneamente.

- Los secretos en pipelines de CI/CD son el objetivo principal — los tokens de GitHub, las claves SSH y las credenciales de nube recolectados en un solo trabajo de compilación pueden propagar un compromiso a través de cada repositorio y pipeline al que ese token pueda acceder.

- La defensa requiere controles continuos, no periódicos — dependencias fijadas, compilaciones firmadas, seguimiento de SBOM, tokens efímeros con alcance limitado y rotación de secretos deben ejecutarse en cada commit, no cada trimestre.

Qué es un ataque a la cadena de suministro

Un ataque a la cadena de suministro ocurre cuando un adversario compromete un proveedor externo de confianza, un paquete de código abierto o un componente de software para entregar una carga maliciosa a organizaciones aguas abajo. El atacante explota la relación de confianza entre un proveedor y sus consumidores, lo que hace que la detección sea significativamente más difícil que con una intrusión directa.

La superficie de ataque es amplia porque el software moderno se construye sobre capas de dependencias. Su aplicación puede importar directamente diez paquetes, pero cada uno de ellos importa docenas más. Estas dependencias transitivas (componentes de los que su código depende indirectamente) rara vez se auditan con el mismo rigor que el código propio.

Los ataques a la cadena de suministro se dividen en varias categorías:

- Ataques a la cadena de suministro de software — Código malicioso inyectado en bibliotecas de código abierto, registros de paquetes (npm, PyPI) o actualizaciones de software de proveedores.

- Ataques a pipelines de CI/CD — Compromiso de sistemas de compilación, flujos de trabajo de GitHub Actions o registros de contenedores para interceptar el proceso de compilación.

- Ataques a servicios de terceros — Explotación de herramientas SaaS, plugins o servicios gestionados que tienen acceso privilegiado a los entornos de los clientes.

- Ataques a la cadena de suministro de hardware — Manipulación física del firmware o componentes antes de que lleguen al usuario final (menos común en contextos de software, pero documentado en operaciones de estados-nación).

El hilo común: la víctima instala, ejecuta o confía en algo que ya ha sido convertido en arma.

La anatomía de un ataque moderno a la cadena de suministro

Un ataque a la cadena de suministro sigue un ciclo de vida predecible. Conocer las fases es lo que lo hace prevenible.

- Reconocimiento. Los atacantes escanean repositorios públicos, registros de paquetes y configuraciones de CI/CD en busca de eslabones débiles: tokens de GitHub desprotegidos, paquetes con alto número de descargas y mínimos mantenedores, o flujos de trabajo de Actions con permisos excesivos.

- Compromiso aguas arriba. El atacante obtiene acceso de escritura a un artefacto de confianza robando credenciales de mantenedores, enviando una solicitud de extracción maliciosa o inyectando código directamente en un pipeline de compilación. La carga maliciosa se incrusta donde se ejecutará automáticamente: un hook de preinstalación, un paso de flujo de trabajo, una actualización de plugin.

- Latencia. El artefacto comprometido se publica y espera. Los sistemas automatizados (ejecutores de CI, gestores de dependencias, estaciones de trabajo de desarrolladores) descargan la actualización sin revisión humana. El código malicioso permanece latente hasta que se activa.

- Entrega aguas abajo. Los desarrolladores y los pipelines instalan la versión infectada a través de canales normales y de confianza. No hay ningún enlace de phishing en el que hacer clic, ningún archivo adjunto sospechoso que abrir. El ladrón de credenciales se ejecuta como parte del proceso de compilación estándar.

- Escalada de privilegios. Con el acceso inicial establecido, el atacante recolecta secretos: tokens de API, claves SSH, variables de entorno, credenciales de nube. Los tokens de GitHub son particularmente valiosos — pueden convertirse en arma para inyectar flujos de trabajo maliciosos en cada repositorio al que el token pueda acceder, propagando el compromiso más aguas abajo.

Los secretos desprotegidos en pipelines de CI/CD son exactamente lo que los atacantes recolectan en la fase cinco. Pruebe Passwork gratis y vea cómo la gestión estructurada de secretos reduce su exposición → passwork.pro

Caso de estudio: la campaña de Bitwarden CLI y Checkmarx de 2026

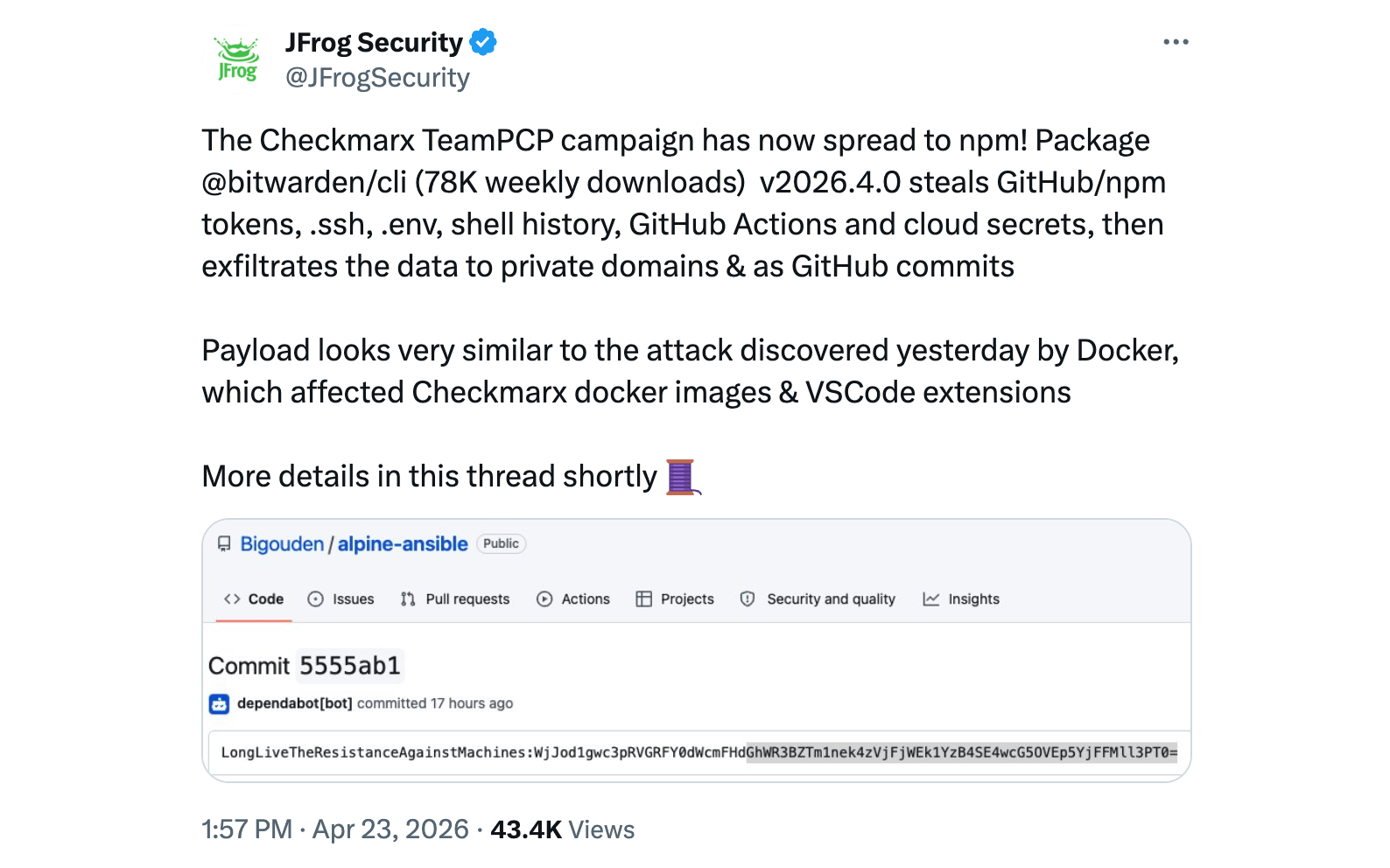

El ataque a la cadena de suministro de Bitwarden CLI, confirmado por JFrog y Socket el 23 de abril de 2026, es una de las operaciones de recolección de credenciales técnicamente más precisas documentadas hasta la fecha. Se dirigió directamente a los desarrolladores: sus tokens, sus herramientas de IA, sus pipelines. Y conllevó una importante lección arquitectónica para toda la industria.

El ataque se desarrolló en etapas, cada una explotando una capa diferente de confianza en la cadena de suministro de software.

Qué ocurrió

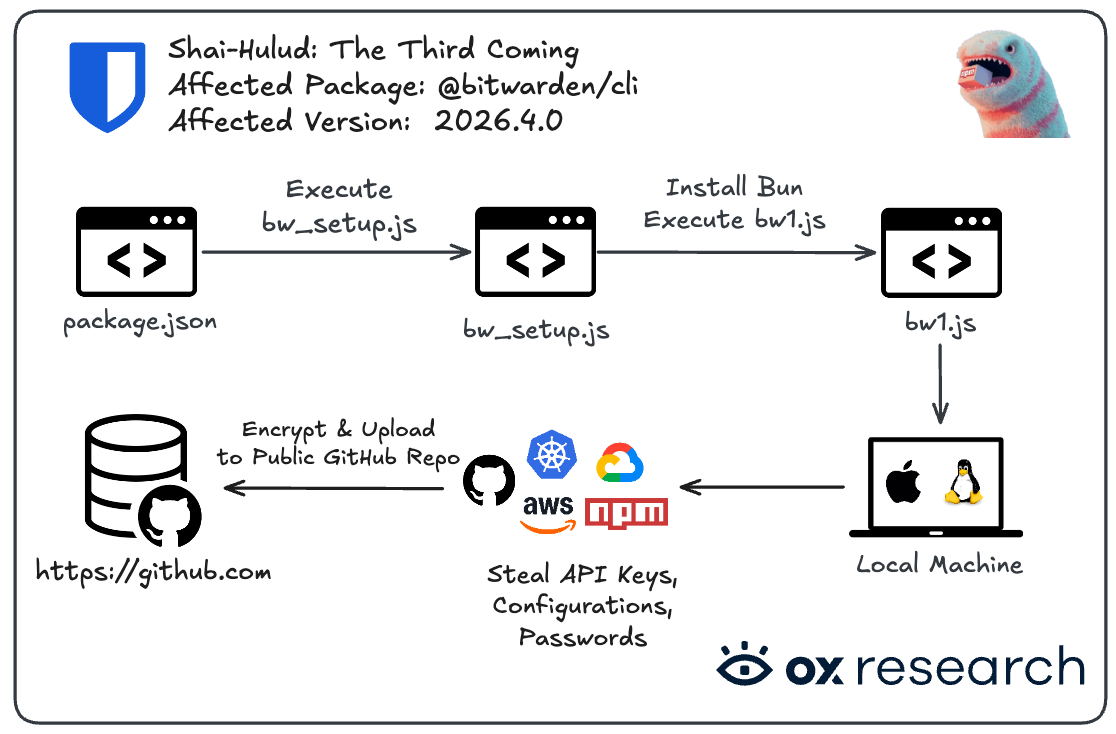

El 22 de abril de 2026, se publicó una versión maliciosa de Bitwarden CLI (@bitwarden/[email protected]) en el registro de npm. El paquete tiene más de 250.000 descargas mensuales, lo que lo convierte en un objetivo de alto valor. El código malicioso estaba incrustado en bw1.js y se activaba mediante un hook de preinstalación en package.json, que primero ejecutaba bw_setup.js para instalar el runtime Bun, y luego ejecutaba bw1.js — la carga maliciosa real (OX Security, 2026). No se requería interacción del usuario.

Los atacantes no vulneraron directamente a Bitwarden. Comprometieron una GitHub Action de terceros utilizada en el pipeline de CI/CD de Bitwarden, obtuvieron acceso a los secretos del flujo de trabajo, incluyendo un token de npm, y lo usaron para publicar el paquete malicioso. El ataque utilizó el pipeline de CI/CD como punto de entrada — consistente con el patrón más amplio identificado en la campaña de cadena de suministro de Checkmarx. La cadena "Shai-Hulud: The Third Coming" incrustada en el paquete confirmó que esta era la tercera iteración de una campaña organizada y continua — no un incidente aislado oportunista.

De manera crítica, ninguna bóveda de usuarios se vio afectada. La arquitectura de conocimiento cero de Bitwarden significaba que el servidor nunca almacenó contraseñas maestras ni acceso a datos de usuario descifrados. Incluso con el CI/CD comprometido, el atacante no pudo alcanzar lo que la arquitectura estaba diseñada para proteger.

Qué hizo el malware

La carga maliciosa (la tercera fase del gusano «Shai-Hulud») realizó la siguiente secuencia:

- Verificación de idioma ruso. Antes de hacer cualquier otra cosa, el malware verificaba si la máquina anfitriona tenía configurado el idioma ruso. Si era así, salía inmediatamente. Esta es una técnica estándar de autoprotección: los autores evitan infectar sus propias máquinas de desarrollo, y apunta fuertemente a un actor de amenazas de habla rusa.

- Recolección de credenciales. Se dirigió a tokens de GitHub y npm, directorios

.ssh, archivos.env, historial del shell, variables de entorno de GitHub Actions, credenciales de AWS, GCP y Azure, e información del GitHub Runner. - Targeting de herramientas de IA. Los archivos de configuración para asistentes de codificación con IA (Claude, Kiro, Cursor, Codex CLI y Aider) fueron objetivo explícito, reflejando cuán profundamente estas herramientas están ahora integradas en los flujos de trabajo de los desarrolladores y cuánto contexto sensible almacenan localmente.

- Exfiltración cifrada vía GitHub. Todos los datos robados fueron cifrados con AES-256-GCM usando cifrado asimétrico — lo que significa que solo la clave privada del actor de amenazas puede descifrarlos. Los datos se cargaron a un repositorio público de GitHub recién creado en la propia cuenta de la víctima, con archivos nombrados

results-TIMESTAMP-ID.json. Un canal secundario exfiltró datos aaudit.checkmarx[.]cx, un dominio que suplantaba la plataforma legítima de Checkmarx. Usar GitHub como servidor de C2 es deliberado: el tráfico agithub.comrara vez es marcado por herramientas de seguridad y no puede rastrearse hasta un dominio controlado por el actor de amenazas. - Auto-propagación. Esto es lo que convierte a Shai-Hulud en un gusano, no solo un ladrón. Si se encontraban tokens de npm válidos, el malware descargaba uno de los propios paquetes de npm de la víctima, inyectaba código malicioso en él y republicaba una nueva versión — propagando la infección a los usuarios aguas abajo de la víctima automáticamente.

- Propagación por pipeline. Si se encontraban tokens de GitHub, el malware inyectaba flujos de trabajo maliciosos de Actions en repositorios accesibles, extrayendo secretos de CI/CD y extendiendo el compromiso a cada pipeline al que el token del desarrollador pudiera acceder.

Como señaló StepSecurity: «Un solo desarrollador con @bitwarden/[email protected] instalado puede convertirse en el punto de entrada para un compromiso más amplio de la cadena de suministro, con el atacante obteniendo acceso persistente de inyección de flujos de trabajo a cada pipeline de CI/CD al que el token del desarrollador pueda acceder».

OX Security confirmó que los datos de exfiltración cifrados ya estaban presentes en repositorios públicos de GitHub en el momento del descubrimiento — máquinas reales habían sido comprometidas antes de que el paquete fuera retirado.

El incidente de Checkmarx: 23 de marzo de 2026

Esta campaña no comenzó en abril. Según la actualización de seguridad de Checkmarx, el 23 de marzo de 2026, se publicaron versiones maliciosas de dos plugins de OpenVSX aproximadamente a las 02:53 UTC y permanecieron disponibles hasta las 15:41 UTC. Dos flujos de trabajo de GitHub Actions (ast-github-action y kics-github-action) también fueron comprometidos. Las organizaciones que descargaron estos artefactos durante ese período y los ejecutaron quedaron expuestas.

El incidente de Bitwarden CLI de abril siguió el mismo vector de cadena de suministro de GitHub Actions, confirmando una campaña activa y en evolución en lugar de un incidente aislado.

La lección arquitectónica

El incidente de Bitwarden refleja un patrón que la industria sigue reaprendiendo: los controles de seguridad a nivel de proceso pueden eludirse. Las restricciones arquitectónicas no. Un sistema diseñado de manera que comprometer un componente no proporcione nada útil es fundamentalmente más resiliente que uno que depende de que todos los controles se mantengan simultáneamente.

Passwork está construido sobre este principio. Las credenciales se cifran del lado del cliente antes de que lleguen al servidor. El servidor almacena texto cifrado. Una brecha de base de datos, un servidor comprometido o un administrador desleal no obtiene nada sin las claves del lado del cliente. La publicación de Passwork CLI en PyPI sigue un proceso semimanual desde máquinas de confianza — el compromiso de CI/CD no puede desencadenar una publicación automatizada de un artefacto malicioso.

La pregunta que debe hacerse sobre cualquier herramienta en su stack: si este componente se compromete, ¿qué obtiene realmente el atacante?

¿Está migrando desde otro gestor de contraseñas? Passwork ofrece un descuento del 10 % a los equipos que cambien desde una solución de la competencia. Prueba Passwork gratis

Otros ataques notables a la cadena de suministro (2020–2026)

El incidente de Bitwarden CLI es el más reciente en una serie de compromisos de alto impacto a la cadena de suministro que han reconfigurado cómo los equipos de seguridad piensan sobre el riesgo de terceros.

| Incidente | Año | Vector e impacto |

|---|---|---|

| event-stream (npm) | 2018 | Ingeniería social del mantenedor de código abierto; dependencia maliciosa inyectada en paquete de npm. Dirigido a credenciales de billeteras Bitcoin; millones de instalaciones aguas abajo afectadas |

| SolarWinds | 2020 | Actualización maliciosa inyectada en el pipeline de compilación de Orion. ~18.000 organizaciones afectadas; múltiples agencias del gobierno de EE. UU. vulneradas |

| Codecov | 2021 | Proceso de compilación de imagen Docker comprometido; script malicioso Bash Uploader distribuido a entornos de CI. Variables de entorno y secretos de CI/CD exfiltrados de miles de organizaciones durante dos meses sin ser detectados |

| 3CX | 2023 | Actualización de aplicación de escritorio troyanizada; primer ataque documentado a la cadena de suministro desencadenado por un ataque previo a la cadena de suministro. Instalador firmado y distribuido por el proveedor entregó infostealer a más de 600.000 clientes empresariales; atribuido al Grupo Lazarus |

| Puerta trasera de XZ Utils | 2024 | Ingeniería social de varios años al mantenedor de código abierto; puerta trasera incrustada en la autenticación SSH. Casi ocurrido: detectado antes de la implementación generalizada; afectó distribuciones de Linux vinculadas a systemd |

Cada incidente comparte un patrón estructural: los atacantes encontraron un mecanismo de entrega automatizado y de confianza e insertaron su carga donde se ejecutaría sin escrutinio:

- event-stream estableció que la confianza en los mantenedores de código abierto es explotable a escala

- SolarWinds demostró que incluso las actualizaciones firmadas y distribuidas por el proveedor pueden convertirse en arma

- XZ Utils demostró que la ingeniería social a largo plazo de los mantenedores es una vía de ataque viable

- Codecov probó que la propia infraestructura de CI/CD es un objetivo de alto valor — los secretos recolectados de los pipelines de compilación pueden desbloquear organizaciones enteras

- El caso de 3CX introdujo un nuevo modelo de amenaza: un ataque a la cadena de suministro utilizado como punto de entrada para otro ataque a la cadena de suministro

La superficie de ataque se ha expandido con cada iteración. Lo que comenzó como secuestros aislados de paquetes ha evolucionado hacia campañas coordinadas y multietapa que apuntan a toda la cadena de entrega de software.

El verdadero coste de las vulnerabilidades en la cadena de suministro

Los ataques a la cadena de suministro son costosos — y el coste se está acelerando. Según el análisis de Wiz de 2025, los costes globales de los ataques a la cadena de suministro de software se estiman en 60.000 millones de dólares en 2025 y se proyecta que alcancen los 138.000 millones de dólares para 2031.

Estas cifras reflejan los costes directos de respuesta a incidentes, sanciones regulatorias, daño reputacional y los costes derivados que soportan los clientes afectados — no solo el proveedor vulnerado.

La dimensión regulatoria agrava la exposición financiera. Las organizaciones que operan bajo GDPR, HIPAA, SOC 2 o ISO 27001 enfrentan requisitos obligatorios de notificación de brechas y posibles multas cuando los incidentes de la cadena de suministro resultan en acceso no autorizado a datos personales o regulados. Un pipeline de CI/CD comprometido que exfiltra variables de entorno que contienen credenciales de base de datos no es solo un incidente operativo — es un evento de cumplimiento.

Para organizaciones con programas de seguridad maduros, el coste más difícil de cuantificar es la confianza. Cuando una herramienta de desarrollo utilizada en cientos de pipelines se compromete, el esfuerzo de remediación se extiende mucho más allá de parchear: cada secreto que podría haber sido expuesto debe tratarse como comprometido y rotarse.

Cómo prevenir ataques a la cadena de suministro en entornos de CI/CD

Prevenir ataques a la cadena de suministro requiere controles en cada capa del proceso de entrega de software. Las siguientes prácticas abordan los vectores de ataque específicos vistos en las campañas de 2026.

- Fije las versiones de dependencias y verifique los hashes. Nunca use rangos de versión flotantes en pipelines de producción. Fije versiones exactas y valide las sumas de verificación contra un estado conocido como bueno. Esto no evitará el compromiso de una cuenta de mantenedor, pero elimina la exposición automática a versiones maliciosas recién publicadas.

- Aplique compilaciones firmadas y atestación de procedencia. Un artefacto firmado con una cadena de compilación verificable es significativamente más difícil de manipular sin ser detectado.

- Genere y mantenga una lista de materiales de software (SBOM). Un SBOM le proporciona un inventario completo de cada componente en su software, incluyendo dependencias transitivas. Cuando se divulga un nuevo paquete malicioso o vulnerabilidad, puede determinar inmediatamente si está afectado — sin auditoría manual.

- Ejecute análisis continuo de composición de software (SCA). Los escaneos estáticos y únicos son insuficientes. Las herramientas SCA deben ejecutarse en cada solicitud de extracción y cada actualización de dependencia, marcando nuevos paquetes, hooks de preinstalación inusuales y llamadas de red inesperadas en scripts de paquetes.

- Aplique principios de confianza cero a los flujos de trabajo de CI/CD. Los flujos de trabajo de GitHub Actions deben operar con los permisos mínimos requeridos. Use tokens efímeros con alcance a trabajos individuales, no tokens de acceso personal de larga duración. Audite los archivos de flujo de trabajo para referencias a Actions de terceros y fíjelos a SHAs de commit específicos, no a etiquetas mutables.

- Rote los secretos de CI/CD regularmente y después de cada incidente. Trate los secretos en entornos de CI/CD como credenciales de corta duración. Cualquier token, clave de API o clave SSH que pudiera haber sido expuesto debe rotarse inmediatamente. Un proceso estructurado de gestión de secretos hace esto operacionalmente factible en lugar de una carrera manual.

- Monitorice comportamientos anómalos de exfiltración. El malware de Bitwarden CLI hizo conexiones salientes a

audit.checkmarx[.]cx. El monitoreo a nivel de red del tráfico de salida del ejecutor de CI habría marcado esto. Cree una lista blanca de destinos salientes esperados para entornos de compilación y alerte sobre desviaciones. - Audite las configuraciones de herramientas de codificación con IA. La campaña de 2026 se dirigió explícitamente a archivos de configuración de Claude, Cursor, Aider y herramientas similares. Estos archivos a menudo contienen claves de API y contexto sobre la base de código. Trátelos como artefactos sensibles e inclúyalos en el alcance de su escaneo de secretos.

Conclusión

Los ataques a la cadena de suministro funcionan porque explotan lo único que las organizaciones no pueden auditar fácilmente: la confianza incorporada en los sistemas automatizados. Cada dependencia que su pipeline descarga, cada GitHub Action que su flujo de trabajo referencia, cada plugin que su IDE carga — cada uno es un punto de entrada potencial.

Las campañas de Bitwarden CLI y Checkmarx de 2026 hacen concreta la amenaza. Un solo paquete comprometido, instalado silenciosamente por un ejecutor de CI, puede exponer cada secreto en el entorno de un desarrollador y propagarse a través de cada pipeline al que ese token pueda acceder. El ataque no se anuncia. Se ejecuta como parte de su proceso de compilación normal.

Defenderse contra esto requiere más que auditorías periódicas. Requiere arquitectura de confianza cero aplicada a la cadena de suministro de software: dependencias fijadas, artefactos firmados, seguimiento de SBOM, SCA continuo y credenciales efímeras con alcance limitado. Los secretos deben tratarse como perecederos — rotados regularmente, almacenados de forma segura y nunca incrustados en código o archivos de entorno sin gobernanza.

Una gestión robusta de secretos es un control fundamental aquí. Cuando las credenciales se almacenan en una bóveda estructurada con acceso controlado como Passwork en lugar de estar dispersas en archivos .env y estaciones de trabajo de desarrolladores, el radio de explosión de un compromiso de la cadena de suministro se reduce significativamente. Los atacantes pueden robar lo que pueden alcanzar. Haga que sea nada.

¿Listo para reducir su radio de explosión? Passwork proporciona a su equipo una bóveda de secretos estructurada con acceso basado en roles, registro de auditoría completo y una implementación autoalojada que mantiene las credenciales fuera de la infraestructura de terceros. Los equipos que migran desde otro gestor de contraseñas reciben un 10 % de descuento. Explorar Passwork

Preguntas frecuentes: ataques a la cadena de suministro

¿Qué es un ataque a la cadena de suministro en ciberseguridad?

Un ataque a la cadena de suministro es un ciberataque que compromete un proveedor externo de confianza, un paquete de código abierto o un componente de software para obtener acceso a objetivos aguas abajo. En lugar de atacar directamente a una organización, los adversarios insertan cargas maliciosas en actualizaciones de software, pipelines de compilación o dependencias que el objetivo instala automáticamente.

¿Cómo funcionó el ataque a la cadena de suministro de Bitwarden CLI?

El paquete malicioso @bitwarden/[email protected] se publicó en npm el 22 de abril de 2026, con un ladrón de credenciales incrustado en bw1.js y ejecutado mediante un hook de preinstalación. Recolectó tokens de GitHub, claves SSH, variables de entorno, secretos de nube y configuraciones de herramientas de codificación con IA, y luego exfiltró los datos — cifrados con AES-256-GCM — a un dominio que suplantaba a Checkmarx.

¿Cuál es la diferencia entre un ataque a la cadena de suministro y un ciberataque directo?

Un ataque directo apunta a los propios sistemas de la víctima — su red, credenciales o aplicaciones. Un ataque a la cadena de suministro apunta en cambio a un proveedor o dependencia de confianza, utilizando esa confianza para eludir las defensas de la víctima. La víctima instala o ejecuta el componente comprometido voluntariamente, a través de procesos normales, lo que hace que la detección sea significativamente más difícil.

¿Qué son las dependencias transitivas y por qué importan para la seguridad?

Las dependencias transitivas son componentes de software de los que su código depende indirectamente — bibliotecas importadas por sus dependencias directas, que a su vez importan otras. Rara vez se auditan con el mismo rigor que el código propio, pero se ejecutan en su entorno con los mismos privilegios. Un compromiso en cualquier parte de esa cadena puede afectar a su aplicación.

¿Qué es un SBOM y cómo ayuda a prevenir ataques a la cadena de suministro?

Una lista de materiales de software (SBOM) es un inventario estructurado de cada componente en un producto de software, incluyendo todas las dependencias directas y transitivas. Cuando se divulga un paquete malicioso o vulnerabilidad, un SBOM permite a los equipos de seguridad determinar inmediatamente si su software está afectado — sin rastrear manualmente árboles de dependencias en cada proyecto.

¿Qué prácticas de seguridad de GitHub Actions reducen el riesgo de la cadena de suministro?

Fije todas las Actions de terceros a SHAs de commit específicos en lugar de etiquetas de versión mutables. Use tokens efímeros con alcance de trabajo en lugar de tokens de acceso personal de larga duración. Restrinja los permisos de flujo de trabajo al mínimo requerido. Audite todos los archivos de flujo de trabajo para referencias inesperadas de terceros, y monitorice el tráfico de salida del ejecutor de CI para conexiones salientes anómalas.

¿Cómo deben responder las organizaciones si se instaló un paquete comprometido en su pipeline de CI/CD?

Trate todos los secretos accesibles durante los trabajos de compilación afectados como comprometidos. Rote cada token, clave de API, clave SSH y credencial de nube que pudiera haber sido expuesto. Revise los archivos de flujo de trabajo de GitHub Actions para modificaciones no autorizadas. Audite los registros de acceso del repositorio para commits o ejecuciones de flujo de trabajo inesperados. Reporte el incidente según sus obligaciones regulatorias bajo GDPR, HIPAA o los marcos aplicables.

Tabla de contenidos

- Puntos clave

- Qué es un ataque a la cadena de suministro

- La anatomía de un ataque moderno a la cadena de suministro

- Caso de estudio: la campaña de Bitwarden CLI y Checkmarx de 2026

- Otros ataques notables a la cadena de suministro (2020–2026)

- El verdadero coste de las vulnerabilidades en la cadena de suministro

- Cómo prevenir ataques a la cadena de suministro en entornos de CI/CD

- Conclusión

- Preguntas frecuentes: ataques a la cadena de suministro

Tabla de contenidos

- Puntos clave

- Qué es un ataque a la cadena de suministro

- La anatomía de un ataque moderno a la cadena de suministro

- Caso de estudio: la campaña de Bitwarden CLI y Checkmarx de 2026

- Otros ataques notables a la cadena de suministro (2020–2026)

- El verdadero coste de las vulnerabilidades en la cadena de suministro

- Cómo prevenir ataques a la cadena de suministro en entornos de CI/CD

- Conclusión

- Preguntas frecuentes: ataques a la cadena de suministro

Gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información